q任务书

2025年4月,杭州滨江警方接到辖区内市民刘晓倩(简称:倩倩)报案称:其个人电子设备疑似遭人监控。经初步调查,警方发现倩倩的手机存在可疑后台活动,手机可能存在被木马控制情况;对倩倩计算机进行流量监控,捕获可疑流量包。遂启动电子数据取证程序。

警方通过对倩倩手机和恶意流量包的分析,锁定一名化名“起早王”的本地男子。经搜查其住所,警方查扣一台个人电脑和服务器。技术分析显示,该服务器中存有与倩倩设备内同源的特制远控木马,可实时窃取手机摄像头、手机通信记录等相关敏感文件。进一步对服务器溯源,发现“起早王”曾渗透其任职的科技公司购物网站,获得公司服务器权限,非法窃取商业数据并使用公司的服务器搭建Trojan服务并作为跳板机实施远控。

请你结合以上案例并根据相关检材,完成下面的勘验工作。

容器密码:早起王的爱恋日记❤

早起王计算机

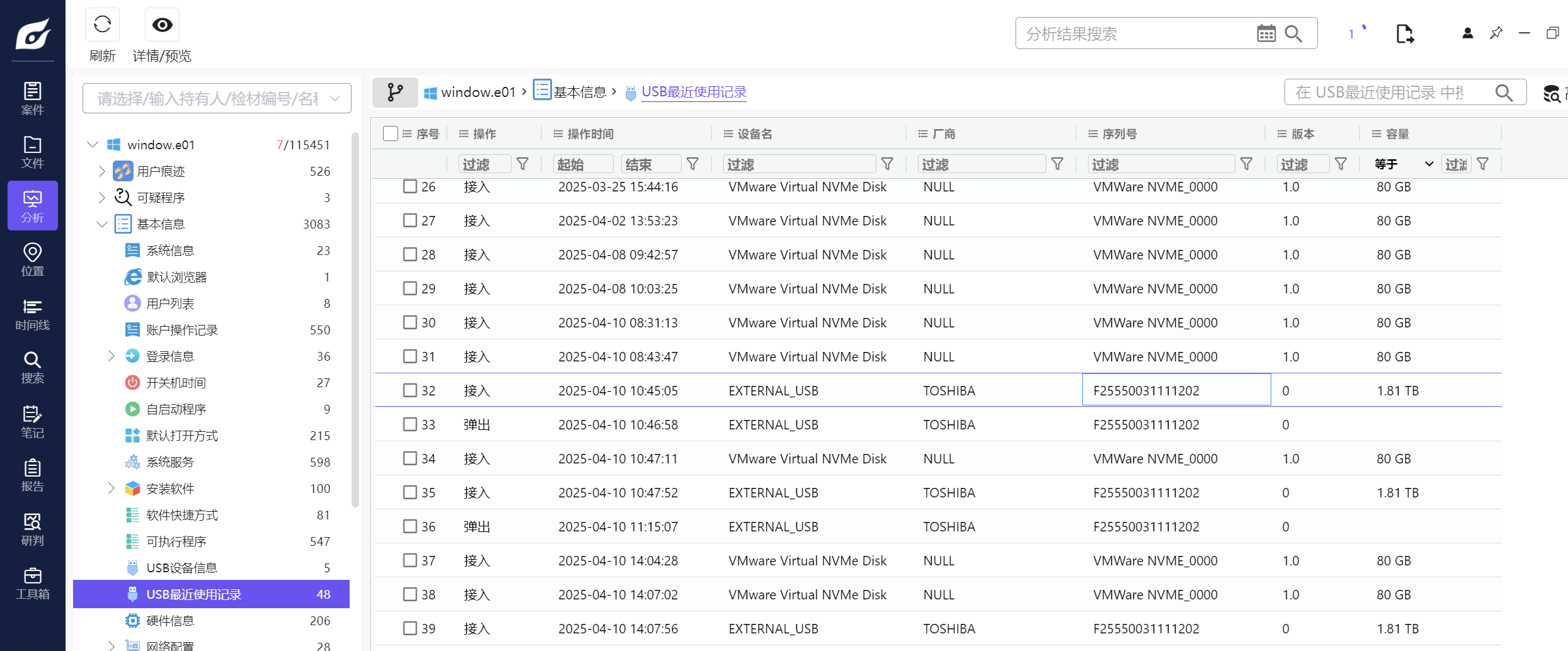

【填空题】 (10分)以下为计算机题目,起早王的计算机检材,起早王的计算机插入过usb序列号是什么【格式:1】

F25550031111202

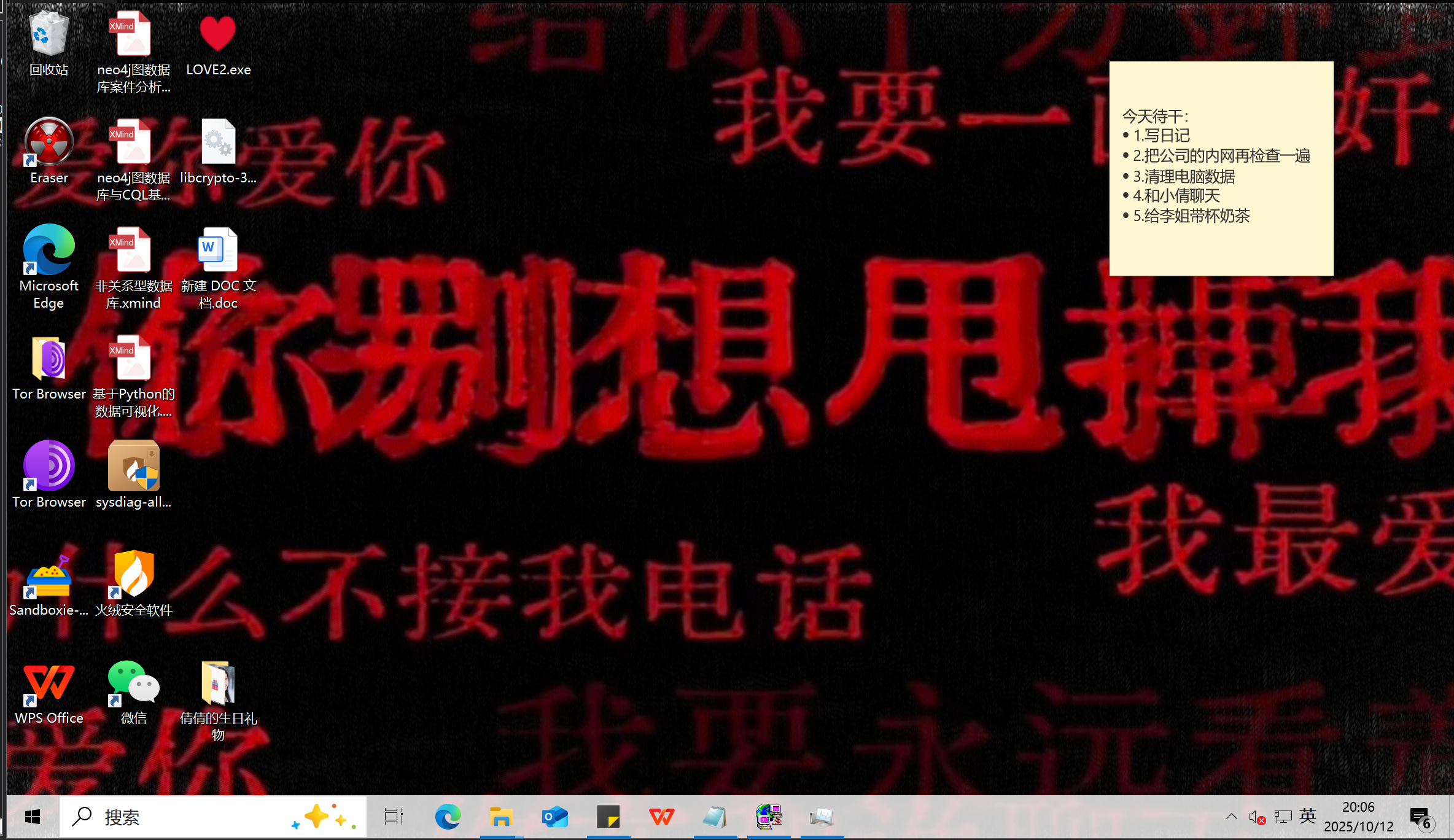

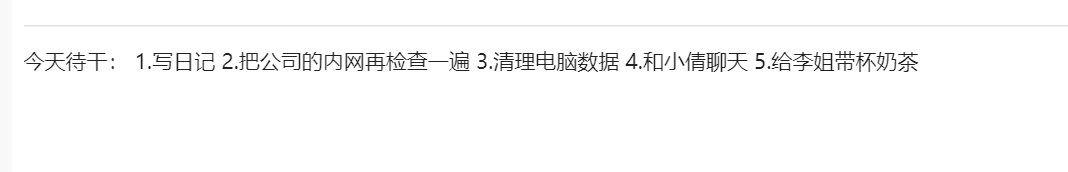

【填空题】 (10分)分析起早王的计算机检材,起早王的便签里有几条待干【格式:1】

5

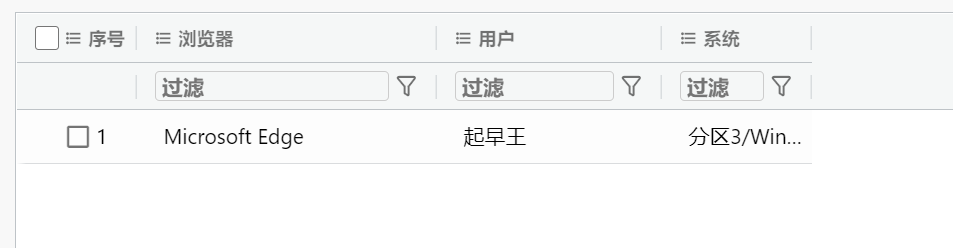

【填空题】 (10分)分析起早王的计算机检材,起早王的计算机默认浏览器是什么【格式:Google】

Microsoft Edge

【填空题】 (10分)分析起早王的计算机检材,起早王在浏览器里看过什么小说【格式:十日终焉】

道诡异仙

【填空题】 (10分)分析起早王的计算机检材,起早王计算机最后一次正常关机时间【格式:2020/1/1 01:01:01】

2025/04/10 11:15:29

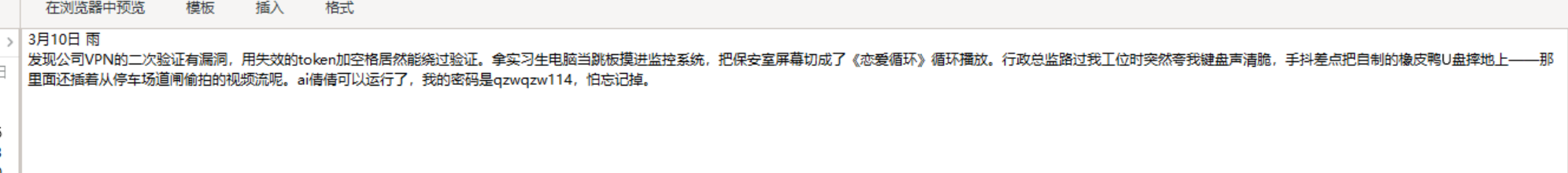

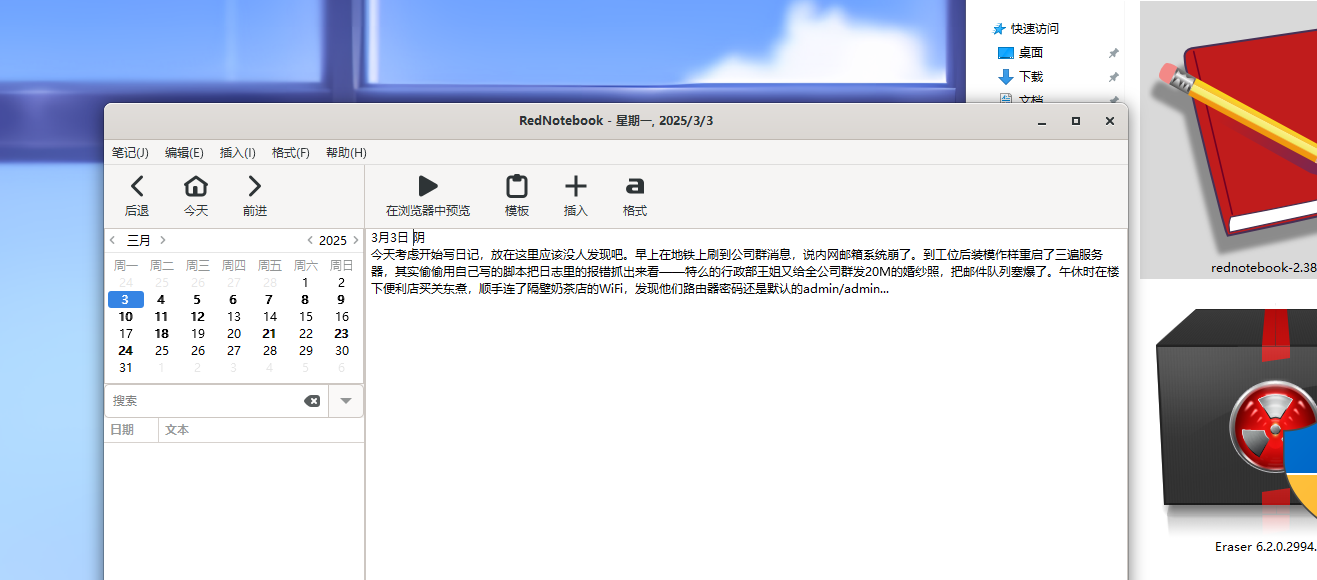

【填空题】 (15分)分析起早王的计算机检材,起早王开始写日记的时间【格式:2020/1/1】

沙盒打开之后发现日记

2025/3/3

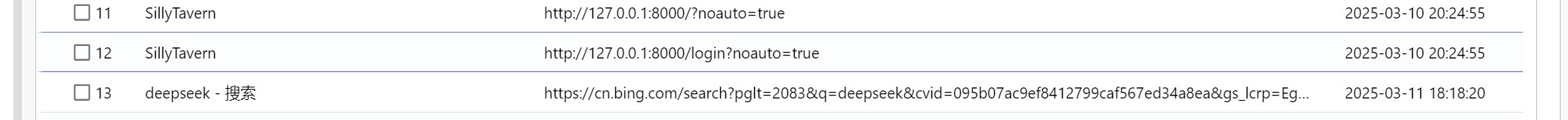

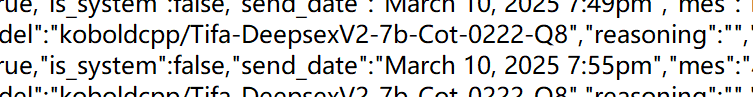

存疑【填空题】 (10分)分析起早王的计算机检材,SillyTavern中账户起早王的创建时间是什么时候【格式:2020/1/1 01:01:01】

2025/03/10 20:24:55这个暂时先写打开这个网页的时间

日记里的信息

老王的密码:

qzwqzw114

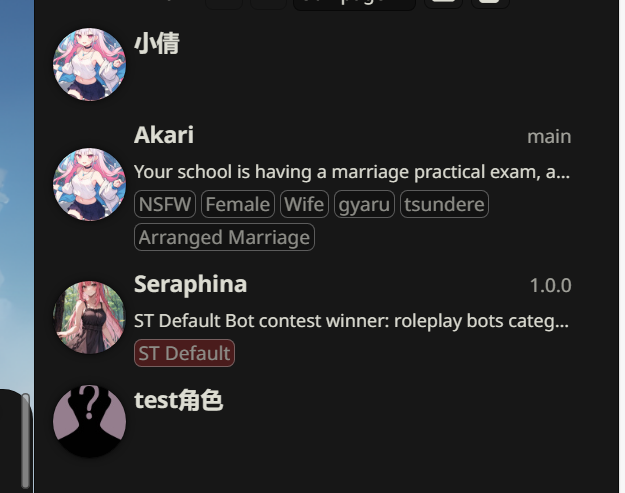

【填空题】 (10分)分析起早王的计算机检材,SillyTavern中起早王用户下的聊天ai里有几个角色【格式:1】

4

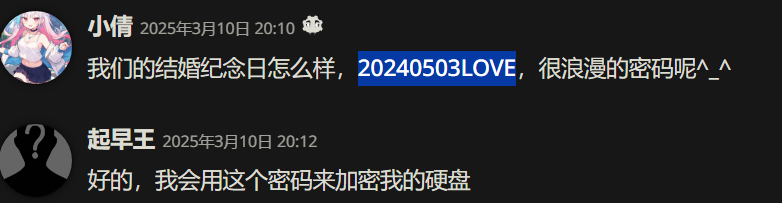

硬盘密码

20240503LOVE

【填空题】 (15分)分析起早王的计算机检材,SillyTavern中起早王与ai女友聊天所调用的语言模型【带文件后缀】【格式:xxxxx-xxxxxxx.xxxx】

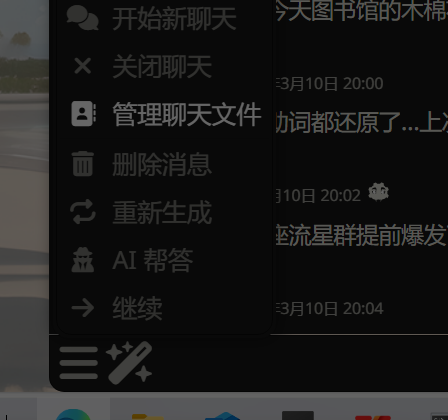

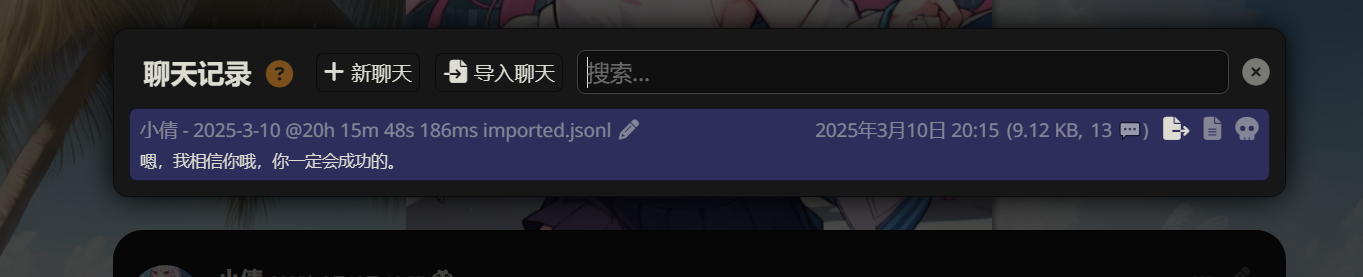

保存聊天记录

保存聊天记录

Tifa-DeepsexV2-7b-Cot-0222-Q8

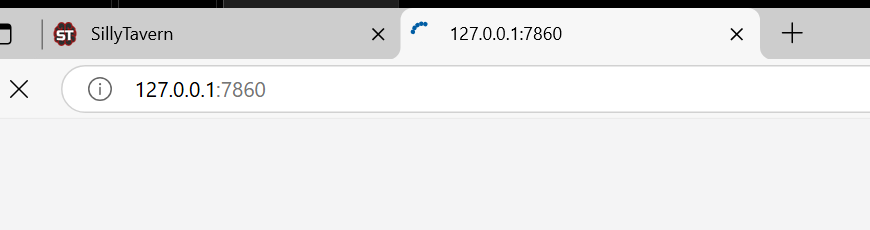

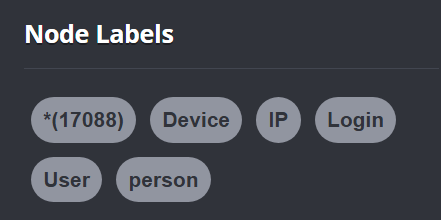

【填空题】 (10分)分析起早王的计算机检材,电脑中ai换脸界面的监听端口【格式:80】

facefusion

打开是7860

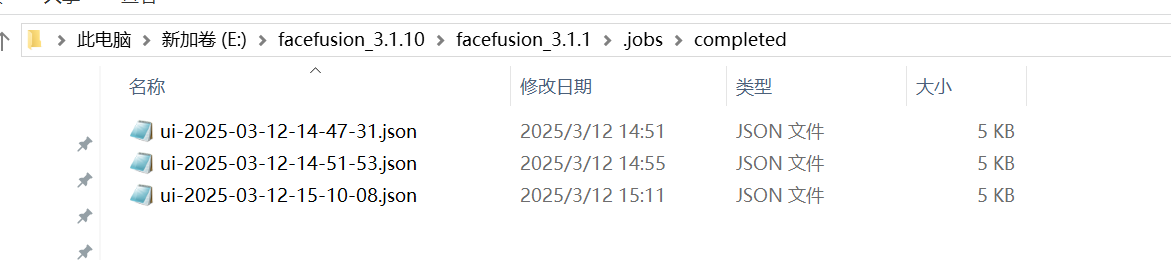

【填空题】 (10分)分析起早王的计算机检材,电脑中图片文件有几个被换过脸【格式:1】

output有三张 3

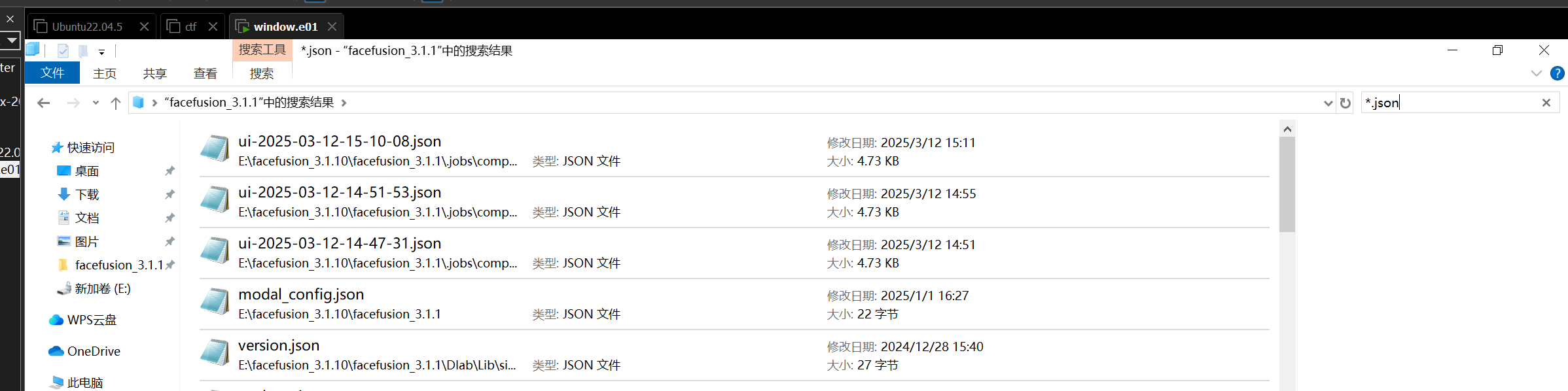

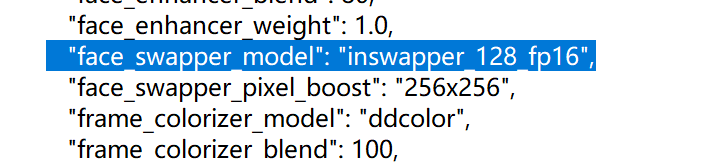

【填空题】 (15分)分析起早王的计算机检材,最早被换脸的图片所使用的换脸模型是什么【带文件后缀】【格式:xxxxxxxxxxx.xxxx】

或者直接搜.json能看到对应的配置文件,而且只有前三个是有时间的

查看最早的配置文件:inswapper_128_fp16

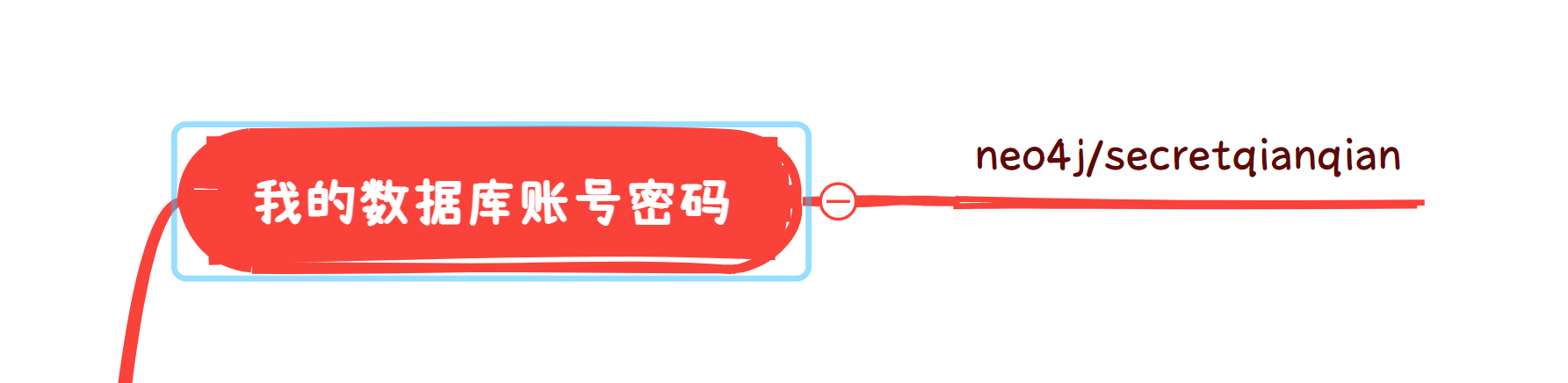

【填空题】 (10分)分析起早王的计算机检材,neo4j中数据存放的数据库的名称是什么【格式:abd.ef】

运行neo4j:neo4j.bat console

找到xmind中的账密了

neo4j/secretqianqian

登录就能看到

graph.db

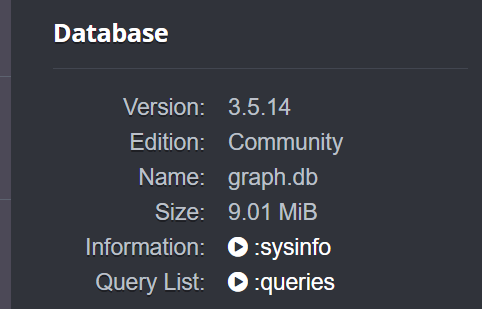

【填空题】 (10分)分析起早王的计算机检材,neo4j数据库中总共存放了多少个节点【格式:1】

Node即节点

所以这么来看是存了17088个

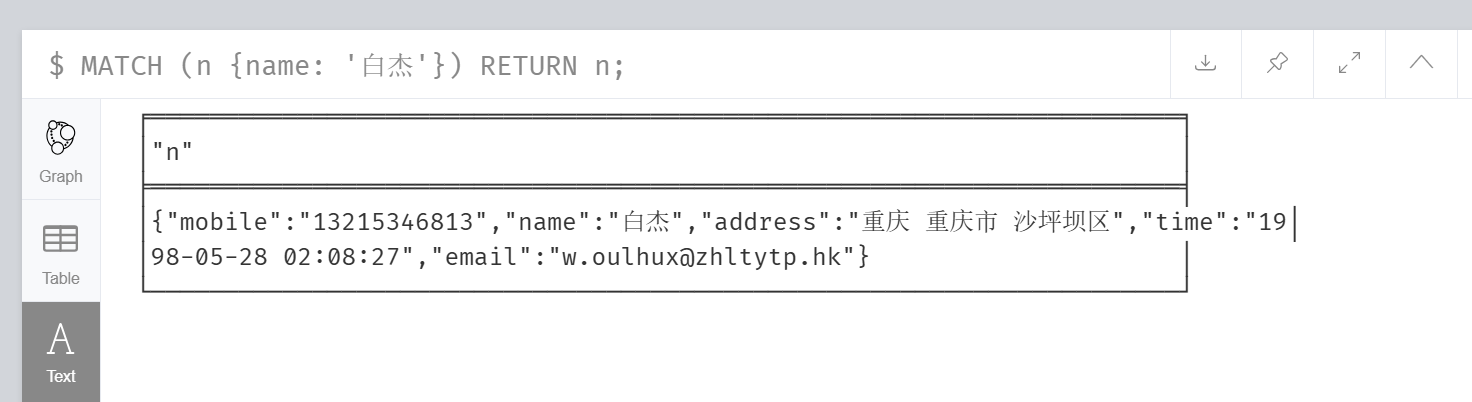

【填空题】 (10分)分析起早王的计算机检材,neo4j数据库内白杰的手机号码是什么【格式:12345678901】

1 | MATCH (n {name: '白杰'}) |

用上述查询语句即可。

13215346813

【填空题】 (20分)分析起早王的计算机检材,分析neo4j数据库内数据,统计在2025年4月7日至13日期间使用非授权设备登录且登录地点超出其注册时登记的两个以上城市的用户数量【格式:1】

对。

对。

输入之后跑出来是44个

【填空题】 (15分)分析起早王的计算机检材,起早王的虚拟货币钱包的助记词的第8个是什么【格式:abandon】

来自日记(

来自日记(3/23)

打开看自定义短语第8个:draft

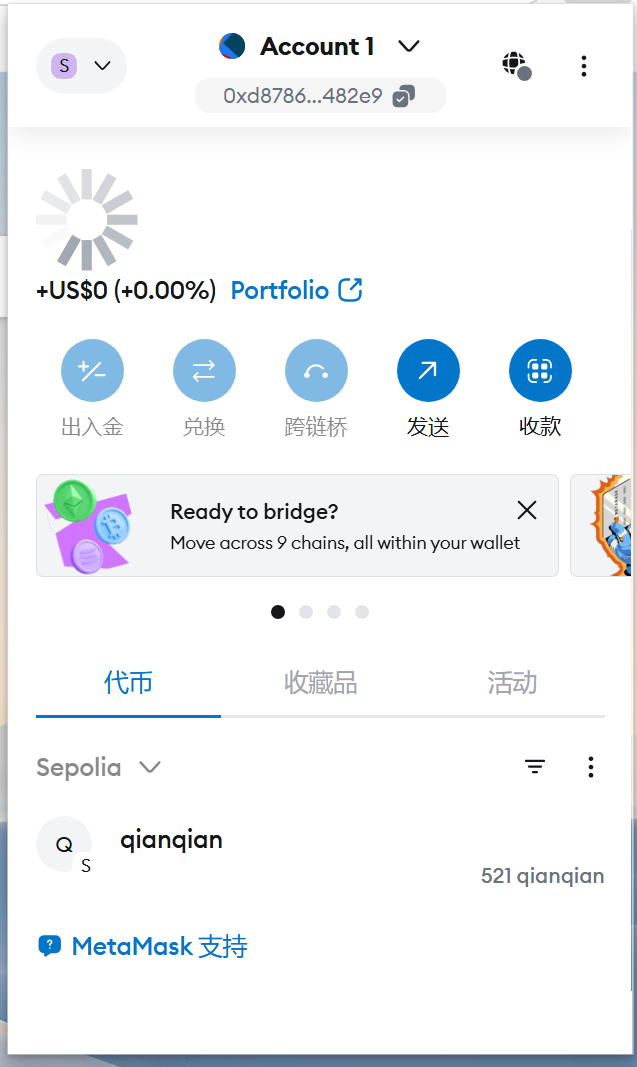

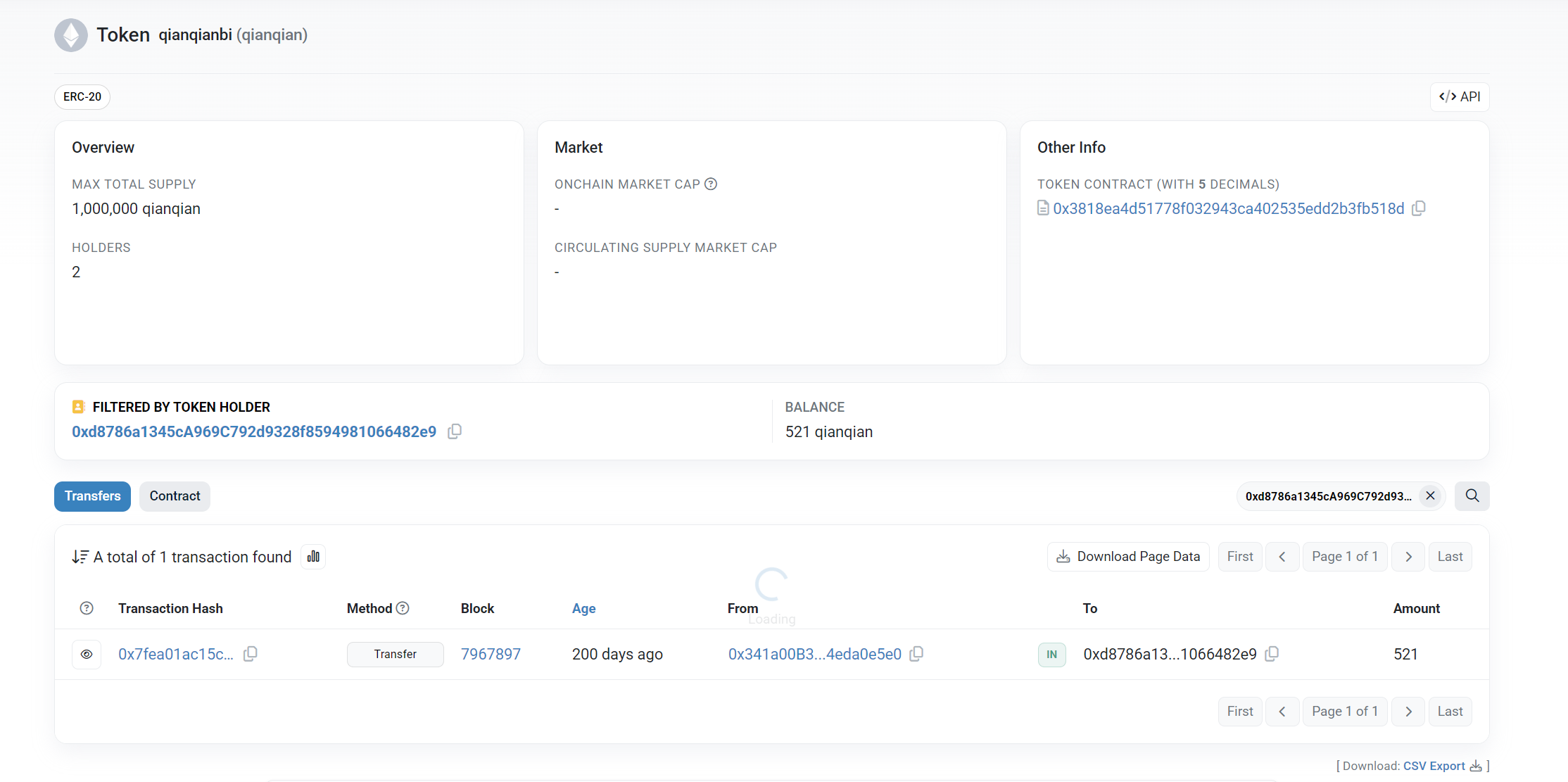

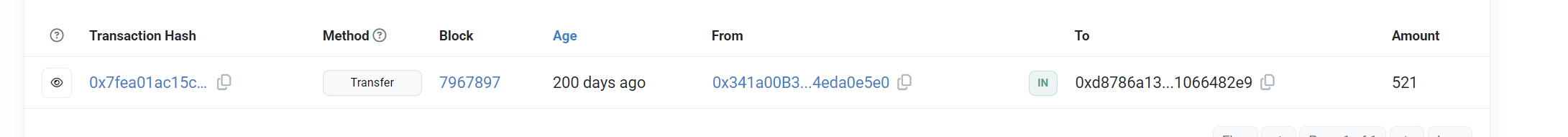

【填空题】 (15分)分析起早王的计算机检材,起早王的虚拟货币钱包是什么【格式:0x11111111】

按照助记词设置新的密码

0xd8786a1345cA969C792d9328f8594981066482e9

【填空题】 (20分)分析起早王的计算机检材,起早王请高手为倩倩发行了虚拟货币,请问倩倩币的最大供应量是多少【格式:100qianqian】

其实我都没想到这个网站能直接访问。。

看到是1000000qianqian

【填空题】 (15分)分析起早王的计算机检材,起早王总共购买过多少倩倩币【格式:100qianqian】

521qianqian

【填空题】 (15分)分析起早王的计算机检材,起早王购买倩倩币的交易时间是【单位:UTC】【格式:2020/1/1 01:01:01】

2025/3/24 02:08:36

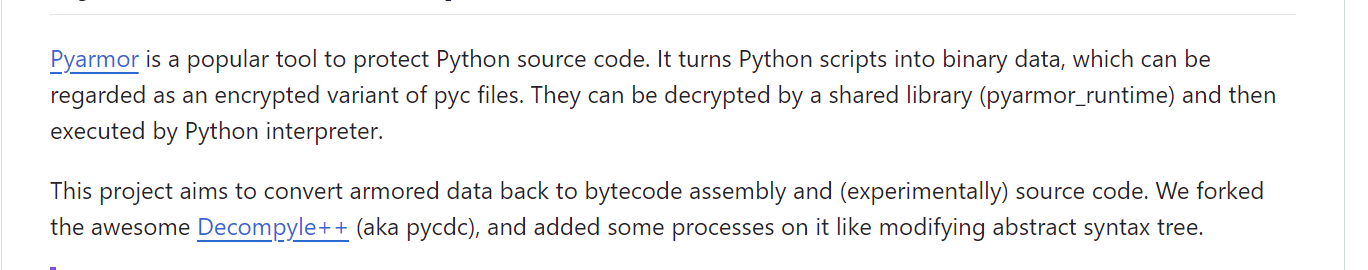

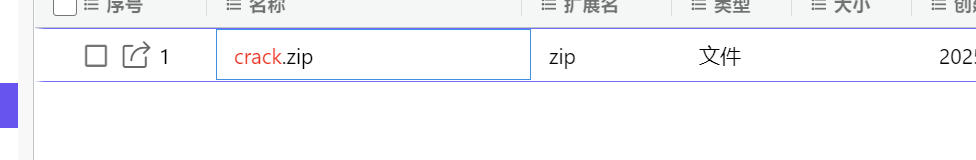

AI

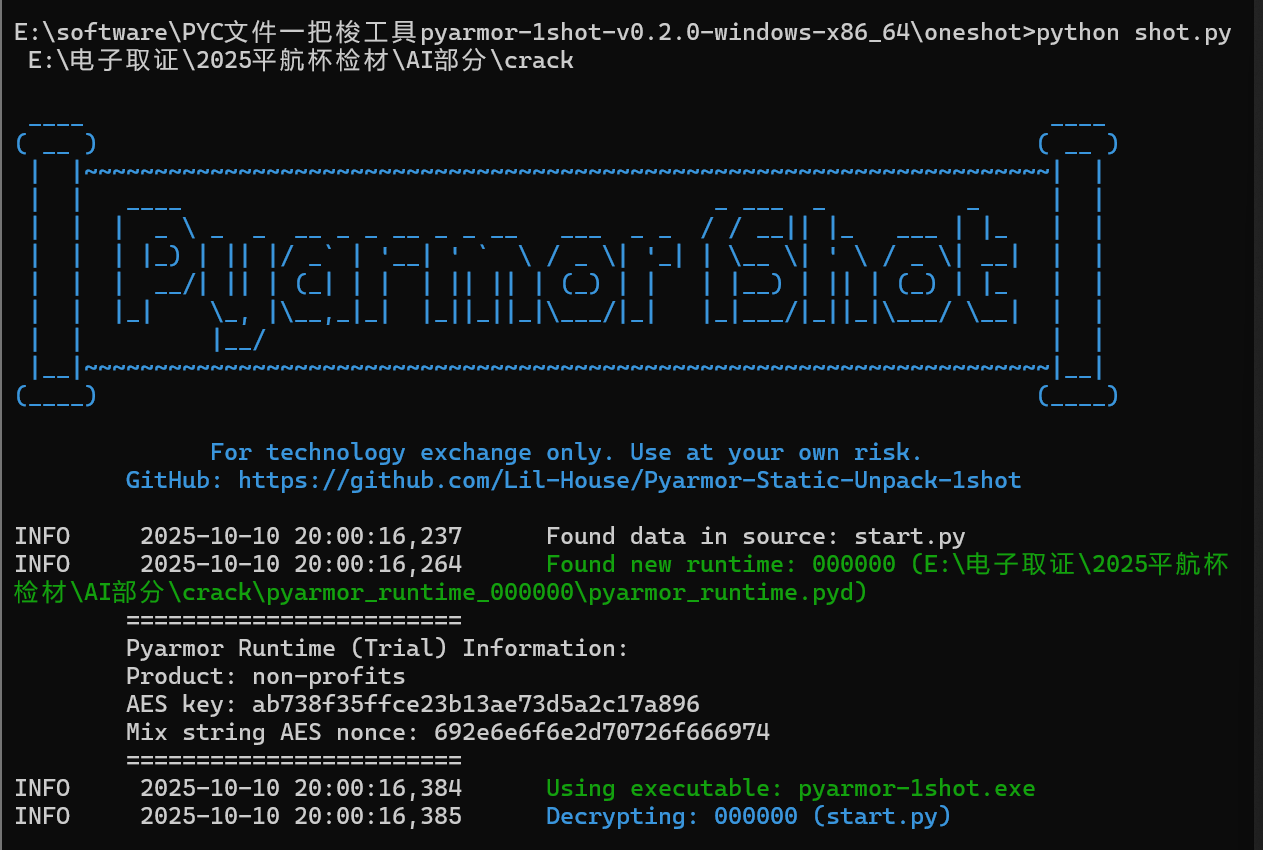

pyc加密一把梭:

【填空题】分析crack文件,获得flag1(格式:flag1{123456})

1 | # Source Generated with Decompyle++ |

都一把梭出了那还做啥。。

flag1{you_are_so_smart}

【填空题】分析crack文件,获得flag2(格式:flag2{123456})

flag2{prompt_is_easy}

【填空题】分析crack文件,获得flag3(格式:flag3{123456})

flag3{no_question_can_kill_you}

【填空题】分析crack文件,获得flag4(格式:flag4{123456})

flag4{You_have_mastered_the_AI}

倩倩手机

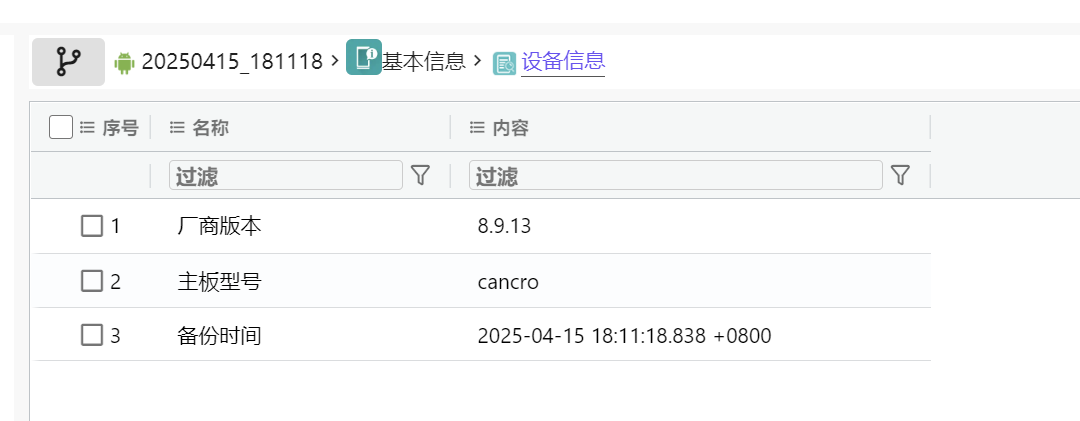

【填空题】 (10分)以下为手机题目,该检材的备份提取时间(UTC)【格式:2020/1/1 01:01:01】

2025/04/15 18:11:18

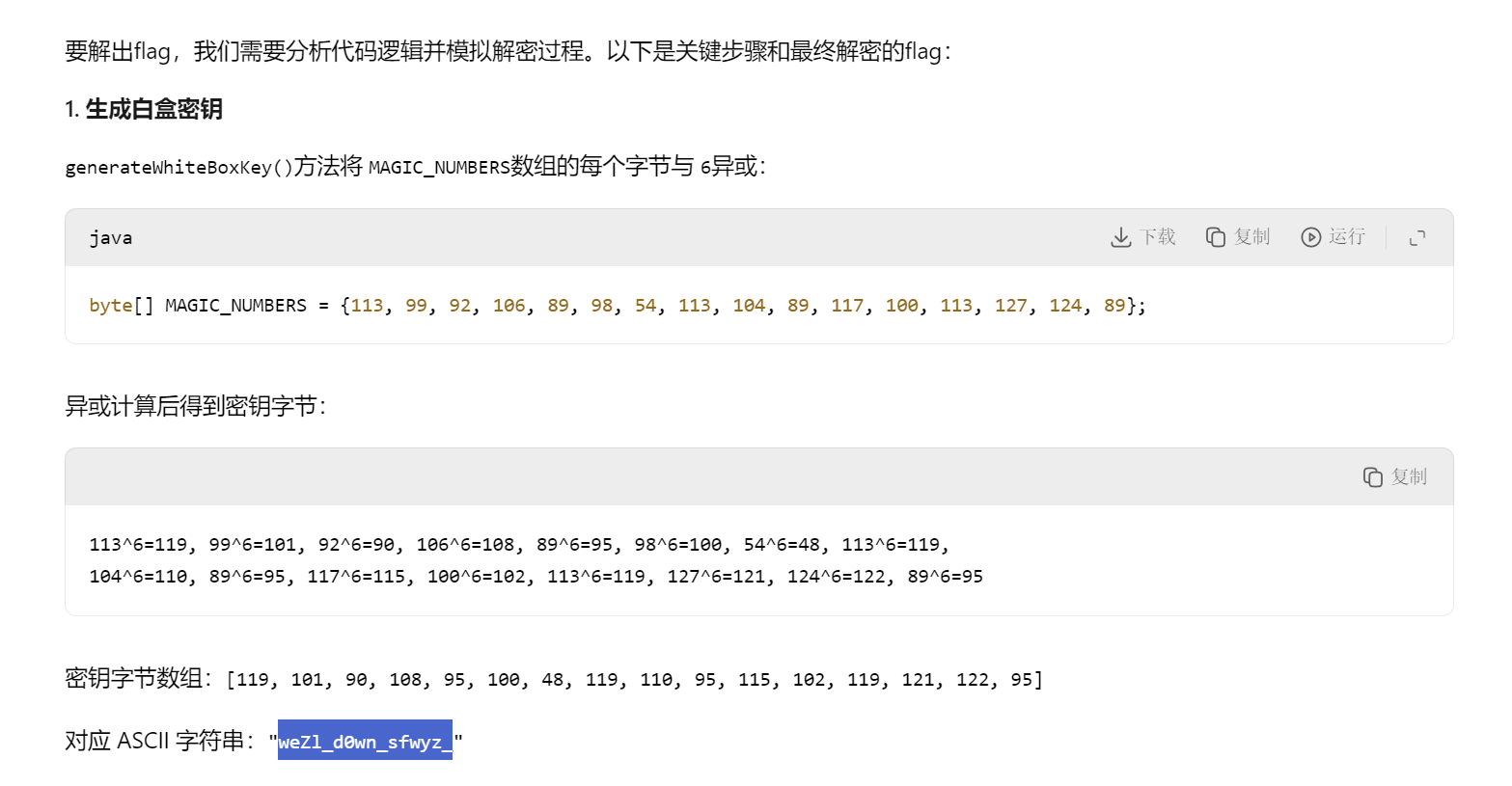

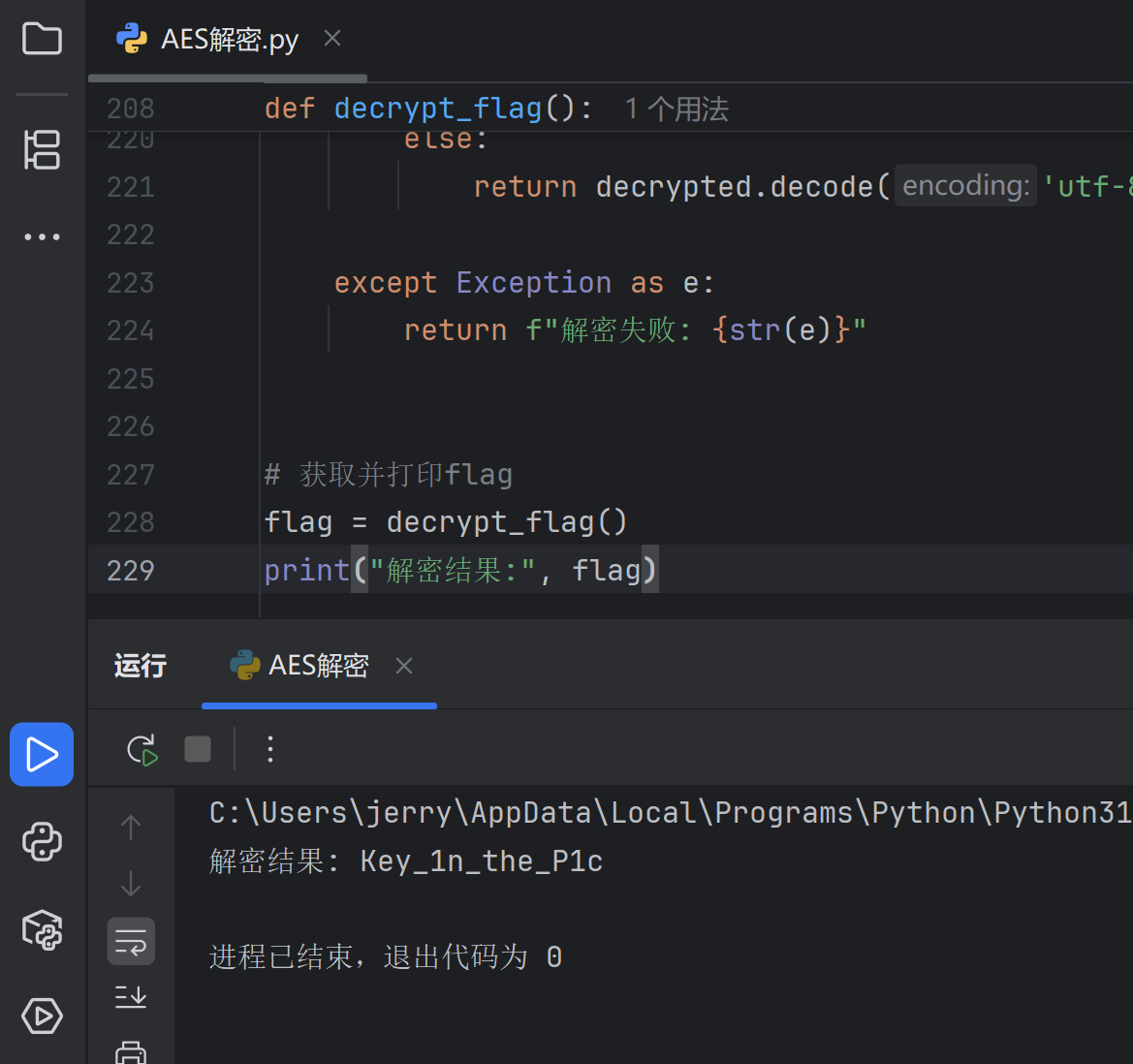

【填空题】 (15分)分析倩倩的手机检材,手机内Puzzle_Game拼图程序拼图APK中的Flag1是什么【格式:xxxxxxxxx】

weZl_d0wn_sfwyz_

让ai直接跑了一个代码:Key_1n_the_P1c

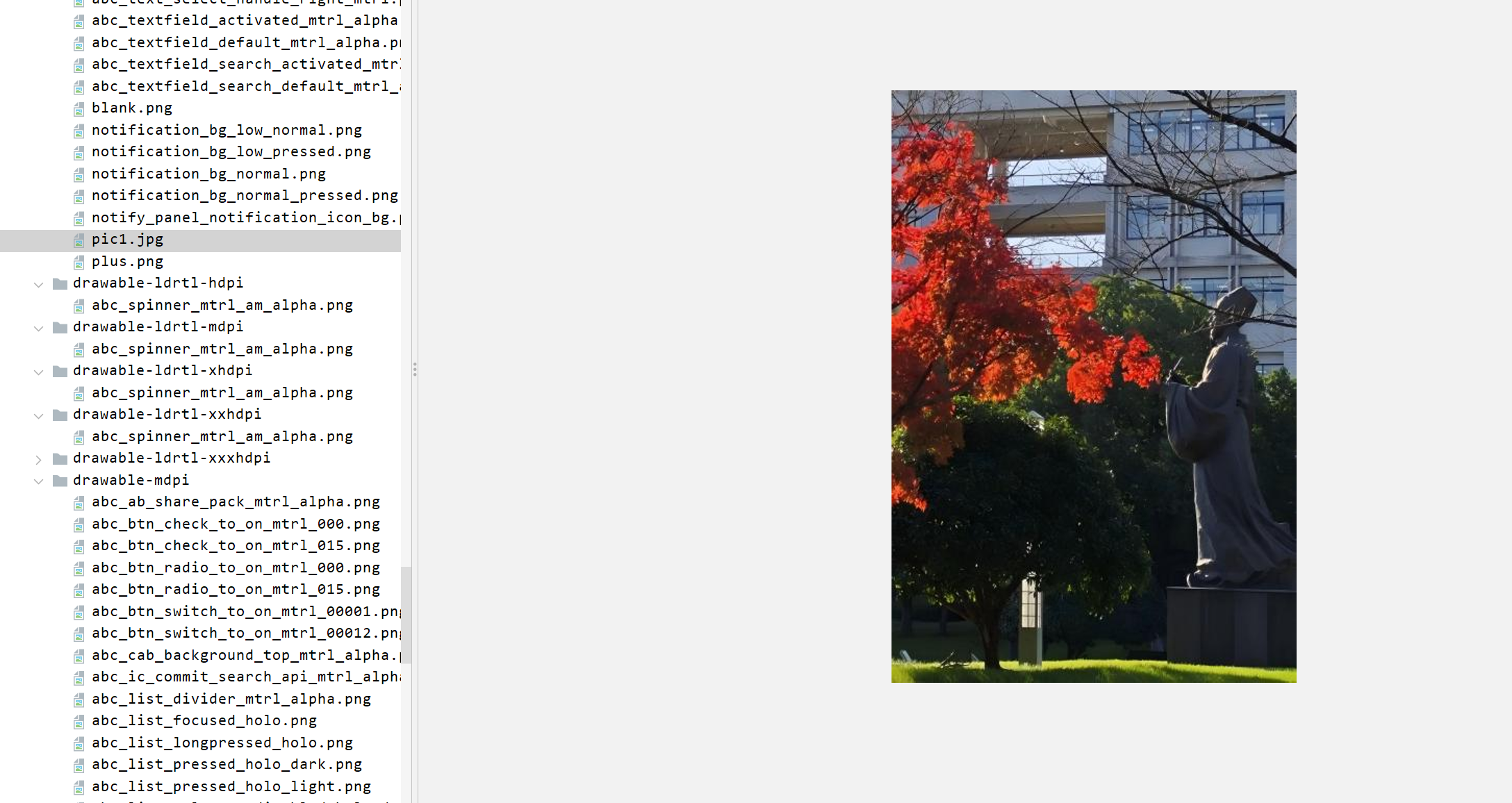

【填空题】 (15分)分析手机内Puzzle_Game拼图程序,请问最终拼成功的图片是哪所大学【格式:浙江大学】

那还说啥

浙江中医药大学

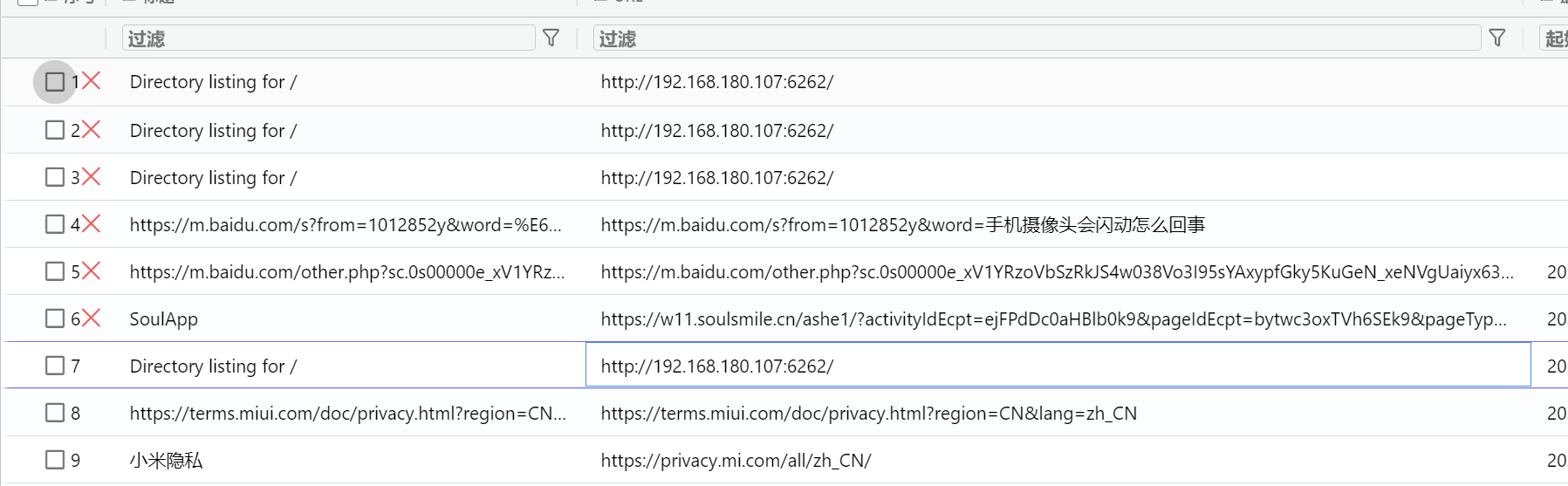

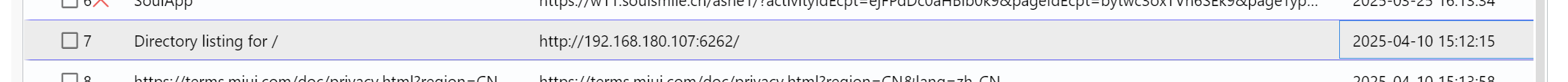

【填空题】 (10分)分析倩倩的手机检材,木马app是怎么被安装的【网址】【格式:http://127.0.0.1:1234/】

[http://192.168.180.107:6262/](http://192.168.180.107:6262/)

其实这里我在应用列表之中找,没有找到,其实应该先看一下这里的题目,提示是找网址,所以应该在浏览器找。

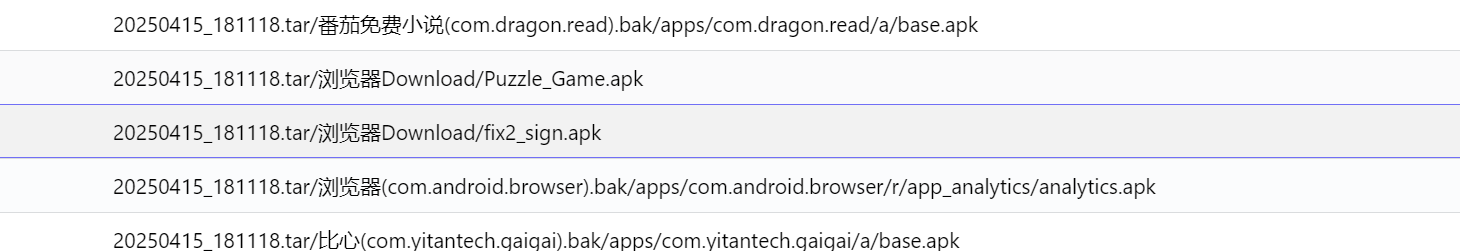

【填空题】 (10分)分析倩倩的手机检材,检材内的木马app的hash是什么【格式:大写md5】

既然上一题已经提示访问网址了,所以说要么在应用列表中找有没有现成安装的,要么是在浏览器的下载页里面找有没有apk。

我仔细看了一下相关的应用列表没有发现相关特征的木马app(说明伪装的好),所以就全局搜了.apk

fix2_sign.apk的修改时间是

访问上题的时间是

两个在同一时间,所以就可以确定了。

要所以可以确定是fix2_sign.apk

23A1527D704210B07B50161CFE79D2E8

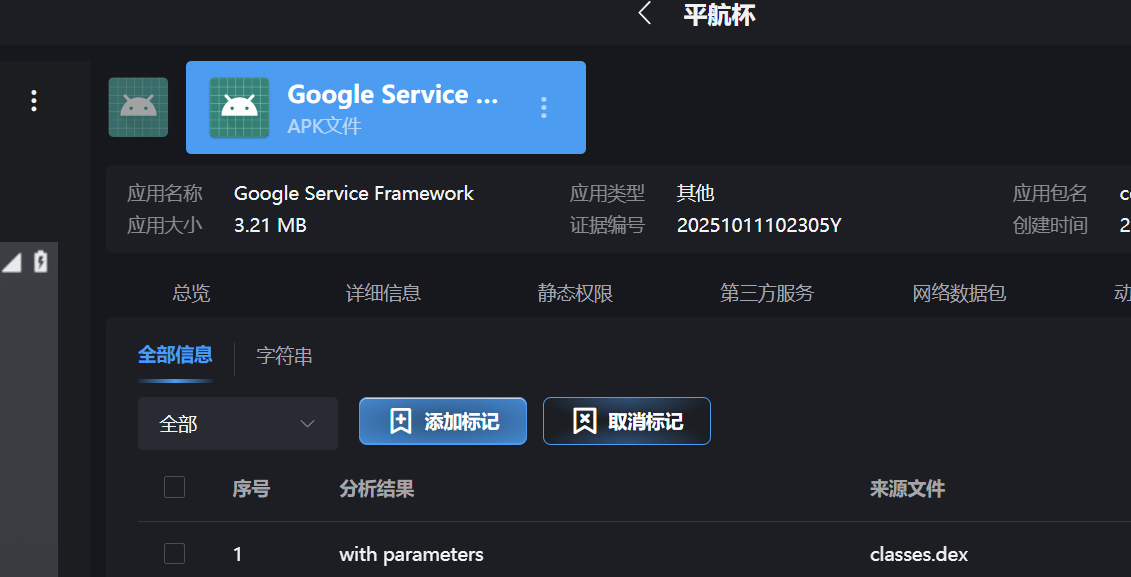

【填空题】 (10分)分析倩倩的手机检材,检材内的木马app的应用名称是什么【格式:Baidu】

Google Service Framework

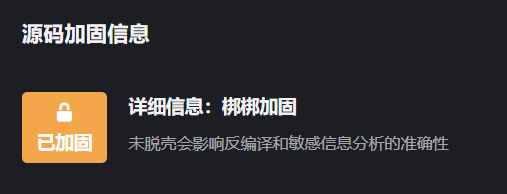

【填空题】 (10分)分析倩倩的手机检材,检材内的木马app的使用什么加固【格式:腾讯乐固】

火眼脱壳:梆梆加固

【填空题】 (15分)分析倩倩的手机检材,检材内的木马软件所关联到的ip和端口是什么【格式:127.0.0.1:1111】

【填空题】 (15分)该木马app控制手机摄像头拍了几张照片【格式:1】

【填空题】 (15分)木马APP被使用的摄像头为【格式:Camera】

【填空题】 (15分)分析倩倩的手机检材,木马APK通过调用什么api实现自身持久化【格式:JobStore】

【填空题】 (10分)分析倩倩的手机检材,根据倩倩的身份证号请问倩倩来自哪里【格式:北京市西城区】

剪切板中可以找到,搜一下即可

上海市徐汇区

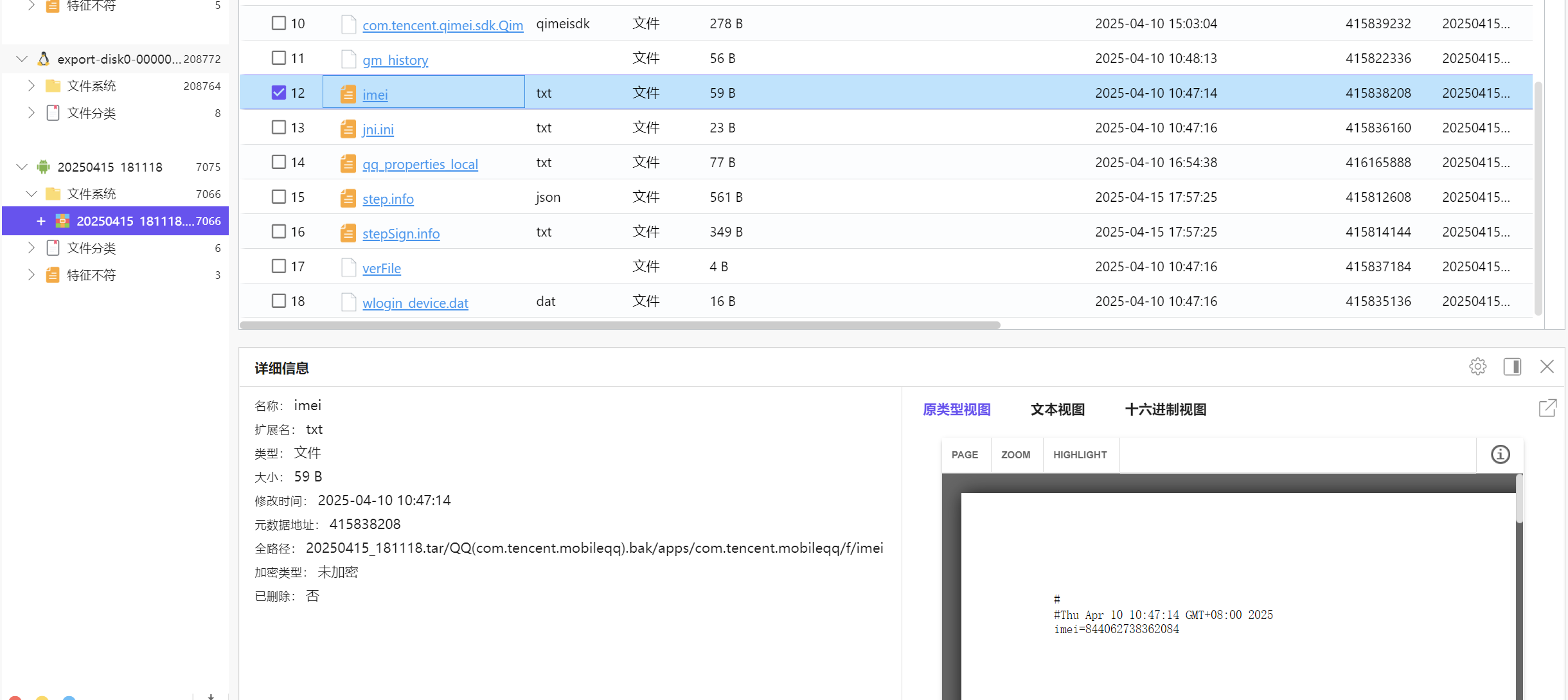

【填空题】 (20分)此手机检材的IMEI号是多少【格式:1234567890】

全局搜一下即可

844062738362084

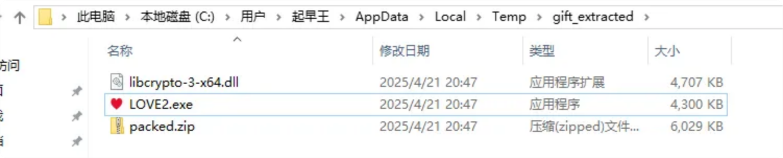

#审美积累 Exe逆向

在虚拟机里面没运行出来

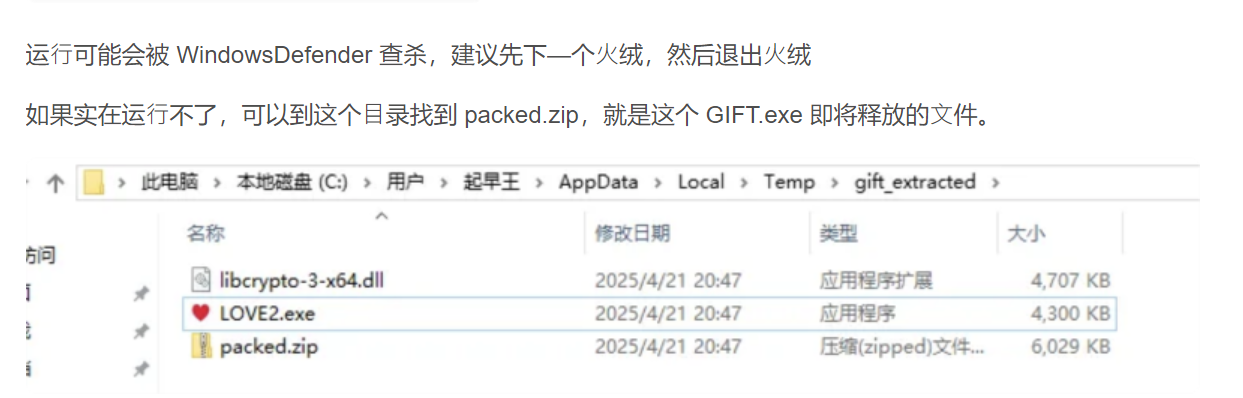

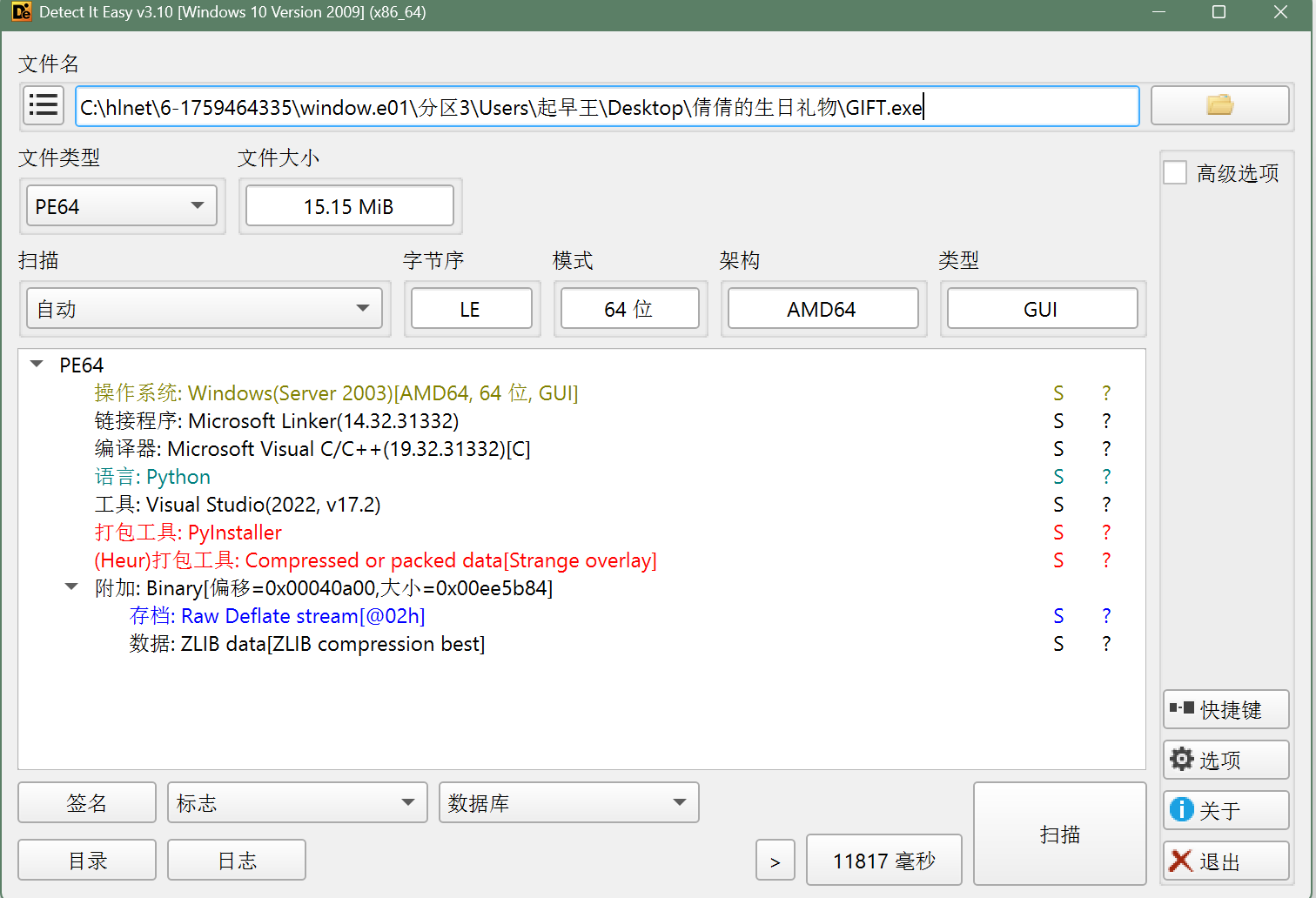

【填空题】 (10分)以下为exe逆向题目(hint:运行后请多等一会),分析GIFT.exe,该程序的md5是什么【格式:大写md5】

5A20B10792126FFA324B91E506F67223

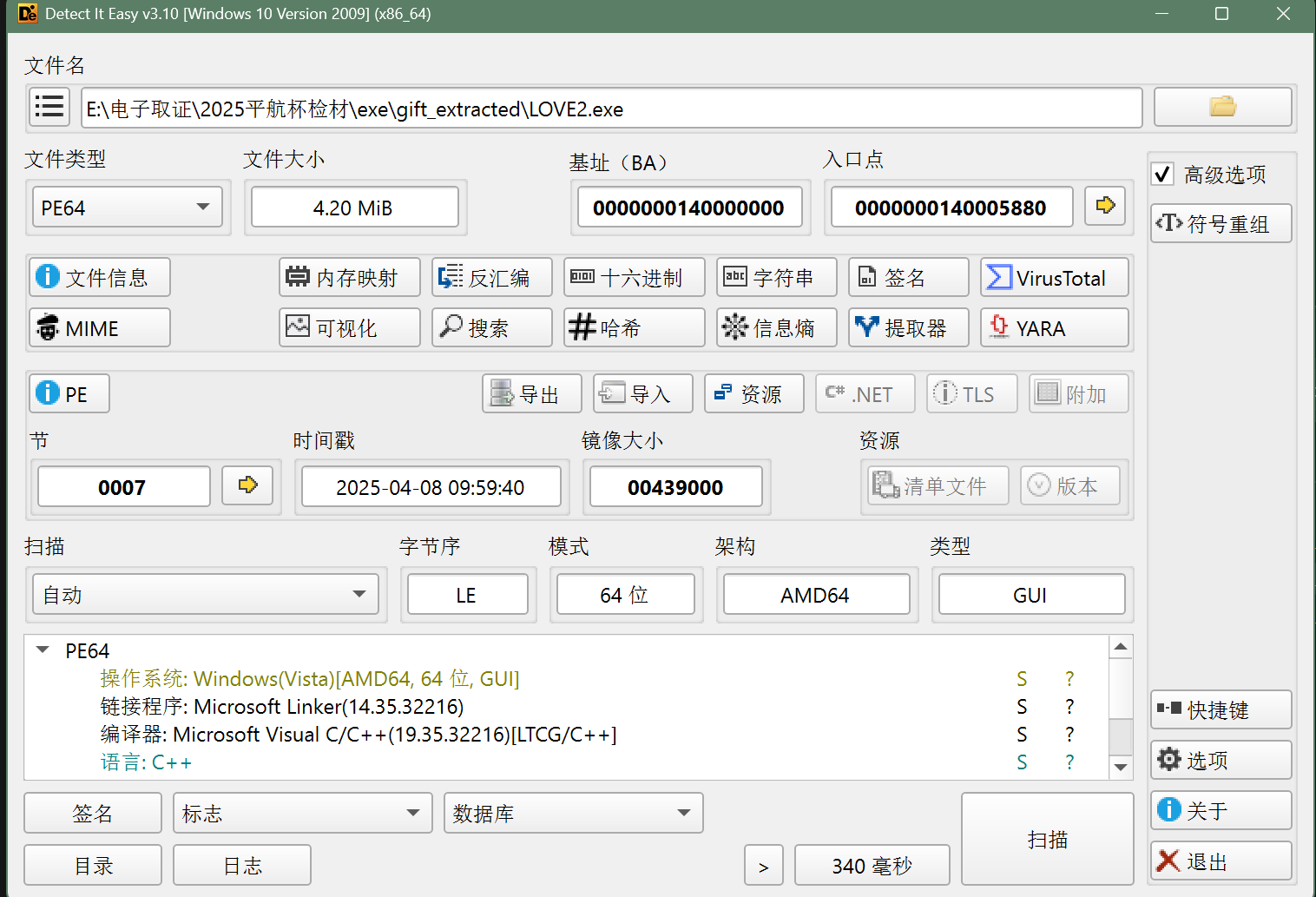

【填空题】 (10分)GIFT.exe的使用的编程语言是什么【格式:C】

python

【填空题】 (15分)解开得到的LOVE2.exe的编译时间【格式:2025/1/1 01:01:01】

对于解压的文件用die分析

2025-04-08 09:59:40

【填空题】 (15分)分析GIFT.exe,该病毒所关联到的ip和端口【格式:127.0.0.1:1111】

文件运行之后用CurrPorts

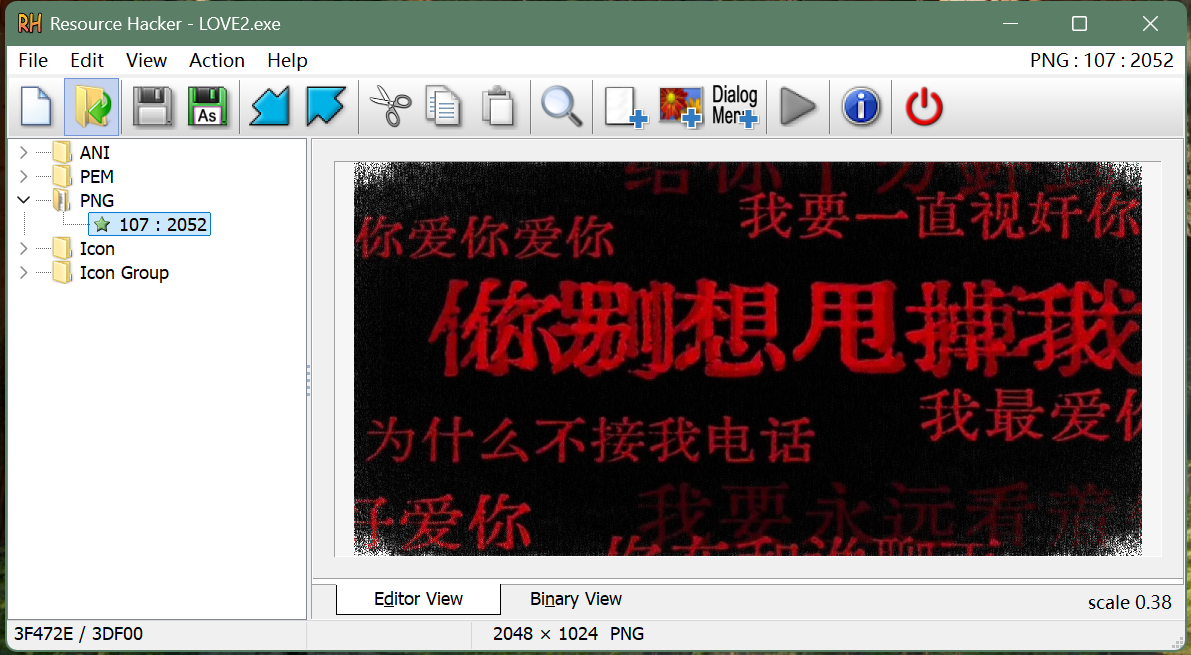

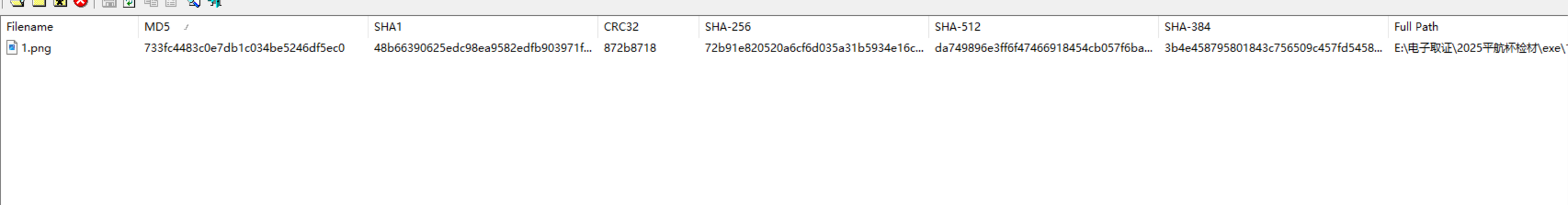

【填空题】 (15分)分析GIFT.exe,该病毒修改的壁纸md5【格式:大写md5】

Resource Hacker可以查看exe中包含的文件

733fc4483c0e7db1c034be5246df5ec0

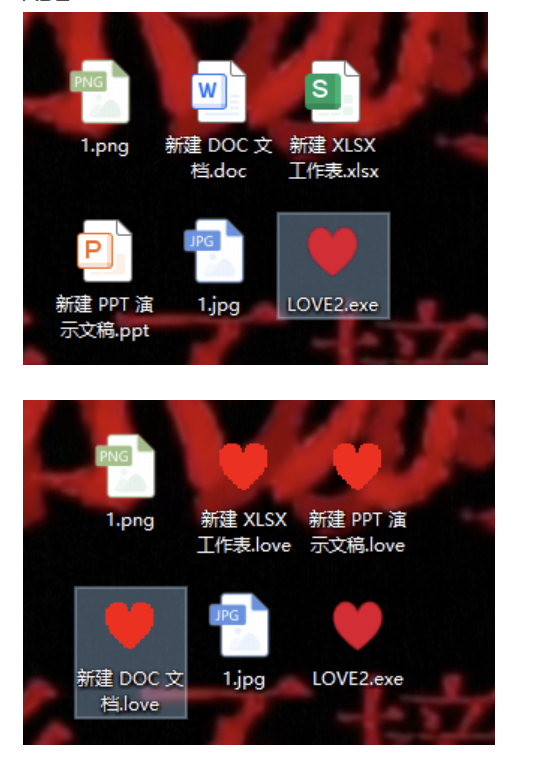

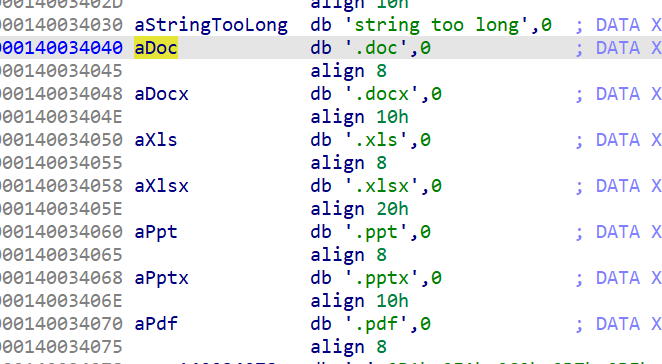

【多选题】 (20分)分析GIFT.exe,为对哪些后缀的文件进行加密:

A、doc

B、xlsx

C、jpg

D、png

E、ppt

两种办法,一种是新建上述文件之后运行这个程序,看看那些会变化:

另一种是看ida,直接搜doc就可以找到:

ABE

【填空题】 (10分)分析GIFT.exe,病毒加密后的文件类型是什么【格式:DOCX文档】

运行exe即可发现:love

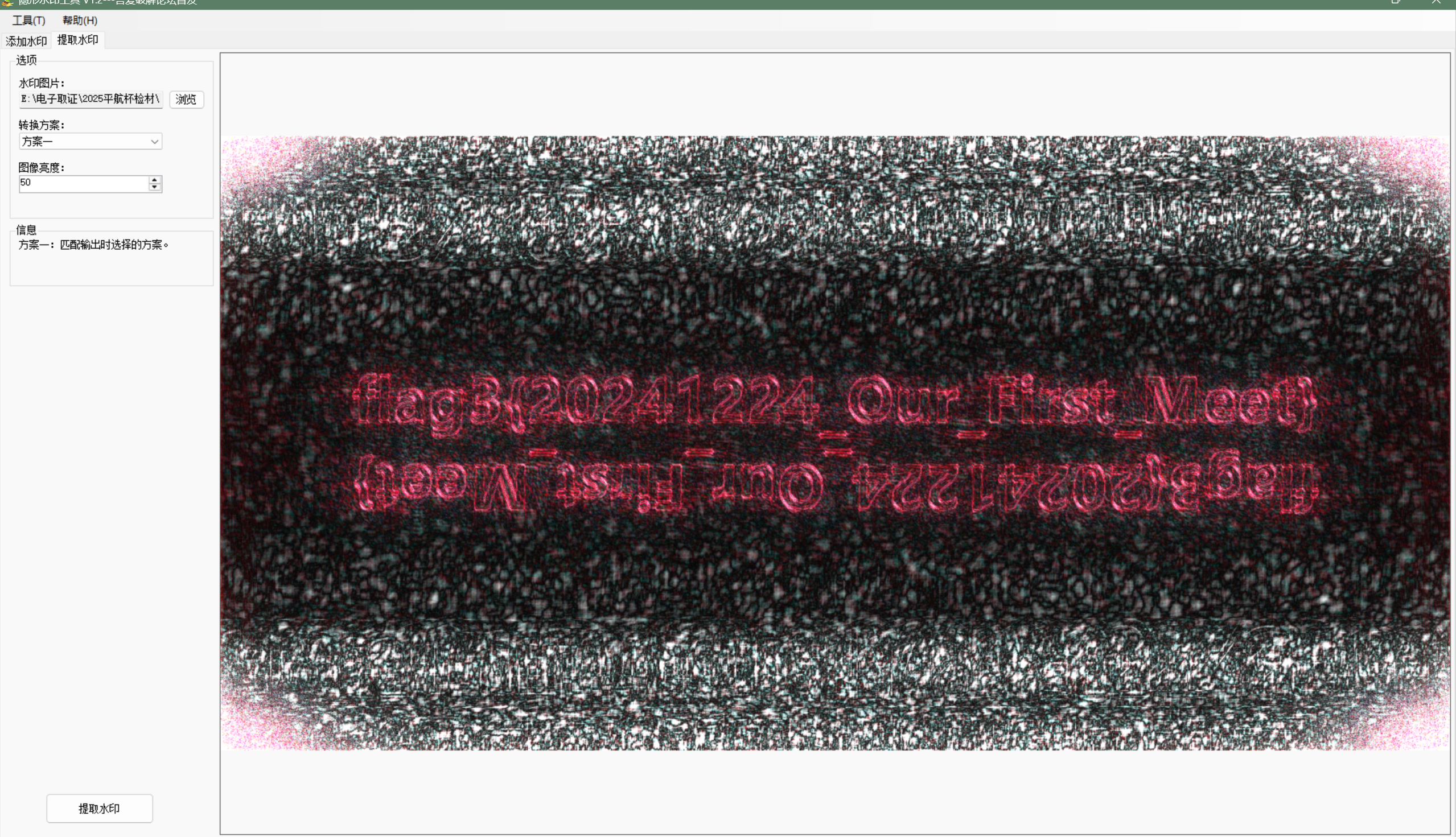

【填空题】 (20分)分析GIFT.exe,壁纸似乎被隐形水印加密过了?请找到其中的Flag3【格式:flag3{xxxxxxxx}】

随波逐流一下

flag3{20241224_Our_First_Meet}

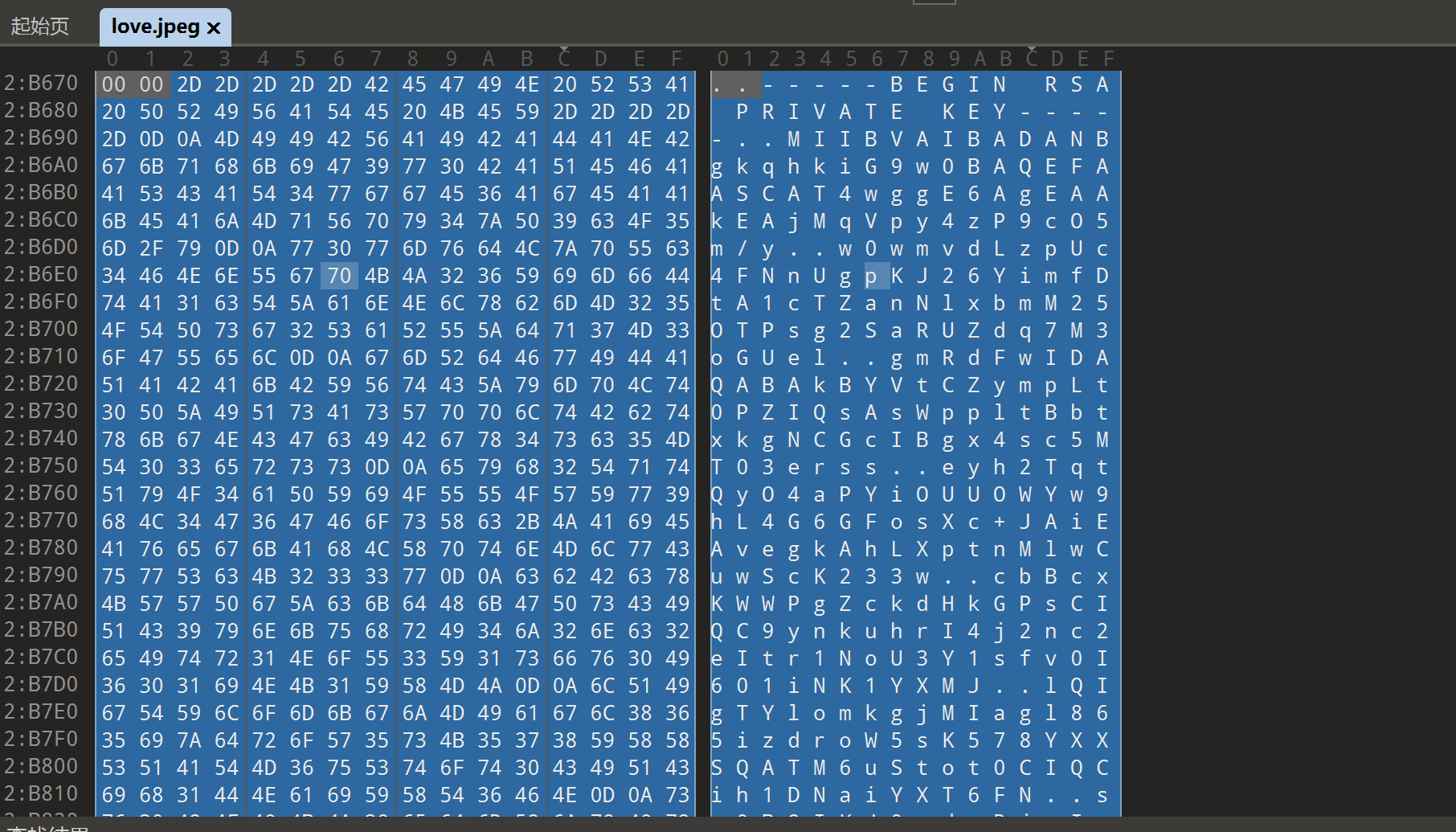

【填空题】 (15分)分析GIFT.exe,病毒加密文件所使用的方法是什么【格式:Base64】

图片里有:

RSA

【填空题】 (20分)分析GIFT.exe,请解密test.love得到flag4【格式:flag4{xxxxxxxx}】

诶一觉醒来love2成功运行了 蛮好

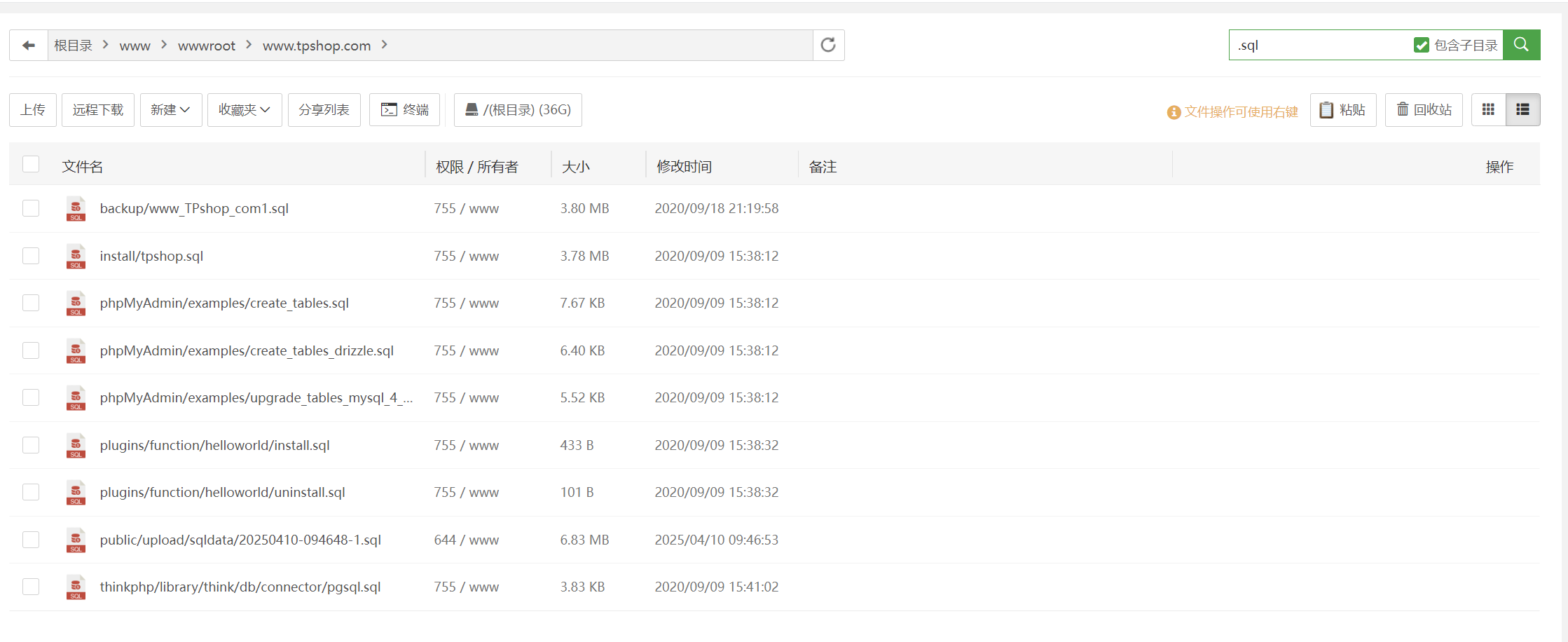

服务器重构

这里涉及网站重建:

用finalshell连接linux虚拟机之后,更改密码,登录宝塔后台。

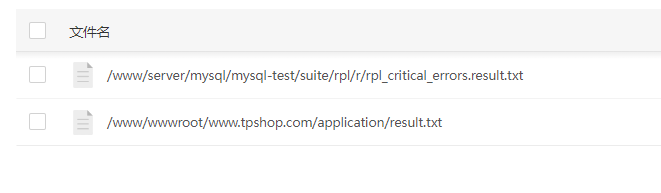

发现两个网址,然后分别找这两个网址的数据库:搜索.sql

(这里有这么多应该从backup找到备份的数据库,而且备份这个数据库的名字和网址很像)

这里就一个所以直接能确定。

phpMyAdmin

进去之后从windows虚拟机当中导入数据库

windows真重要啊好多东西都从这里来

导入之后

添加linux的ip地址

登录的事情放在后面会讲。

起早王服务器

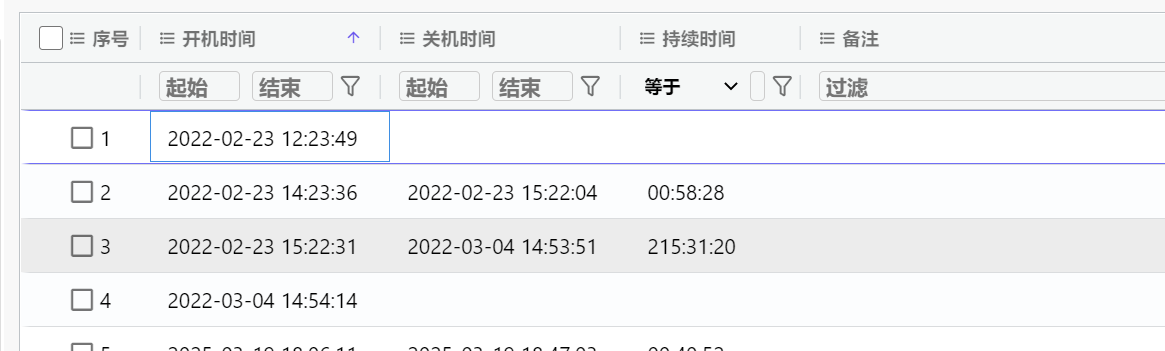

【填空题】 (10分)以下为服务器部分,该电脑最早的开机时间是什么【格式:2025/1/1 01:01:01】

2022-02-23 12:23:49

【填空题】 (10分)服务器操作系统内核版本【格式:1.1.1-123】

3.10.0-1160

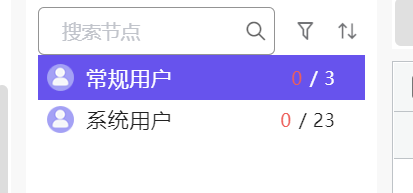

【填空题】 (10分)除系统用户外,总共有多少个用户【格式:1】

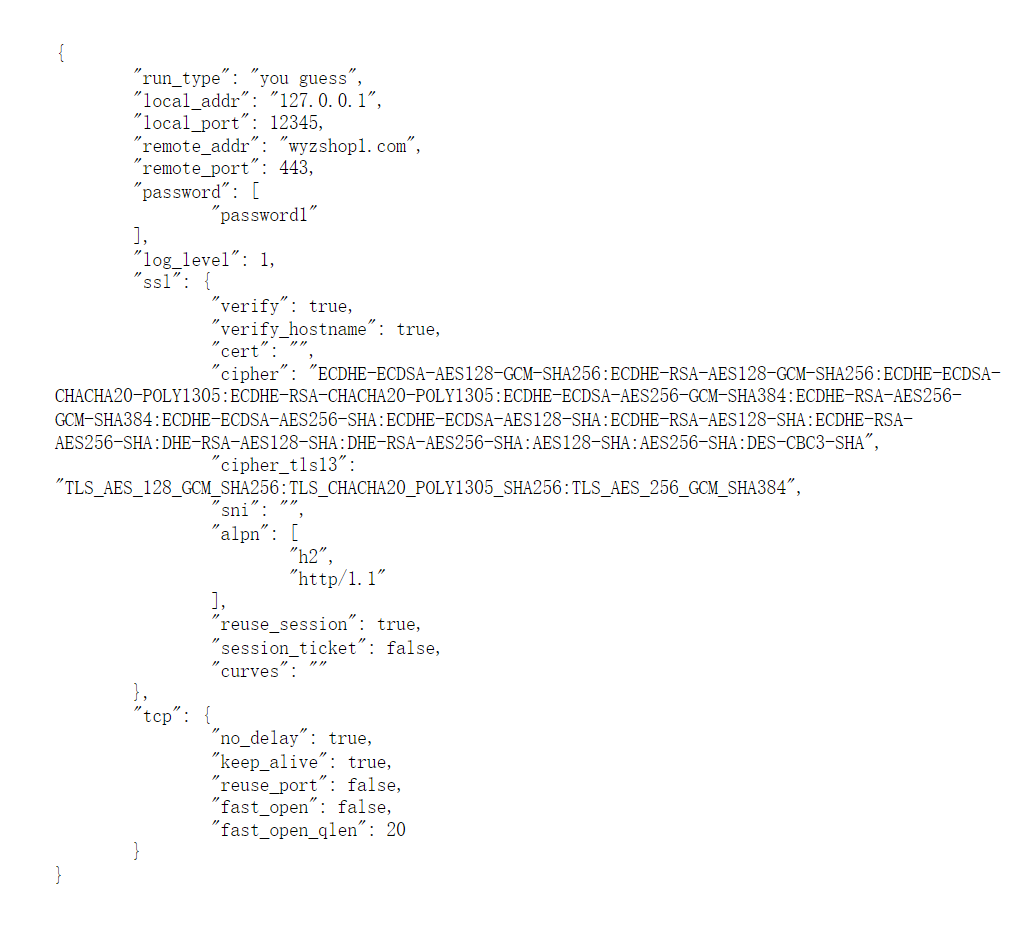

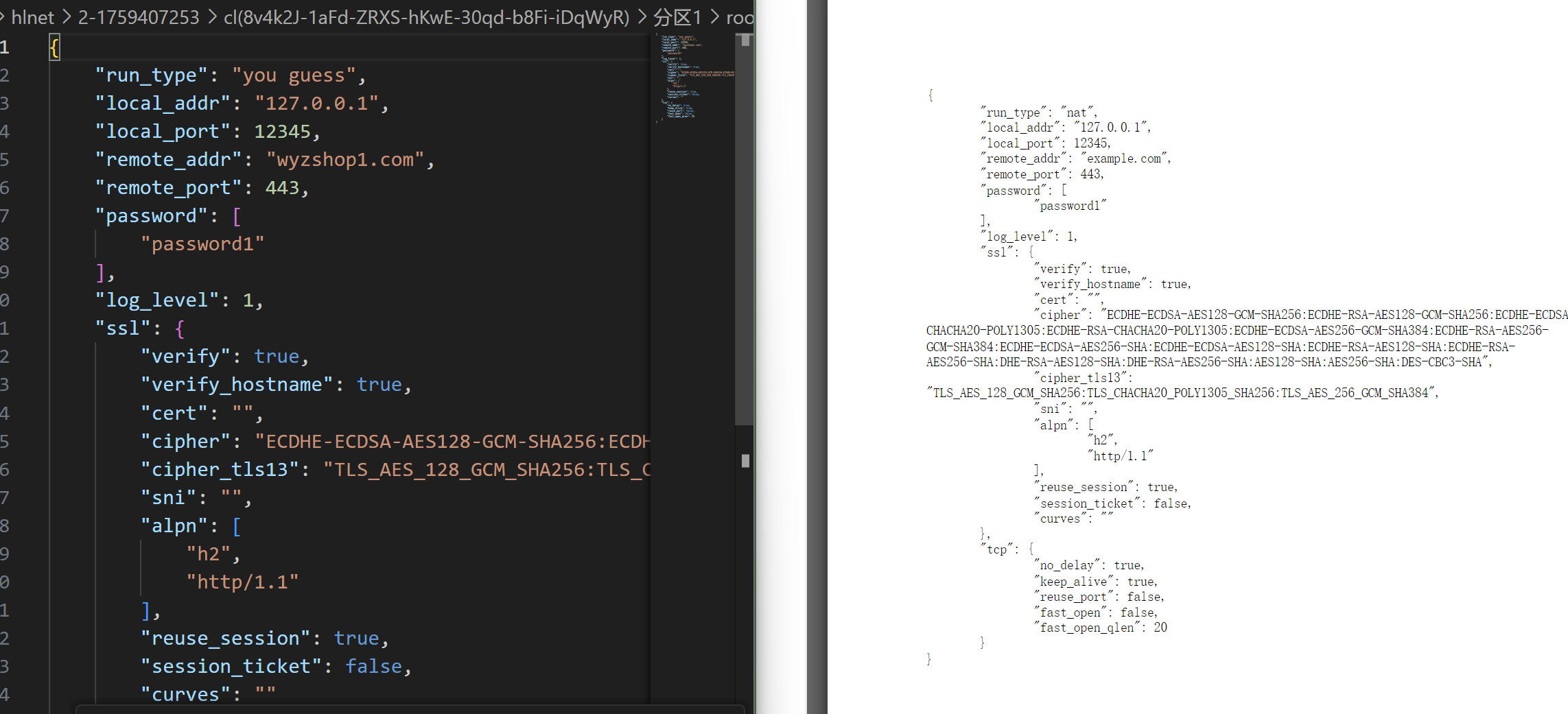

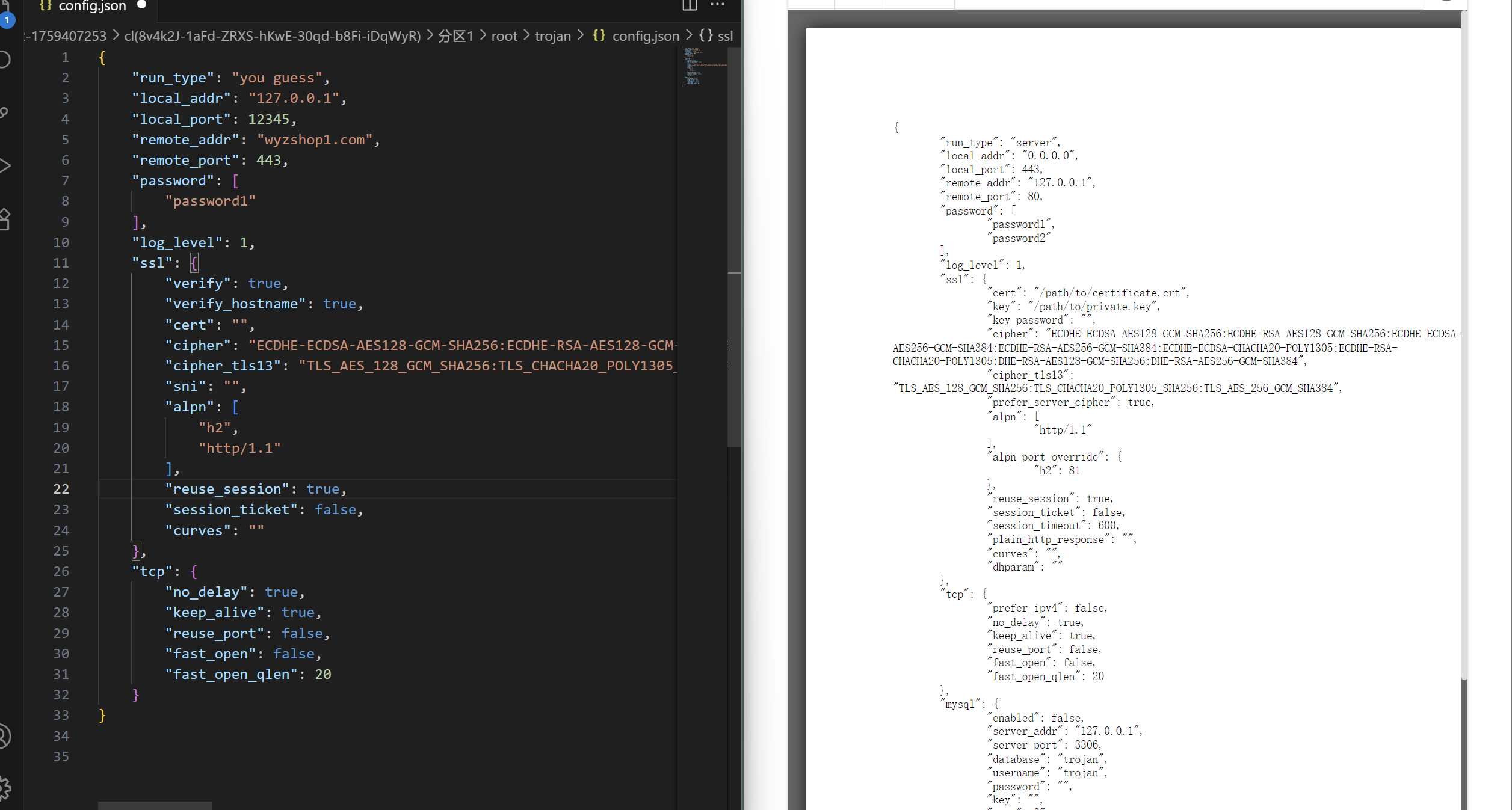

【填空题】 (15分)分析起早王的服务器检材,Trojan服务器混淆流量所使用的域名是什么【格式:xxx.xxx】

先在~/root/trojan

看一下配置文件,扔给ai分析一下即可。

wyzshop1.com

【单选题】 (20分)分析起早王的服务器检材,Trojan服务运行的模式为:

A、foward

B、nat

C、server

D、client

~/example里面有示例,对比下,发现nat模式最像

【单选题】 (10分)关于 Trojan服务器配置文件中配置的remote_addr 和 remote_port 的作用,正确的是:

A、代理流量转发到外部互联网服务器

B、将流量转发到本地的 HTTP 服务(如Nginx】

C、用于数据库连接

D、加密流量解密后的目标地址

D

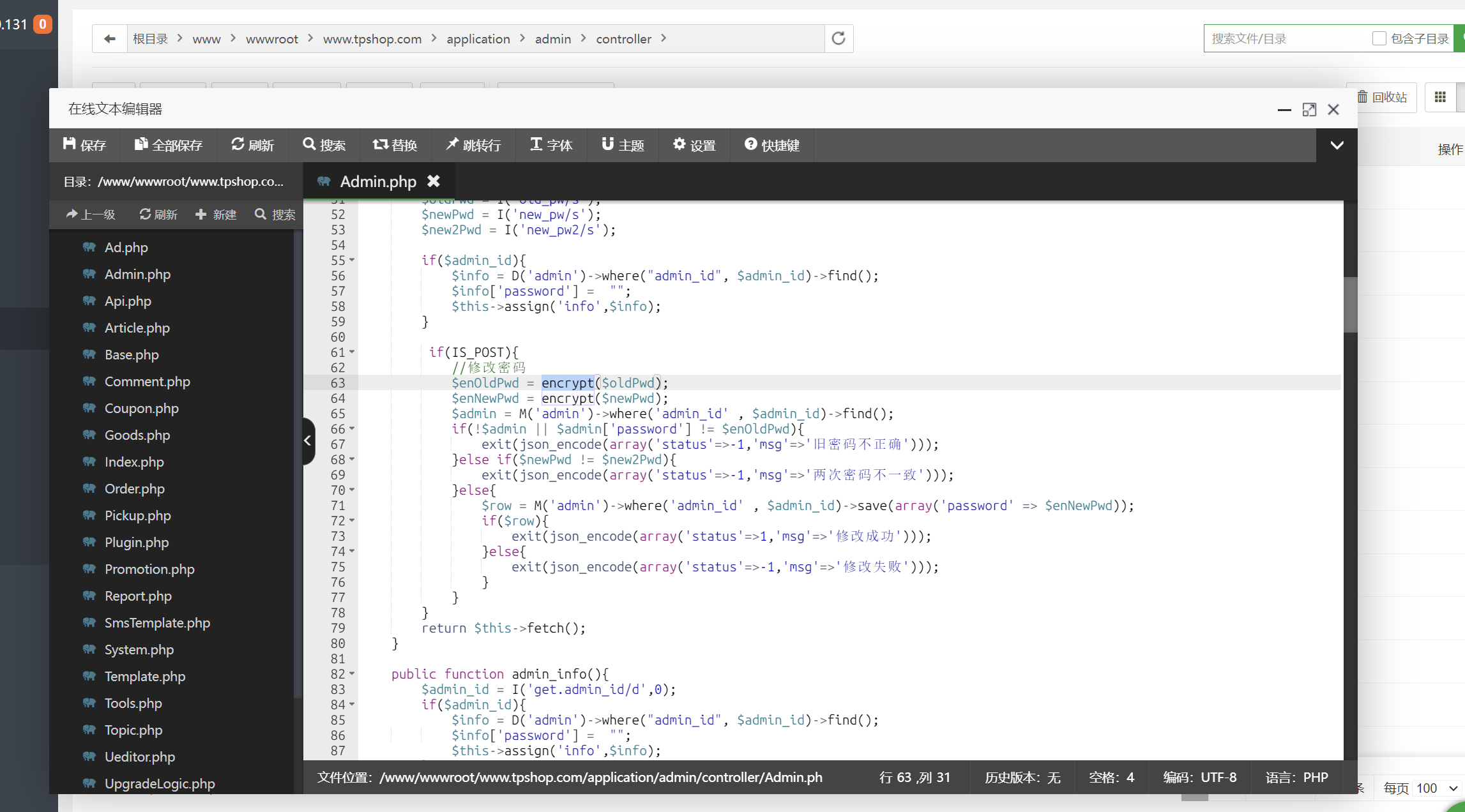

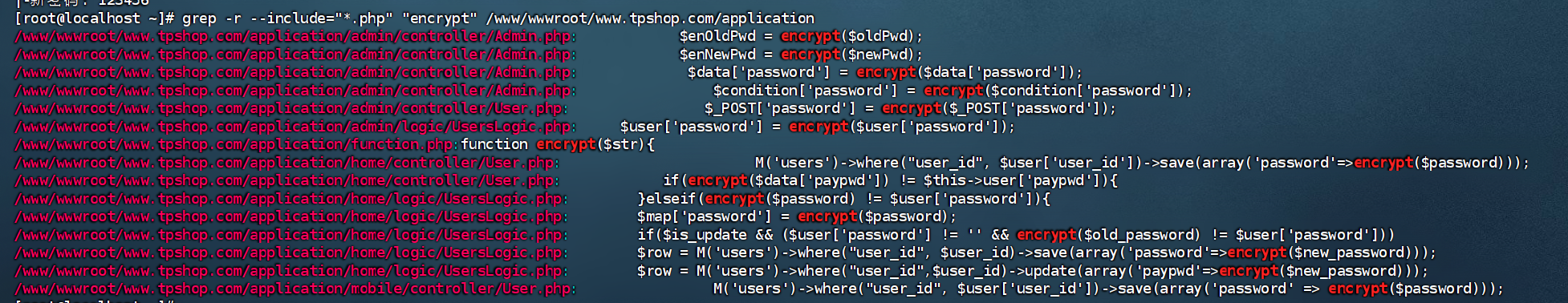

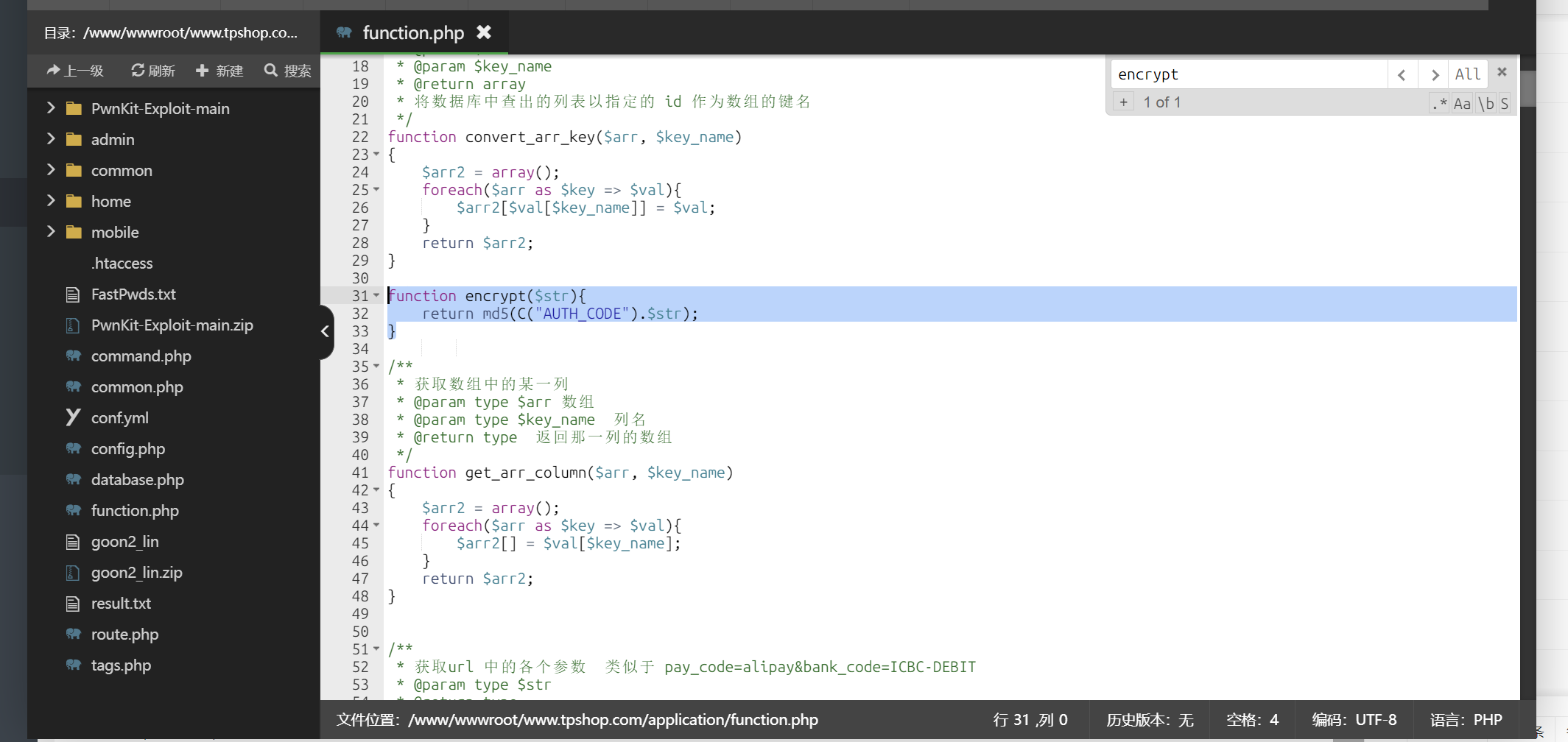

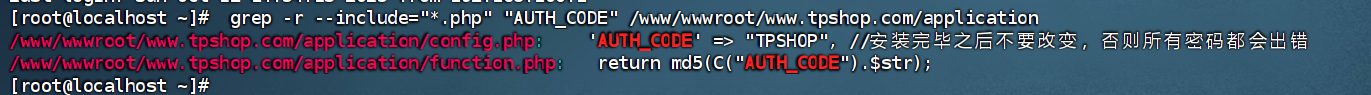

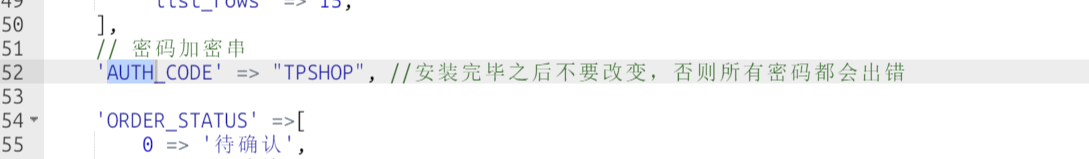

【填空题】 (20分)分析网站后台登录密码的加密逻辑,给出密码sbwyz1加密后存在数据库中的值【格式:1a2b3c4d】

在目录/www/wwwroot/www.tpshop.com/application/admin/controller/Admin.php中发现对encrypt函数:

于是用全局搜索grep -r --include="*.php" "encrypt" /www/wwwroot/www.tpshop.com/application

(当然这里需要外推几个文件夹到application)

然后

我其实以为到这里就行了没想到还有一步

grep -r --include="*.php" "AUTH_CODE" /www/wwwroot/www.tpshop.com/application

其实基本上就暗示到这里了,就是把AUTH_CODE转成TPSHOP即可

f8537858eb0eabada34e7021d19974ea

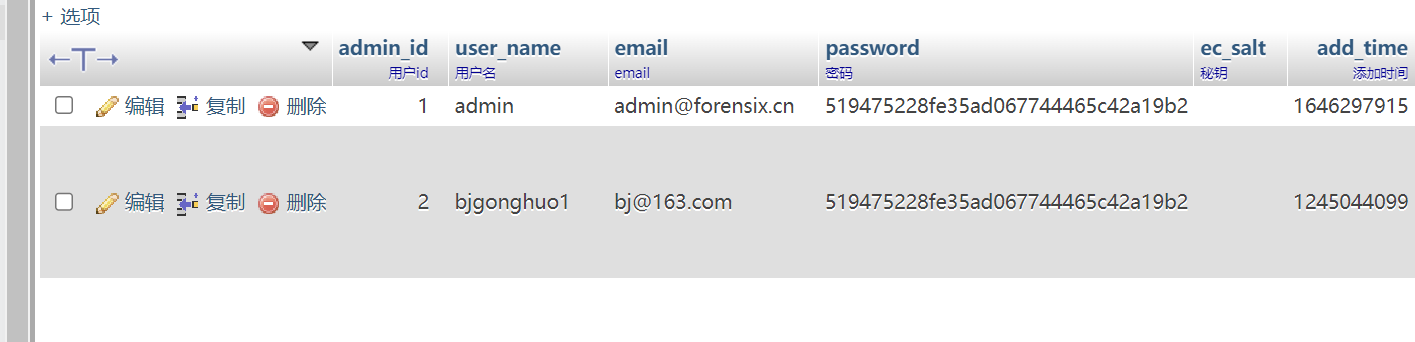

【填空题】 (15分)网站后台显示的服务器GD版本是多少【格式:1.1.1 abc】

需要登录tpshop后台:

先用上一题的加密算法加密:123456加密成519475228fe35ad067744465c42a19b2,将admin的密码改成这个即可。这样就可以用admin和123456登录了

发现下面的账号密码也是

_123456_我服了

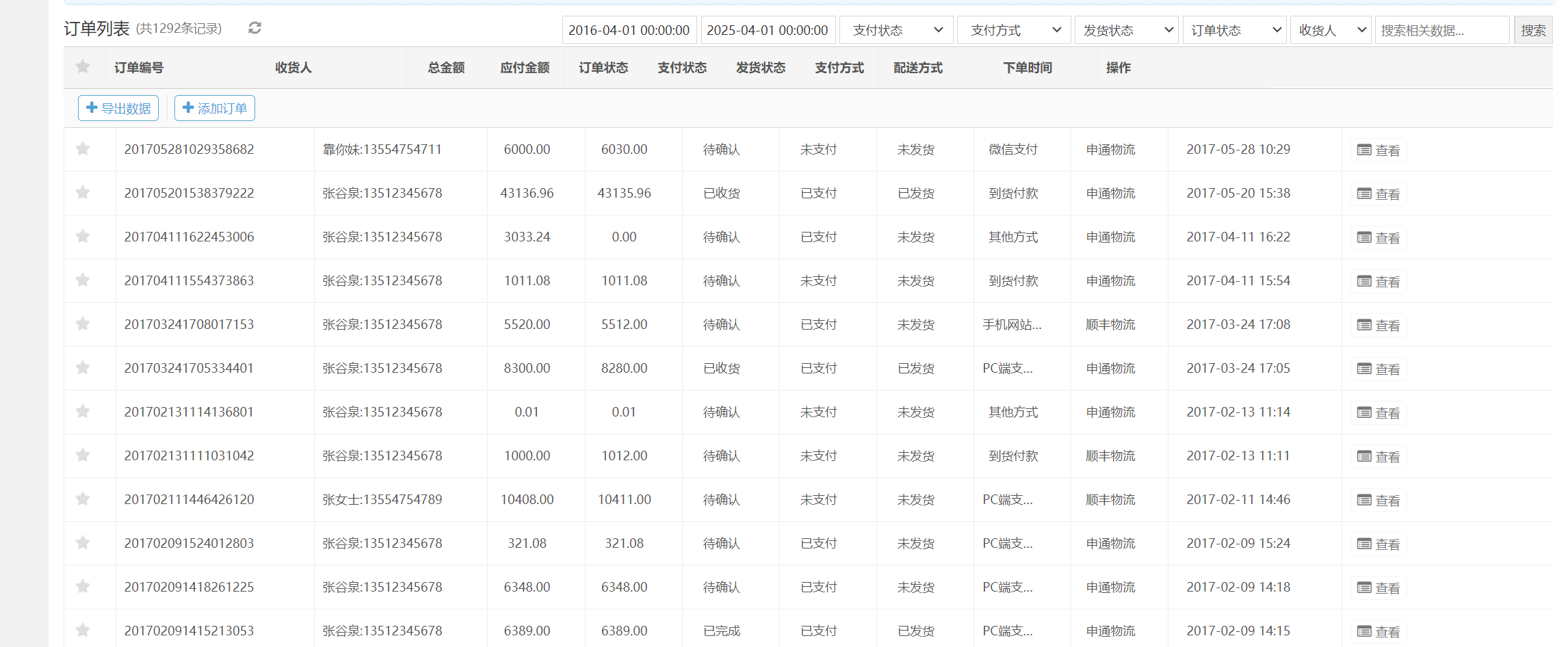

【填空题】 (10分)网站后台中2016-04-01 00:00:00到2025-04-01 00:00:00订单列表有多少条记录【格式:1】

1292

靠你妹都来了。。

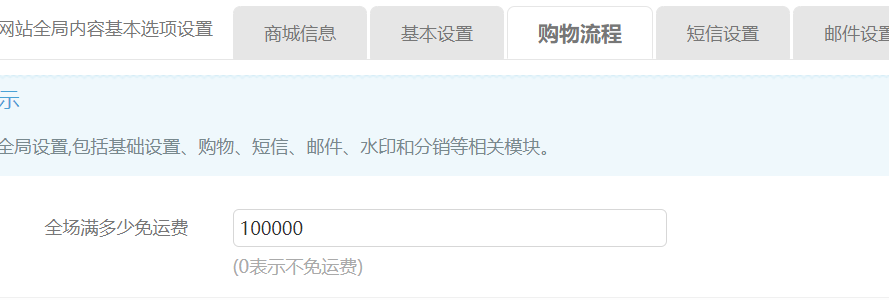

【填空题】 (10分)在网站购物满多少免运费【格式:1】

100000

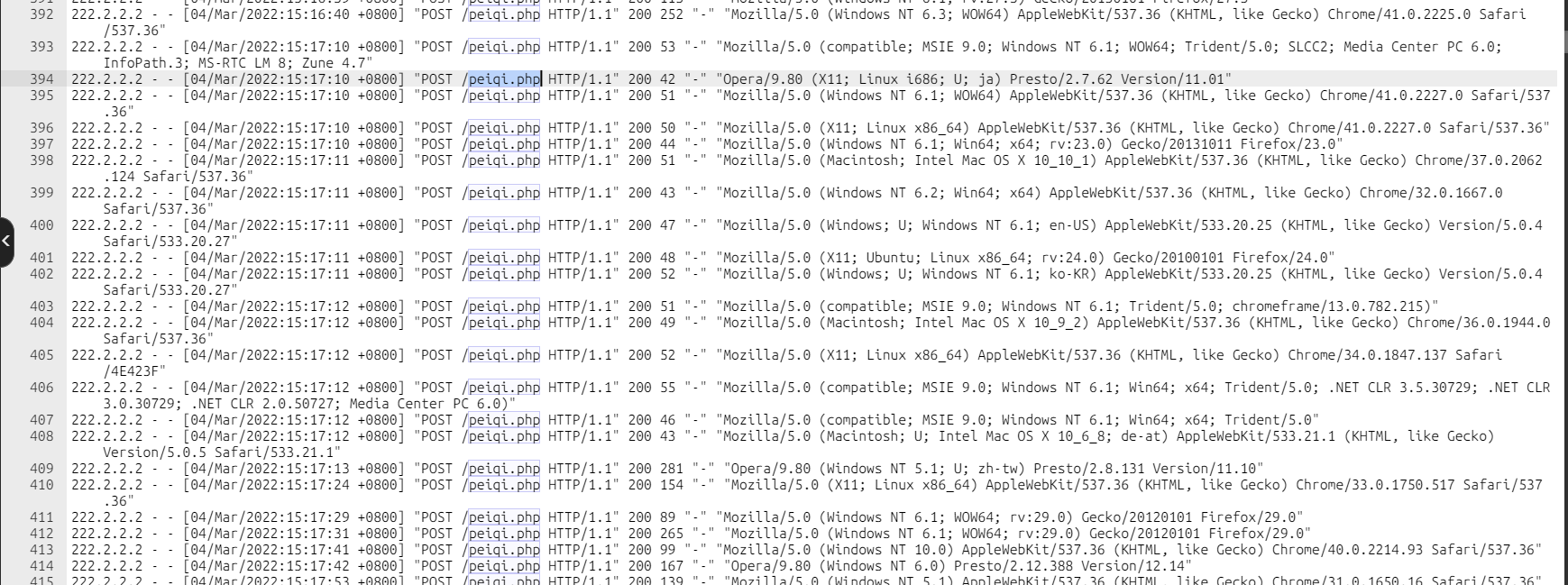

【填空题】 (10分)分析网站日志,成功在网站后台上传木马的攻击者IP是多少【格式:1.1.1.1】

log的话全局搜即可。

222.2.2.2(如上图每行数据前面会提供ip地址)

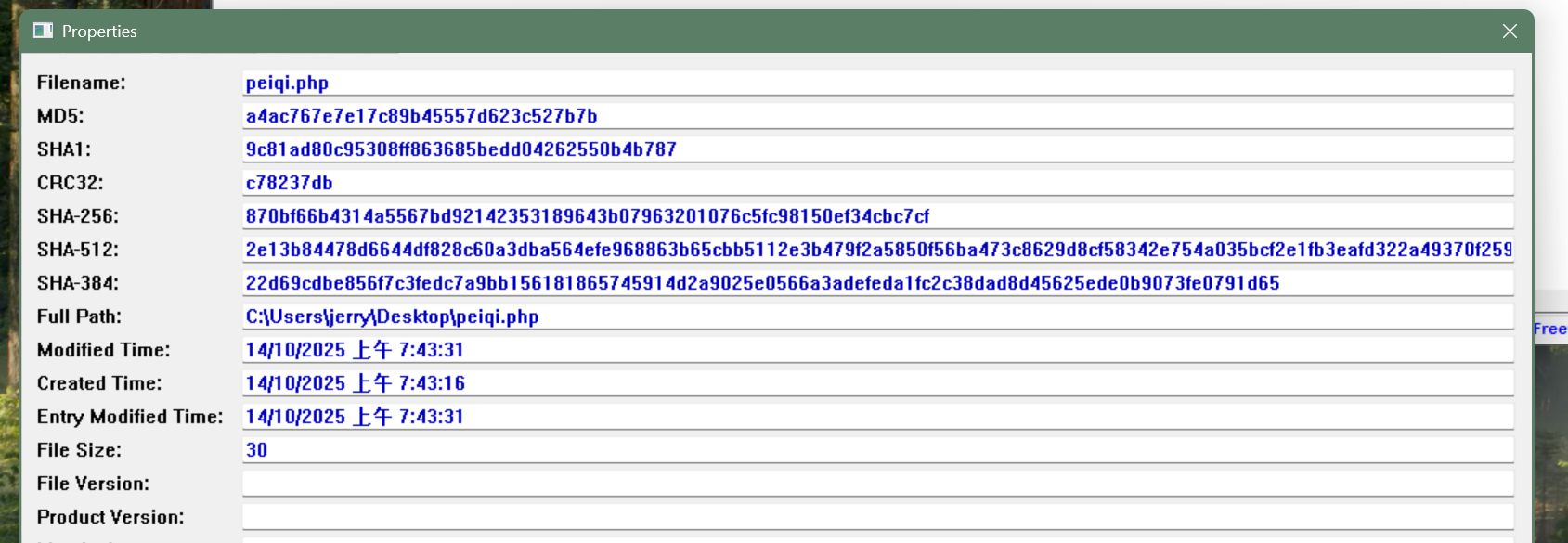

【填空题】 (10分)攻击者插入的一句话木马文件的sha256值是多少【格式:大写sha256】

查看log,发现了这个peiqi.php很奇怪.

870bf66b4314a5567bd92142353189643b07963201076c5fc98150ef34cbc7cf

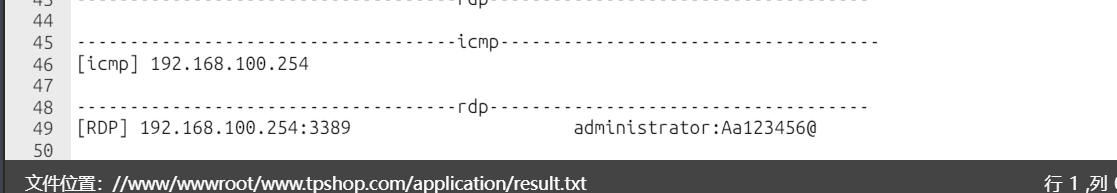

【填空题】 (10分)攻击者使用工具对内网进行扫描后,rdp扫描结果中的账号密码是什么【格式:abc:def】

搜了一下result.txt发现第二个合适点

administrator:Aa123456@

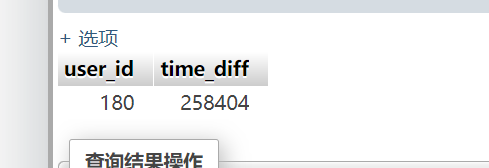

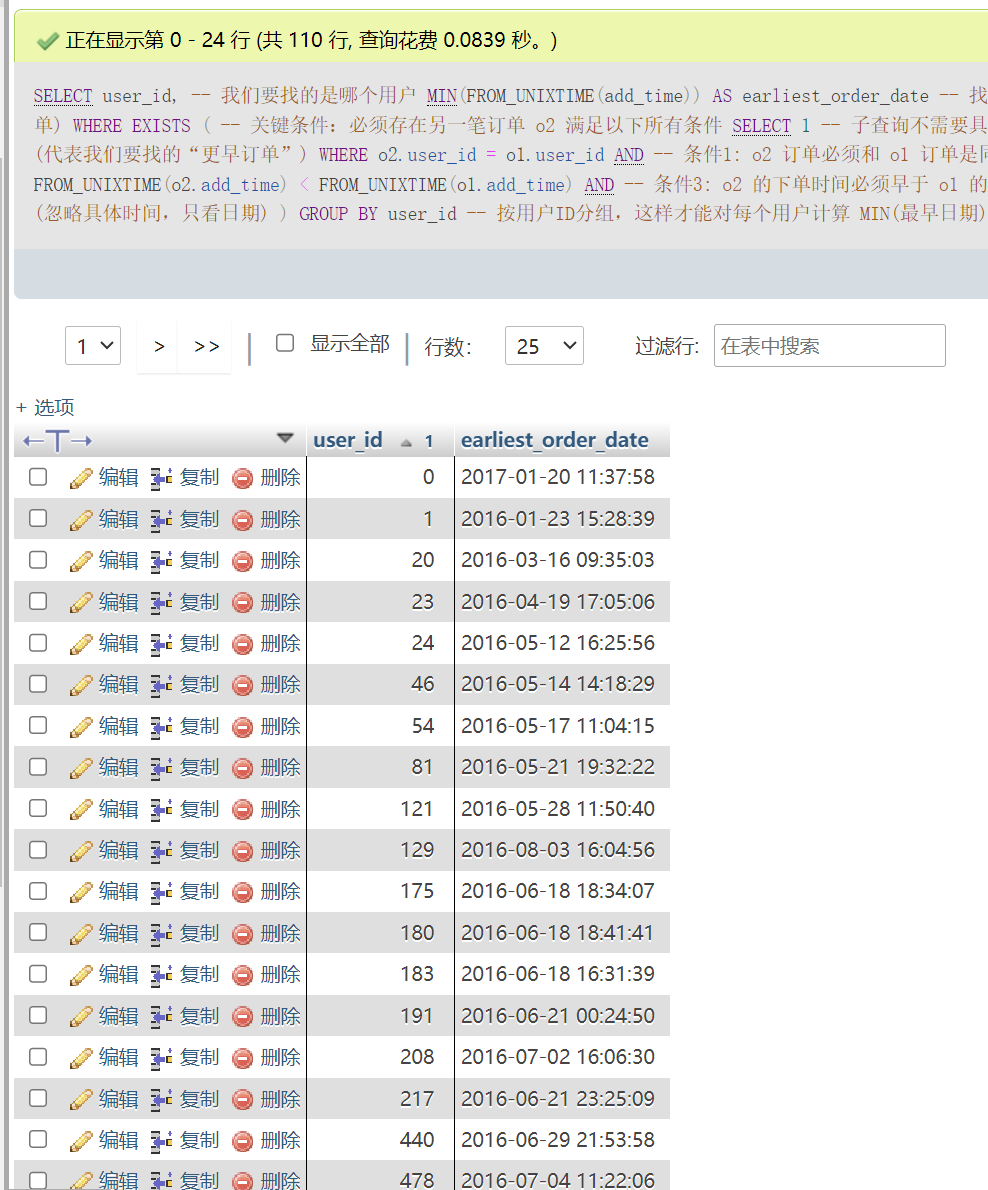

【填空题】 (20分)对于每个用户,计算其注册时间【用户表中的注册时间戳】到首次下单时间【订单表中最早时间戳】的间隔,找出间隔最短的用户id。【格式:1】

1 | SELECT |

180

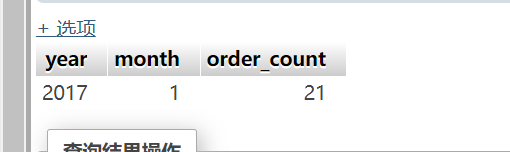

【填空题】 (10分)统计每月订单数量,找出订单最多的月份【XXXX年XX月】

1 | SELECT |

mysql语句还是太简洁了。。

【填空题】 (15分)找出连续三天内下单的用户并统计总共有多少个【格式:1】

1 | SELECT |

110

流量

蓝牙流量部分

参考出题人的解题思路:

2025平航杯电子数据取证竞赛 流量分析部分Official WP_平航杯2025-CSDN博客

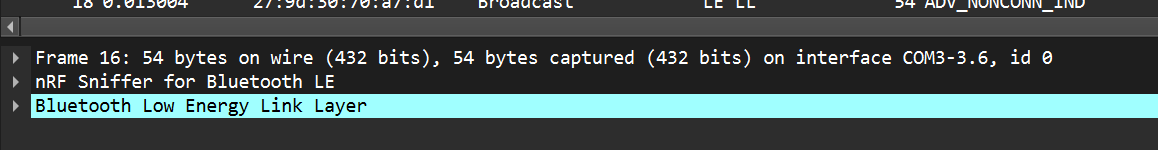

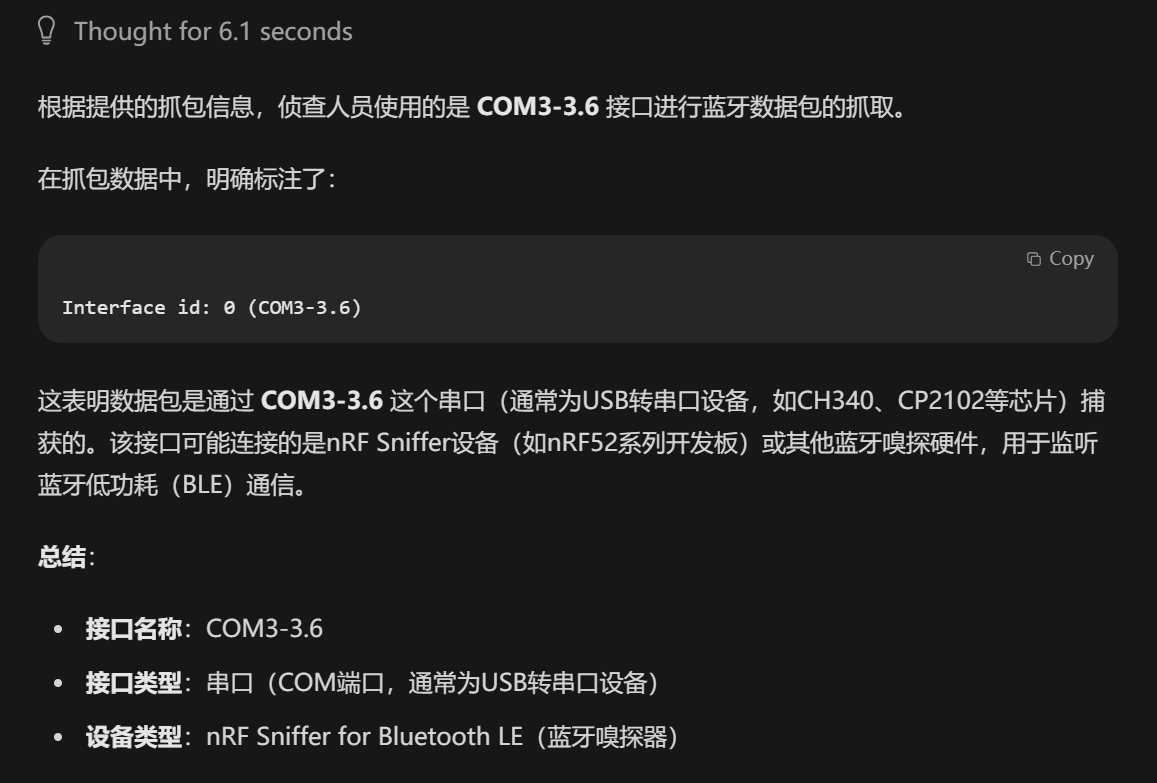

【填空题】 (10分)以下为流量分析部分(提示:侦查人员自己使用的蓝牙设备有QC35 II耳机和RAPOO键盘),请问侦查人员是用哪个接口进行抓到蓝牙数据包的【格式:DVI1-2.1】

interface后面就是抓蓝牙数据包的接口

COM3-3.6

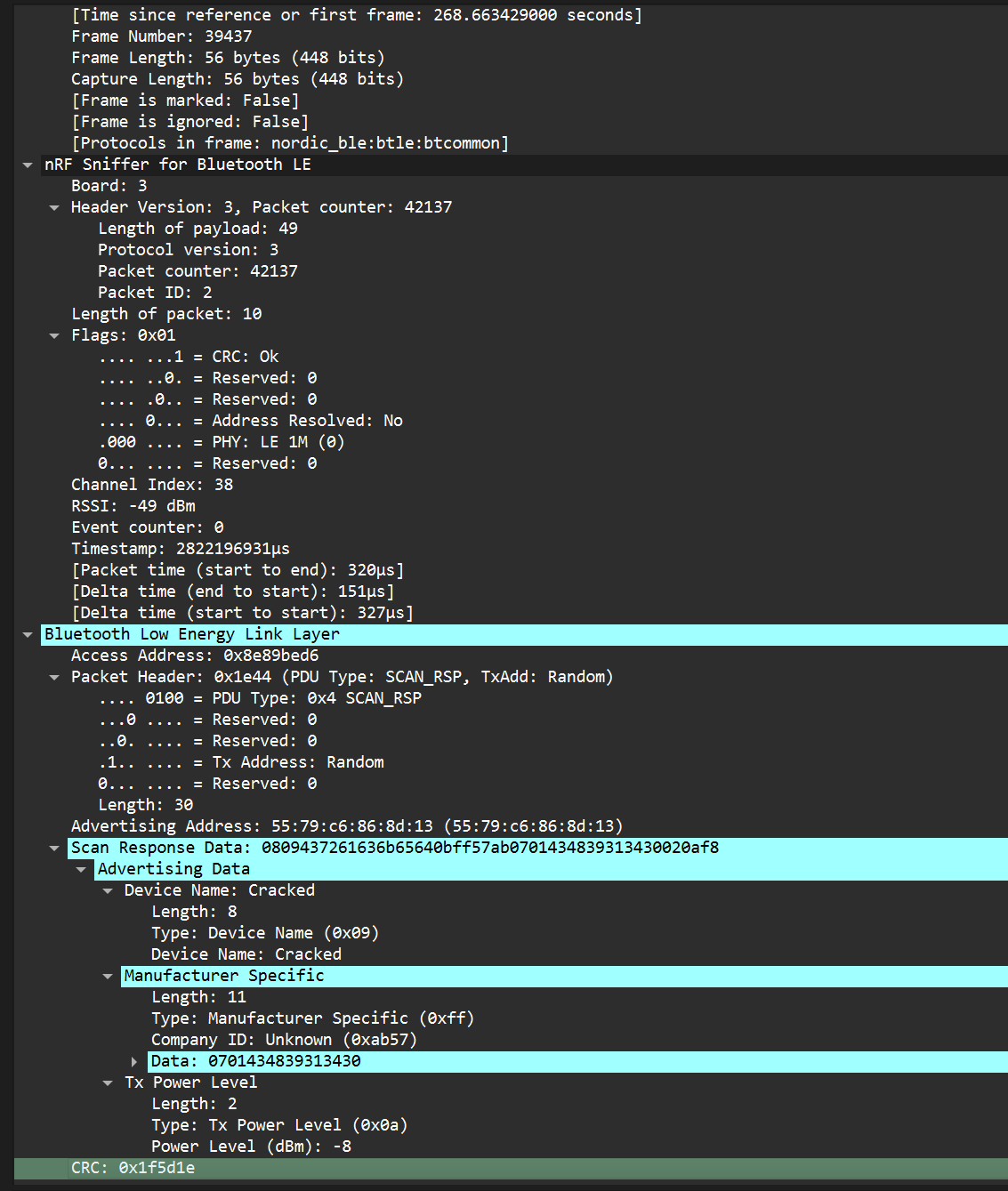

【填空题】 (10分)起早王有一个用于伪装成倩倩耳机的蓝牙设备,该设备的原始设备名称为什么【格式:XXX_xxx 具体大小写按照原始内容】

Wireshark • Display Filter Reference: Bluetooth Common

使用tshark导出json方便查询:tshark -r BLE.pcapng -T json > finalble.json

在到官网上查对应的设备过滤字段:

用正则表达式来跑出来

1 | import re |

这个正则表达式用于匹配和提取蓝牙设备的 设备名称(device_name),常见于分析蓝牙数据包(如 Wireshark 抓包中的 btcommon 协议字段)。

1 | E:\电子取证\2025平航杯检材\项目\.venv\Scripts\python.exe E:\电子取证\2025平航杯检材\项目\流量\筛选.py |

除开锟斤拷、QC35 II耳机和RAPOO键盘等信息,可读的设备是:

1 | Cracked |

这玩意应该就是伪装前的蓝牙设备

Flipper_123all

可以猜测这里的QQ_WF_SP8OOF、QQ_WF_SP8OON可能伪装的蓝牙耳机。

【填空题】 (15分)起早王有一个用于伪装成倩倩耳机的蓝牙设备,该设备修改成耳机前后的大写MAC地址分别为多少【格式:32位小写md5(原MAC地址_修改后的MAC地址) ,例如md5(11:22:33:44:55:66_77:88:99:AA:BB:CC)=a29ca3983de0bdd739c97d1ce072a392 】

QQ_WF_SP8OOF的mac地址80:e1:26:35:32:31 //这玩意就出现了一次,跟下面谁被地址一样

QQ_WF_SP8OON的mac地址 //这玩意就出现了3000+次,好吧。。

ai写一个遍历代码:

1 | import re |

遍历结果:

1 | 发现新MAC地址: 80:e1:26:35:32:31 |

至于哪个是修改前的哪个是修改后的,我的水平也就只能看出现的先后来判断了。。

md5(80:E1:26:33:32:31_52:00:52:10:13:14)=**97d79a5f219e6231f7456d307c8cac68**

【填空题】 (20分)流量包中首次捕获到该伪装设备修改自身名称的UTC+0时间为?【格式:2024/03/07 01:02:03.123】

1 | { |

这里有第一次出现这个名字的一项即可。注意是utc+0。

2025 02:31:26.710747000 UTC

其实这里很烦的,又不告诉该怎么弄是四舍五入还是去尾。。

【填空题】 (20分)起早王中途还不断尝试使用自己的手机向倩倩电脑进行广播发包,请你找出起早王手机蓝牙的制造商数据(格式:0x0102030405060708】

前面发现的三个设备还有个Cracked

~~我猜一个三星。。因为我有看到 ~~还是太年轻

仔细追踪一下一下Cracked这里直接有Data:

0x0701434839313430

0x0102030405060708 长度和示例一样的

键盘流量部分

部分参考

USB流量分析总结(实战[NISACTF 2022] 破损的flag)-CSDN博客

1 | tshark -r 1.pcapng -T fields -e usb.capdata > usbdata.txt |

020000f0ff0000

02000010000000

02000060000000

观察发现第七位后面在变化

第一个映射代码排版好看点,但是偶尔会把”Shift”吞掉,所以要结合第二看。

1 | def parse_usb_data(file_path): |

1 | # 定义正常按键映射表 |

解码后的键盘输入:

[0xF0]M}[0x60][0x90][0xA0][0xC0][0xB0][0xA0][0x90][0xA0][0x90][0x70][0x7F][0x6F]→[0x3F]{@M{M#{}#Mbao bao,zui jin you ge nan sheng xiang zhui wo,ta jiao wang qi zhao[BACKSPACE][BACKSPACE][BACKSPACE][BACKSPACE]qi zao wang ta shuo ta ai wo,dan shi cong bu bang wo na kuai di,hao fan arcmd

[0xC0][ERR_OVF][0xF0][0xD0][POST_FAIL][0xB0][ERR_UND][0xA0][0x90][0x70][POST_FAIL][0x80][0xA0][0xC0][ERR_OVF][0xD0][0xC0][0xA0][0x90][0x80][0x70][POST_FAIL][0x90][0xA0][ERR_OVF][0xB0][0xC0][0xD0][CTRL][ERR_OVF][0xF0][CTRL][0xF0][CTRL][0xD0][0xC0][0xD0][0xC0][CTRL][0xF0][0xF0][0xF0]L[0xF0]}[POST_FAIL]←B[0x70]D[0x80]FGH[0x70]I[0x80]KLN[0x70]OM←LJ}I[0x40]}HI#}J#KMLKHIMGMFEMDBCA[POST_FAIL][0xF0][ERR_OVF][0xF0][0xF0][ERR_OVF][0xF0][POST_FAIL][CTRL][ERR_UND]A[0xD0]B[CTRL][0xD0][ERR_UND][0xF0][POST_FAIL][CTRL][0xF0][ERR_OVF][0xF0][CTRL][0xD0][0xFD][0xCF][0xFA][0xBF][0xF8][0x7F][0xF6]→[0xF4]{[0xF3]@[0xF2][0xF3]{[0x3F][0xF6]{→[0xF7][0xFA][0x3F][0xFC]{[0xFD]@[0xFE][0xDF][0xAF][0x9F][0xA0][0x9F][0x90][0x80][0x9F][0xBF][0xDF][0xFD]@[0x5F][0xFE][0x9F][0xCF][0xDF]@[0xFE]{[0xFD]@{[0xFE]@{[0xFD][0x3F][0xFC]→[0x5F][0xFA]→[0xF9][0x5F][0xF8]→{[0xF7][0xF6]@[0xF4]L[0xEF][0xF3][0xF5][0xDF][0xF6][0xEF][0xF9][0xFA][0xFC]L[0xFD]L[0xFE]M@M{}{#[0x3F]{M@M[ERR_OVF]M[ERR_OVF][POST_FAIL]MMMM[ERR_OVF]}[ERR_OVF]←[POST_FAIL][0x70]A[0xA0]B[0xB0]CE[CTRL][0xF0]DEM[ERR_OVF]DE}←[0x60][0x70]FE[0x80]G[0x60]←I#F[0xD0]C[0xB0]B[0xA0][0x70]A[0x60][ERR_UND]←[POST_FAIL]}#[ERR_OVF]M[ERR_OVF][0xF0][POST_FAIL][ERR_UND][0xF0]ACM#F}H#G}FE#D}C#}B[ERR_UND]#[POST_FAIL]M[ERR_OVF][0xFE]{[0xFD][0x3F][0xFC][0xFA][0xF9]→[0xF8][0x5F][0xF7][0xF8]→[0xF9][0x3F][0xFB]{[0xFC]L[0xFD]@L[0xF0][CTRL][ERR_OVF][0xF0][0xD0][POST_FAIL][CTRL]A[0xD0]BE[0xC0][0xD0]G[CTRL]F[0xF0]DCA[ERR_UND][0xF0][ERR_OVF]

whoami

net user

net user qianqianwoaini4 abcdefghijk[CAPS]i[CAPS]mn /add

net localgroup administrators qianqianwoaini4 /add

net user qianqianwoaini4 /del[0x9F][0xF7][0xF6][0x7F][0xF4][0x5F][0xF2]{[0xF9][0x7F][0xFA][0x6F][0xF9][0xFA][0x5F][0xF9][0x6F][0xFA][0x5F][0x6F][0x7F][0xFB][0xFA][0x8F][0x9F][0xFC][0xFB][0xAF][0xFD][0xBF][0xFE][0xFD][0xFE][0xAF][0xBF][0xC0][0xDF][0xC0][0xCF][0xBF][0xA0][0x9F][0xFE][0xFD][0xBF][0xFB][0xCF][0xDF][0xF9][0xEF][0xF7][0xF4]L[0xF3][0xF1]L[0xF0]@[0x3F][0xEF][0xEE][0xF0][0xF2]→[0xF3][0x3F][0xF6]→[0xF8]{[0xFB][0xFC][0xFE]@LMLL[0xFD]@[0xFC][0xFB][0xFA]L@L[0xF7][0xF4][0xF3][0xF2][0xF3][0xEF][0xF4][0xF7][0xFA][0xFB]L[0xF9][0xF8]L[0xF7][0xF6][0xF5]L[0xF4][0xF3][0xEF][0xF2][0xDF][0xF1][0xF0][0xF1][0xCF][0xEF][0xF1][0xDF][0xF3][0xEF][0xF6][0xDF][0xFA][0xFD]L[0xF0]L[ERR_OVF]←C[0x80]G[0xA0]I[0xB0]K[0xC0]L[0xB0]M[0xC0][0xD0][0xC0]L[0xD0][0xC0]J[0xB0]H[0xA0]FE[0x90]CB[0x70][POST_FAIL][0x60][ERR_OVF][0x40]}[0x3F][0xFE]→[0x5F][0xFD][0xFC][0xFD]→[0xFC][0x3F][0xFD]→[0xFC][0x3F][0xFD]{@[0xFE]{[0xFD]@{[0xFC][0xFA][0xF9][0x3F][0xF8]{[0x3F][0xF7][0xF8]{[0xFA][0x3F]{[0xFB][0xFD]@{[0xFE]@LMLM

net localgroup administrators qianqianwoaini4 /add

rundll32 url.dll,[CAPS]f[CAPS]ile[CAPS]p[CAPS]rotocol[CAPS]h[CAPS]andler https;//fakeupdate.net/win10ue/bsod.htmlMGJ#KGEMCA#M[ERR_UND]A[ERR_UND]M[POST_FAIL][ERR_OVF]M[ERR_OVF]

[0xF0][ERR_OVF][0xC0][ERR_UND][0xA0]CE[0x70][0x60]G←HKM[0x40]NL}[0x40]J}H←F[0x60]D[0x80]B[0x90][ERR_UND][0xA0][ERR_OVF][0x90][0xFE][0x9F][0x7F][0xFE][0x8F][0xFD][0x6F][0xFB][0x5F][0x6F][0xFC][0x7F][0xFE][0x8F][0x6F][0x5F][0x6F][0x40]→[0x40]→←[0x5F][0xFE][0x7F][0x9F][0xAF][0xBF][0xCF][0xFD][0xDF][0xEF][0xEF][0xFC][0xCF][0xFB][0xF9][0xAF][0xF8][0xF7][0xF6][0xF5][0xBF][0xF6][0xAF][0xBF][0xF7][0xF8][0xDF][0xFB][0xFD][0xEF][0xF0][CTRL][0xD0][CTRL][0xF0][0xF0][0xEF][0xFE][0xEF][0xFE][0xEF][0xEF]L[0xF0]LLL[0xF0]LL

Extracted String: m]qi zao wang ta shuo ta ai wo,dan shi cong bu baanng wo na kuai di,hao fan aRcmd

【填空题】 (15分)起早王的真名是什么【格式:Cai_Xu_Kun 每个首字母均需大写 】

Wang_Qi_Zhao

【填空题】 (15分)起早王对倩倩的电脑执行了几条cmd里的命令【格式:1 】

数一下即可

7

【填空题】 (15分)倩倩电脑中影子账户的账户名和密码为什么【格式:32位小写md5(账号名称_密码) ,例如md5(zhangsan_123456)=9dcaac0e4787b213fed42e5d78affc75 】

密码部分需要转换:abcdefghijk<CAP>i<CAP>mn→abcdefghijkImn

答案md5(qianqianwoaini$_abcdefghijkImn)=**53af9cd5e53e237020bea0932a1cbdaa**

【填空题】 (15分)起早王对倩倩的电脑执行的最后一条命令是什么【格式:32位小写md5(完整命令),例如md5(echo “qianqianwoaini” > woshiqizaowang.txt)=1bdb83cfbdf29d8c2177cc7a6e75bae2 】

转换一下即可:

rundll32 url.dll,FileProtocolHandler https://fakeupdate.net/win10ue/bsod.html