2024年3月15日凌晨,受害人短视频平台上看到一段近期火爆的交通事故视频,留言后有人通过私信联系,称有一个赚大钱的机会,该人自称李某,提议让他到他们平台充值做代理;最终受害人发现自己被卷入了一个复杂的网络传销犯罪活动中,从而报案。

经过一段时间的侦查,2023年3月25日,警方最终锁定了"lalala李"网络水军团伙的技术人员卢某, 一举拿下了卢某的住所;当天上午,警方开始对卢某某的个人计算机进行现场勘验。在管理工具历史记录中,发现了大量访问某个PVE云服务器控制台的记录。初步判断该云服务器可能为该团伙网络引流的主要平台。

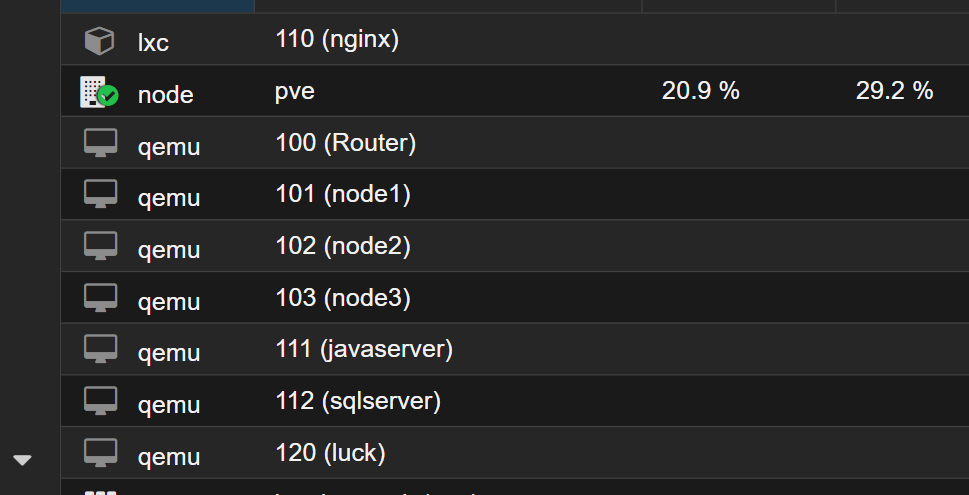

经过进一步追查,警方发现该PVE云服务器租用于某知名云服务商,服务器上运行着数个不同的虚拟机实例;平台通过虚拟软件模拟多部手机,利用网络水军的力量在各大平台发布伪造的图片传播负面新闻,引流受害者加入平台。

在深入分析虚拟机镜像后, 警方终于发现这些虚拟机背后运行着一个复杂的网络传销平台! 最终,警方展开了一场声势浩大的收网行动,成功捣毁了该犯罪团伙。案件中的主要成员李安弘、卢某某等人均被依法逮捕。

接下来,我们将深入分析关键证据镜像文件,揭开这个庞大网络传销窝点的犯罪事实。

计算机介质部分

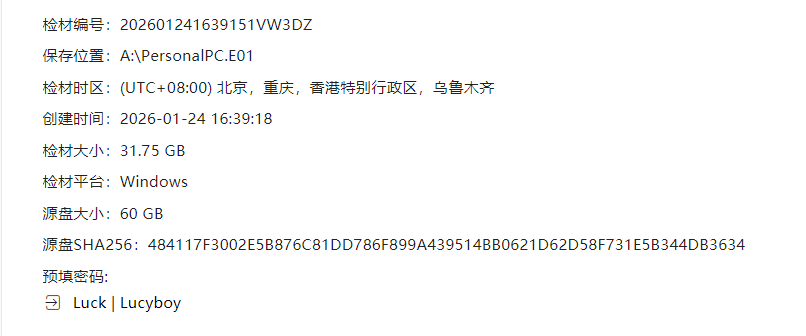

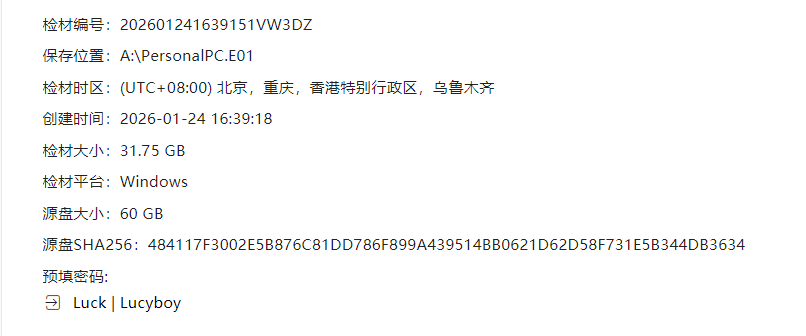

1. 请分析卢某的计算机,并计算原始检材的SHA256值。

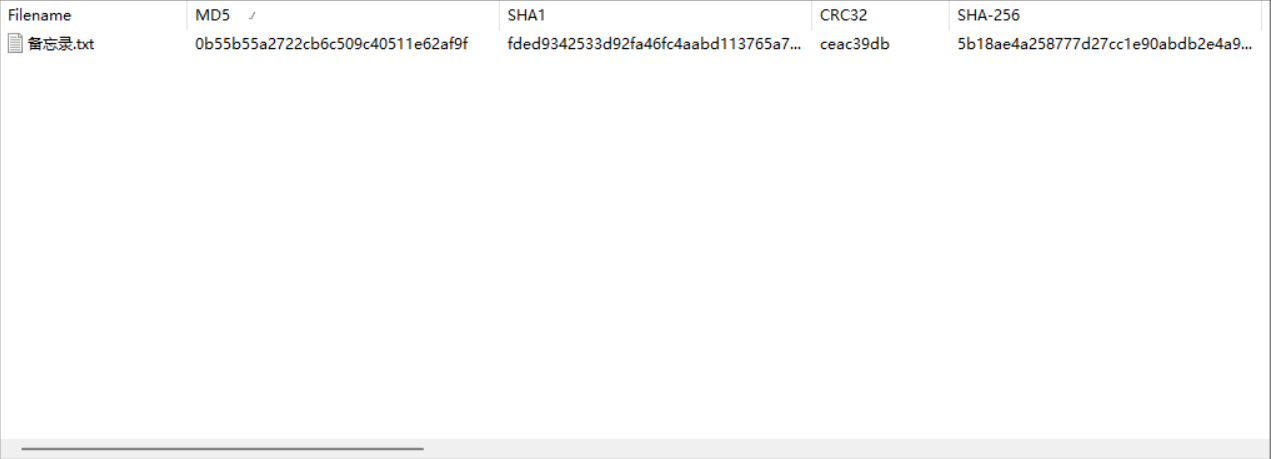

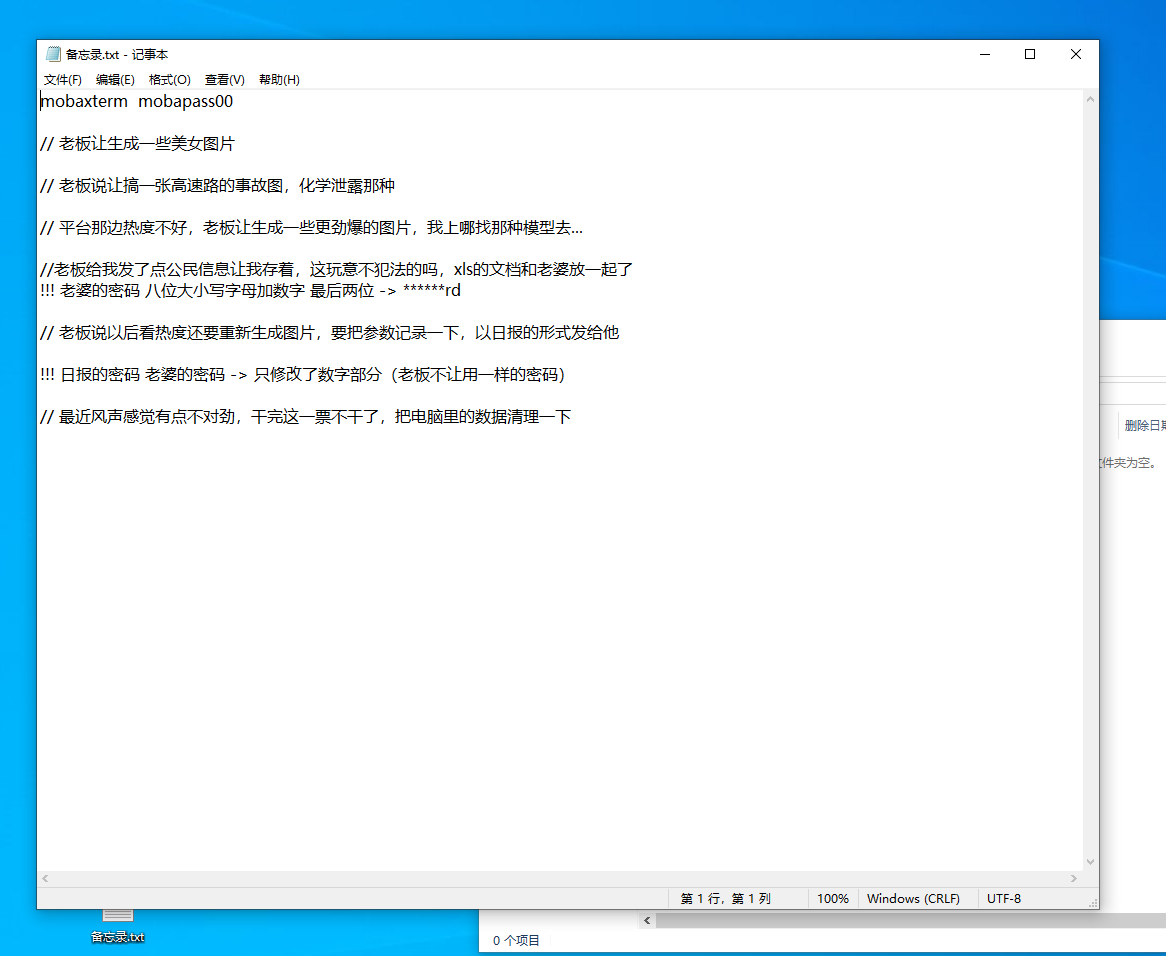

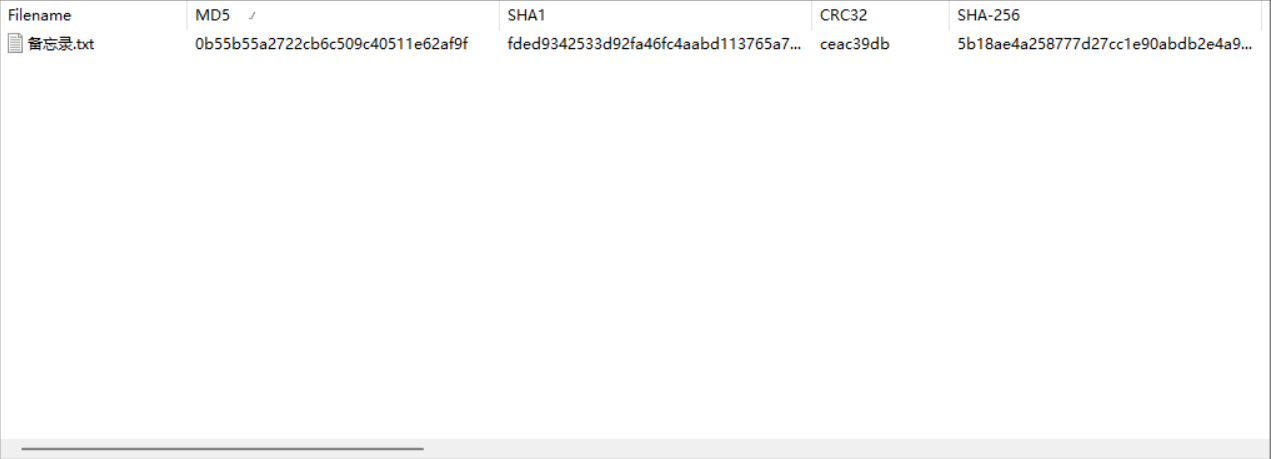

2. 嫌疑人回收站中的”备忘录.txt”文件SHA1值为?

fded9342533d92fa46fc4aabd113765a7a352ceb

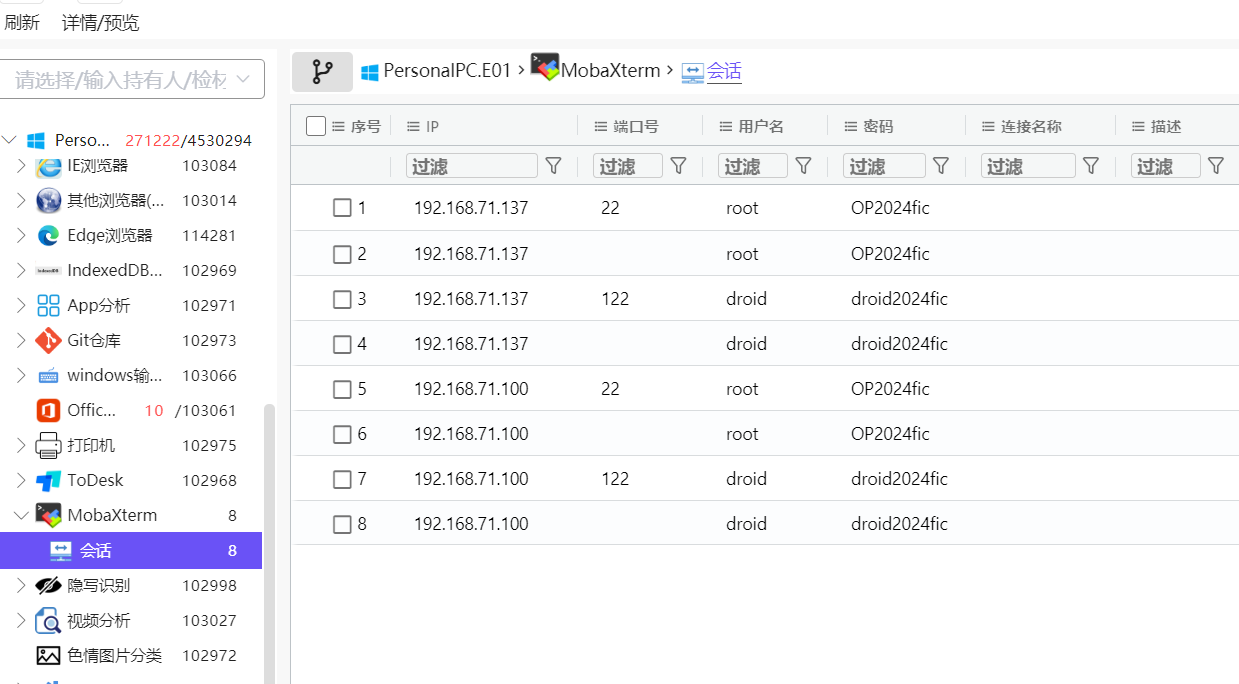

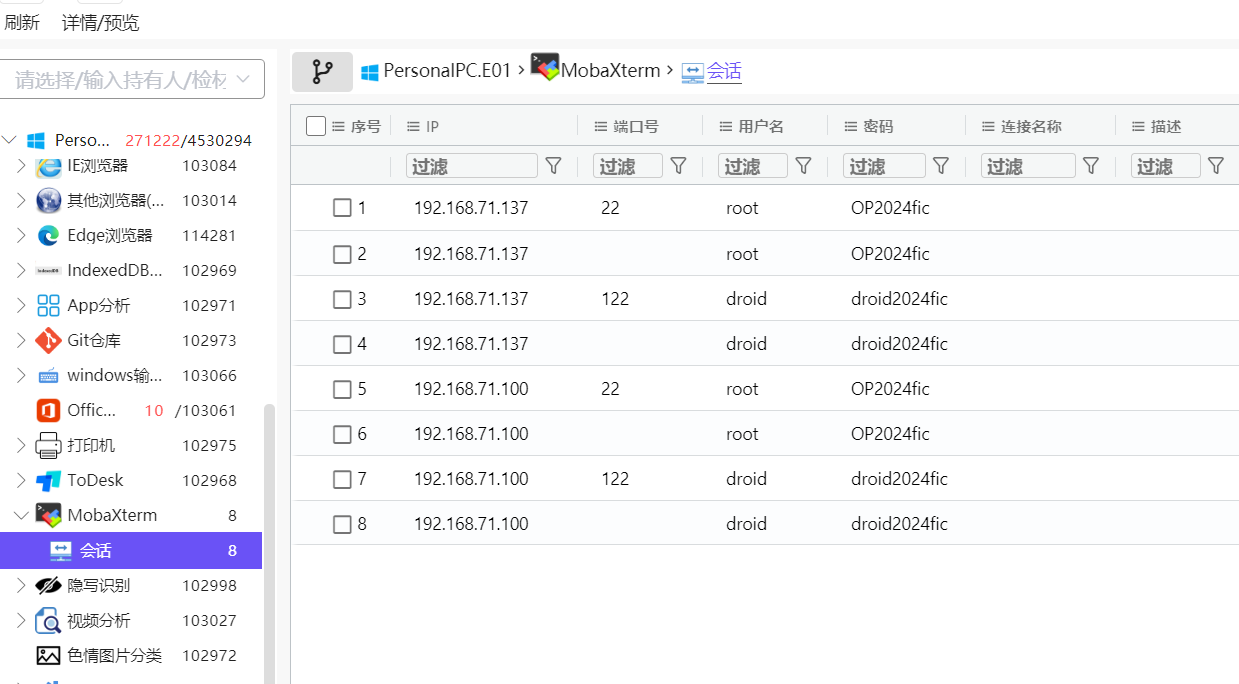

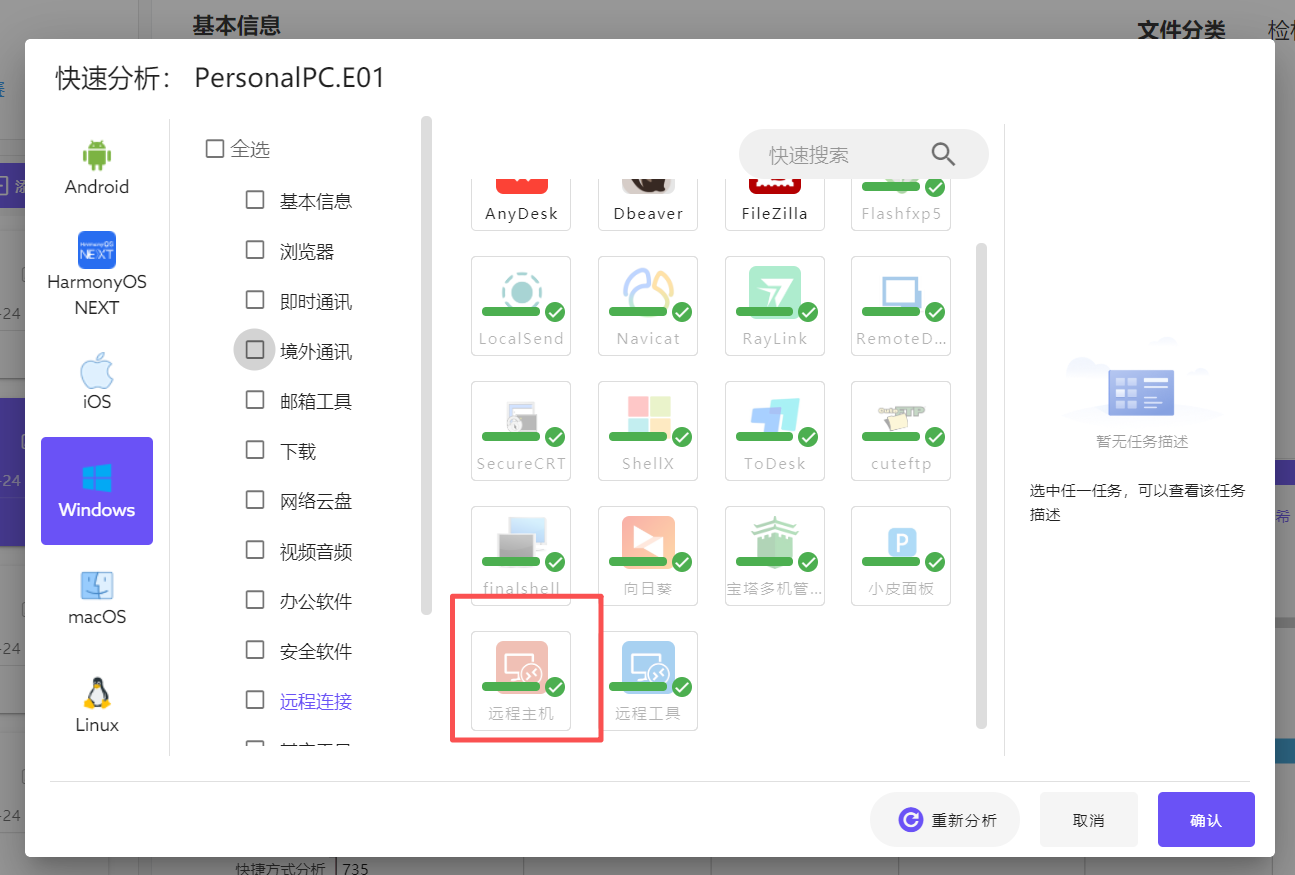

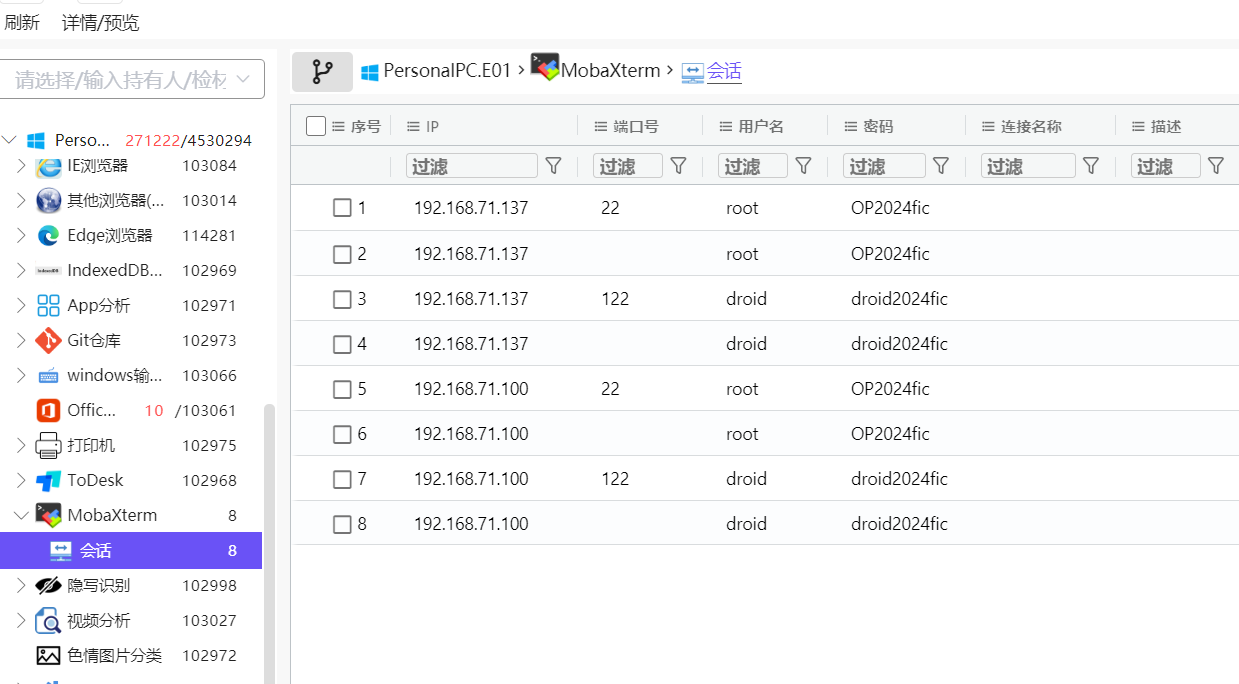

3. 嫌疑人使用ssh连接工具,该工具的名称为?答案格式:fic123

MobaXterm

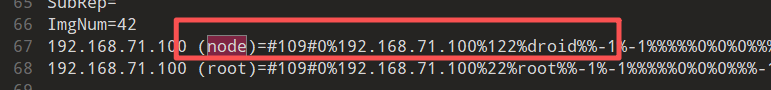

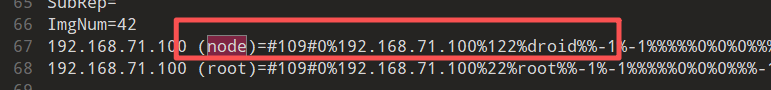

4. 嫌疑人使用ssh连接工具,其中连接名为node的连接记录,连接的端口为?答案格式:123

“~\Program Files\MobaXterm\MobaXterm.ini”

查看配置文件即可

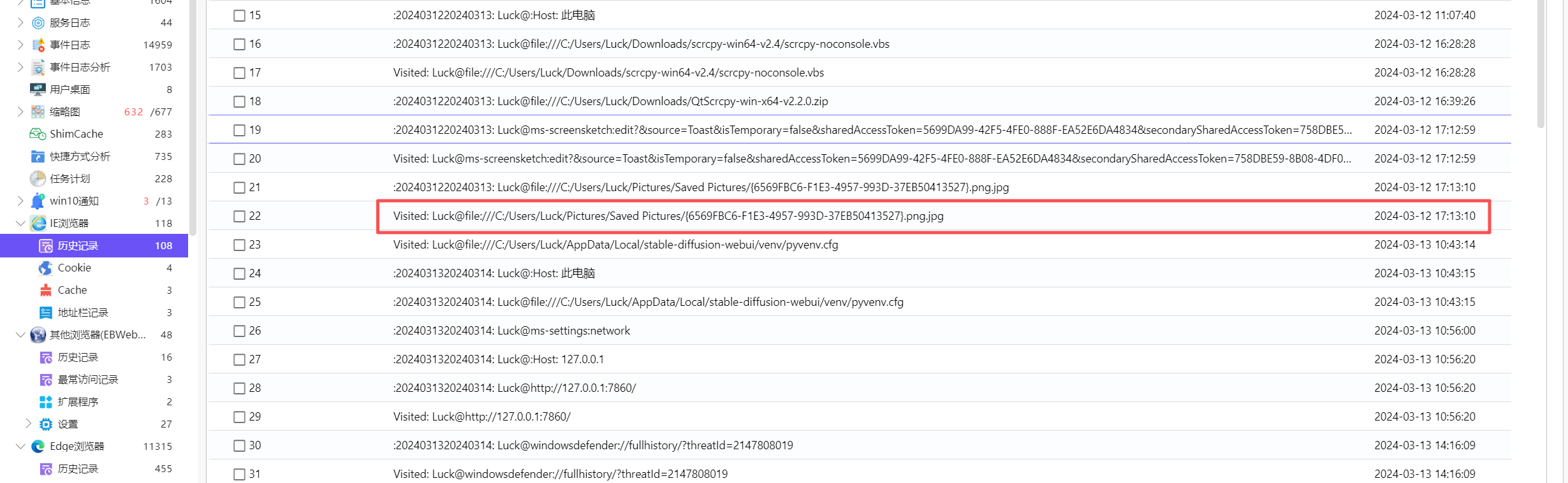

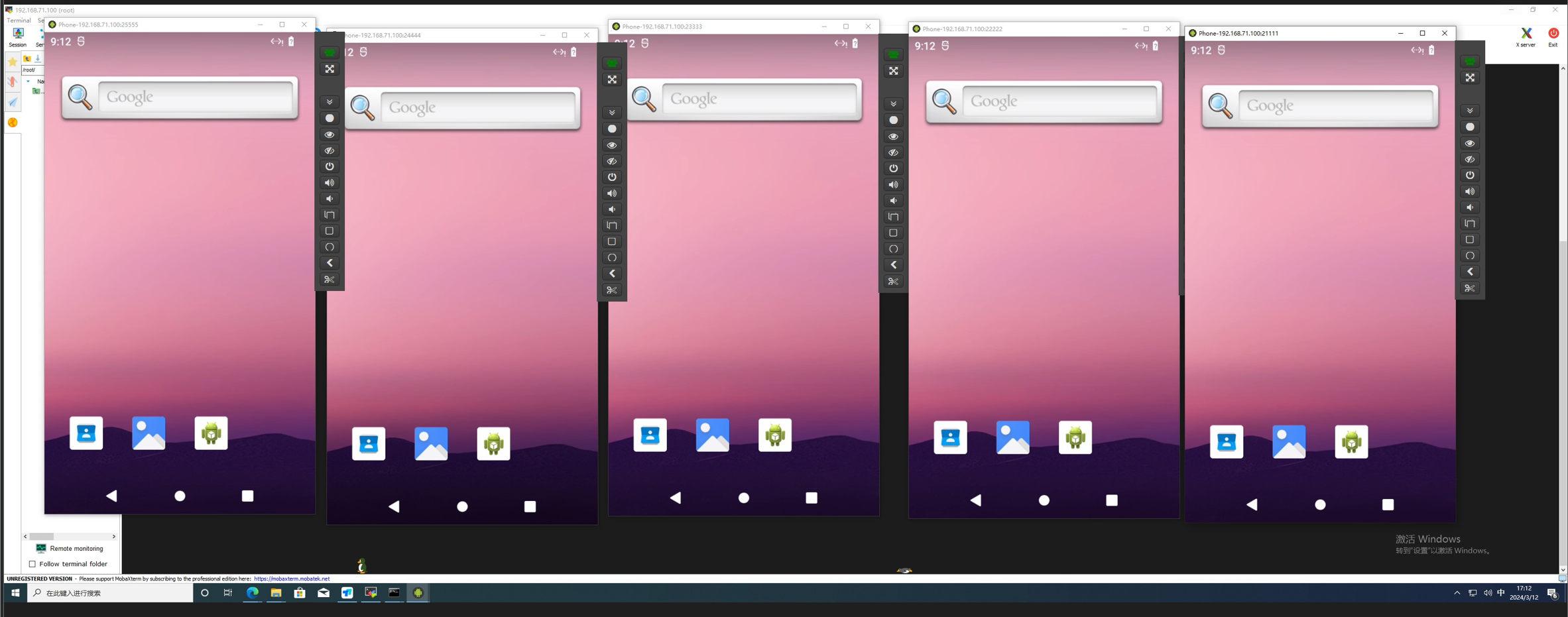

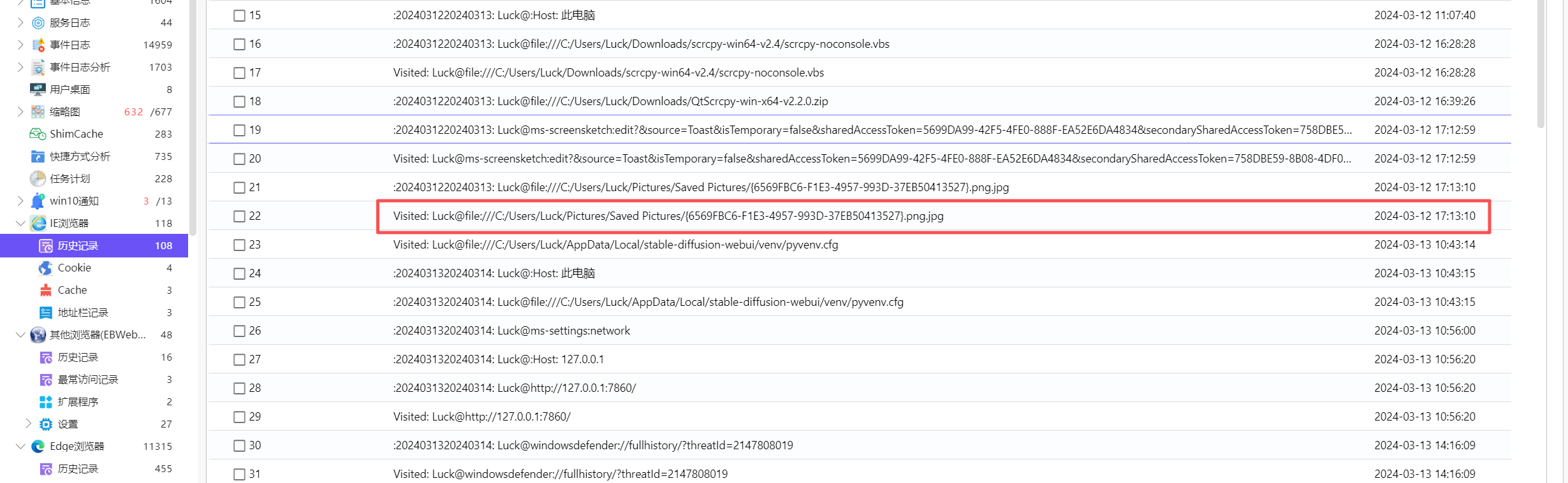

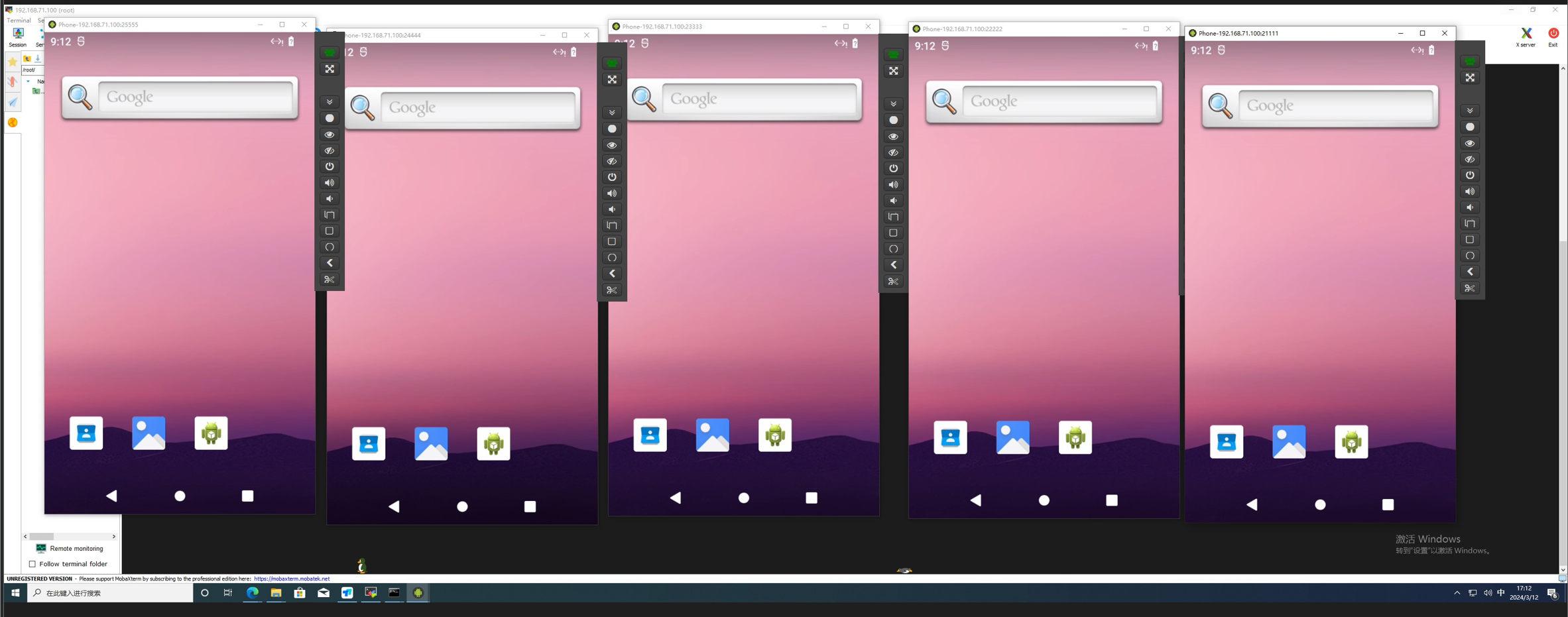

5. 在2024-03-12 17:13左右,嫌疑人计算机最少连接了_台安卓虚拟机。[答案格式:1]

在浏览器历史记录里面找到了在该时间的访问记录

看到这里有访问过图片:

至少5台

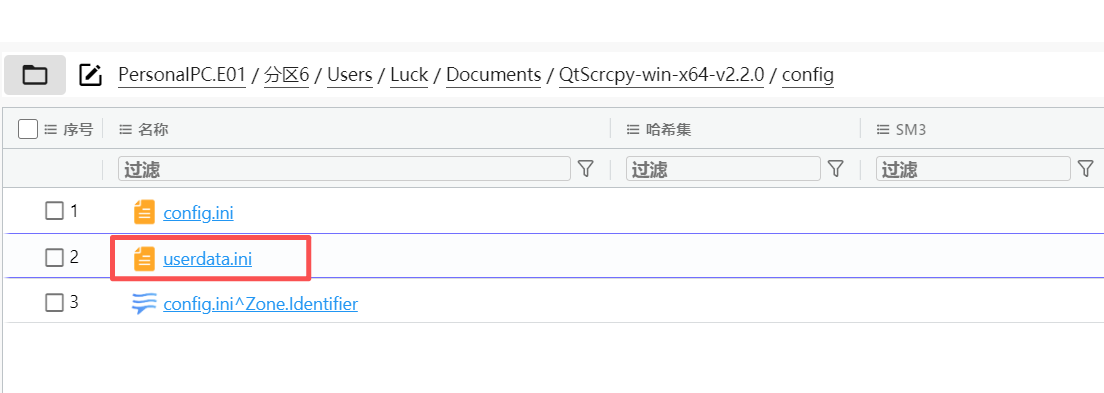

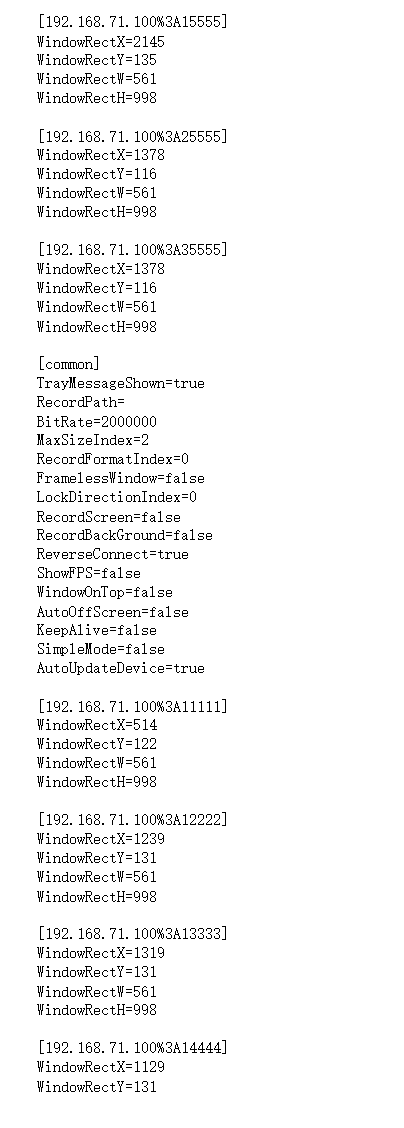

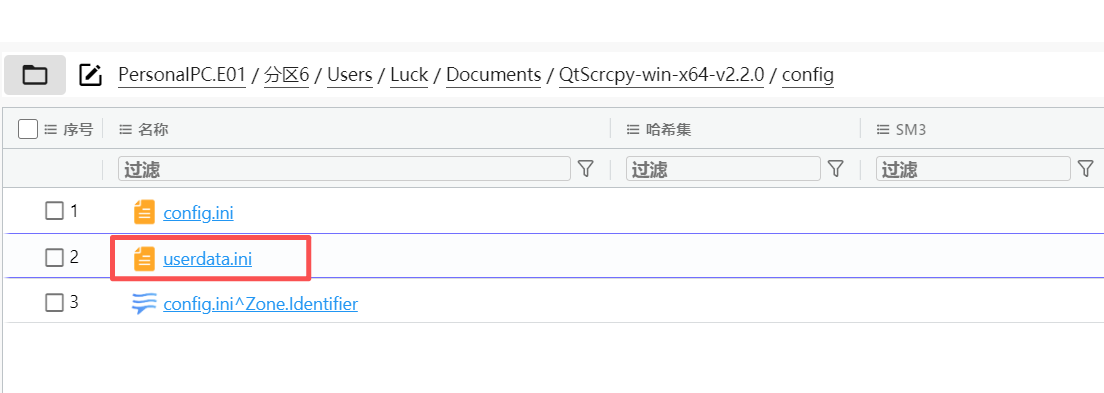

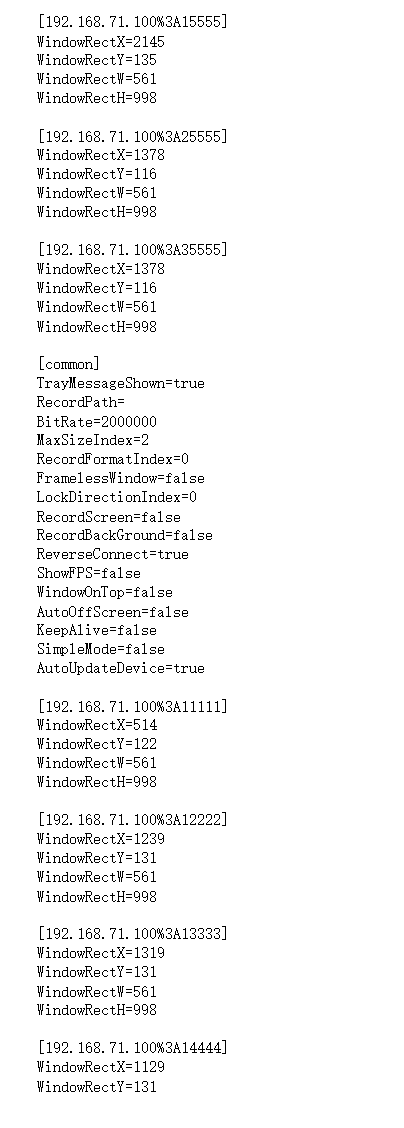

6. 软件”QtScrcpy”的配置文件显示,嫌疑人配置了_台安卓虚拟机(以连接端口计数)。答案格式:123

数了一下一共15台

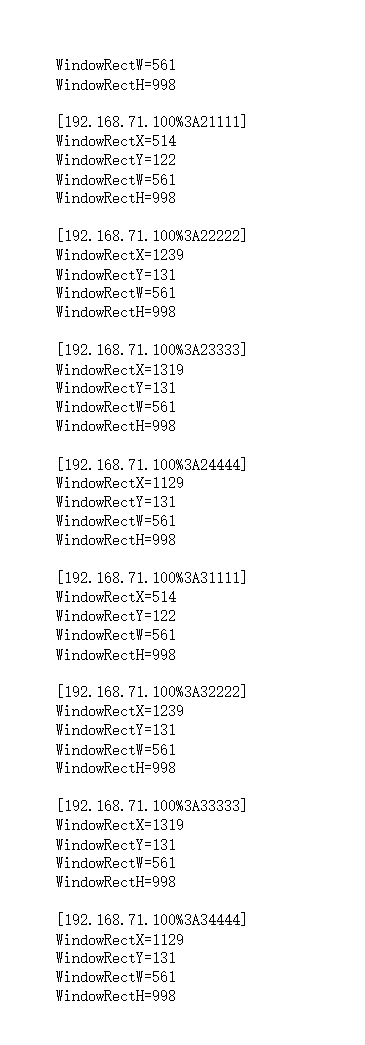

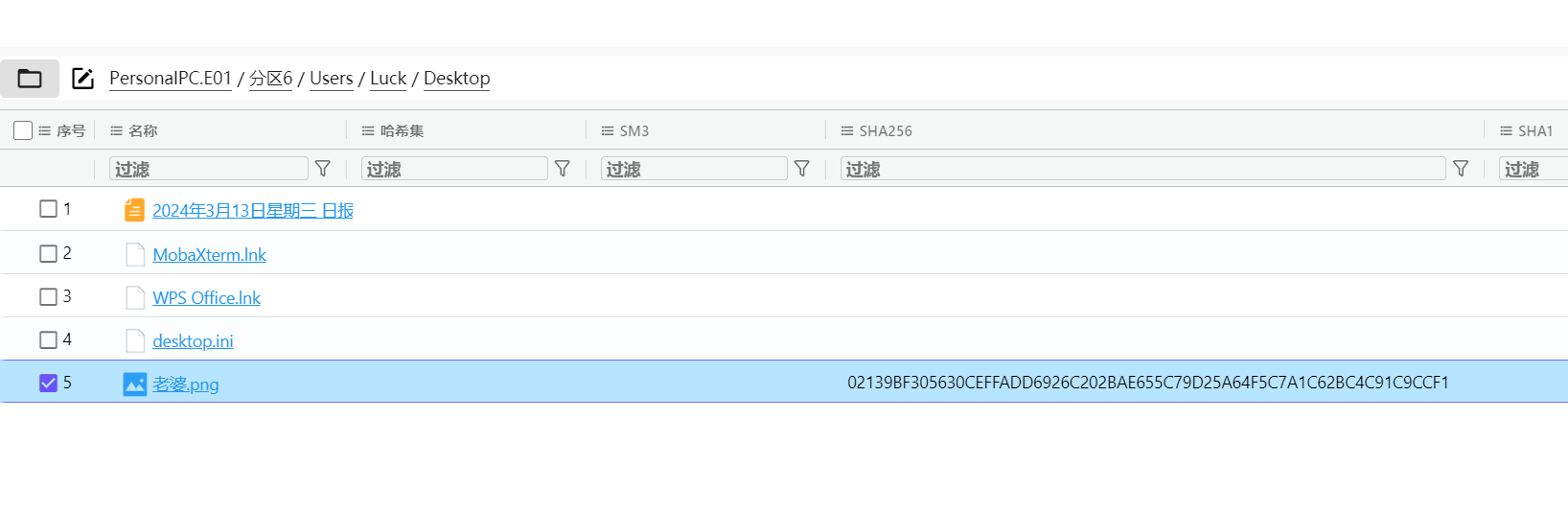

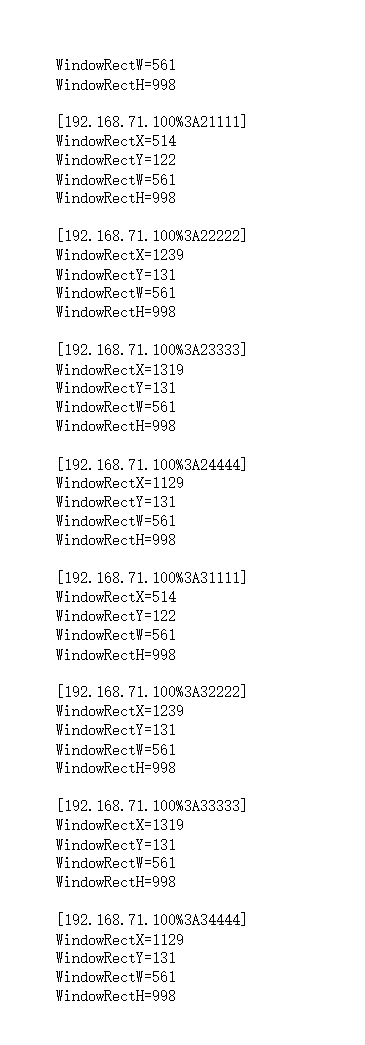

7. 嫌疑人桌面文件”老婆.png”的SHA256哈希值为?答案格式:abc123

02139BF305630CEFFADD6926C202BAE655C79D25A64F5C7A1C62BC4C91C9CCF1

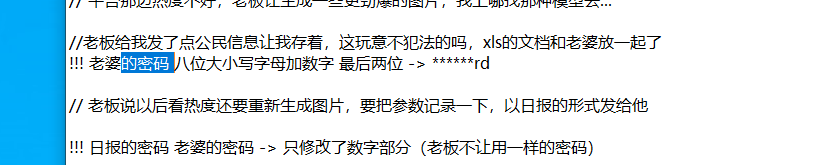

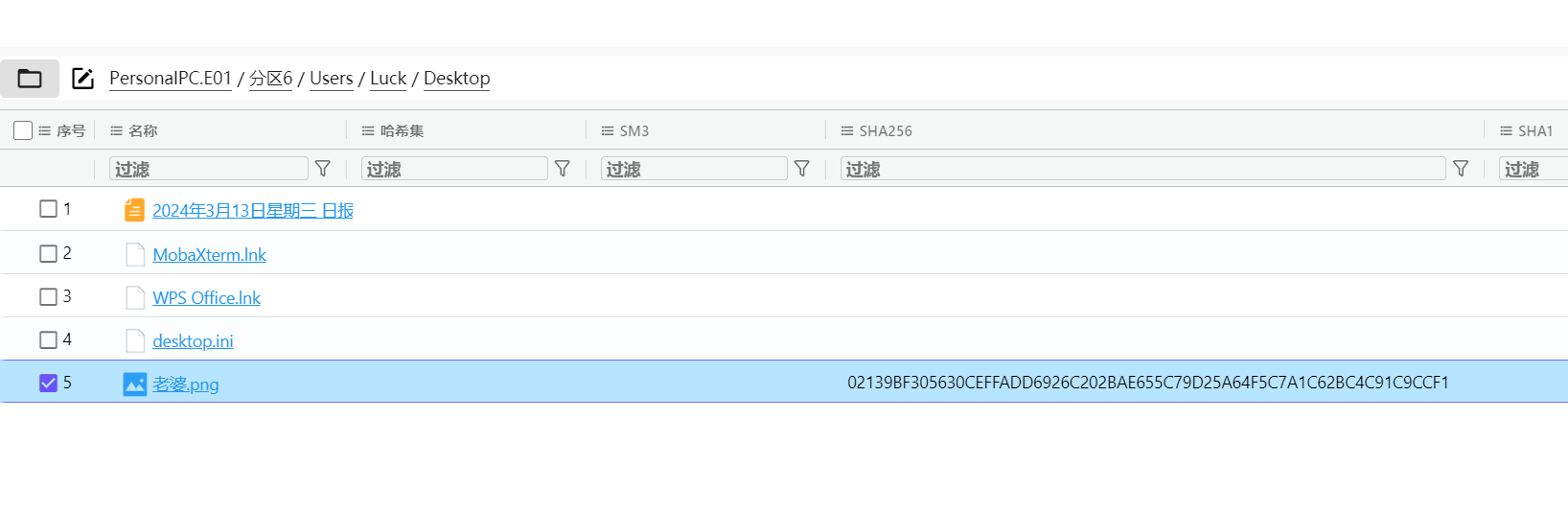

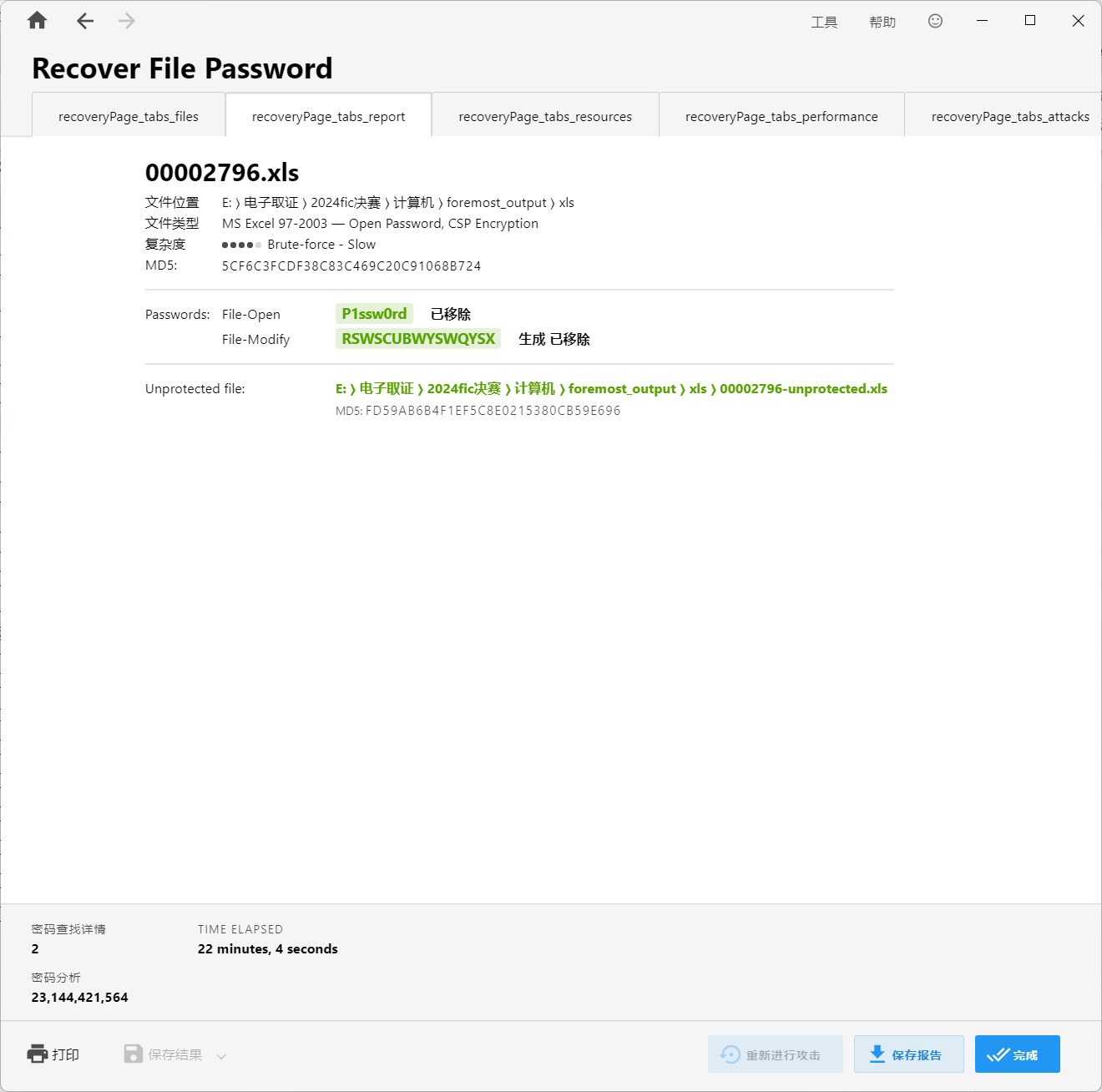

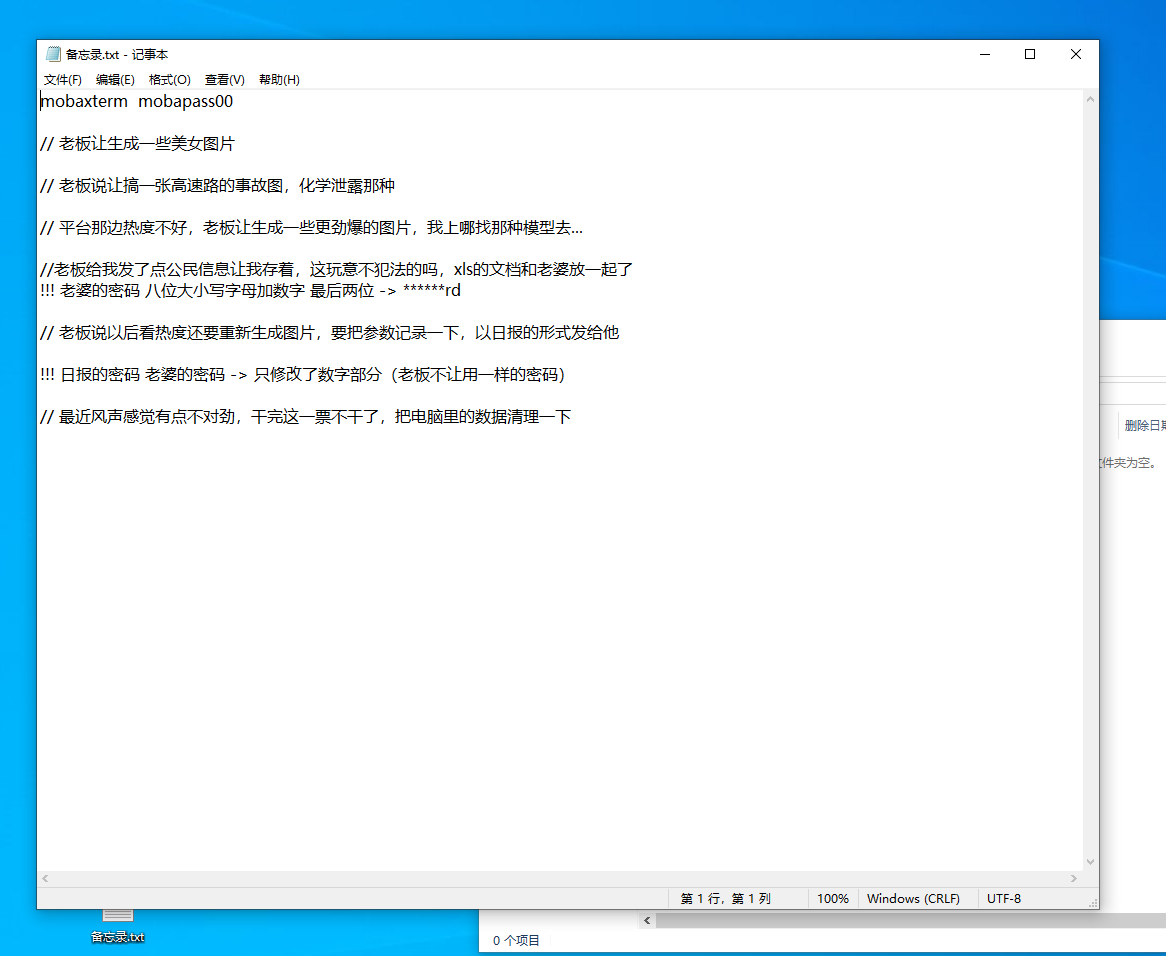

8. 嫌疑人把xls文件藏入老婆.png中,该xls的密码为?答案格式:Abc123

桌面老婆文件foremost提取出一个xls

根据提示爆破:

P1ssw0rd

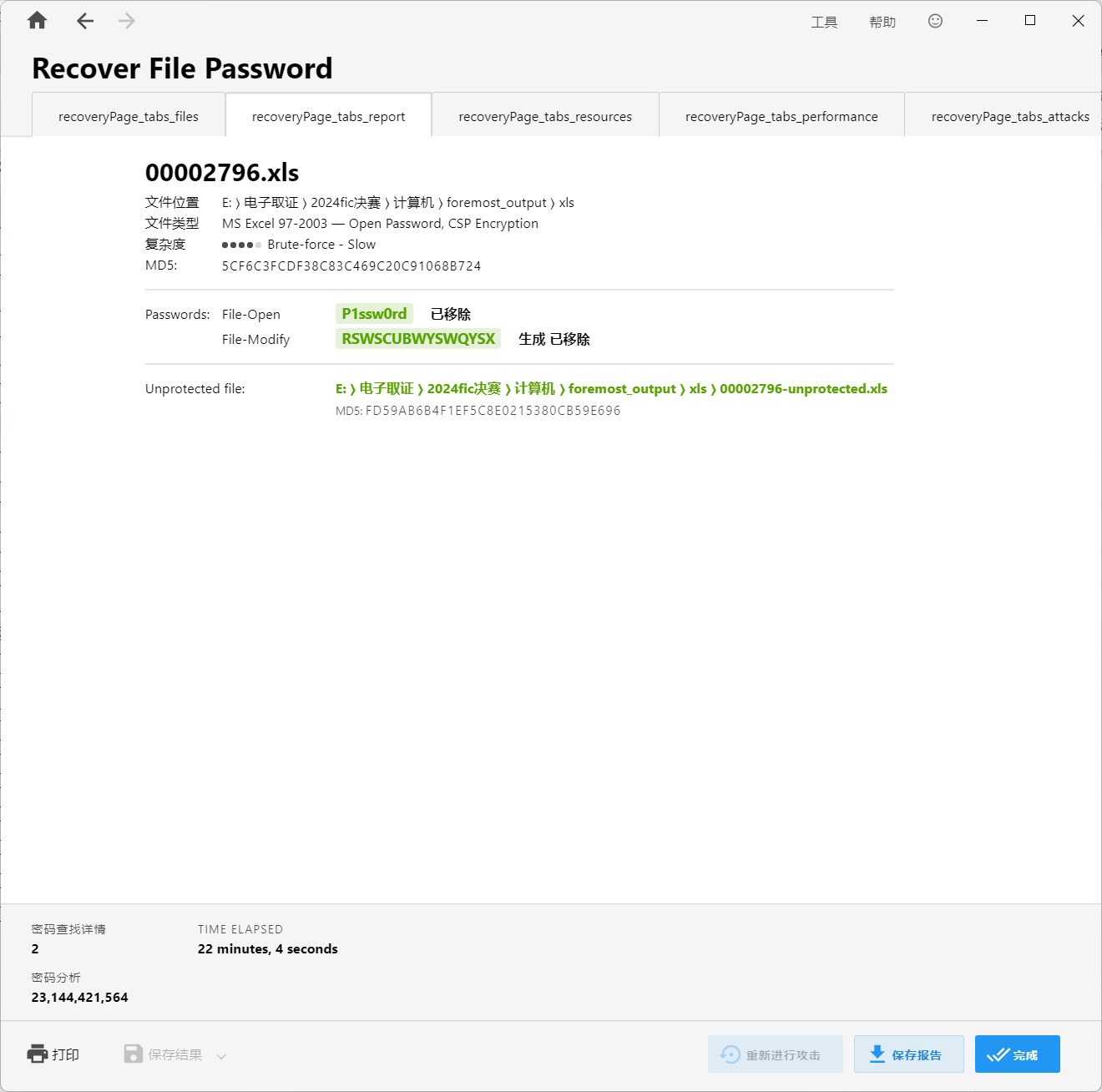

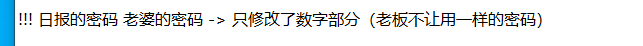

9. 嫌疑人桌面”2024年3月13日星期三日报.docx”文档密码为?答案格式:Abc123

P1ssw1rd

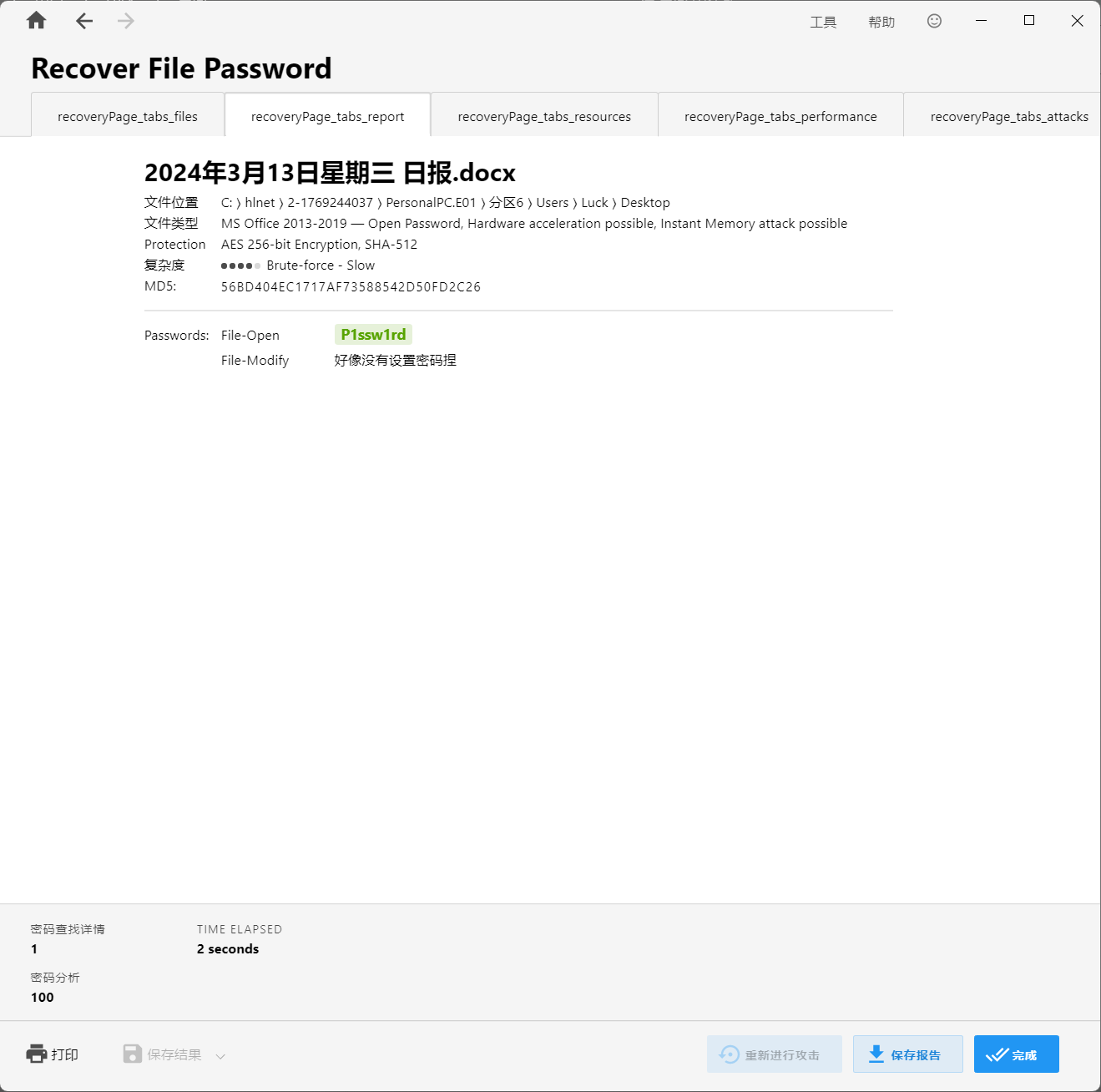

10. 嫌疑人使用的AI软件名称为?答案格式:abc-df-abc

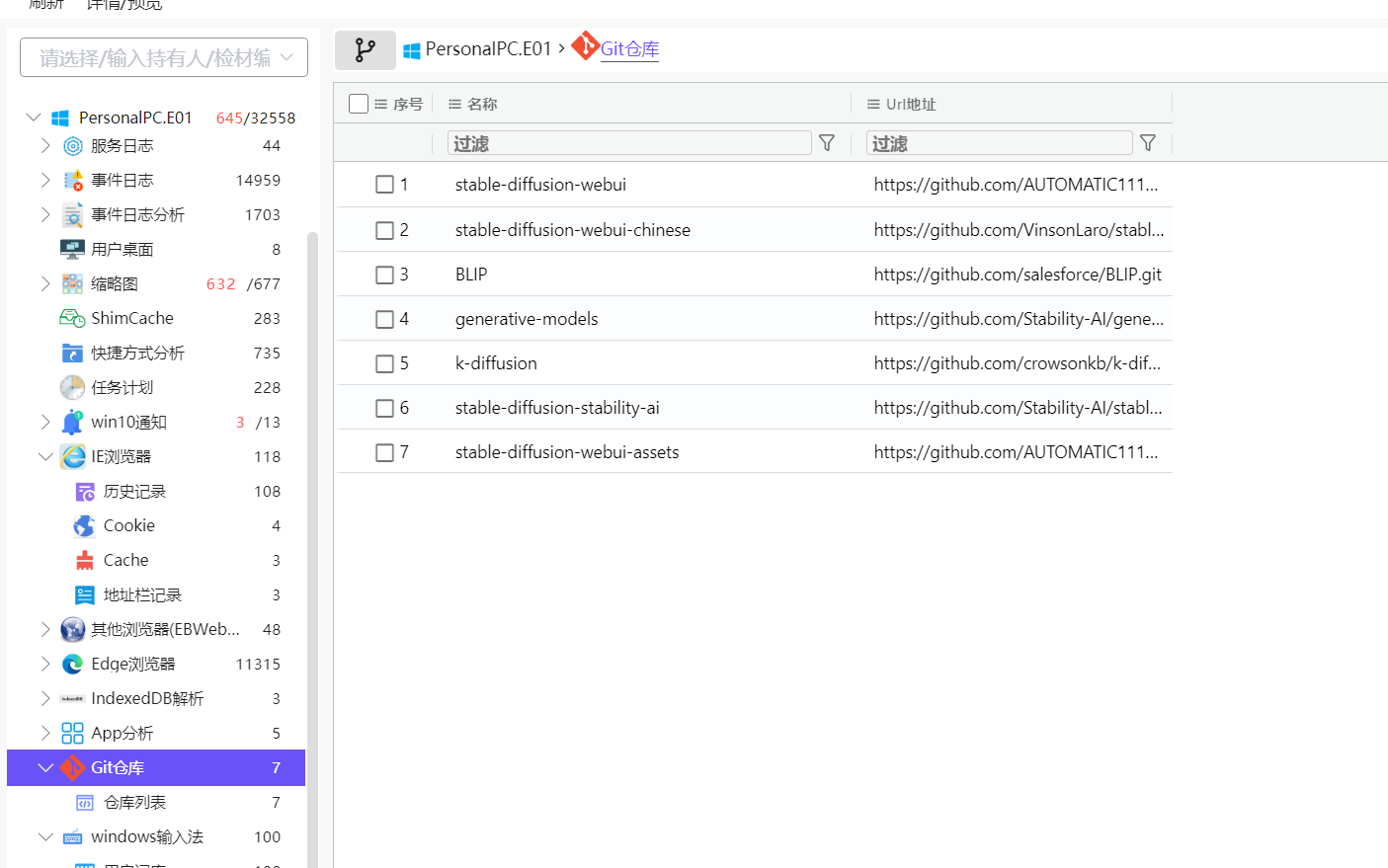

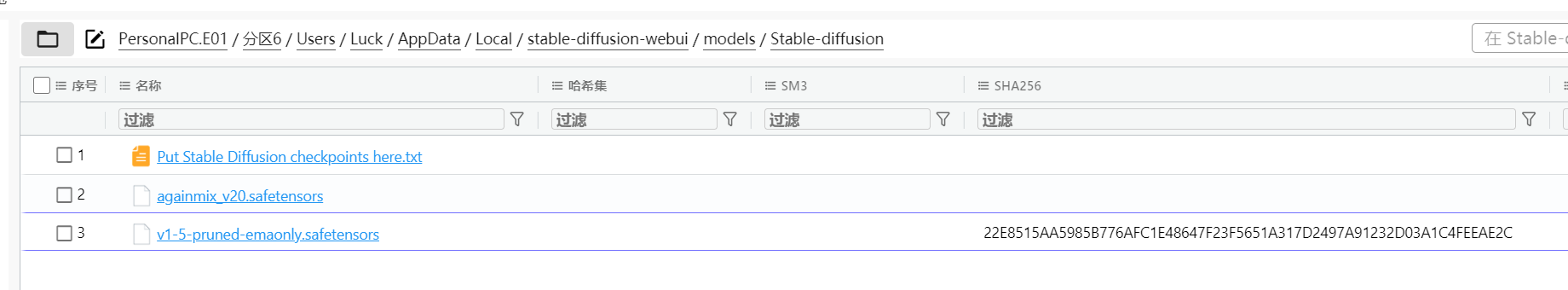

在git仓库里面找到了:stable-diffusion-webui

11. 嫌疑人使用的AI软件监听端口为?答案格式:1

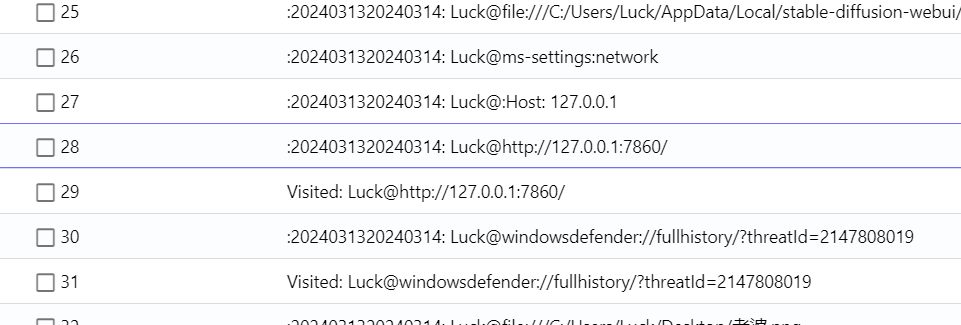

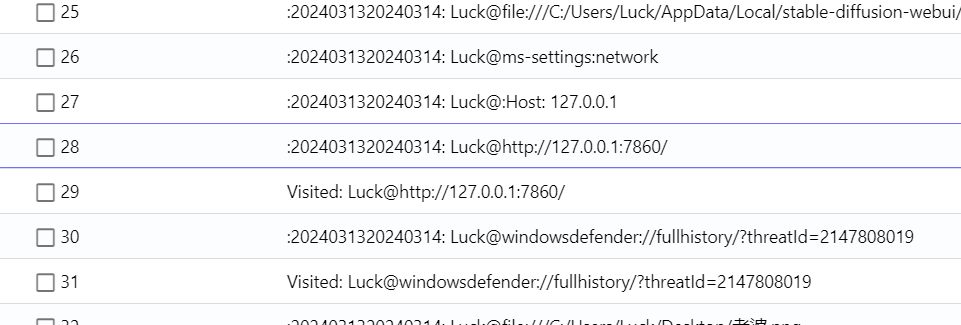

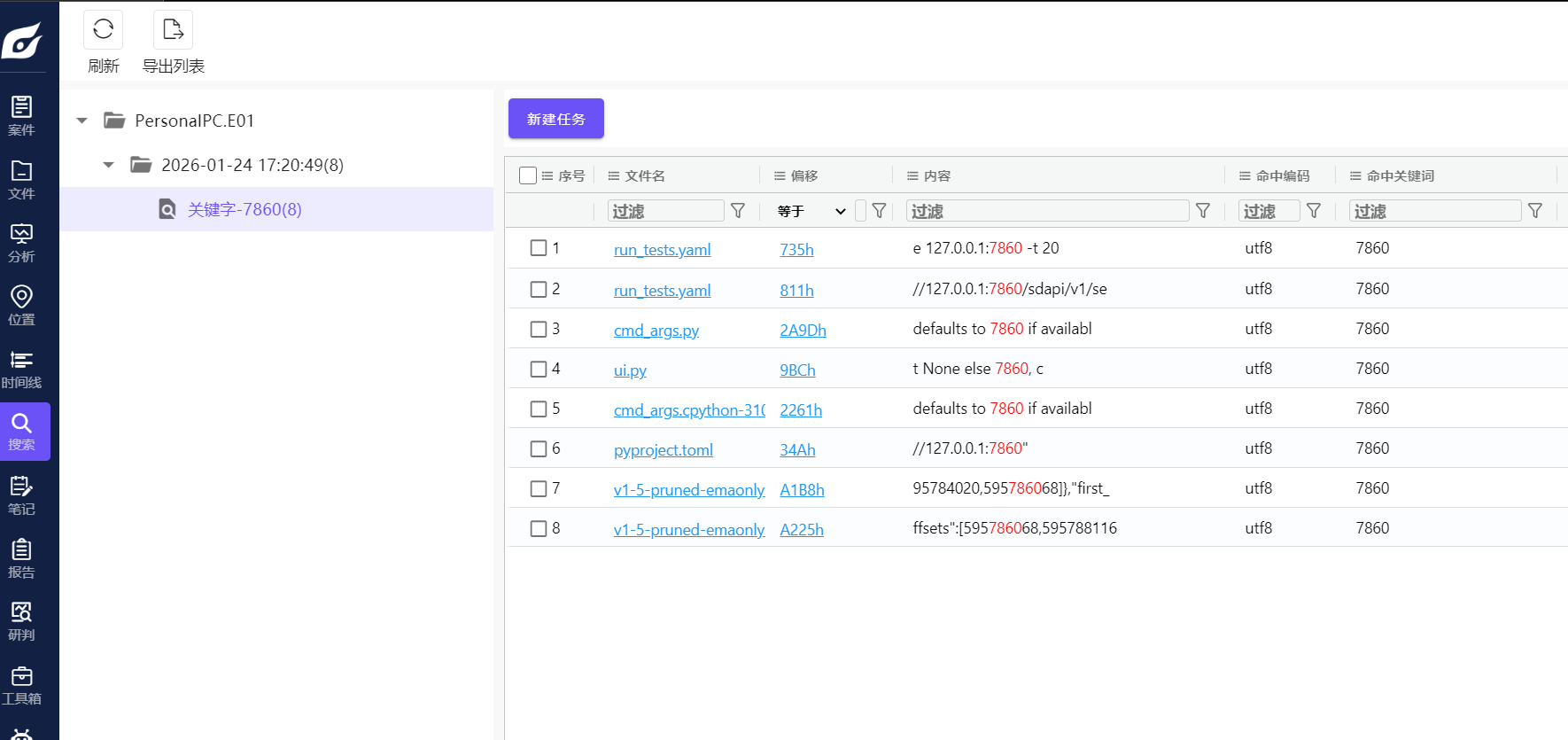

我其实没找到怎么运行这个东西,我在ie中看到访问记录:

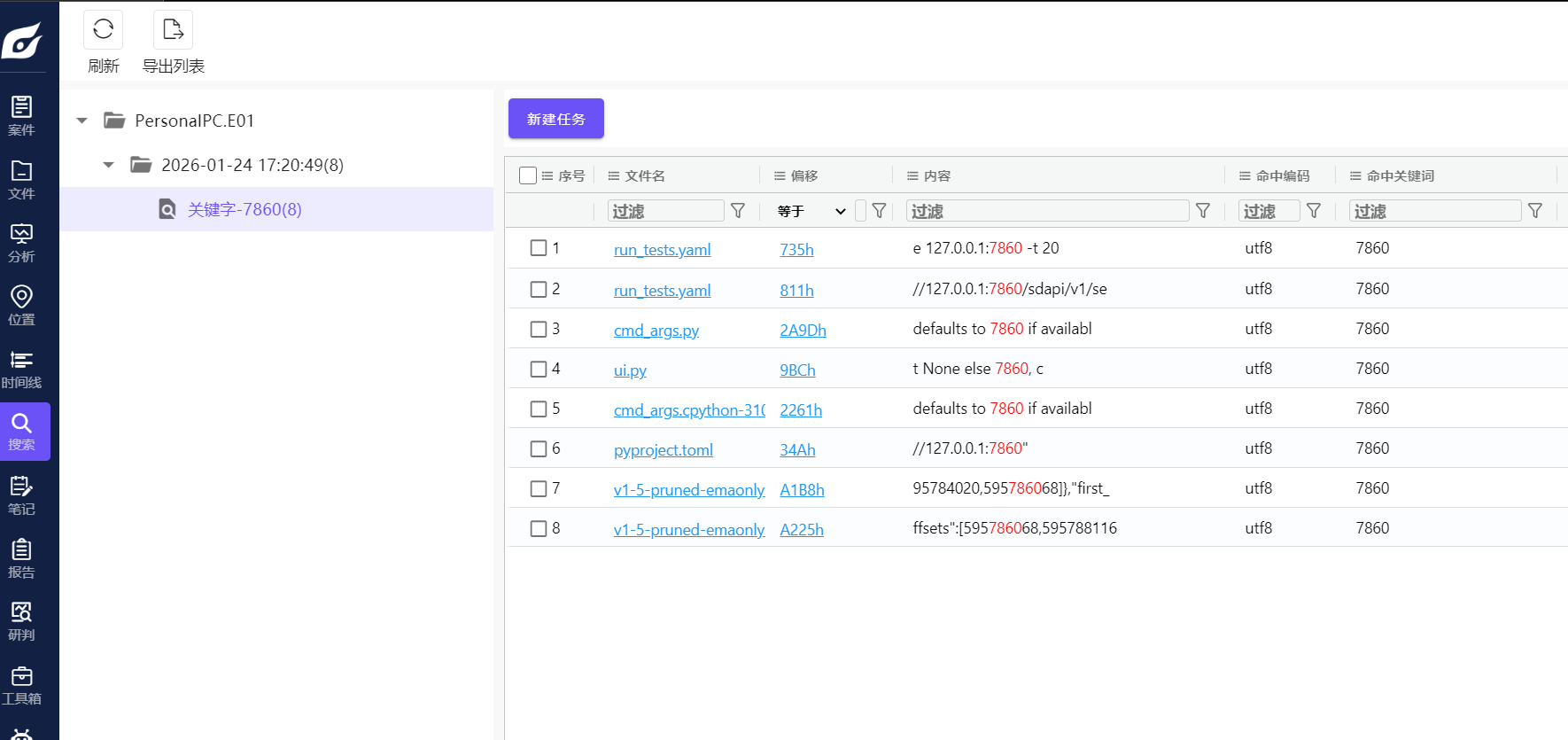

所以我在这个文件夹中直接搜7860的确找到了:

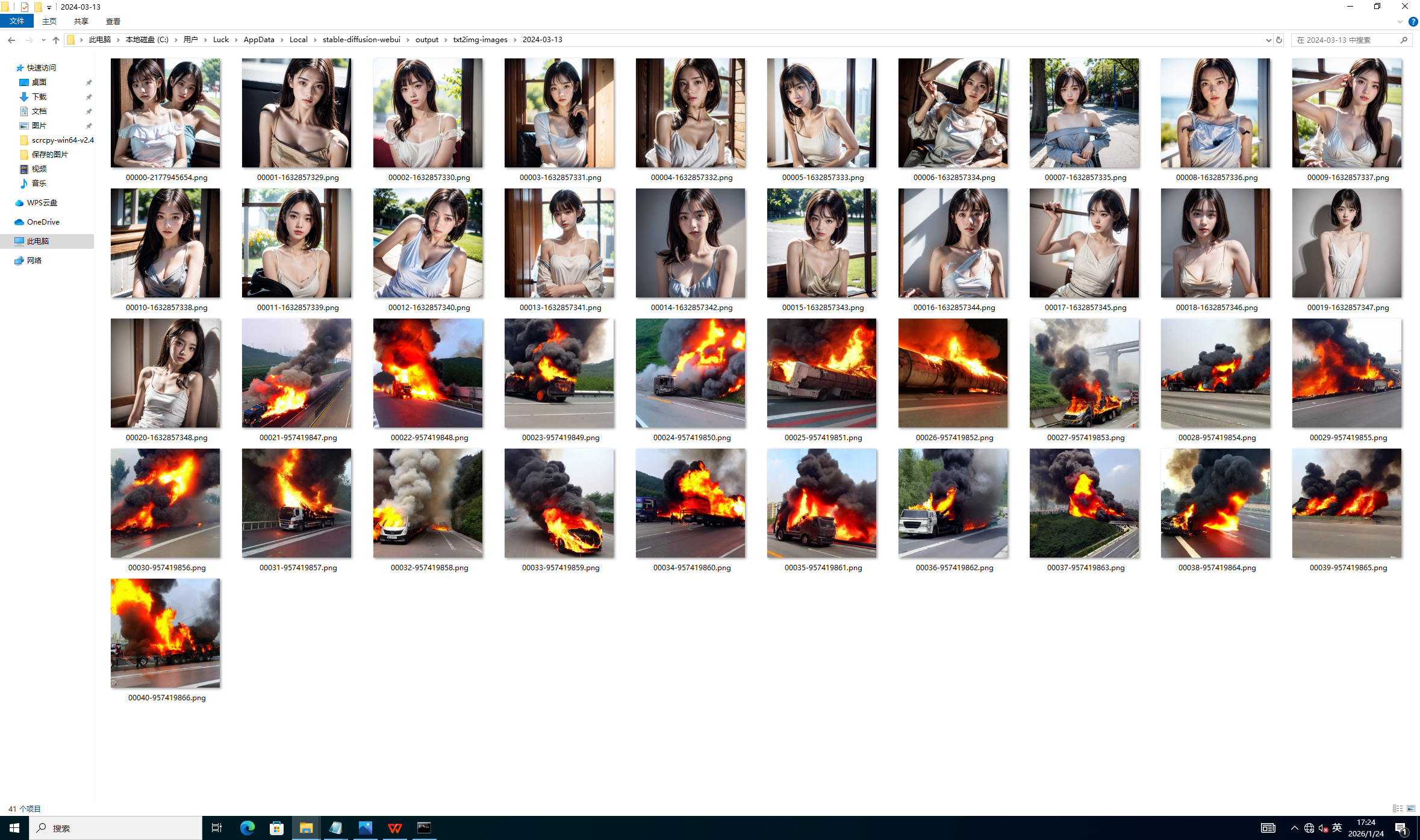

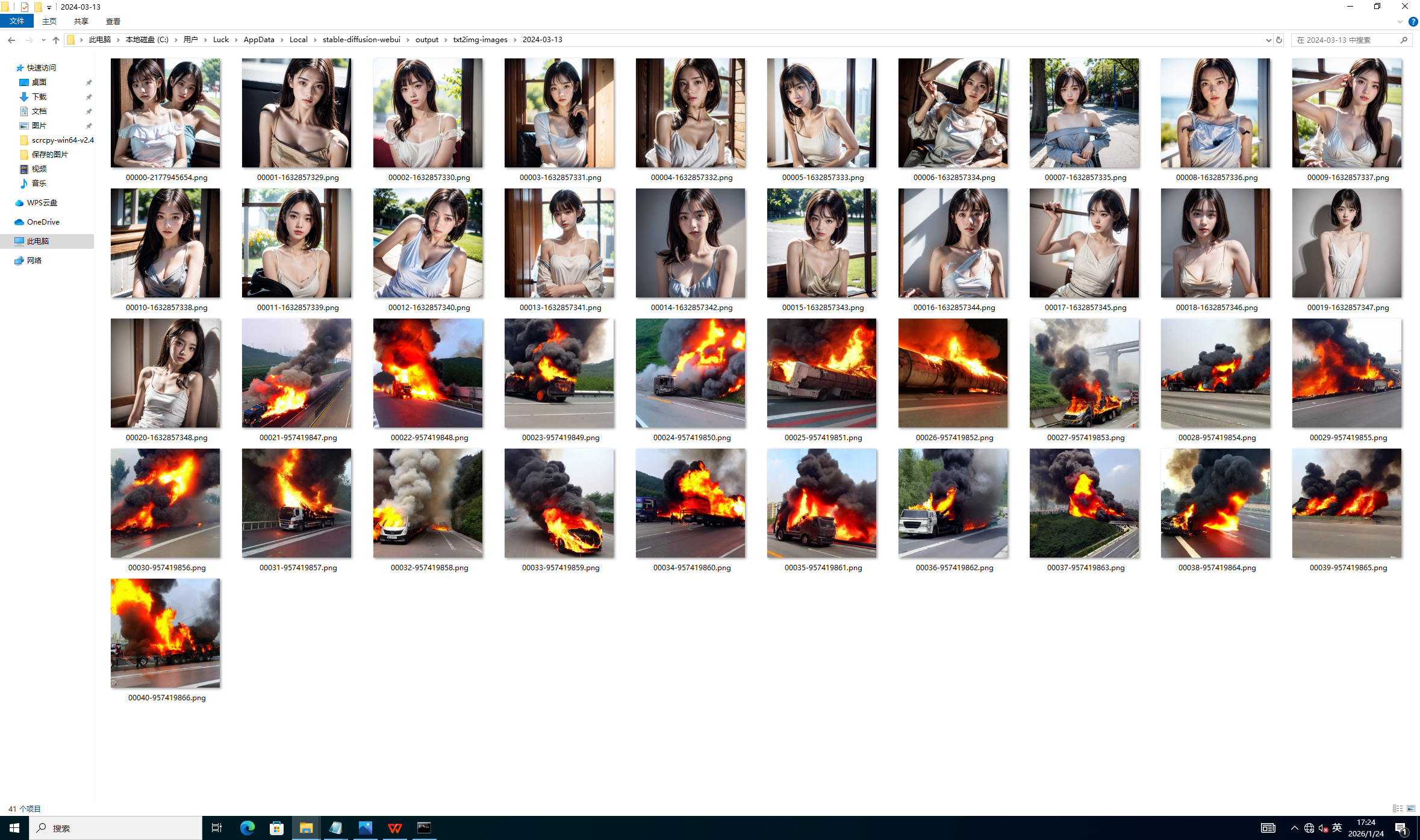

12. AI软件安装目录下的”2024-03-13”目录,其中由AI生成的图片有多少张?[答案格式:1]

41

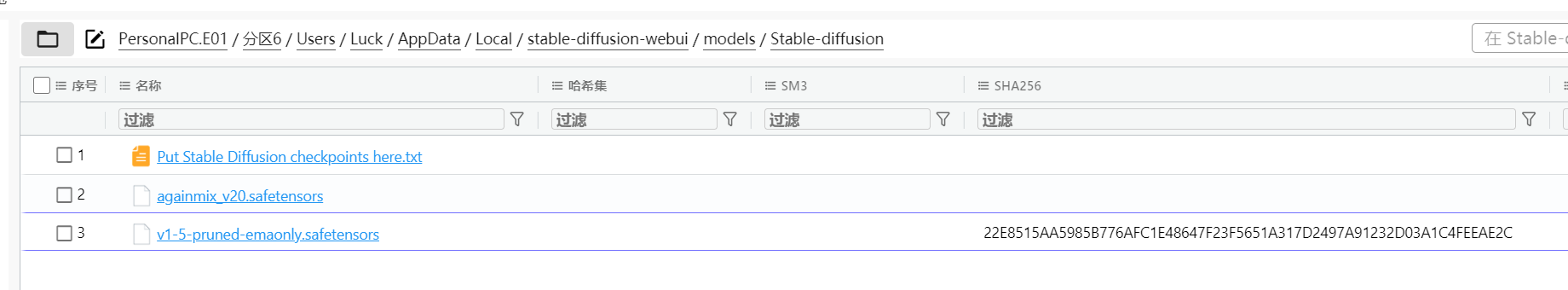

13. 嫌疑人使用Ai软件生成燃烧的汽车图片使用的模型SHA256哈希值为?

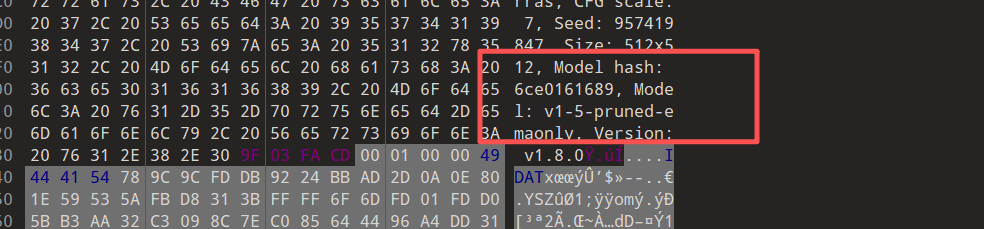

随便打开一个车燃烧的照片

22E8515AA5985B776AFC1E48647F23F5651A317D2497A91232D03A1C4FEEAE2C

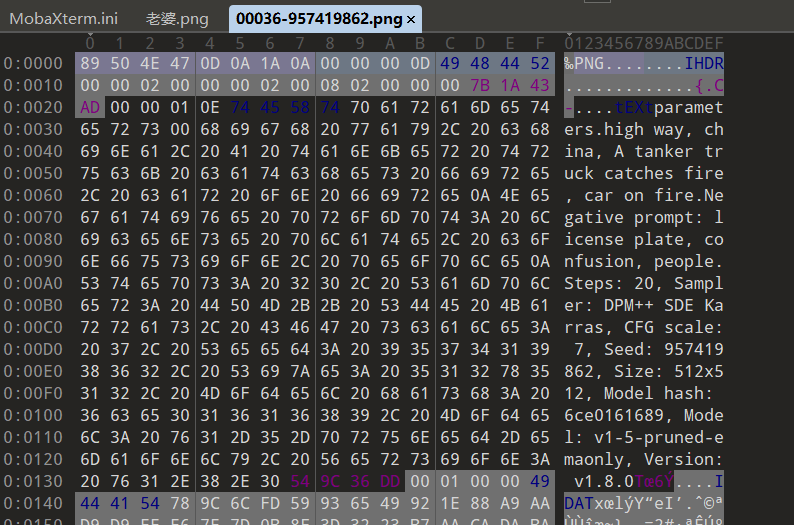

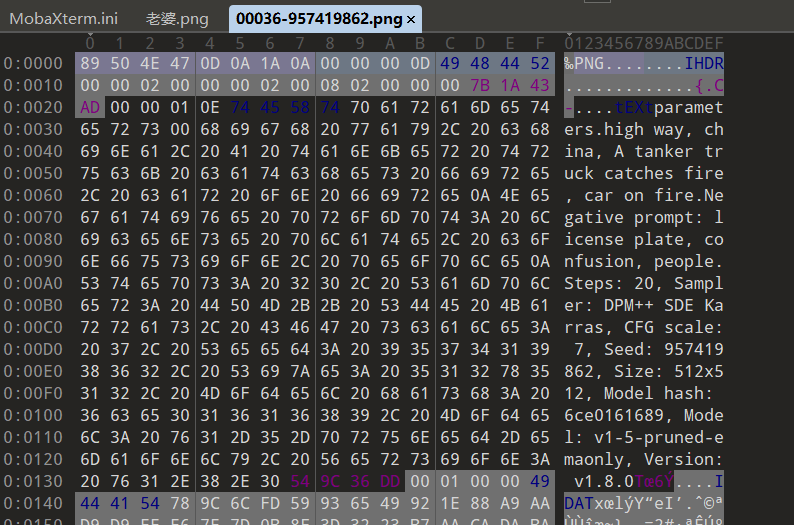

14. 嫌疑人使用Ai软件生成燃烧的汽车图片(00036-957419862.png)使用的正向提示词,包含哪些?

A.china

B.high way

C.fast speed

D.car on fire

E.no people(不知道这个算不算 因为这是负面提示词)

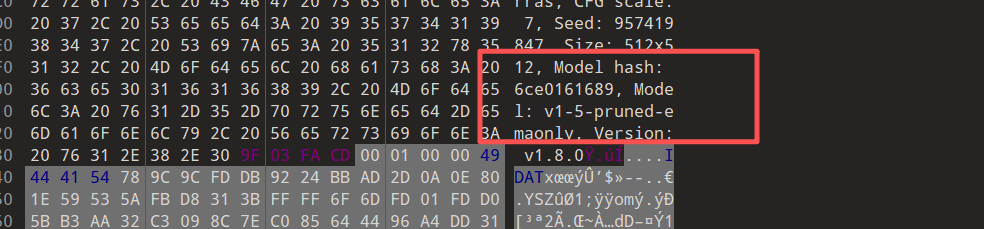

parameters

high way, china, A tanker truck catches fire, car on fire

Negative prompt: license plate, confusion, people

Steps: 20, Sampler: DPM++ SDE Karras, CFG scale: 7, Seed: 957419862, Size: 512x512, Model hash: 6ce0161689, Model: v1-5-pruned-emaonly, Version: v1.8.0

ABD

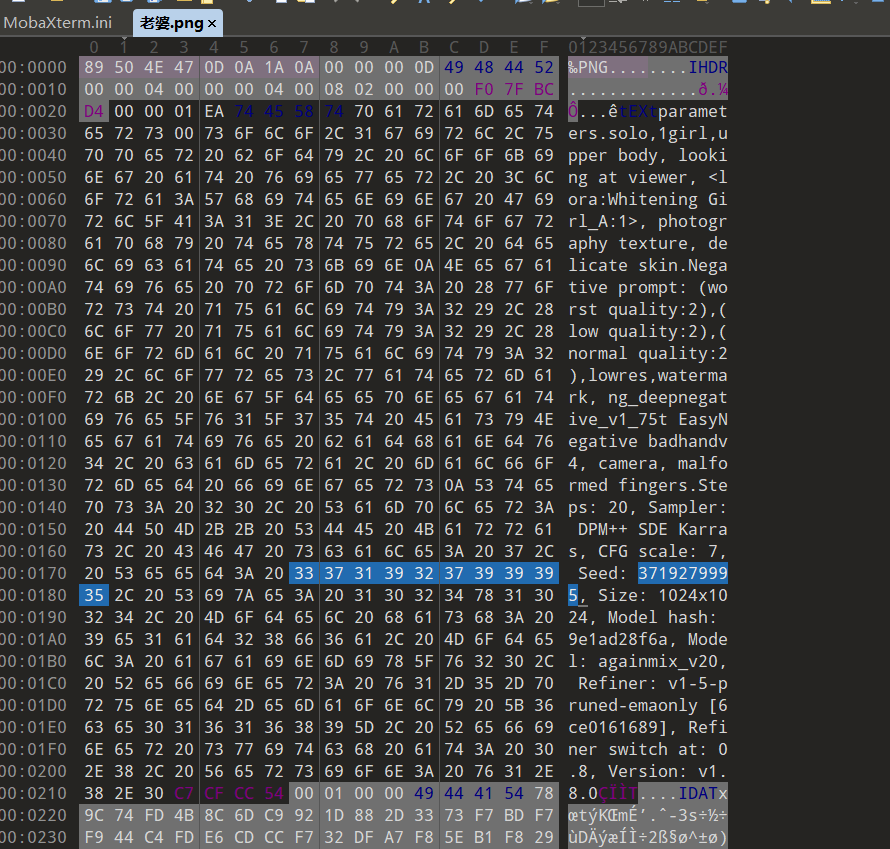

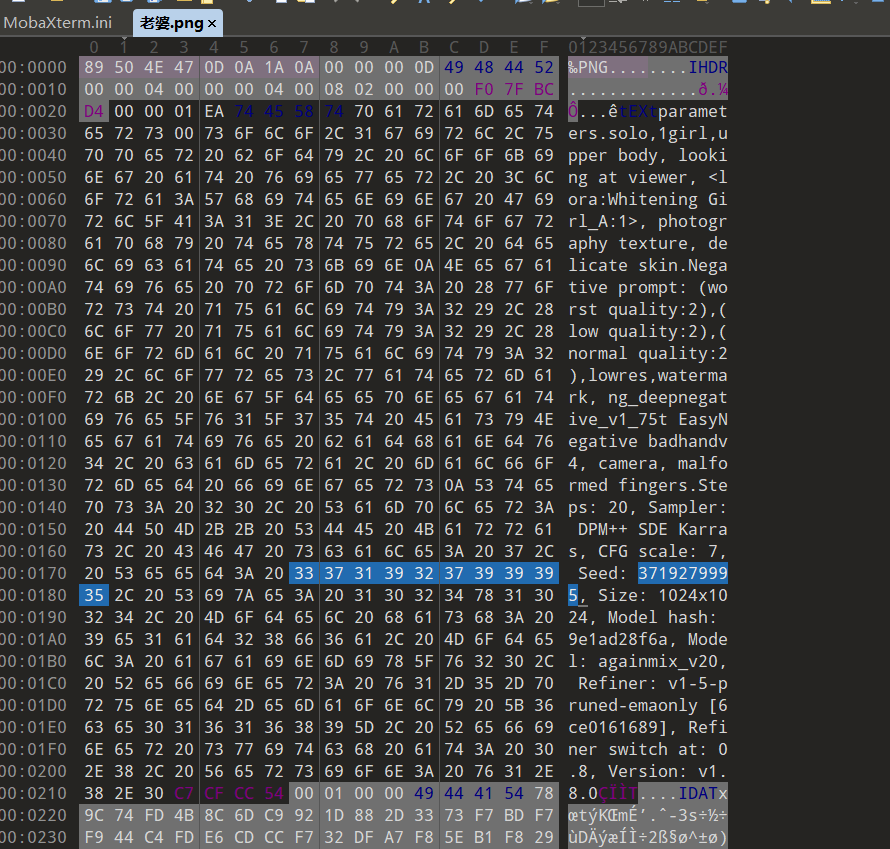

15. 嫌疑人桌面文件”老婆.png”的图像生成种子是_。[答案格式:123]

3719279995

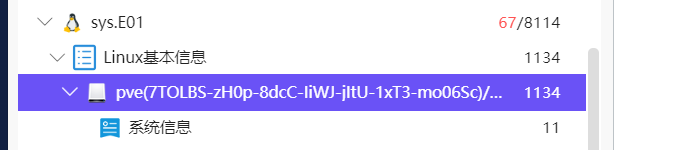

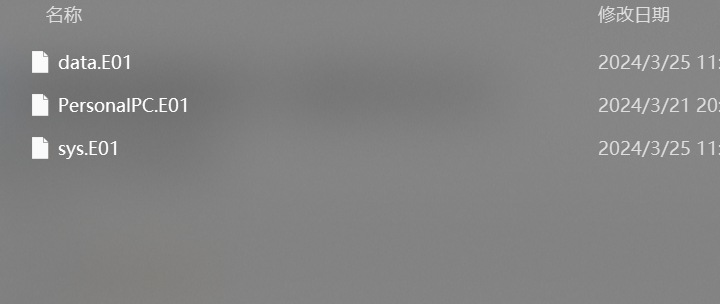

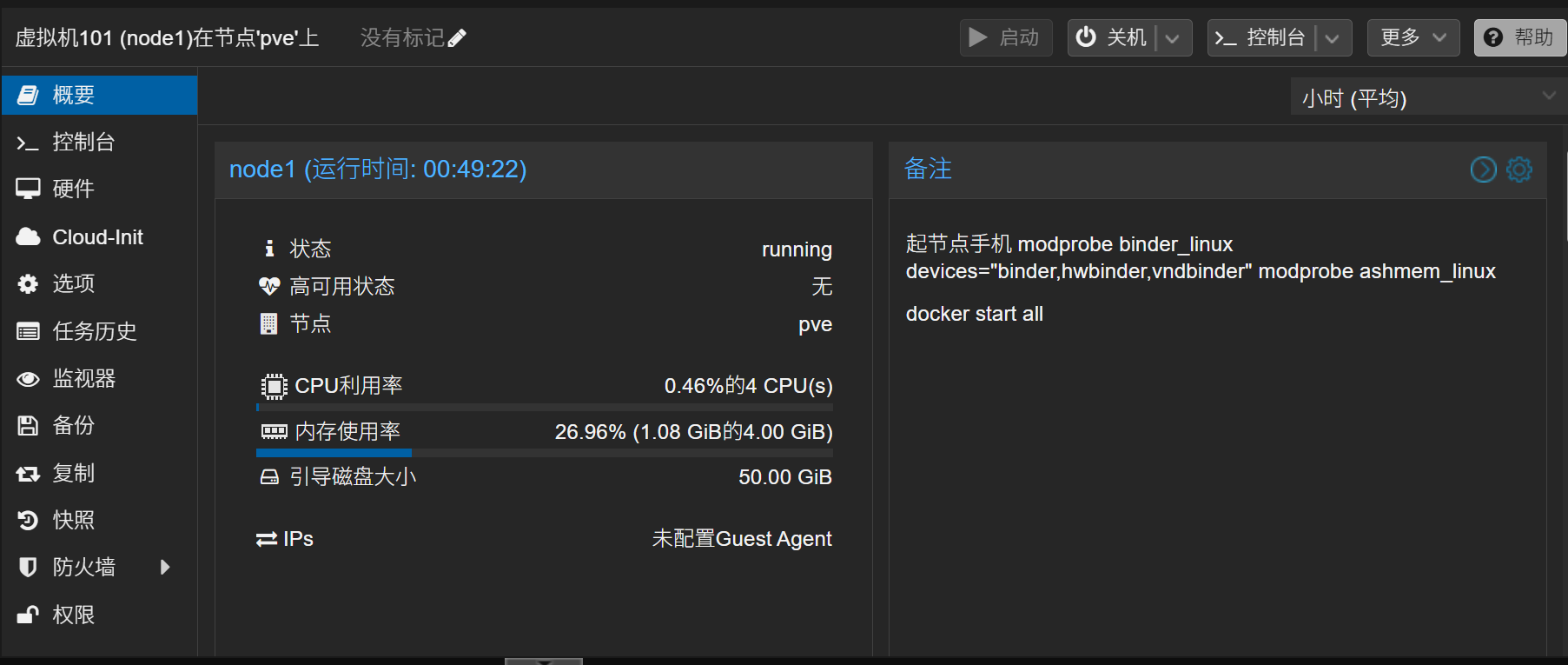

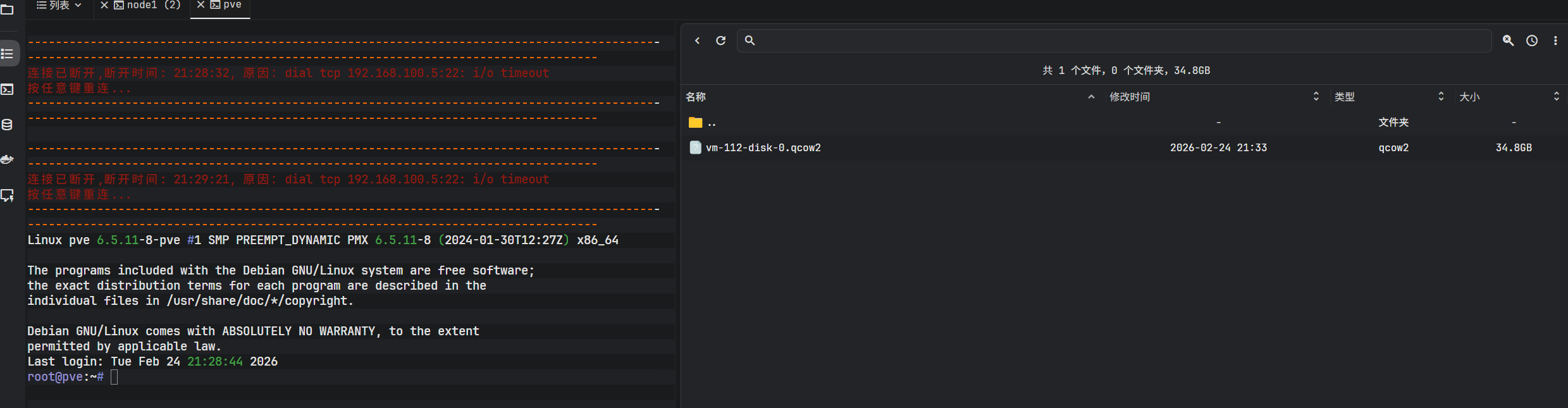

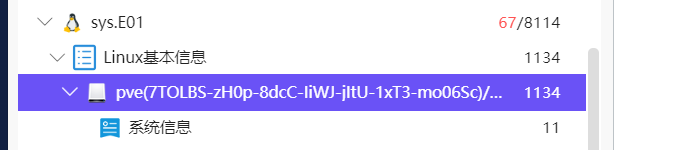

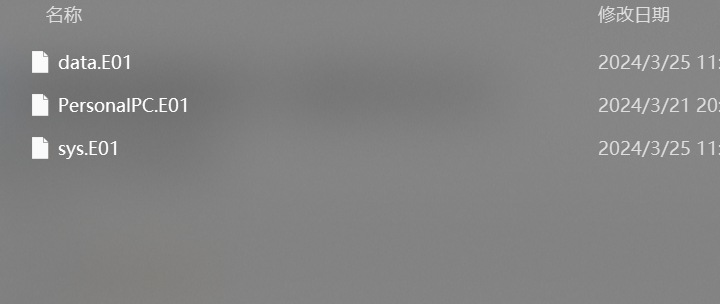

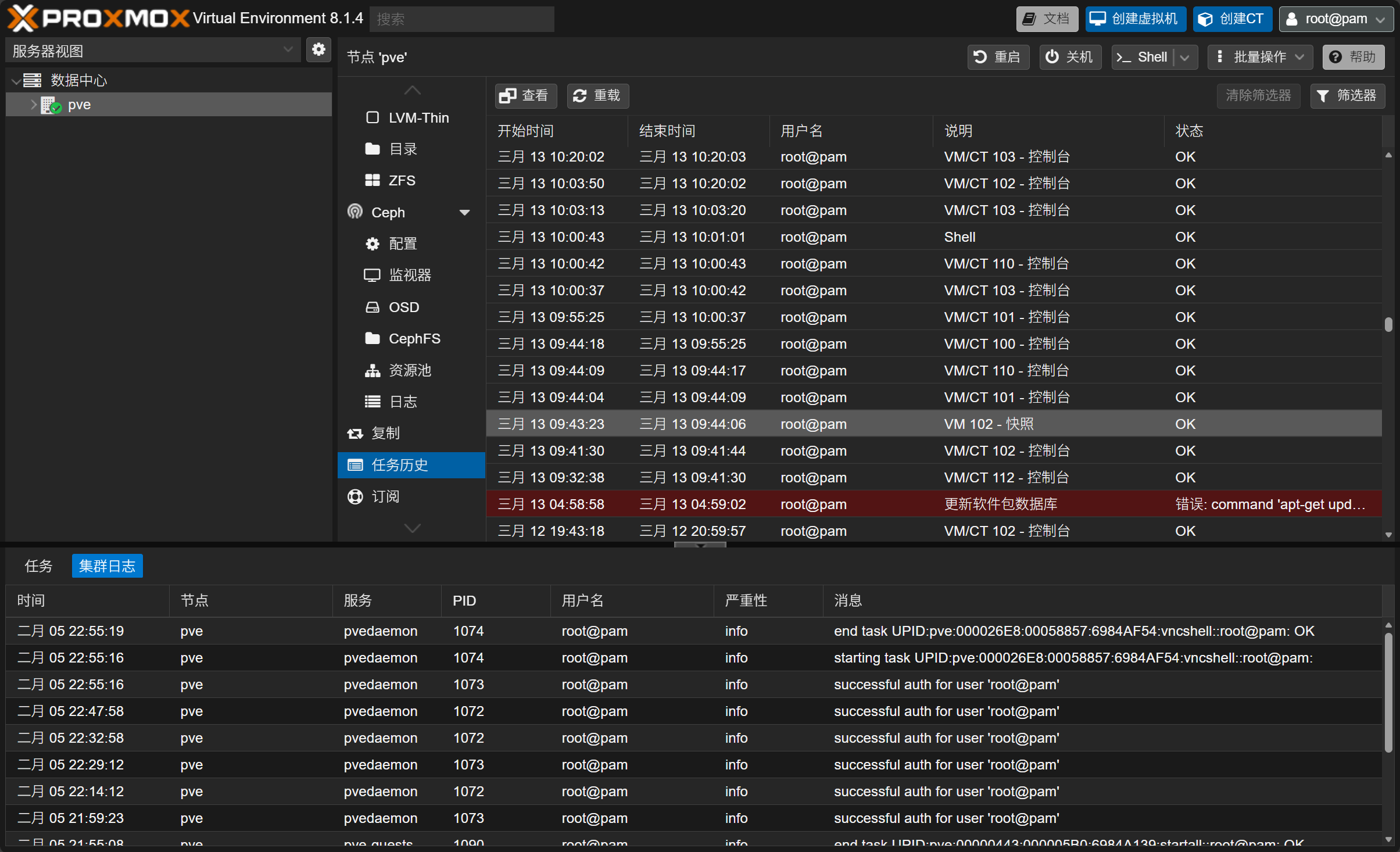

PVE虚拟化平台部分

这个是pve

这里是data和sys两个镜像组成

这里有说明第一个磁盘为系统盘 而后的是data盘

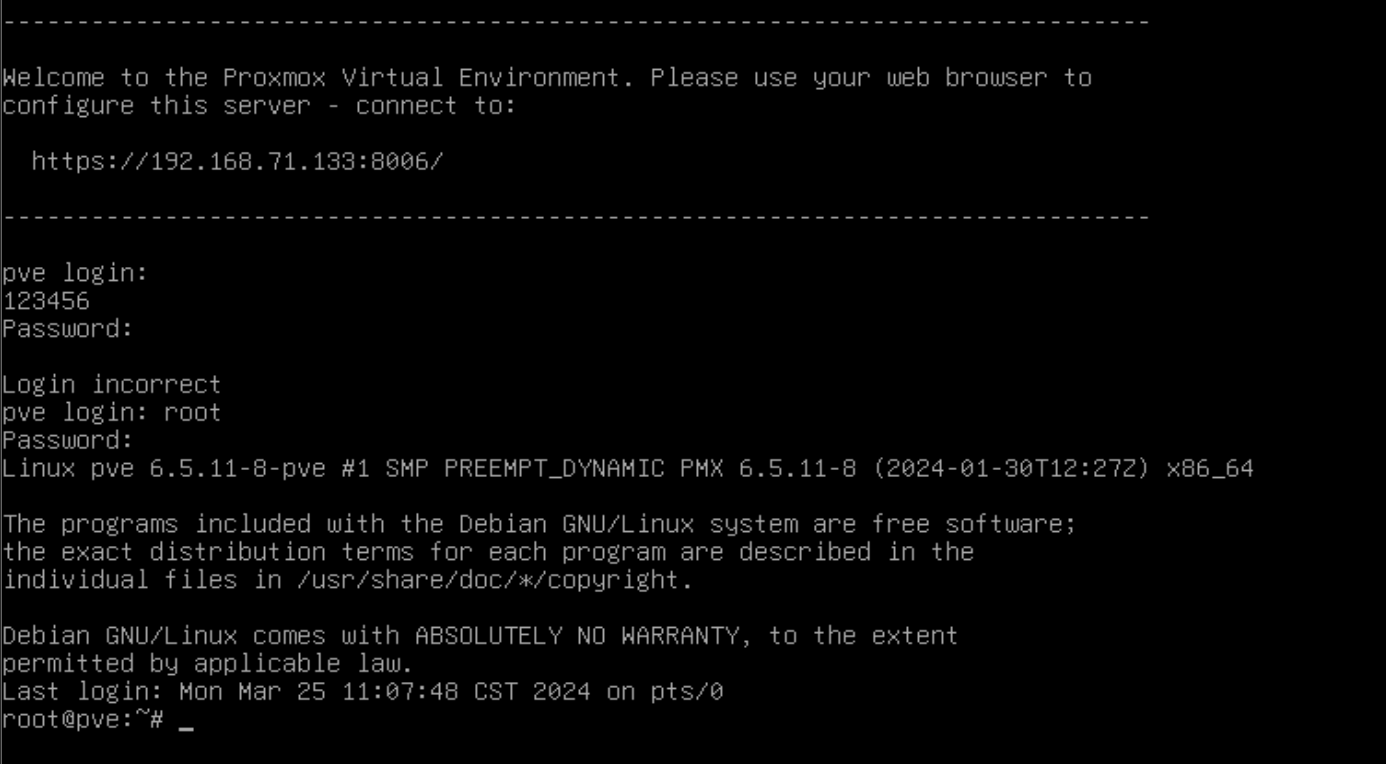

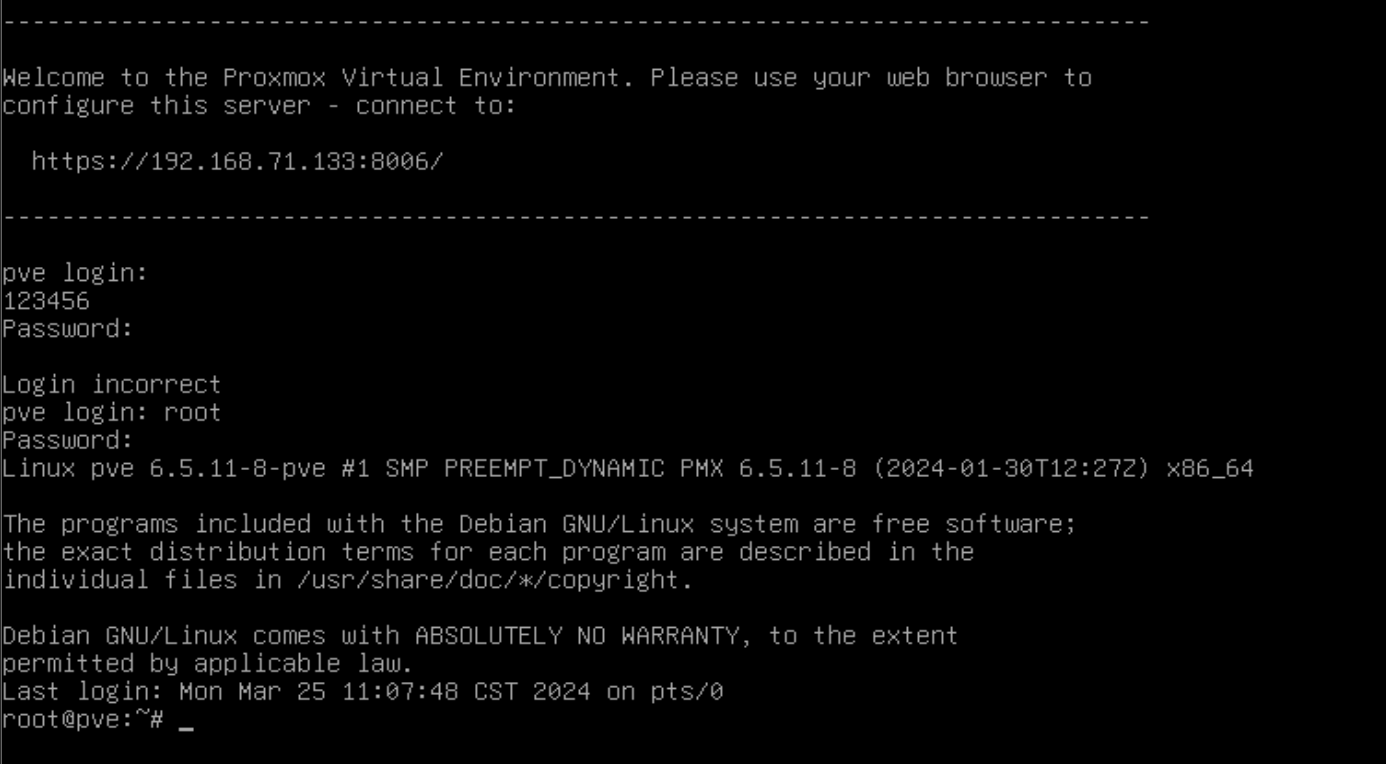

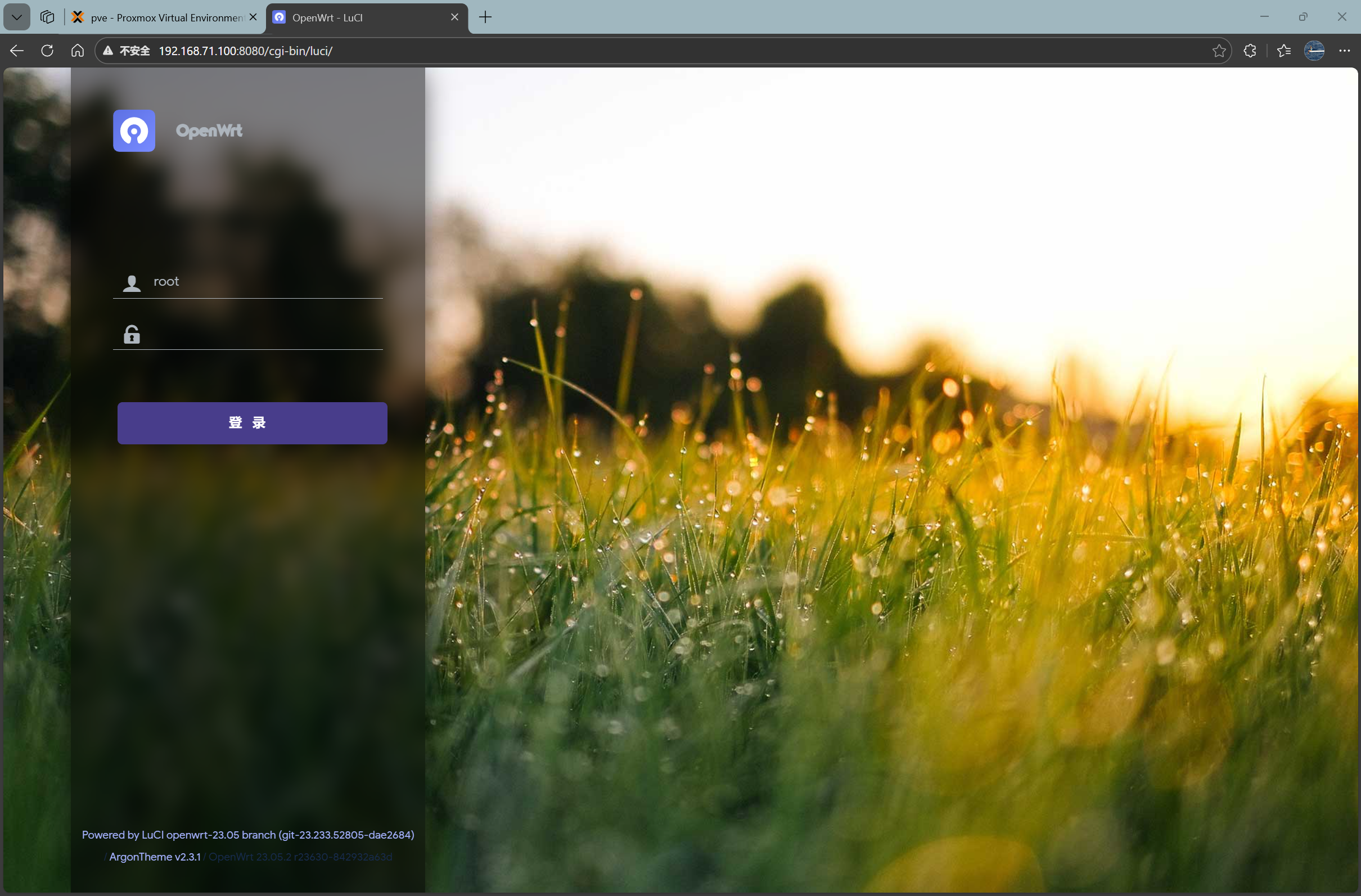

一进去就能看到这个虚拟机的前端管理地址:192.168.71.133:8006

账密被重置成root/12346

有[补]标记的是后面看了wp之后找到的解法。

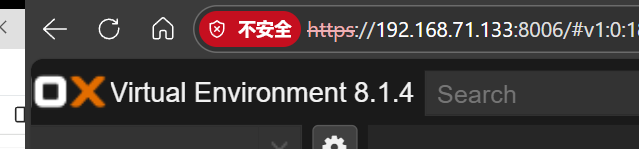

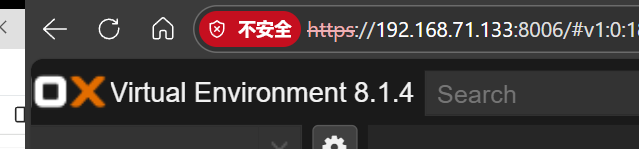

1. PVE虚拟化平台版本号为?[答案格式:1.1.1]

补:

8.1.4

2. PVE虚拟化平台的web管理地址为?[答案格式:192.168.1.1:22]

补192.168.71.133:8006

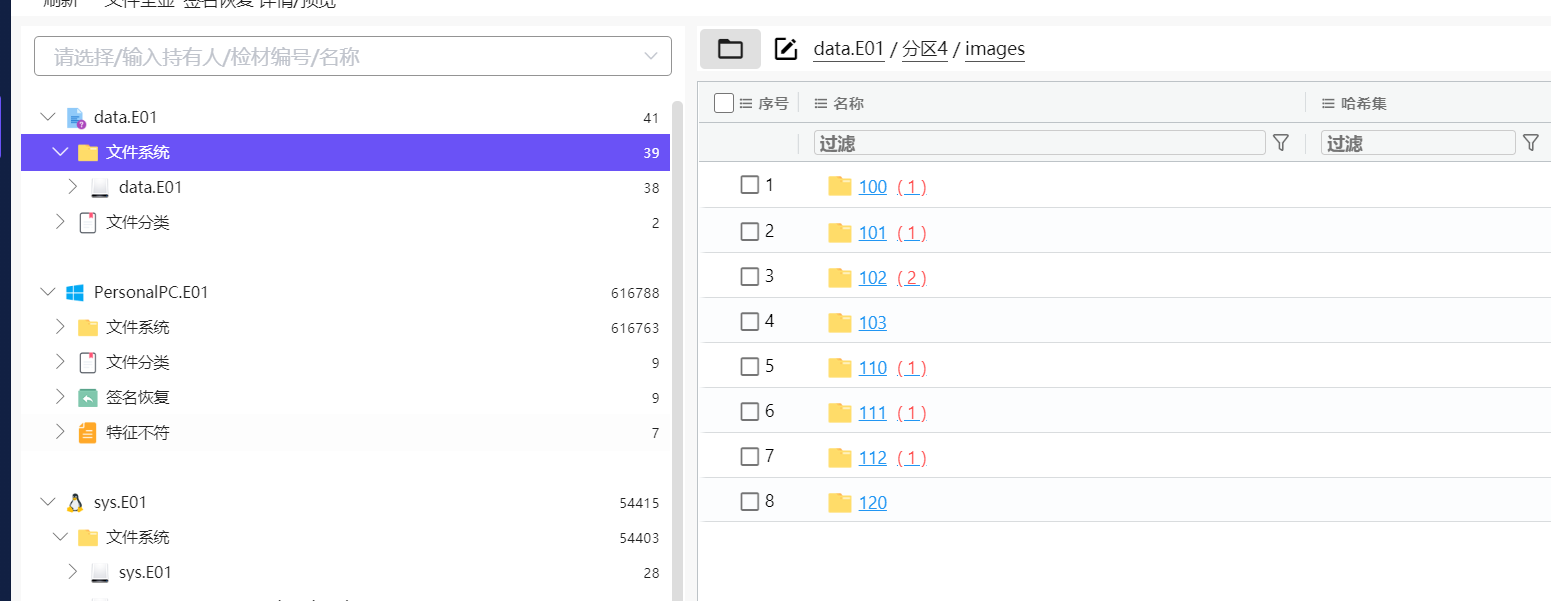

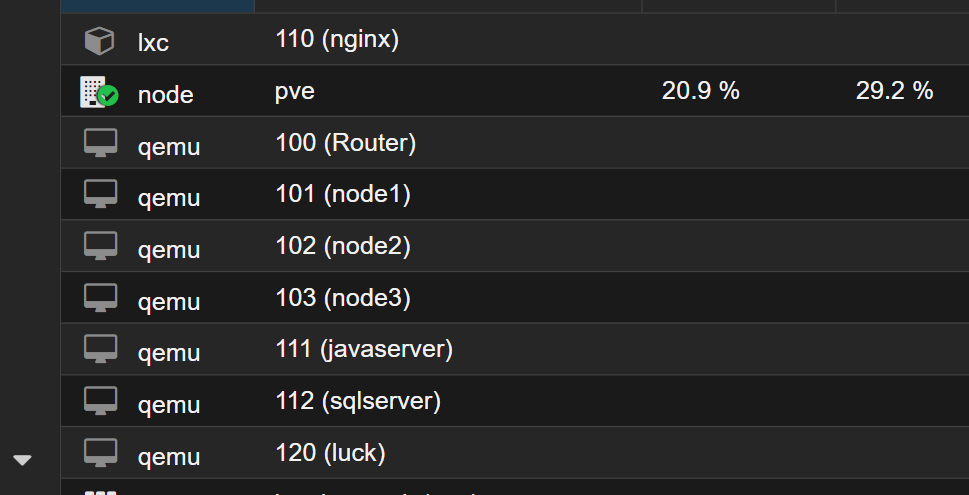

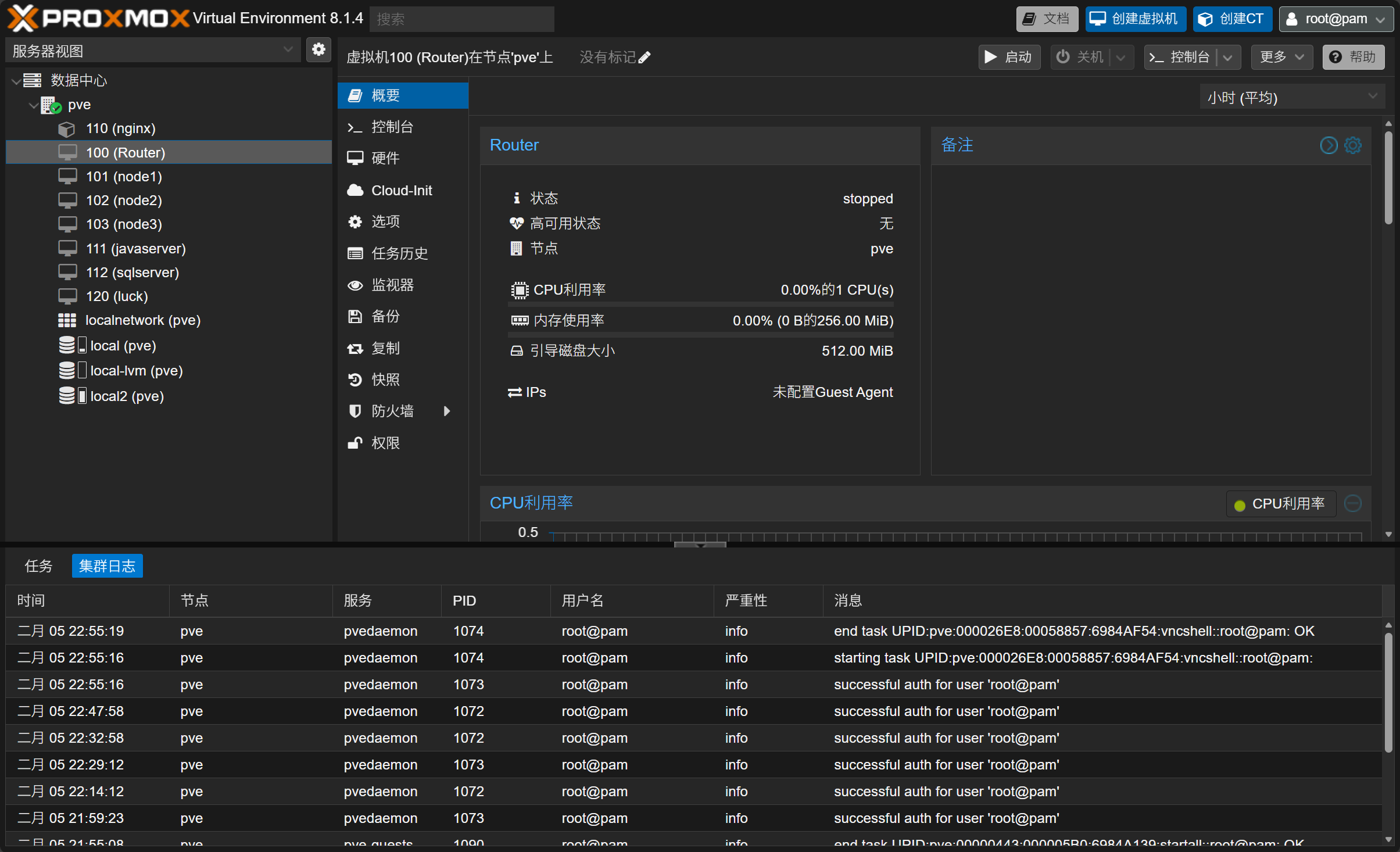

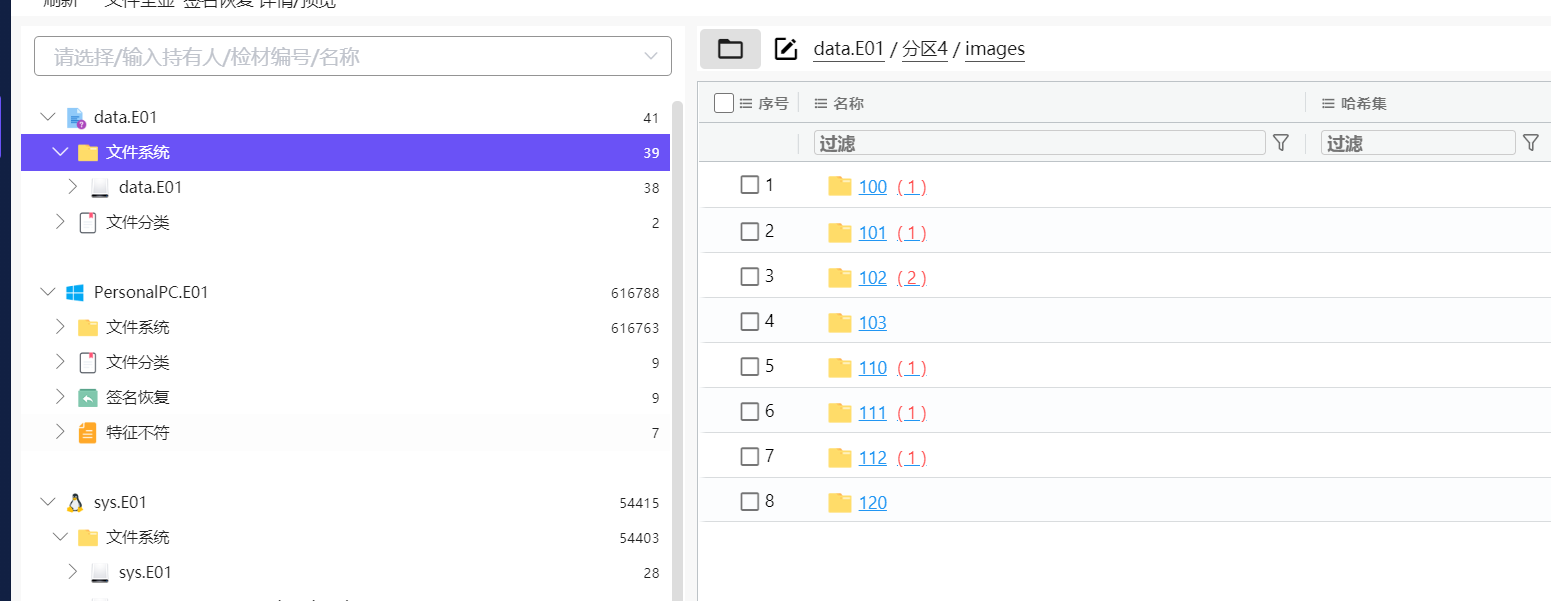

3. 在PVE虚拟化平台中,当前共有多少个虚拟机?[答案格式:1]

我先做了下面的题之后再看的这个,所以找到虚拟机的原文件发现有7(有一个文件夹中有两个)个镜像文件,当然这是有猜的成分在

7

不过我倒是异或为什么不是六个,因为每个文件夹对应一个虚拟机。

以及它历史命令中也是只去除了2个,烧烤中…

补:

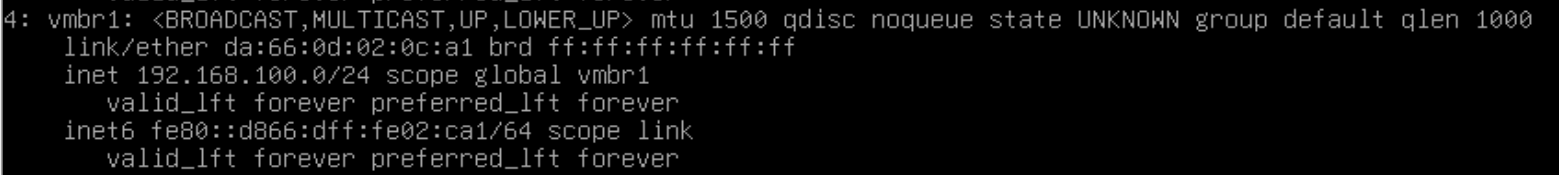

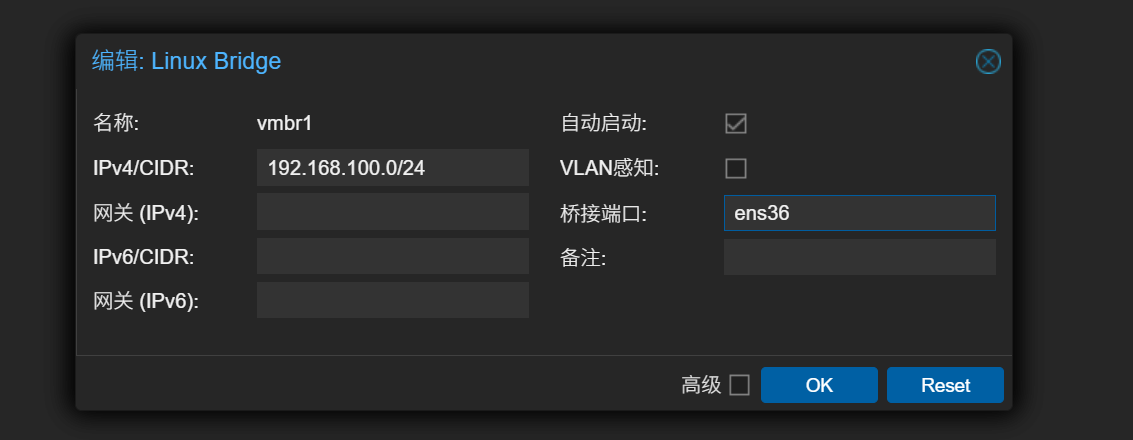

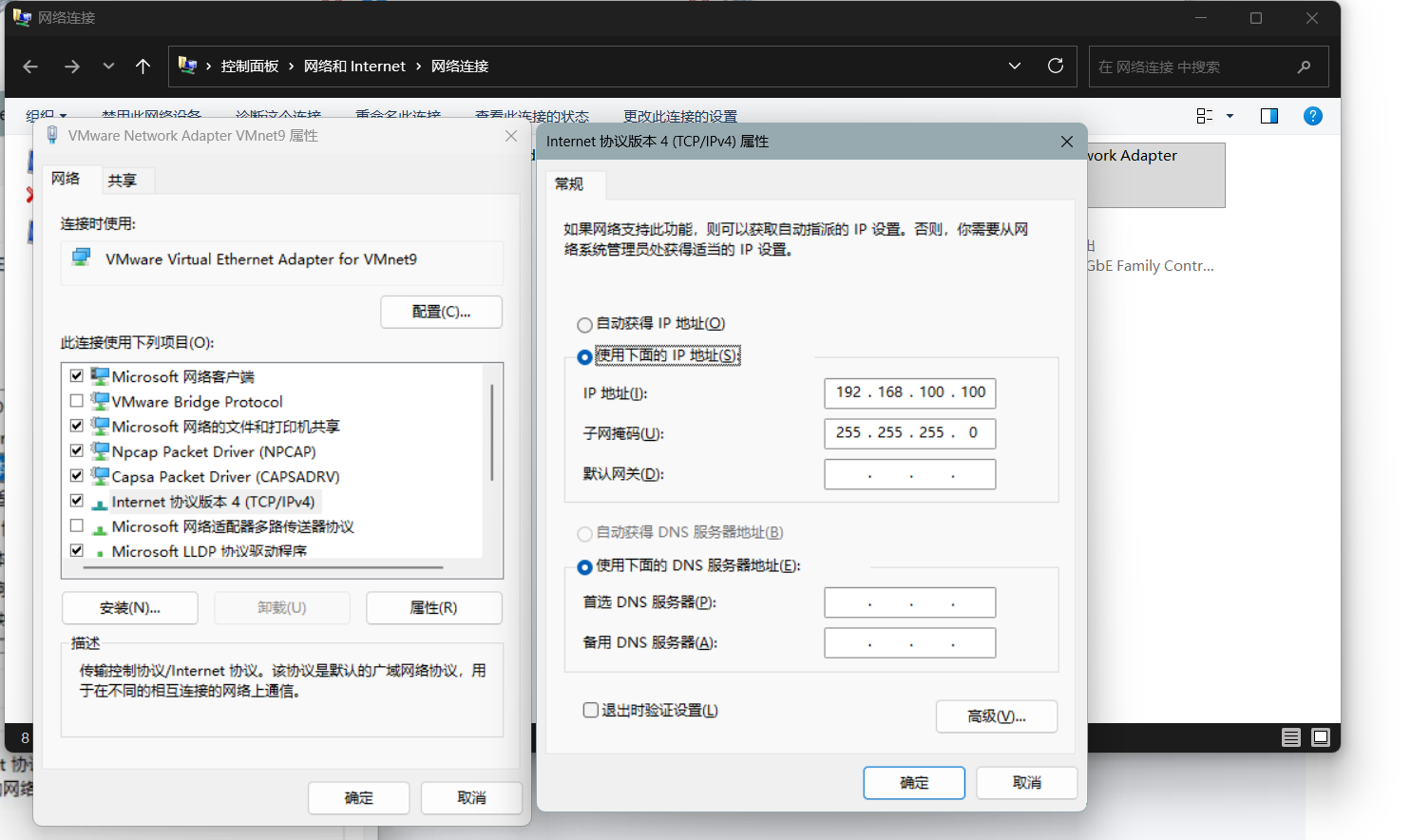

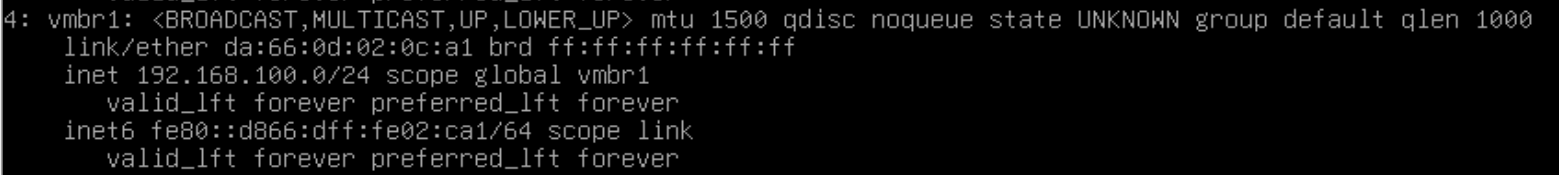

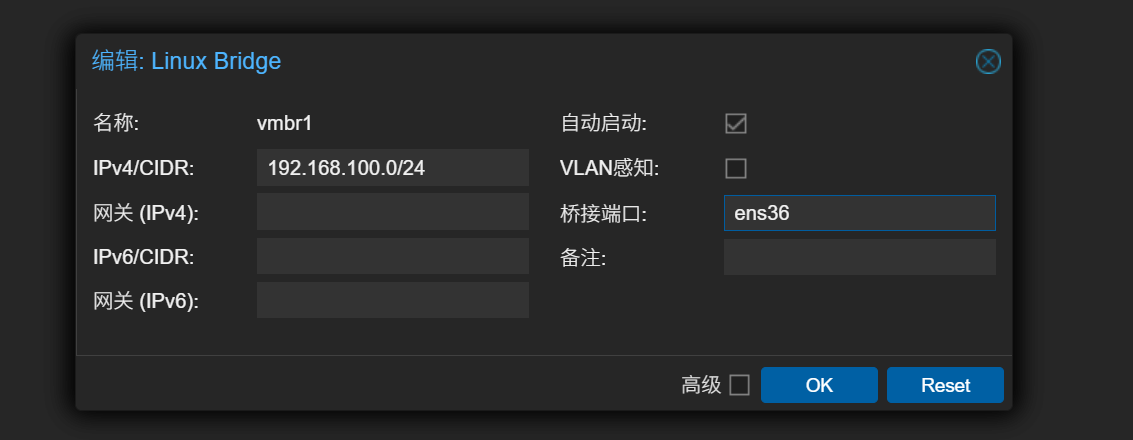

4. PVE虚拟化平台的”vmbr1”网卡所使用的网段为?答案格式:192.168.1.0/11

192.168.100.0/24

5. PVE虚拟化平台中”120(Luck)”虚拟机的smbios uuid为?[答案格式:123abc-123ba-123ad-23ab-12345abczc]

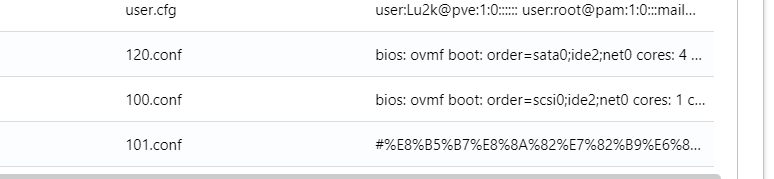

先看的第六题,选中跳转到这个数据库中:

看到了这条数据:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

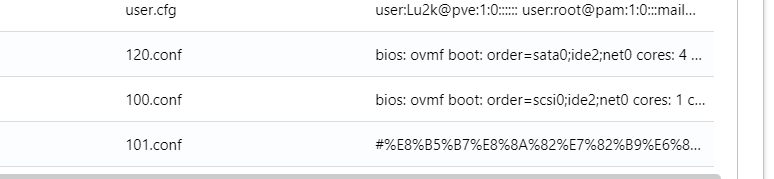

| bios: ovmf

boot: order=sata0;ide2;net0

cores: 4

cpu: host

ide2: local2:iso/cn_windows_10_consumer_editions_version_1909_updated_jan_2020_x64_dvd_47161f17.iso,media=cdrom,size=5290486K

machine: pc-q35-8.1

memory: 4096

meta: creation-qemu=8.1.5,ctime=1710144454

name: luck

net0: e1000=BC:24:11:6A:39:3C,bridge=vmbr1

numa: 0

ostype: win11

sata0: local2:120/vm-120-disk-0.qcow2,size=60G

scsihw: virtio-scsi-single

smbios1: uuid=e9990cd6-6e60-476c-bd37-1a524422a9a8

sockets: 1

tpmstate0: local2:120/vm-120-disk-1.raw,size=4M,version=v2.0

vga: vmware

vmgenid: 172c62e2-2b6d-47bd-9424-e64b4ff67c83

|

e9990cd6-6e60-476c-bd37-1a524422a9a8

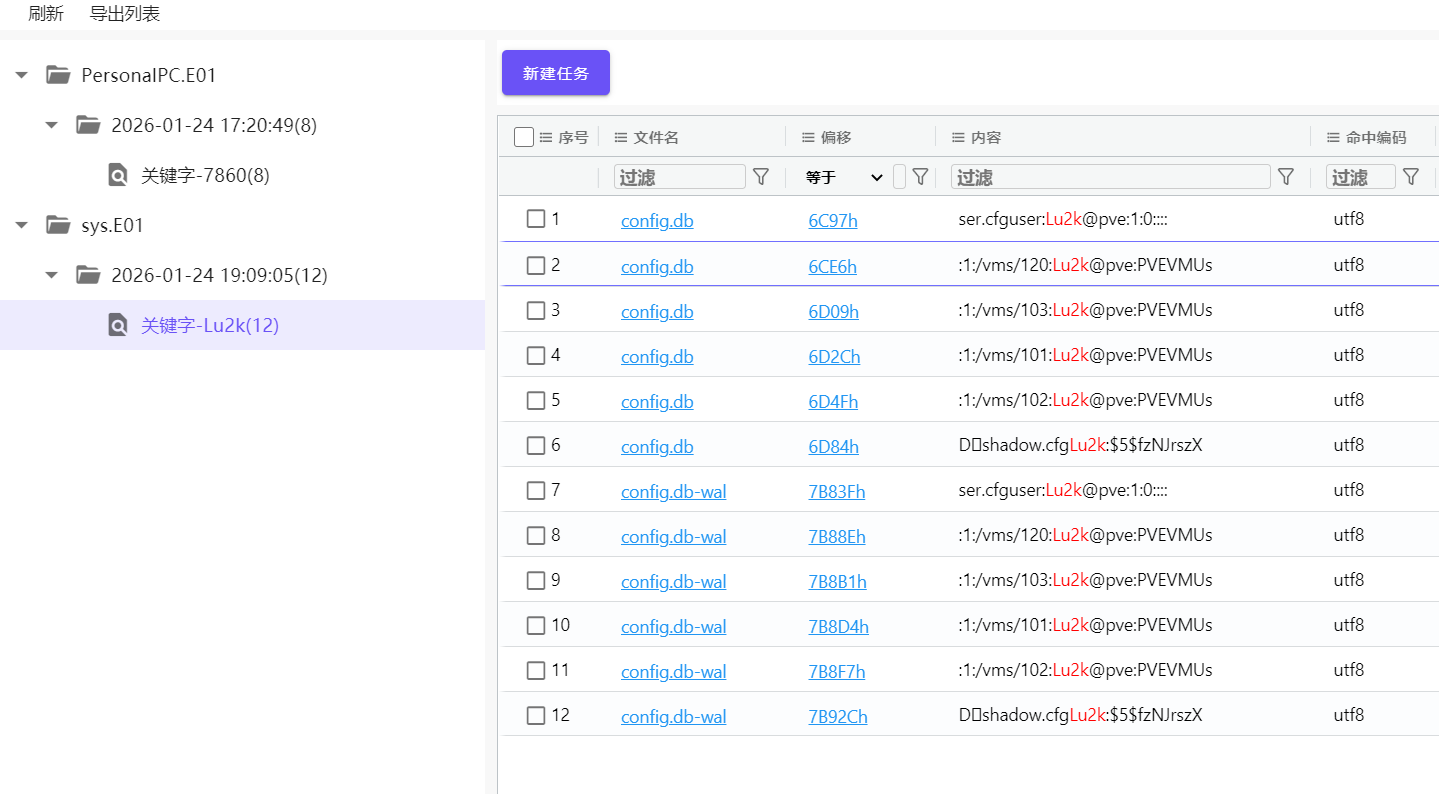

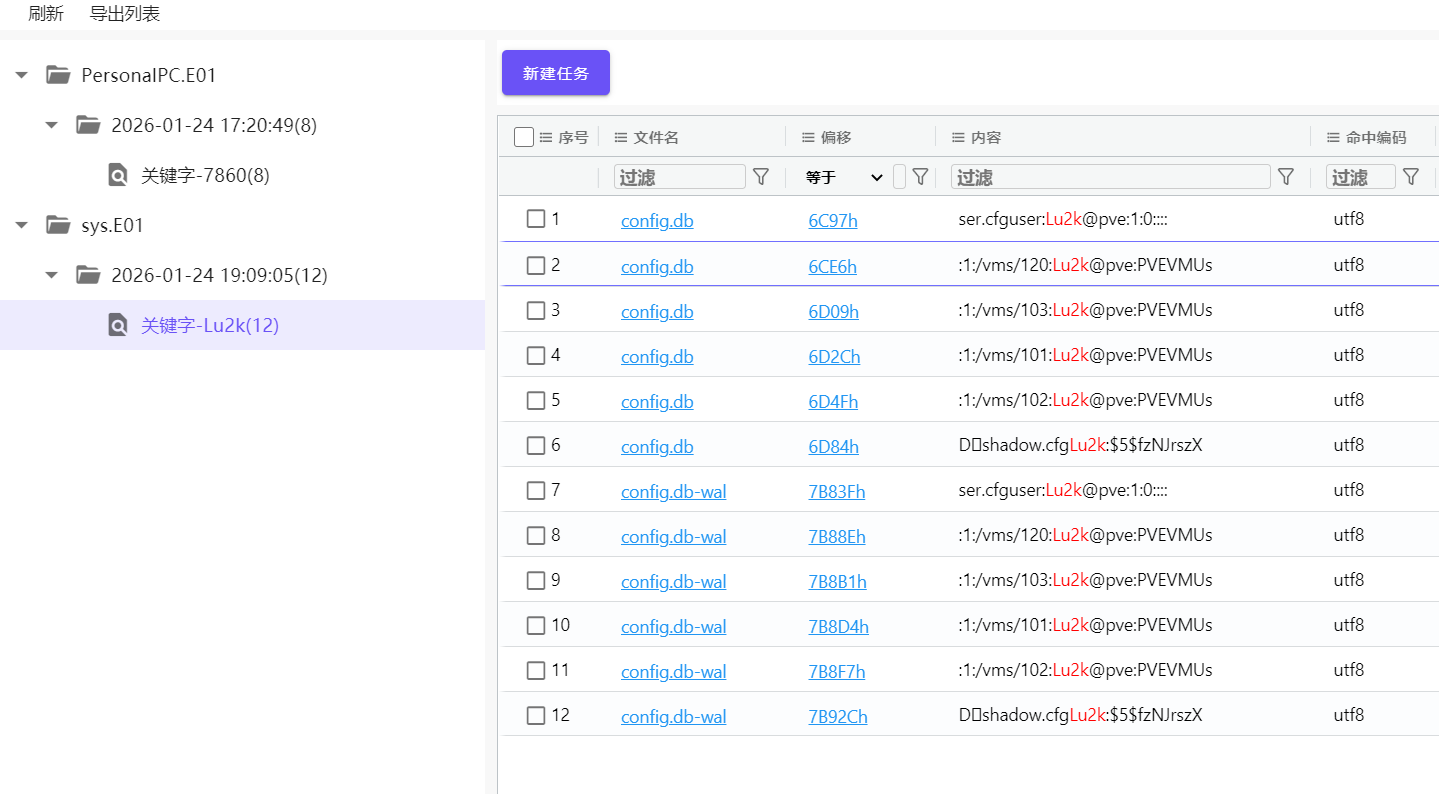

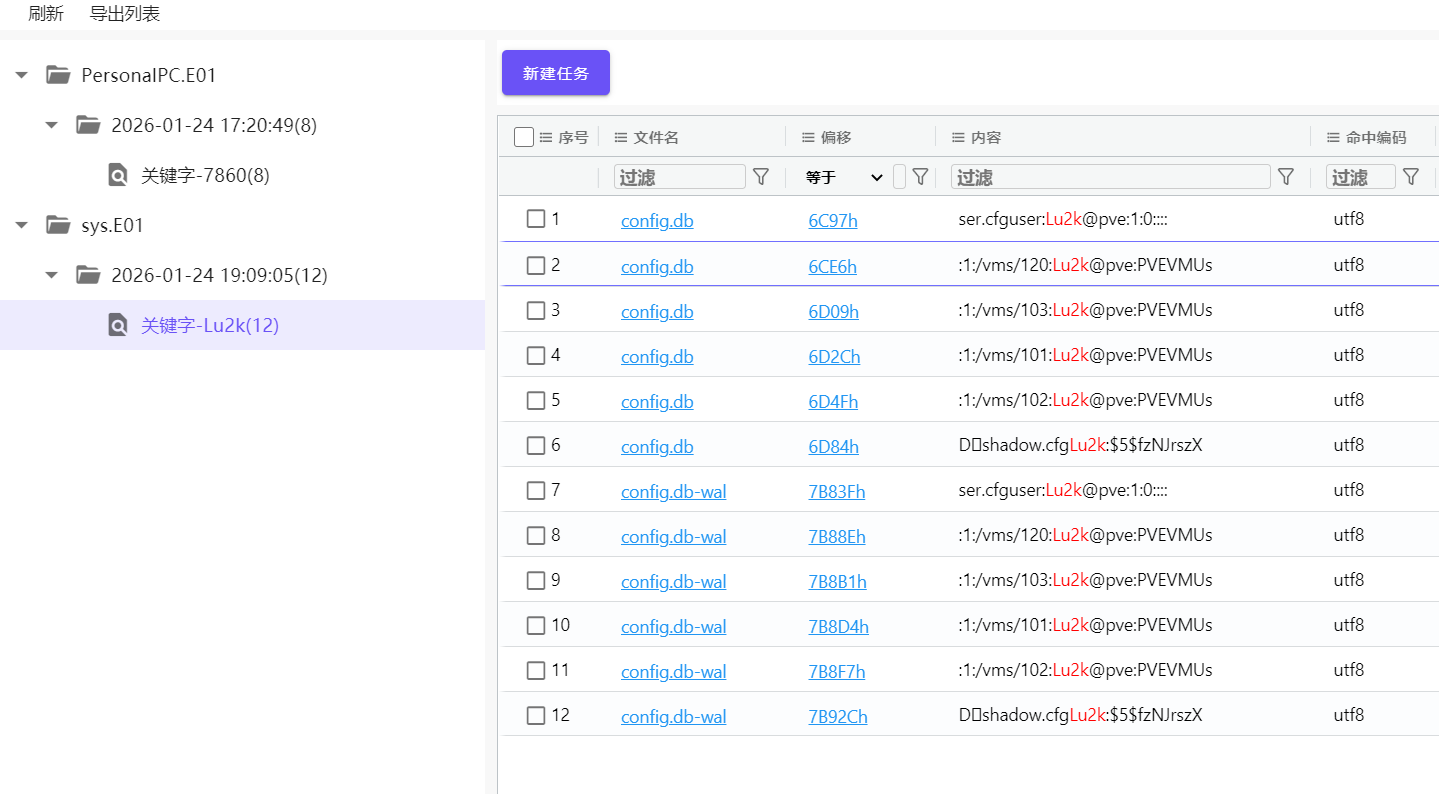

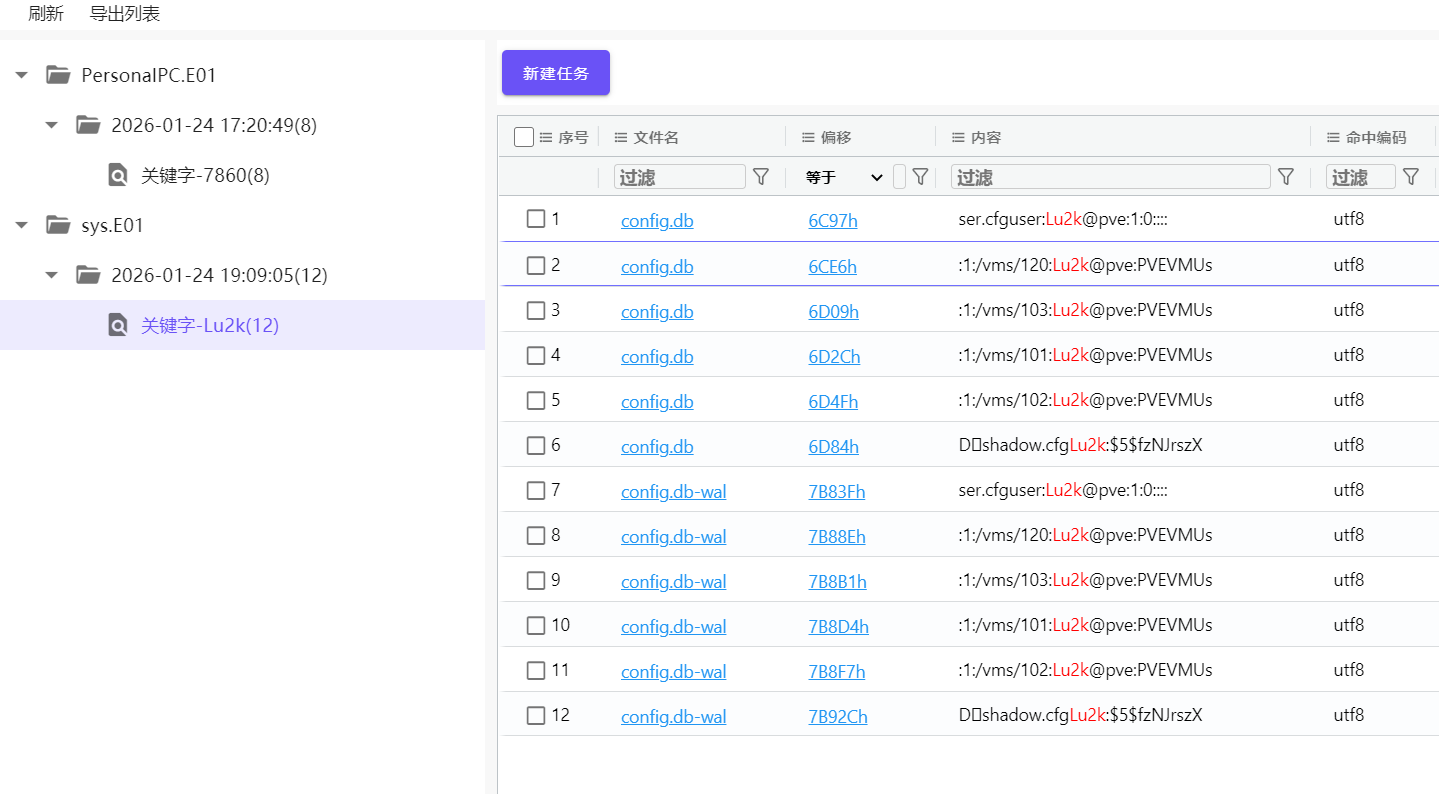

6. 在PVE虚拟化平台中,用户”Lu2k”被授予了多少个虚拟机的使用权限?[答案格式:1]

4个 120/1

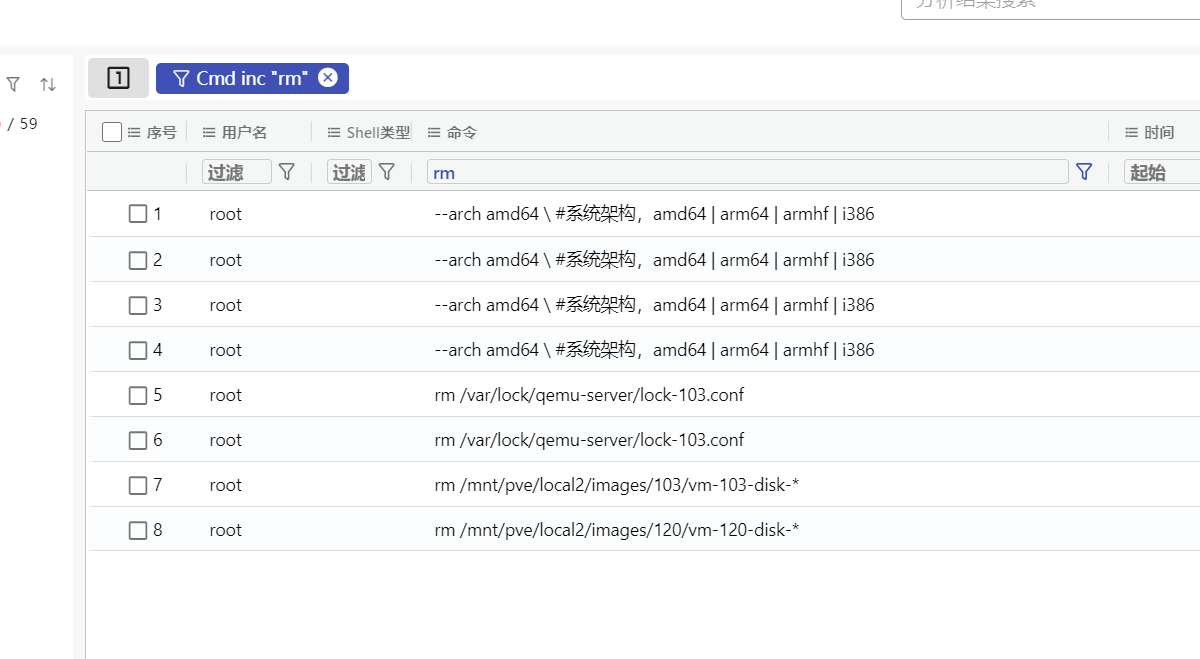

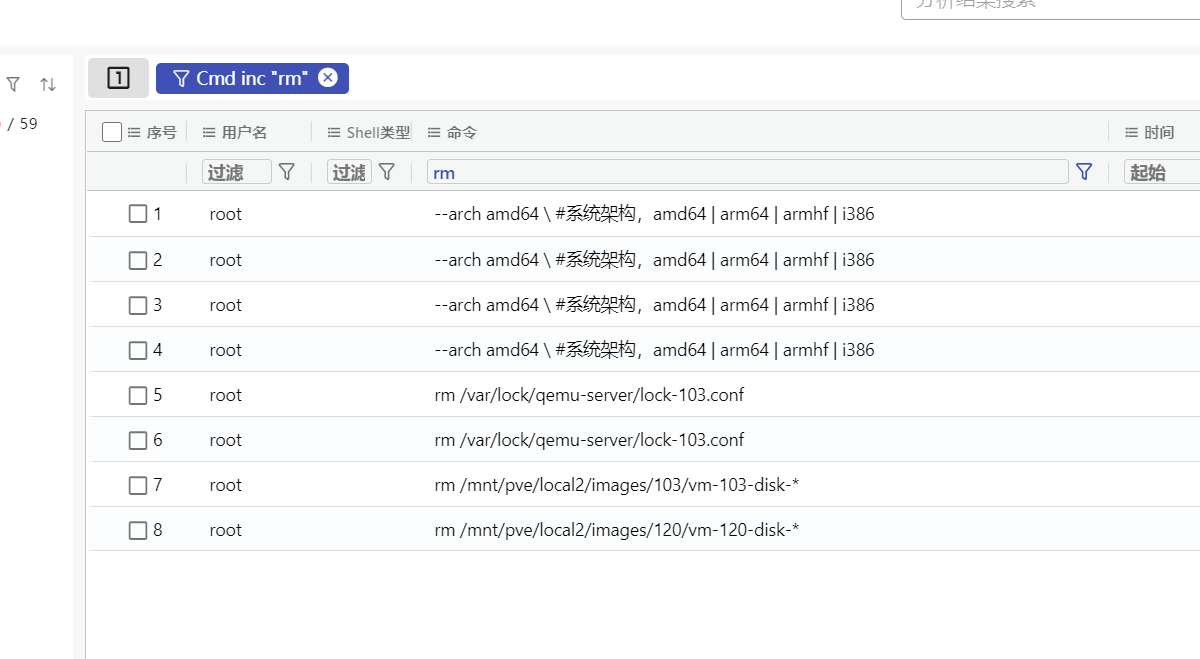

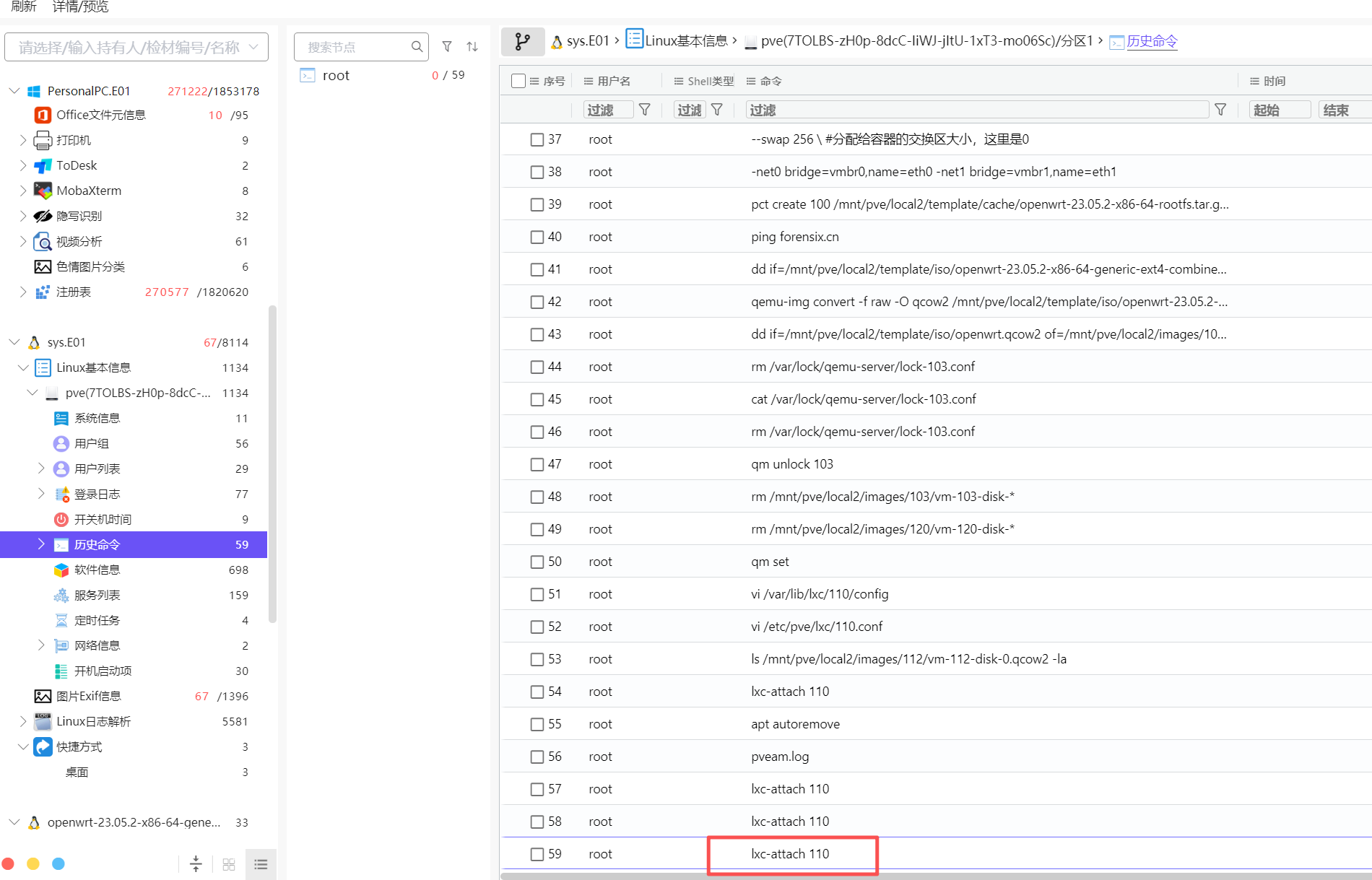

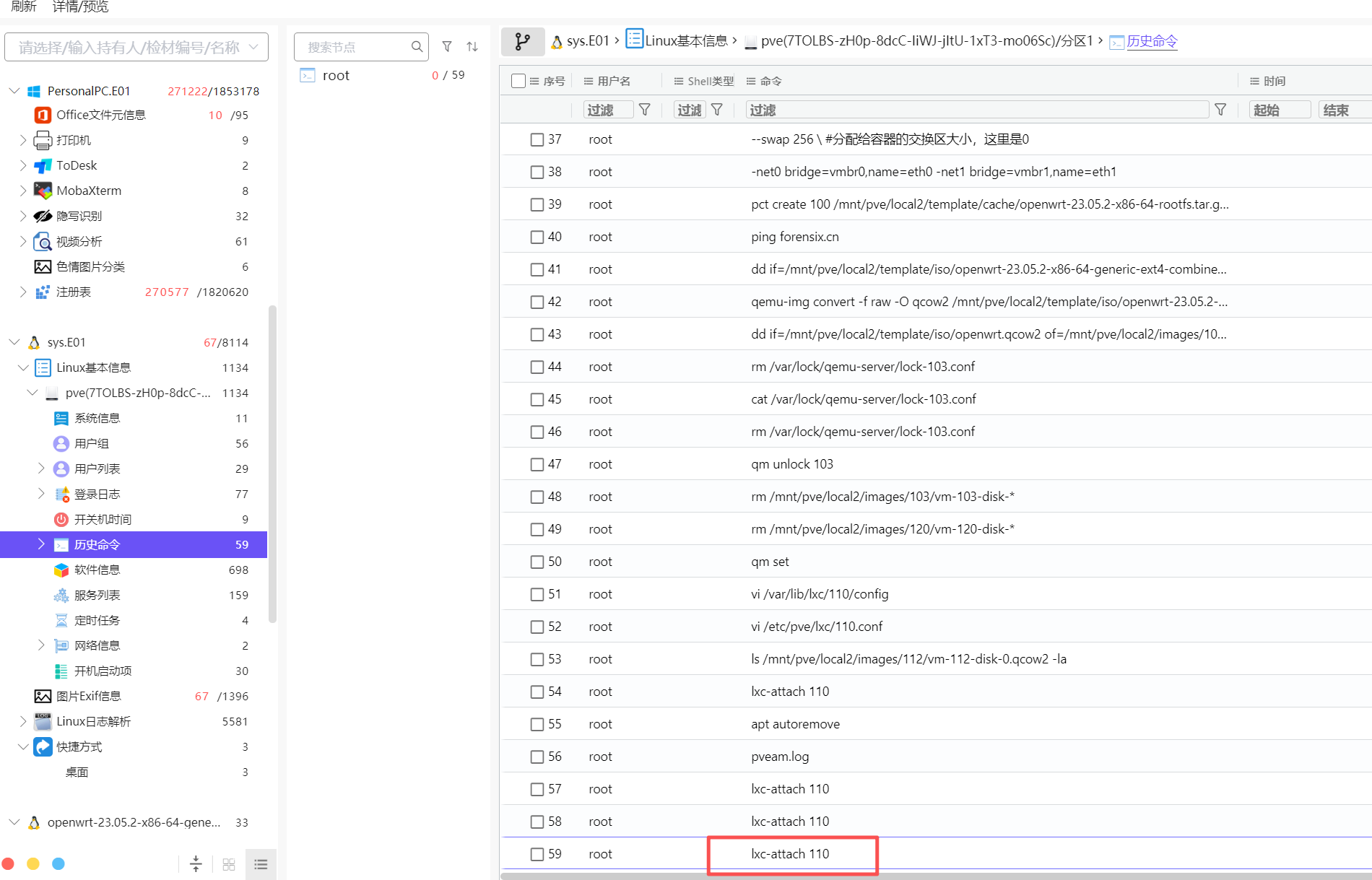

7. 在PVE虚拟化平台中,shell历史命令中最后一条命令为?[答案格式:hello world]

.

.

lxc-attach 110

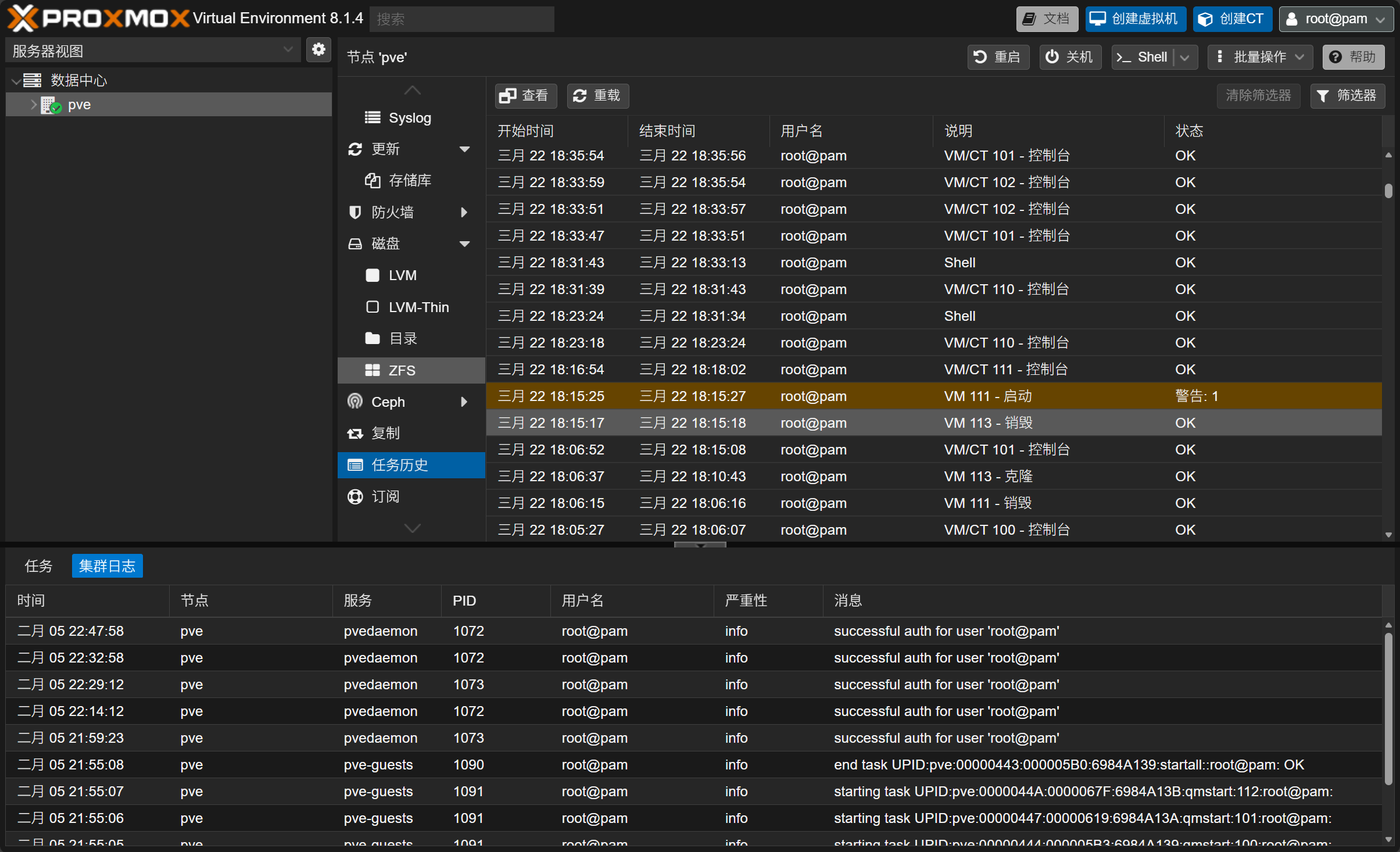

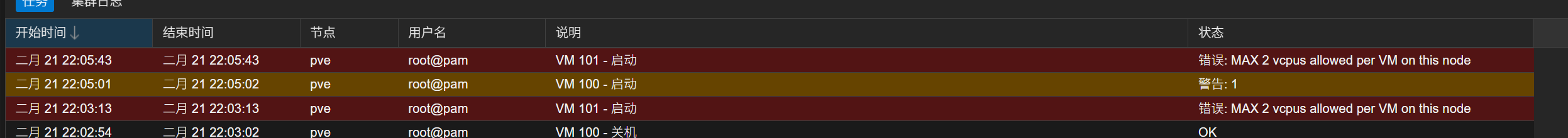

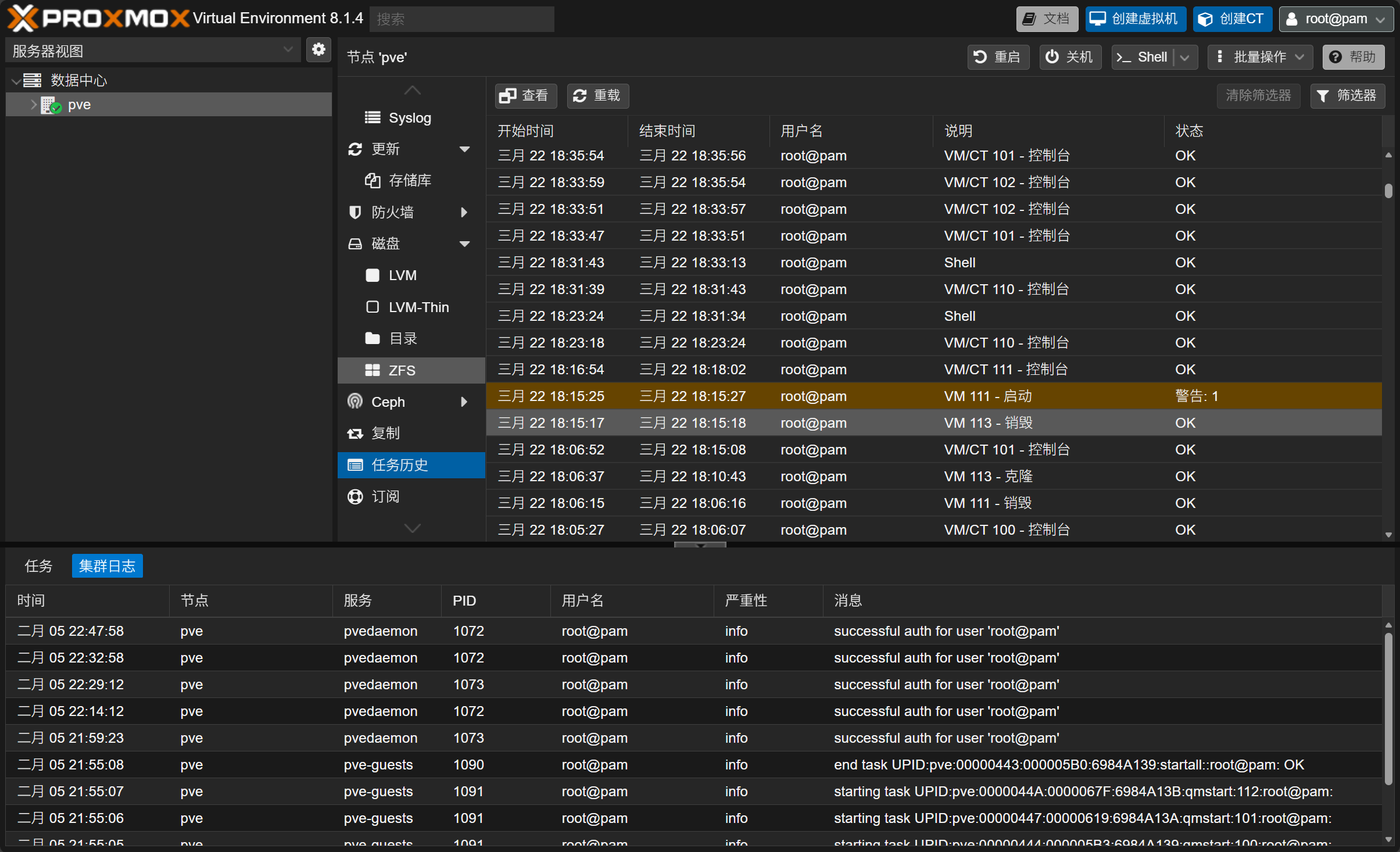

8. 请分析嫌疑人最近一次销毁虚拟机的时间为

A.2024-03-13 10:34:20

B.2024-03-22 18:06:15

C.2024-03-22 18:15:17

D.2024-03-22 18:20:55

补

在任务历史中能看到

C

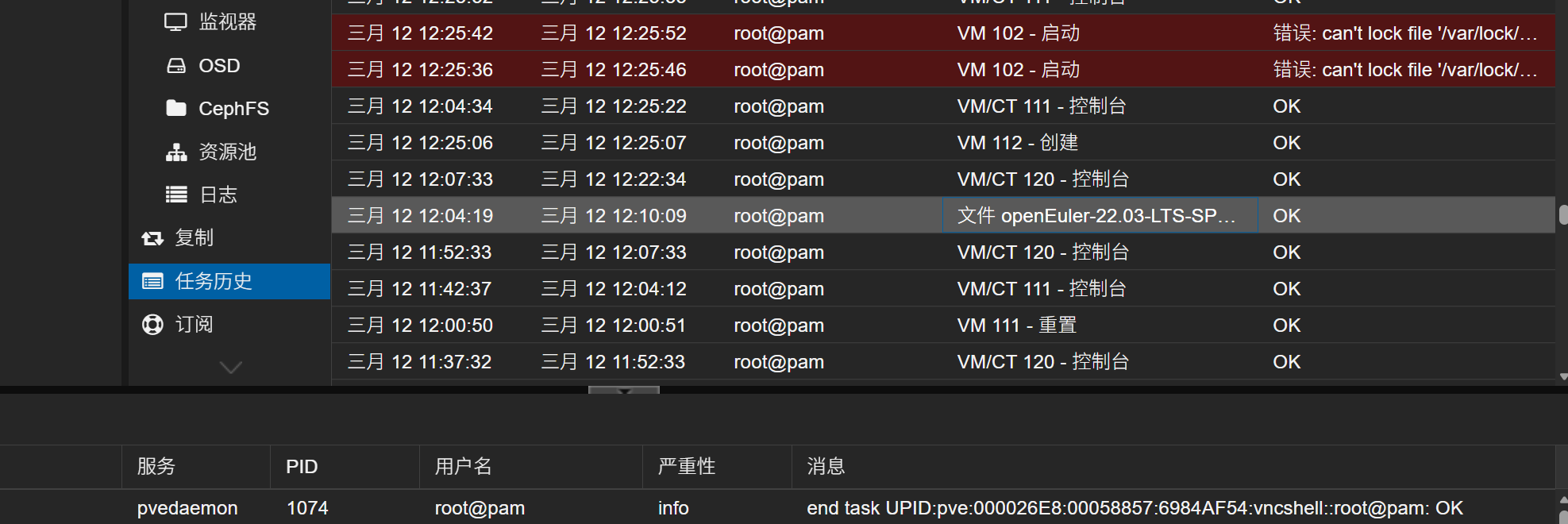

9. PVE虚拟化平台的openEuler系统镜像下载的开始时间为?

A.2024-03-12 12:03:12

B.2024-03-12 12:04:19

C.2024-03-12 12:10:09

D.2024-03-12 12:11:02

补

B

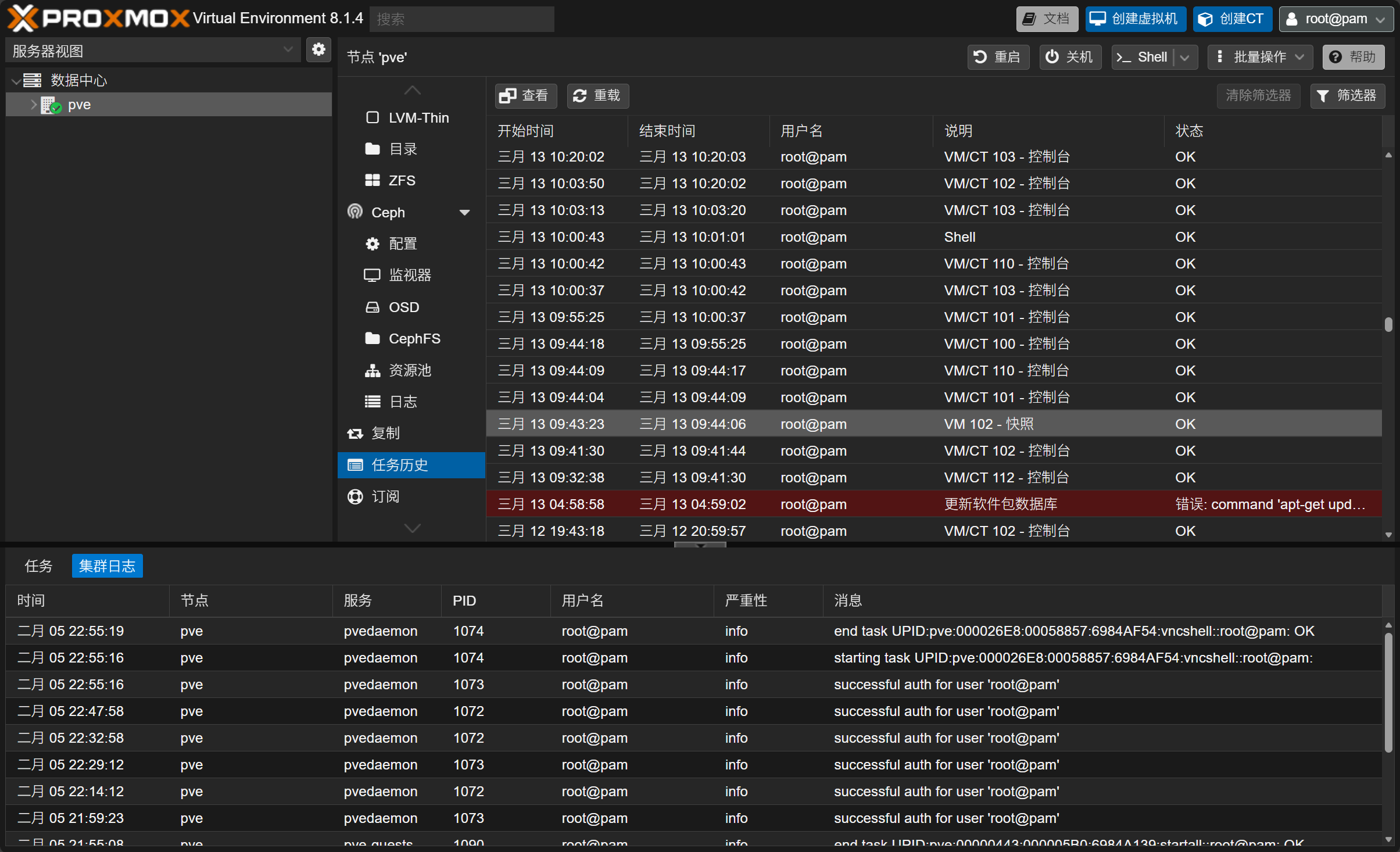

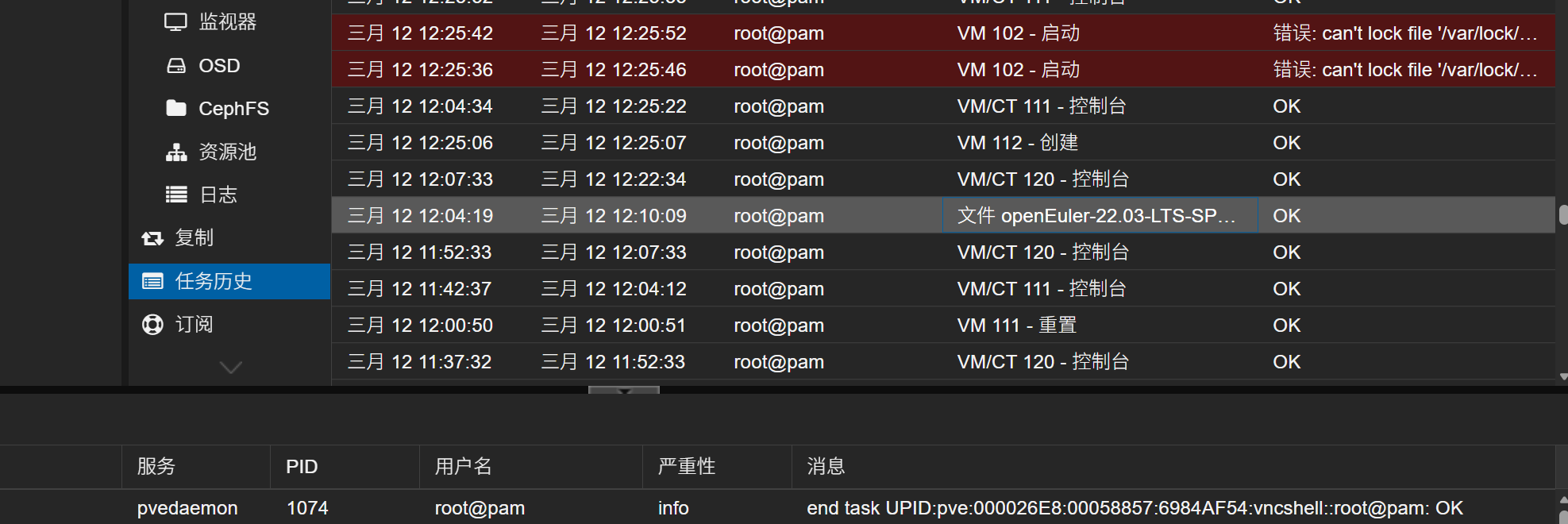

10. 根据嫌犯供述,可通过快照启动PVE虚拟化平台中的云手机。请根据该条线索找到对应虚拟机,其快照的时间为

A.2024-03-12 11:02:32

B.2024-03-12 11:24:11

C.2024-03-13 10:34:20

D.2024-03-13 9:43:23

遍历上面4个时间的历史任务 只有第四个是“快照”。

根据题目提示发现 vm102 是云手机。

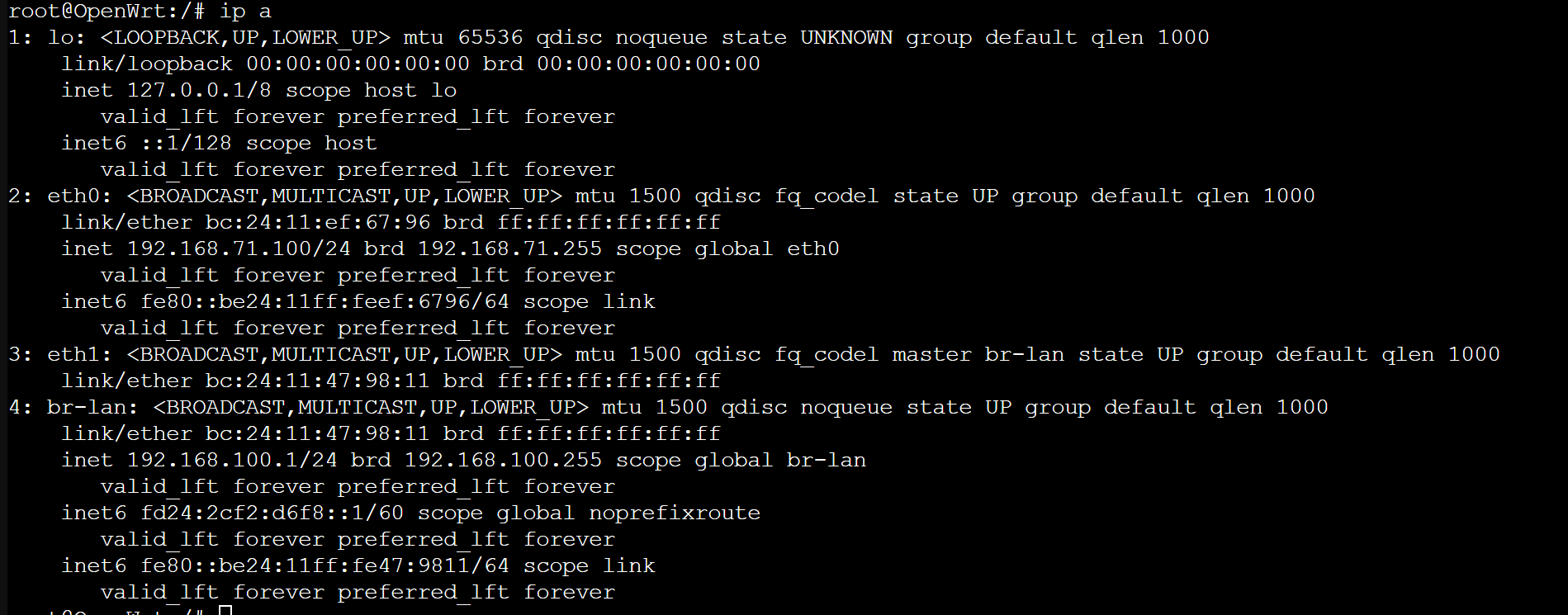

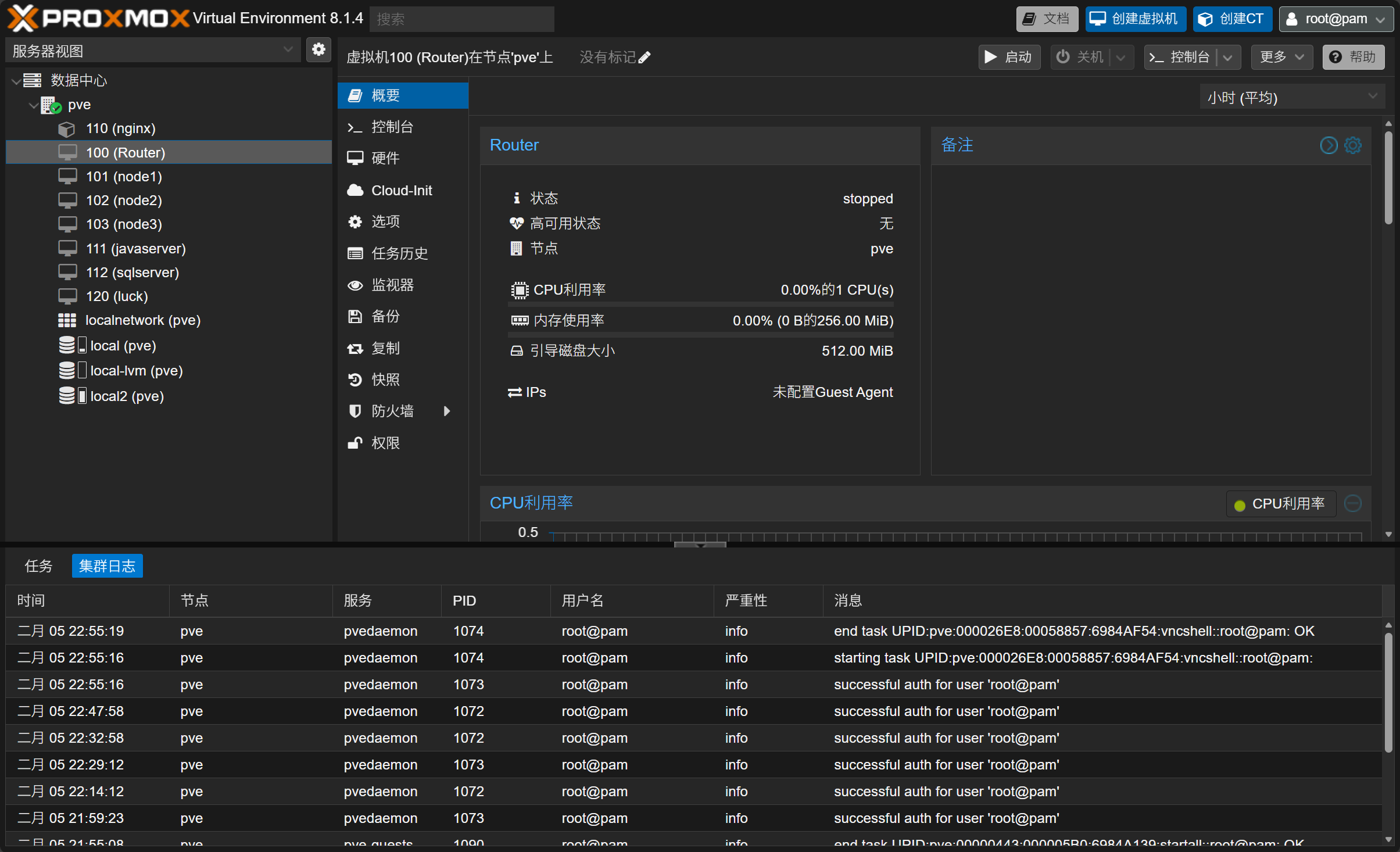

软路由部分

vm100是路由router

openwrt我查了一下应该是对应路由的部分

主流软路由取证技巧

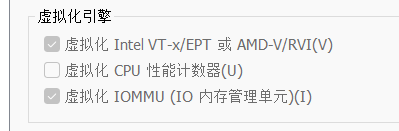

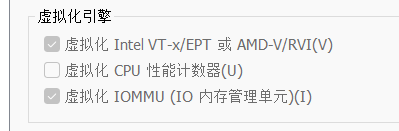

要打开起软路由的话需要嵌套虚拟化

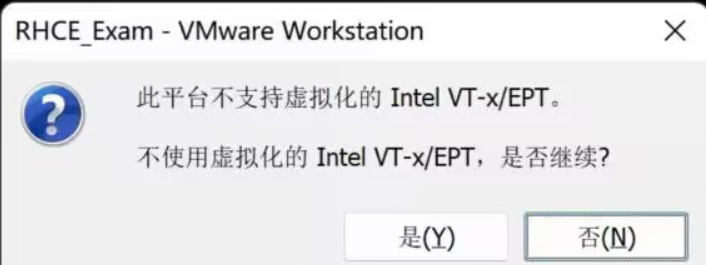

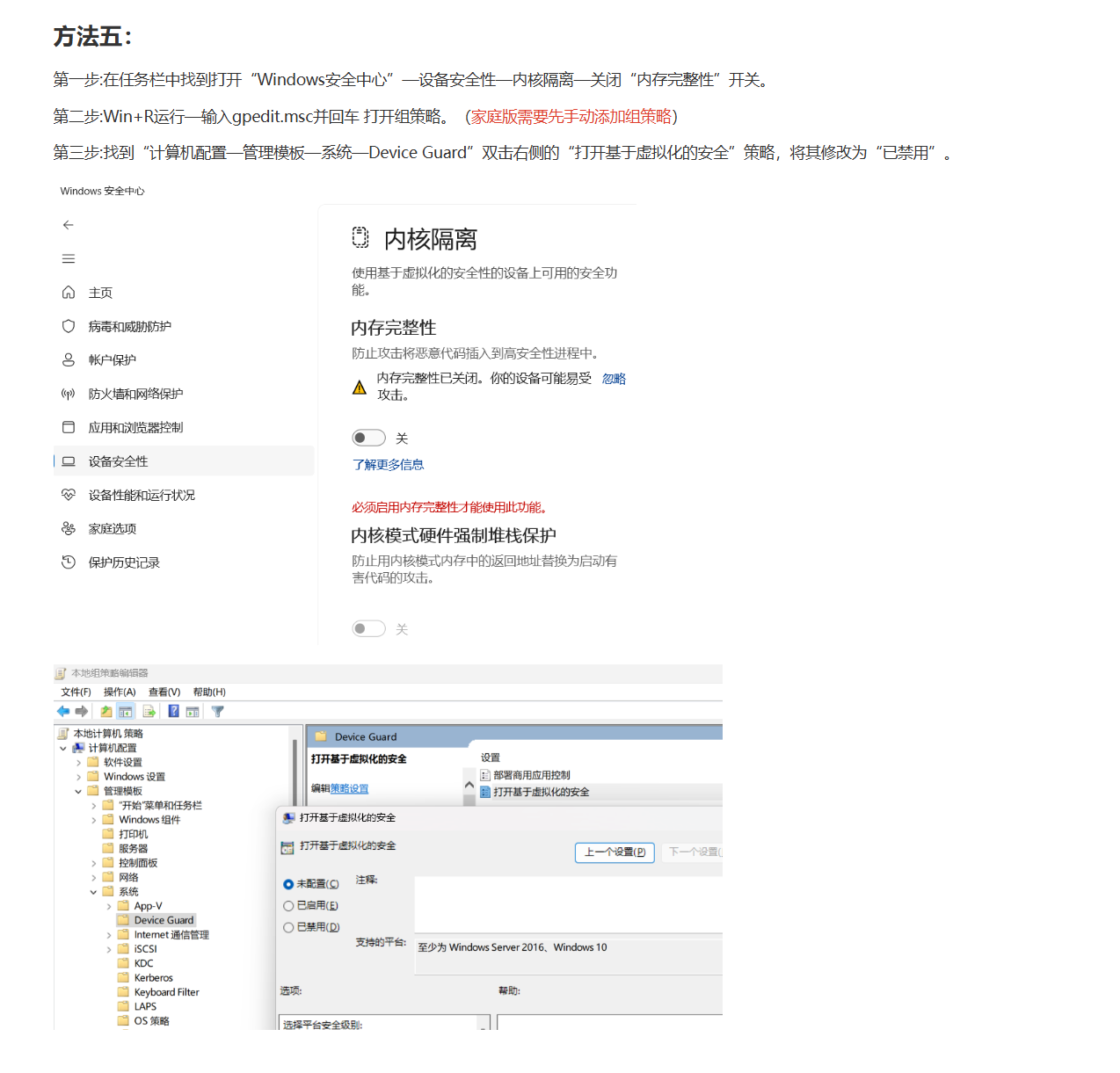

但是会遇到一下问题

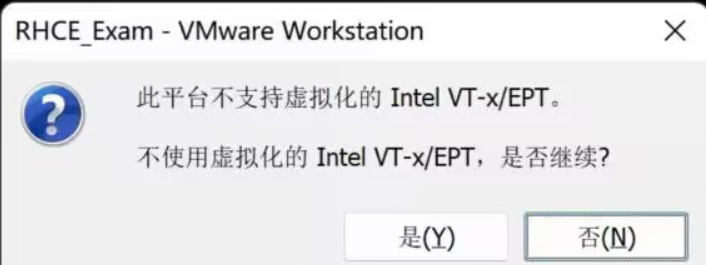

这里参考了两个文章:

关于虚拟化的Inter VT-x的问题处理_virtualizationfirmwareenabled-CSDN博客

Win11最新关闭VBS的几种方法(基于虚拟化的安全性)(这个是联想官方的)

我执行了这个步骤之后就好了

设置好之后直接打开pve虚拟机就行了

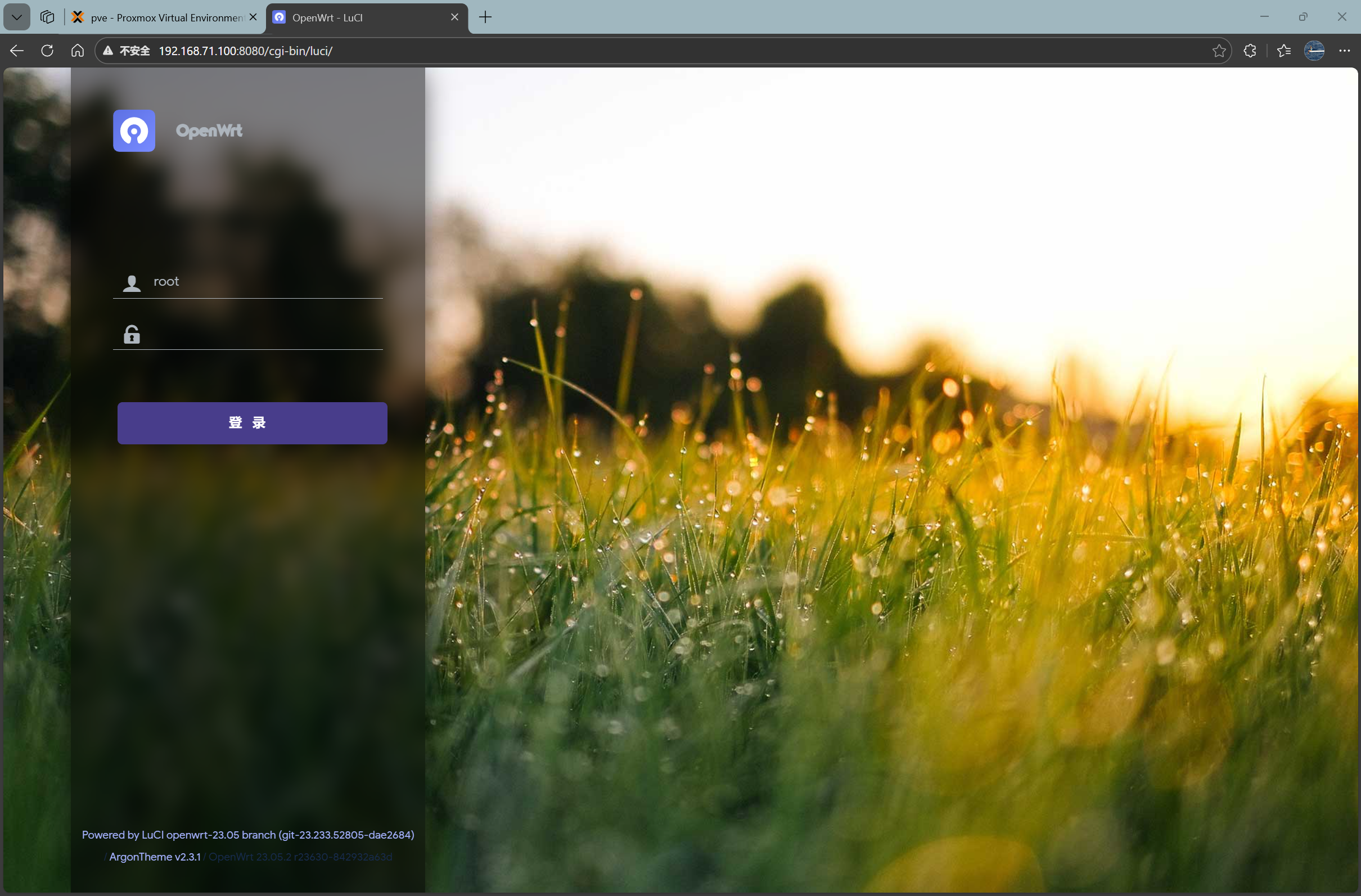

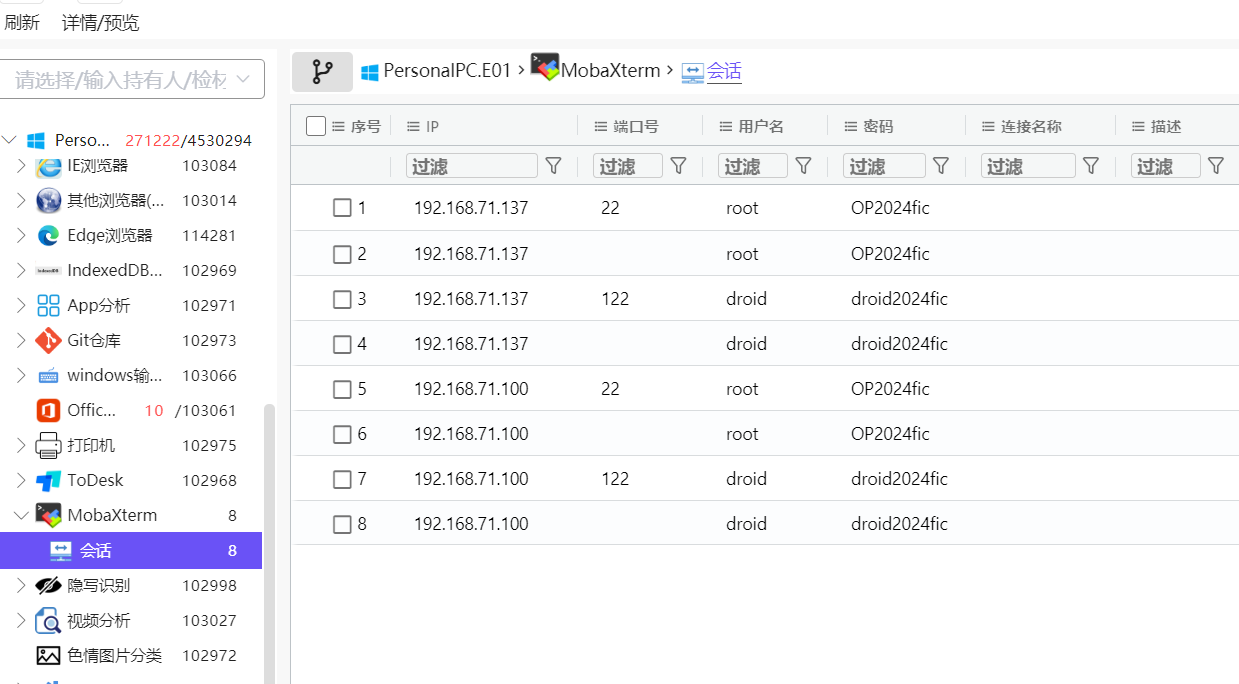

1. 软路由root用户的密码是?答题格式:abc123

这个时候会让输入MobaXterm的密码 能看到在pc备忘录里面有写,重新分析即可:

对照一下ip:192.168.71.100,所以密码是OP2024fic

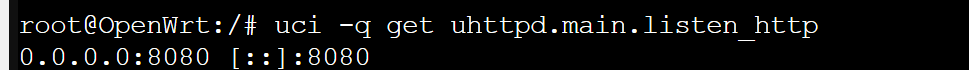

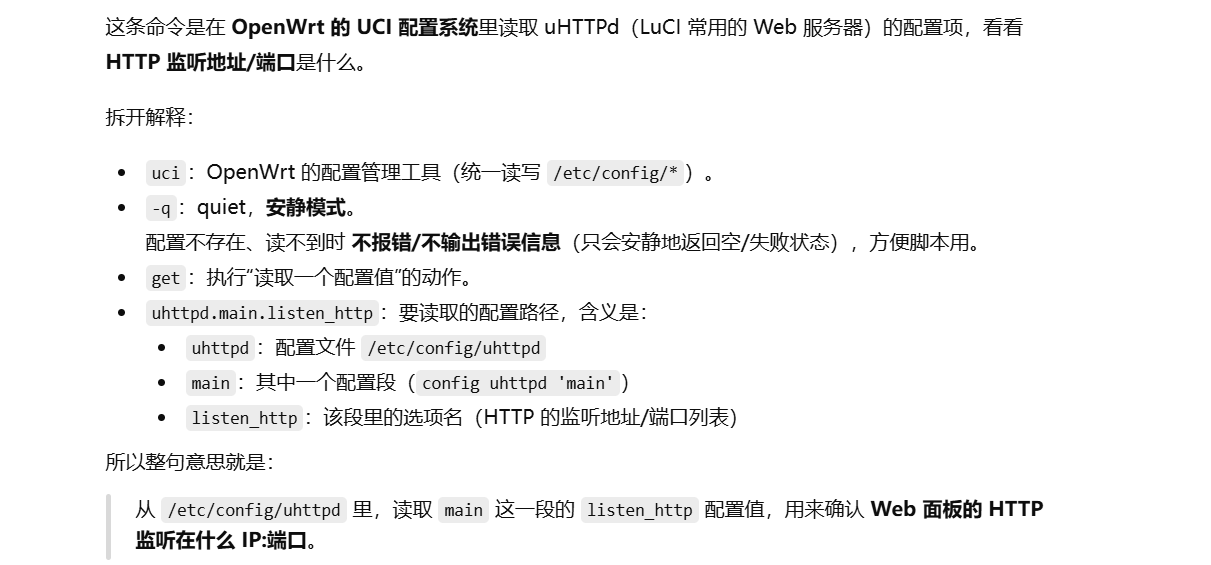

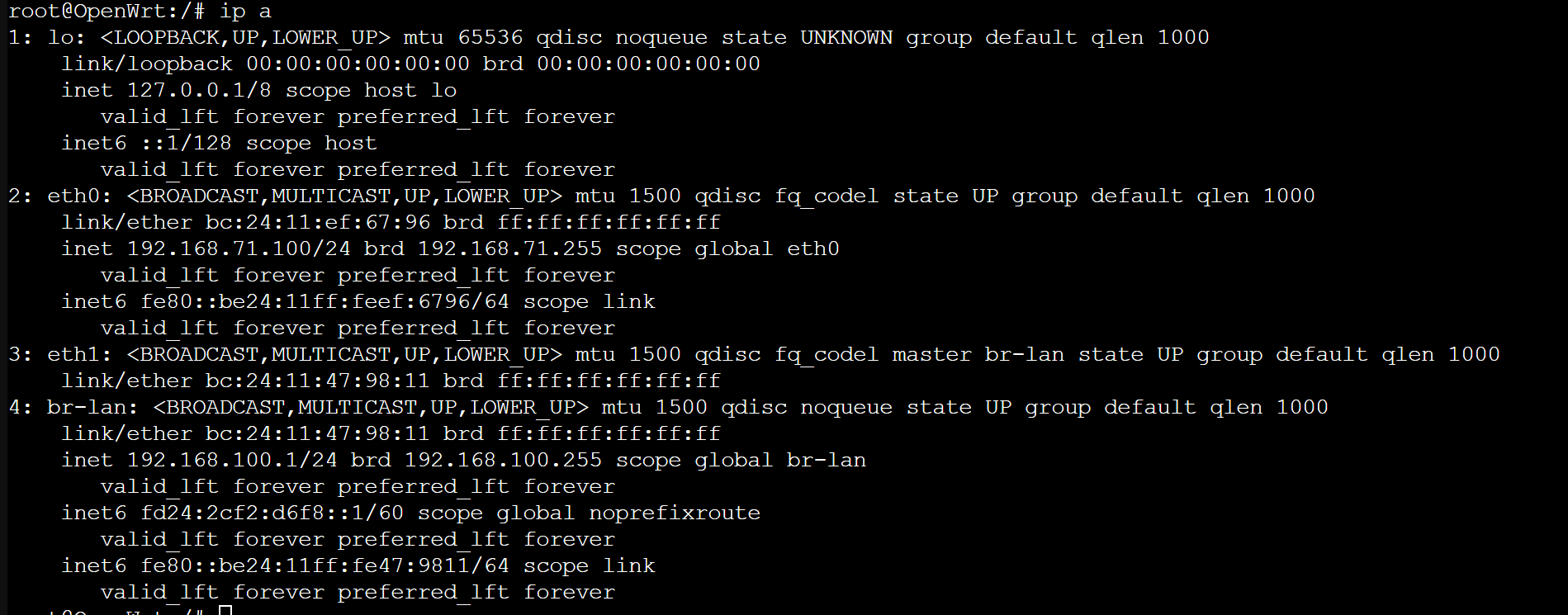

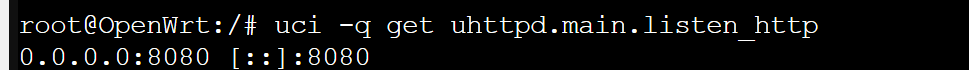

2. 软路由管理面板所用http协议监听的端口为?[答案格式:7001]

uci -q get uhttpd.main.listen_http

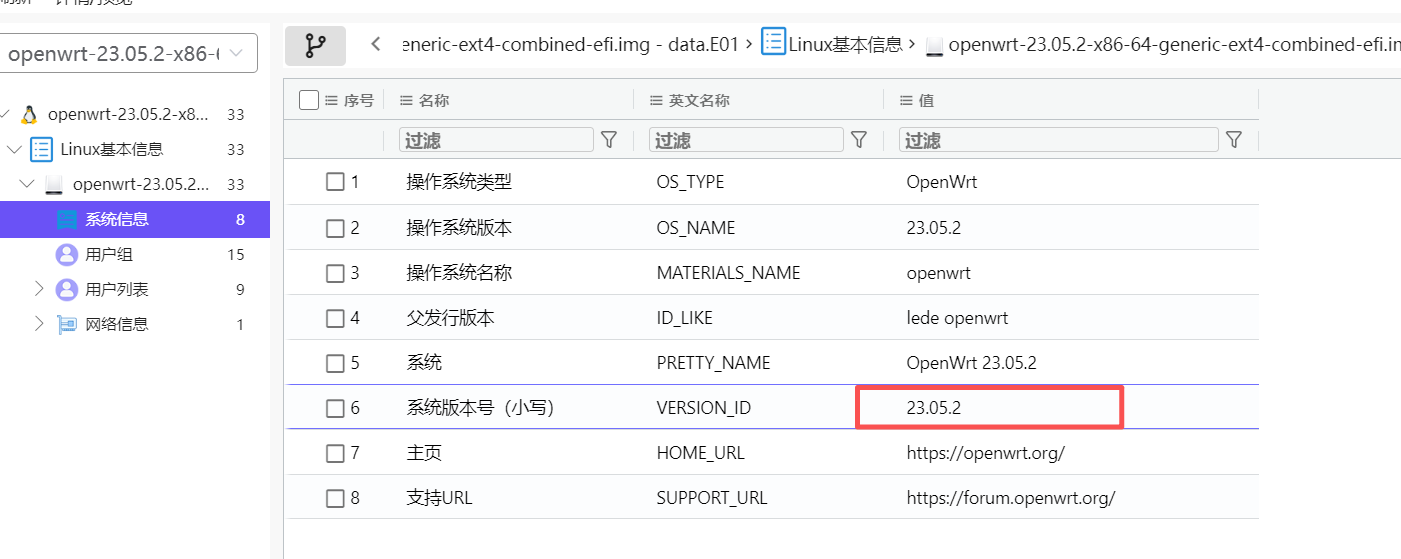

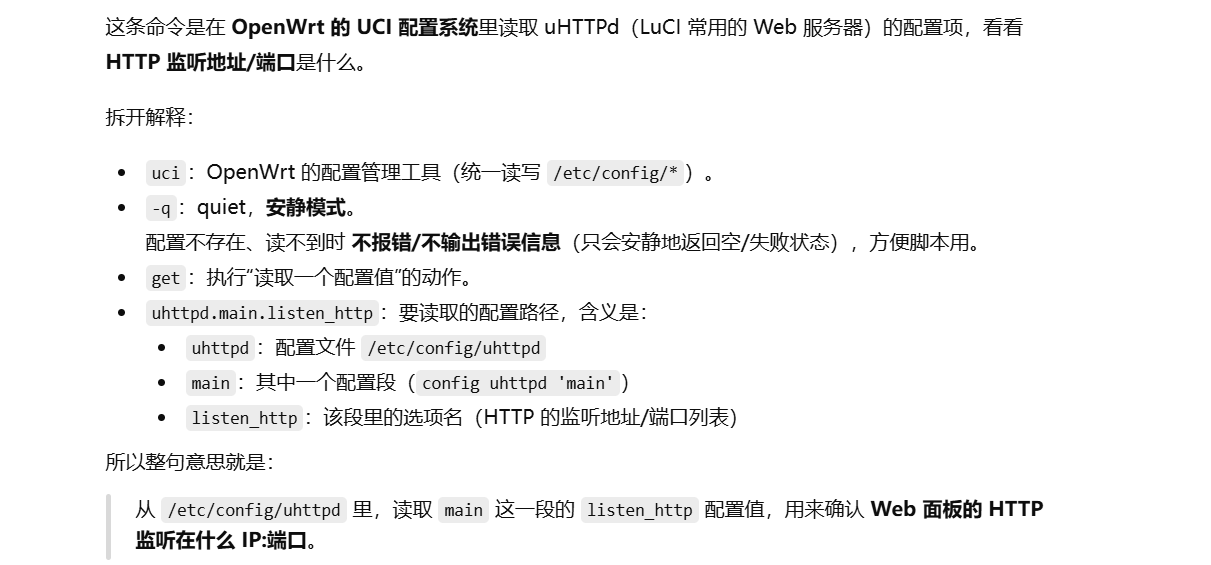

3. 软路由的系统版本号为?[答案格式:1.1.1]

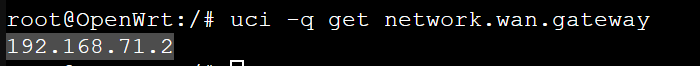

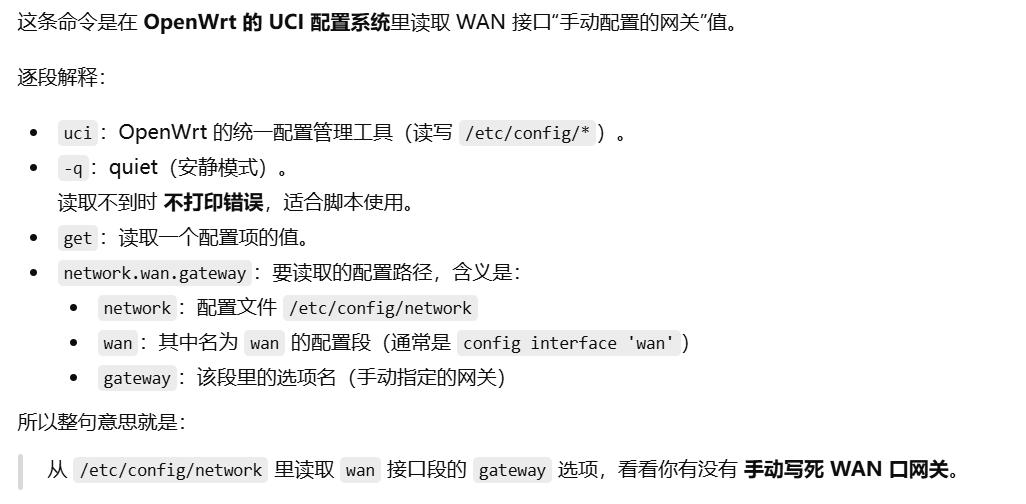

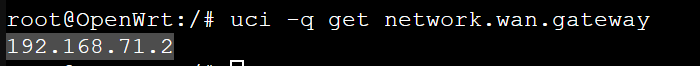

4. 软路由的WAN口所配置的网关为?[答案格式:1.1.1.1]

uci -q get network.wan.gateway

192.168.71.2

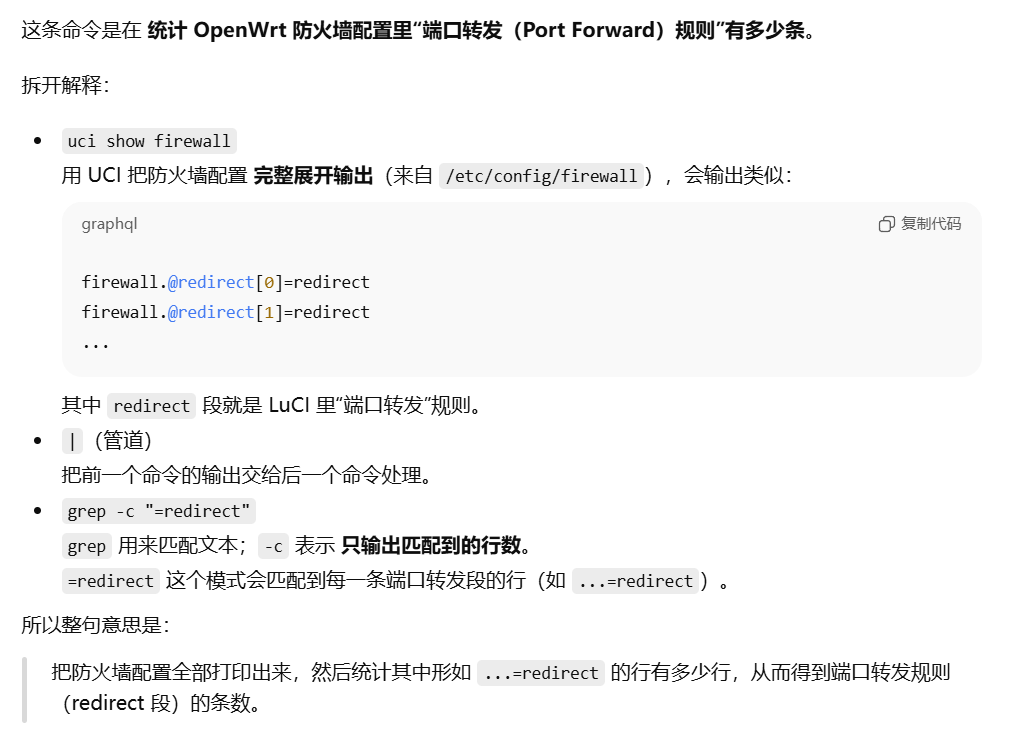

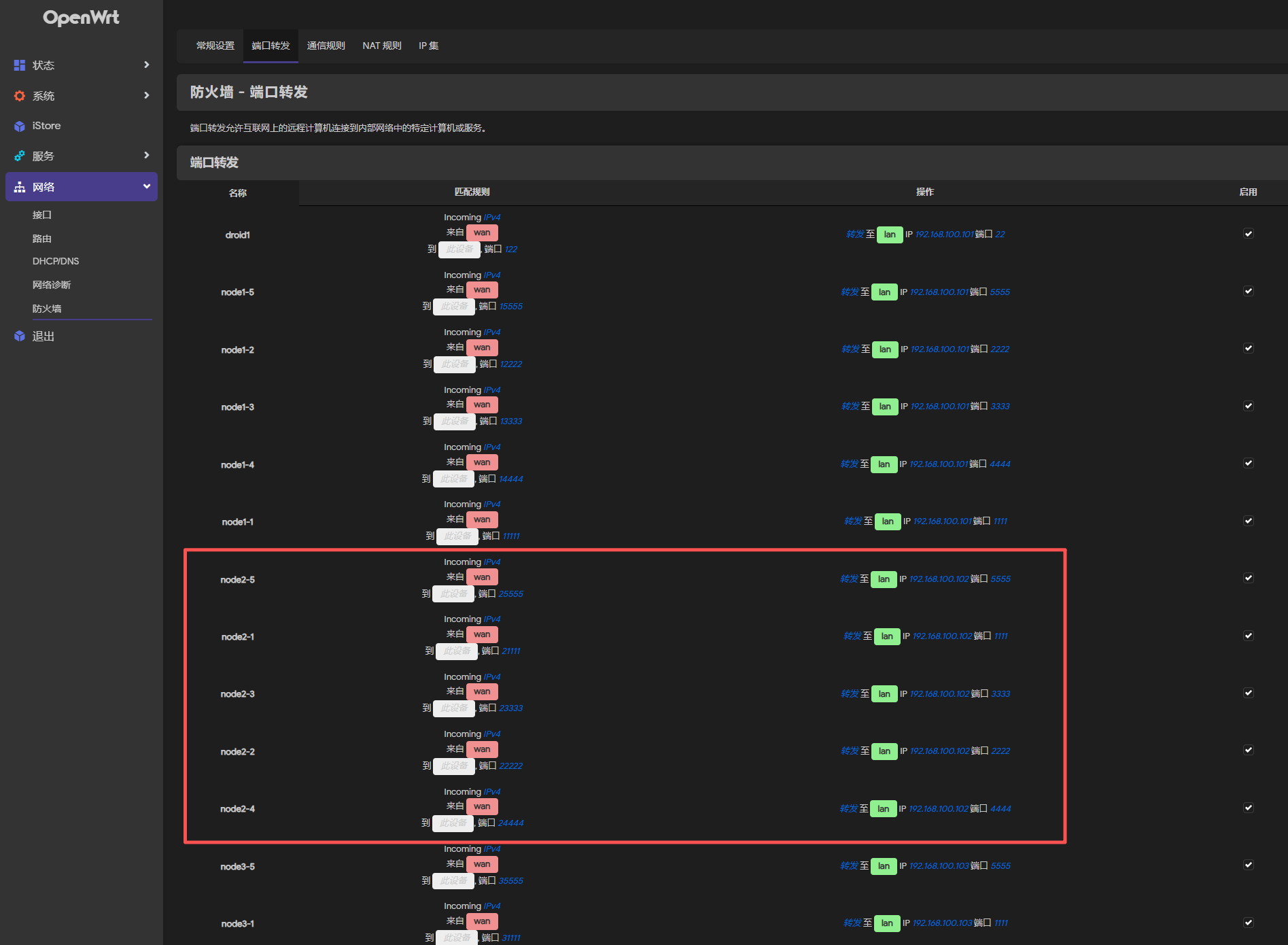

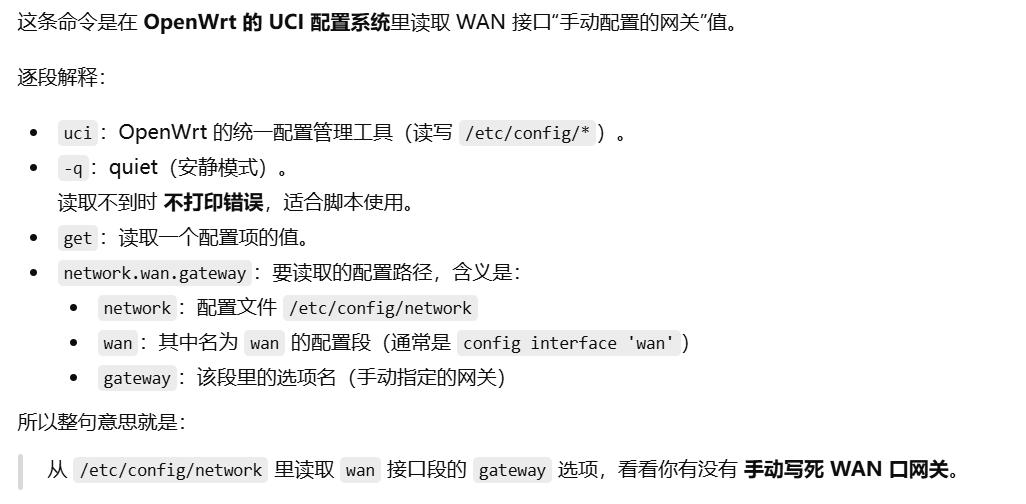

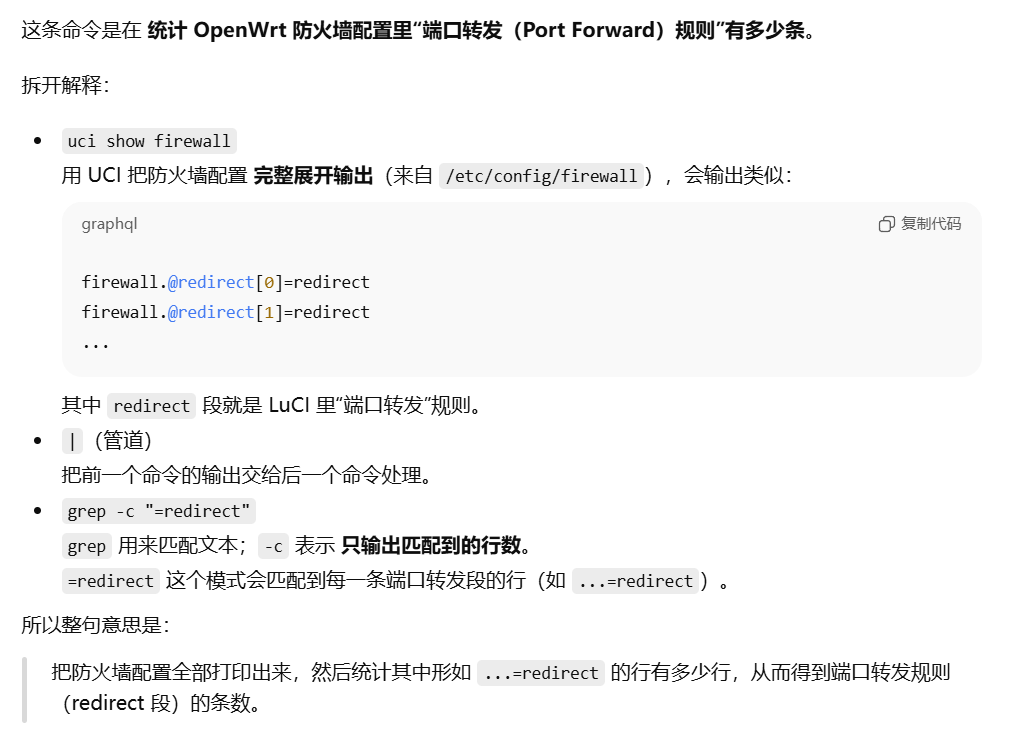

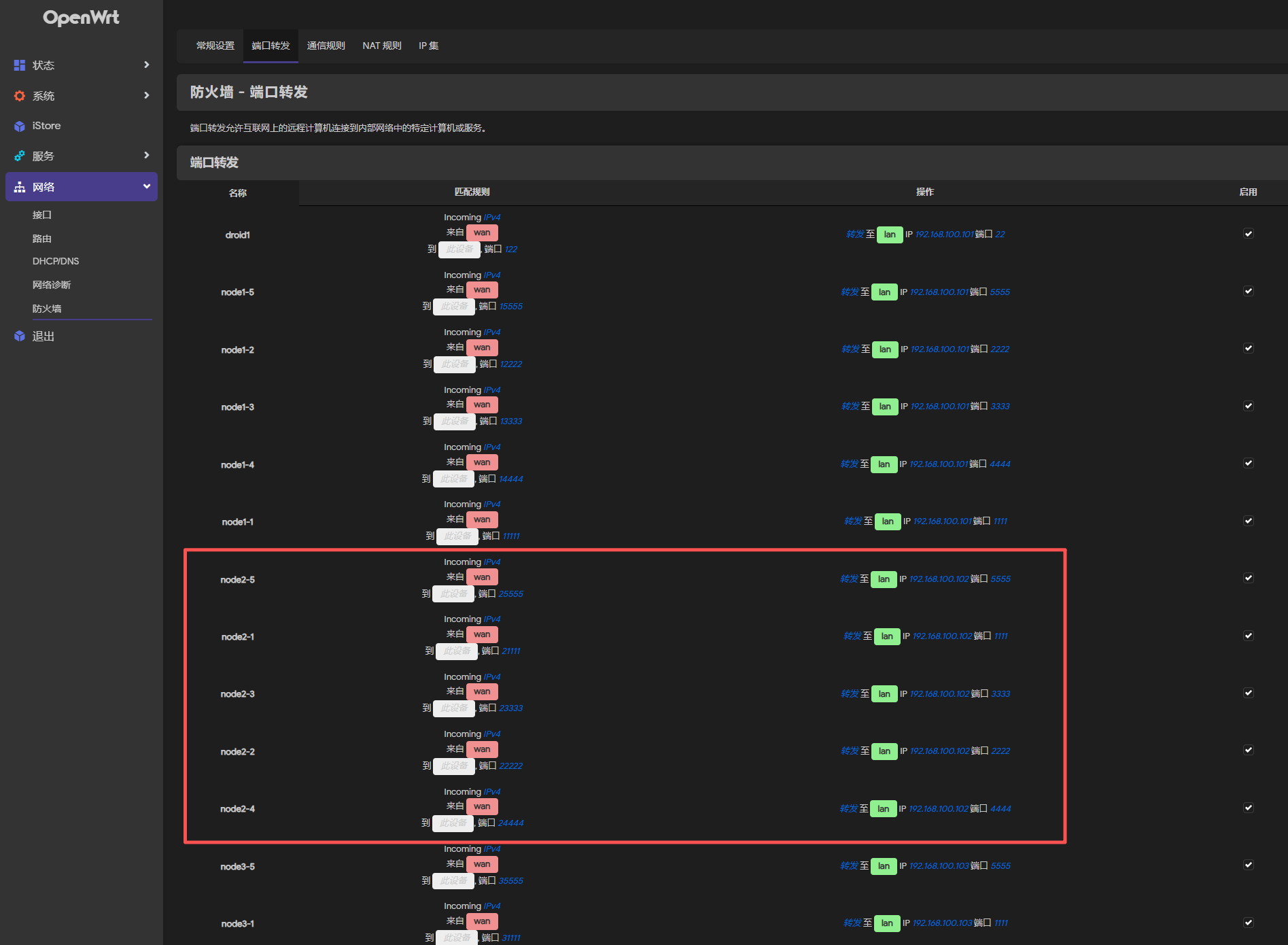

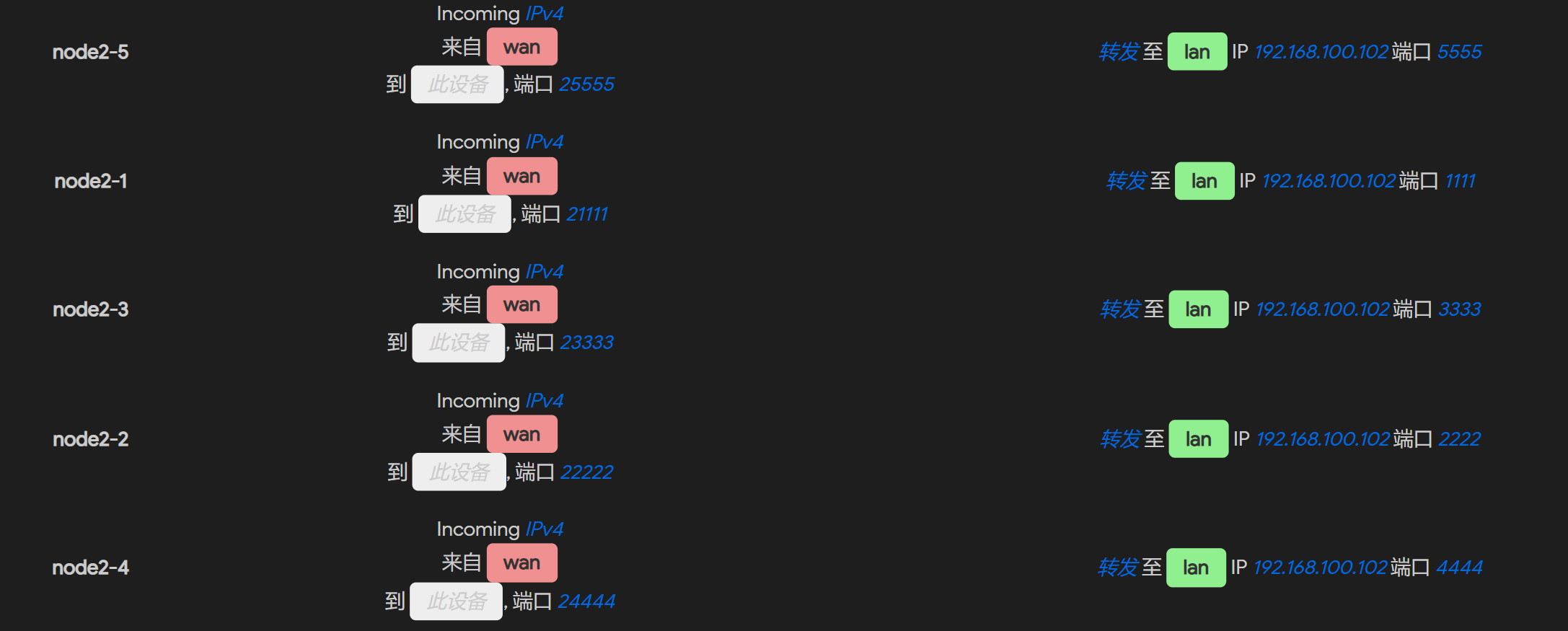

5. 软路由防火墙端口转发规则有多少条记录[答案格式:1]

uci show firewall | grep -c "=redirect"

1

2

| root@OpenWrt:/# uci show firewall | grep -c "=redirect"

17

|

统计一下这里有多少条redirect

firewall具体内容

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

194

195

196

197

198

199

200

201

202

203

204

205

206

207

208

209

210

211

212

213

214

215

216

217

218

219

220

221

222

223

224

225

226

227

228

229

| root@OpenWrt:/# uci show firewall | grep -c "=redirect"

17

root@OpenWrt:/# uci show firewall

firewall.@defaults[0]=defaults

firewall.@defaults[0].input='ACCEPT'

firewall.@defaults[0].output='ACCEPT'

firewall.@defaults[0].forward='REJECT'

firewall.@defaults[0].synflood_protect='1'

firewall.@zone[0]=zone

firewall.@zone[0].name='lan'

firewall.@zone[0].input='ACCEPT'

firewall.@zone[0].output='ACCEPT'

firewall.@zone[0].forward='ACCEPT'

firewall.@zone[0].network='lan' 'utun'

firewall.@zone[1]=zone

firewall.@zone[1].name='wan'

firewall.@zone[1].input='ACCEPT'

firewall.@zone[1].output='ACCEPT'

firewall.@zone[1].forward='REJECT'

firewall.@zone[1].masq='1'

firewall.@zone[1].mtu_fix='1'

firewall.@zone[1].network='wan6' 'wan'

firewall.@forwarding[0]=forwarding

firewall.@forwarding[0].src='lan'

firewall.@forwarding[0].dest='wan'

firewall.@rule[0]=rule

firewall.@rule[0].name='Allow-DHCP-Renew'

firewall.@rule[0].src='wan'

firewall.@rule[0].proto='udp'

firewall.@rule[0].dest_port='68'

firewall.@rule[0].target='ACCEPT'

firewall.@rule[0].family='ipv4'

firewall.@rule[1]=rule

firewall.@rule[1].name='Allow-Ping'

firewall.@rule[1].src='wan'

firewall.@rule[1].proto='icmp'

firewall.@rule[1].icmp_type='echo-request'

firewall.@rule[1].family='ipv4'

firewall.@rule[1].target='ACCEPT'

firewall.@rule[2]=rule

firewall.@rule[2].name='Allow-IGMP'

firewall.@rule[2].src='wan'

firewall.@rule[2].proto='igmp'

firewall.@rule[2].family='ipv4'

firewall.@rule[2].target='ACCEPT'

firewall.@rule[3]=rule

firewall.@rule[3].name='Allow-DHCPv6'

firewall.@rule[3].src='wan'

firewall.@rule[3].proto='udp'

firewall.@rule[3].dest_port='546'

firewall.@rule[3].family='ipv6'

firewall.@rule[3].target='ACCEPT'

firewall.@rule[4]=rule

firewall.@rule[4].name='Allow-MLD'

firewall.@rule[4].src='wan'

firewall.@rule[4].proto='icmp'

firewall.@rule[4].src_ip='fe80::/10'

firewall.@rule[4].icmp_type='130/0' '131/0' '132/0' '143/0'

firewall.@rule[4].family='ipv6'

firewall.@rule[4].target='ACCEPT'

firewall.@rule[5]=rule

firewall.@rule[5].name='Allow-ICMPv6-Input'

firewall.@rule[5].src='wan'

firewall.@rule[5].proto='icmp'

firewall.@rule[5].icmp_type='echo-request' 'echo-reply' 'destination-unreachable' 'packet-too-big' 'time-exceeded' 'bad-header' 'unknown-header-type' 'router-solicitation' 'neighbour-solicitation' 'router-advertisement' 'neighbour-advertisement'

firewall.@rule[5].limit='1000/sec'

firewall.@rule[5].family='ipv6'

firewall.@rule[5].target='ACCEPT'

firewall.@rule[6]=rule

firewall.@rule[6].name='Allow-ICMPv6-Forward'

firewall.@rule[6].src='wan'

firewall.@rule[6].dest='*'

firewall.@rule[6].proto='icmp'

firewall.@rule[6].icmp_type='echo-request' 'echo-reply' 'destination-unreachable' 'packet-too-big' 'time-exceeded' 'bad-header' 'unknown-header-type'

firewall.@rule[6].limit='1000/sec'

firewall.@rule[6].family='ipv6'

firewall.@rule[6].target='ACCEPT'

firewall.@rule[7]=rule

firewall.@rule[7].name='Allow-IPSec-ESP'

firewall.@rule[7].src='wan'

firewall.@rule[7].dest='lan'

firewall.@rule[7].proto='esp'

firewall.@rule[7].target='ACCEPT'

firewall.@rule[8]=rule

firewall.@rule[8].name='Allow-ISAKMP'

firewall.@rule[8].src='wan'

firewall.@rule[8].dest='lan'

firewall.@rule[8].dest_port='500'

firewall.@rule[8].proto='udp'

firewall.@rule[8].target='ACCEPT'

firewall.@redirect[0]=redirect

firewall.@redirect[0].dest='lan'

firewall.@redirect[0].target='DNAT'

firewall.@redirect[0].name='droid1'

firewall.@redirect[0].src='wan'

firewall.@redirect[0].src_dport='122'

firewall.@redirect[0].dest_ip='192.168.100.101'

firewall.@redirect[0].dest_port='22'

firewall.@redirect[1]=redirect

firewall.@redirect[1].dest='lan'

firewall.@redirect[1].target='DNAT'

firewall.@redirect[1].name='node1-5'

firewall.@redirect[1].src='wan'

firewall.@redirect[1].src_dport='15555'

firewall.@redirect[1].dest_ip='192.168.100.101'

firewall.@redirect[1].dest_port='5555'

firewall.@redirect[2]=redirect

firewall.@redirect[2].dest='lan'

firewall.@redirect[2].target='DNAT'

firewall.@redirect[2].name='node1-2'

firewall.@redirect[2].src='wan'

firewall.@redirect[2].src_dport='12222'

firewall.@redirect[2].dest_ip='192.168.100.101'

firewall.@redirect[2].dest_port='2222'

firewall.@redirect[3]=redirect

firewall.@redirect[3].dest='lan'

firewall.@redirect[3].target='DNAT'

firewall.@redirect[3].name='node1-3'

firewall.@redirect[3].src='wan'

firewall.@redirect[3].src_dport='13333'

firewall.@redirect[3].dest_ip='192.168.100.101'

firewall.@redirect[3].dest_port='3333'

firewall.@redirect[4]=redirect

firewall.@redirect[4].dest='lan'

firewall.@redirect[4].target='DNAT'

firewall.@redirect[4].name='node1-4'

firewall.@redirect[4].src='wan'

firewall.@redirect[4].src_dport='14444'

firewall.@redirect[4].dest_ip='192.168.100.101'

firewall.@redirect[4].dest_port='4444'

firewall.openclash=include

firewall.openclash.type='script'

firewall.openclash.path='/var/etc/openclash.include'

firewall.@redirect[5]=redirect

firewall.@redirect[5].dest='lan'

firewall.@redirect[5].target='DNAT'

firewall.@redirect[5].name='node1-1'

firewall.@redirect[5].src='wan'

firewall.@redirect[5].src_dport='11111'

firewall.@redirect[5].dest_ip='192.168.100.101'

firewall.@redirect[5].dest_port='1111'

firewall.@redirect[6]=redirect

firewall.@redirect[6].dest='lan'

firewall.@redirect[6].target='DNAT'

firewall.@redirect[6].name='node2-5'

firewall.@redirect[6].src='wan'

firewall.@redirect[6].src_dport='25555'

firewall.@redirect[6].dest_ip='192.168.100.102'

firewall.@redirect[6].dest_port='5555'

firewall.@redirect[7]=redirect

firewall.@redirect[7].dest='lan'

firewall.@redirect[7].target='DNAT'

firewall.@redirect[7].name='node2-1'

firewall.@redirect[7].src='wan'

firewall.@redirect[7].src_dport='21111'

firewall.@redirect[7].dest_ip='192.168.100.102'

firewall.@redirect[7].dest_port='1111'

firewall.@redirect[8]=redirect

firewall.@redirect[8].dest='lan'

firewall.@redirect[8].target='DNAT'

firewall.@redirect[8].name='node2-3'

firewall.@redirect[8].src='wan'

firewall.@redirect[8].src_dport='23333'

firewall.@redirect[8].dest_ip='192.168.100.102'

firewall.@redirect[8].dest_port='3333'

firewall.@redirect[9]=redirect

firewall.@redirect[9].dest='lan'

firewall.@redirect[9].target='DNAT'

firewall.@redirect[9].name='node2-2'

firewall.@redirect[9].src='wan'

firewall.@redirect[9].src_dport='22222'

firewall.@redirect[9].dest_ip='192.168.100.102'

firewall.@redirect[9].dest_port='2222'

firewall.@redirect[10]=redirect

firewall.@redirect[10].dest='lan'

firewall.@redirect[10].target='DNAT'

firewall.@redirect[10].name='node2-4'

firewall.@redirect[10].src='wan'

firewall.@redirect[10].src_dport='24444'

firewall.@redirect[10].dest_ip='192.168.100.102'

firewall.@redirect[10].dest_port='4444'

firewall.@redirect[11]=redirect

firewall.@redirect[11].dest='lan'

firewall.@redirect[11].target='DNAT'

firewall.@redirect[11].name='node3-5'

firewall.@redirect[11].src='wan'

firewall.@redirect[11].src_dport='35555'

firewall.@redirect[11].dest_ip='192.168.100.103'

firewall.@redirect[11].dest_port='5555'

firewall.@redirect[12]=redirect

firewall.@redirect[12].dest='lan'

firewall.@redirect[12].target='DNAT'

firewall.@redirect[12].name='node3-1'

firewall.@redirect[12].src='wan'

firewall.@redirect[12].src_dport='31111'

firewall.@redirect[12].dest_ip='192.168.100.103'

firewall.@redirect[12].dest_port='1111'

firewall.@redirect[13]=redirect

firewall.@redirect[13].dest='lan'

firewall.@redirect[13].target='DNAT'

firewall.@redirect[13].name='node3-2'

firewall.@redirect[13].src='wan'

firewall.@redirect[13].src_dport='32222'

firewall.@redirect[13].dest_ip='192.168.100.103'

firewall.@redirect[13].dest_port='2222'

firewall.@redirect[14]=redirect

firewall.@redirect[14].dest='lan'

firewall.@redirect[14].target='DNAT'

firewall.@redirect[14].name='node3-3'

firewall.@redirect[14].src='wan'

firewall.@redirect[14].src_dport='33333'

firewall.@redirect[14].dest_ip='192.168.100.103'

firewall.@redirect[14].dest_port='3333'

firewall.@redirect[15]=redirect

firewall.@redirect[15].dest='lan'

firewall.@redirect[15].target='DNAT'

firewall.@redirect[15].name='node3-4'

firewall.@redirect[15].src='wan'

firewall.@redirect[15].src_dport='34444'

firewall.@redirect[15].dest_ip='192.168.100.103'

firewall.@redirect[15].dest_port='4444'

firewall.@redirect[16]=redirect

firewall.@redirect[16].dest='lan'

firewall.@redirect[16].target='DNAT'

firewall.@redirect[16].name='http1'

firewall.@redirect[16].src='wan'

firewall.@redirect[16].src_dport='80'

firewall.@redirect[16].dest_ip='192.168.100.110'

firewall.@redirect[16].dest_port='80'

|

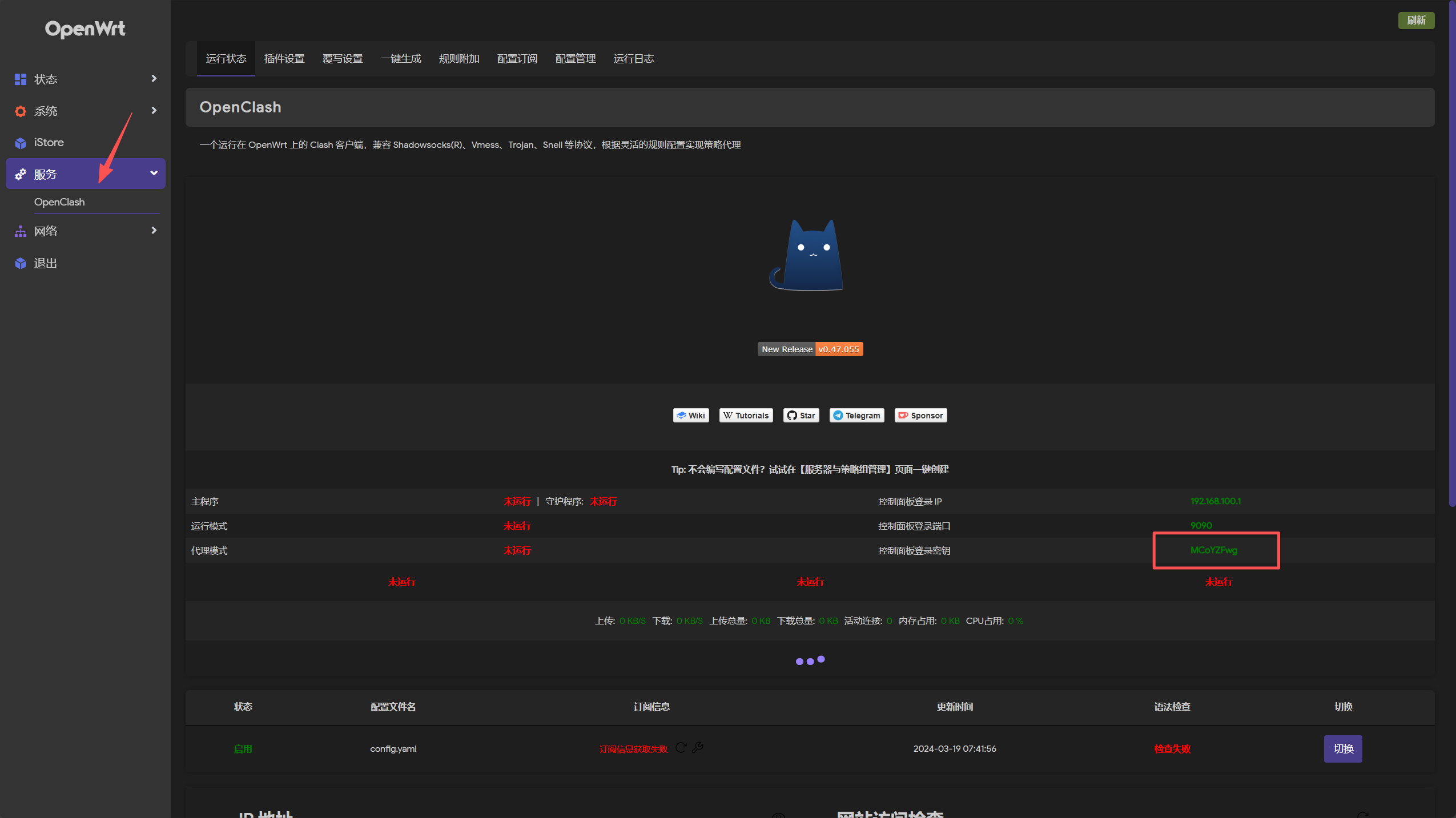

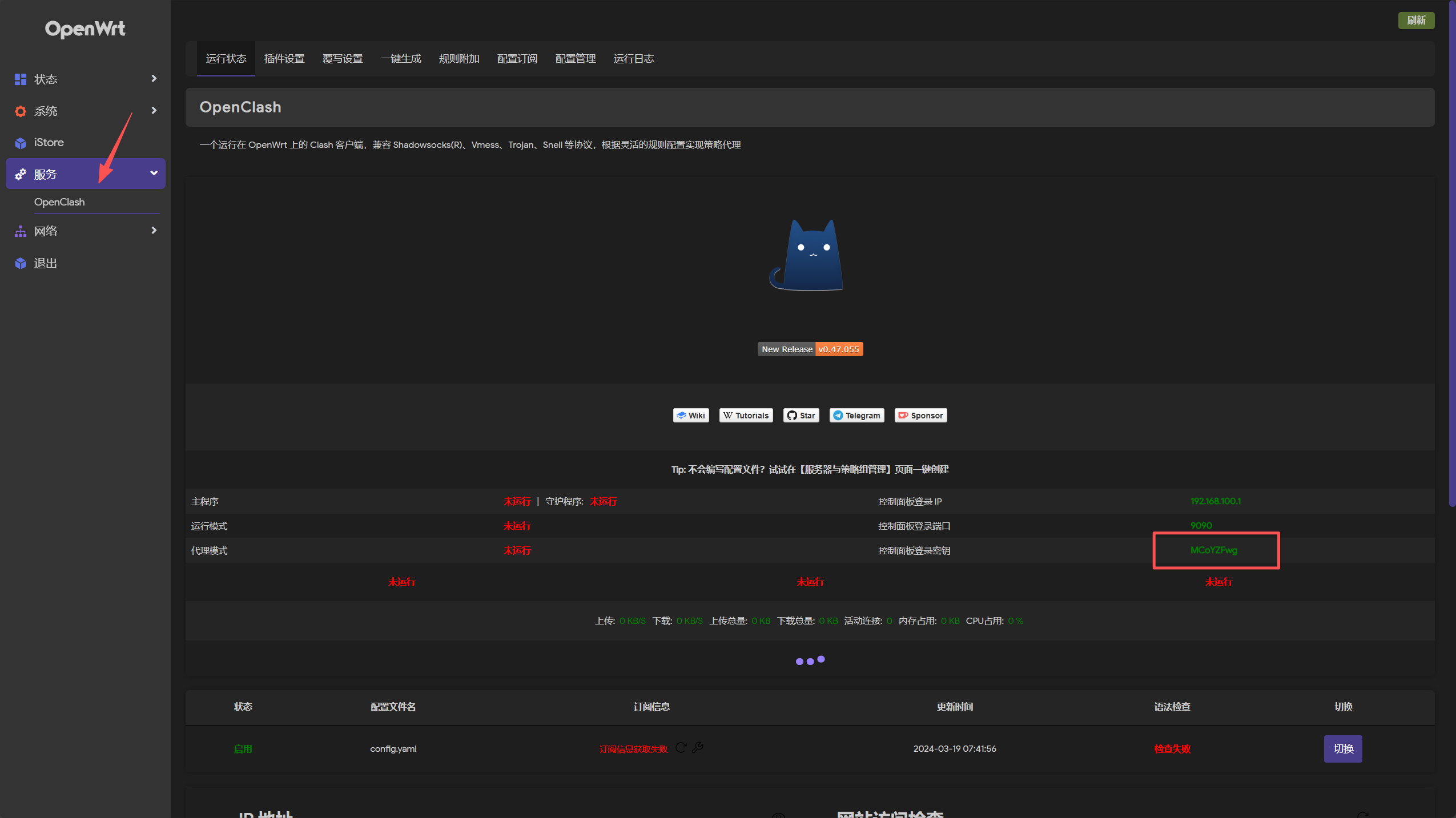

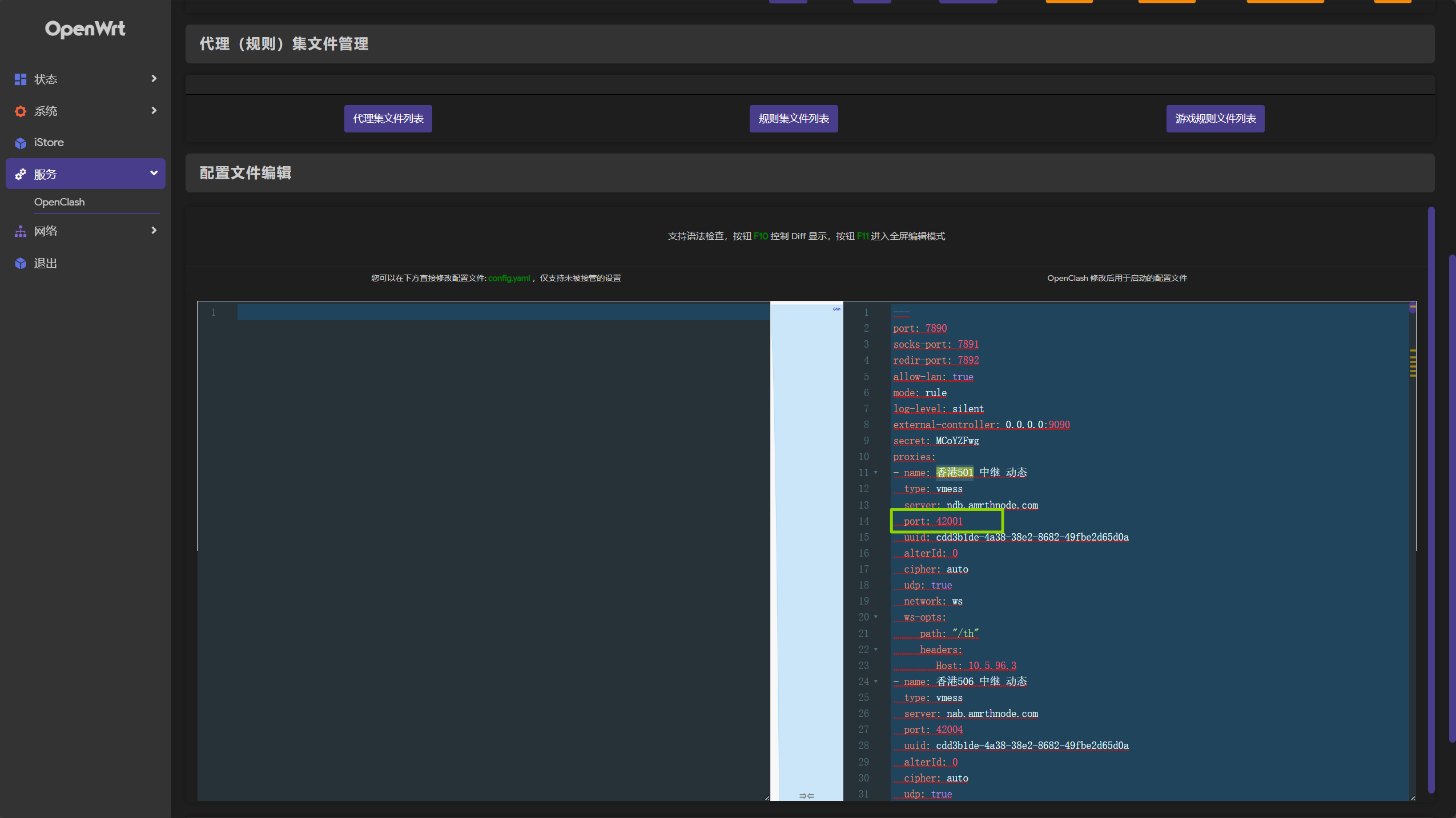

6. OpenClash控制面板登录密钥为?答案格式:Abc123

http协议的端口是8080,加上前面知道了ip地址,所以就能访问前端了

MCoYZFwg

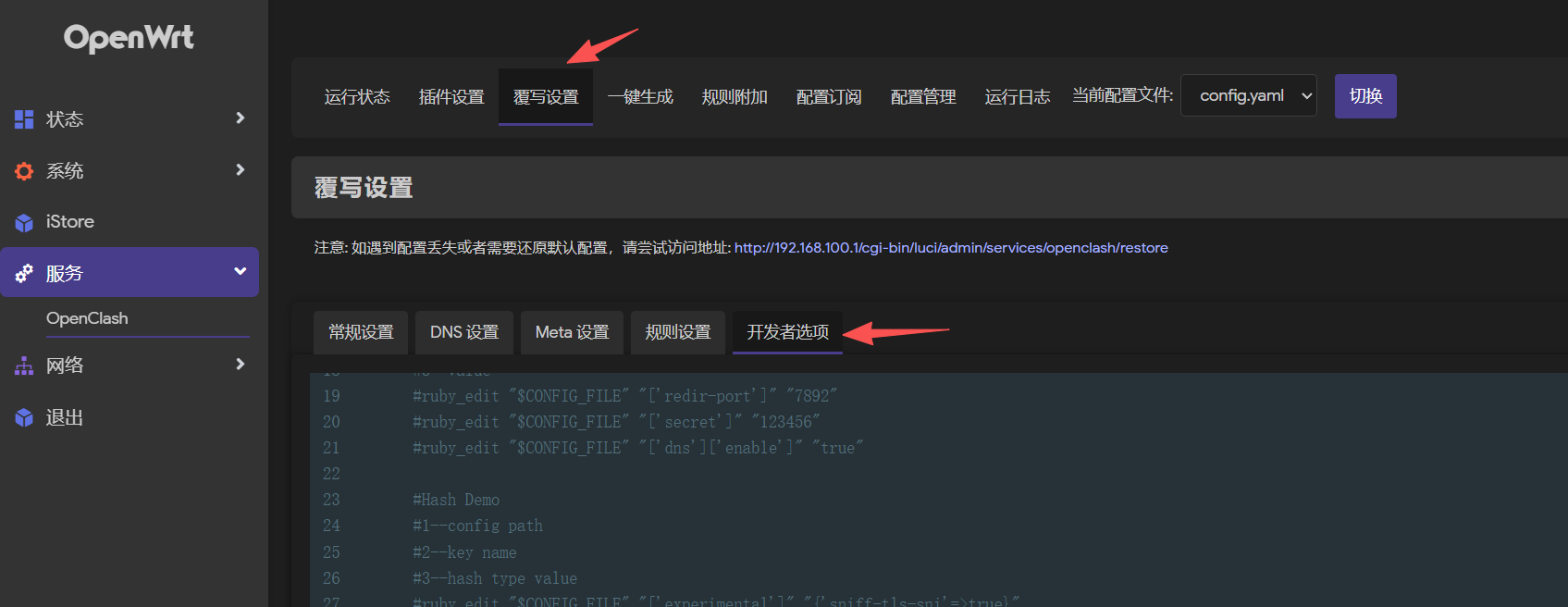

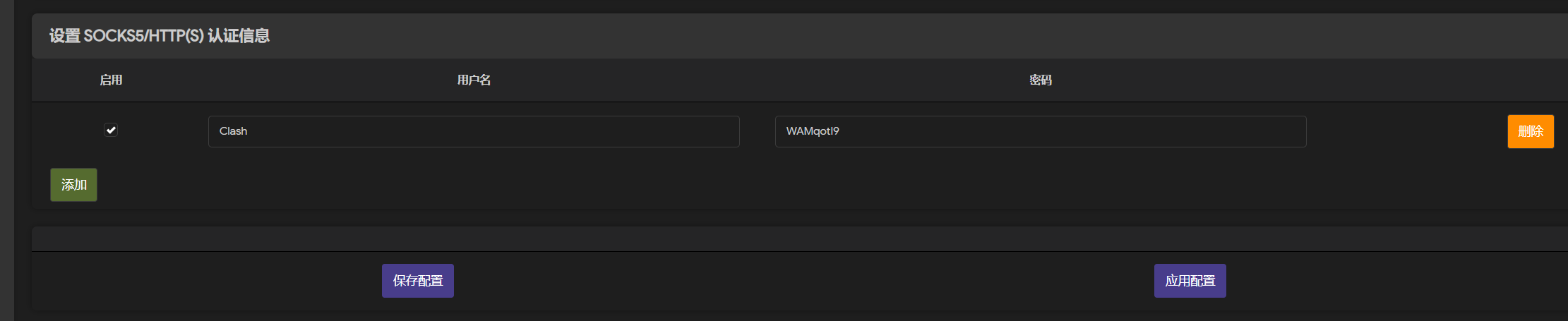

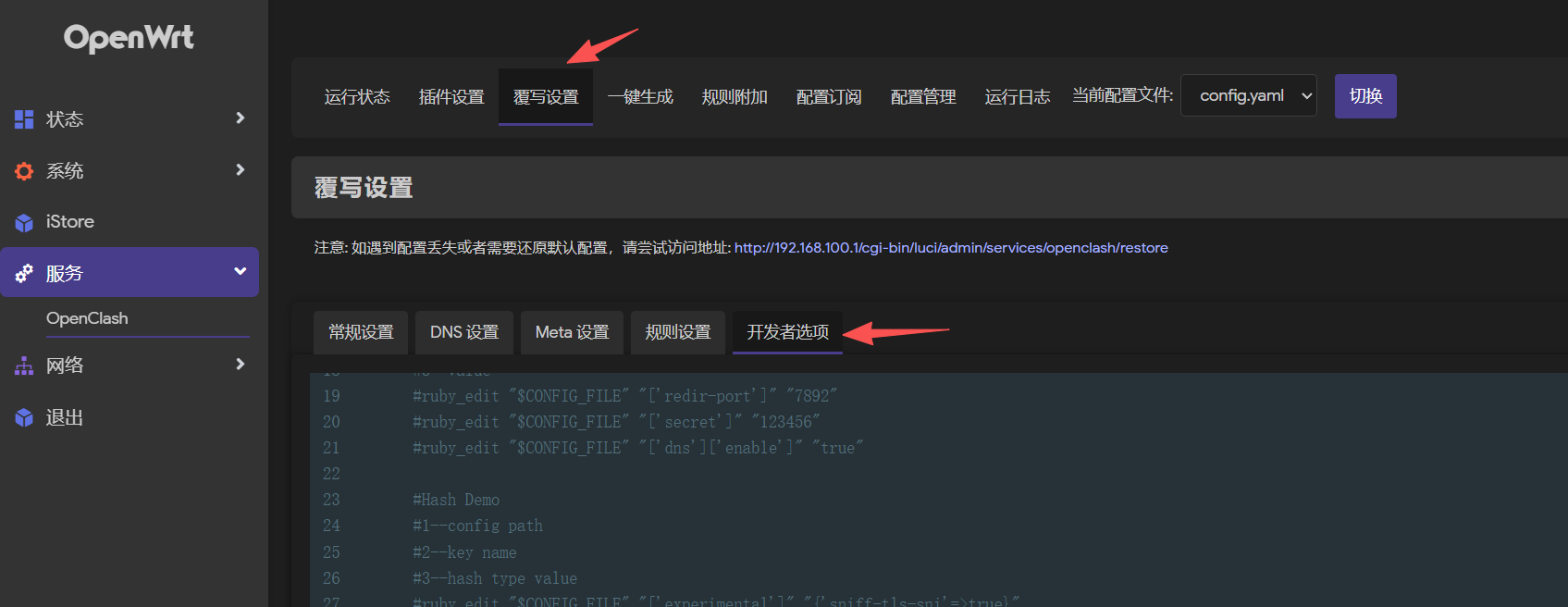

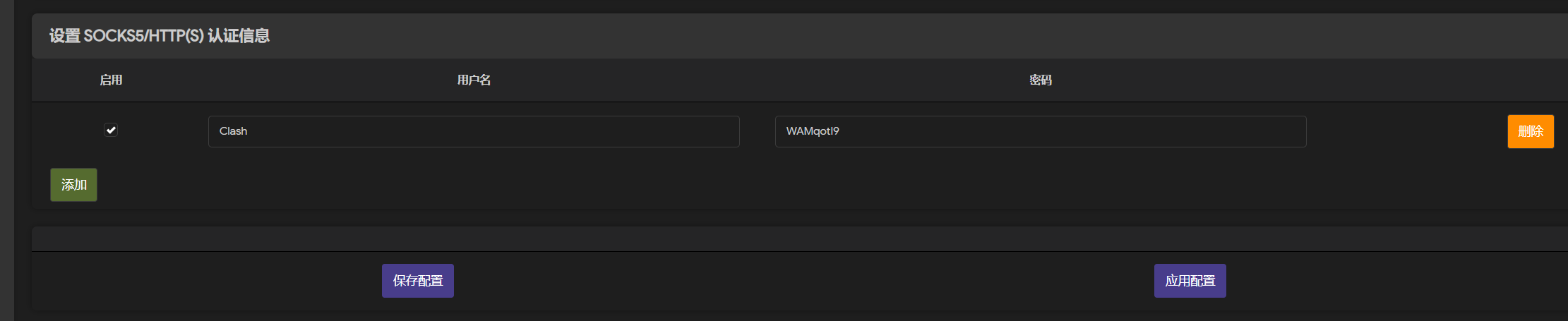

7. OpenClash的局域网代理密码(SOCKS5/HTTP认证信息)为?答题格式:Abc123

在 OpenClash 里,“局域网代理的 SOCKS5 / HTTP 认证信息”的作用是:

用来给局域网内连接到代理端口的设备做身份验证(用户名 + 密码),防止未授权访问。

WAMqotI9

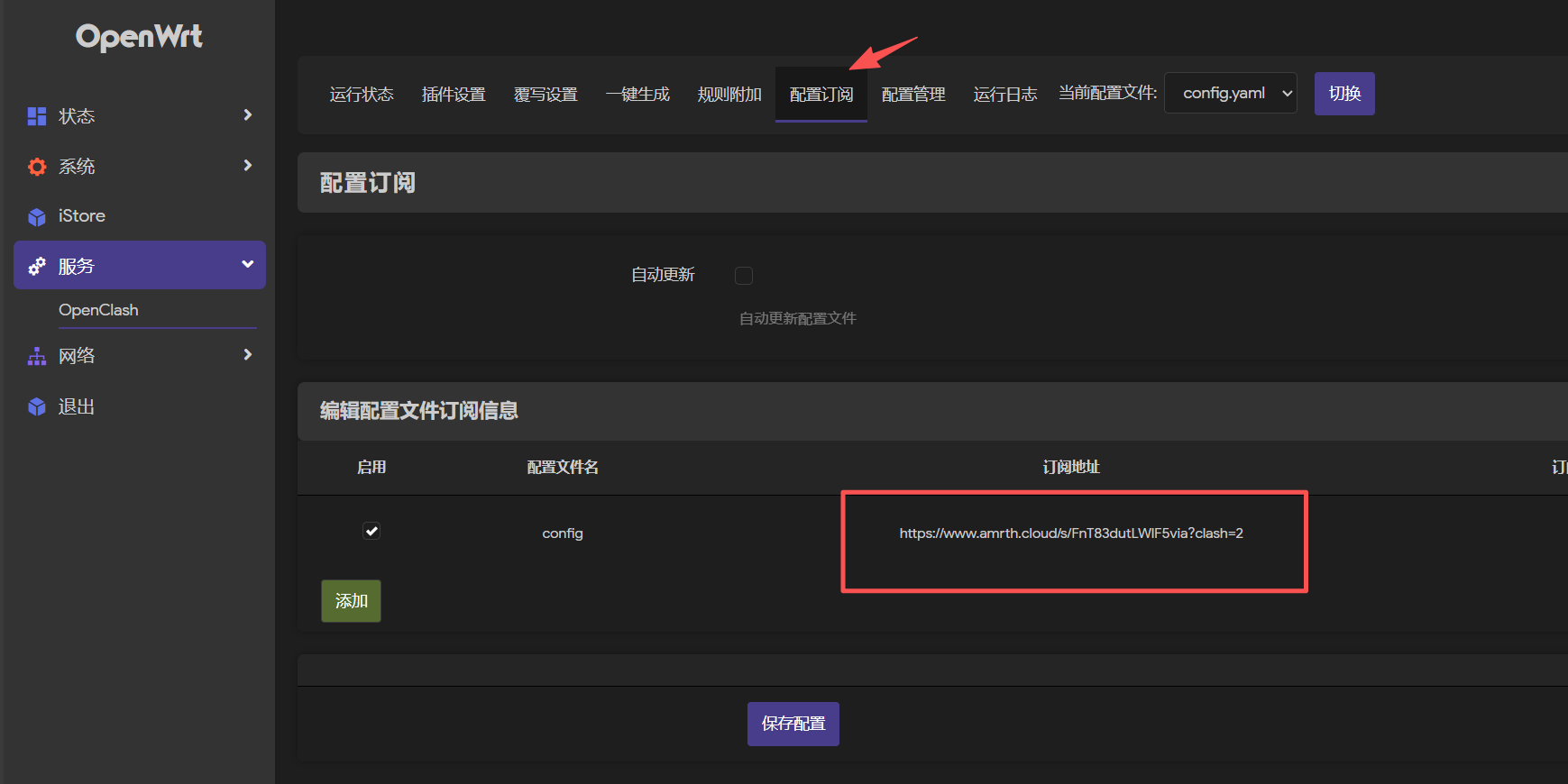

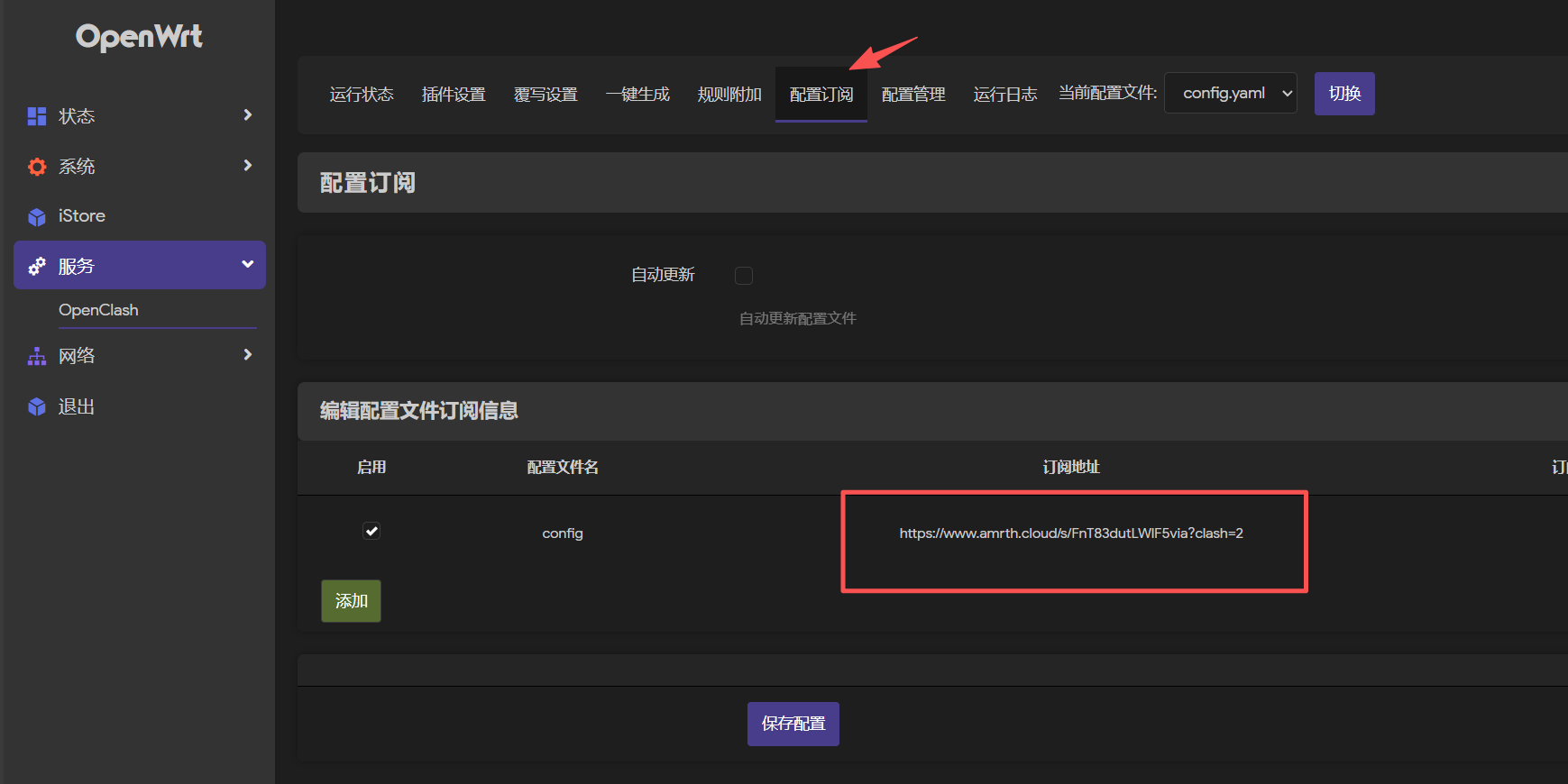

[https://www.amrth.cloud/s/FnT83dutLWlF5via?clash=2](https://www.amrth.cloud/s/FnT83dutLWlF5via?clash=2)

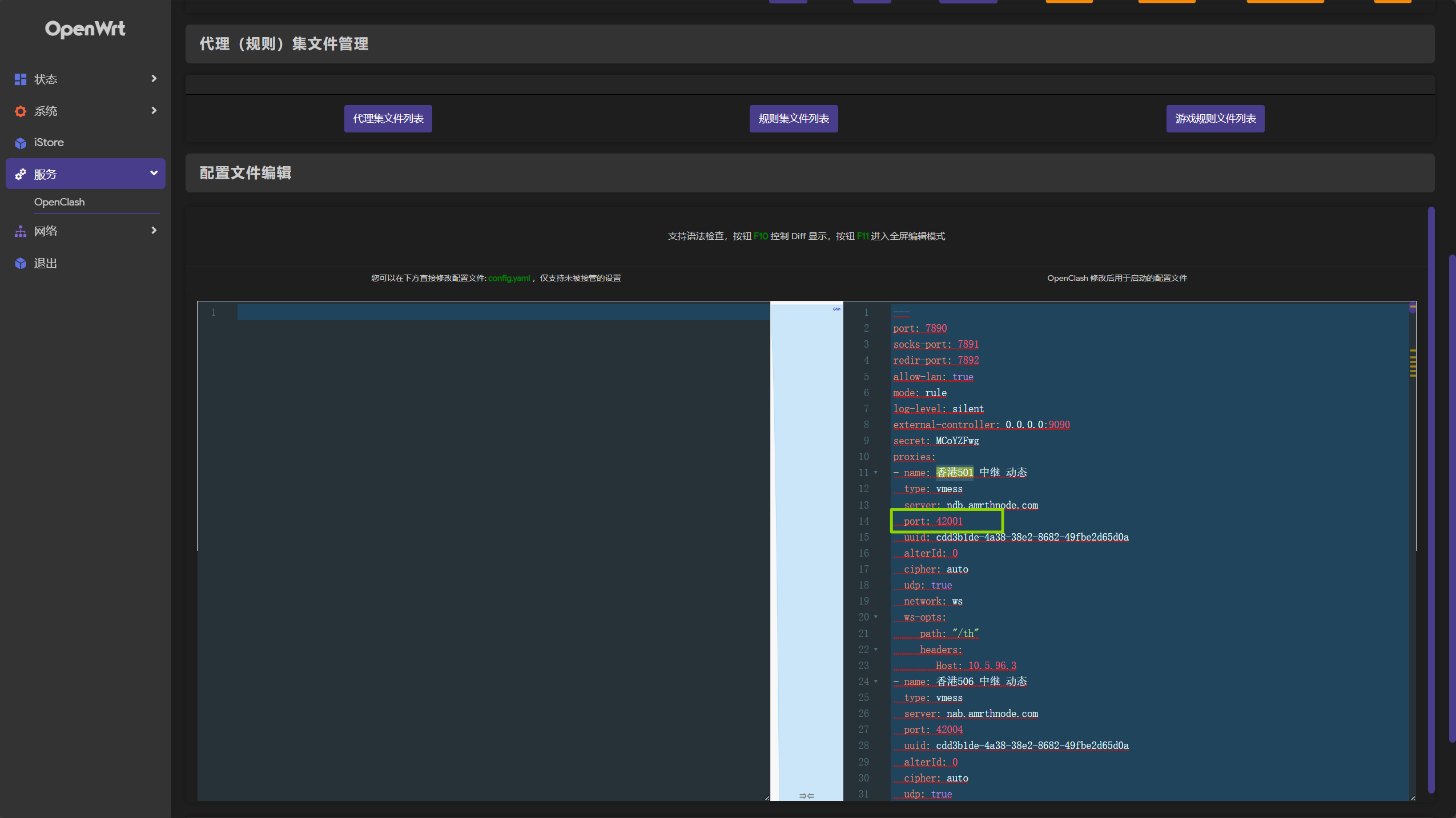

9. 代理节点”香港501中继动态”的服务端口为?答案格式:123

42001

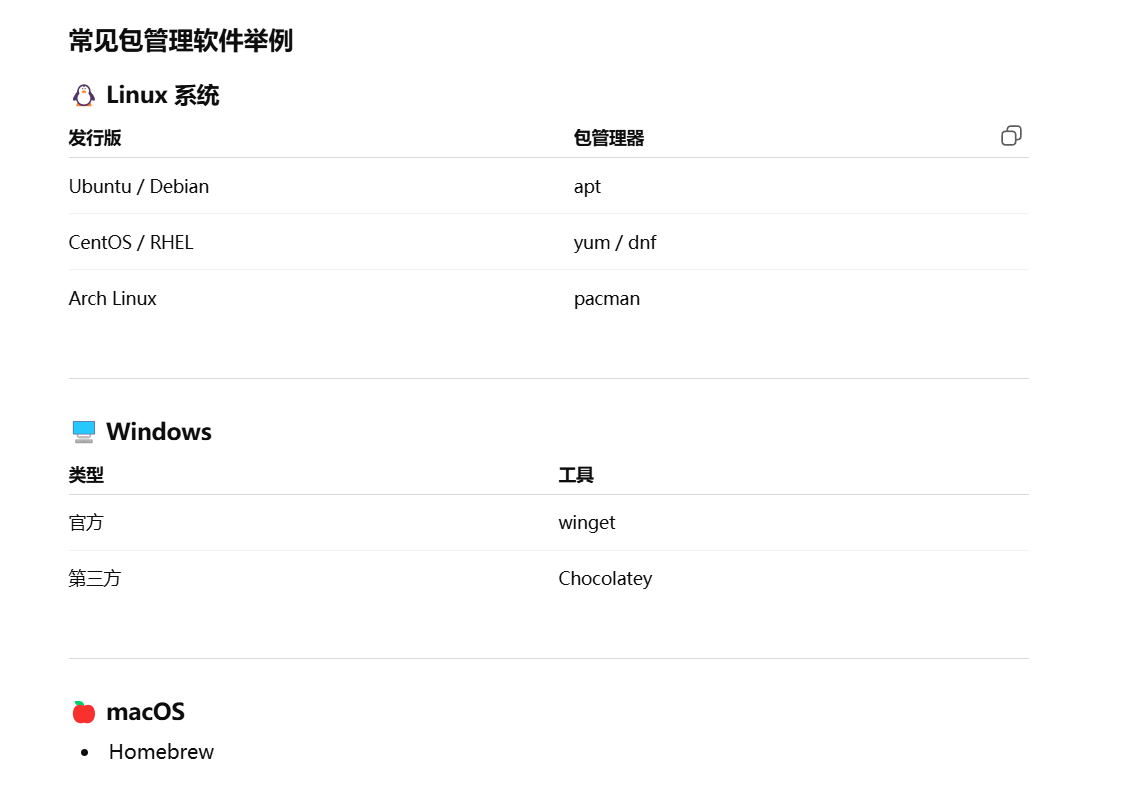

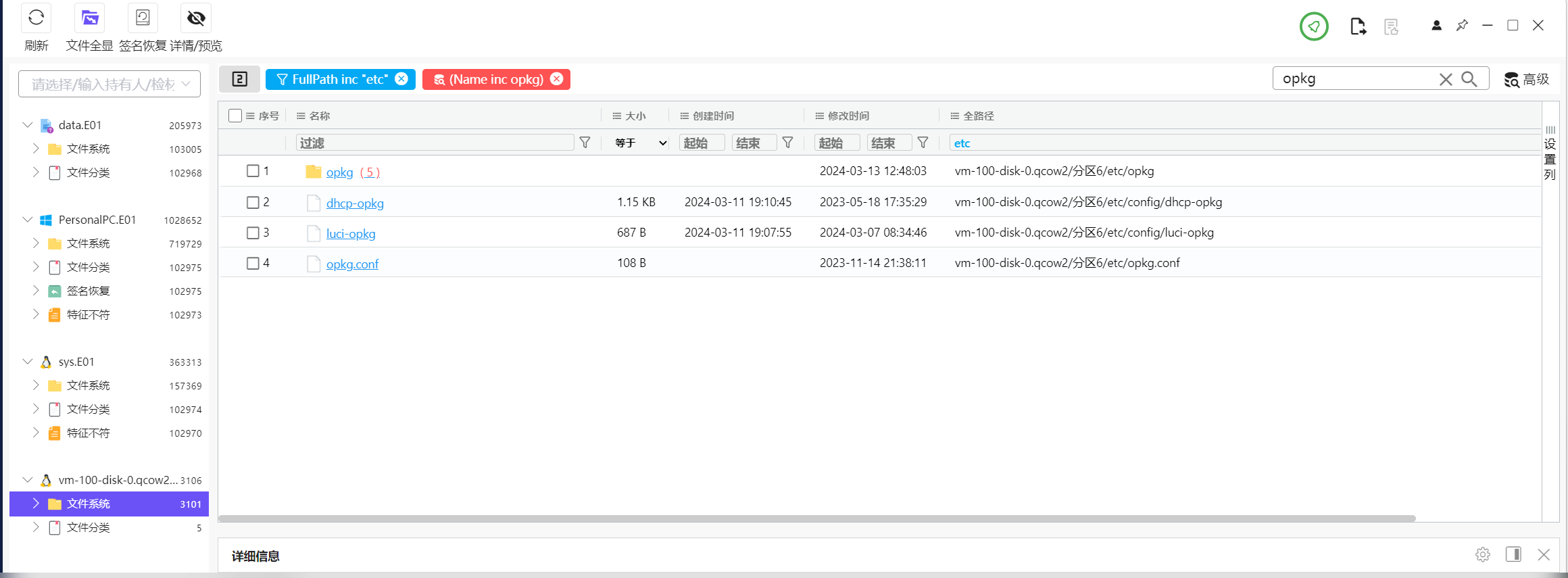

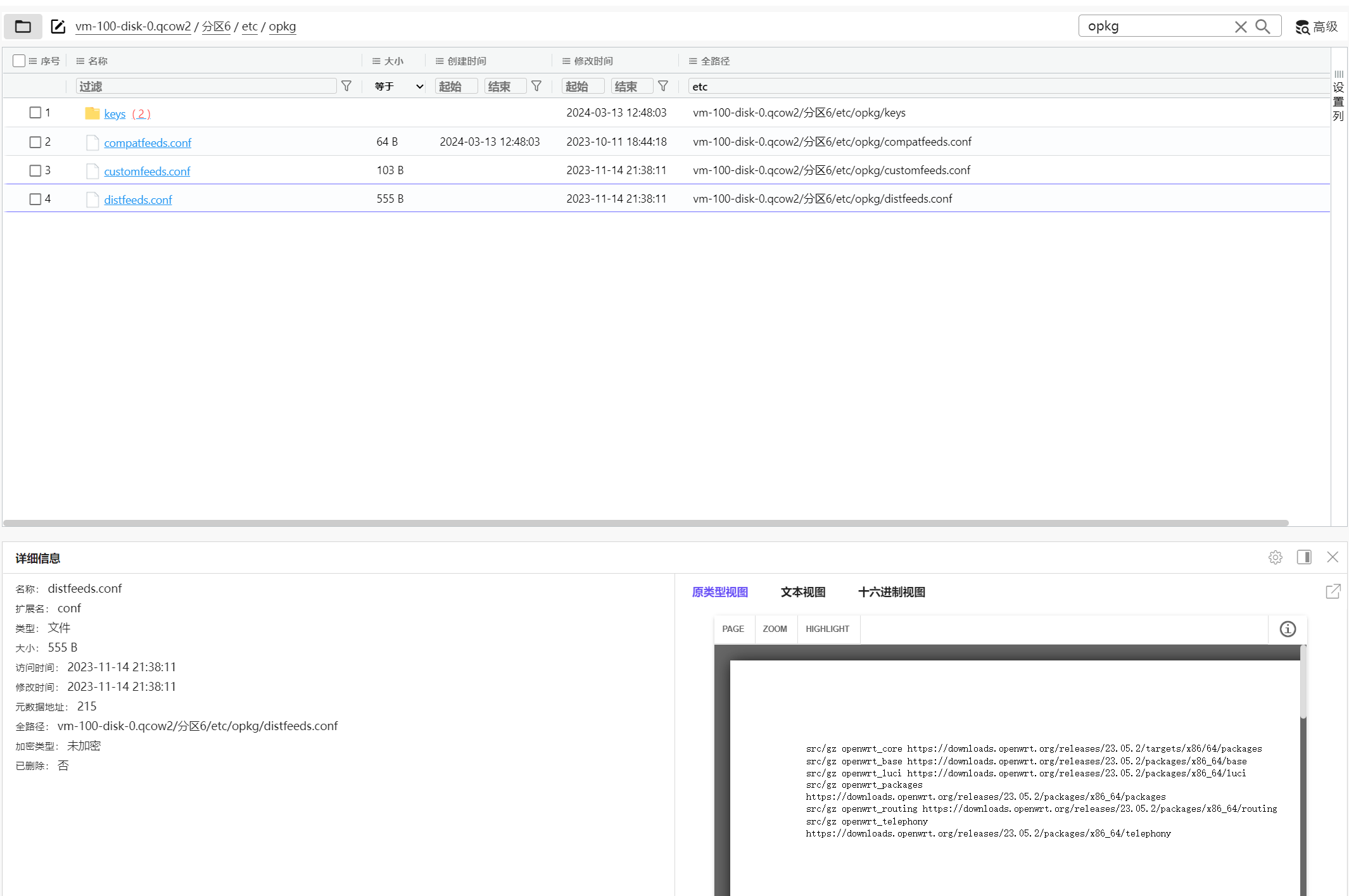

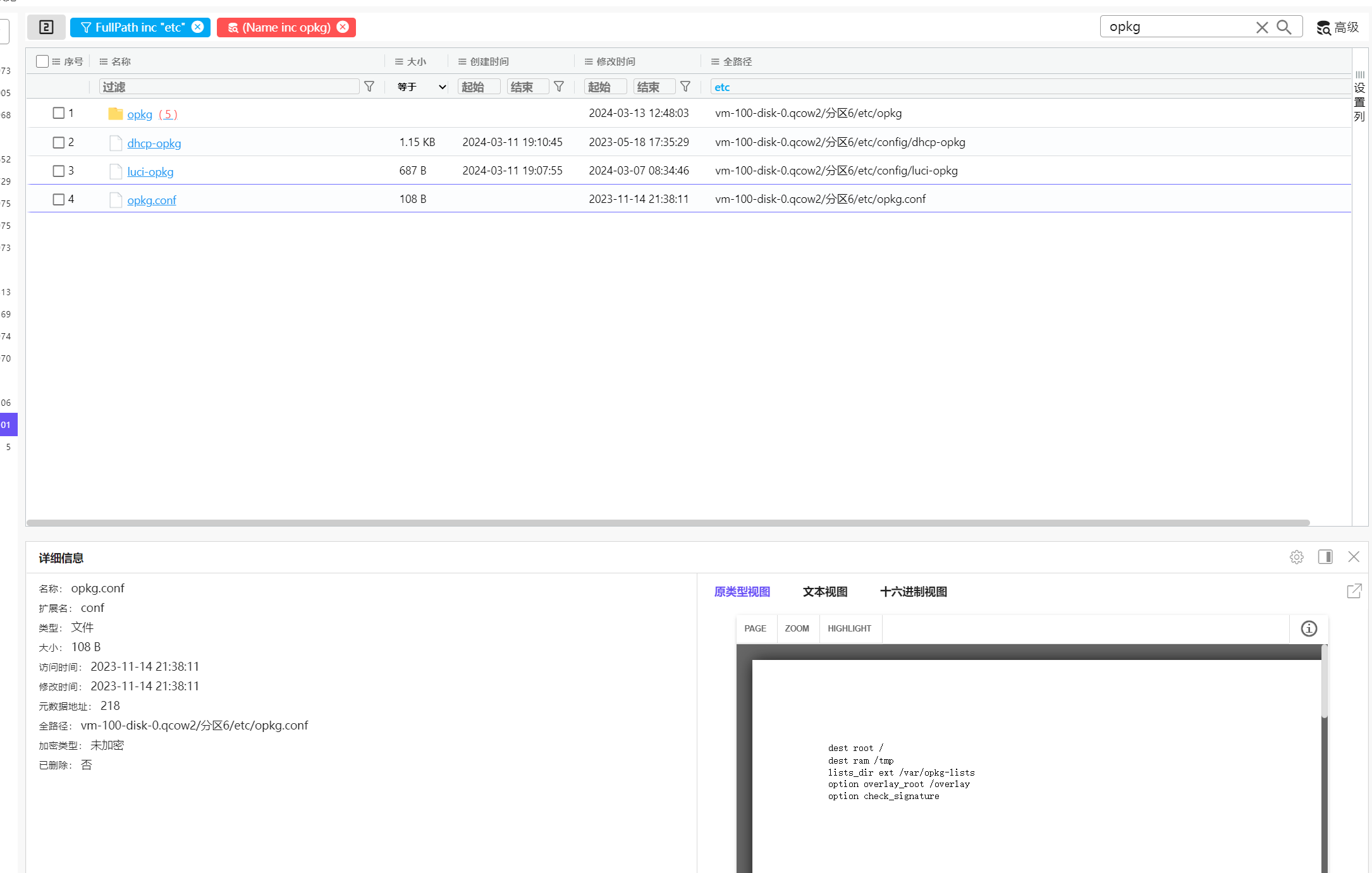

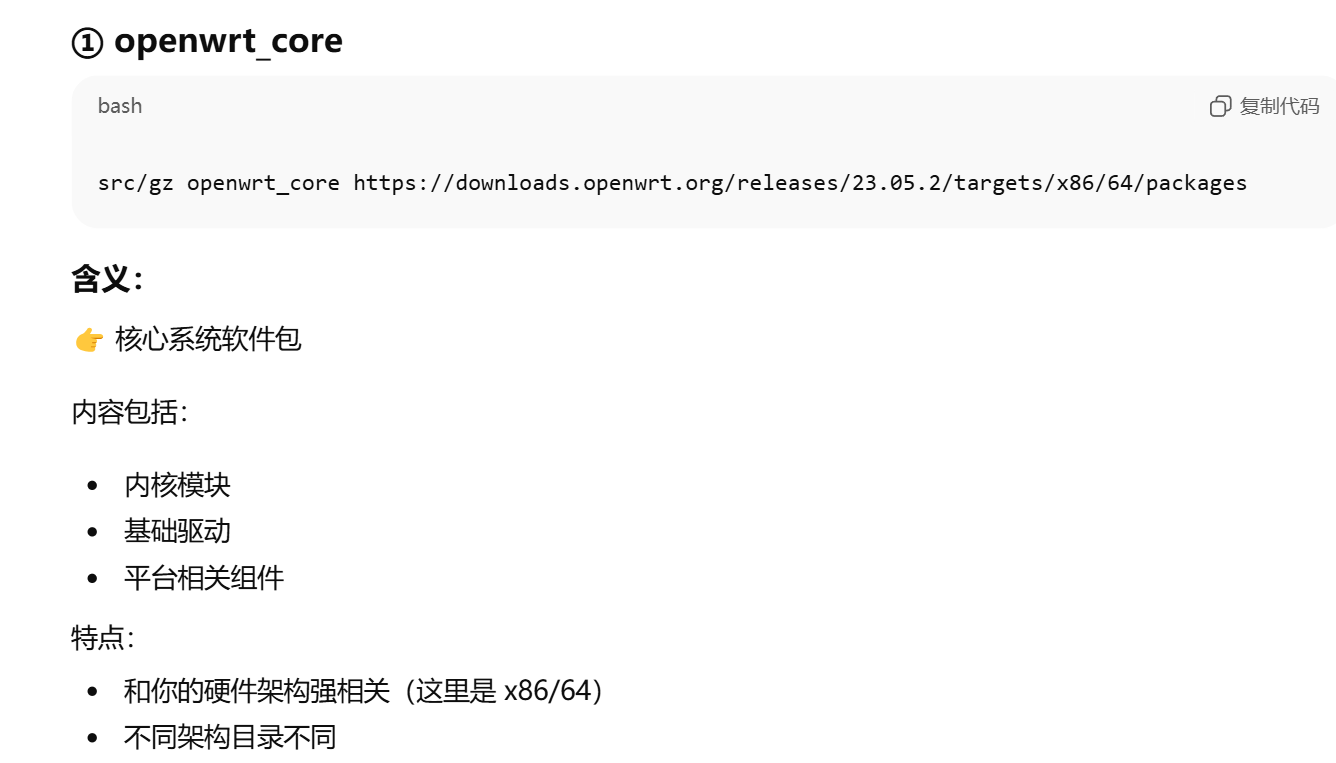

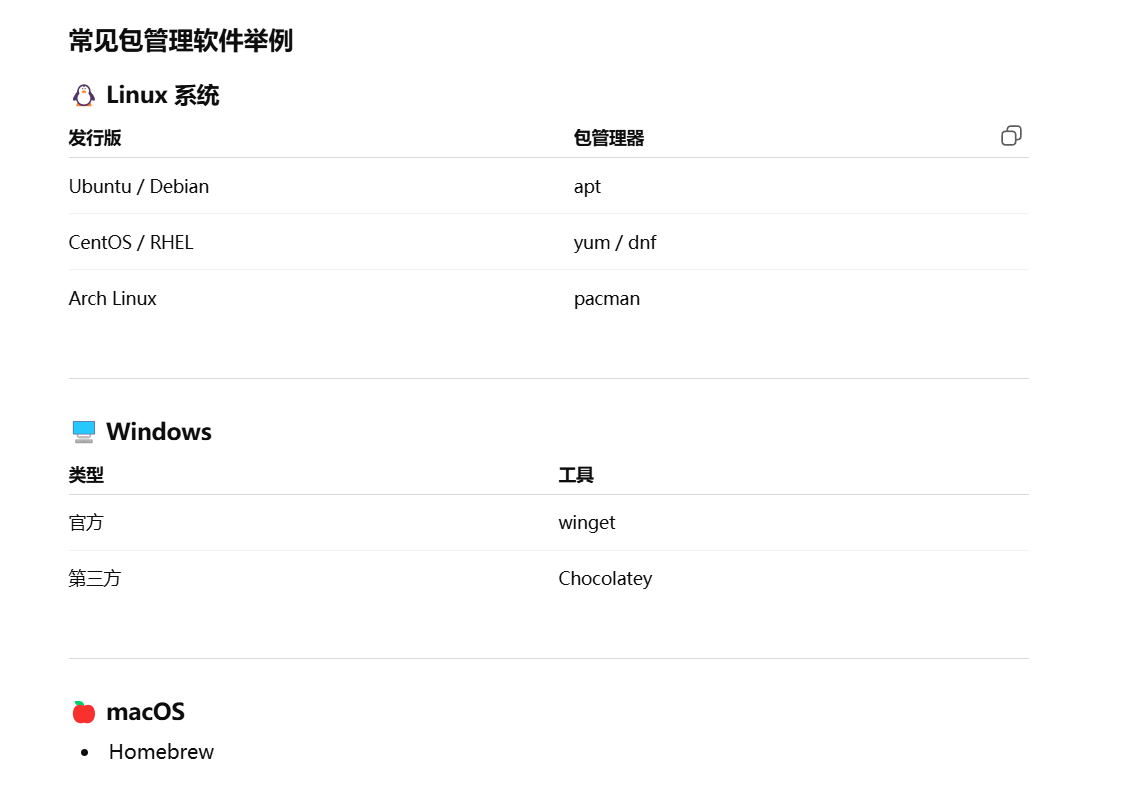

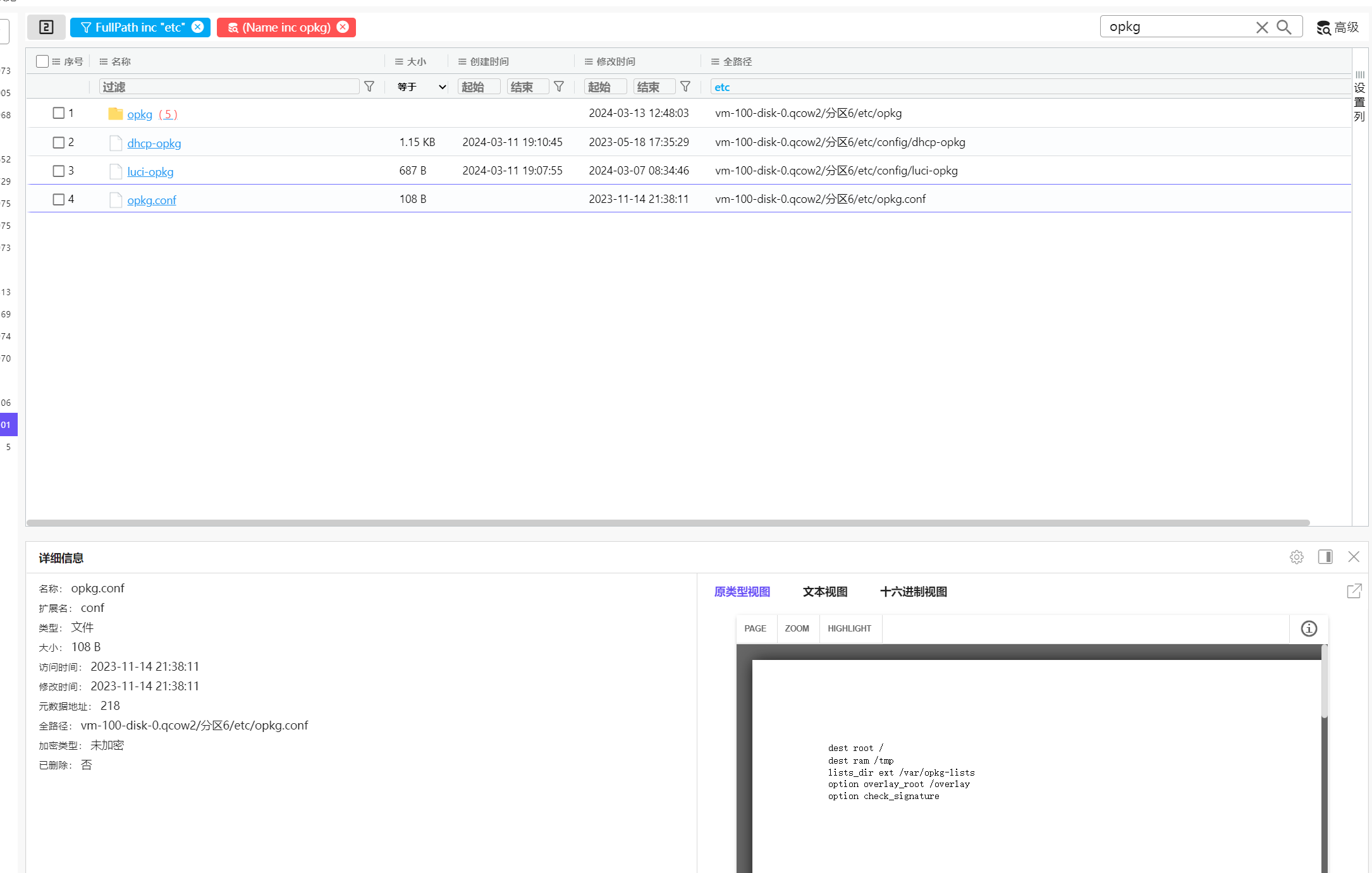

10. OpenWrt的包管理软件的系统镜像源配置文件的绝对路径是?答案格式:/root/hl/abc.conf

包管理软件(Package Manager)

是一种用于自动安装、更新、卸载和管理软件包的工具。

openwrt的包管理软件是opkg。

包管理软件的镜像源配置文件

本质上是告诉系统:去哪里下载软件,以及按什么规则下载。

在 Linux 中,**/etc** 目录主要用于存放系统级的配置文件(configuration files),所以在该目录下找对应的

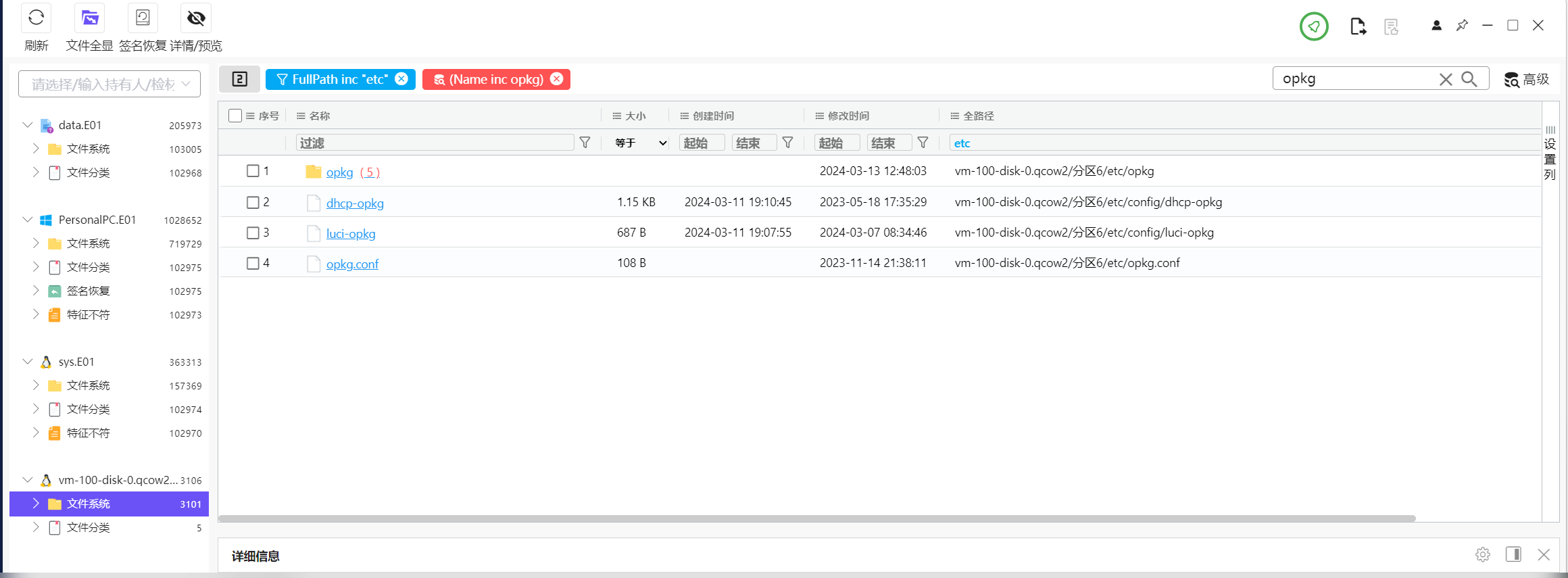

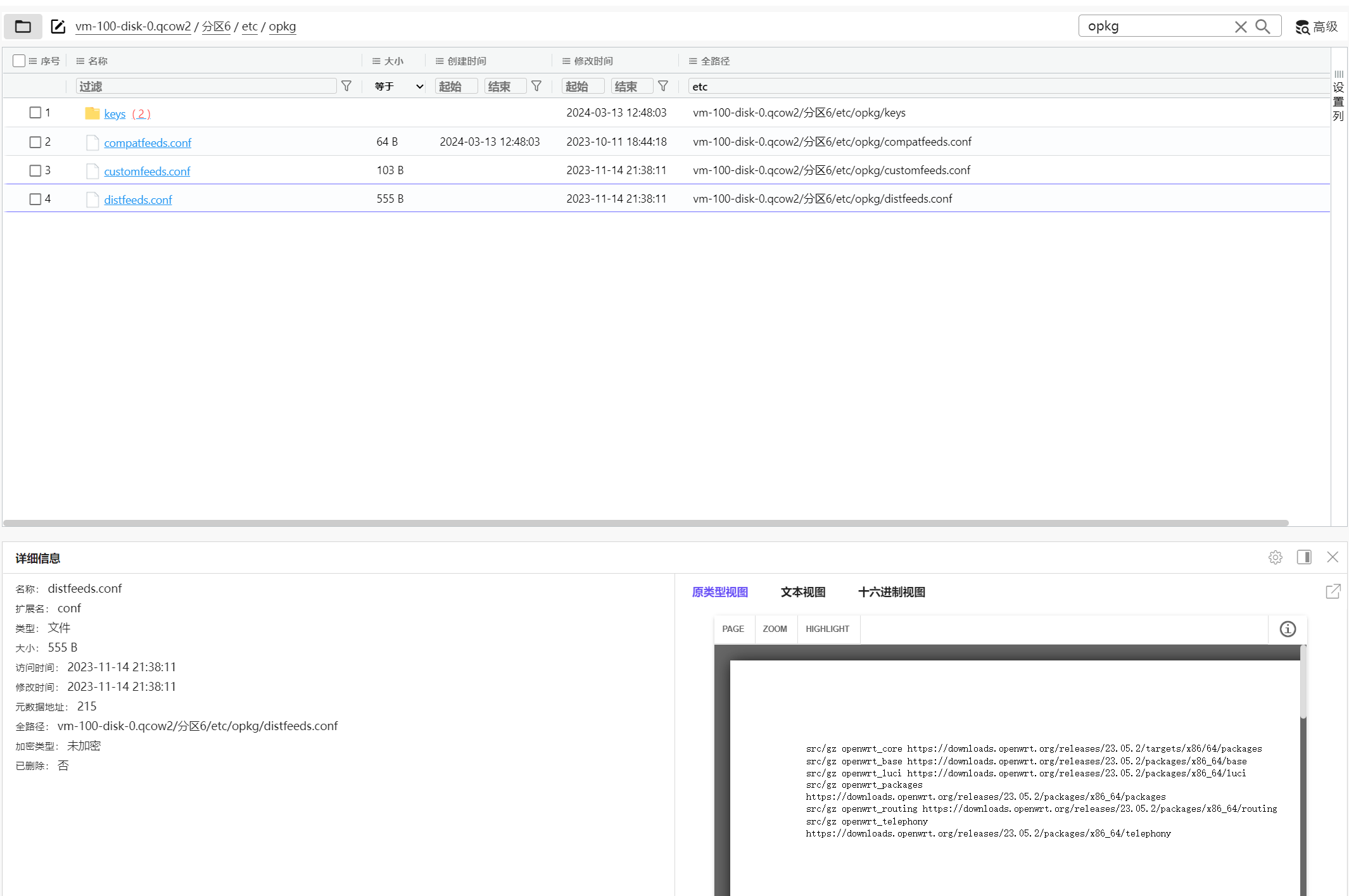

在这些文件夹中找到了以下两个conf配置文件,distfeeds/opkg

根据包管理软件的镜像源配置文件的定义来看,是distfeeds.conf

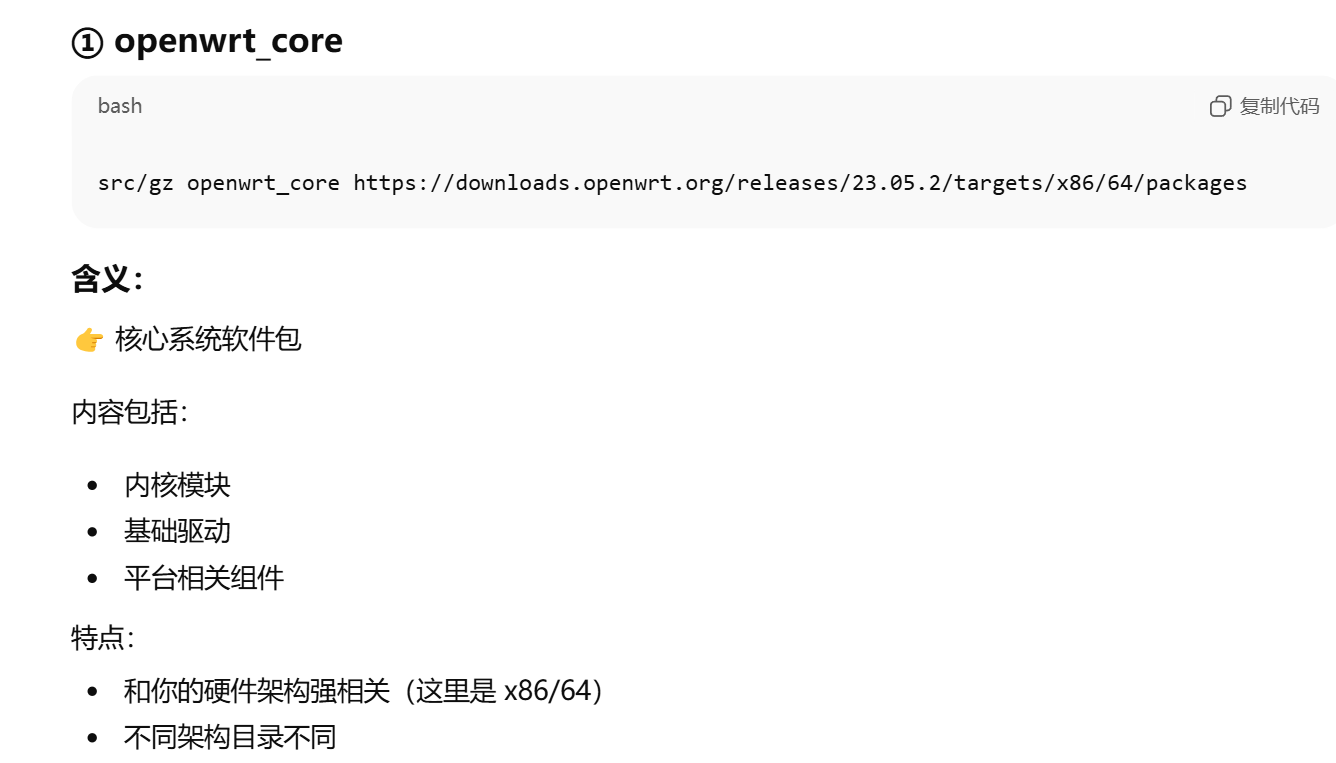

每条配置长这样src/gz <源名称> <软件源URL>

比如

所以答案是/etc/opkg/distfeeds.conf

至于/etc/opkg.conf这个文件是 opkg 包管理器的主配置文件,它控制:

软件安装位置、缓存目录、软件列表存放位置、安全校验方式等。

比如说dest root / 定义一个名为 root 的安装目标路径 /, 默认软件安装到这里。

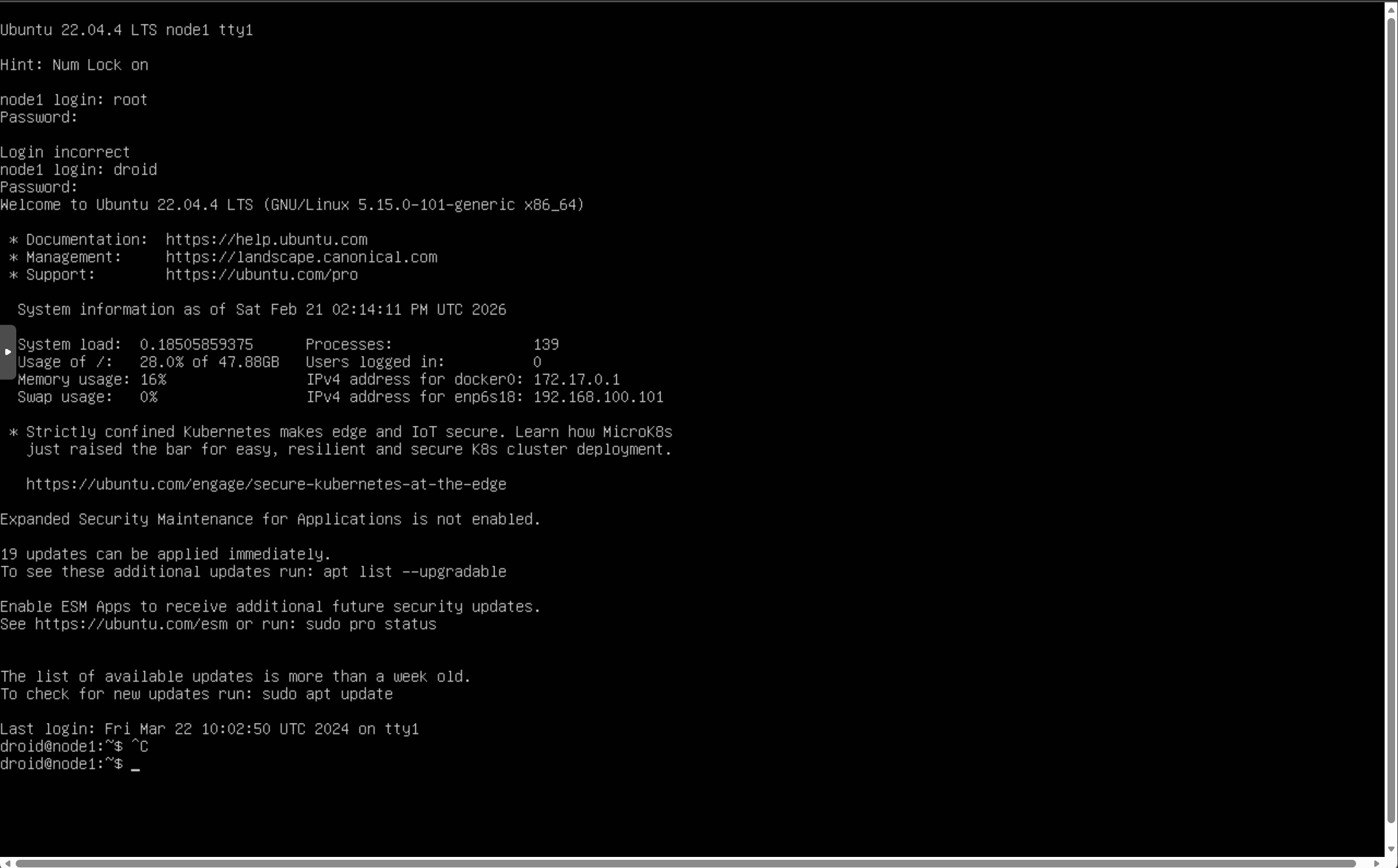

云手机部分

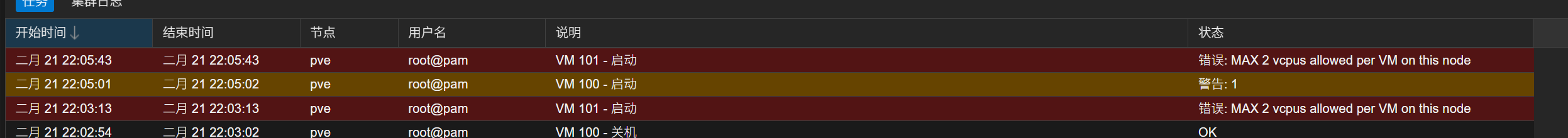

启动的时候报错,意味着这个节点每个虚拟机最多只允许 2 个 vCPU ,所以启动前把sys虚拟机的核心数设置为4

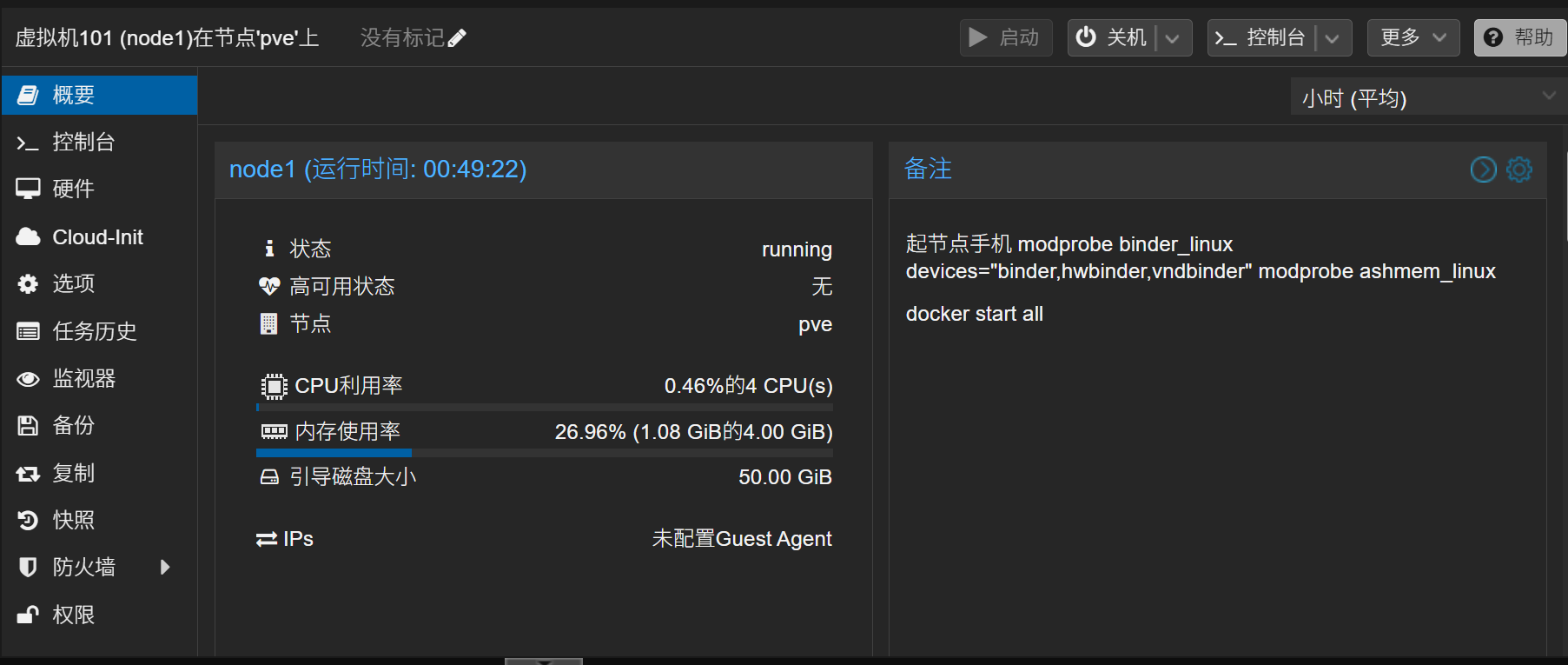

101的配置如下

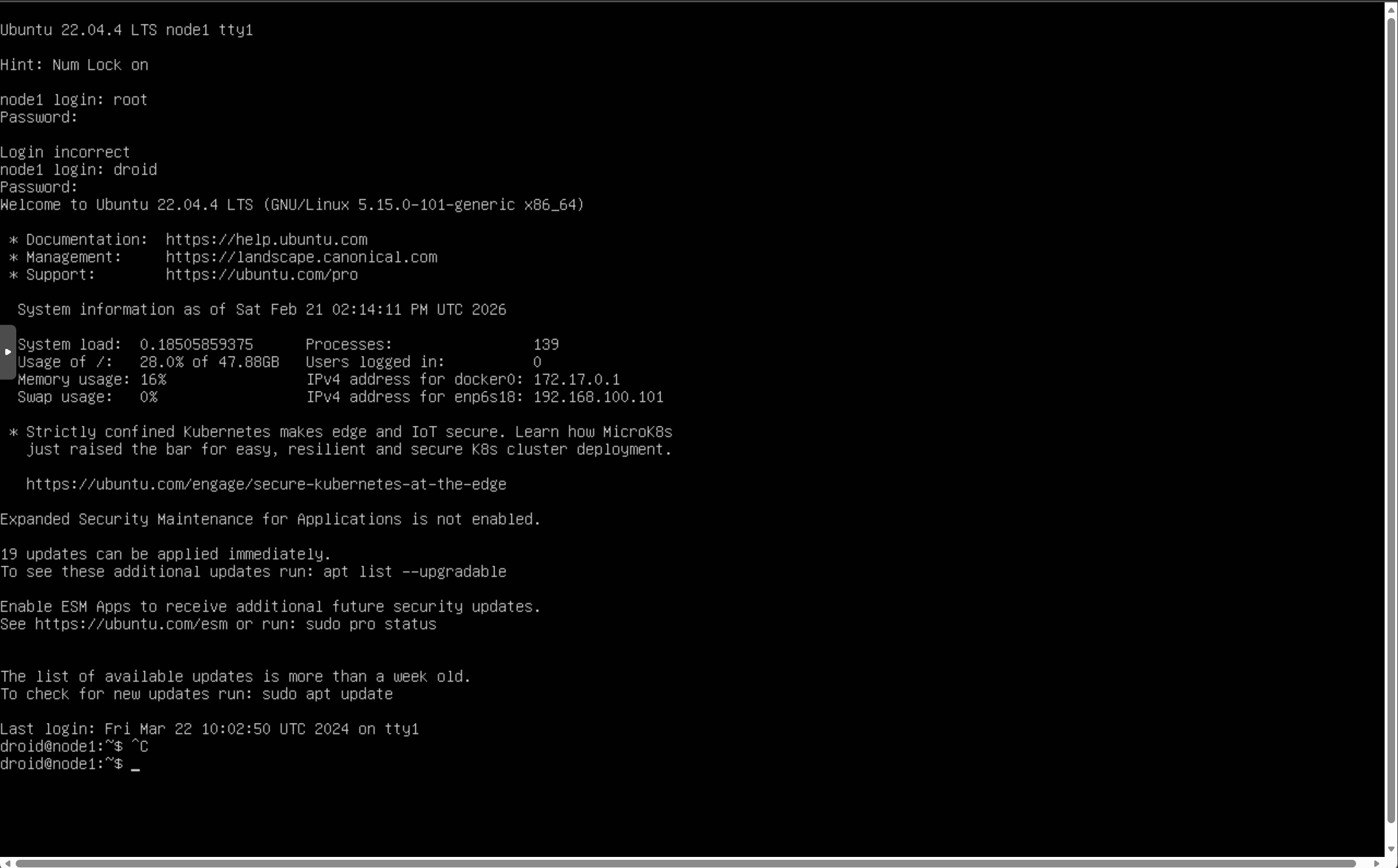

1. PVE虚拟化平台的虚拟机”101(node1)”的droid用户登录密码为?答案格式:Abc123

droid2024fic

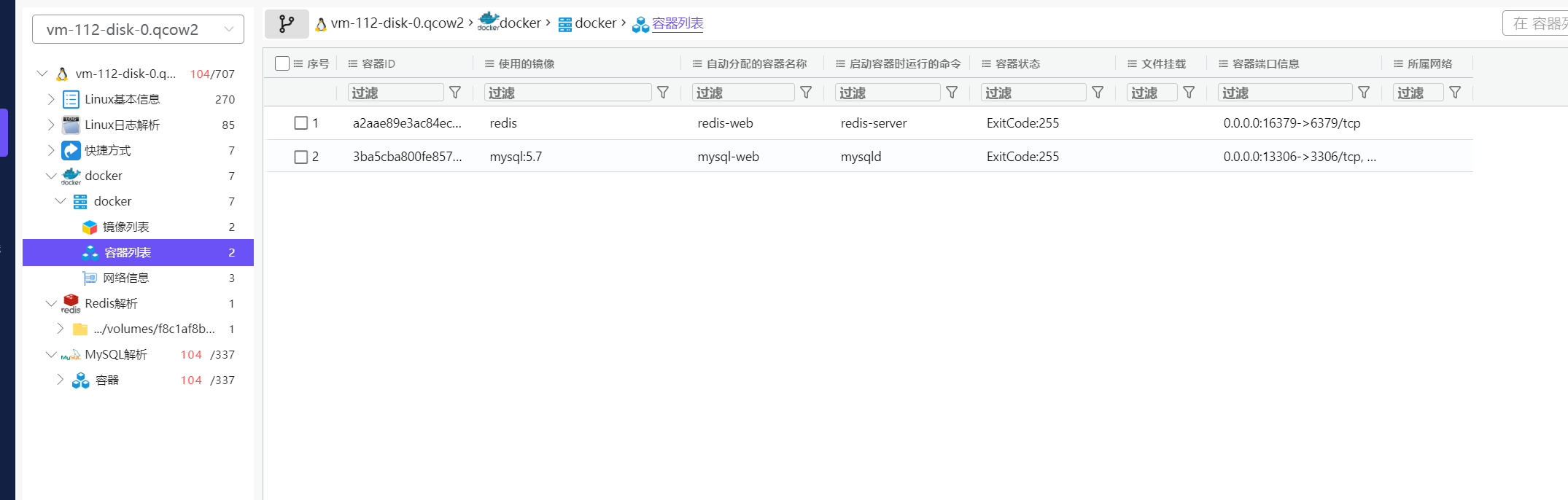

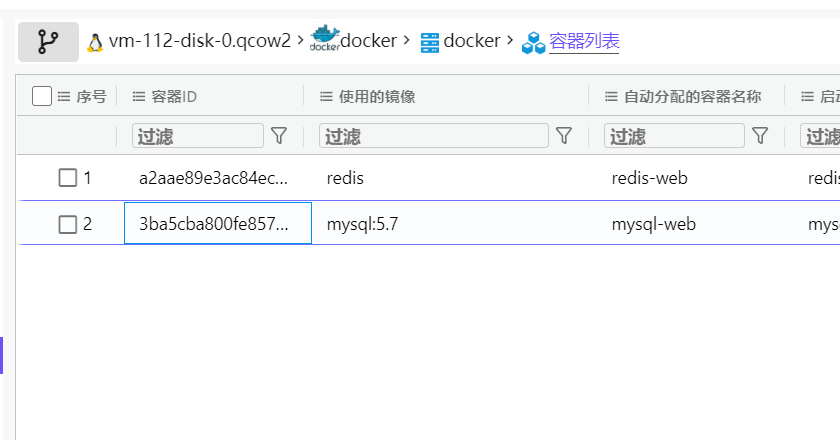

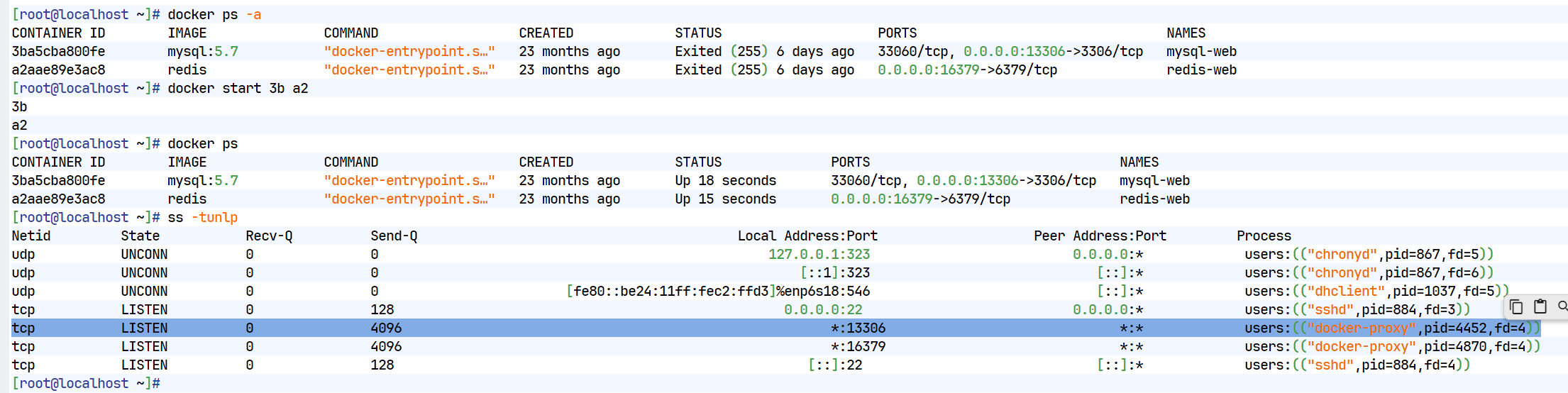

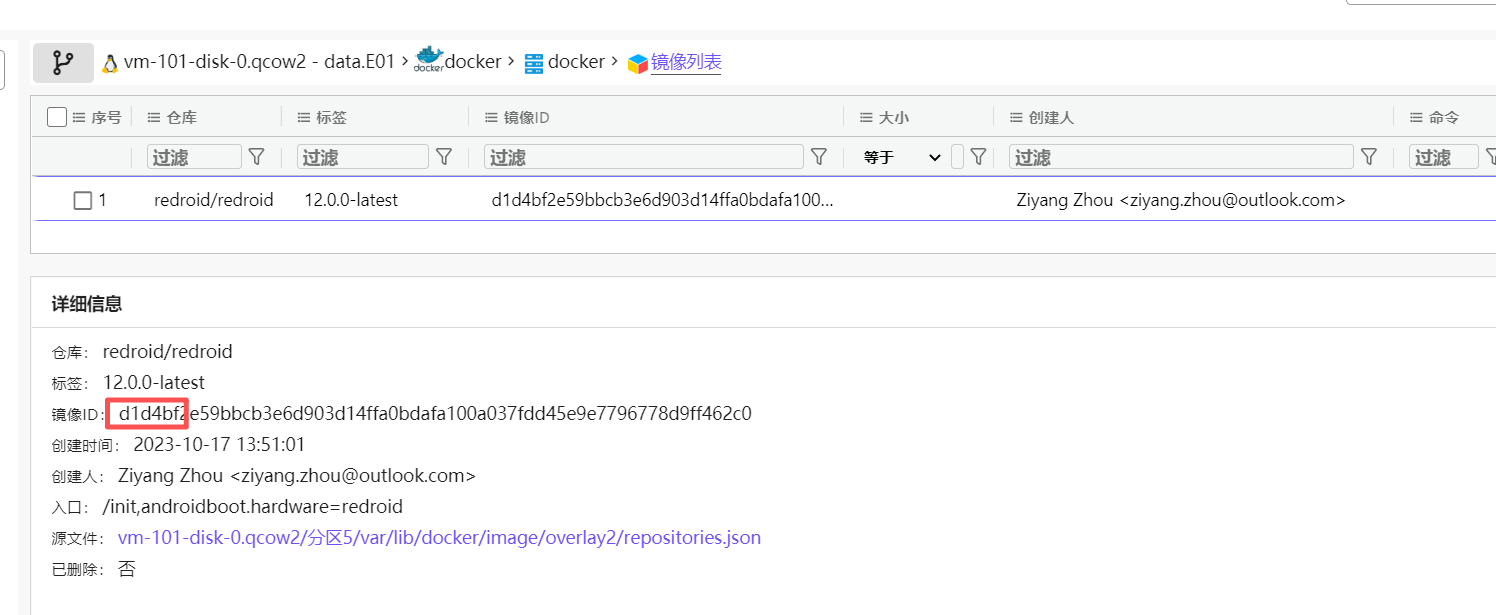

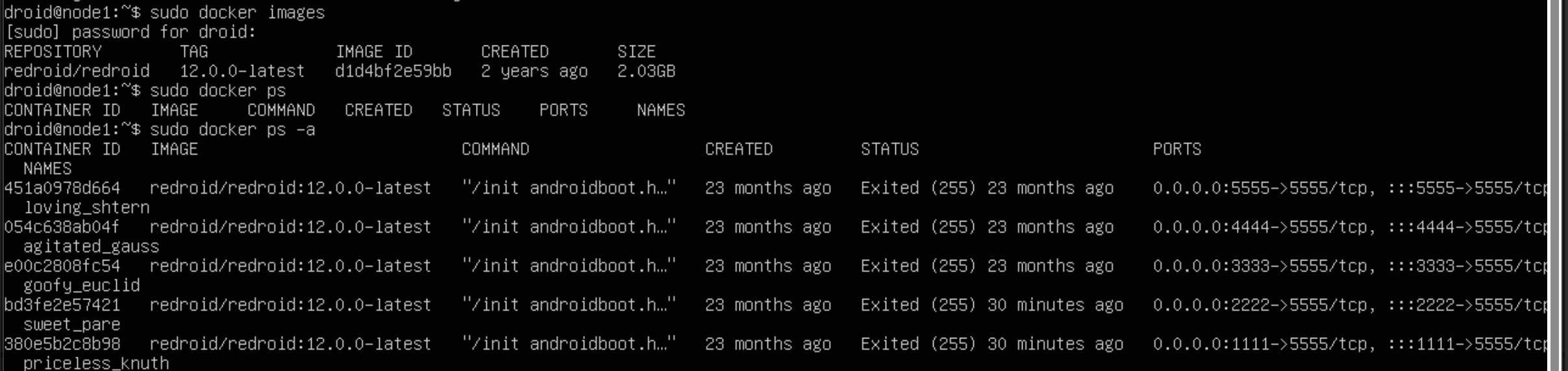

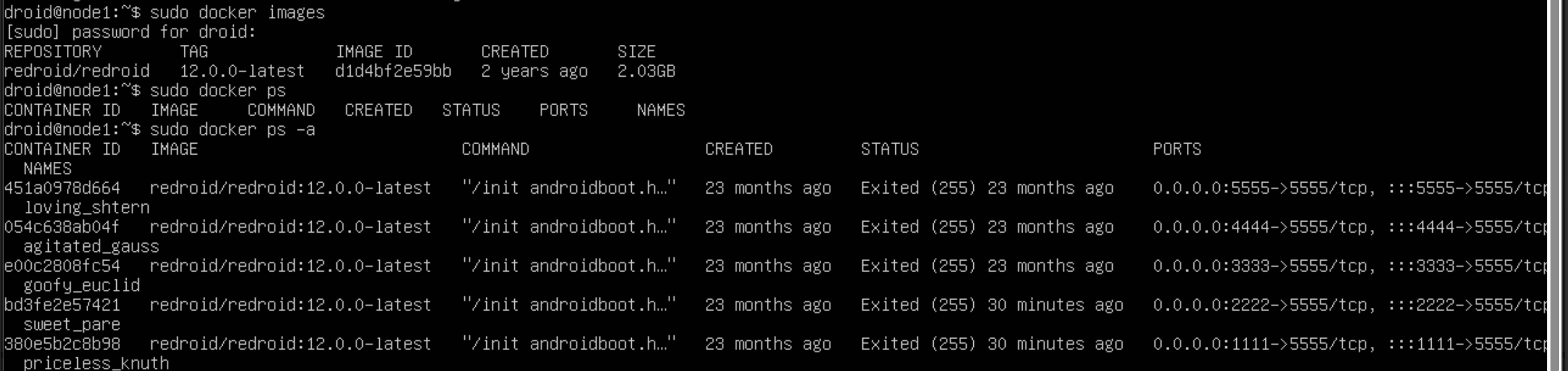

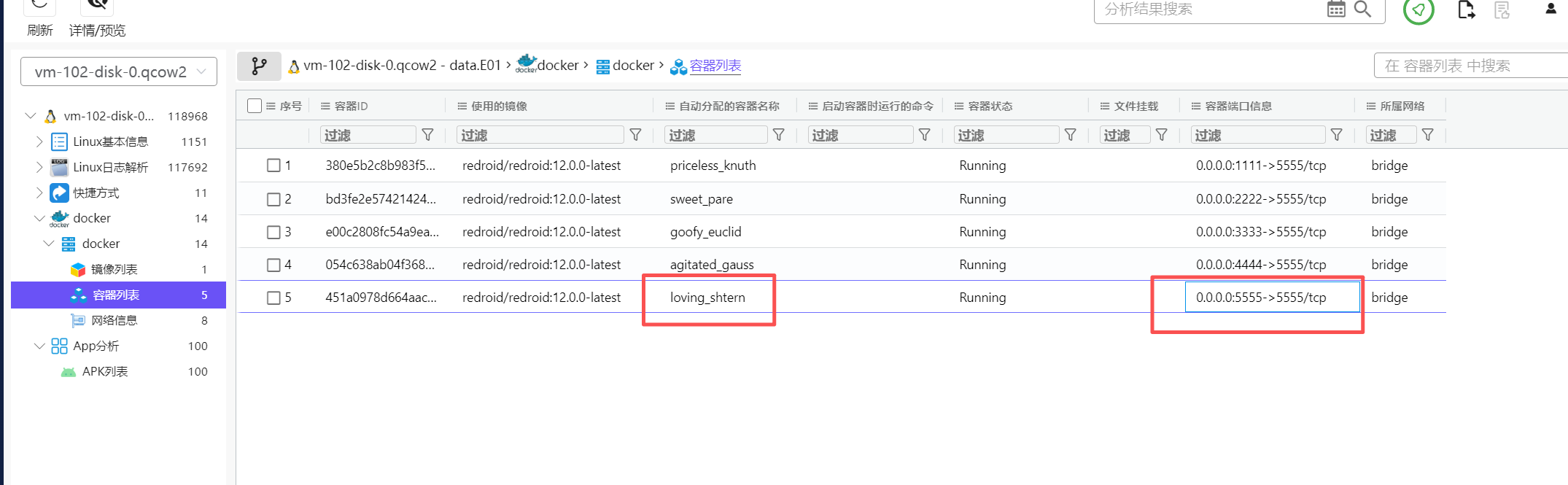

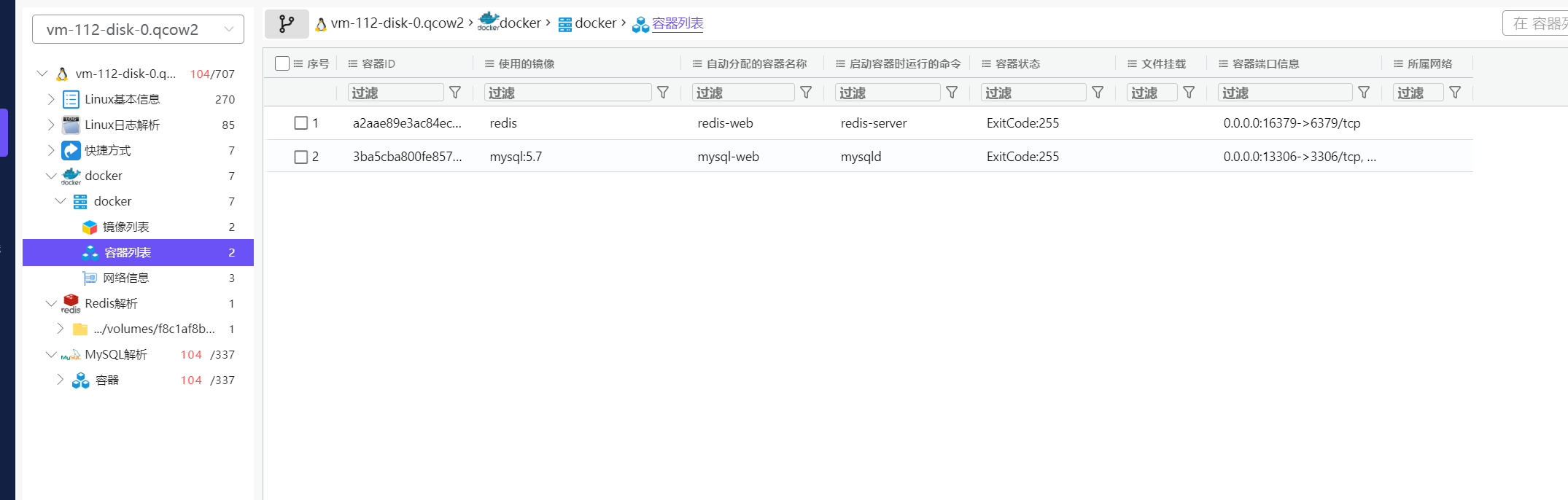

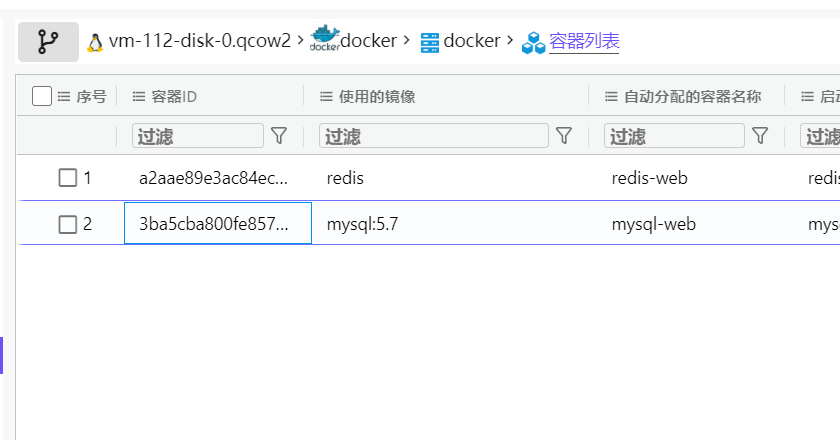

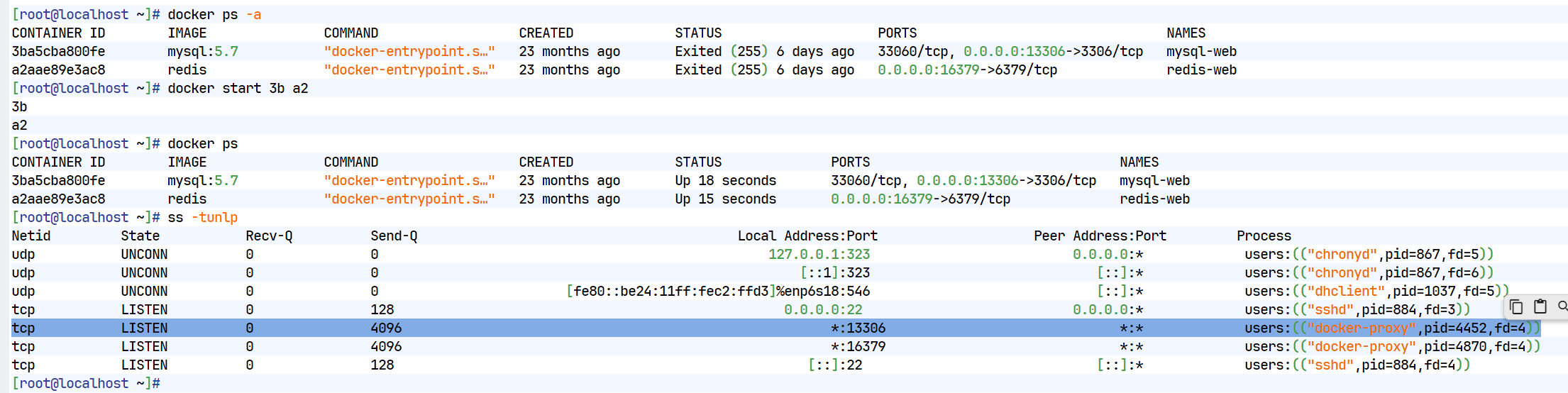

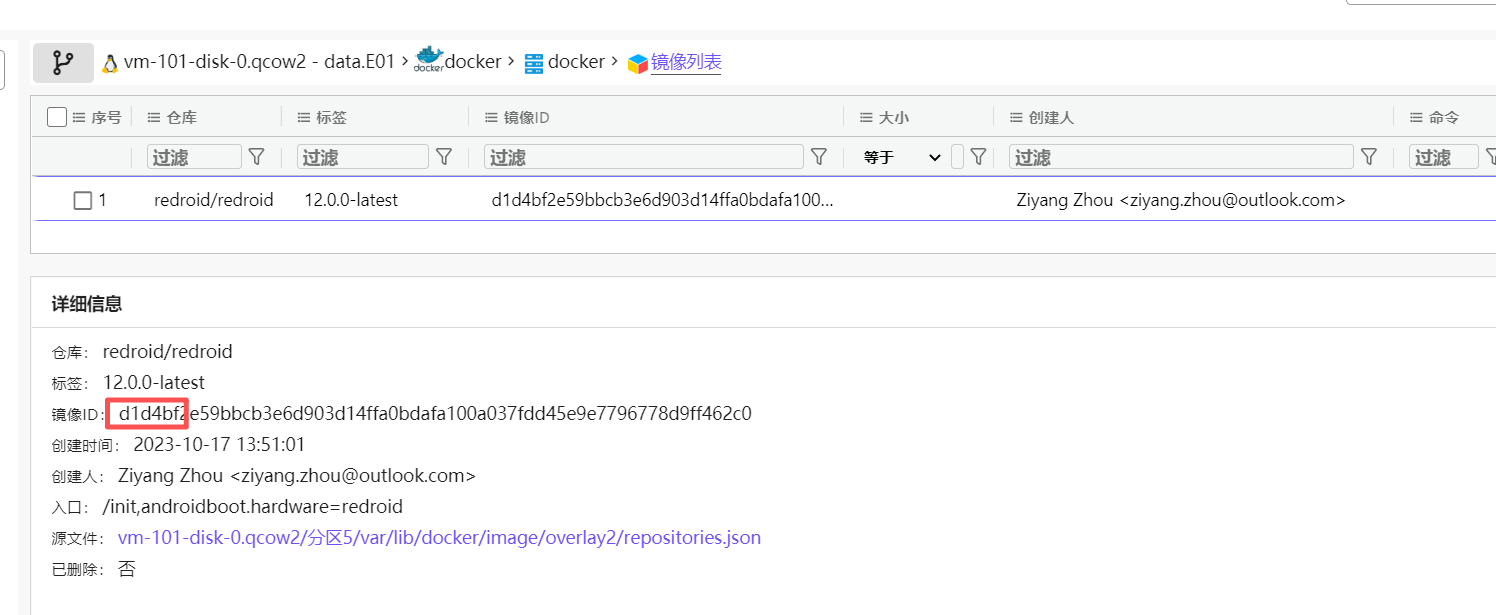

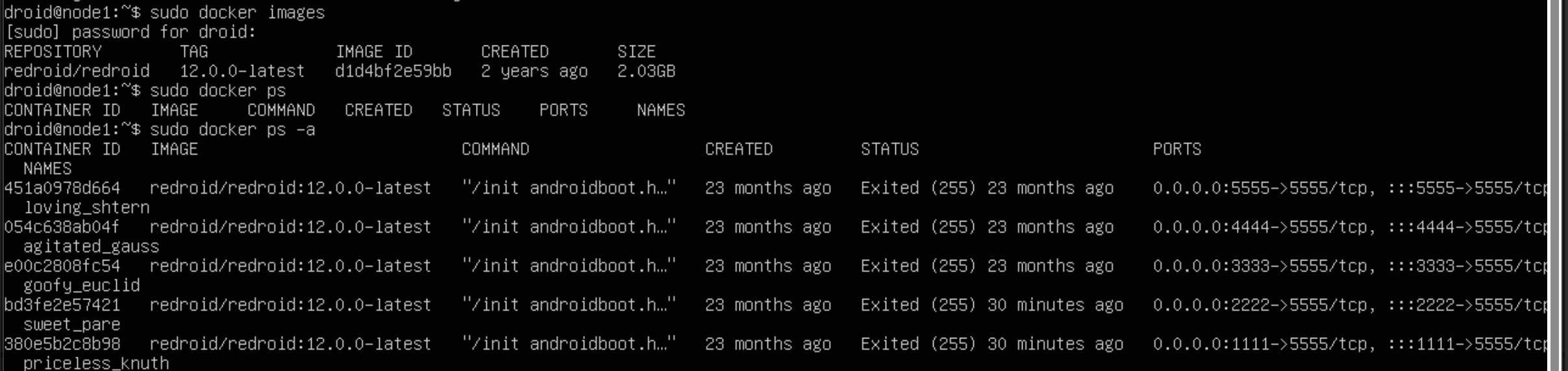

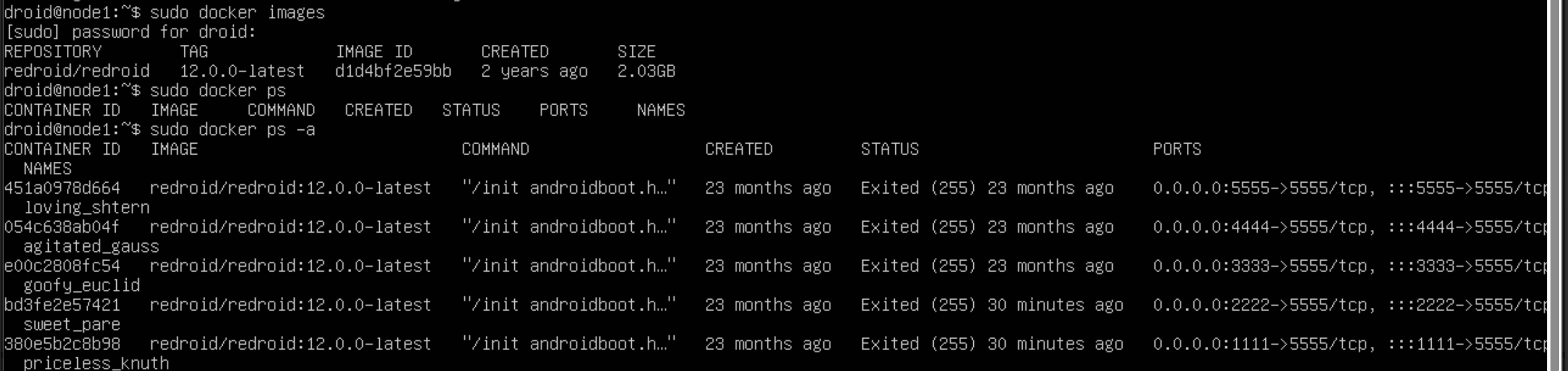

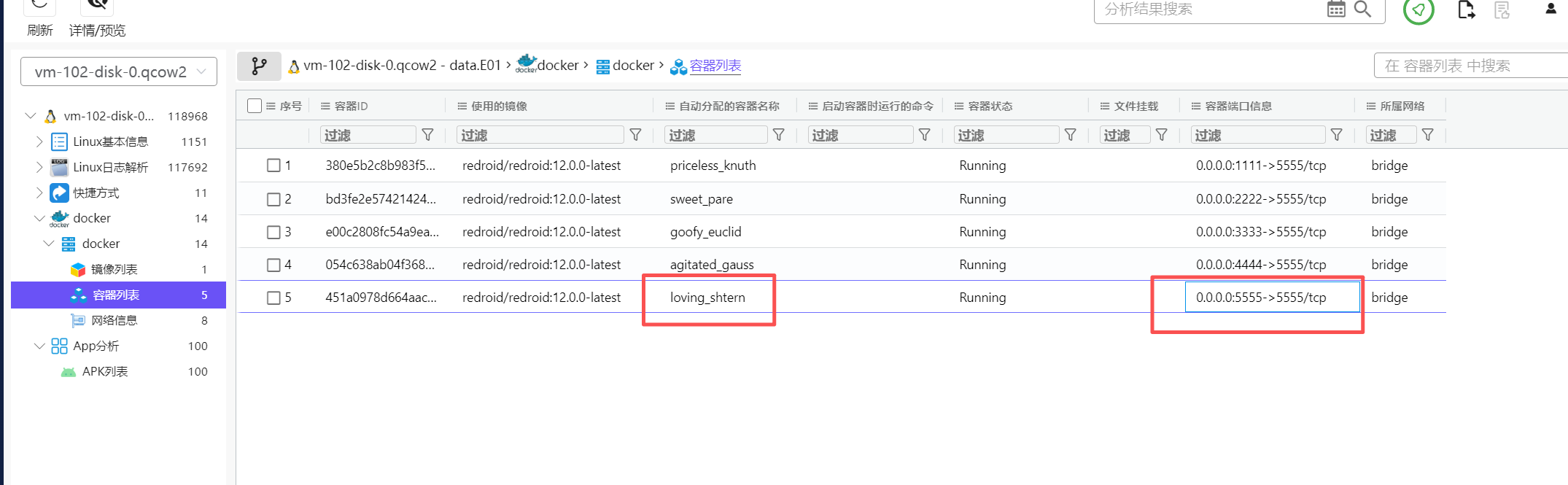

2. PVE虚拟化平台的虚拟机”101(nodel)”中Docker容器的镜像ID的前六位为?答案格式:abc123

法二:

Droid是没有权限的,需要管理员用户:sudo docker images,也能看到对应的id

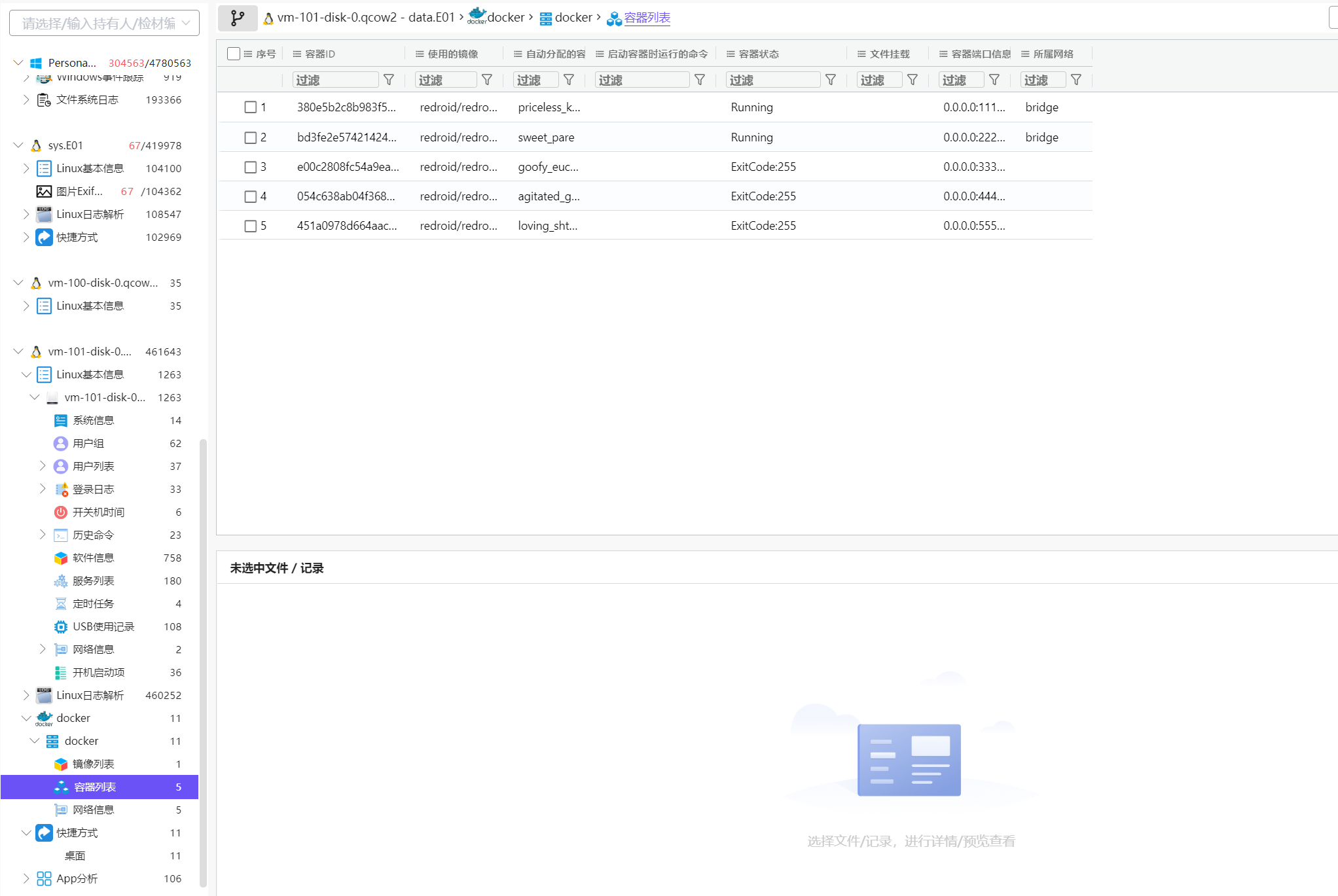

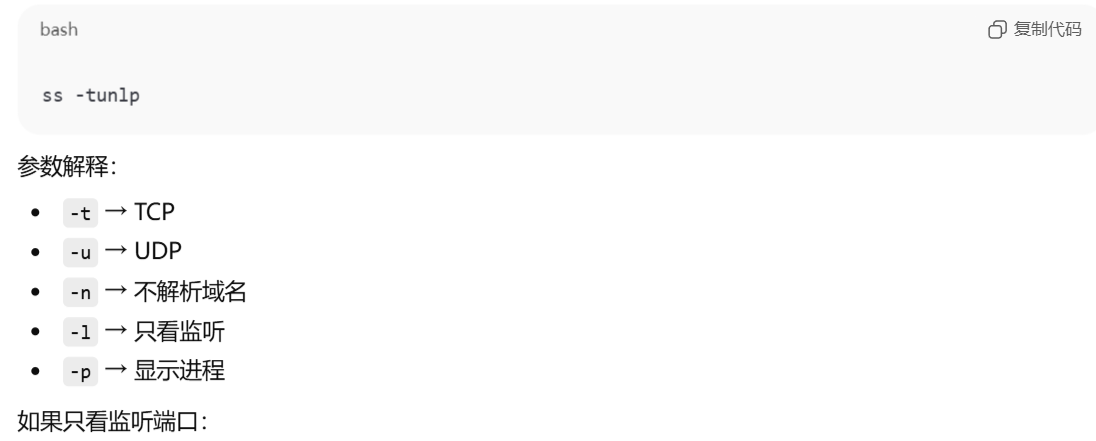

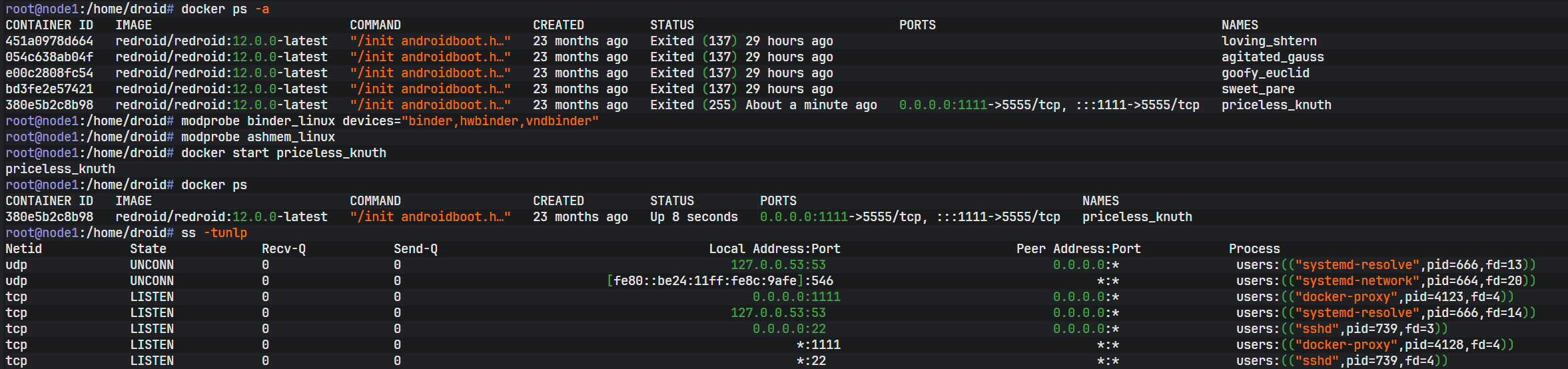

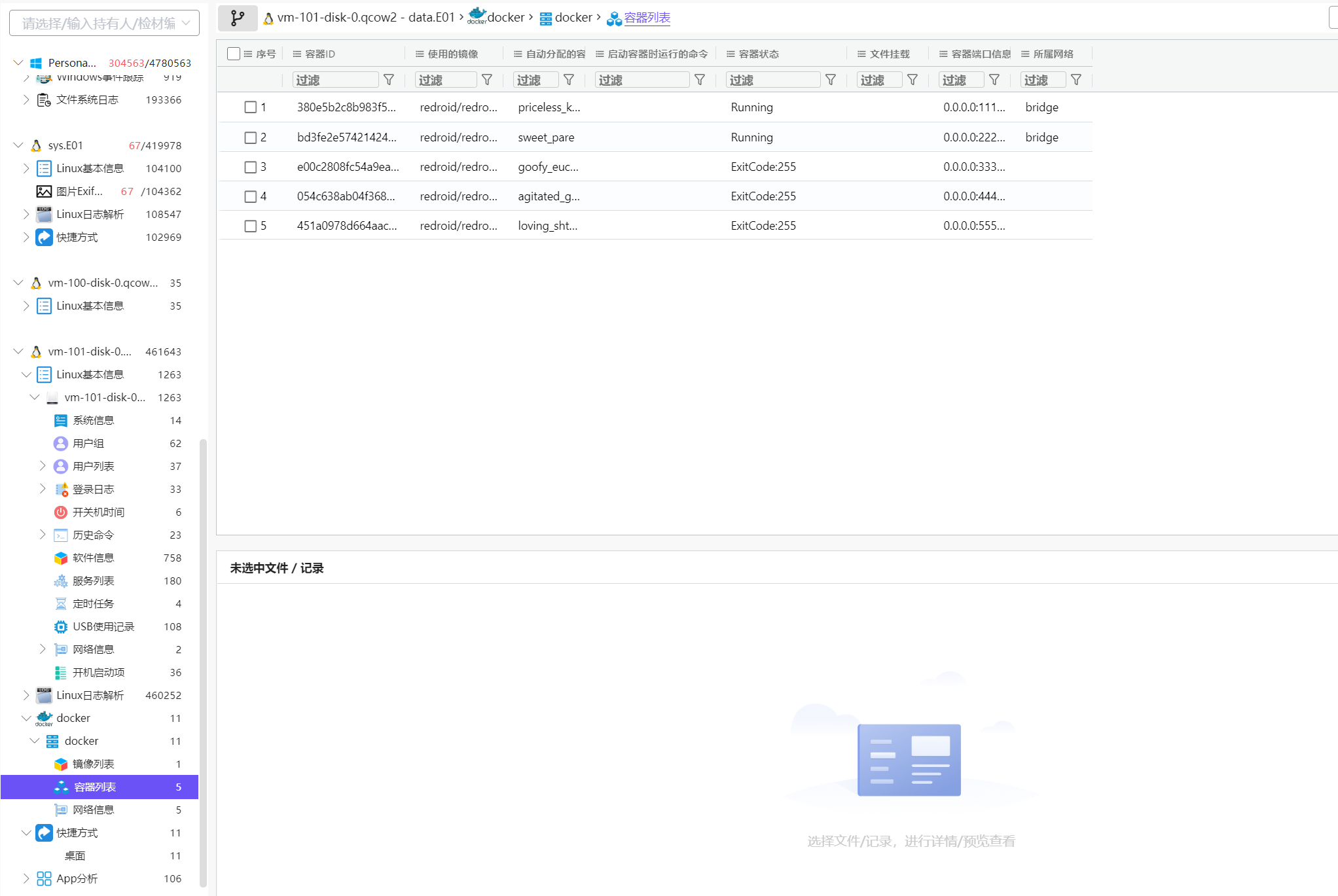

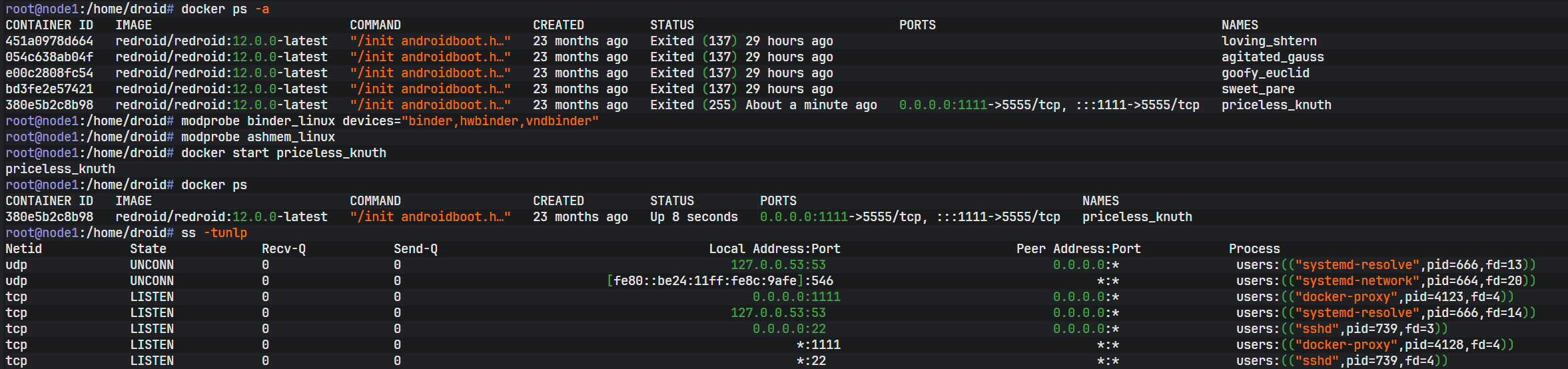

3. 在PVE虚拟化平台的node1虚拟机中,容器手机的数量为?[答案格式:1]

5

法二:

docker ps:表示列出全部运行的

docker ps -a:表示列出全部的,包括没有运行的

一共五个

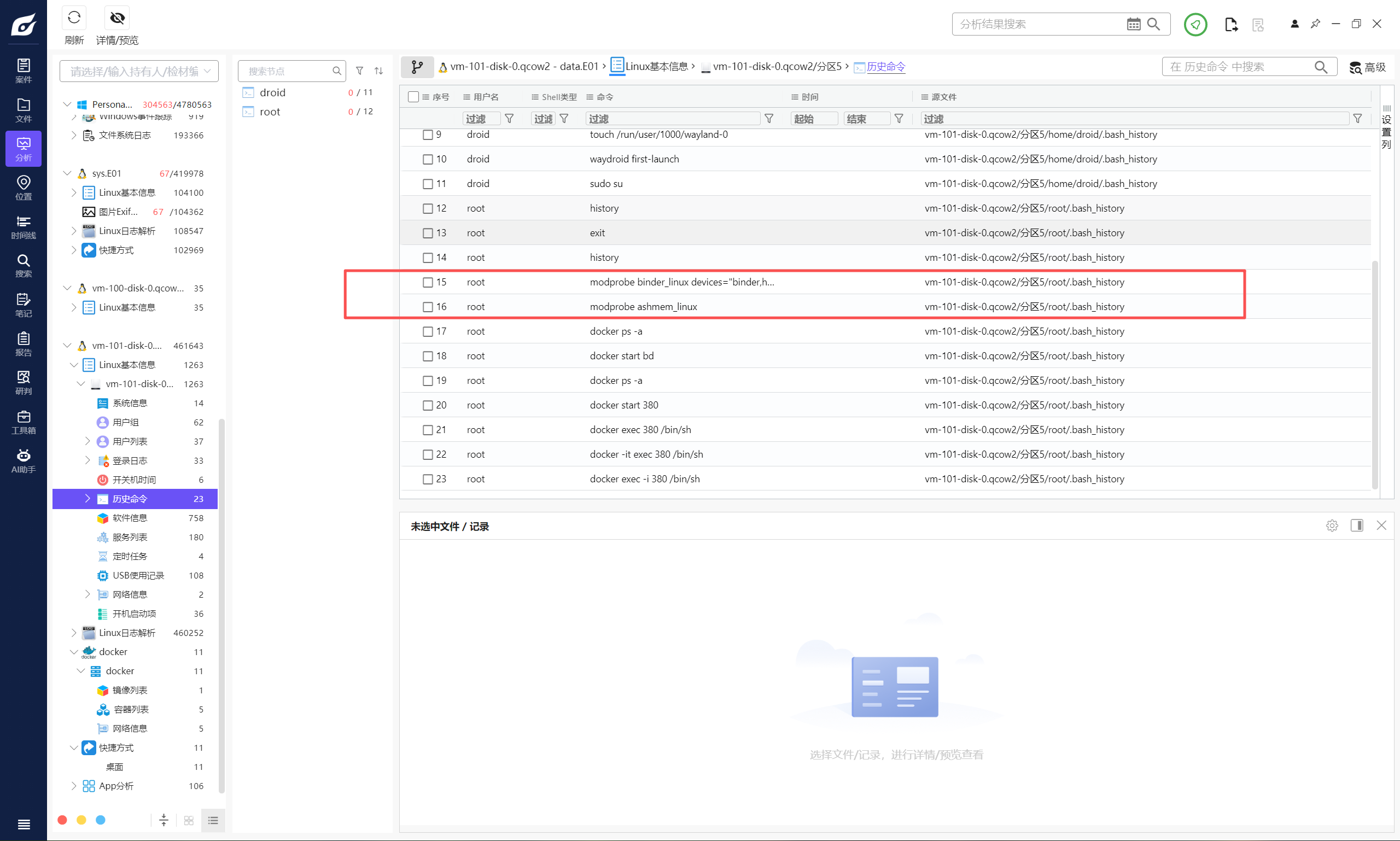

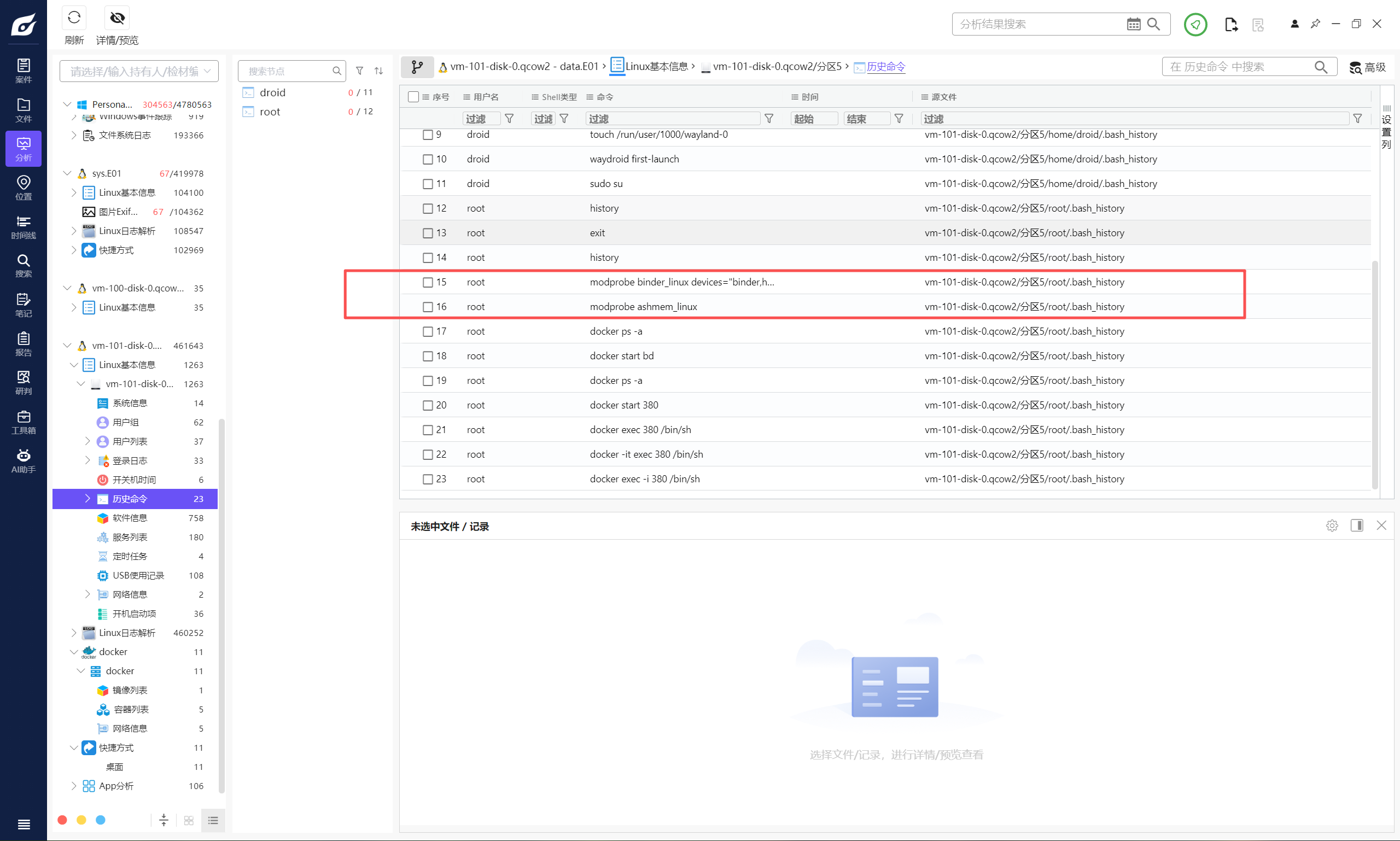

4. 在PVE虚拟化平台的node1虚拟机中,若要启动手机容器,有几条前置命令(docker命令不纳入计算)?[答案格式:1]

查看一下历史命令

结合一下备注

发现一共是2条

注意:没有 docker start all 这种语法,可以用sudo docker start $(sudo docker ps -aq)( 获取所有容器 ID 后再start)

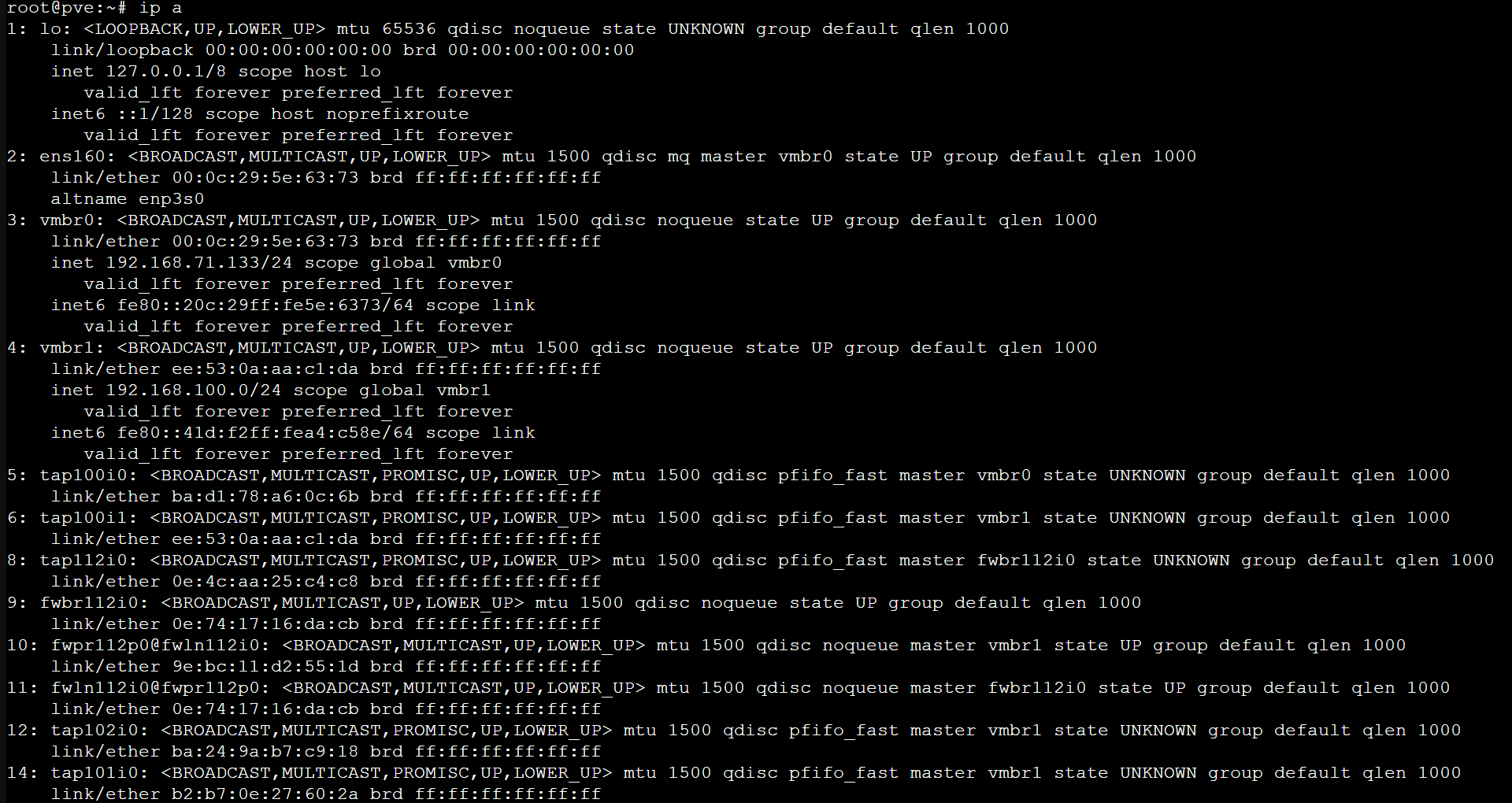

node1-ssh连接

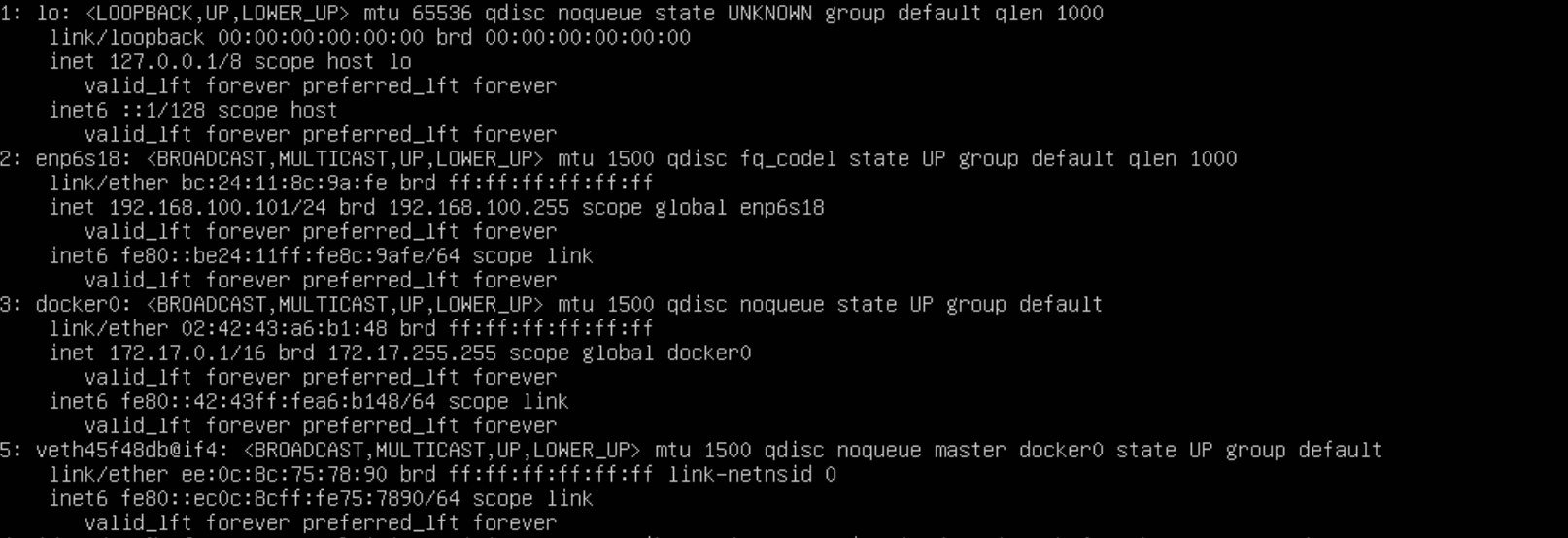

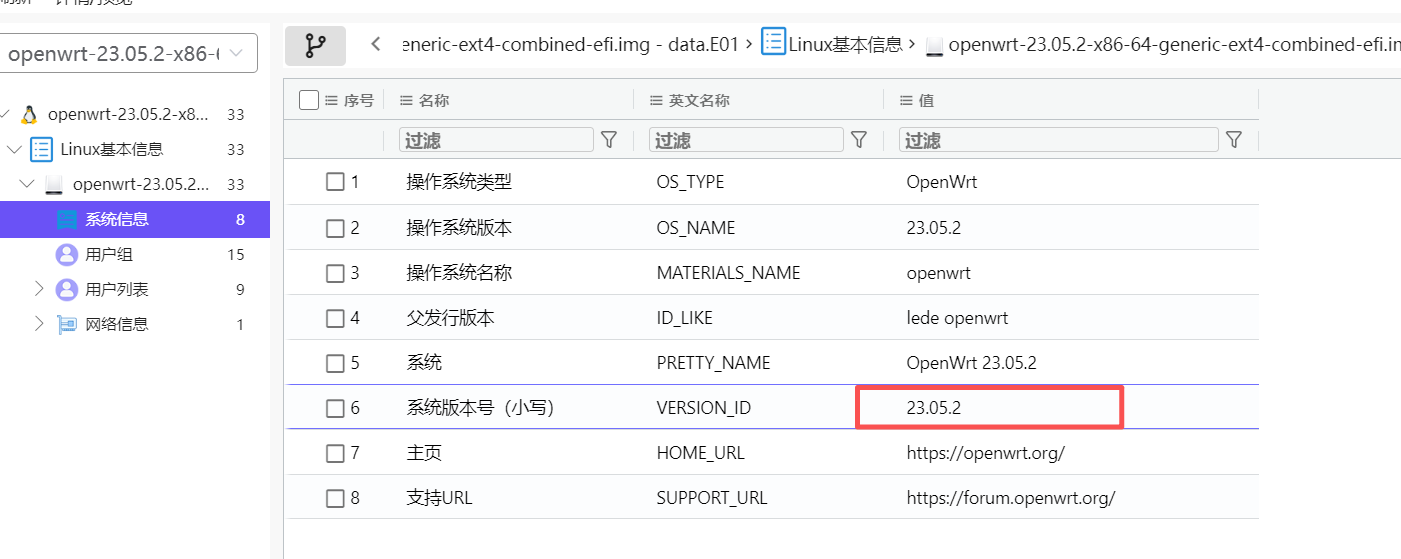

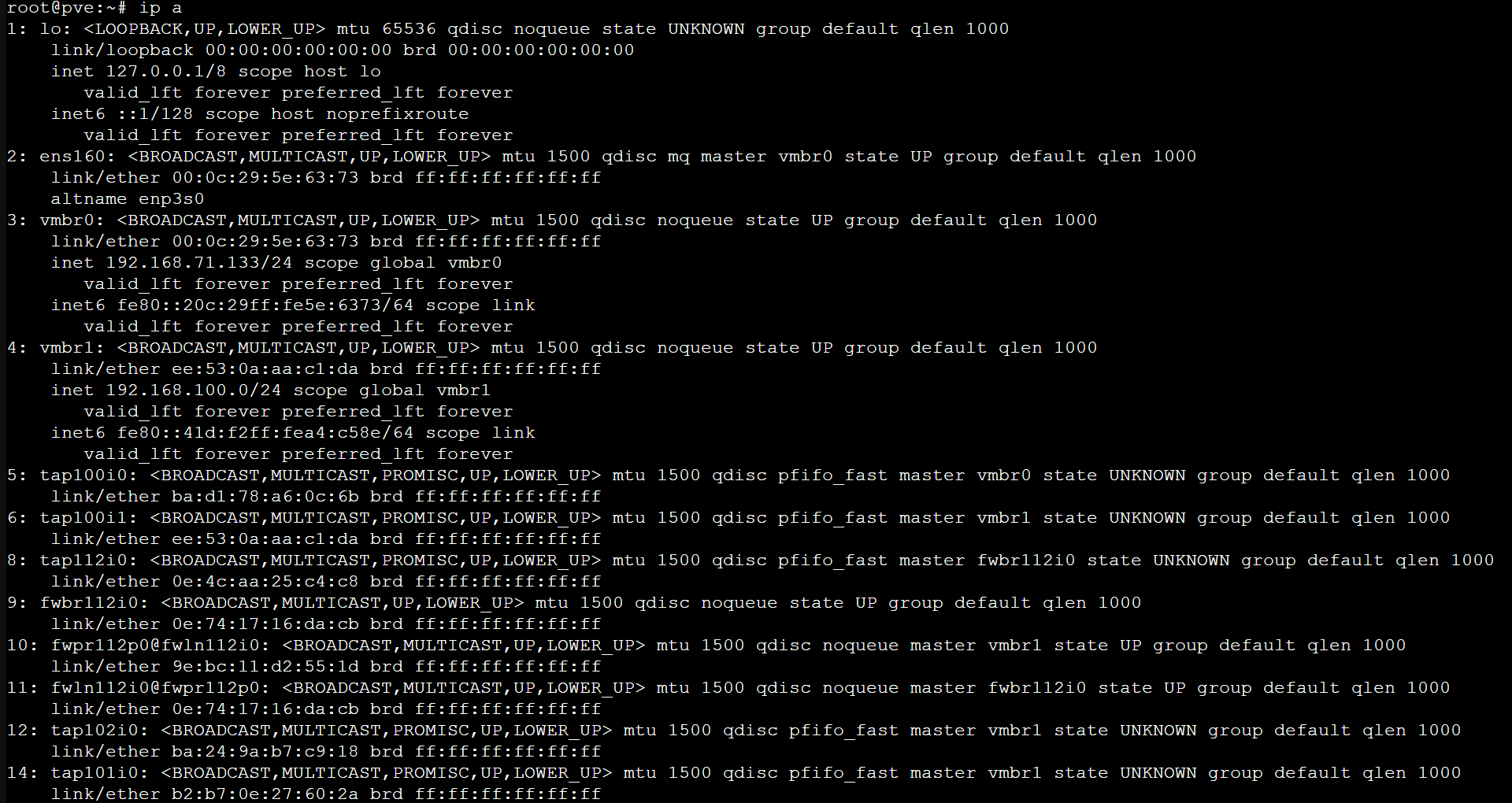

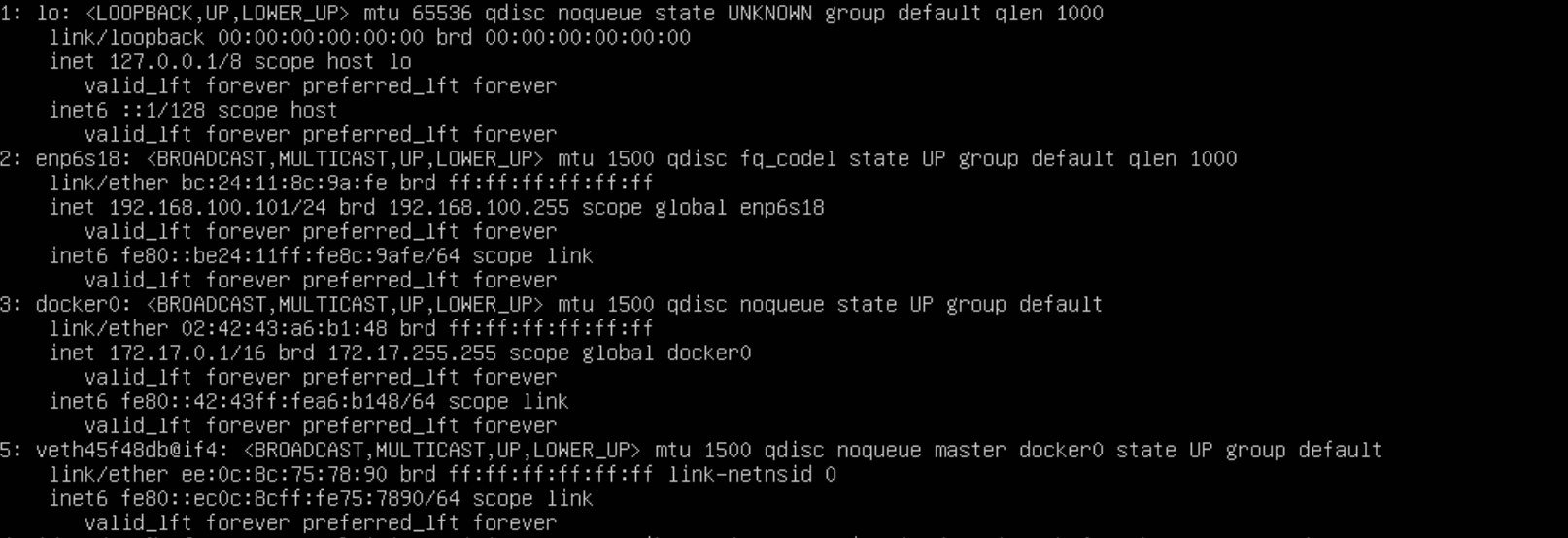

直接ip a长这样:

看3和4是有分配两个ip地址的,一开始只有一张网卡

1

2

3

4

5

6

7

8

9

10

11

12

| 物理网络

│

ens160

│

vmbr0 (192.168.71.133)

/ \

VM1网卡 VM2网卡

vmbr1 (192.168.100.0)

/ \

VM3网卡 VM4网卡

|

虚拟交换机(桥)1(即vmbr1)是没有办法连接到物理网络,所以需要再加一张卡

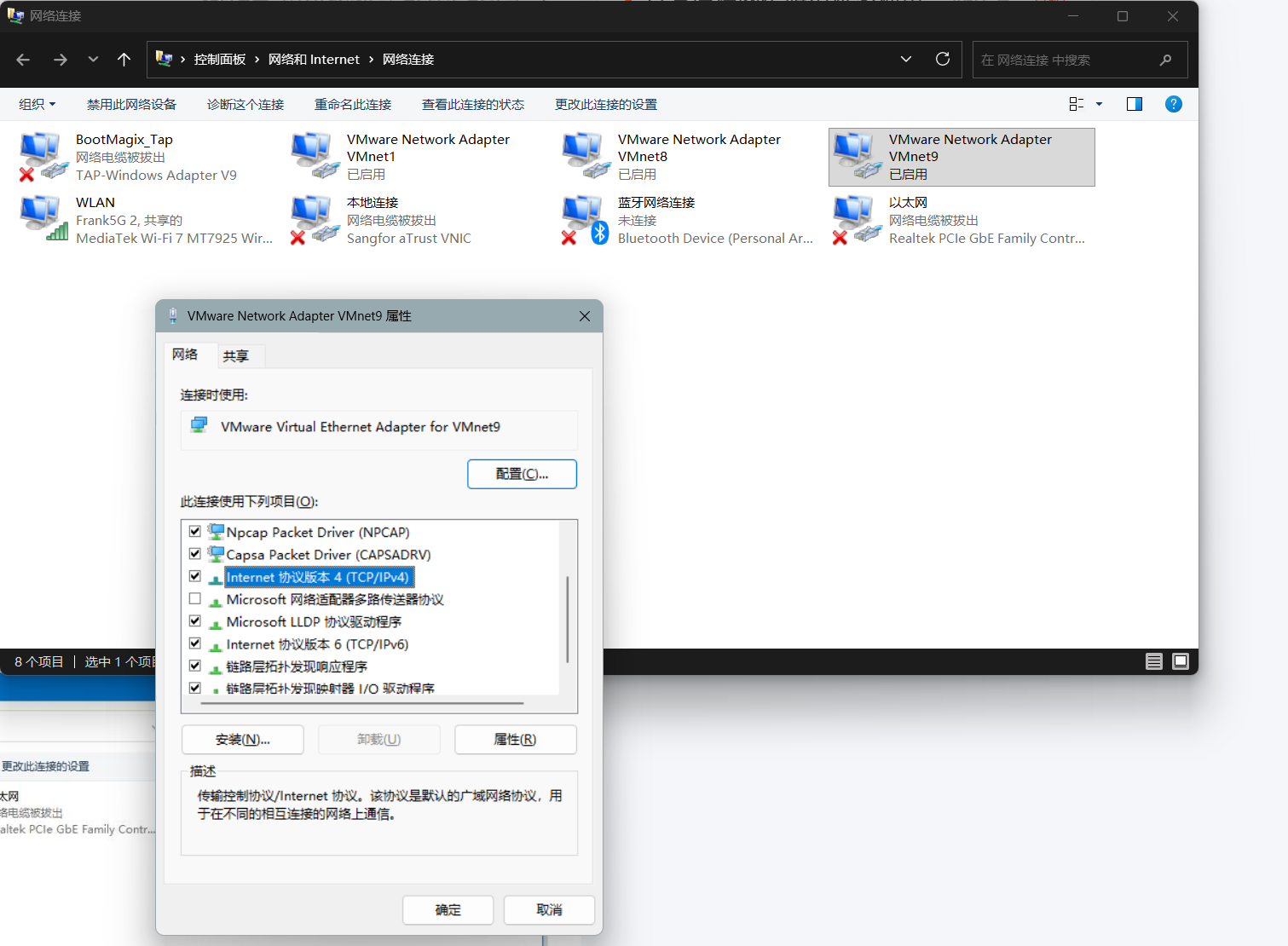

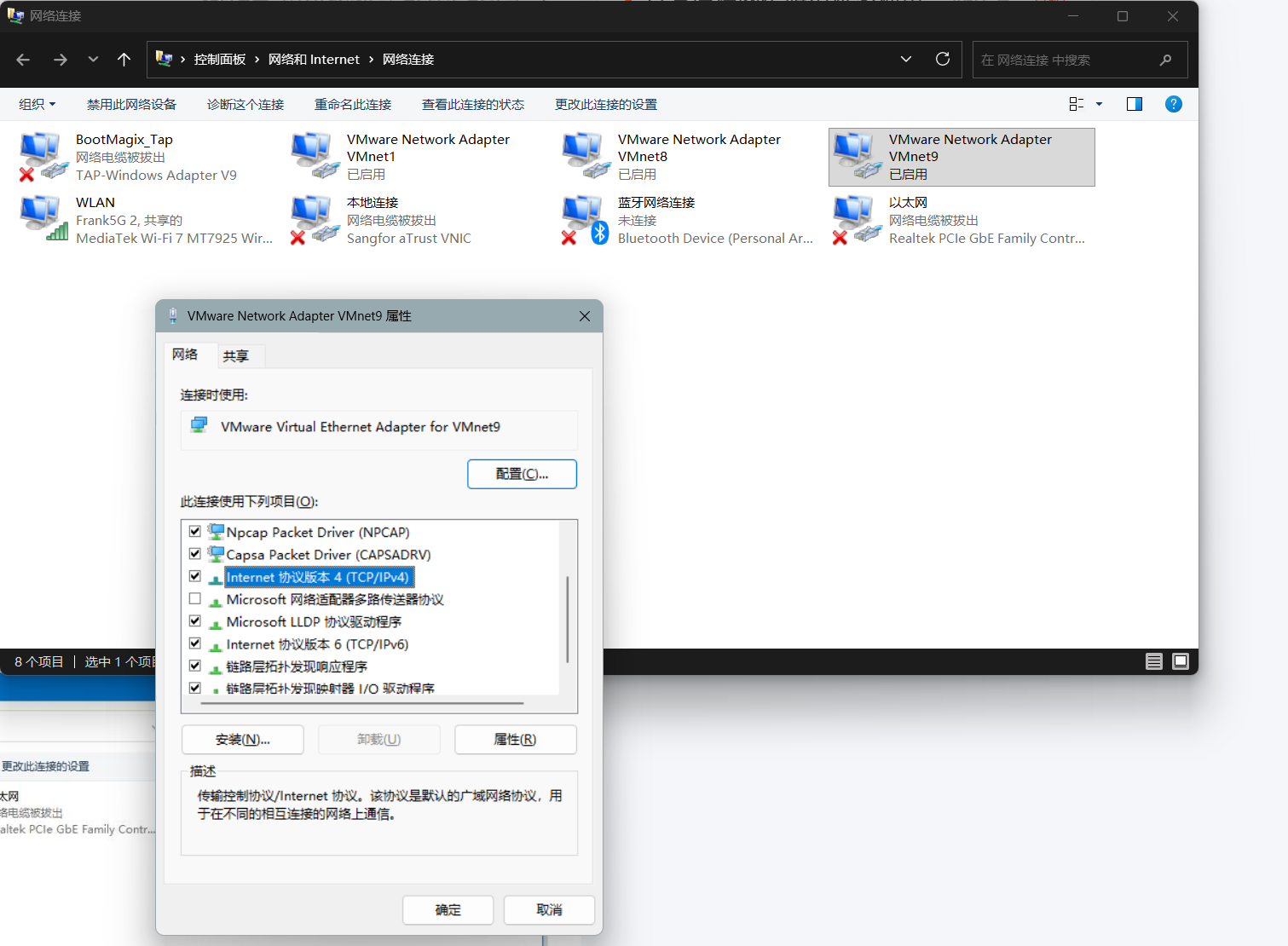

加完卡之后在网络里面,把vmbr1分配给ens36

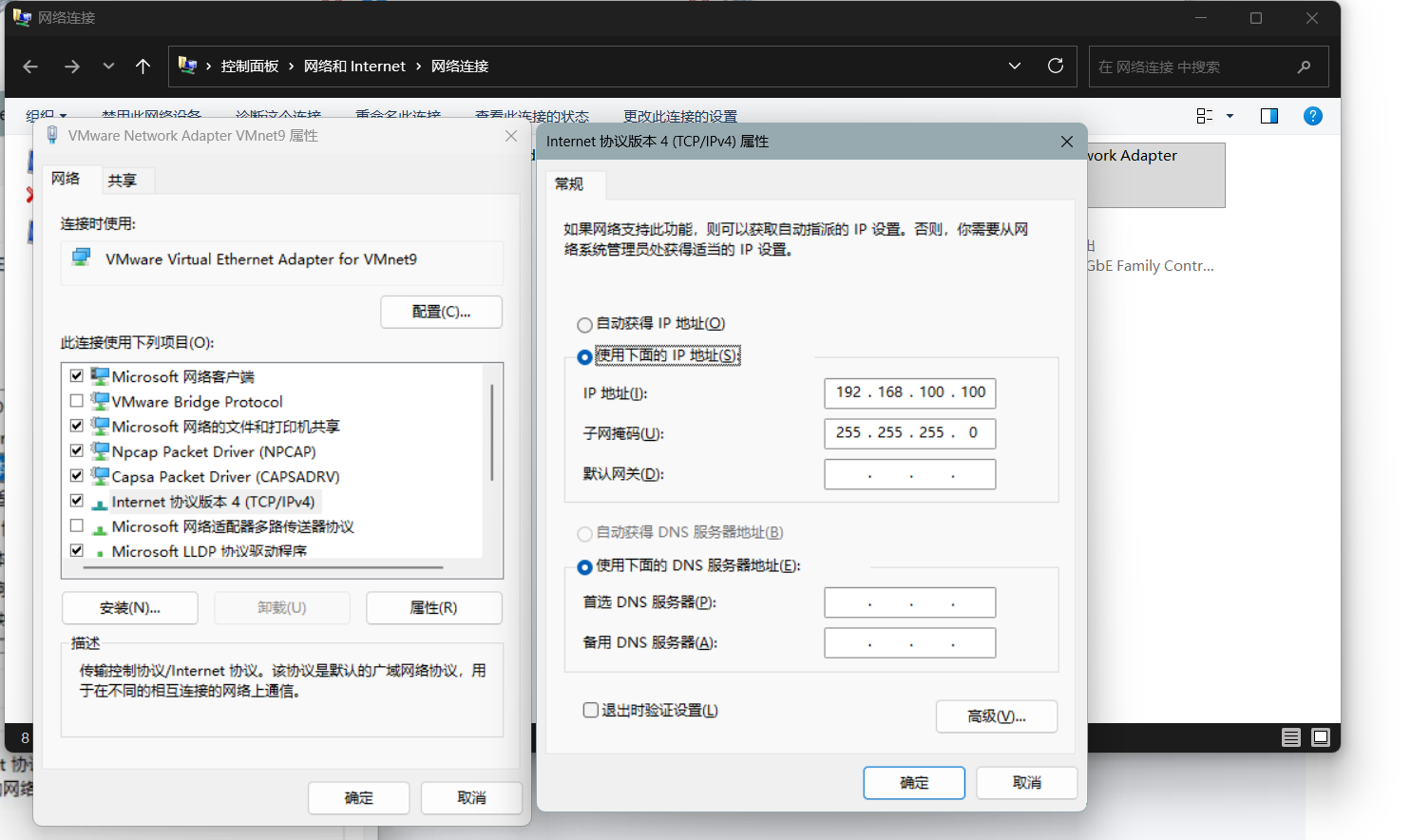

然后在网络连接,vmnet9的ipv4自动获取一个地址

可以给这个这个设置一个静态ip:如果电脑自动获取 IP,可能会冲突

为了不和检材环境中的虚拟机冲突,给本机的VMnet9配置一个静态IP

这个时候返回到node1中

发现这个ip地址是192.168.100.101

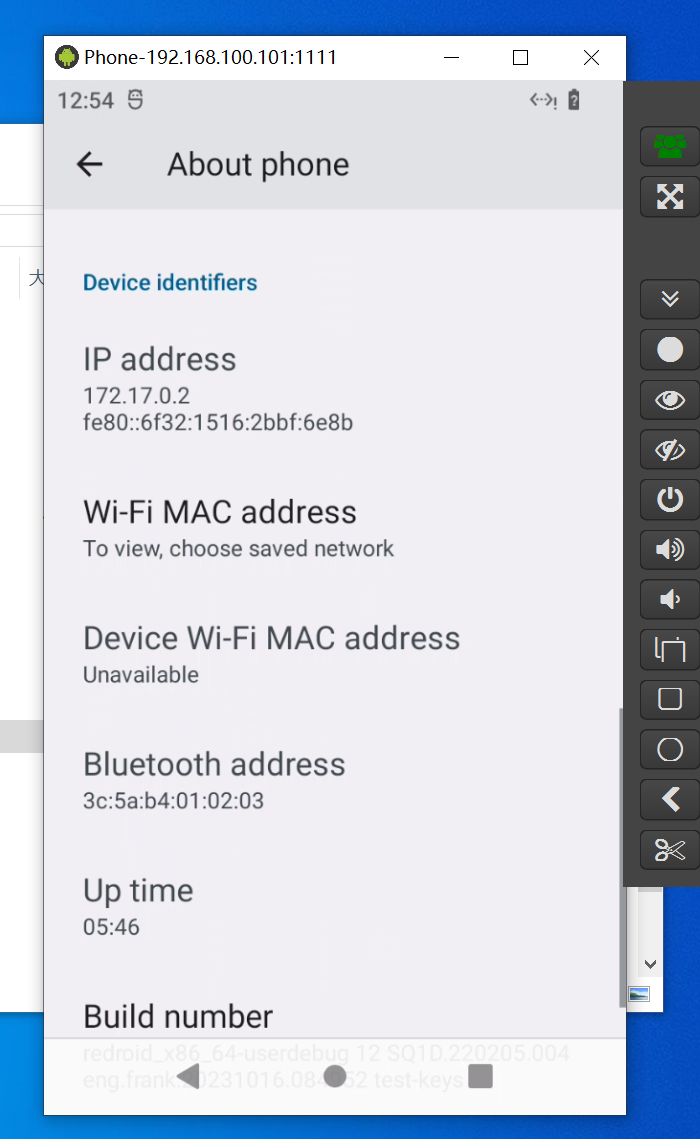

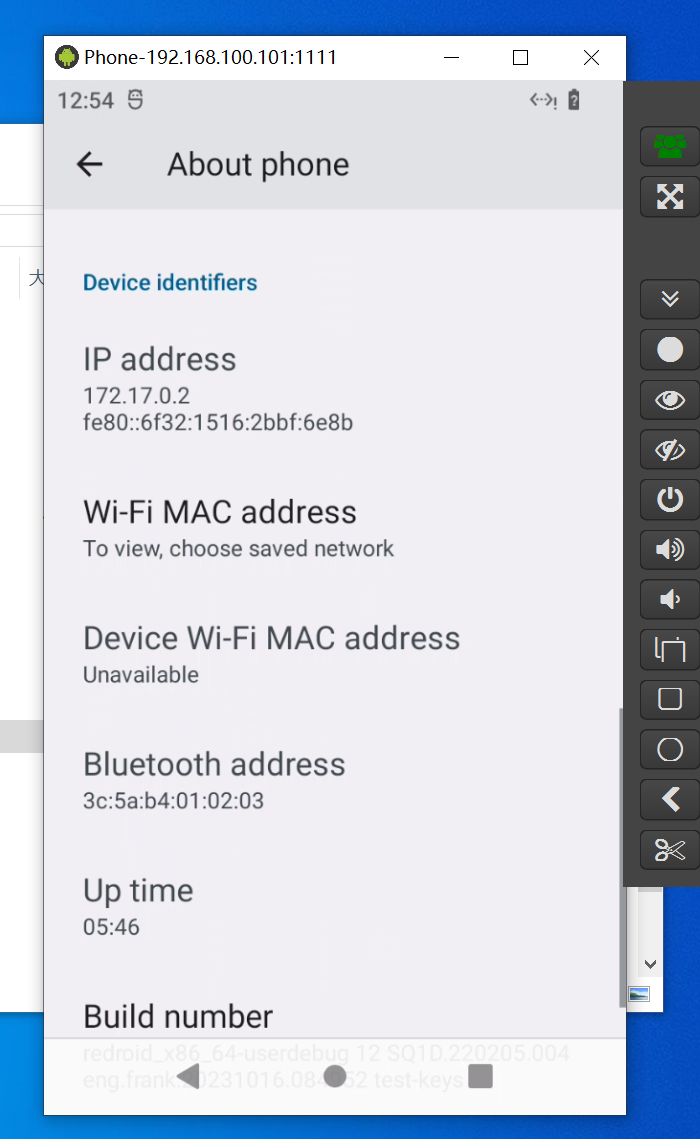

5. 在PVE虚拟化平台的”101(node1)”虚拟机中启动”priceless_knuth”手机容器后,该安卓手机的蓝牙MAC地址是多少?[答案格式:12:34:ab:cd:a1:b2]

modprobe binder_linux devices=”binder,hwbinder,vndbinder”

modprobe ashmem_linux

这个时候docker也起起来了,返回到pc中

3c:5a:b4:01:02:03

6. 警方现场勘验过程中,曾使用雷电手机取证软件通过嫌疑人软路由对云手机进行了远程取证,请问以下哪个端口可以明确是取证时使用过的端口?[多选题] A.11111 B.12222 C.13333 D.23333 E.24444 F.35555

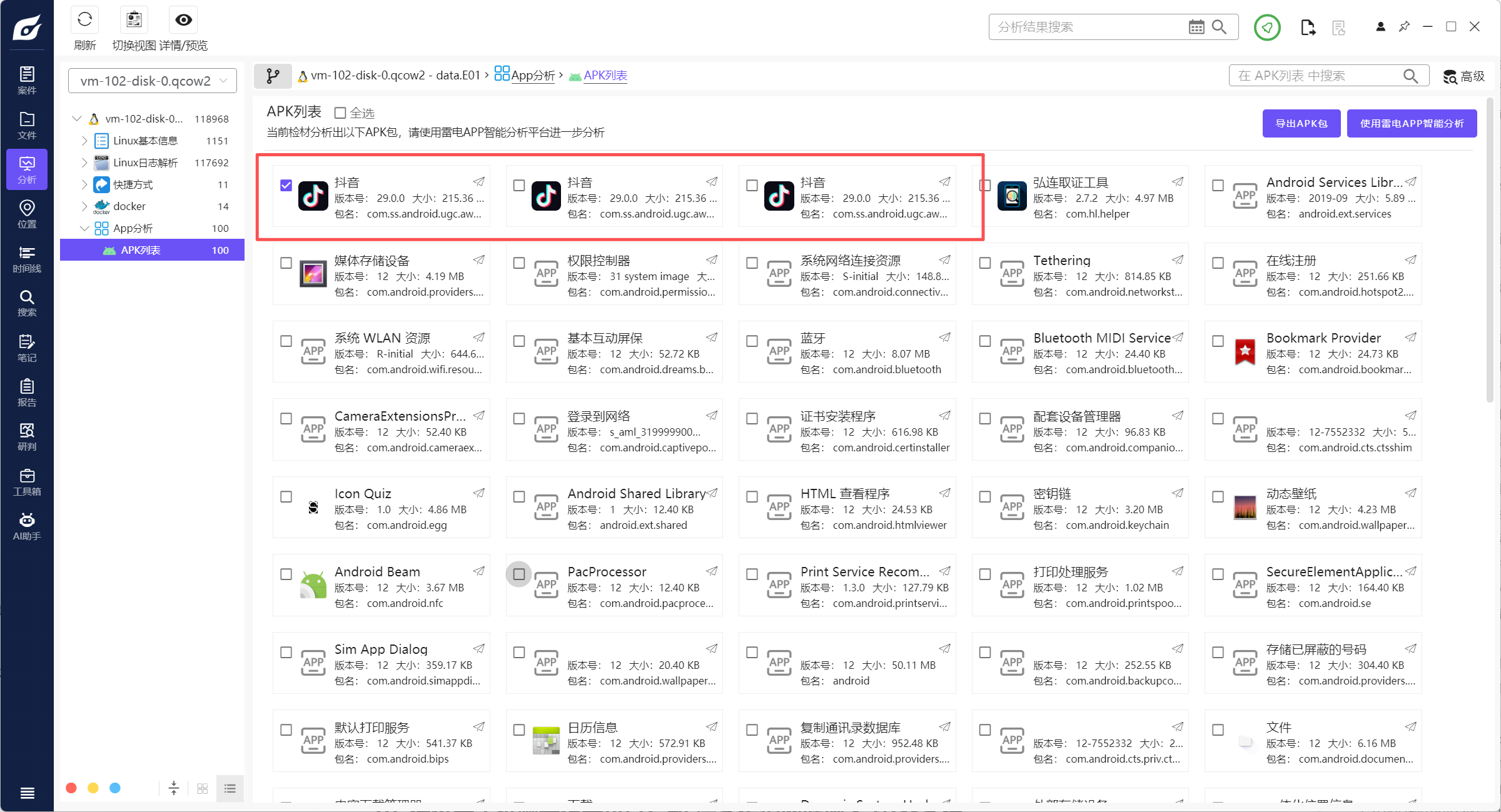

在node2中找到了弘连取证工具

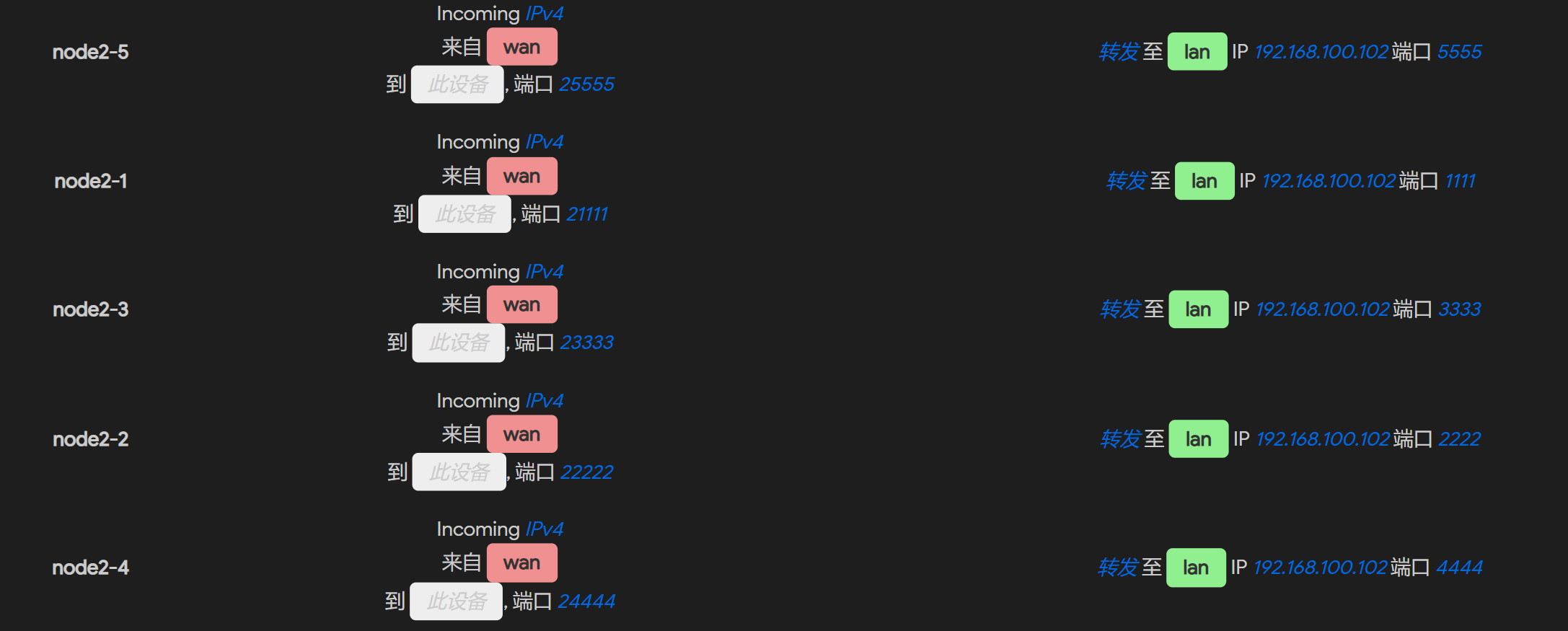

回到软路由在网络防火墙里面的端口转发中找到node2的部分

所以是23333/24444

7. 在PVE虚拟化平台的node2中名为loving_shtern的手机映射至软路由中,所占用的端口号为? [答案格式:123]

到软路由中找:

25555

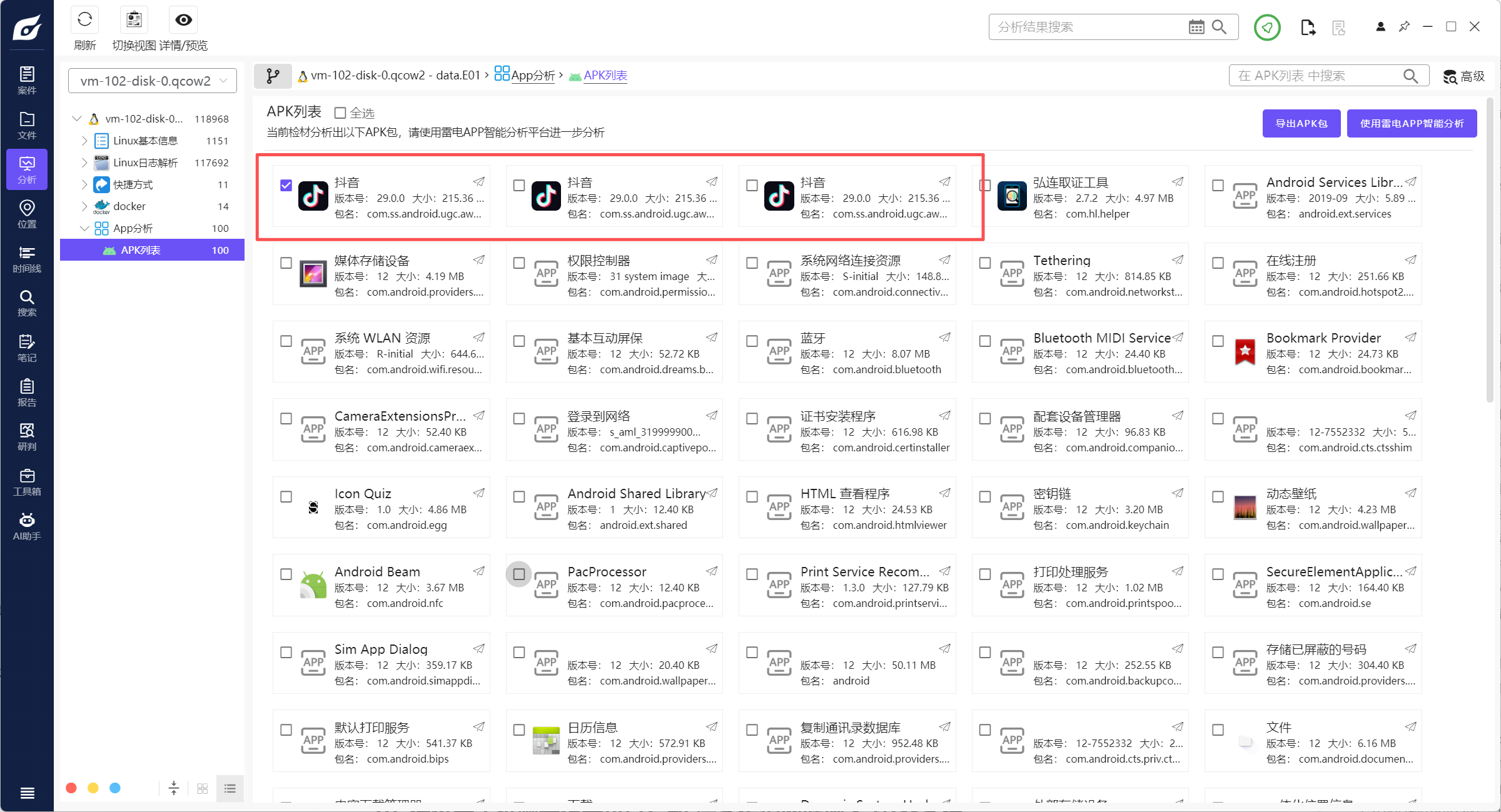

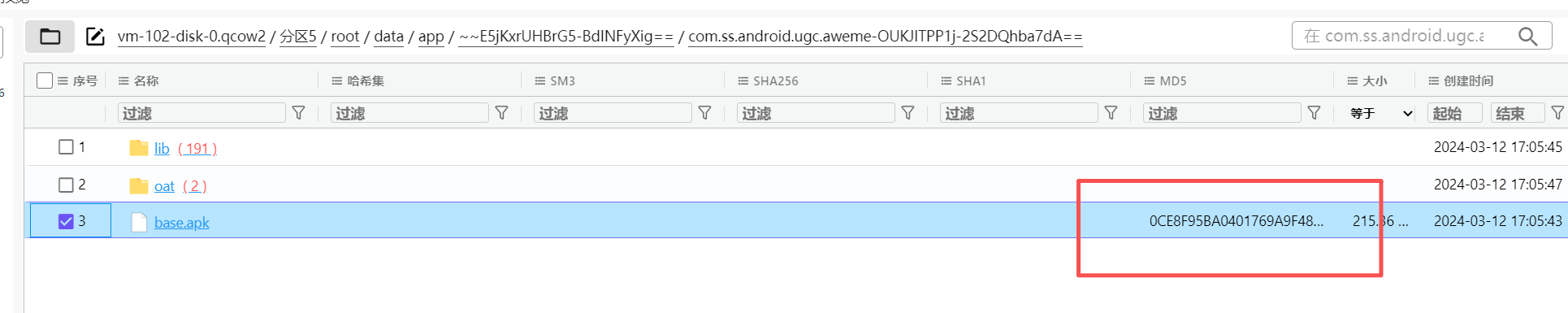

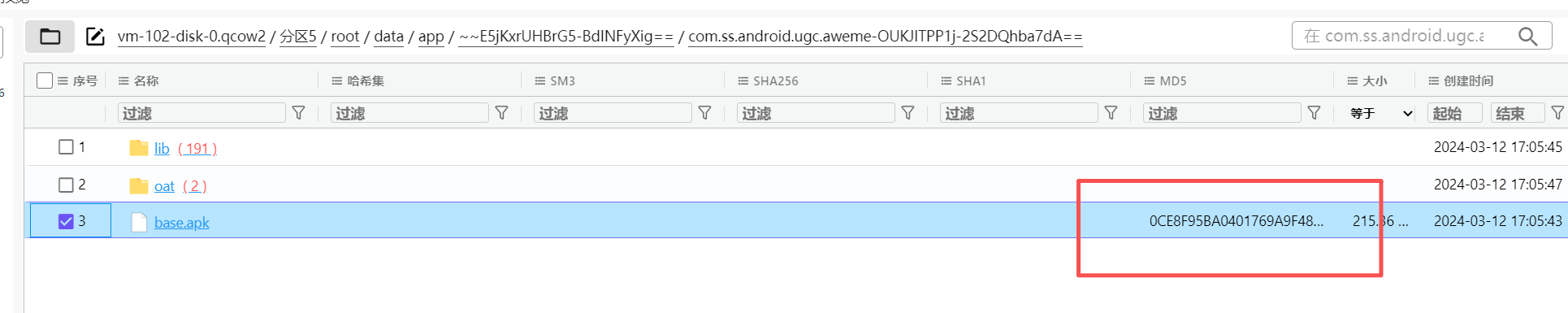

8. 在PVE虚拟化平台的node2中loving_shtern手机容器中安装的名为”抖音”安装包的MD5值为?[答案格式:abc123]

0ce8f95ba0401769a9f4860749cc8206

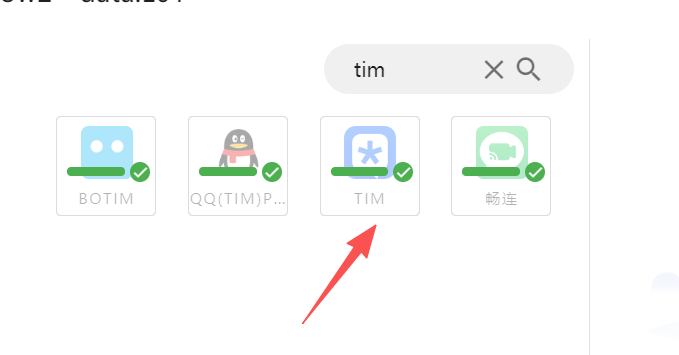

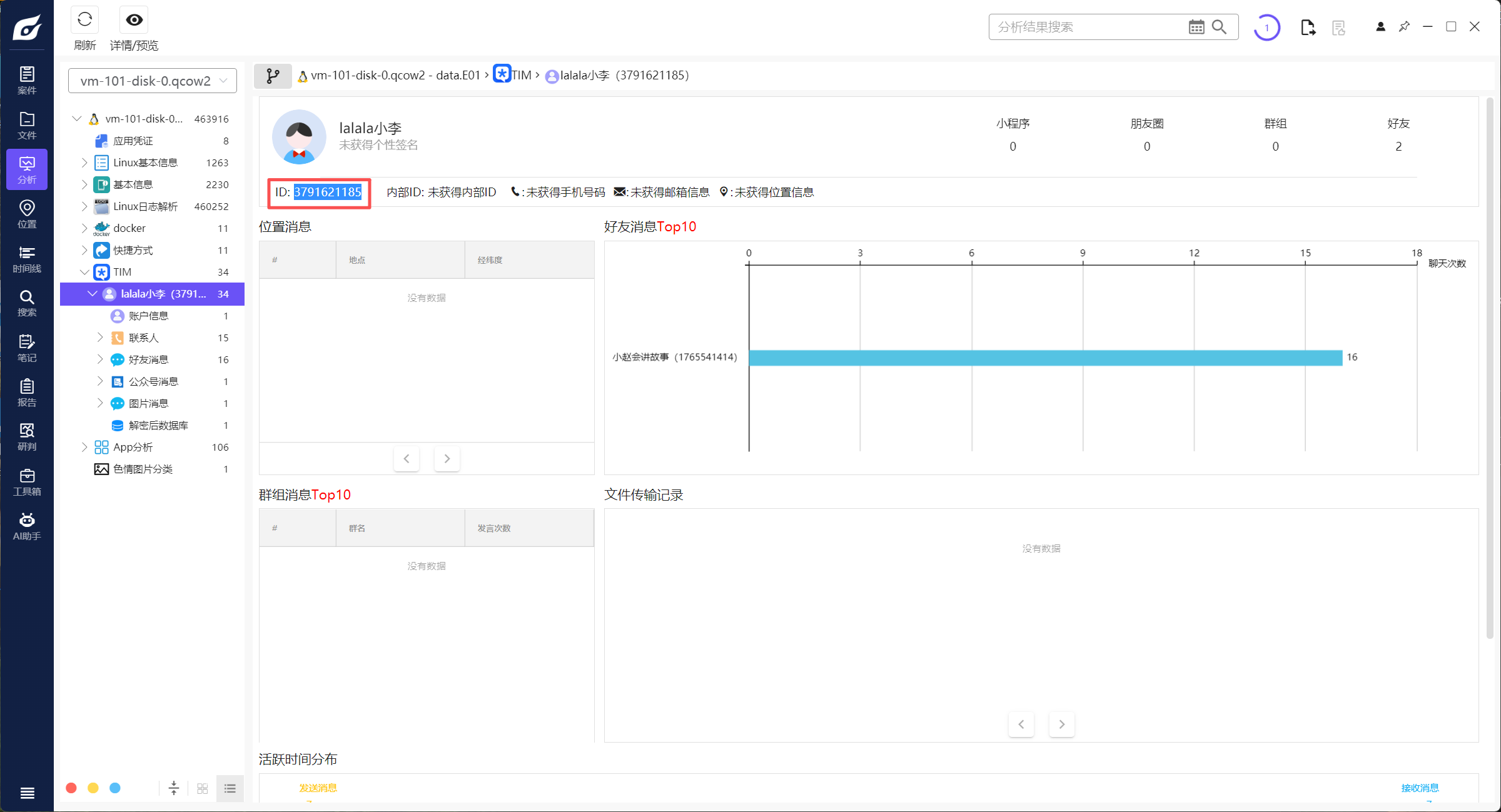

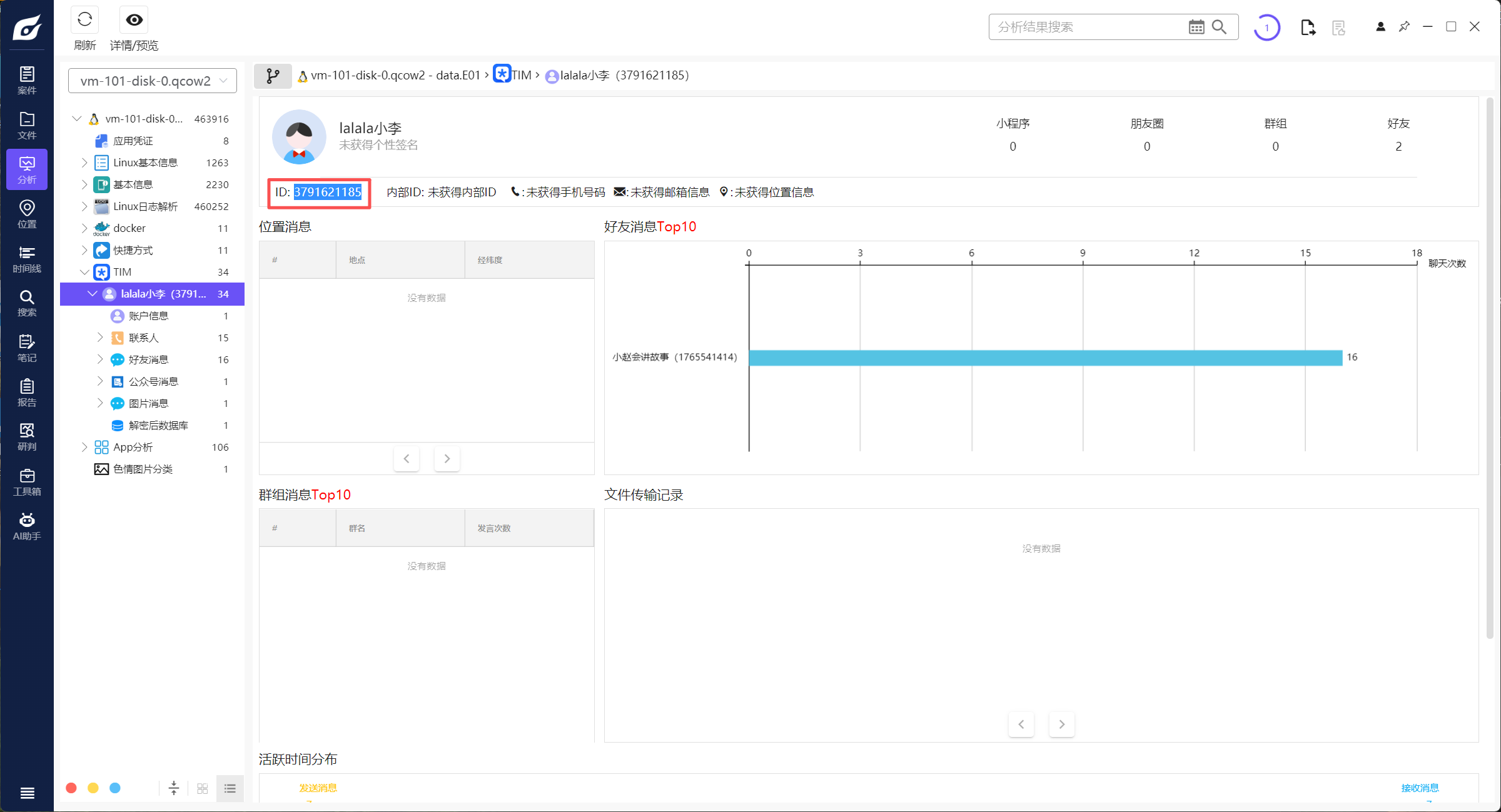

9. 根据集群中手机内容分析,传销人员在评论区引流使用的qq号为?[答案格式:123]

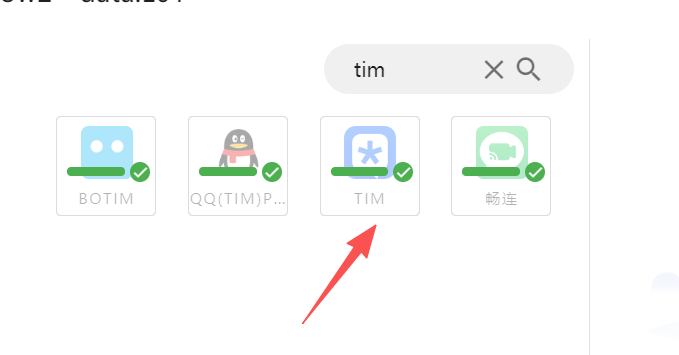

在101和102两个虚拟机中找到了Tim

分析即可

分析即可

3791621185

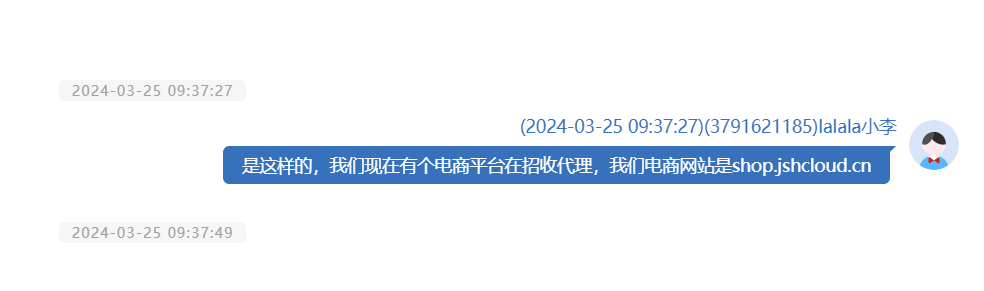

10. 通过云手机聊天记录可以得知,涉案传销网站域名为?答案格式:www.forensix.cn

shop.jshcloud.cn

传销网站部分

如何使用java/sql的虚拟机?

112-sqlserver绕密

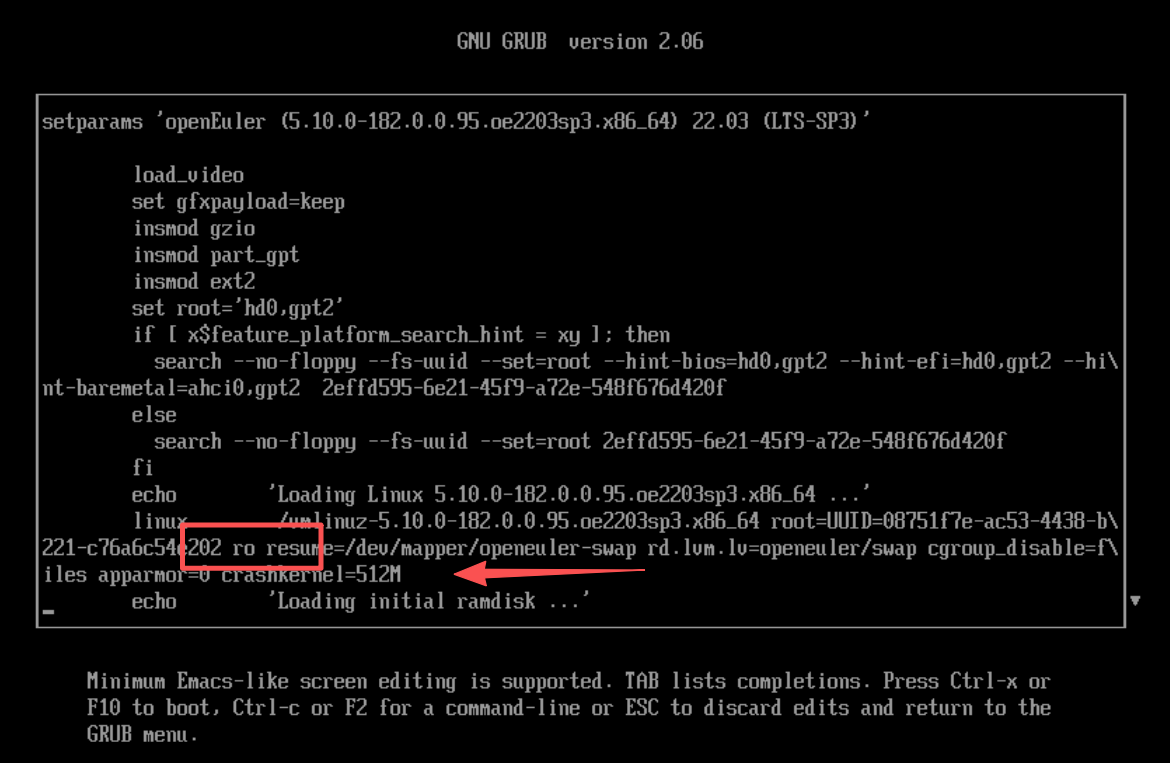

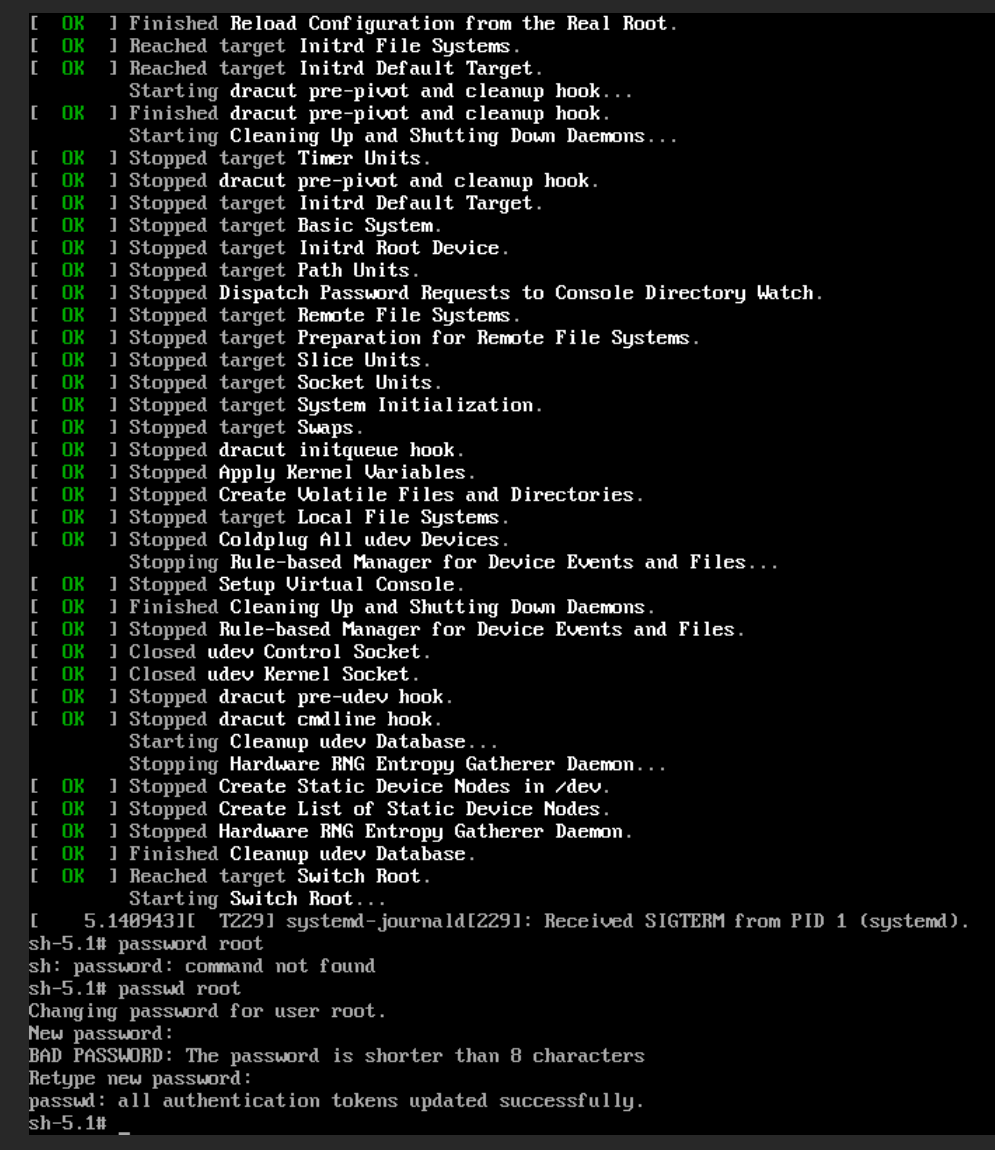

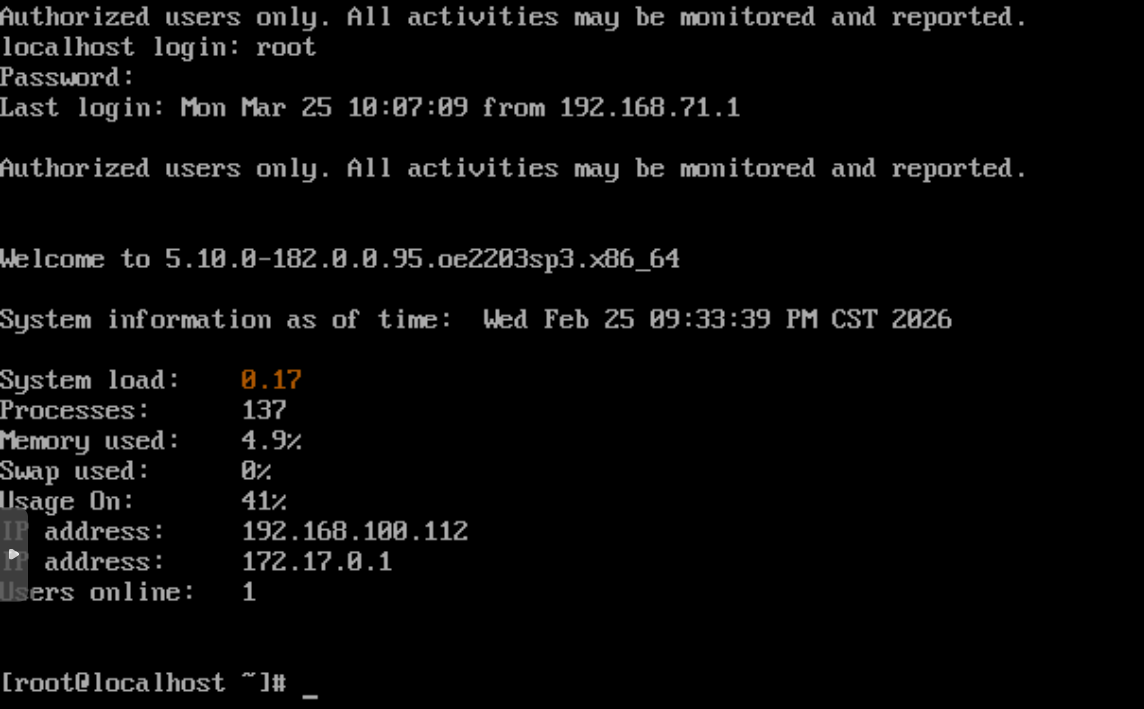

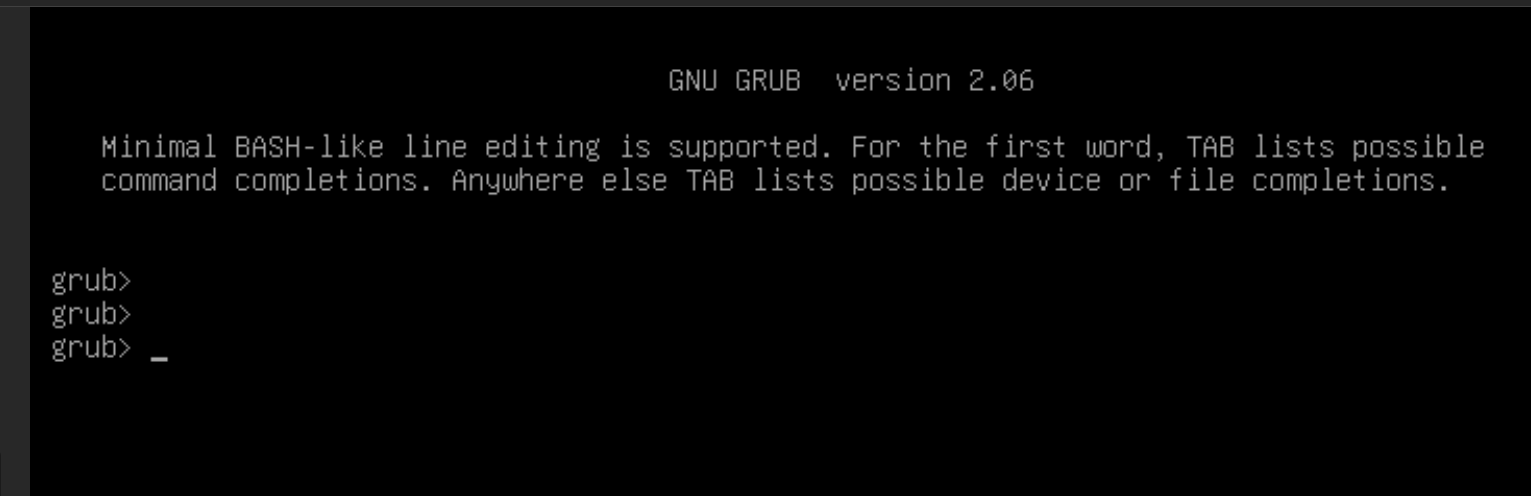

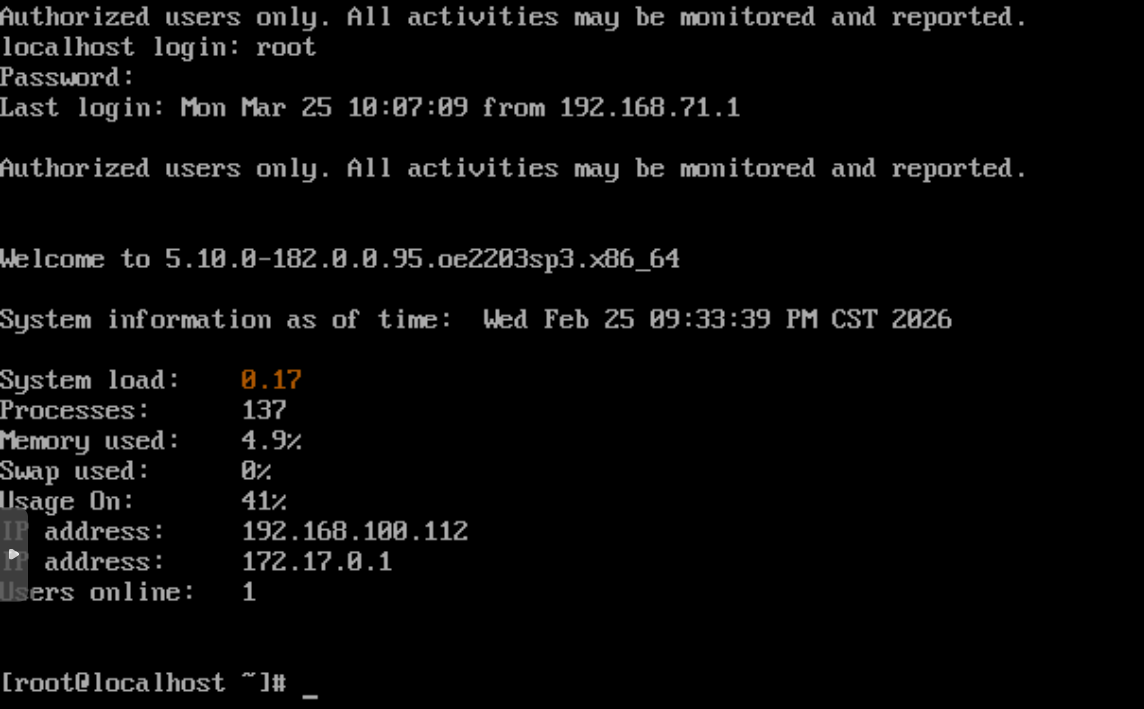

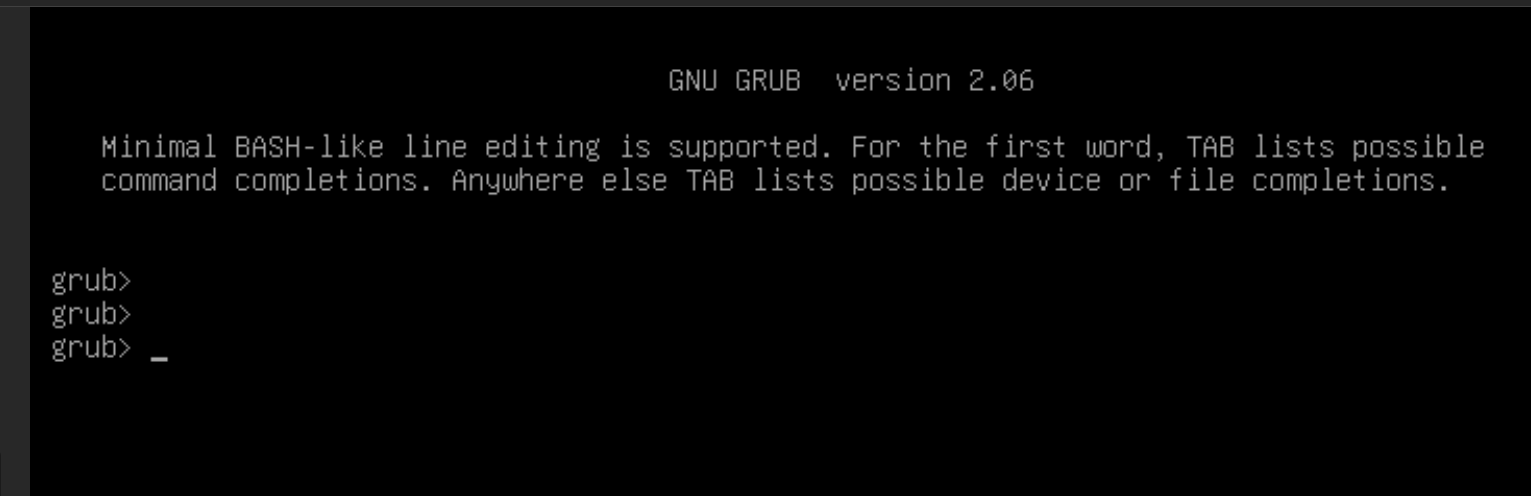

在 openEuler 系统中,如果忘记了 root 密码,可以通过 GRUB2 单用户模式 来重置。以下步骤适用于 openEuler 22.03、24.03 等版本,并已在虚拟机和物理机环境中验证有效。

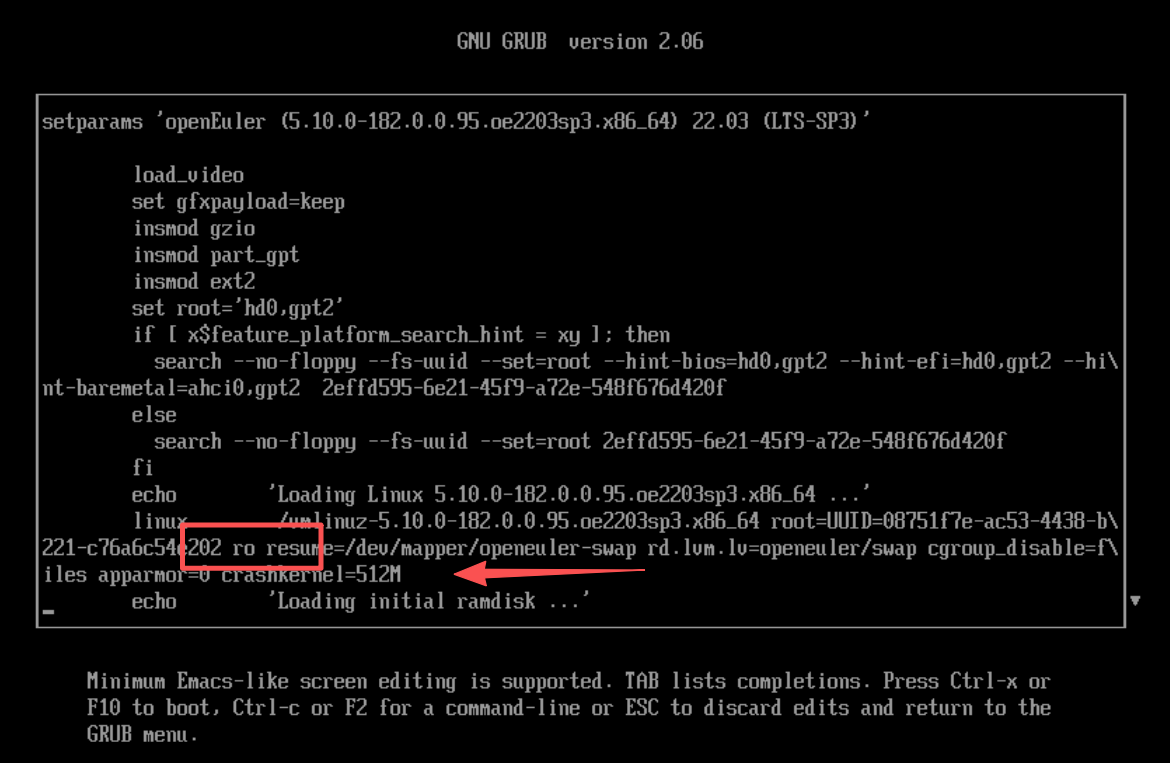

步骤 1:进入 GRUB2 编辑模式

- 重启系统,在内核选择界面按

_**e**_键进入 GRUB2 配置页面。

- 如果系统启用了 GRUB2 密码保护,输入:

用户名:root

密码:openEuler#12

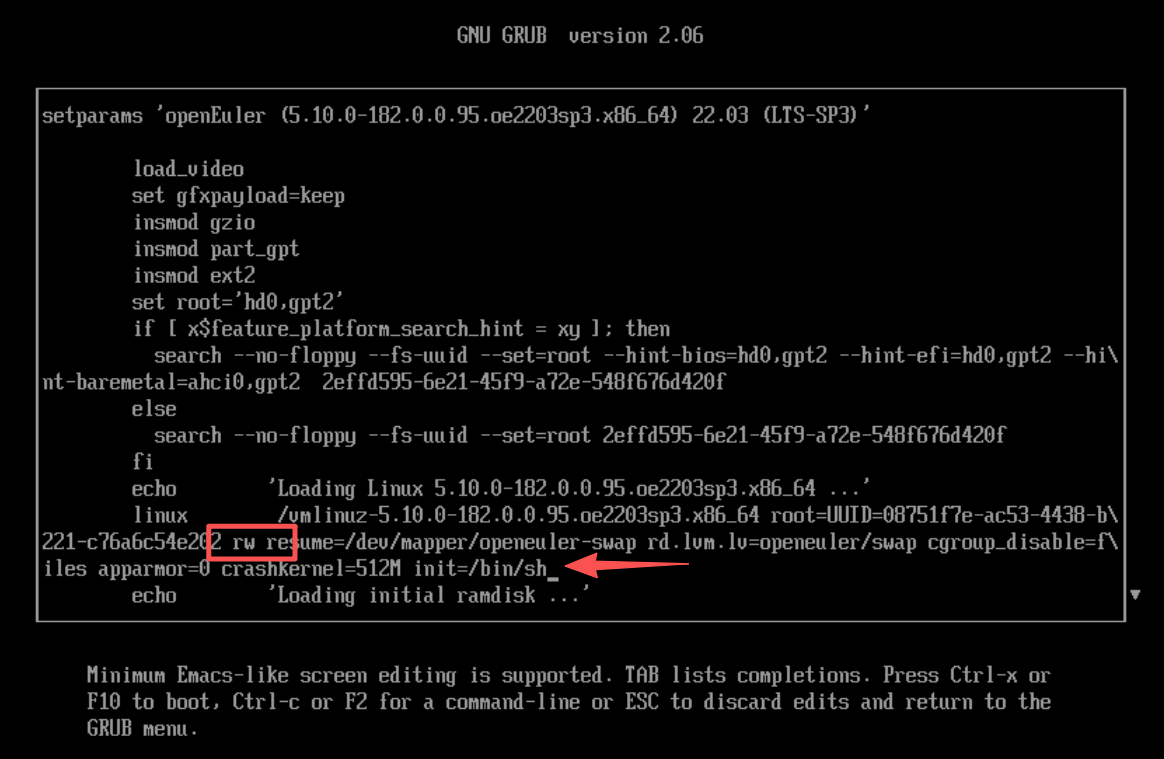

步骤 2:修改内核启动参数

- 找到以 linux 开头的行,将其中的 ro 改为 rw(允许读写)。

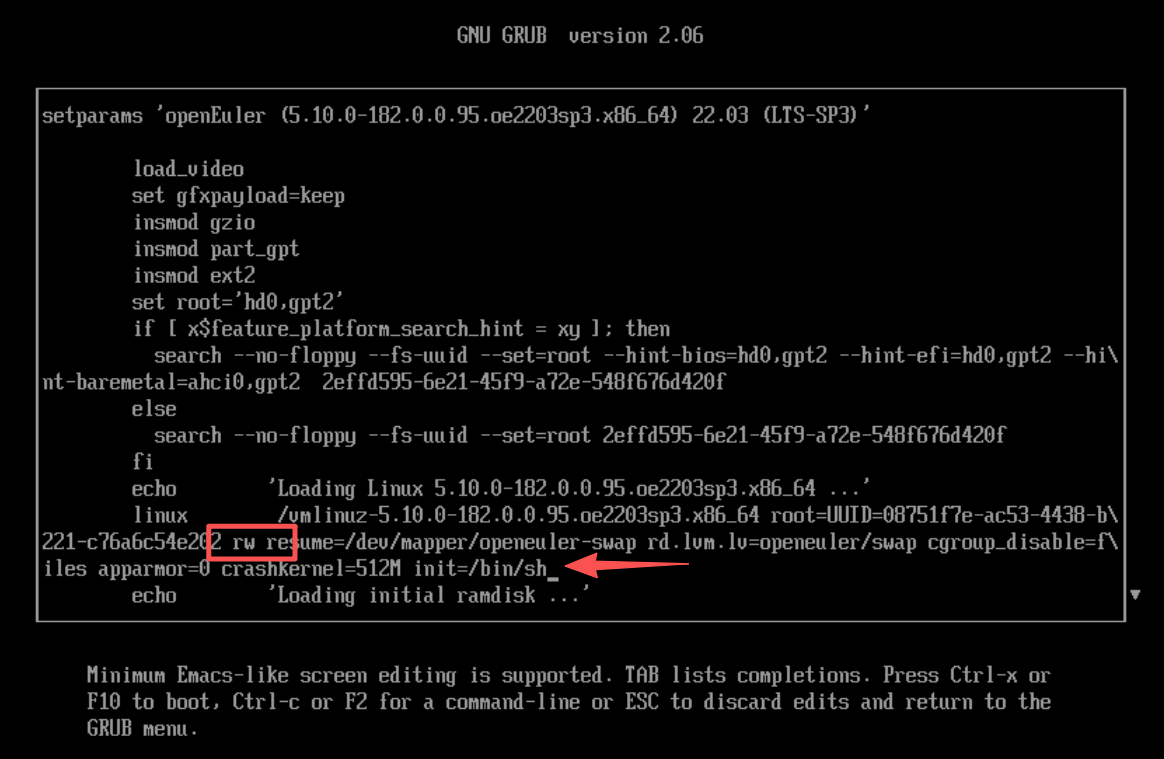

- 在该行末尾添加:

init=/bin/sh

步骤 3:进入单用户模式

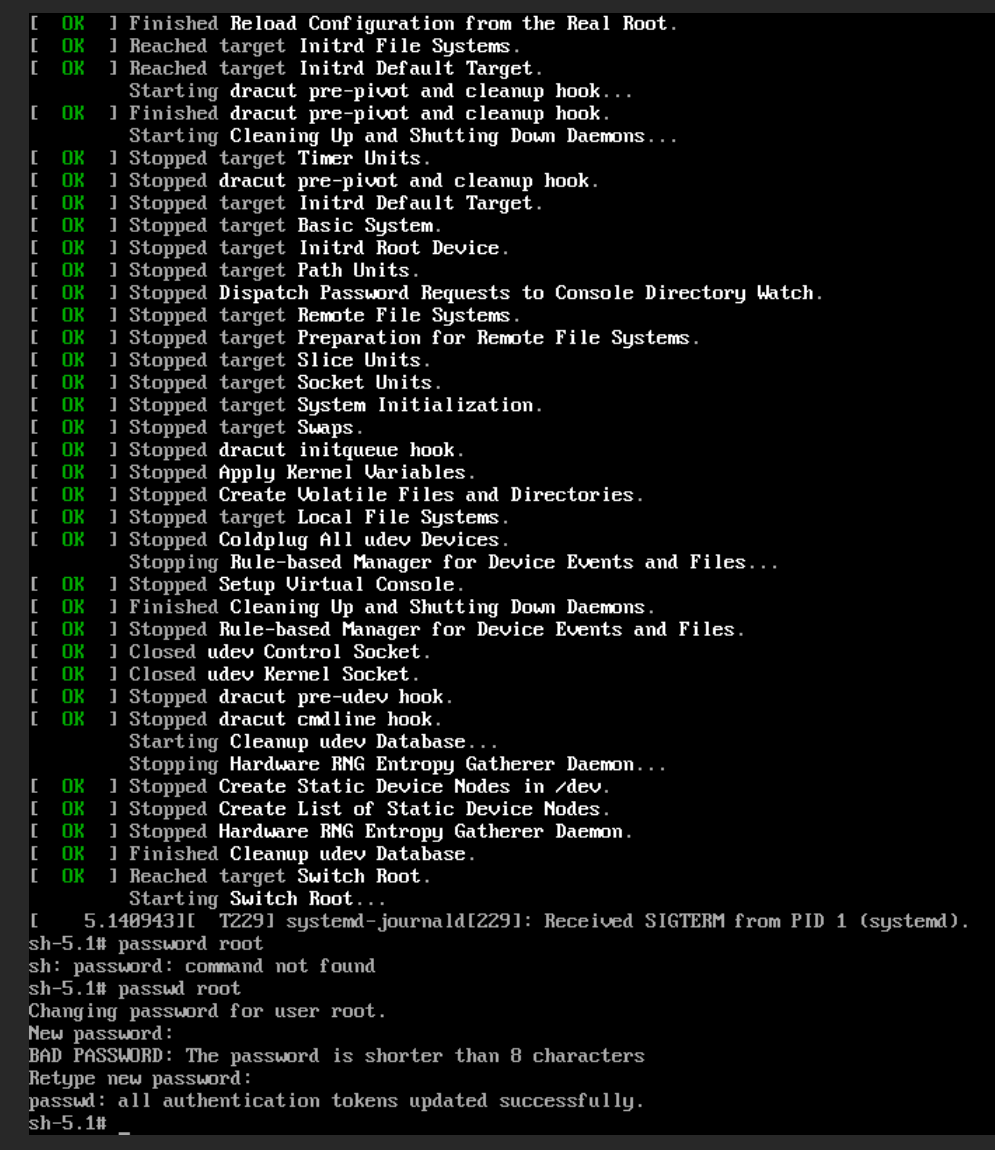

- 按 Ctrl + X 或 F10 启动修改后的内核,进入单用户 shell 界面。

步骤 4:修改 root 密码

passwd root

- 按提示输入两次新密码。

- 如果 SELinux 为启用状态,执行:

touch /.autorelabel

步骤 5:重启系统

exec /sbin/init

111-javaserver 失败了

修了半天也没修好,于是乎直接创建一个新的,这里留一个ubuntu绕密的文章

Ubuntu 22.04 进入救援或单用户模式-Ubuntu 22.04忘记root密码_ubuntu22.04忘记root密码-CSDN博客

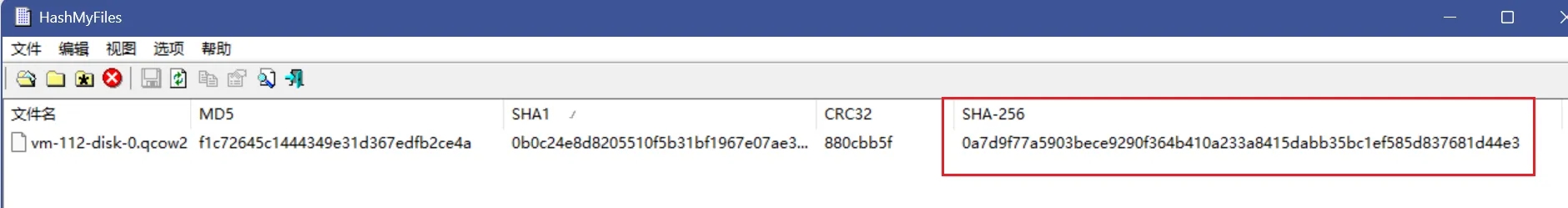

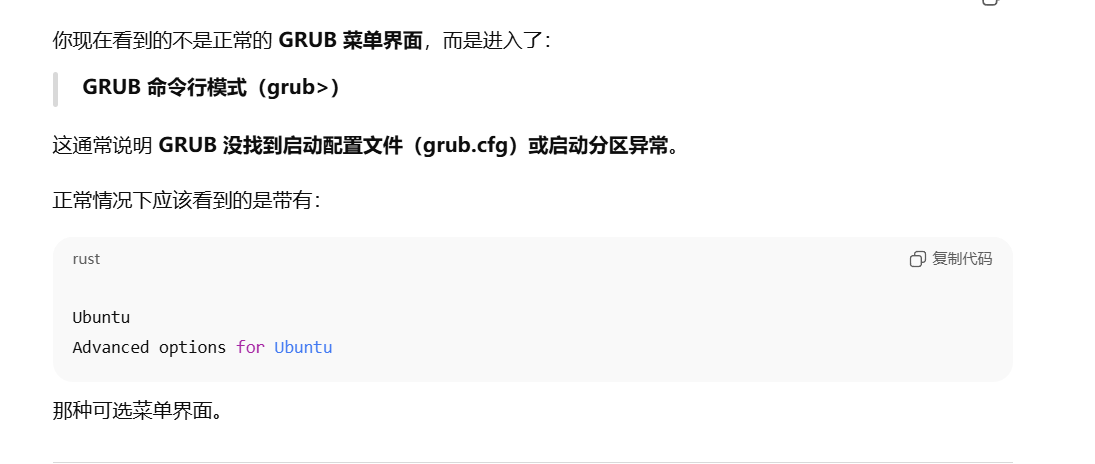

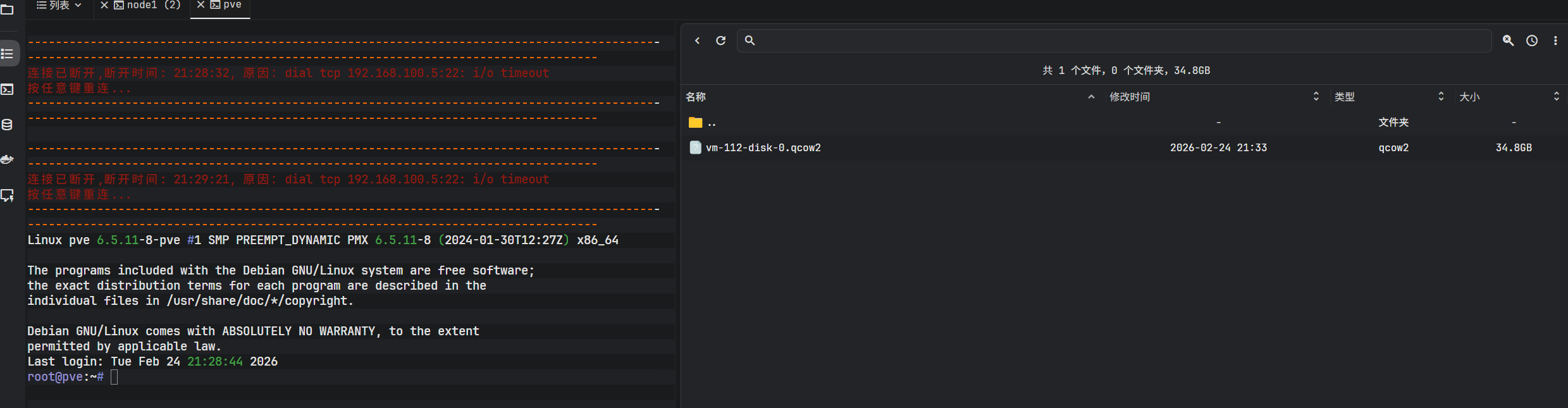

1. 涉案服务器集群中,sql数据库服务器112(sqlserver)对应的虚拟磁盘的SHA256值为?

在不开启虚拟化嵌套的情况下连接pve

通过ssh连接之后下载镜像

0a7d9f77a5903bece9290f364b410a233a8415dabb35bc1ef585d837681d44e3

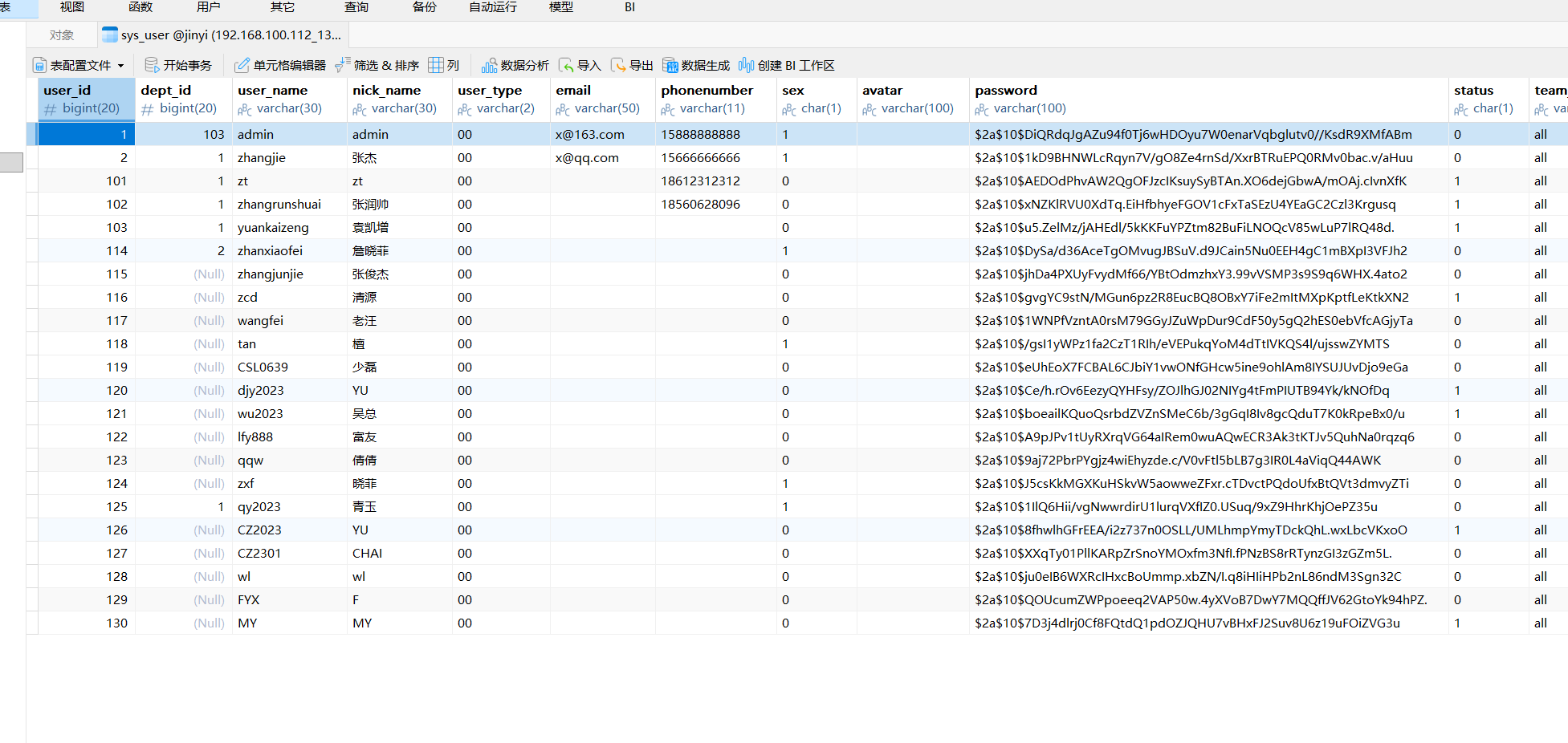

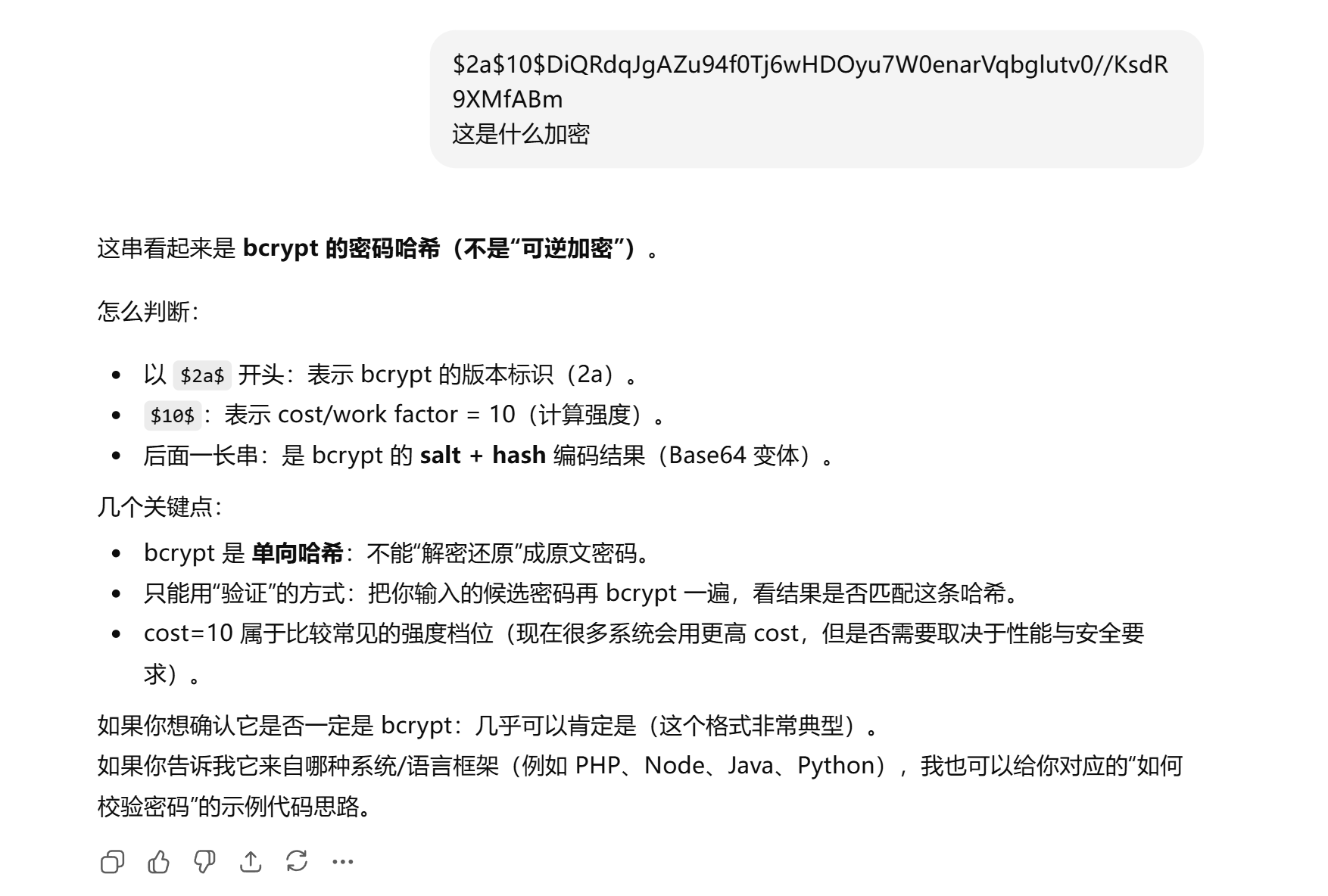

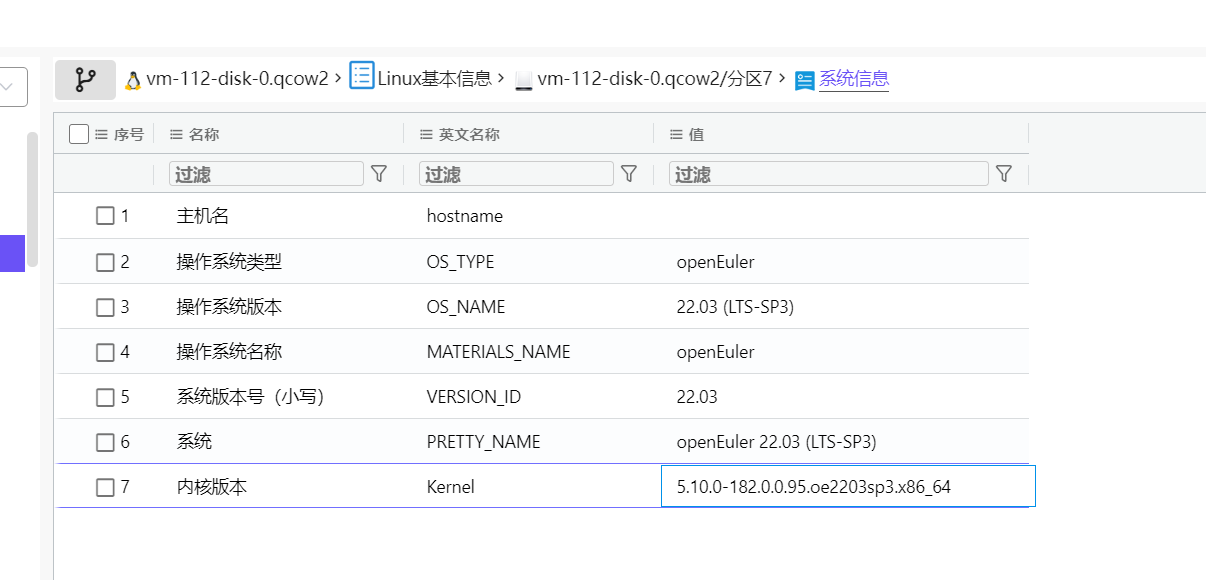

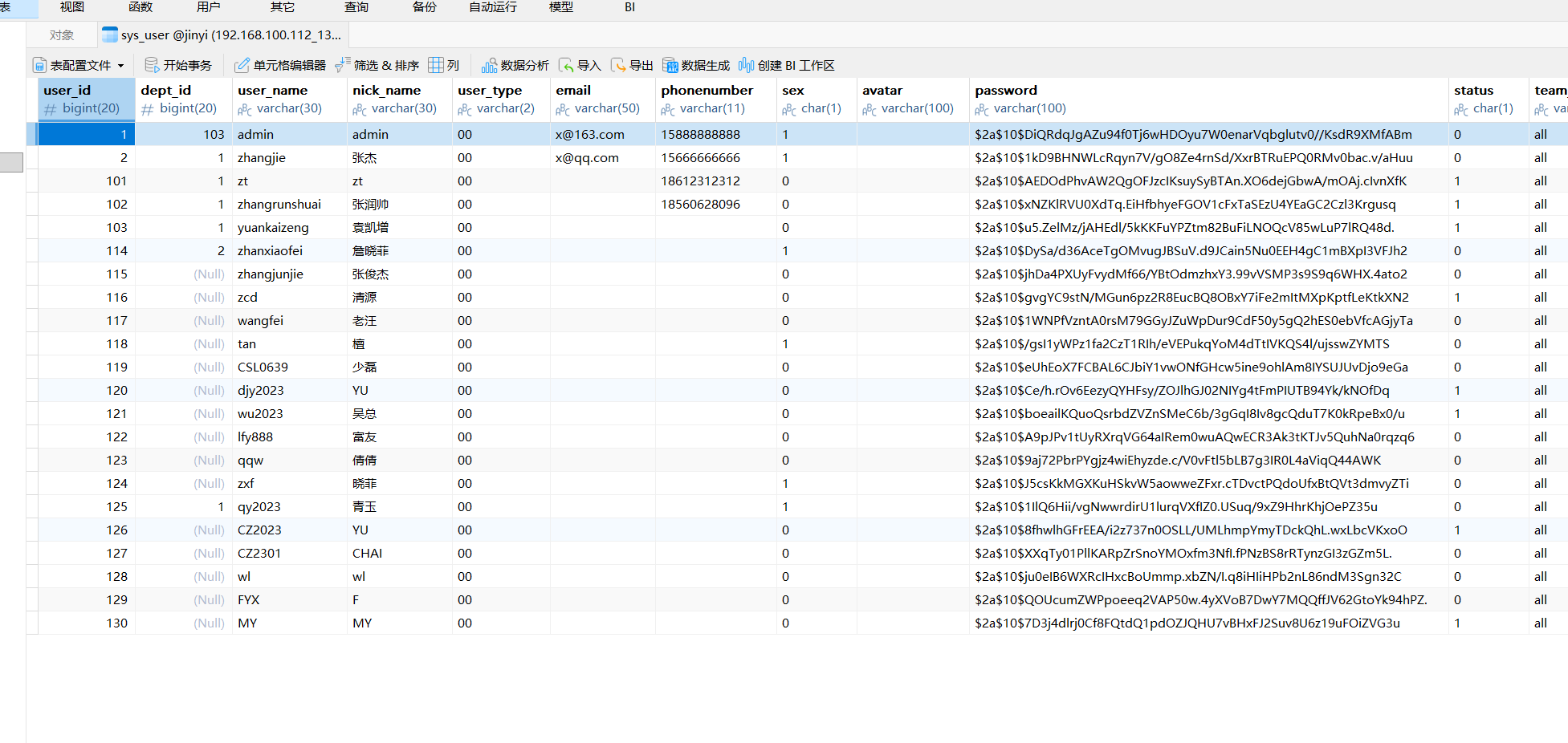

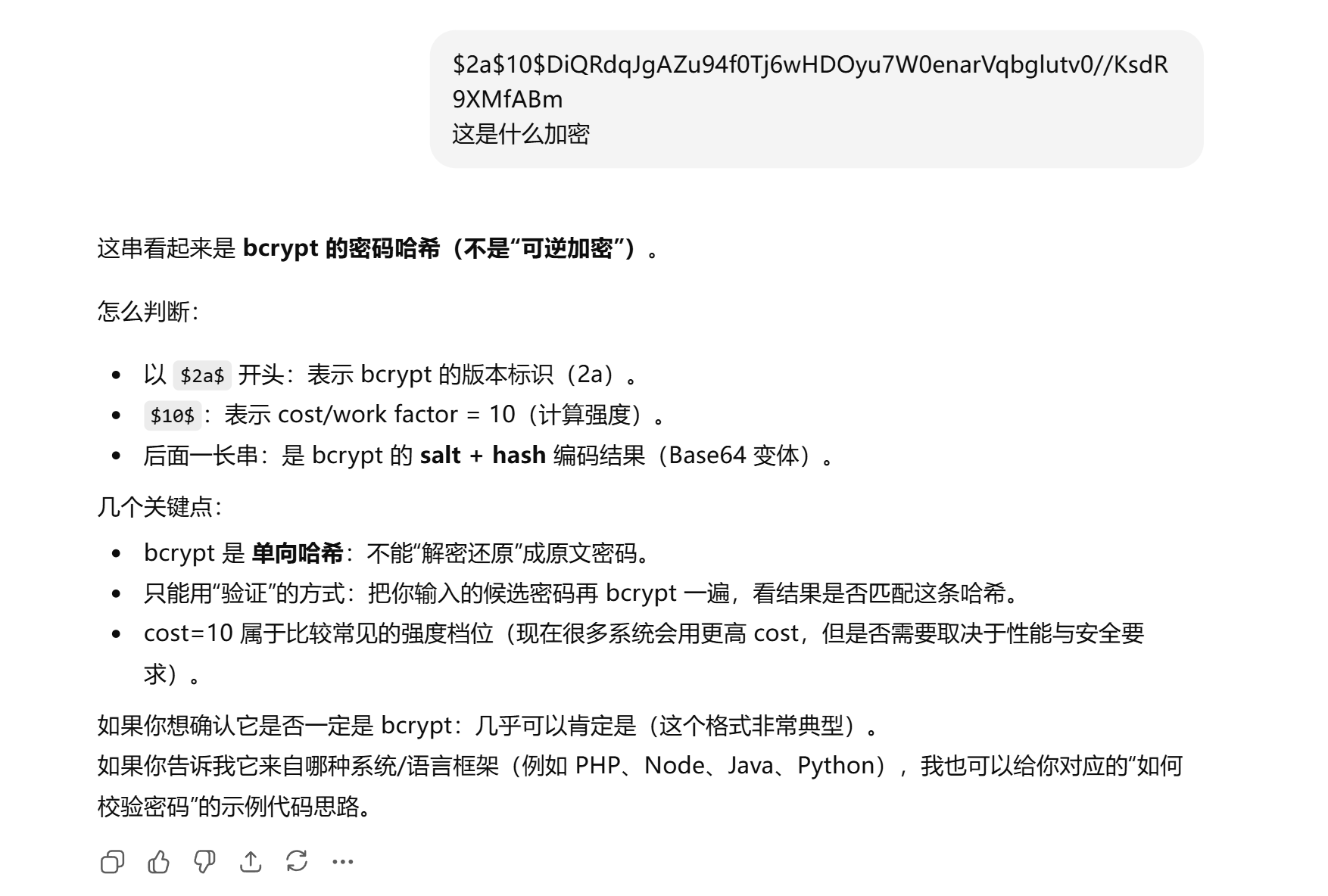

2. 涉案服务器集群中,数据库服务器的root用户密码加密方式为? A.SM3 B.SHA256 C.MD5 D.Bcrypt

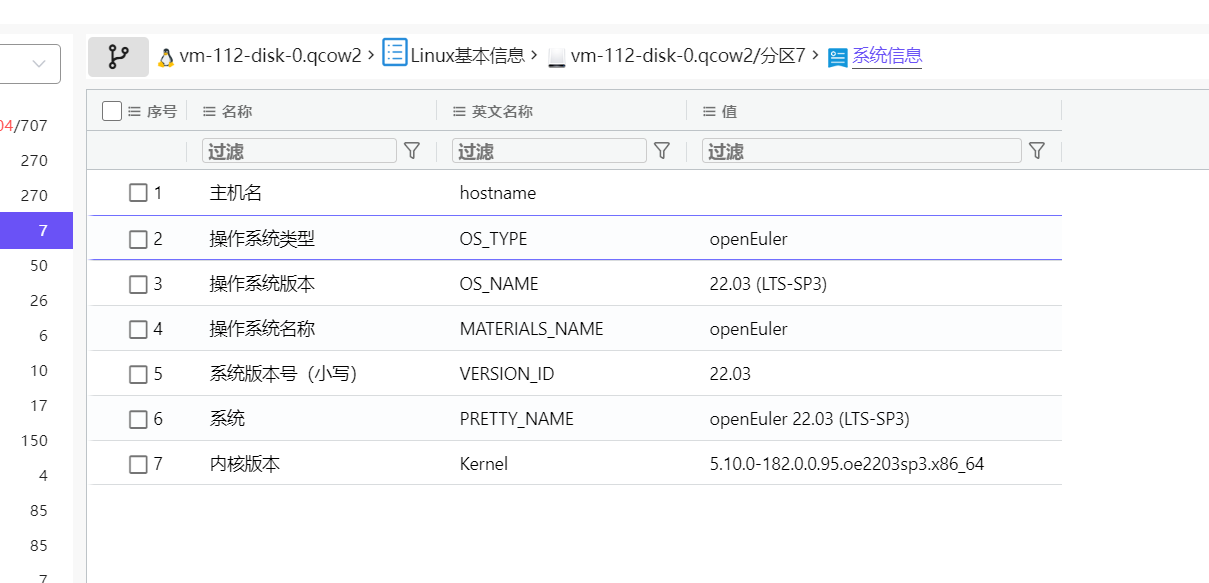

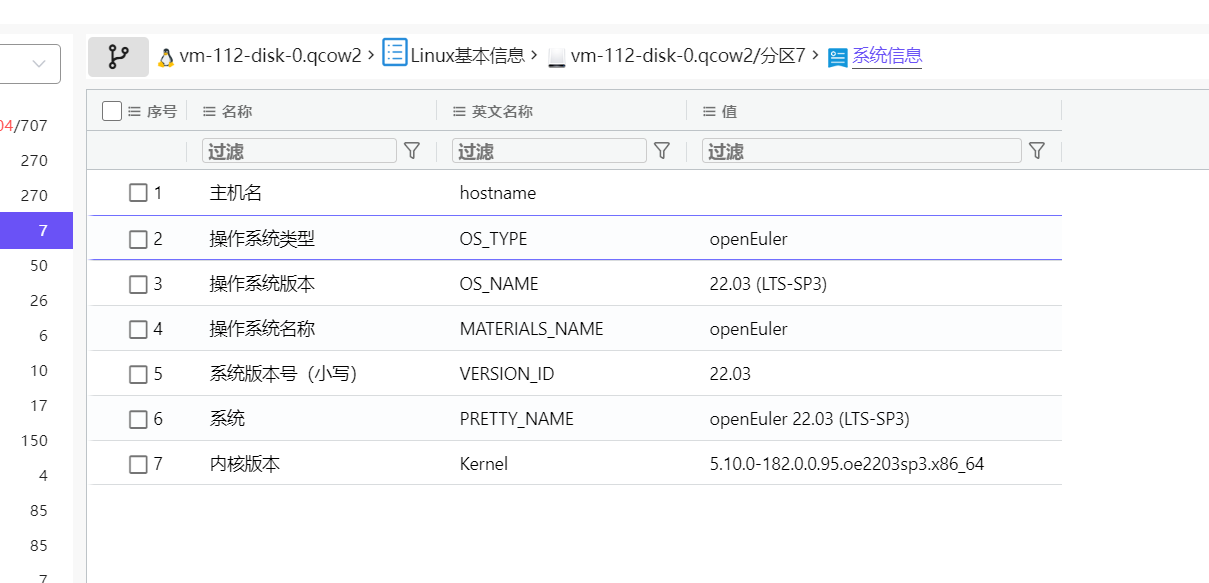

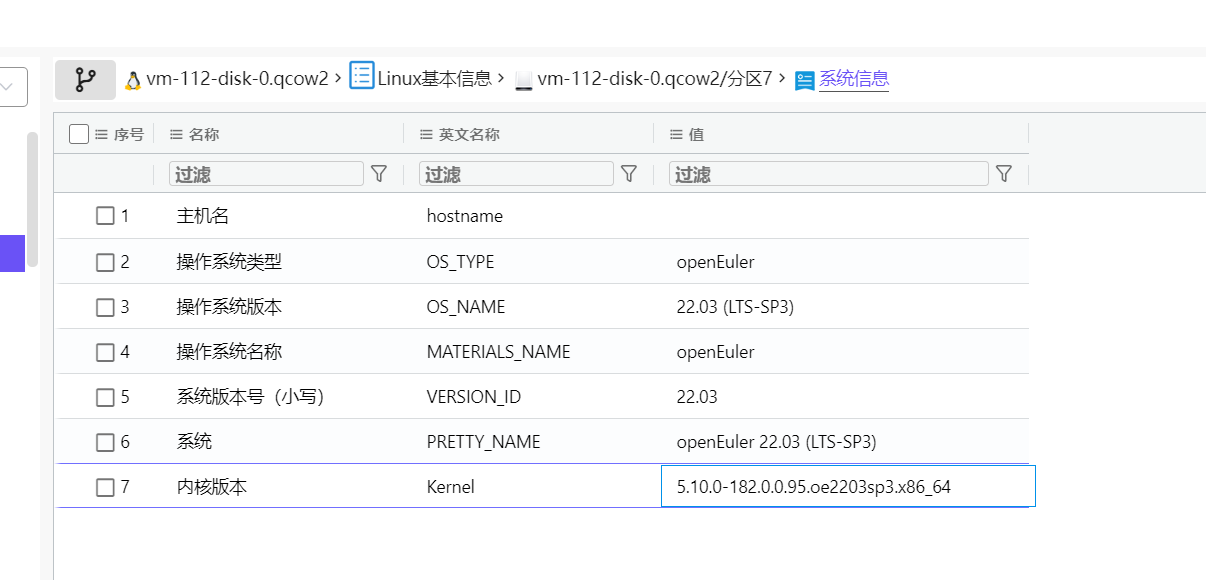

3. 涉案服务器集群中,数据库服务器的内核版本? [答案格式:1.1.1]

5.10.0

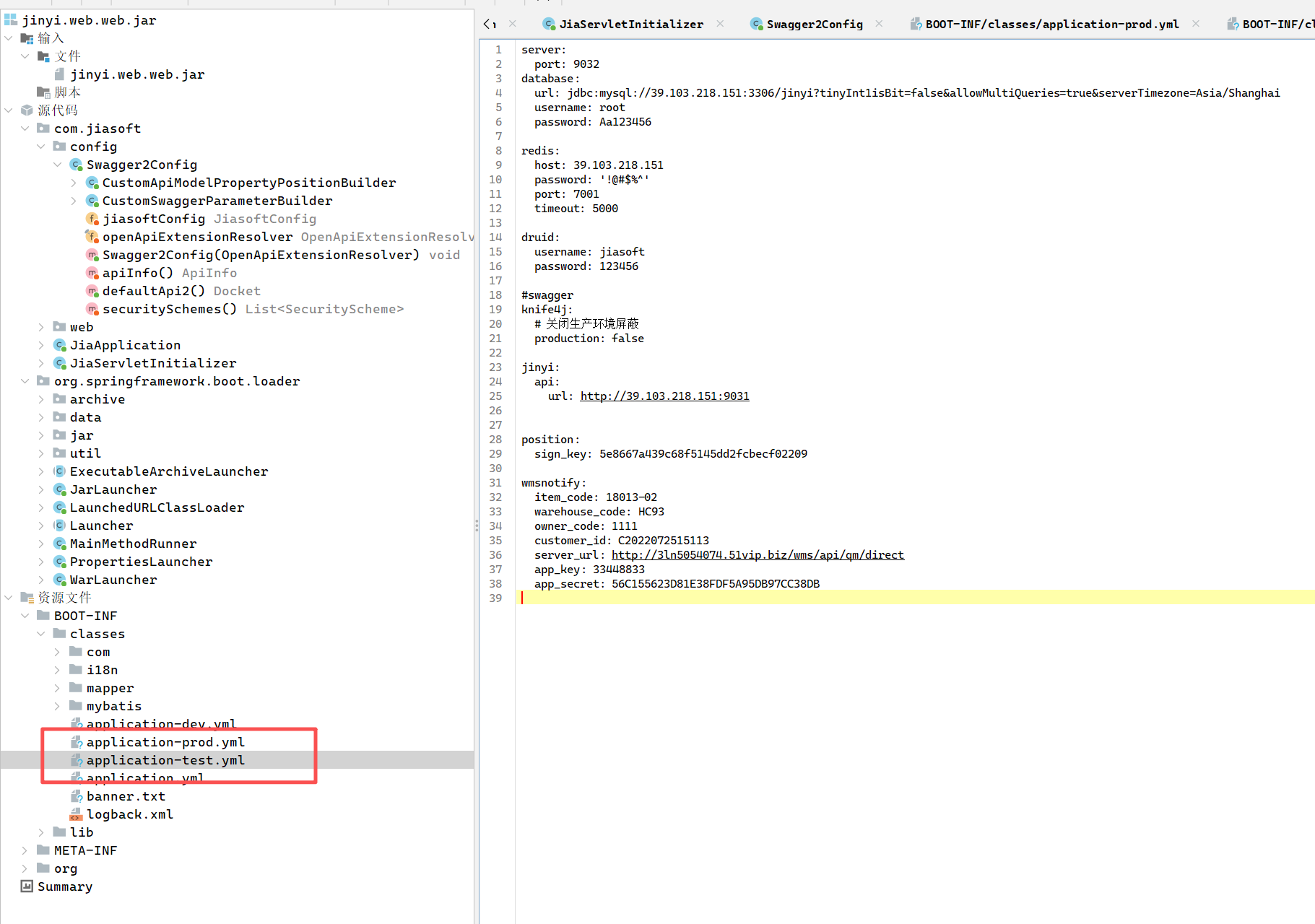

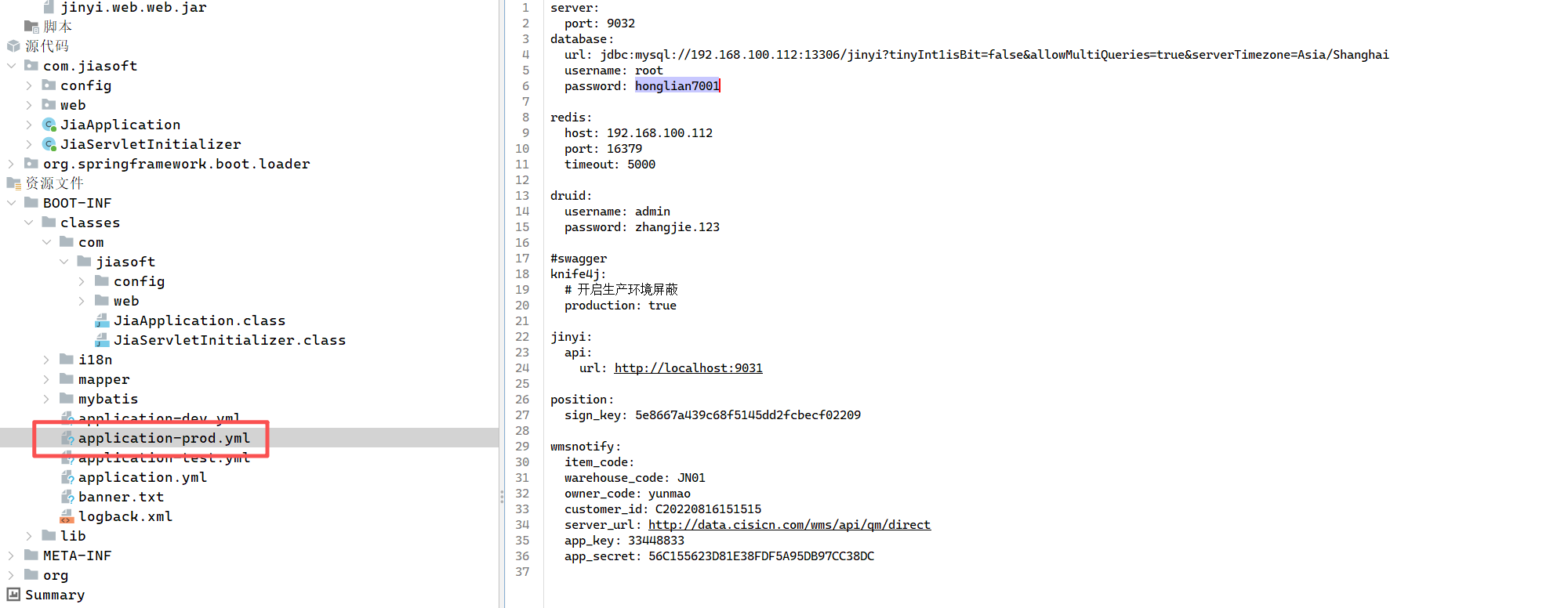

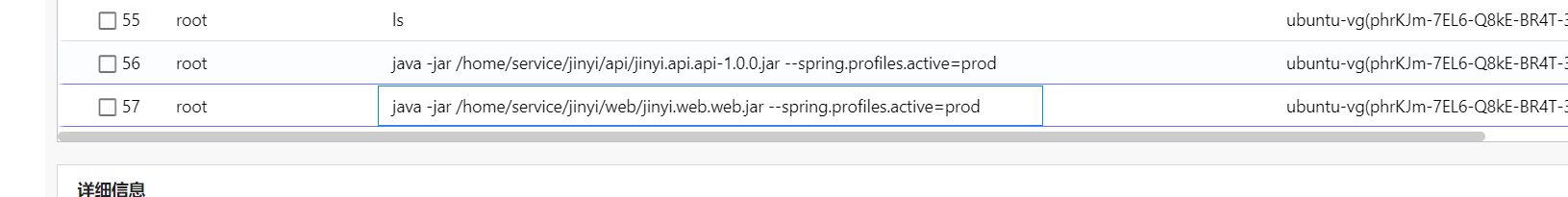

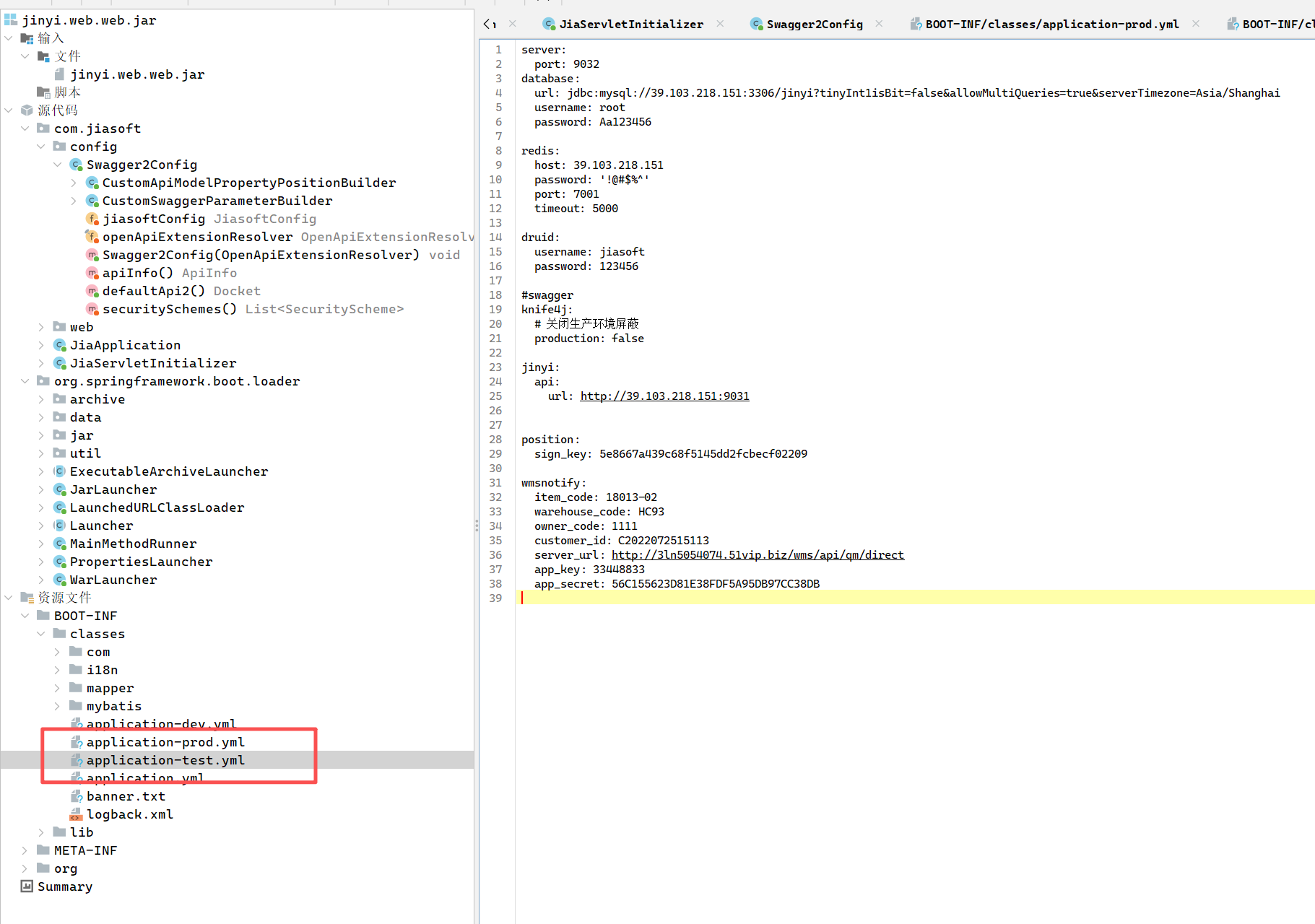

4. 涉案服务器集群中,Java服务器web服务监听的端口为?[多选题] A.9030 B.9031 C.9032 D.9033

9032/9031

jadx的搜索功能 只搜索源代码部分的,不包括资源文件的…

只搜索源代码部分的,不包括资源文件的…

5. 涉案服务器集群中,数据库服务器中Docker容器的数量为?[答案格式:1]

2

6. 涉案服务器集群中,数据库服务器有一个mysql容器节点,该容器的ID前六位为?[答案格式:abc123]

3ba5cb

7. 涉案服务器集群中,数据库服务器mysql容器节点的数据库版本号为?[答案格式:1.1.1]

5.7.44

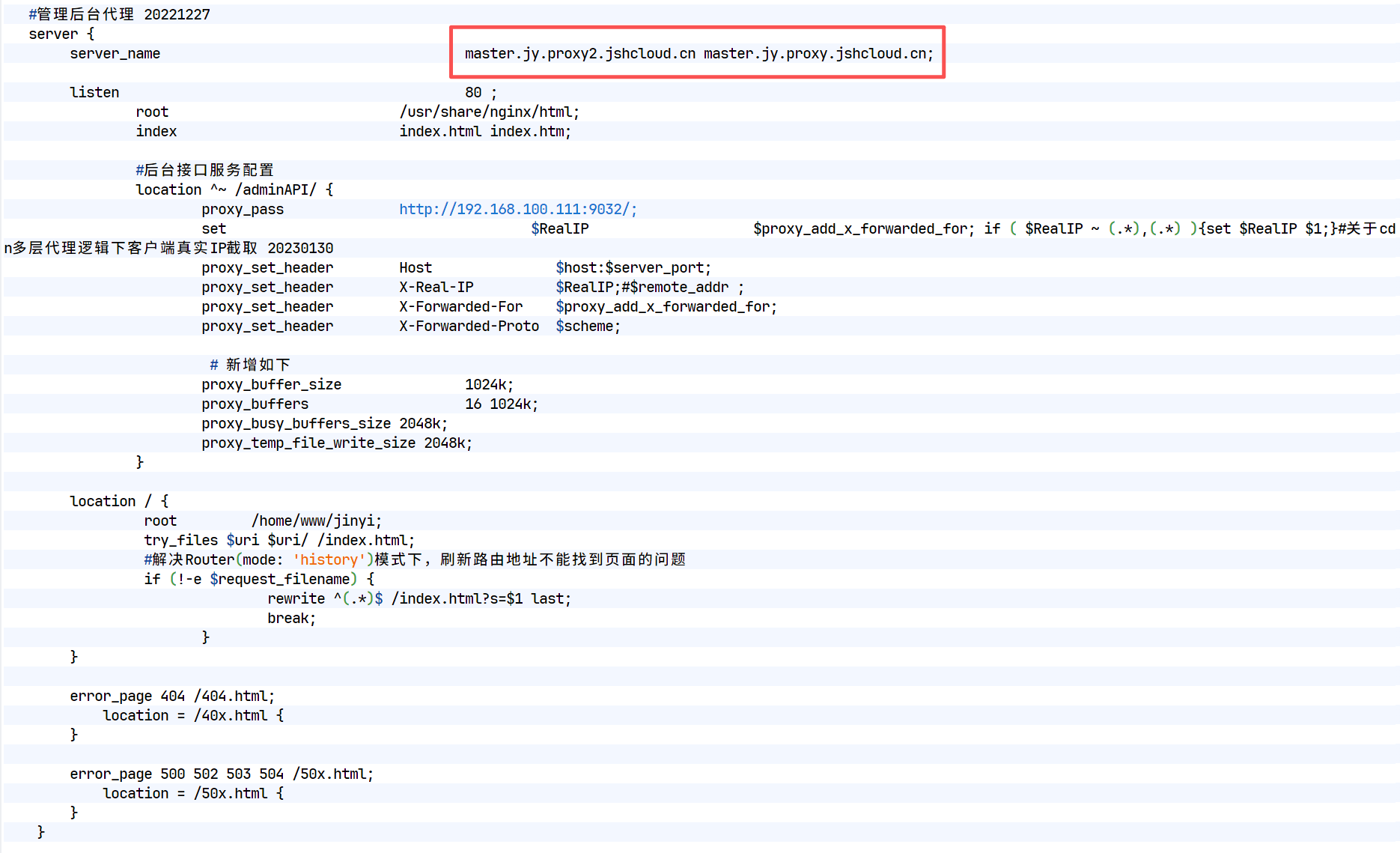

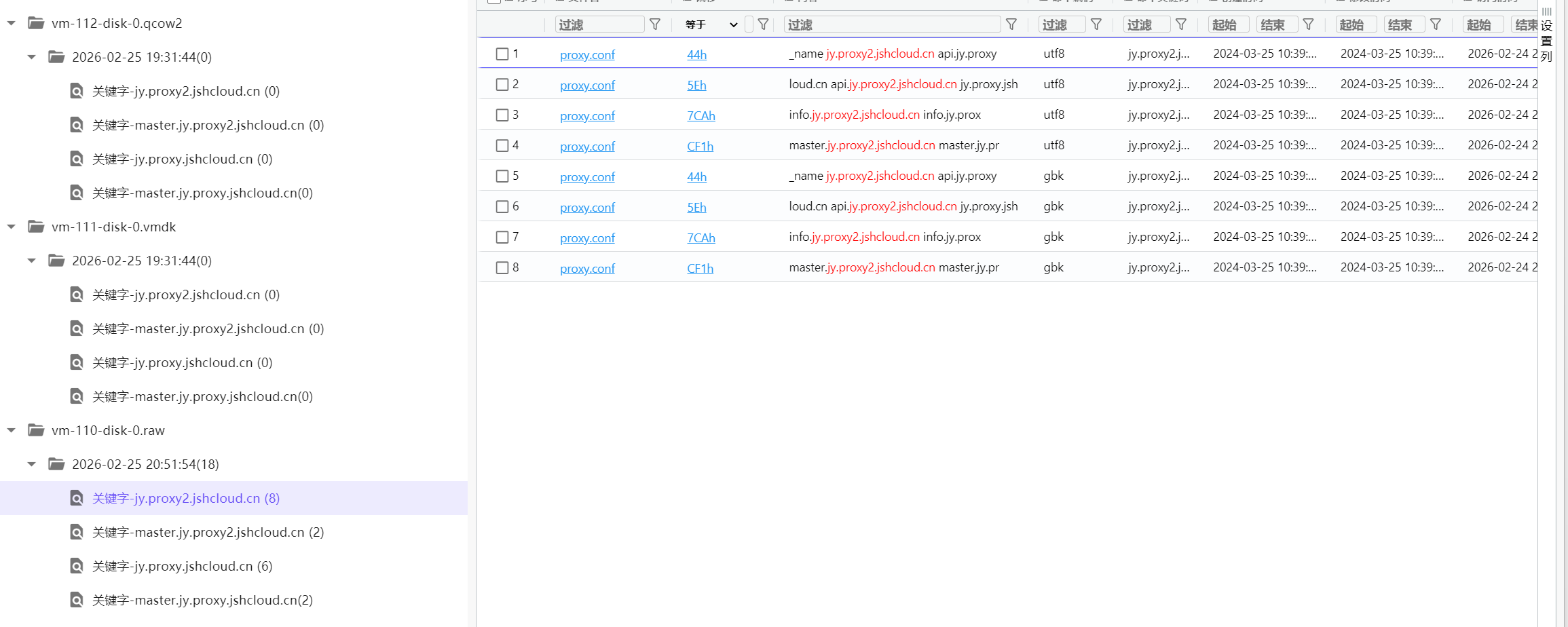

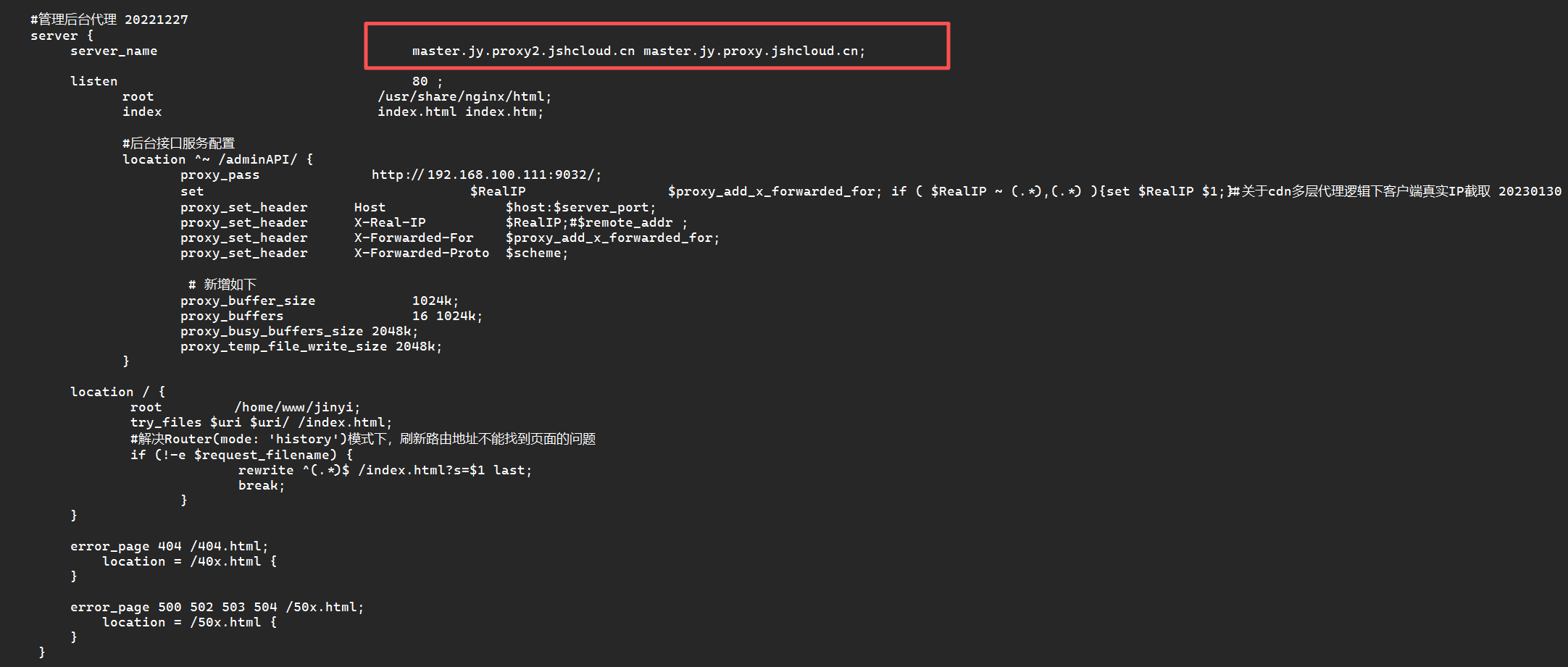

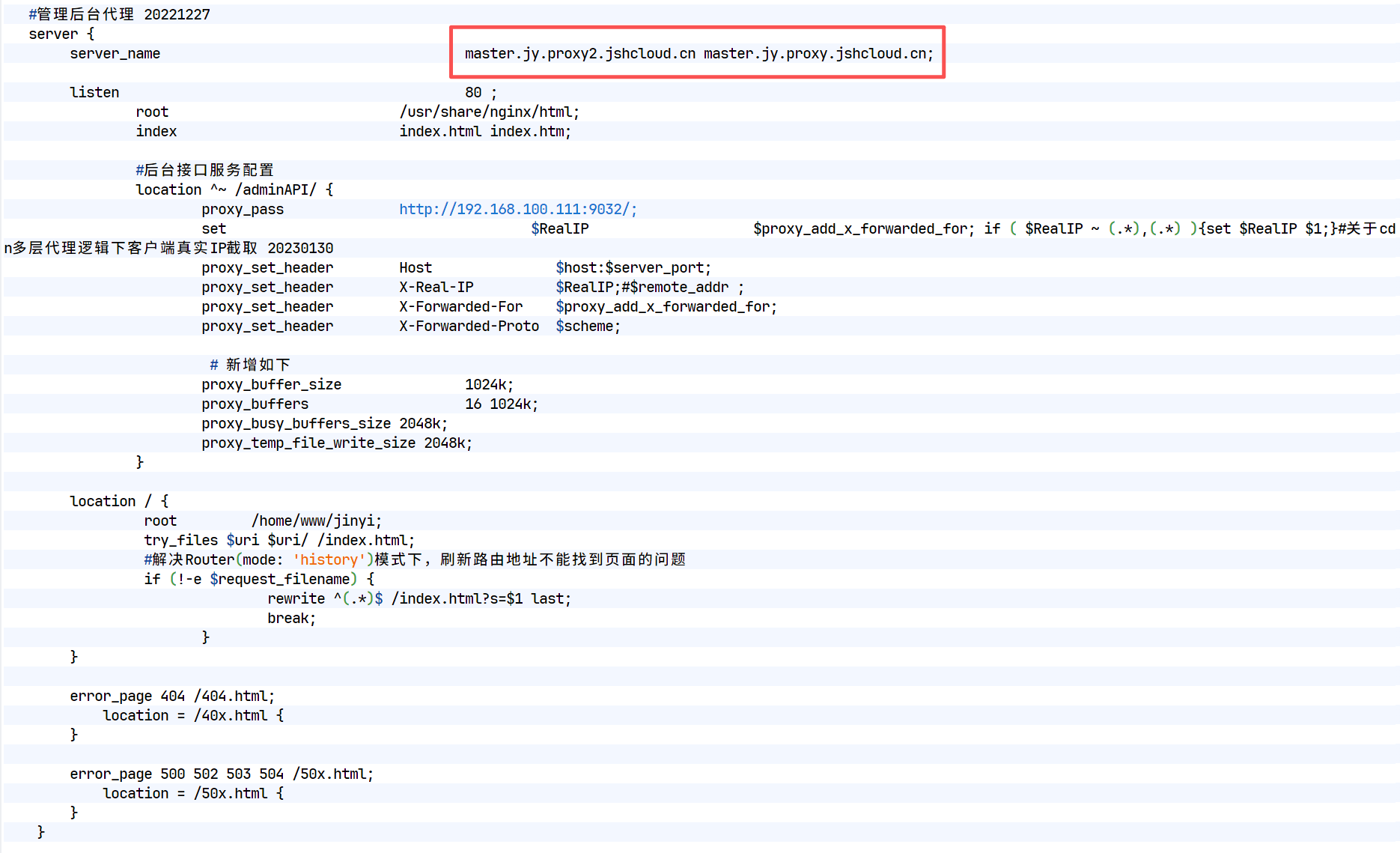

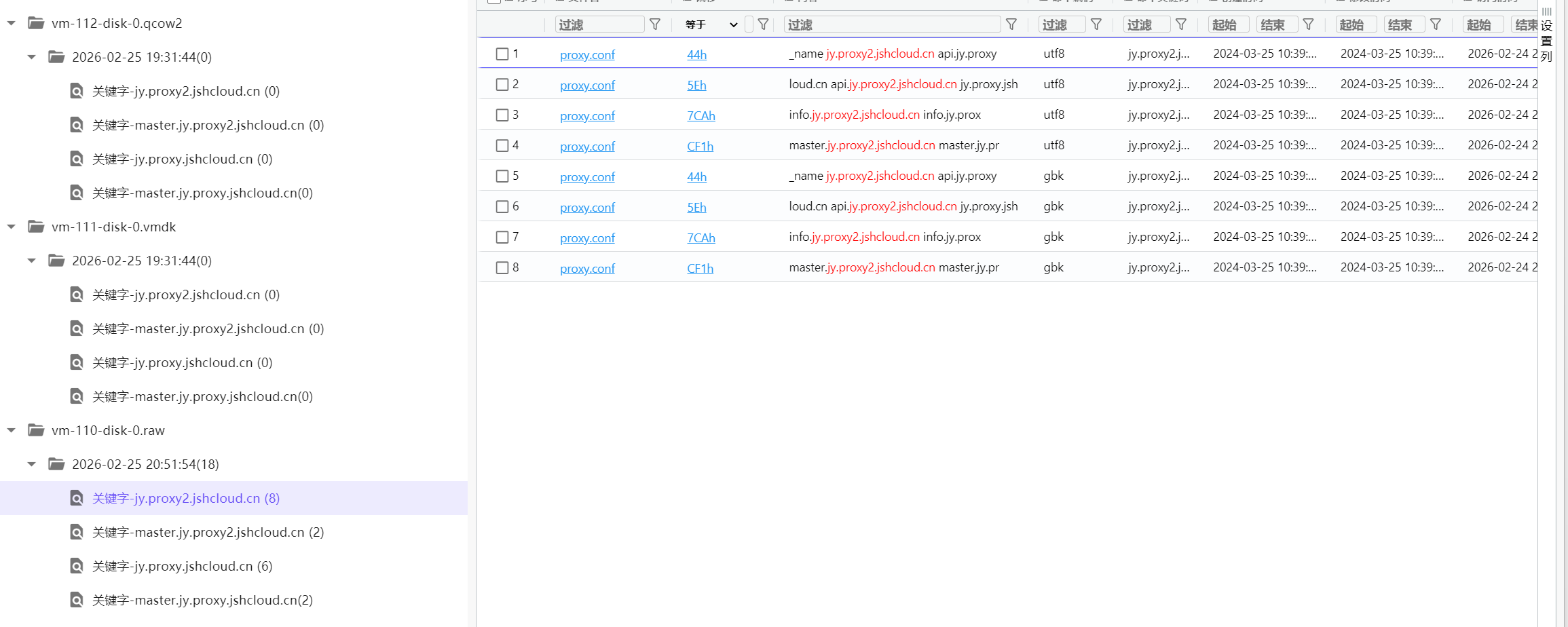

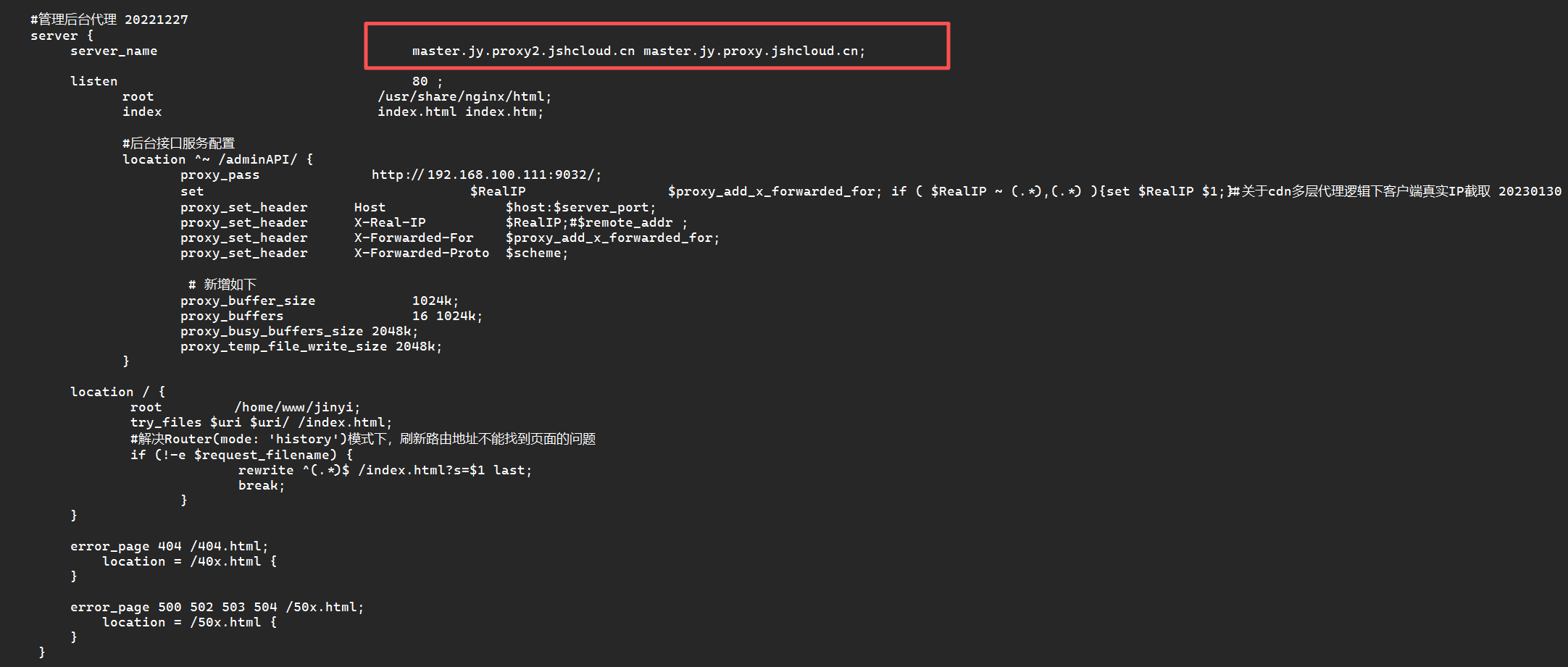

8. 从外部访问涉案网站”鲸易元MALL管理系统”管理后台所使用的域名为?[多选]

A.jy.proxy2.jshcloud.cn

B.master.jy.proxy2.jshcloud.cn

C.jy.proxy.jshcloud.cn

D.master.jy.proxy.jshcloud.cn

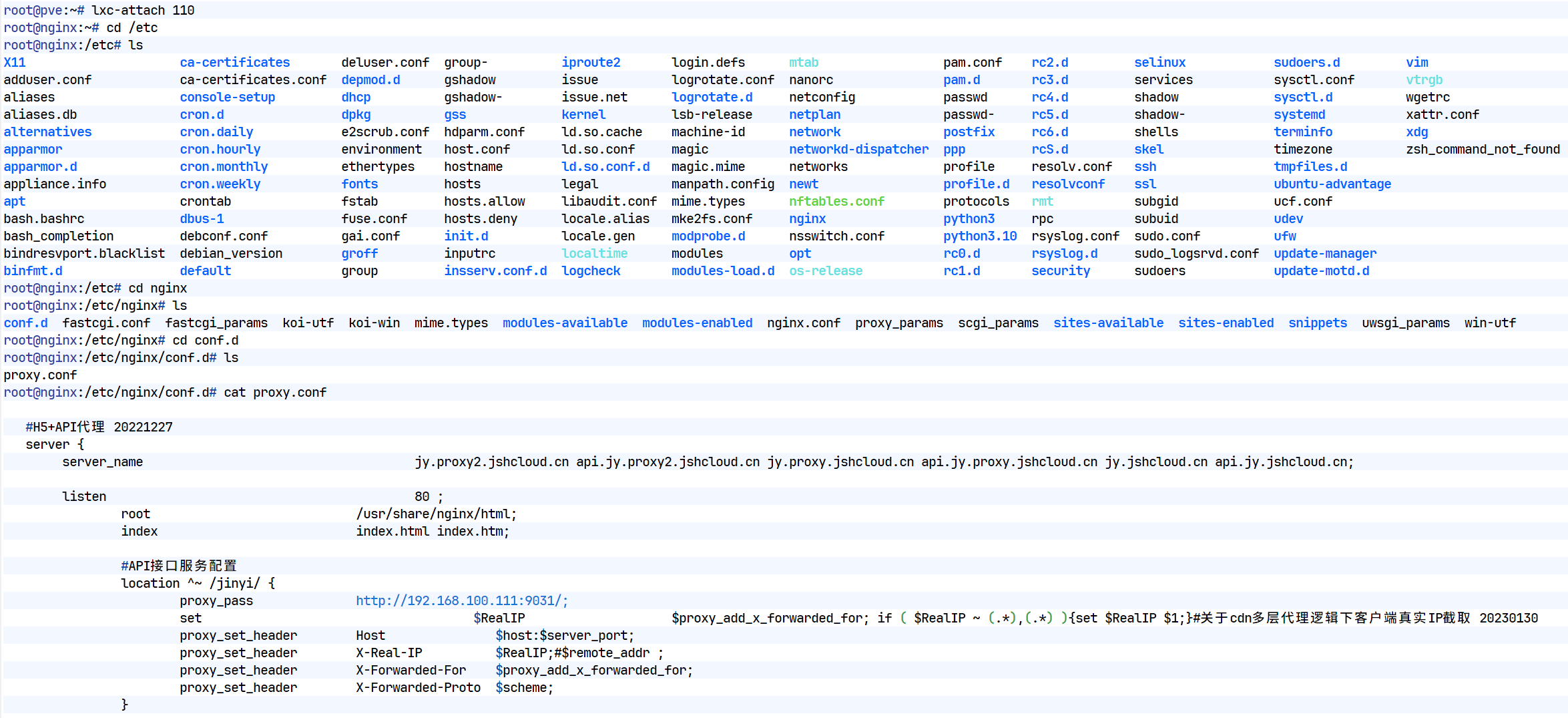

法一:

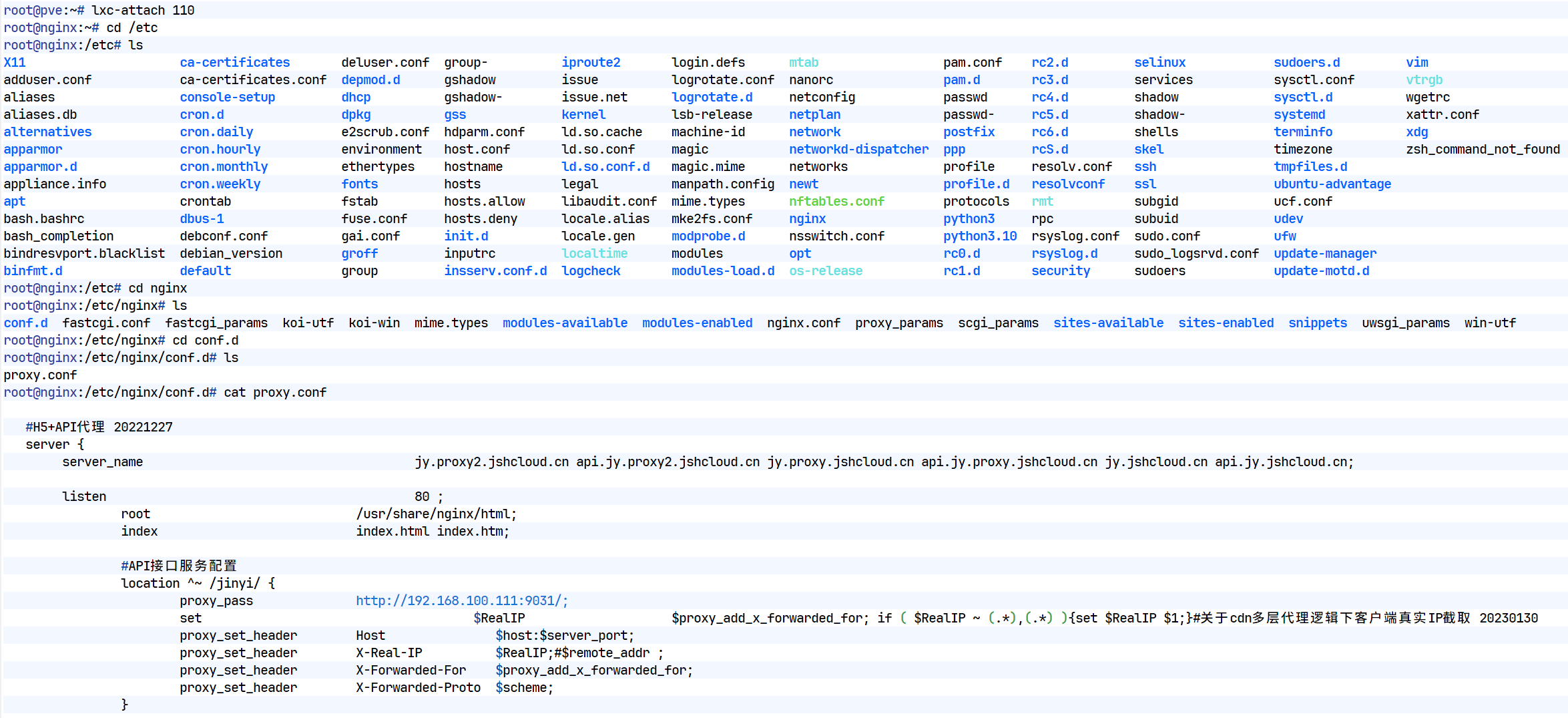

利用宿主机进到nginx中,在系统配置中找到nginx

找到对应的配置文件中关于后台管理的部分:

法二:

直接全局搜找到配置文件:

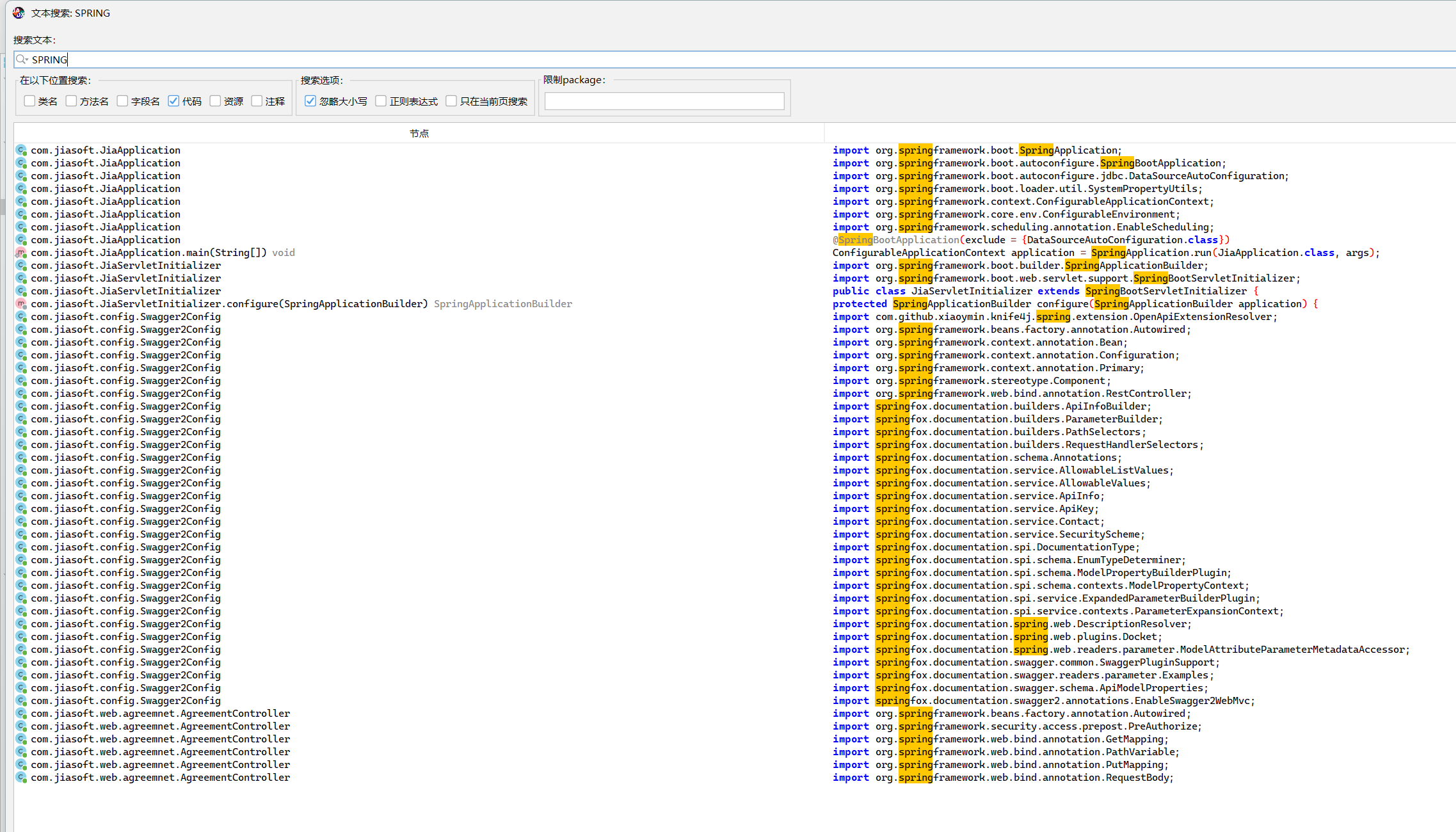

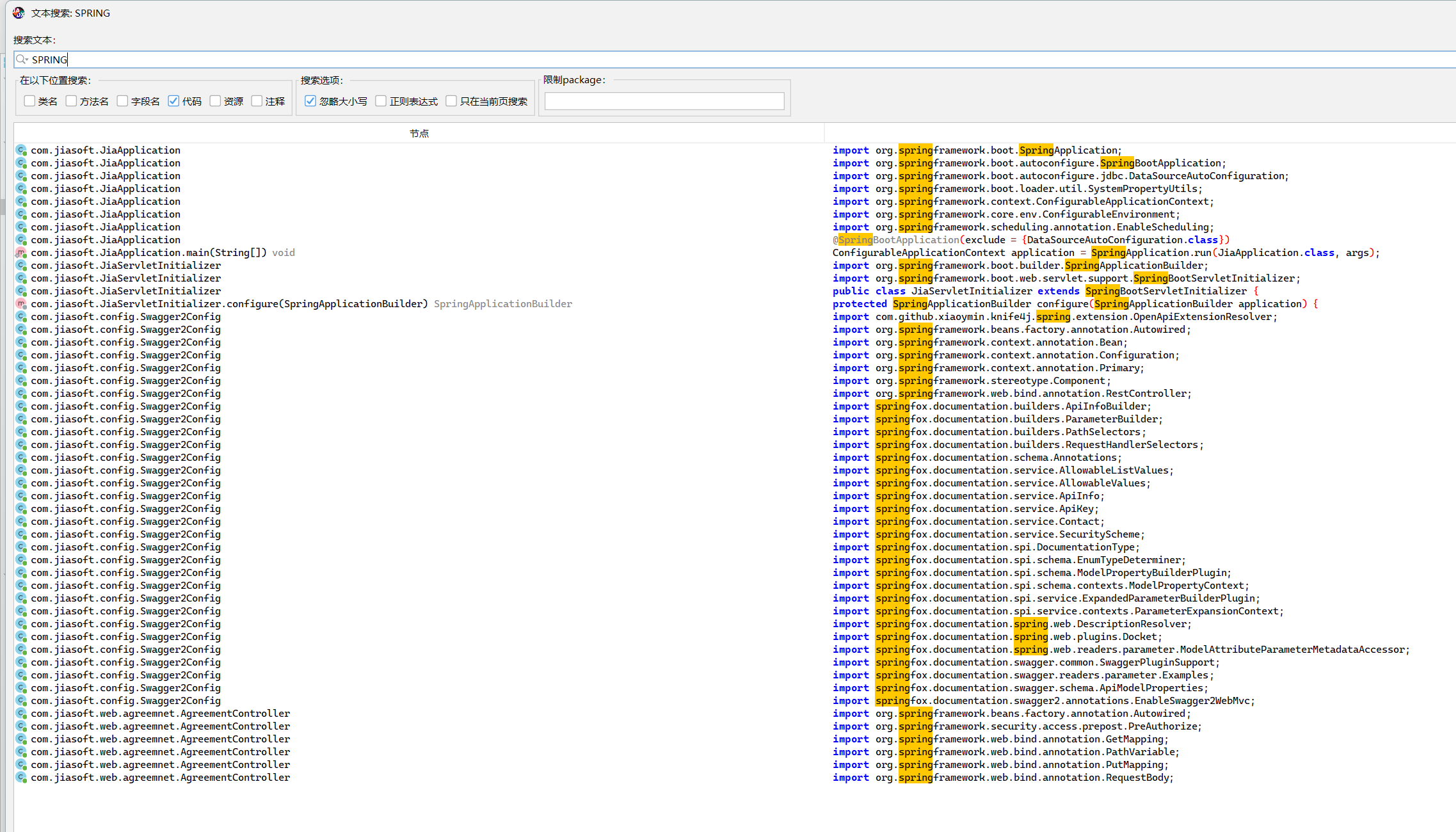

9. “鲸易元MALL管理系统”管理后台所使用的网站框架为?

A.TOMCAT

B.SPRING_BOOT

C.Struts

D.THINKPHP

看了一下历史命令,找到对应的网站源码,在源码里面能搜出来

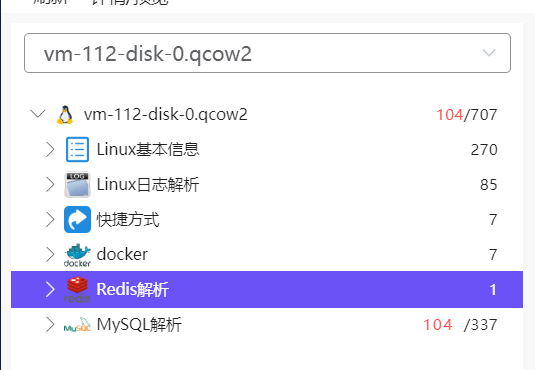

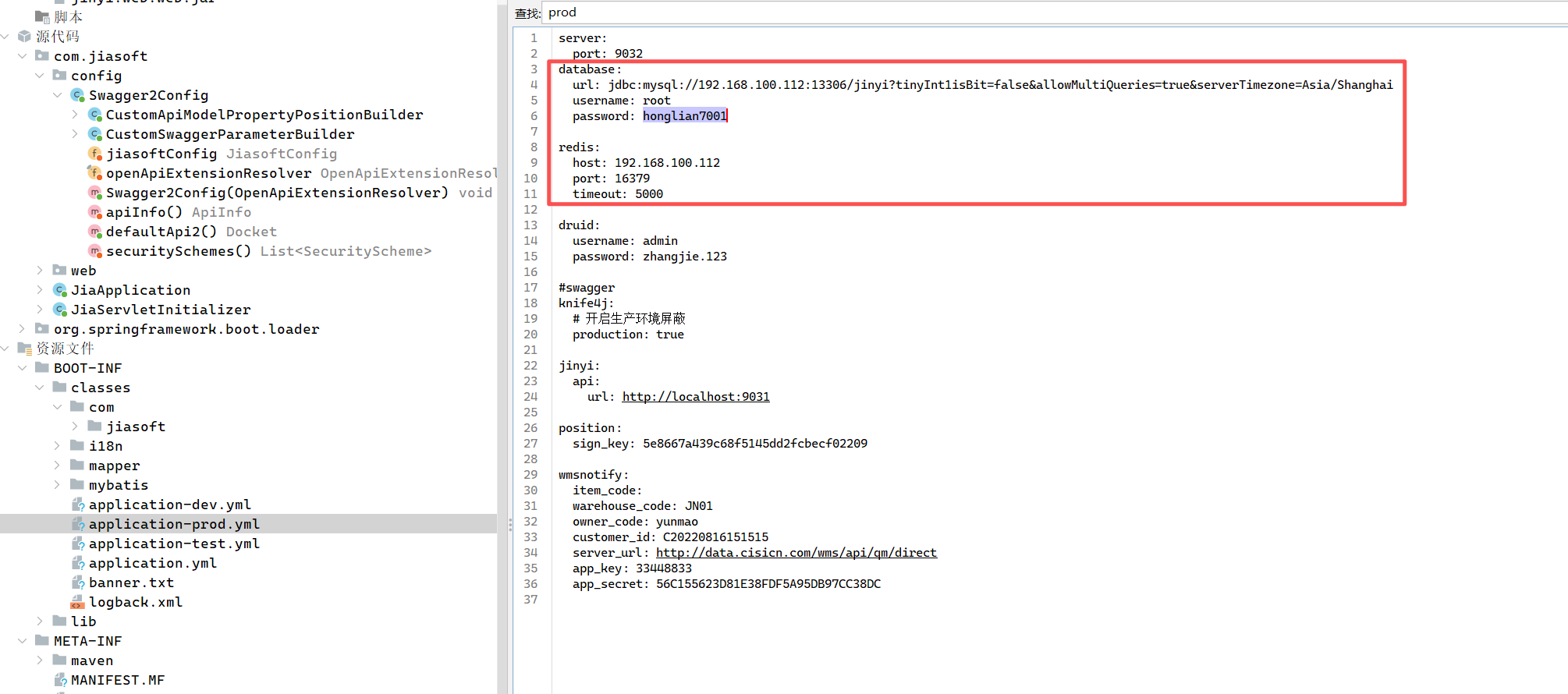

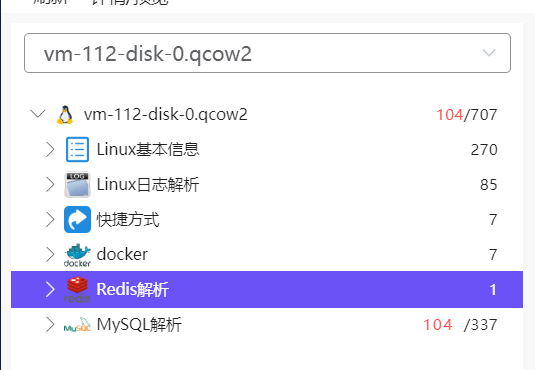

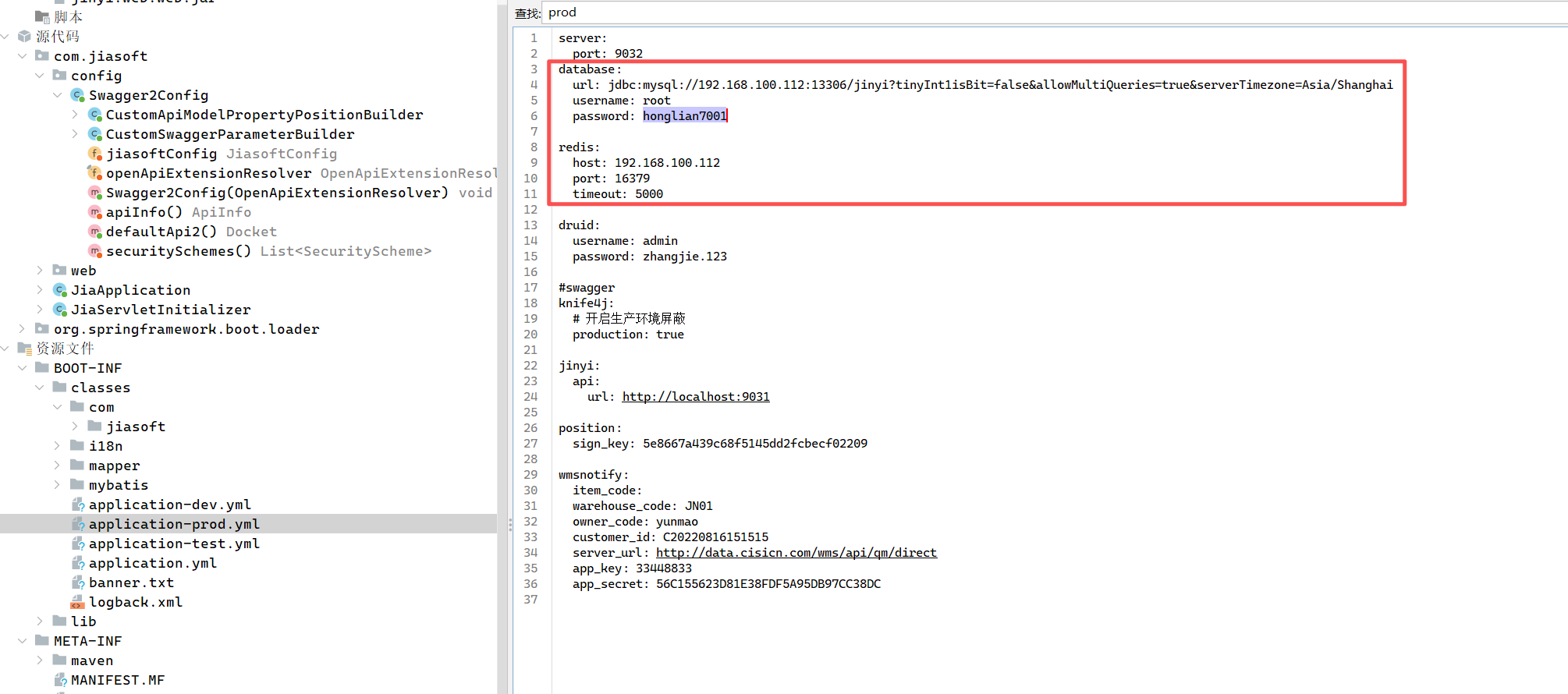

10. “鲸易元MALL管理系统”管理后台运行时,依赖了几种不同的数据库?答案格式:123

法一

redis和mysql

法二

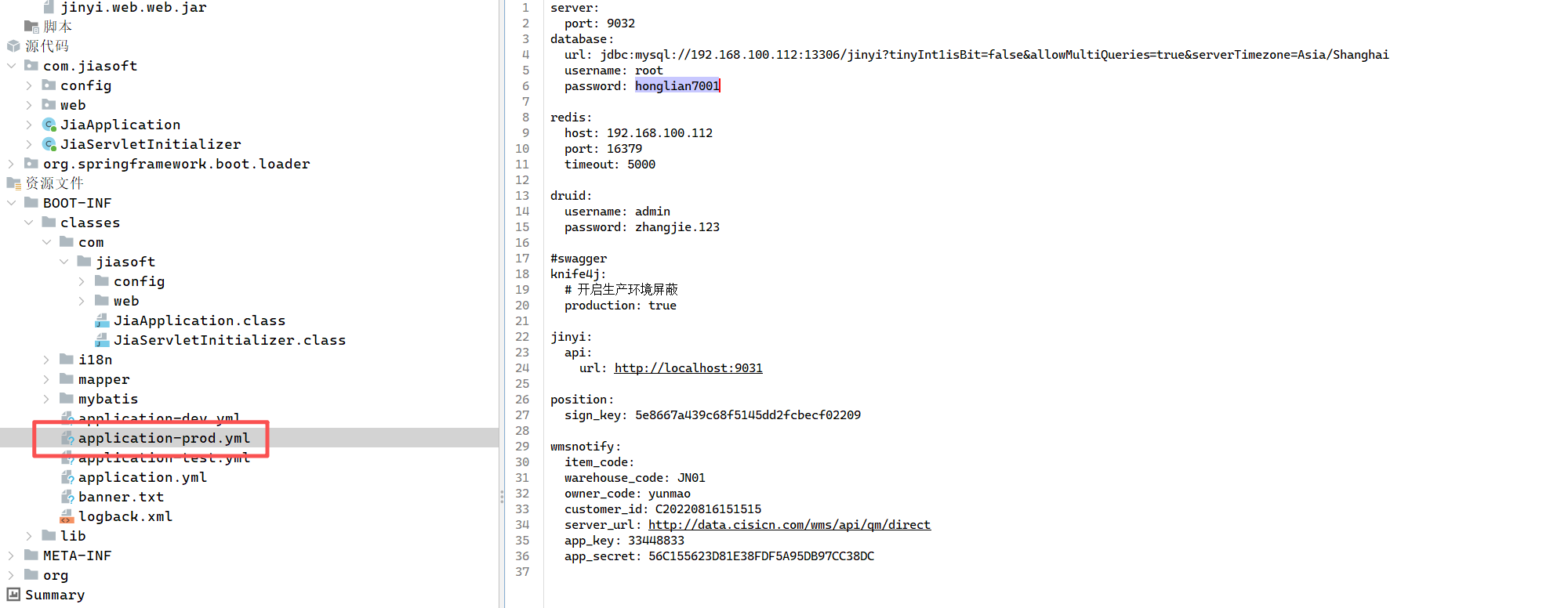

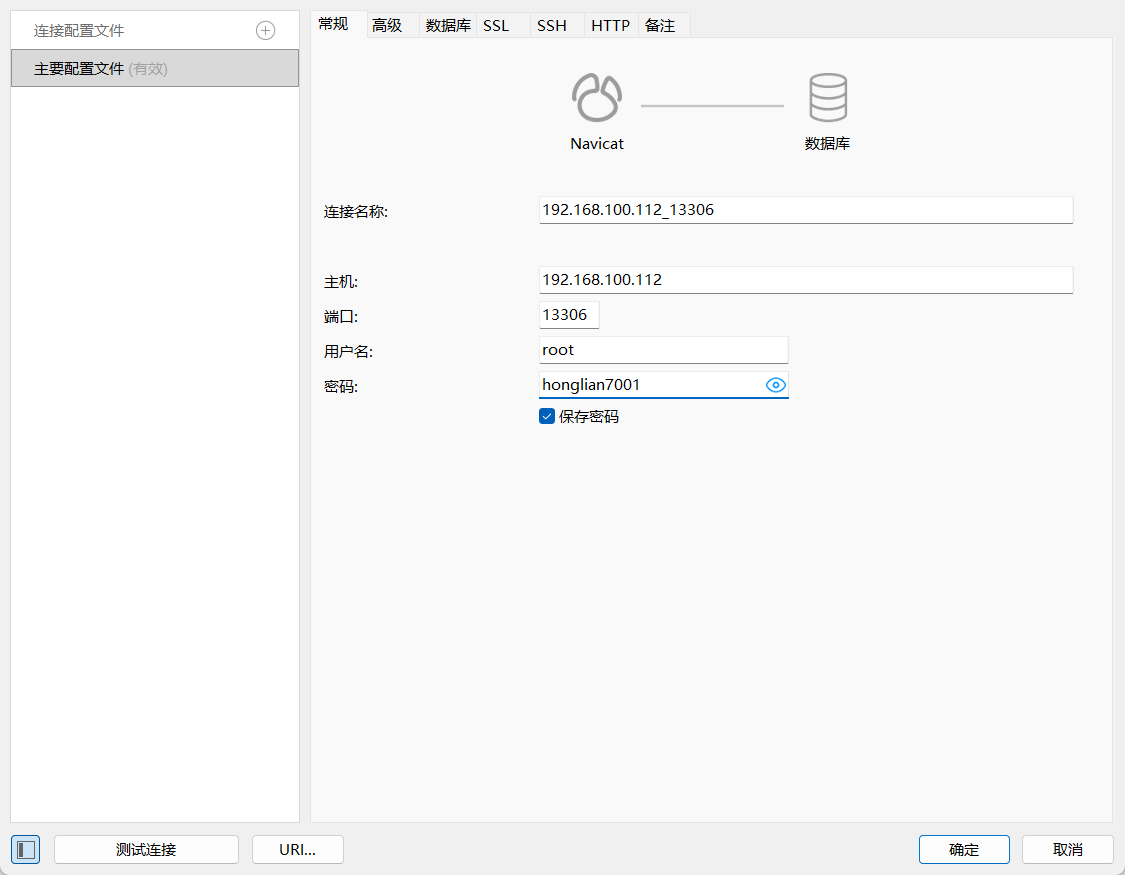

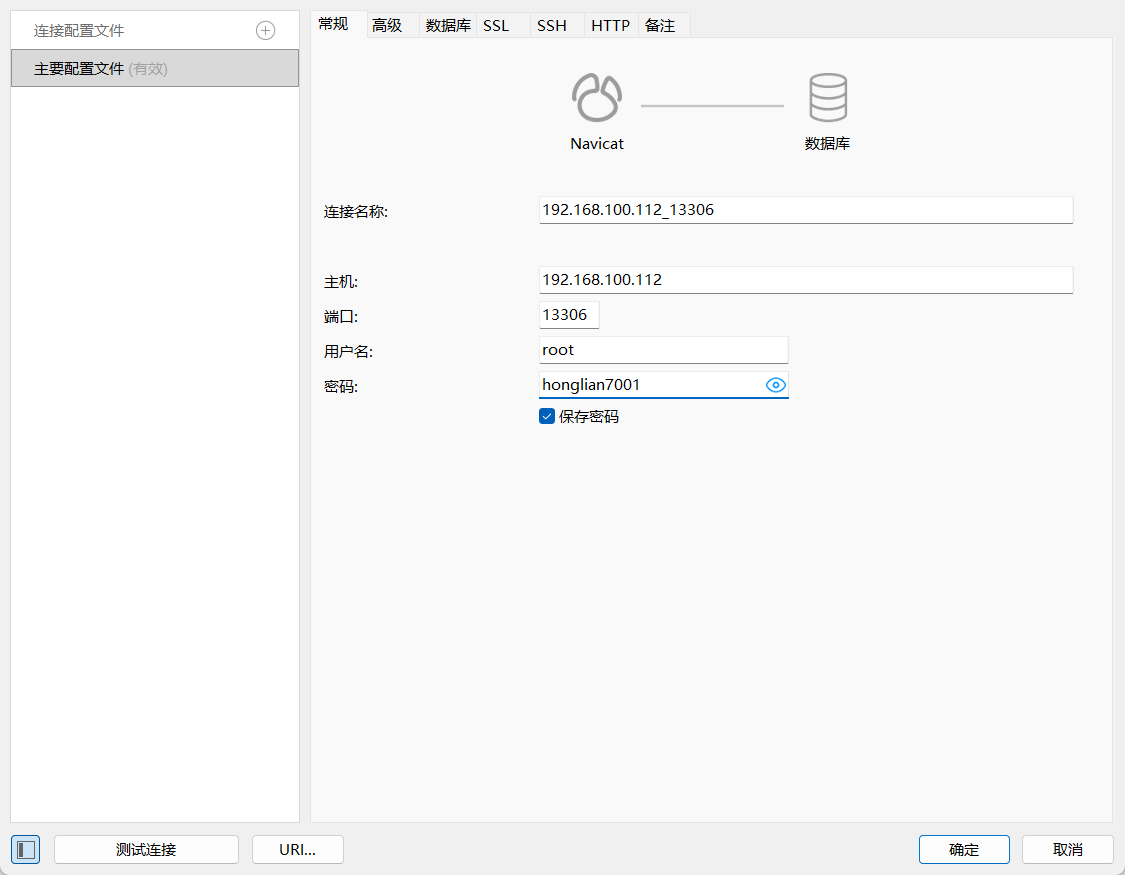

11. “鲸易元MALL管理系统”管理后台运行时,在生产环境(prod)下所连接的mysql服务器密码为?[答案格式:123]

honglian7001

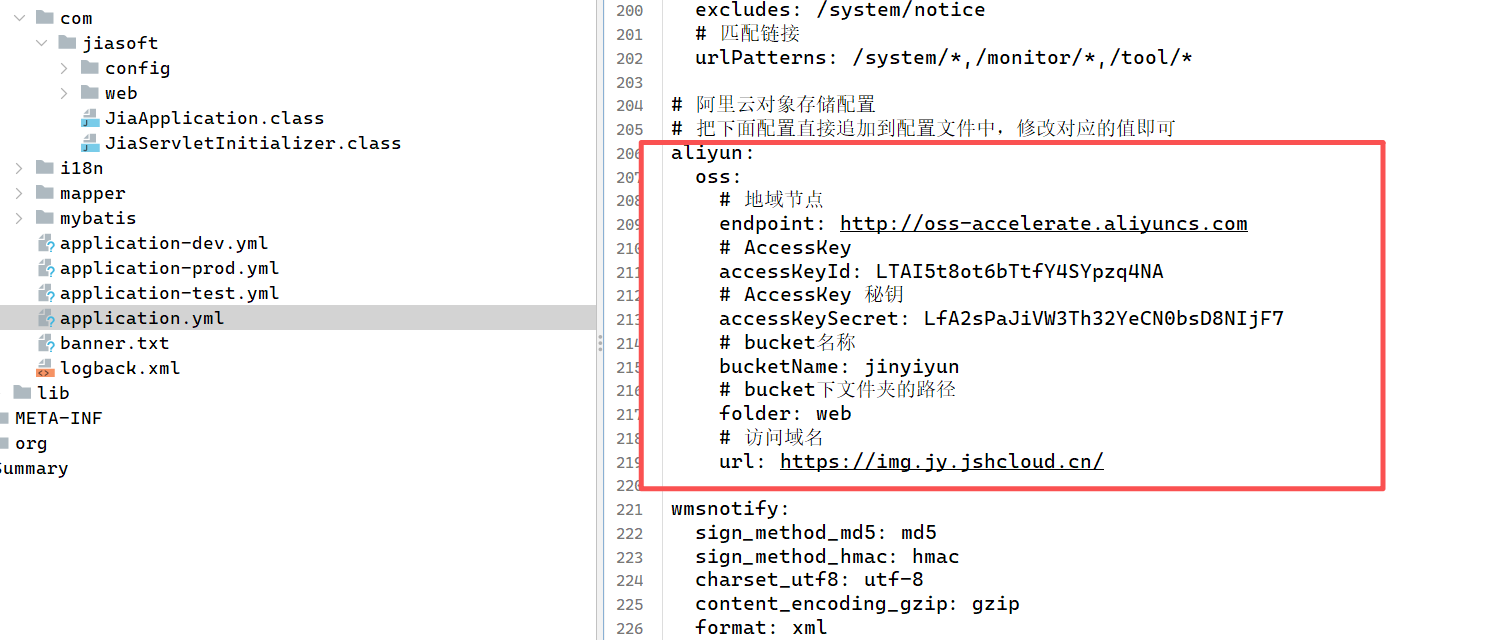

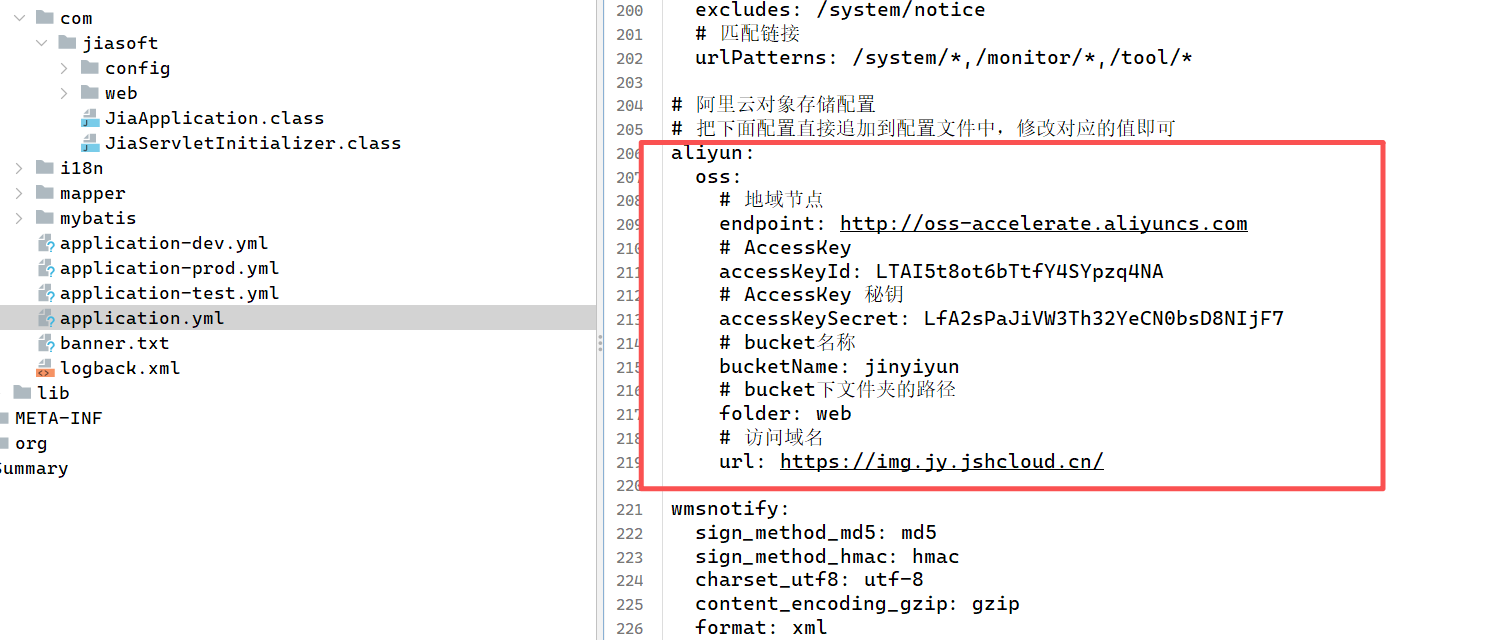

12. “鲸易元MALL管理系统”管理后台中AliyunOSS对应的密钥KEY是为?[答案格式:Abc123]

LfA2sPaJiVW3Th32YeCN0bsD8NIjF7

连接数据库

法一

在sql服务器中打开对应的容器

根据端口来判断是prod/test ,结合前面找到的密码即可连上数据库

法二:

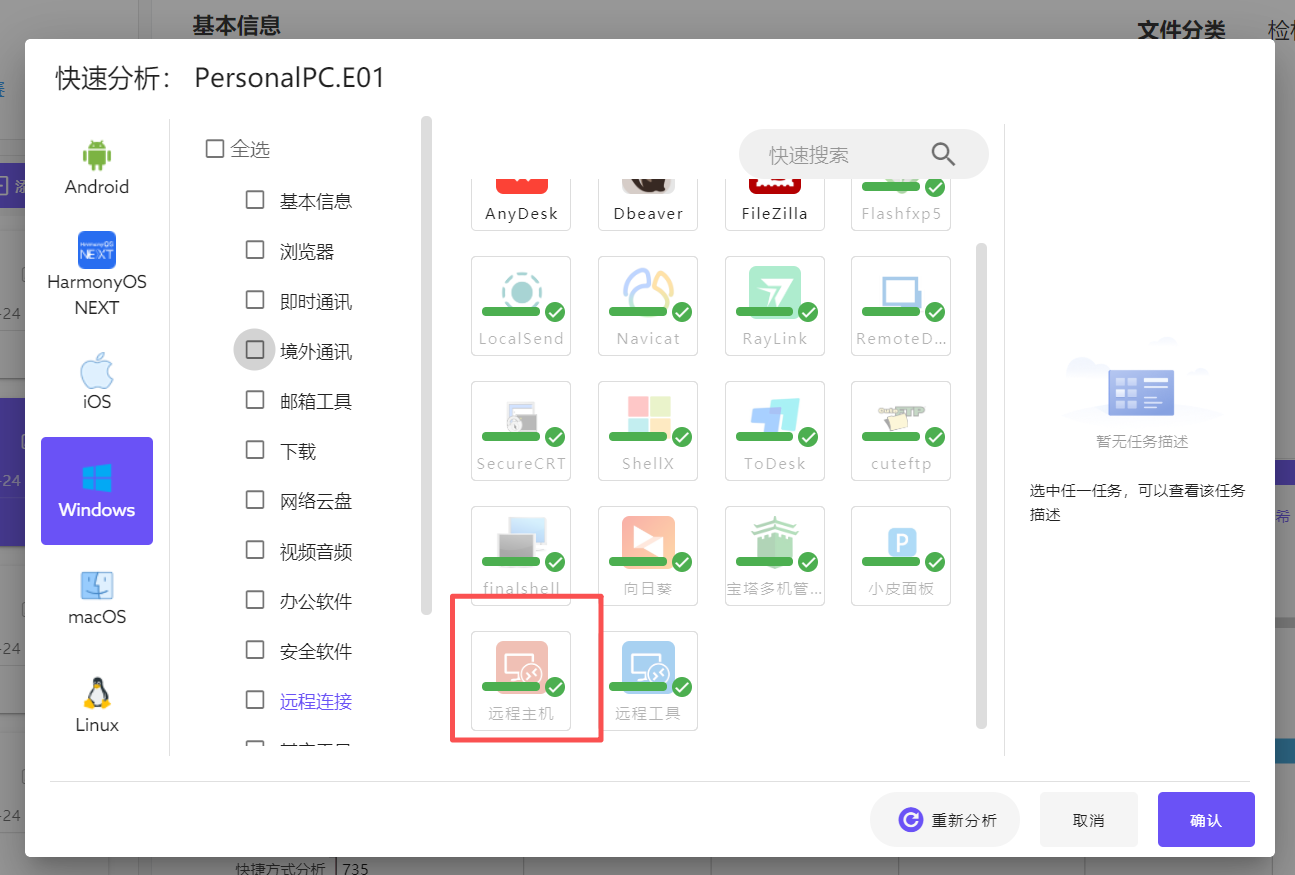

用火眼把对应的

13. “鲸易元MALL管理系统”管理后台中,管理员(admin)的账号密码采用了什么样的加密方式?答案格式:rc4 (不区分大小写)

bcrypt

14. “鲸易元MALL管理系统”管理后台中,管理员(admin)账号绑定的手机号码为?答案格式:18818881888

同上

15888888888

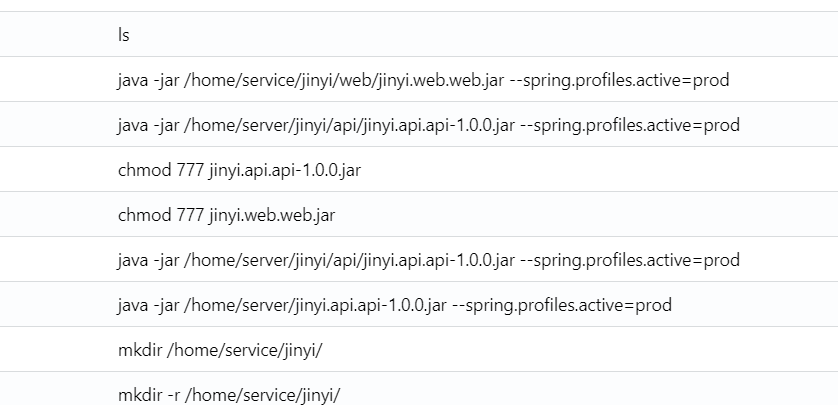

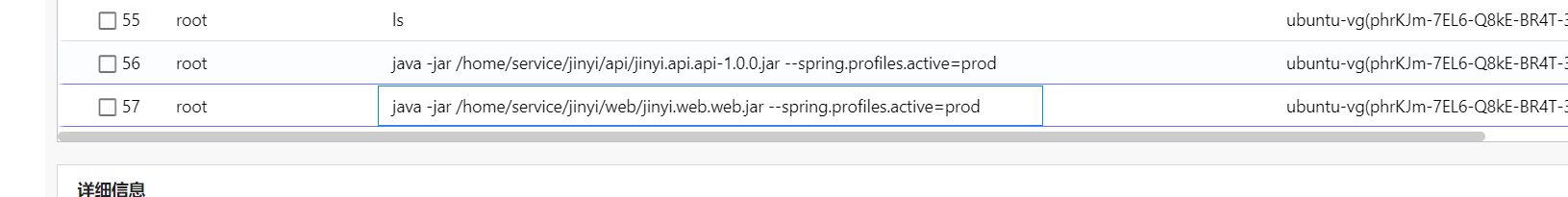

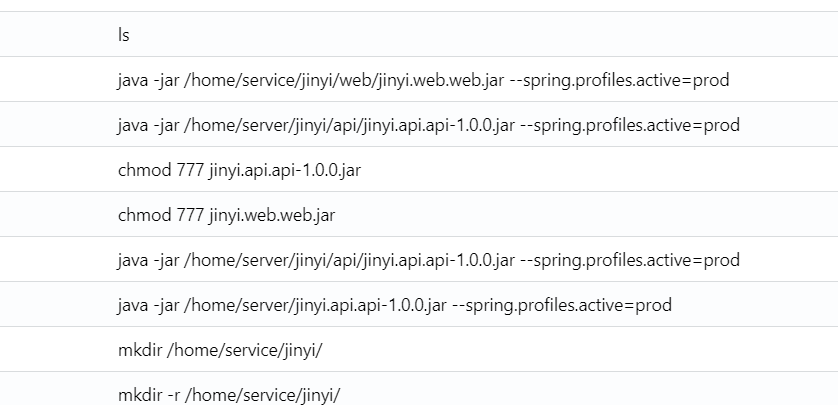

网站重构

1

2

| java -jar /home/service/jinyi/api/jinyi.api.api-1.0.0.jar --spring.profiles.active=prod

java -jar /home/service/jinyi/web/jinyi.web.web.jar --spring.profiles.active=prod

|

15. “鲸易元MALL管理系统”管理后台中,会员的数量为?[答案格式:123]

数据分析部分

16. “鲸易元MALL管理系统”管理后台中,会员级别为”总代”的数量为?[答案格式:123]

17. “鲸易元MALL管理系统”管理后台中,以”推荐人id”做为上级id对会员进行层级分析,总层级为多少层?(最高层级视为1层)[答案格式:123]

18. “鲸易元MALL管理系统”管理后台中,会员编号为sql01的下游人数(伞下会员)数量为?[答案格式:123]

19. “鲸易元MALL管理系统”管理后台中,会员编号为sgl01的下游人数(伞下会员)充值总金额合计为多少元/RMB答案格式:123]

20. “鲸易元MALL管理系统”管理后台中, 已支付订单的数量为? 答案格式:123]

21. “鲸易元MALL管理系统”管理后台中, 已支付订单的支付总金额总计为多少元/RMB?答案格式:123

22. “鲸易元MALL管理系统”管理后台中, 在提现账号管理页面中银行卡的记录数为? [答案格式:123]

23. “鲸易元MALL管理系统”管理后台中, 打款成功的提现记录数量为? [答案格式:123]

24. “鲸易元MALL管理系统”管理后台中, 打款成功的提现应打款金额总计为多少元/RMB? [答案格式:123]

25. “鲸易元MALL管理系统”管理后台中, 拼券活动D仓位的收益率为? [答案格式:100%]

总结与反思

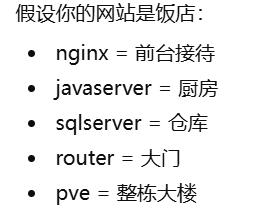

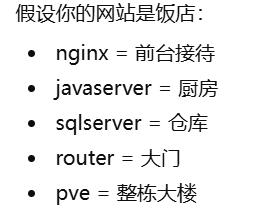

1.怎么理解pve?

.

.

分析即可

分析即可

只搜索源代码部分的,不包括资源文件的…

只搜索源代码部分的,不包括资源文件的…