有点犯蠢。太忙了最近,一件一件事情结束。

服务器

重构

这里看丁学长的wp选择弄了一张新的卡,没成功,我于是乎直接选择重置了:

删除现有配置(连接会断开!)

sudo nmcli con delete “ens33”

重建默认配置

sudo nmcli con add type ethernet con-name ens33 ifname ens33 autoconnect yes

重启服务

sudo systemctl restart NetworkManager

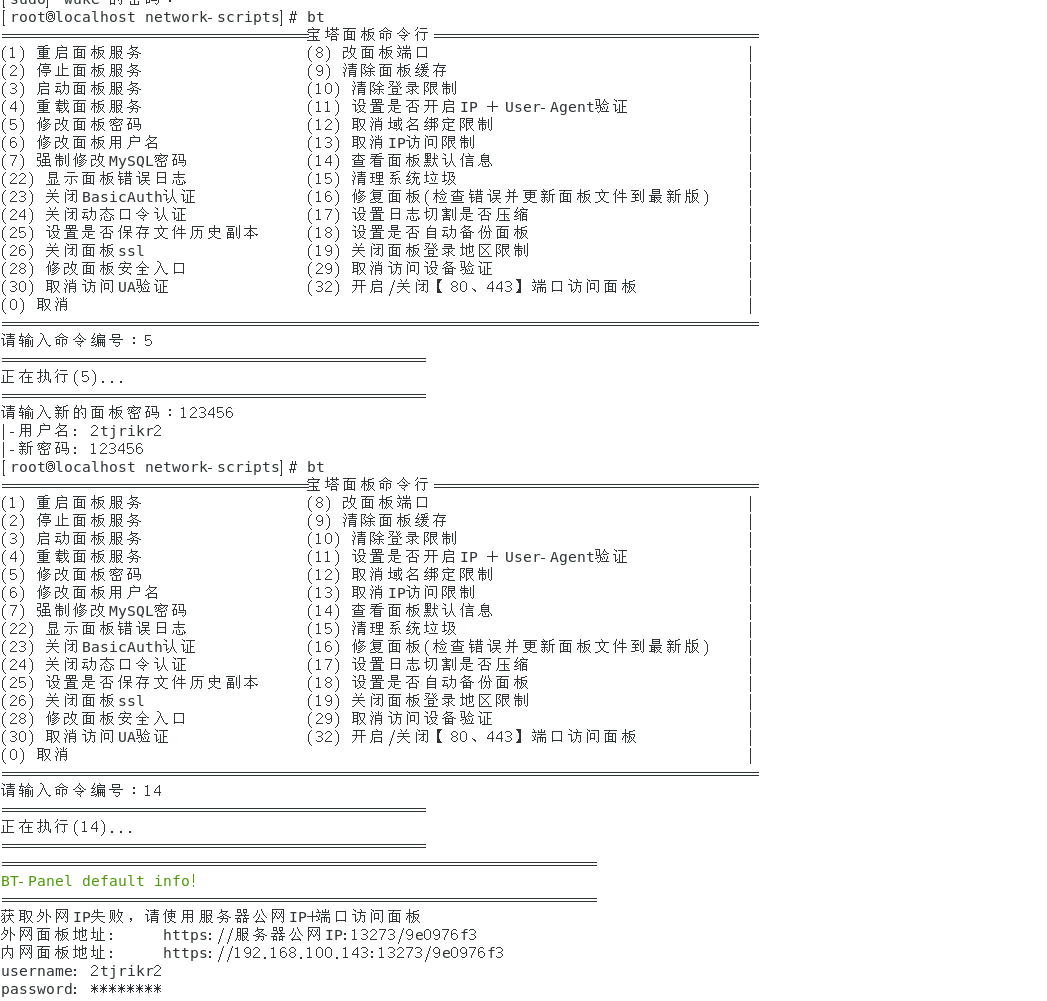

成功打开宝塔

丁老师发视频了,学着弄一下:

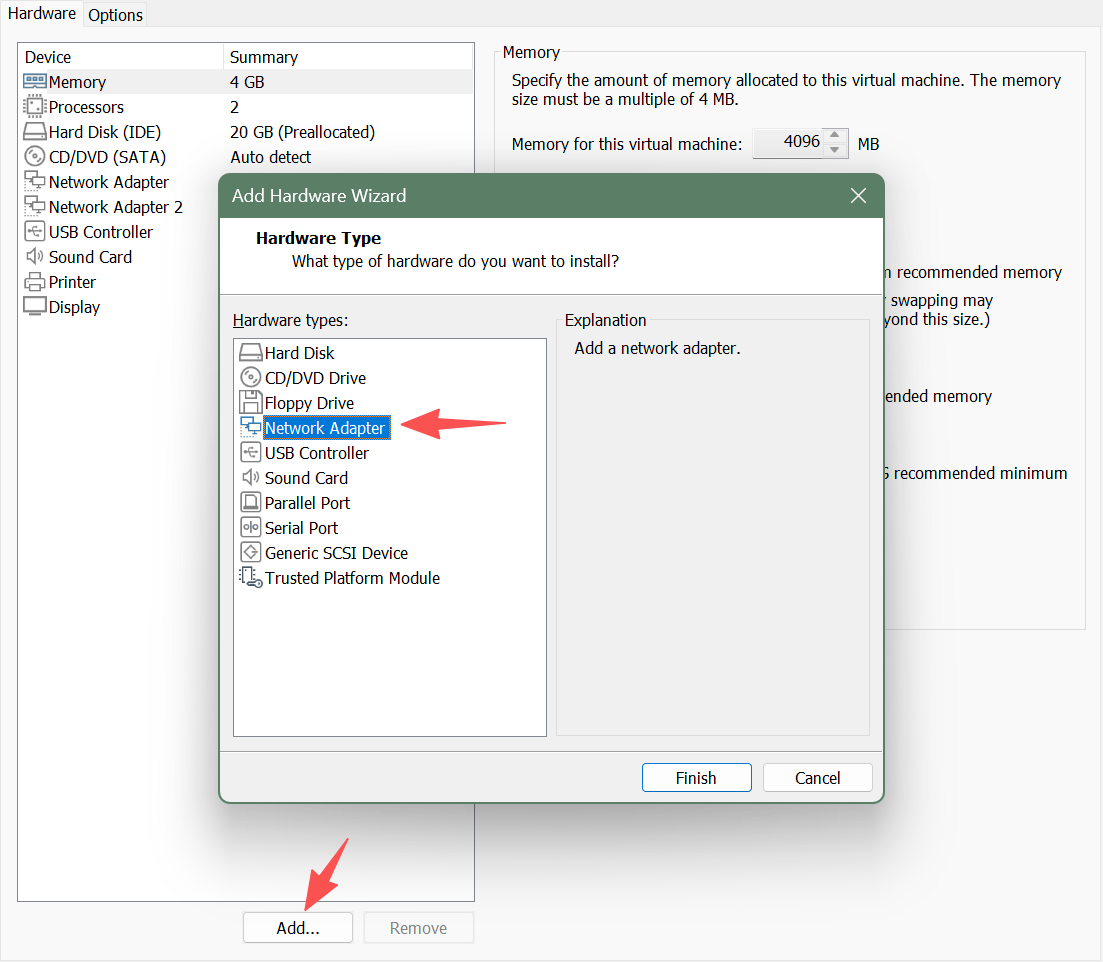

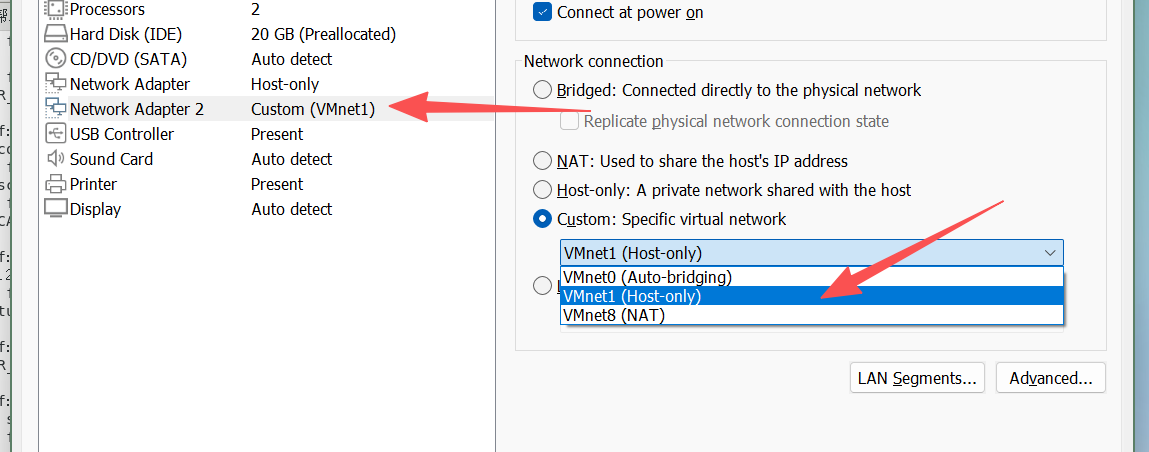

添加一张网卡的方式如下:

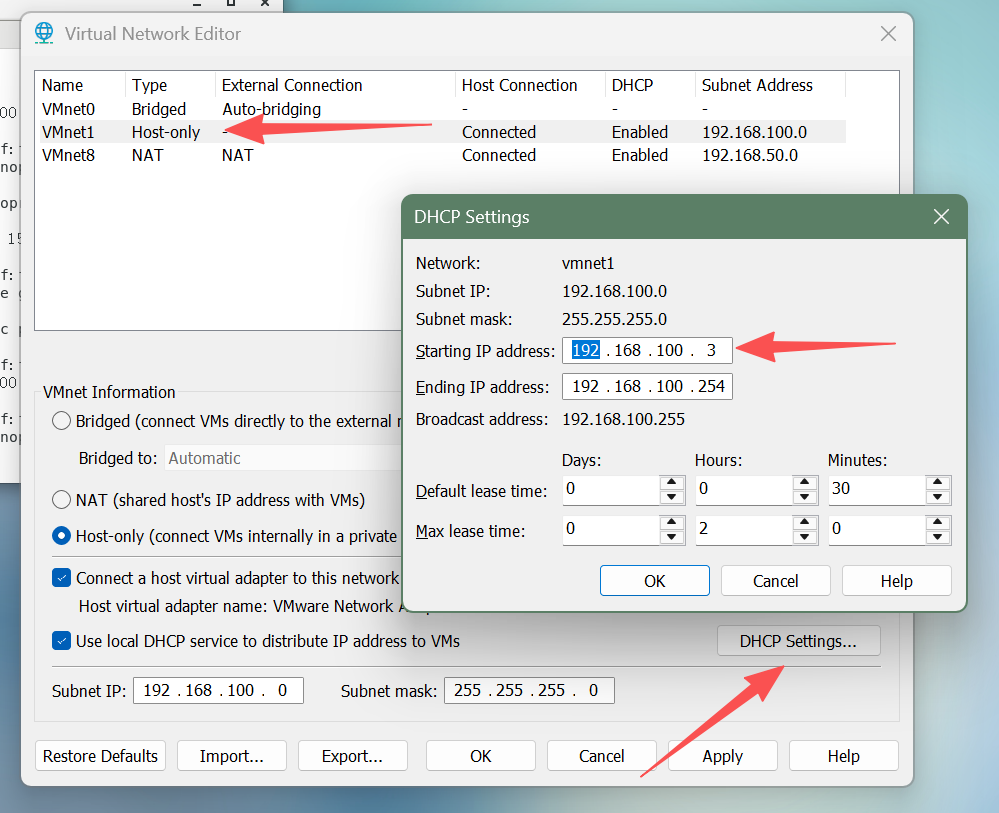

注意刚才选择的网卡,设置成位置从3-254(因为不能确定具体机器内部有其他主机服务),Apply即可

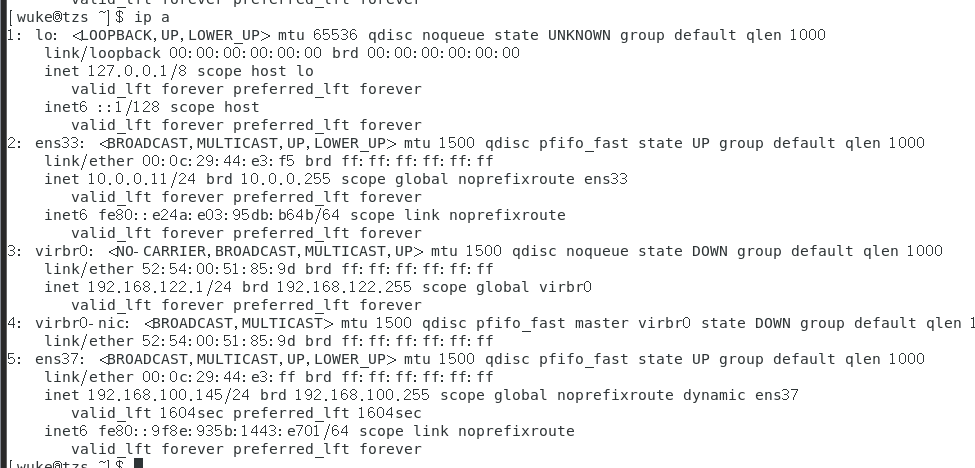

可以注意到新的网卡ens37已经设置好了:192.168.100.145

于是就可以用这个登录宝塔了

ssh连接:

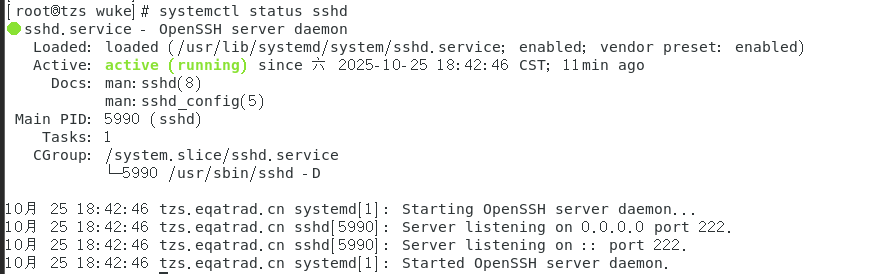

systemctl status sshd

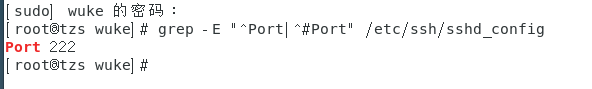

找到端口号是222

即可连ssh

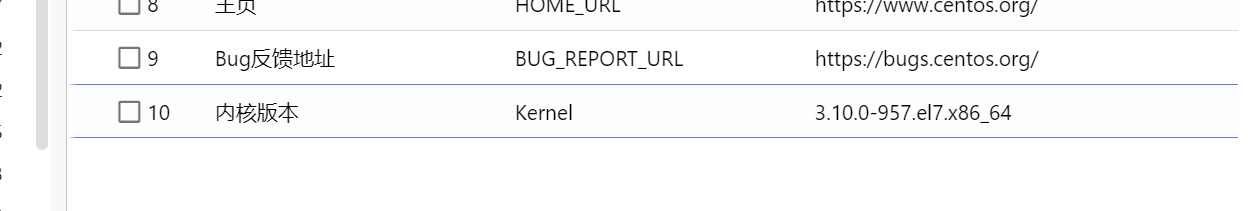

1. 涉案服务器A的操作系统(Operating System)的内核版本是什么?(1.2.3-456.abc.efg_123)

3.10.0-957.el7.x86_64

2. 涉案服务器A的ssh的端口号是多少?

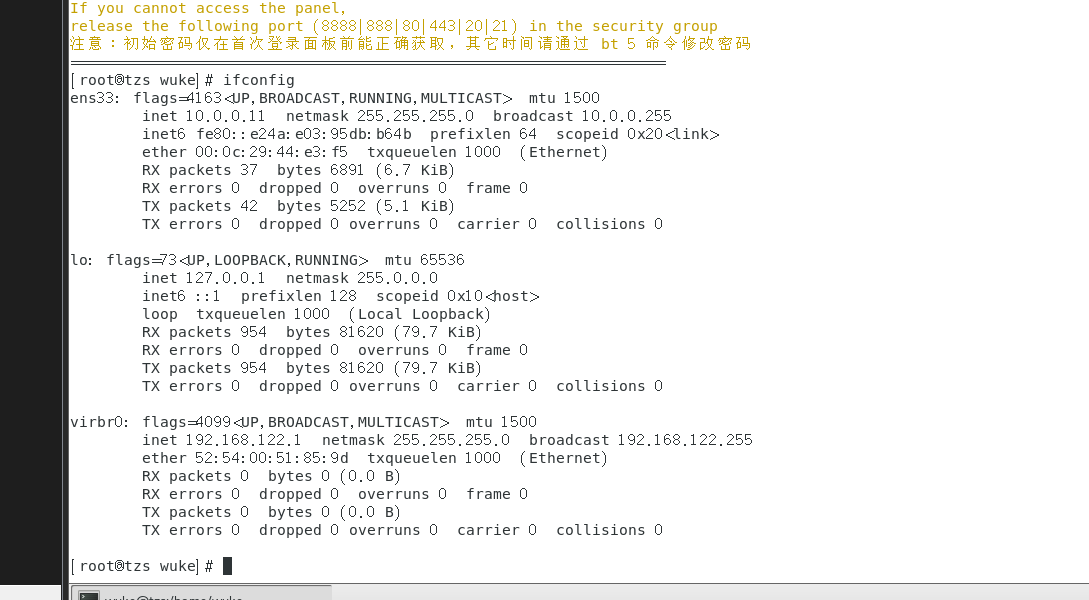

3. 分析服务器镜像A,涉案服务器的ip地址是什么?(答案格式:123.123.123.123)

10.0.0.11

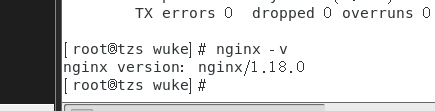

4. 涉案服务器A中使用的nginx版本号是多少?(答案格式:1.2.3)

1.18.0

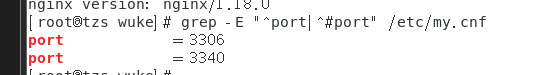

5. 涉案服务器A中mysql的端口号是多少?(答案格式:123)

sudo ss -tlnp | grep mysqld

3340

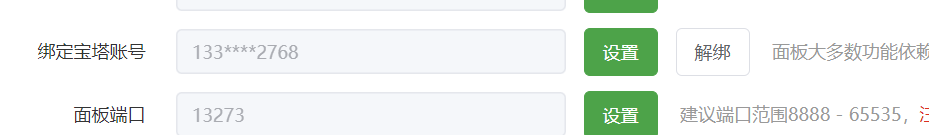

6. 涉案服务器A中宝塔面板绑定的手机号码后四位为?

2768

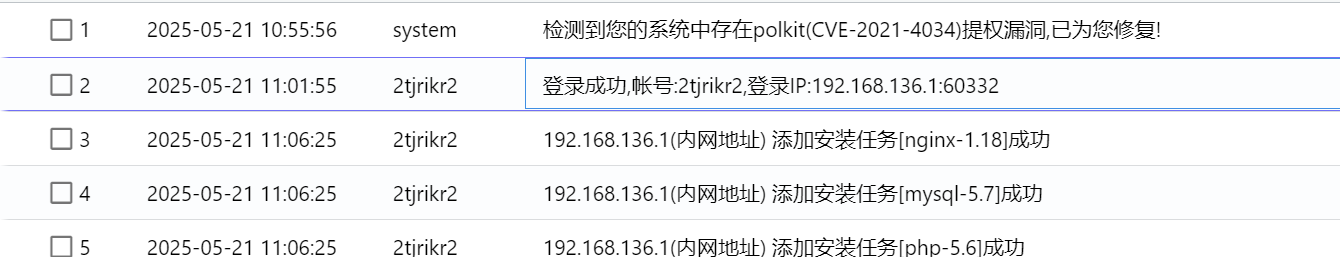

7. 涉案服务器A中宝塔面板最早保存的第一次登陆时的ip地址和端口号是什么?(答案格式:123.456.789.123:456)

登录成功,帐号:2tjrikr2,登录IP:192.168.136.1:60332

8. 涉案服务器A前端登录网址是什么?(答案格式:http://xxx.xxx.xxx.xxx/../....)

[~~tzs.eqatrad.cn~~](http://tzs.eqatrad.cn/)

[http://10.0.0.11/mobile/login.html](http://10.0.0.11/mobile/login.html)

**

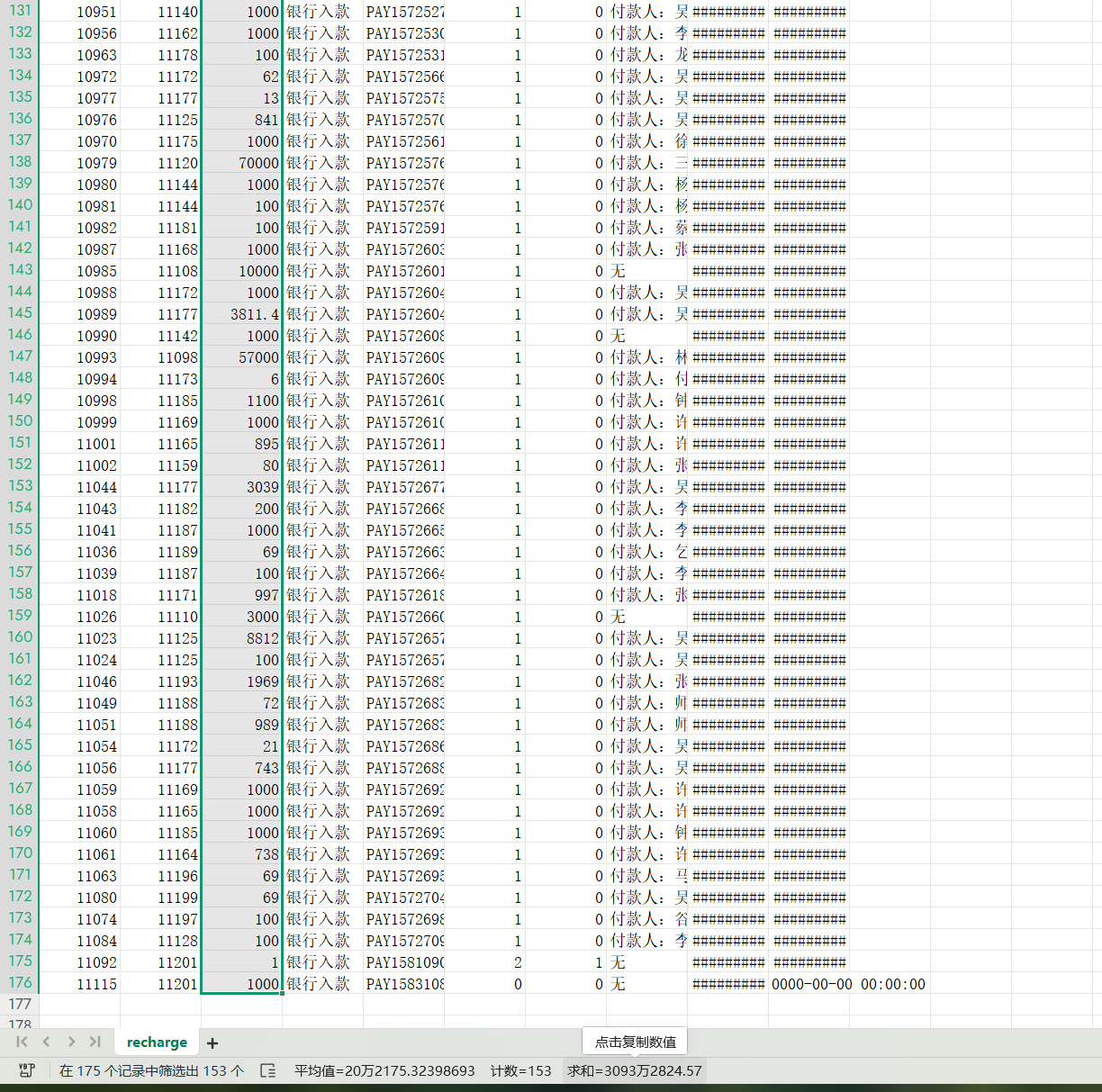

**9. 涉案服务器A平台共成功充值了多少金额?(答案格式:12340.56)

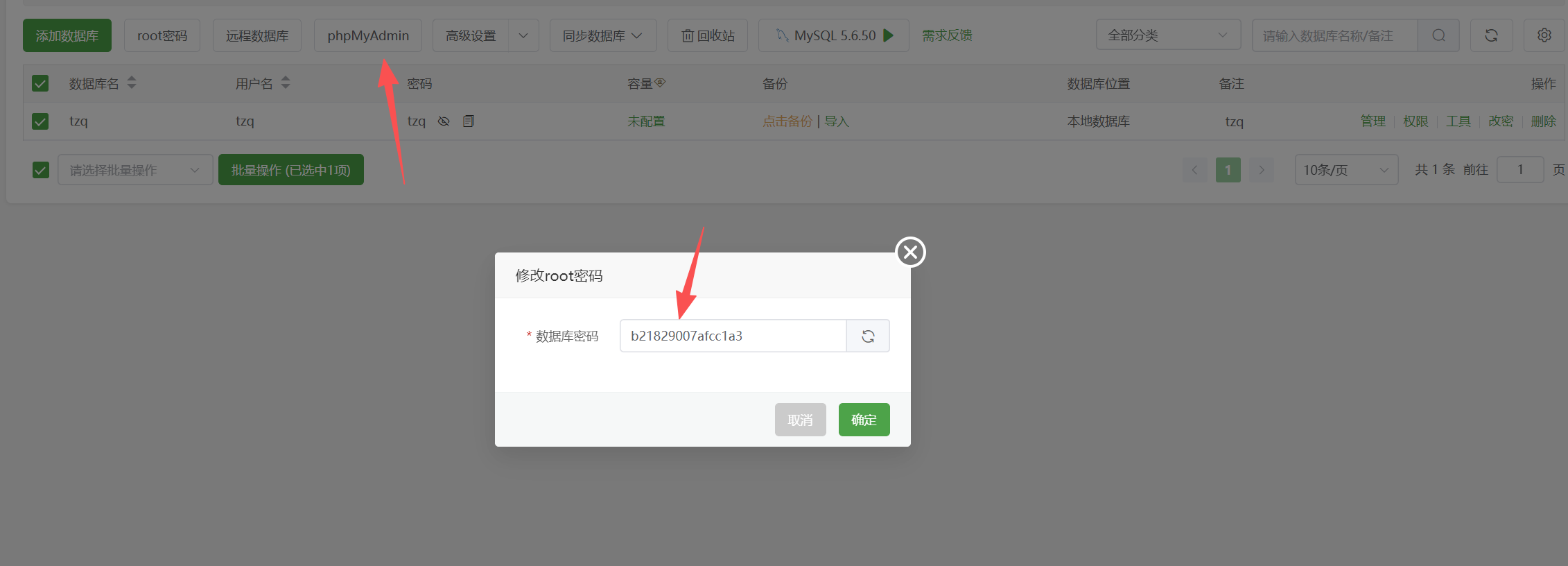

这里涉及了数据库,所以我们建立数据库连接:

进入宝塔后台,获取root密码

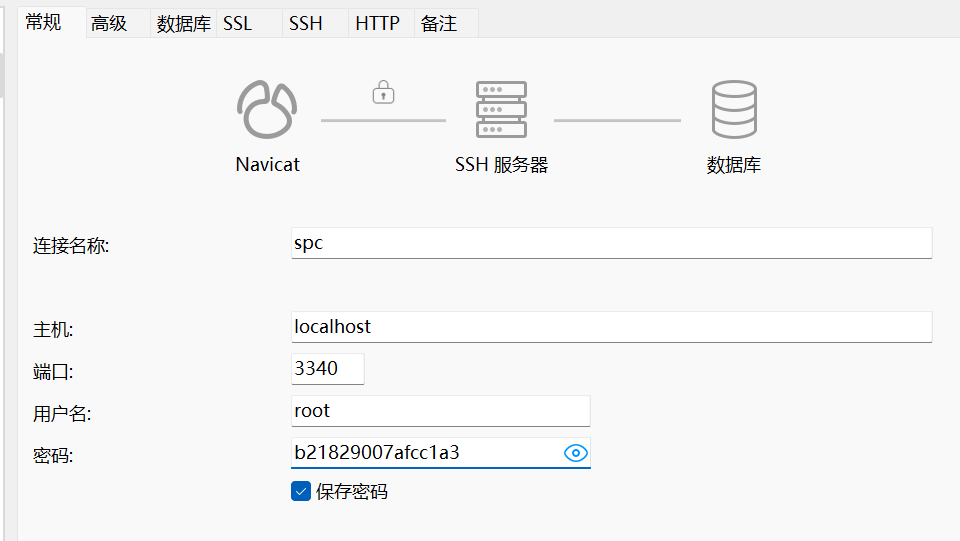

navicat:

选择ssh,输入linux的账密;然后再转到常规,填入刚才在宝塔查到的密码:

连接即可:

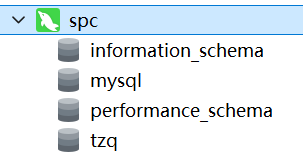

前三个都是mysql默认的,所以重点看tzq

前三个都是mysql默认的,所以重点看tzq

在数据库中找到充值表:recharge

甜心直播甜心直播

甜心直播甜心直播

发现有系统充值+银行入款的type:

30932824.57

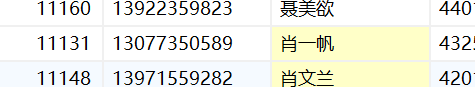

10. 根据涉案服务器A回答,肖一帆一共发展了多少个用户作为直接下线?(答案格式:123)

在user表中找到这个人

id=11131

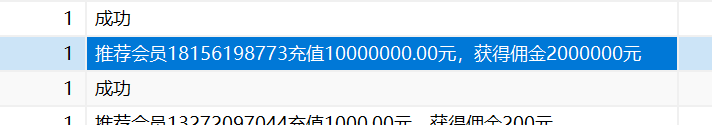

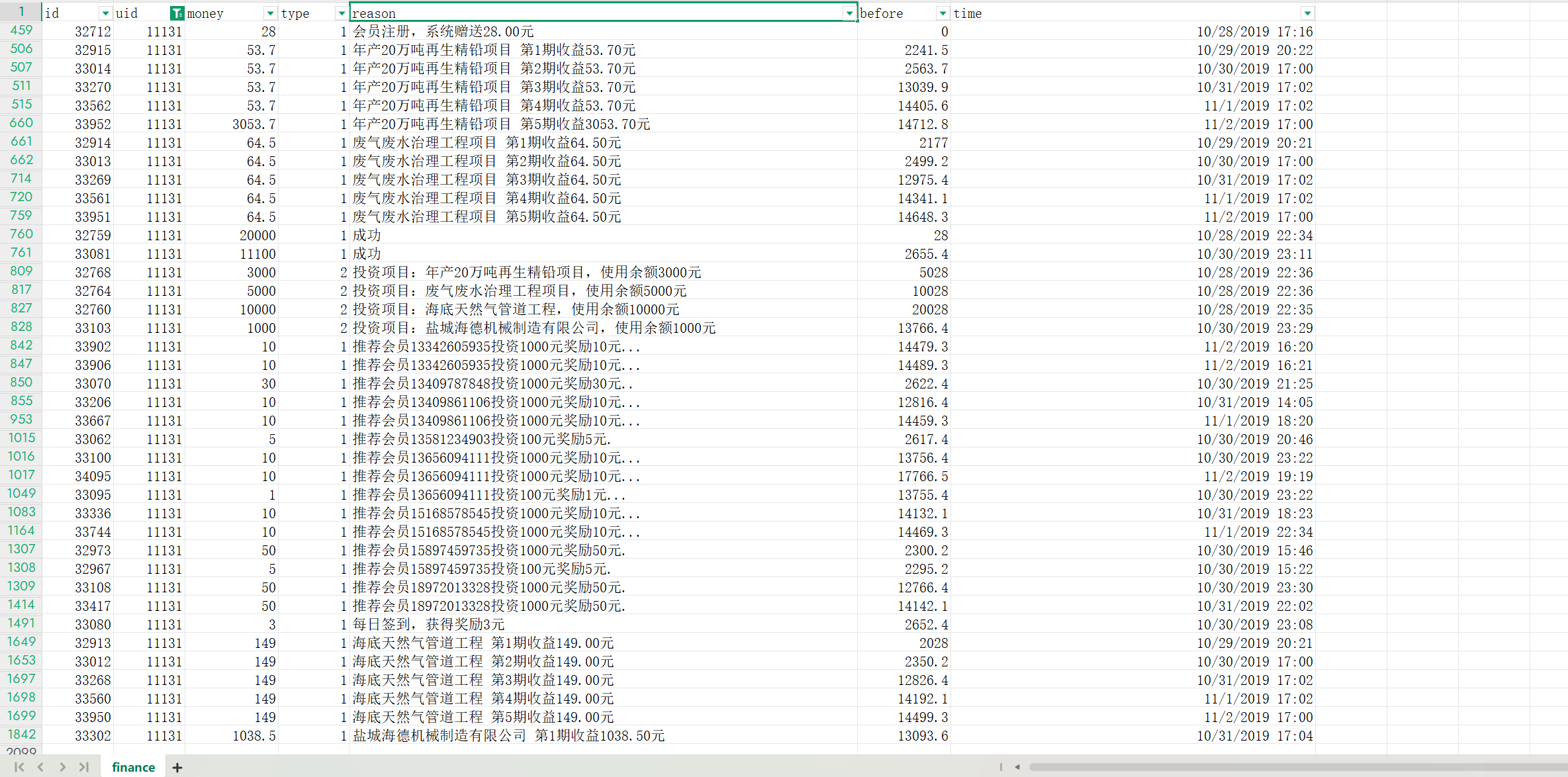

在finance表中找到有推荐会员等等的描述

于是导出finance表,筛选uid=11131

数一下推荐的号码,7个

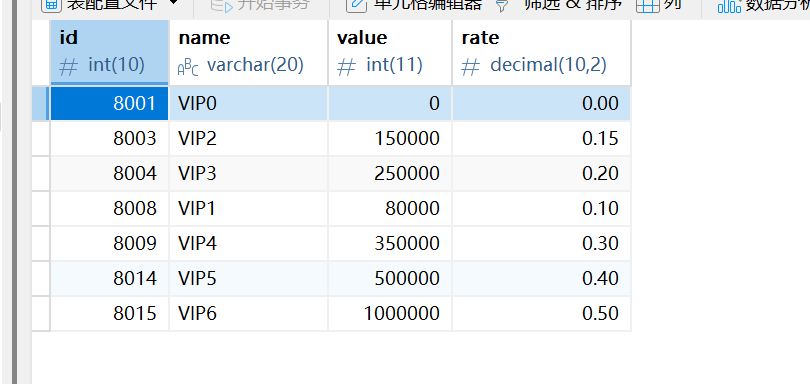

11. 根据涉案服务器A中VIP6等级的积分限制是多少?(答案格式:123)

**1000000**

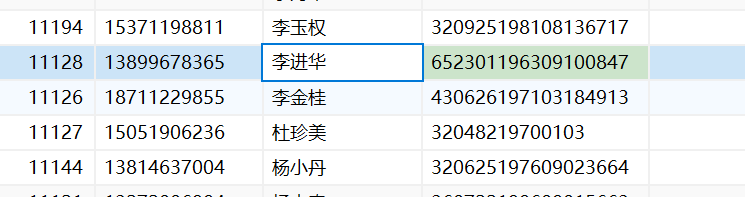

12. 根据涉案服务器A分析652301196309100847是谁的银行卡?(答案示例:王五)

李进华

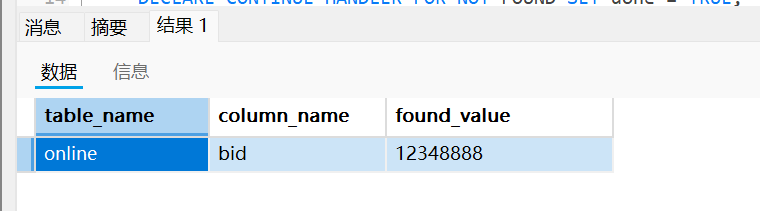

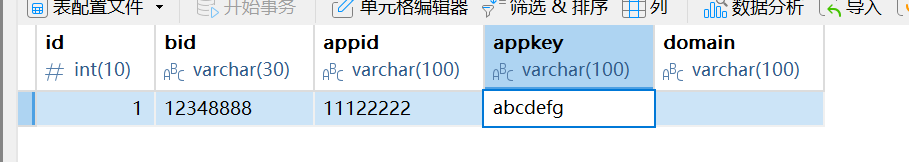

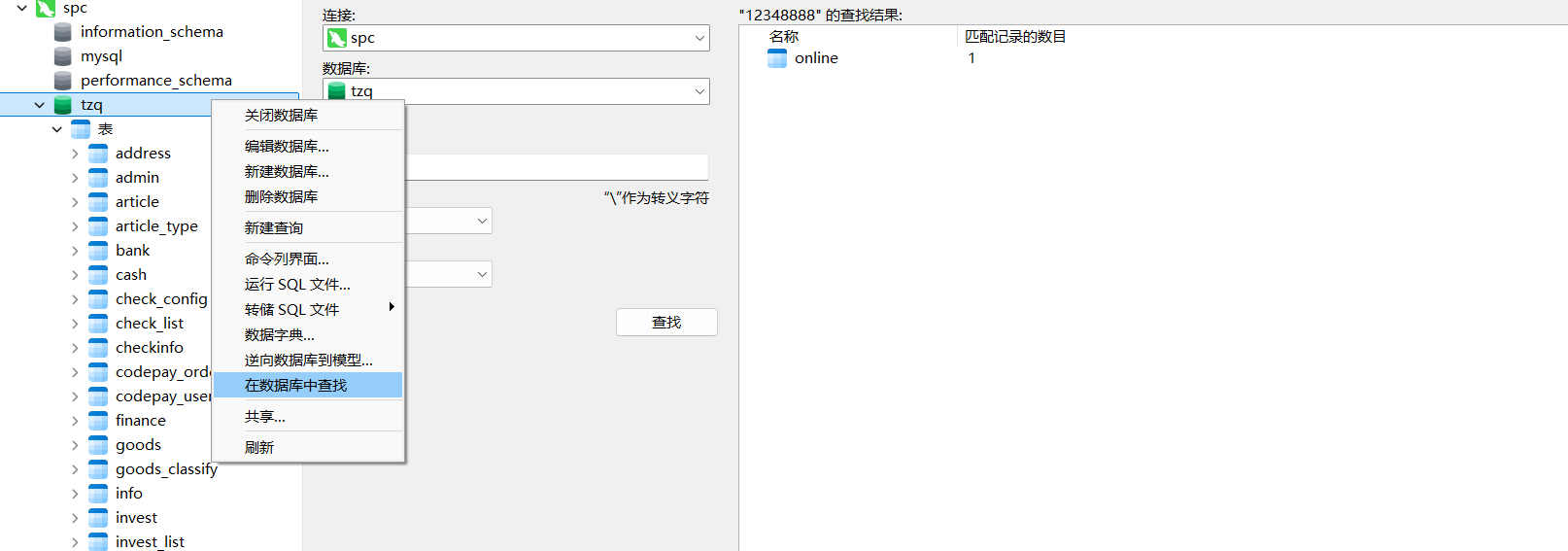

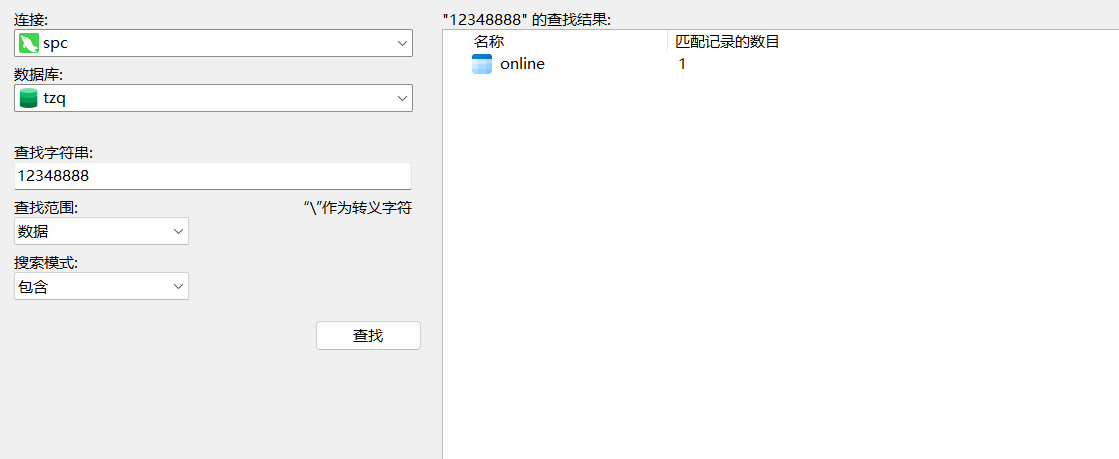

13. 根据涉案服务器A分析商户号为12348888的商户其APPkey是多少?(答案格式:以实际为准,字母小写)

查询语句查:

未简化版

DELIMITER //

CREATE PROCEDURE FindDataContainingValue()

BEGIN

DECLARE done BOOLEAN DEFAULT FALSE;

DECLARE tableName VARCHAR(255);

DECLARE columnName VARCHAR(255);

DECLARE dataType VARCHAR(255);

DECLARE cur CURSOR FOR

SELECT TABLE_NAME, COLUMN_NAME, DATA_TYPE

FROM INFORMATION_SCHEMA.COLUMNS

WHERE TABLE_SCHEMA = DATABASE(); -- 当前数据库

DECLARE CONTINUE HANDLER FOR NOT FOUND SET done = TRUE;

-- 创建临时表存储结果

CREATE TEMPORARY TABLE IF NOT EXISTS search_results (

table_name VARCHAR(255),

column_name VARCHAR(255),

column_value TEXT

);

OPEN cur;

read_loop: LOOP

FETCH cur INTO tableName, columnName, dataType;

IF done THEN

LEAVE read_loop;

END IF;

-- 仅处理字符串和数字类型列

IF dataType IN ('char', 'varchar', 'text', 'int', 'bigint') THEN

SET @sql = CONCAT(

'INSERT INTO search_results ',

'SELECT ', QUOTE(tableName), ', ', QUOTE(columnName), ', `', columnName, '` ',

'FROM `', tableName, '` ',

'WHERE `', columnName, '` LIKE \'%12348888%\' ',

'OR `', columnName, '` = 12348888;' -- 数字类型精确匹配

);

PREPARE stmt FROM @sql;

EXECUTE stmt;

DEALLOCATE PREPARE stmt;

END IF;

END LOOP;

CLOSE cur;

-- 输出结果

SELECT * FROM search_results;

DROP TEMPORARY TABLE search_results;

END //

DELIMITER ;

-- 执行存储过程

CALL FindDataContainingValue();

1 | DELIMITER // |

或者直接查询

abcdefg

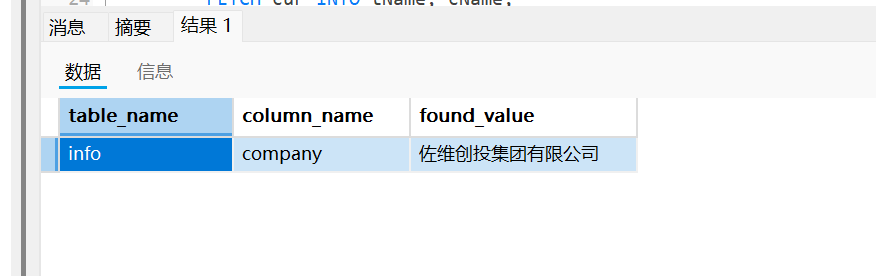

14. 根据涉案服务器A分析佐维创投集团有限公司的具体地址是什么?(答案格式:以实际为准)

用上面的查询指令查:

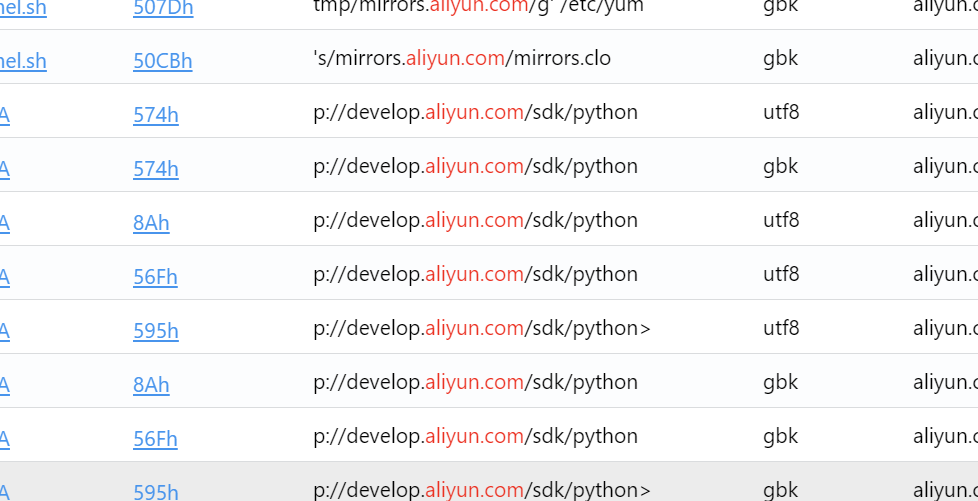

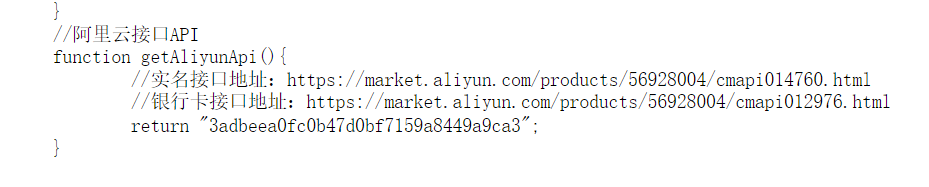

澳门中环夏悫道12号美国银行中心30楼

15. 根据涉案服务器A分析阿里云接口API的银行卡接口地址是多少?(答案格式:以实际为准)

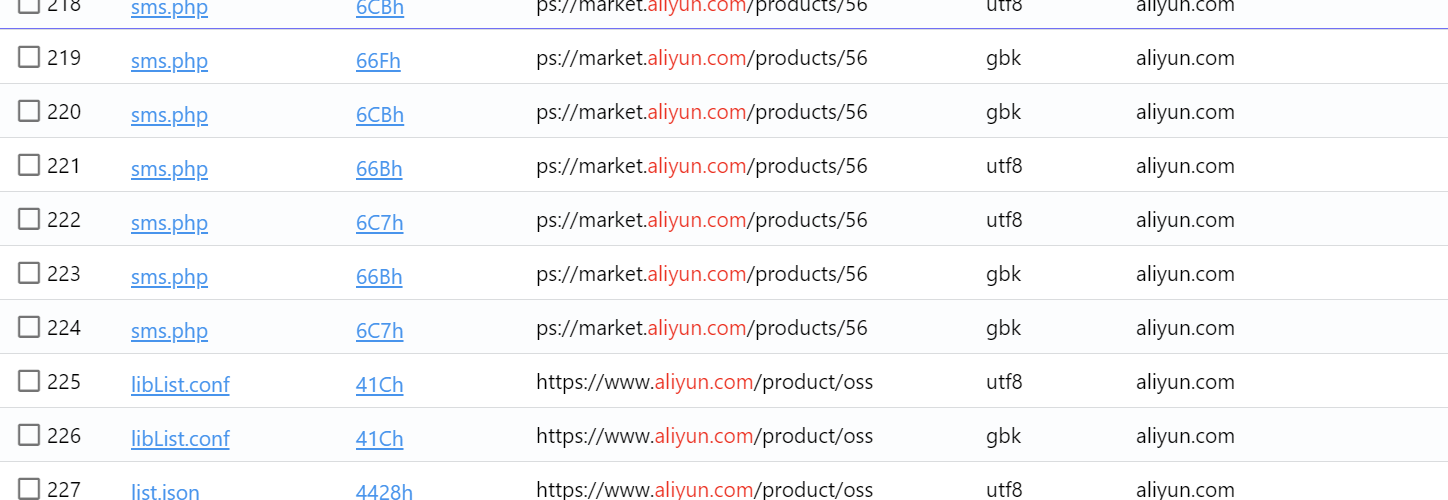

全局搜一下aliyun.com我的xways罢工了我去

前面这种设置过阿里云镜像源的都看得出来这是镜像源等等网址

看到market之后感觉应该是,源文件看一下:

[https://market.aliyun.com/products/56928004/cmapi012976.html](https://market.aliyun.com/products/56928004/cmapi012976.html)

没想到的是他居然就直接写了阿里云接口API

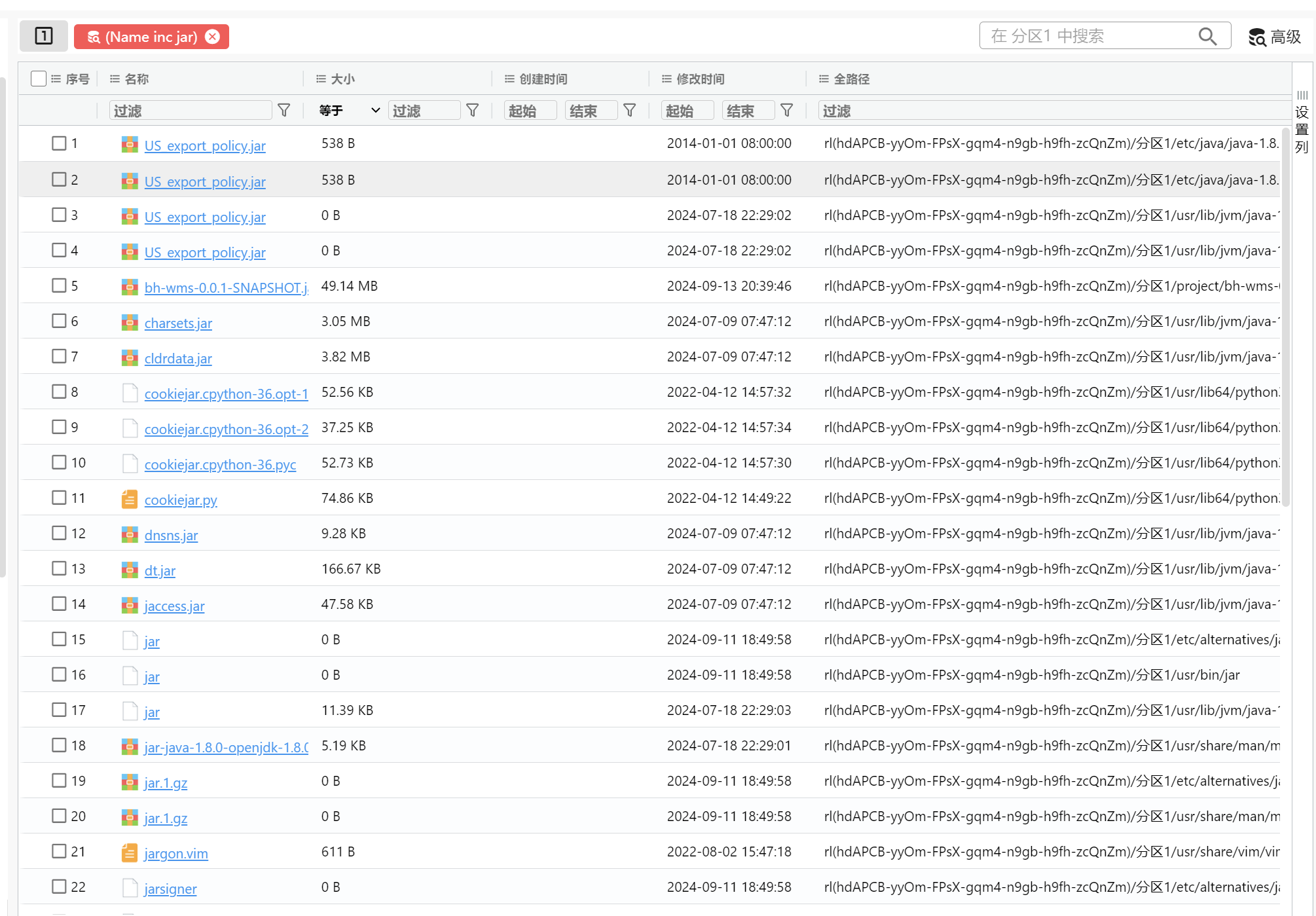

16. 分析嫌疑人的云服务器B,涉案服务器中Java网站源码jar包名称是?(答案格式:包含后缀)

火眼直接搜jar即可

火眼直接搜jar即可

我看丁老师的意思是这个bh开头的一眼丁真就是网站源码(而且这个文件本身就很大)

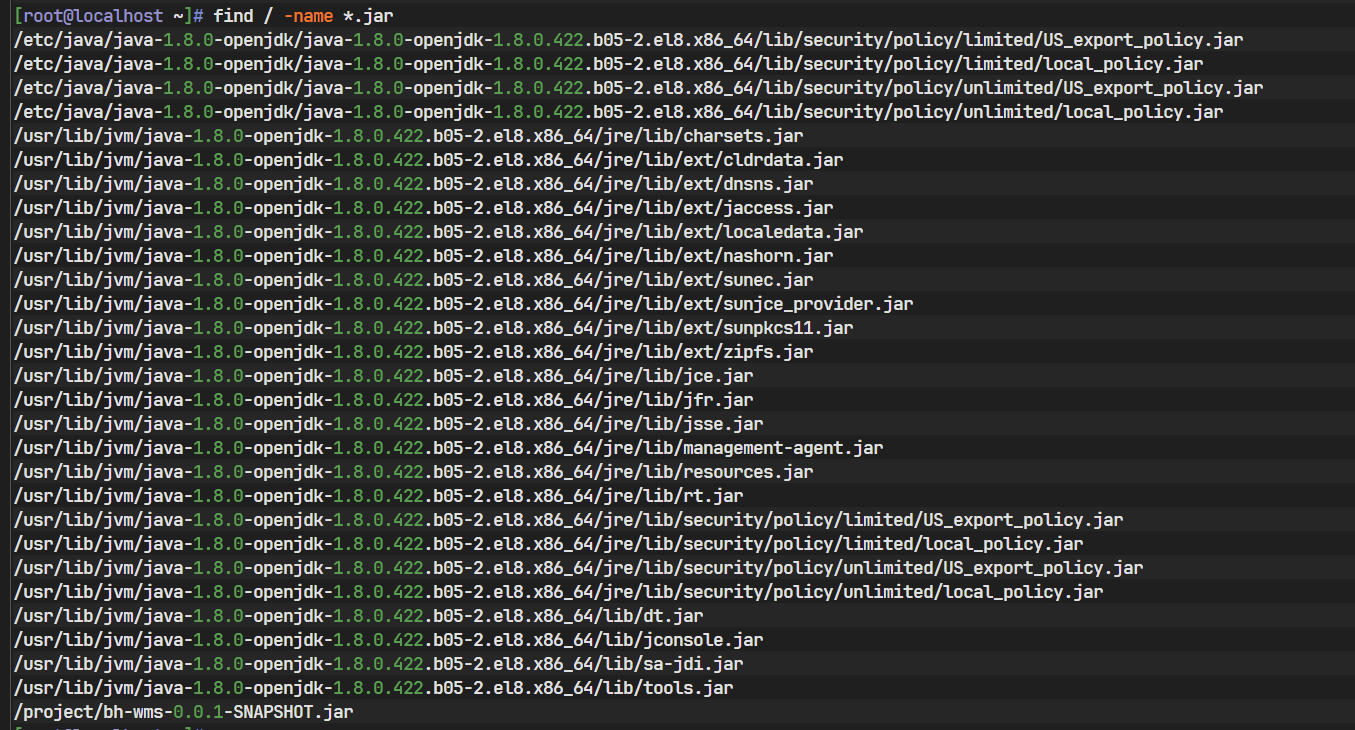

或者用指令搜:

find / -name *.jar

最后一个就是

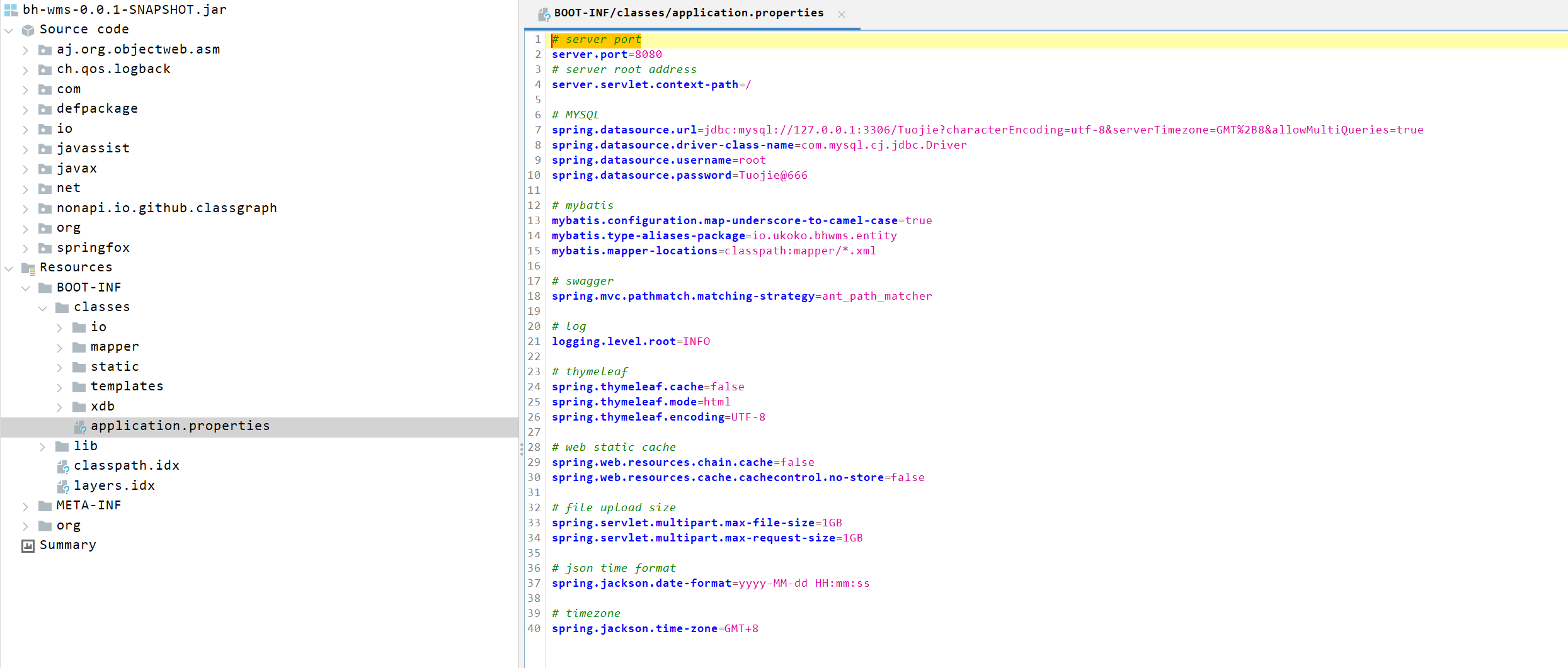

17. 分析嫌疑人的云服务器B,涉案Java网站数据库root账号的密码是多少?(答案格式:Abc@123456)

用jadx打开 第一次知道jar可以用jadx打开

`Tuojie@666`

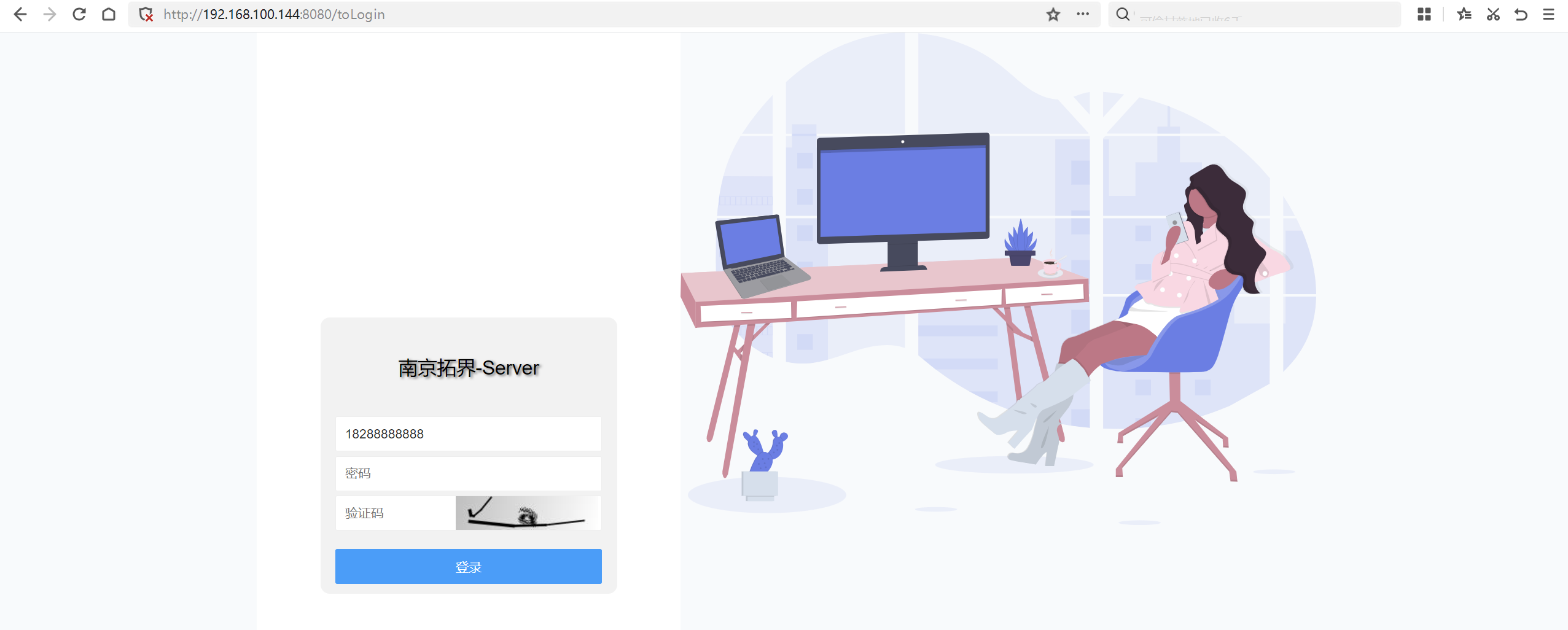

## **<font style="color:rgb(96, 98, 102);">18. 分析嫌疑人的云服务器B,涉案Java网站的端口是多少?(答案示例:3123)</font>**

同上8080

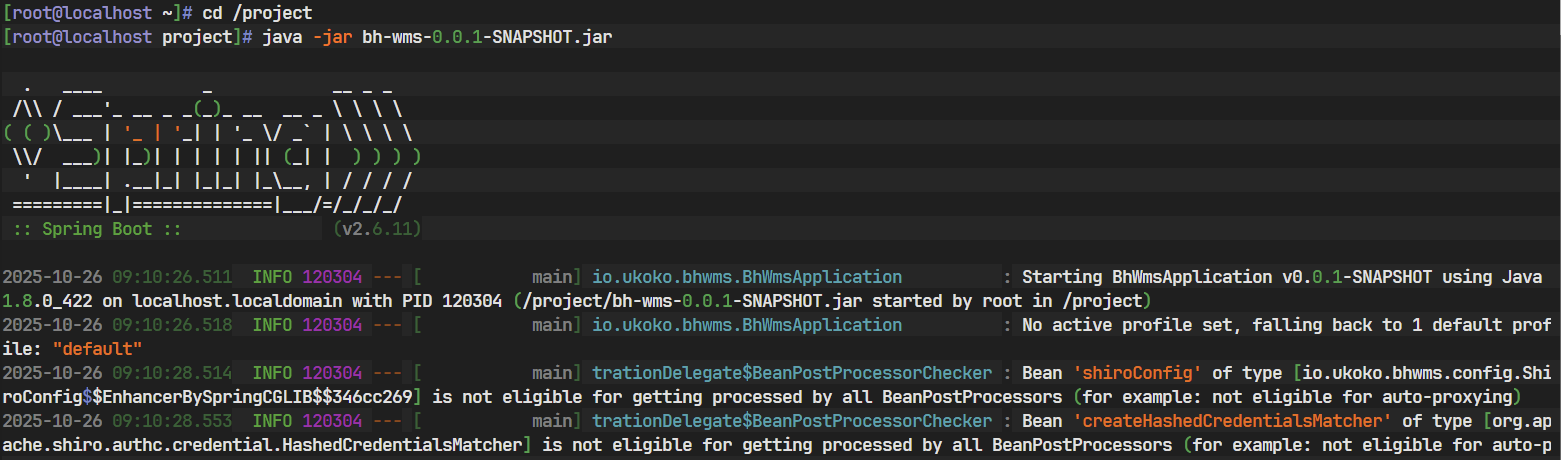

构建网站:

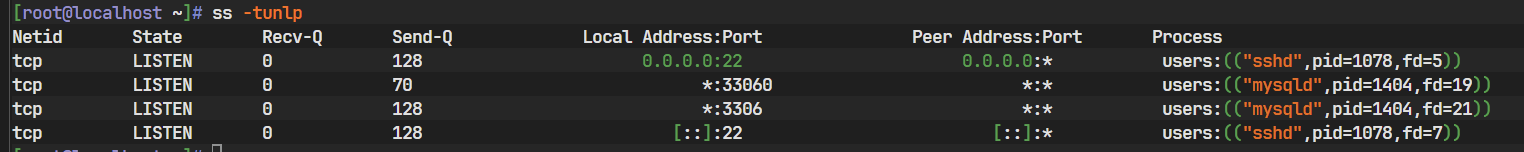

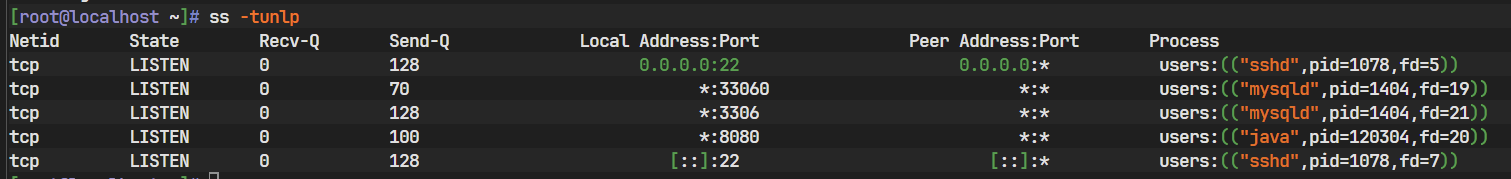

发现8080没有开,所以运行上面的jar:

发现8080有监听了,所以访问`192.168.100.144:8080`

~~用刚才获取的账密登录:~~ 失败,验证码看不清楚

## **<font style="color:rgb(96, 98, 102);">19. 分析嫌疑人的云服务器B,该网站后台保留的登录账号的用户昵称为?(答案格式:老李)</font>**

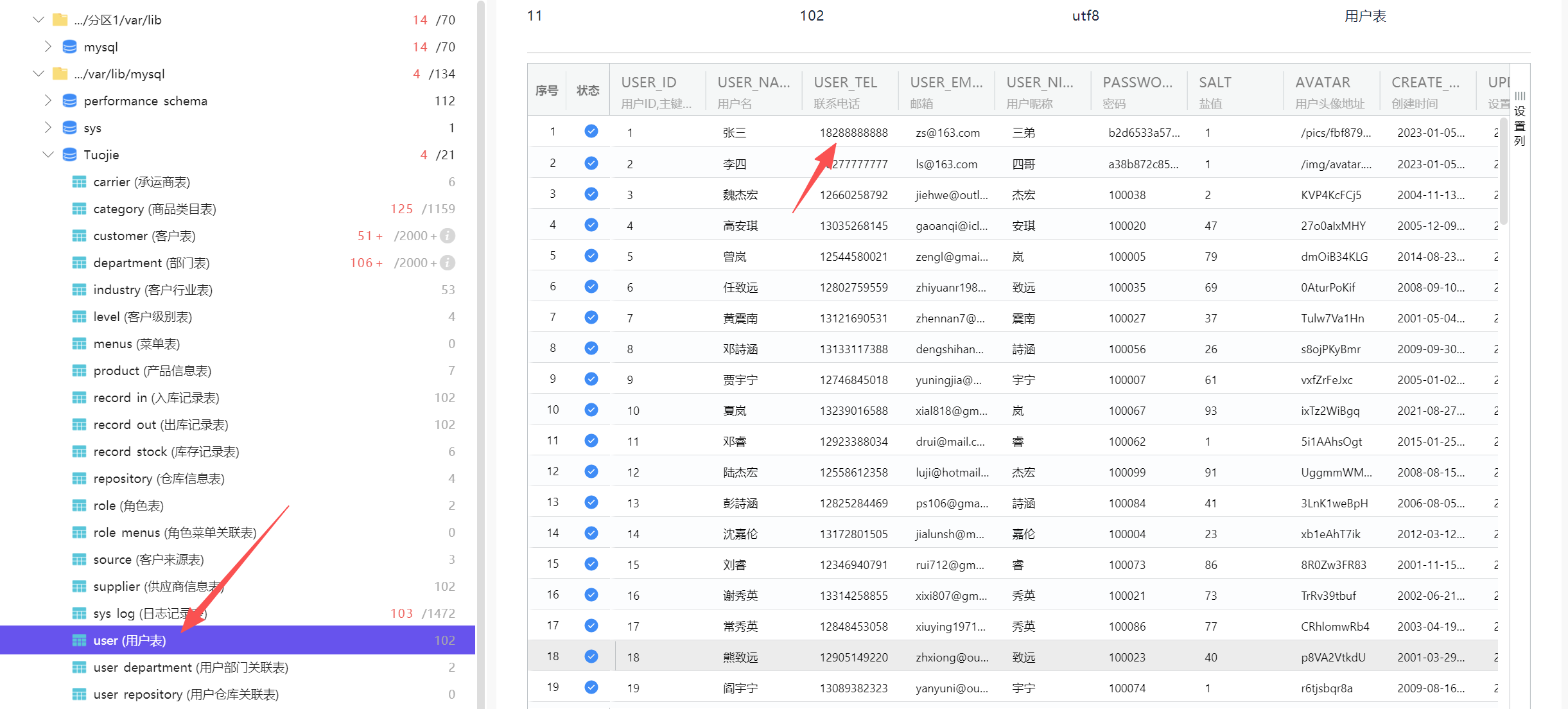

查看mysql:

发现张三的电话和他一样的,昵称是`三弟`

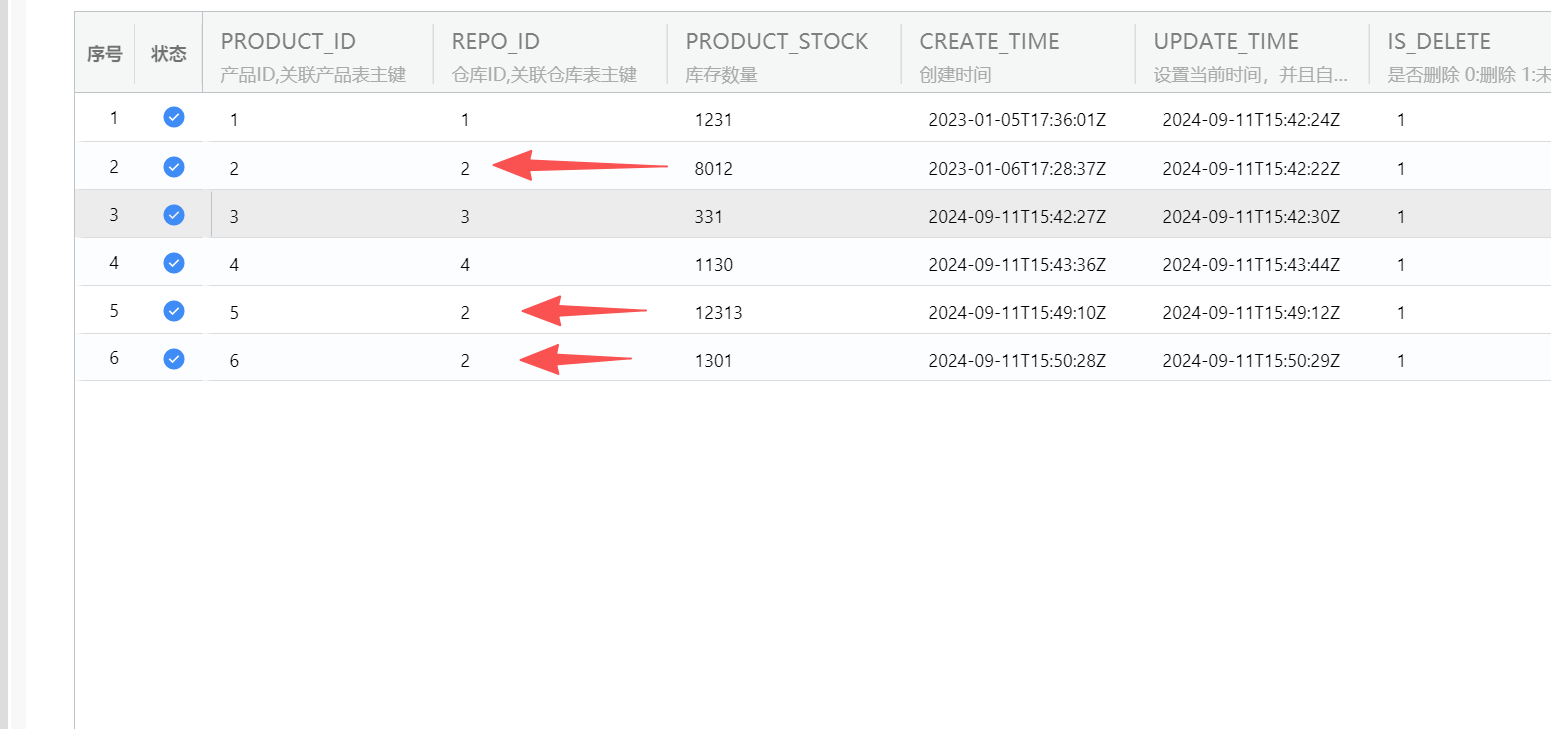

## **<font style="color:rgb(96, 98, 102);">20. 分析嫌疑人的云服务器B,位于南京市江宁区的货物仓库存有多少个产品?(答案格式:123)</font>**

8012+12313+1301=21626

# 计算机

<font style="color:rgb(96, 98, 102);background-color:rgba(245, 247, 250, 0.816);">wangg</font>

<font style="color:rgb(96, 98, 102);background-color:rgb(245, 247, 250);">wanggui1993</font>

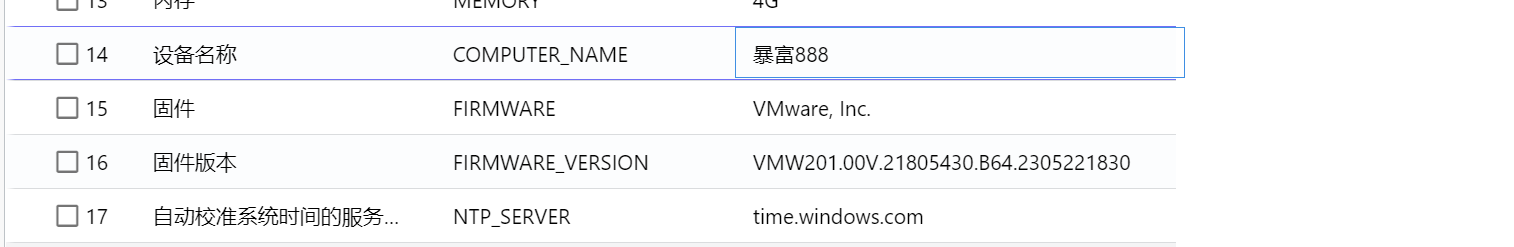

## **<font style="color:rgb(96, 98, 102);">1. 分析嫌疑人的电脑,其电脑的设备名称是什么?(答案格式:以实际为准)</font>**

`暴富888`

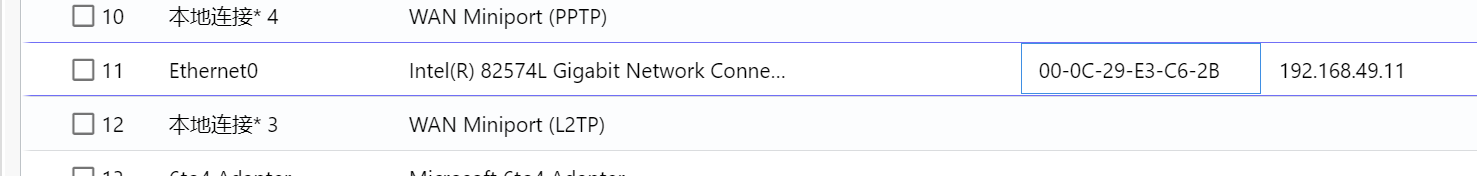

## **<font style="color:rgb(96, 98, 102);">2. 分析嫌疑人的电脑,其电脑连接互联网的物理地址(MAC)是多少(答案格式:01-AC-15-R2-B1-3C)</font>**

00-0C-29-E3-C6-2B

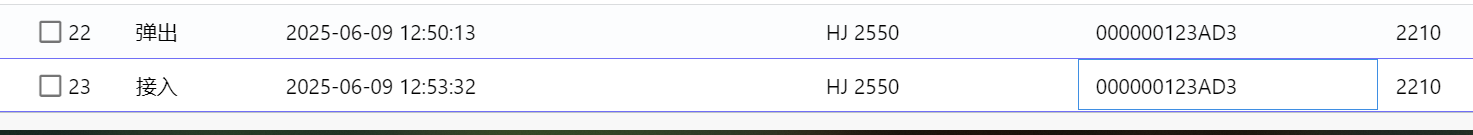

## **<font style="color:rgb(96, 98, 102);">3. 分析嫌疑人的电脑,其电脑2025年6月9日最后一次接入USB设备序列号的后六位是?(答案格式:以实际为准,英文字母全大写)</font>**

000000`123AD3`

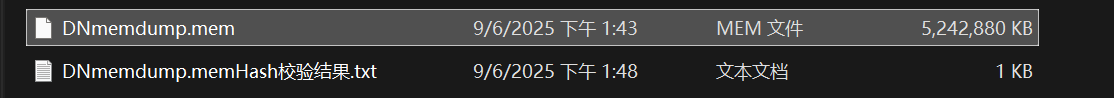

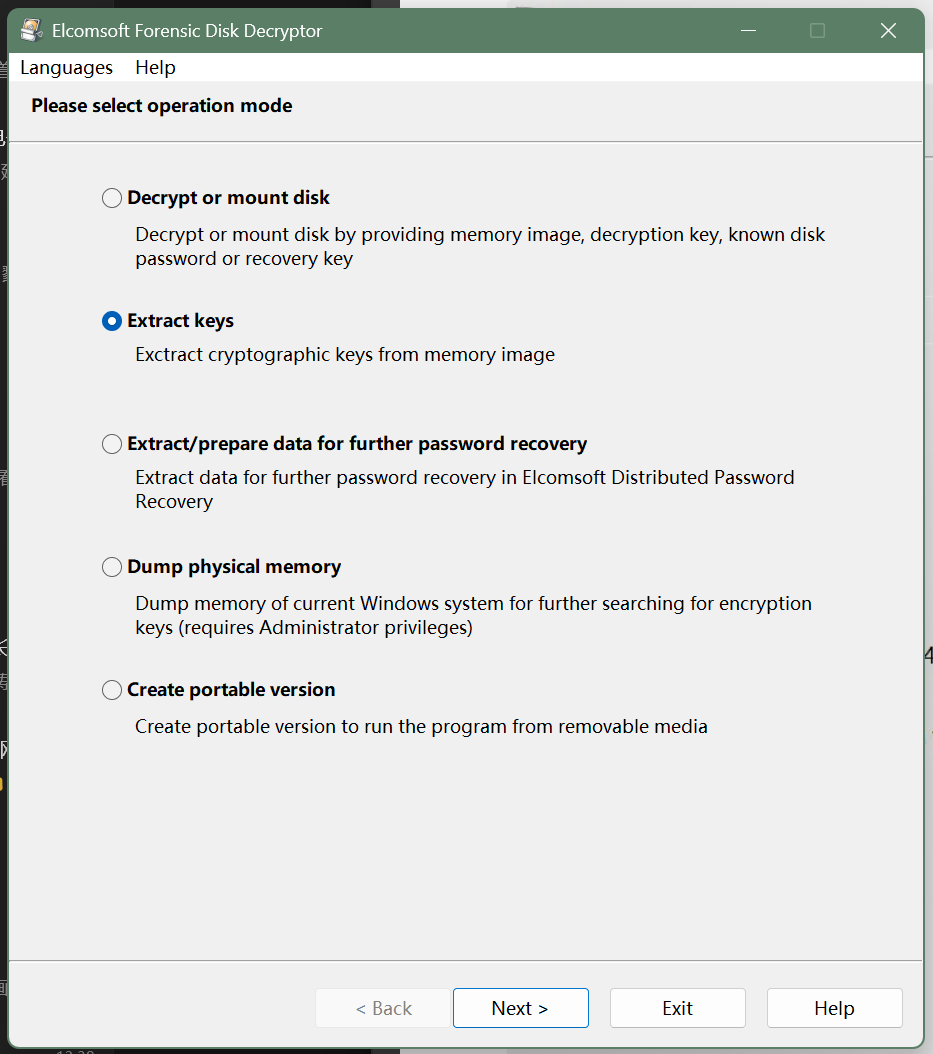

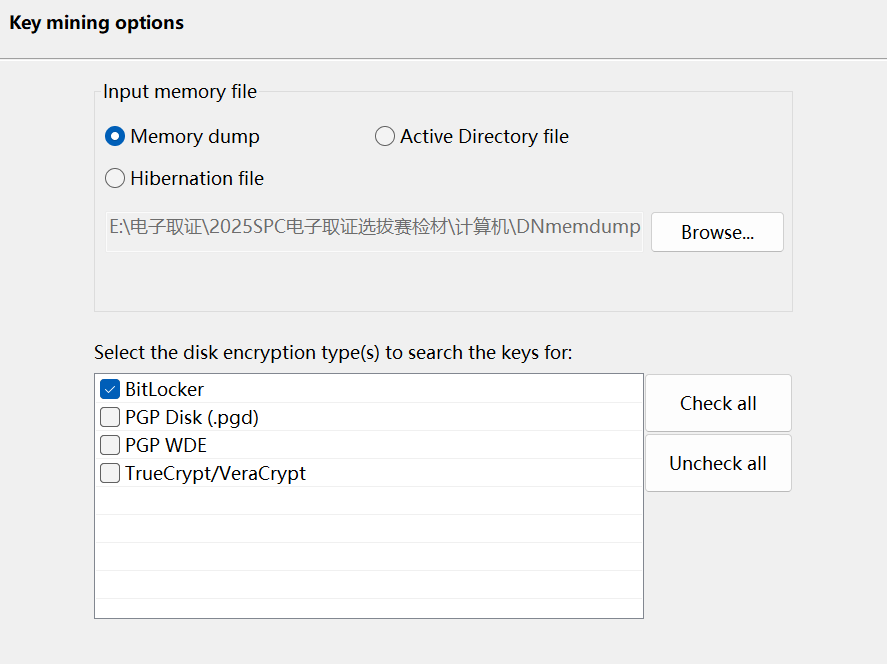

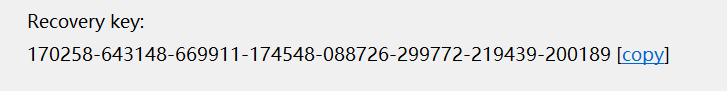

## **<font style="color:rgb(96, 98, 102);">4. 分析嫌疑人的电脑,其电脑BitLocker加密分区的48位恢复密钥的后六位是多少?(答案格式:123456)</font>**

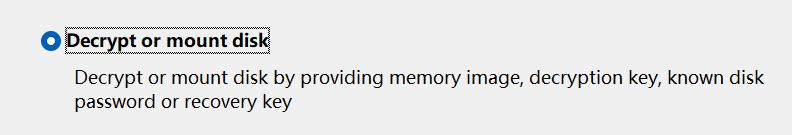

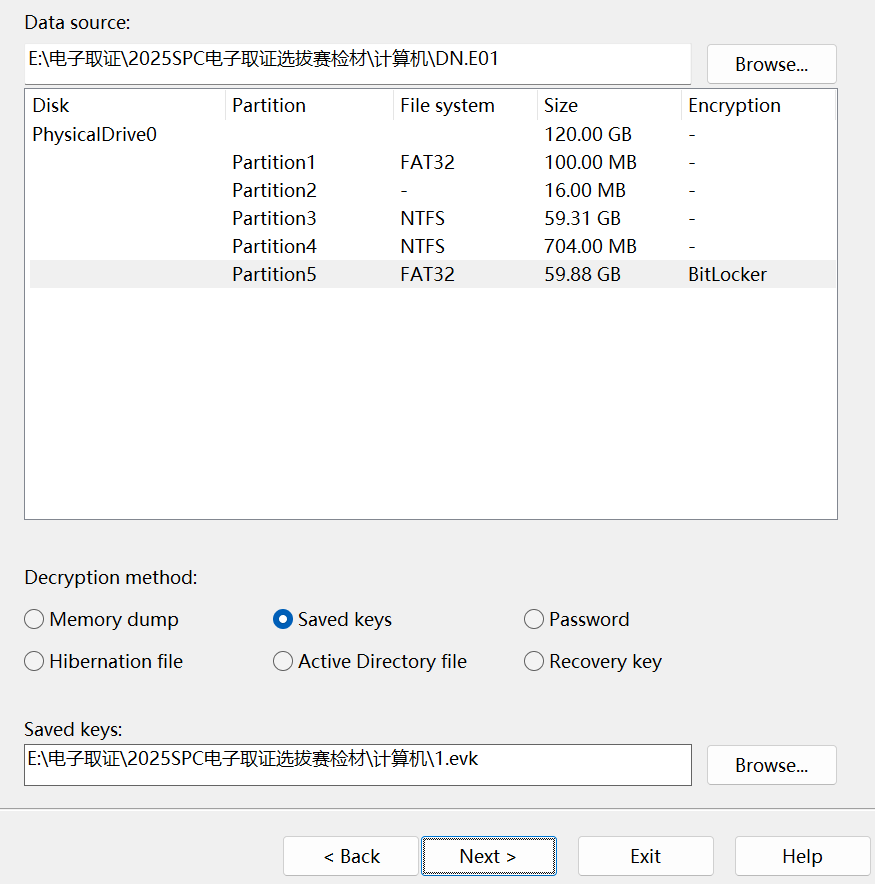

用`efdd`:

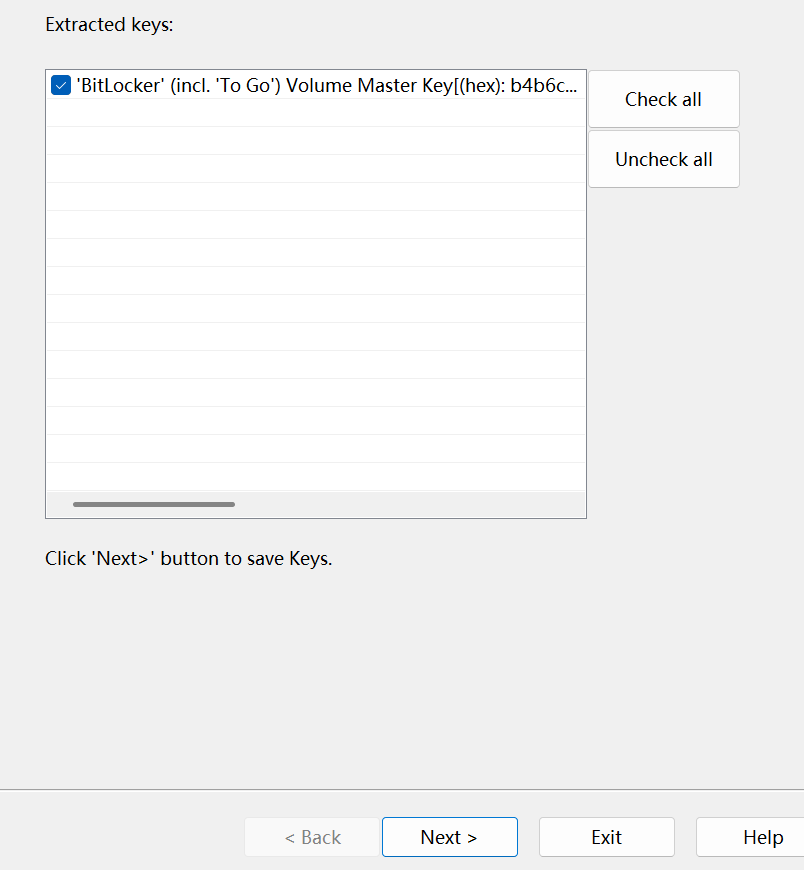

这里给了内存,获取key,然后获取bitlocker恢复密钥

保存`key`

170258-643148-669911-174548-088726-299772-219439-`200189`

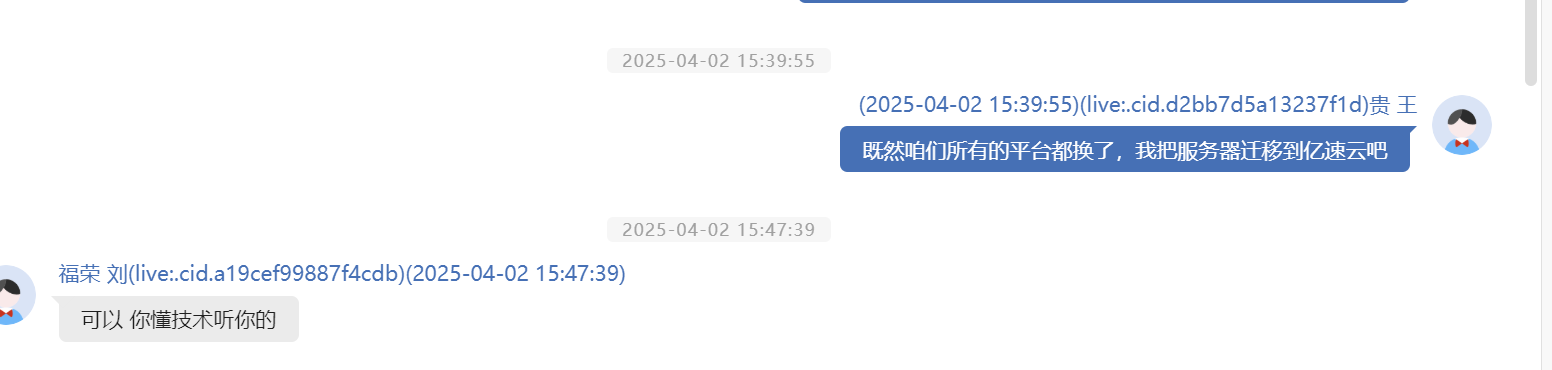

## **<font style="color:rgb(96, 98, 102);">5. 分析嫌疑人的电脑,当前该公司后台服务器使用的云服务器是哪个厂商的?(答案格式:京东云)</font>**

## **<font style="color:rgb(96, 98, 102);">6. 分析嫌疑人的电脑,当前该公司后台服务器ssh远程端口是多少?(答案格式:123)</font>**

`**<font style="color:rgb(96, 98, 102);">223</font>**`**<font style="color:rgb(96, 98, 102);">

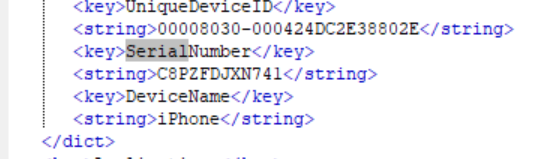

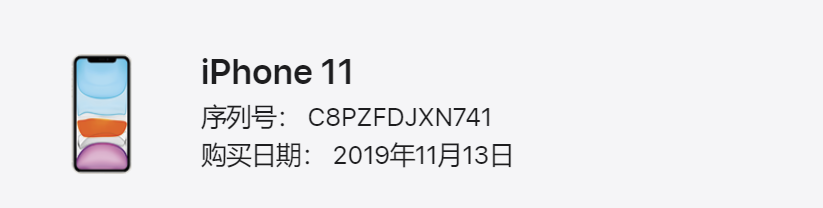

</font>****<font style="color:rgb(96, 98, 102);"> 7. 分析嫌疑人的电脑,嫌疑人使用的苹果手机序列号是多少?(答案格式:ABCD1234)</font>**

这个文件在bitlocker解开之后的E盘中找到

又碰到新软件:用于读取苹果手机备份文件plist。

打开之后查询**<font style="color:rgb(229, 229, 229);background-color:rgb(23, 23, 23);">Serial Number</font>**

`C8PZFDJXN741`

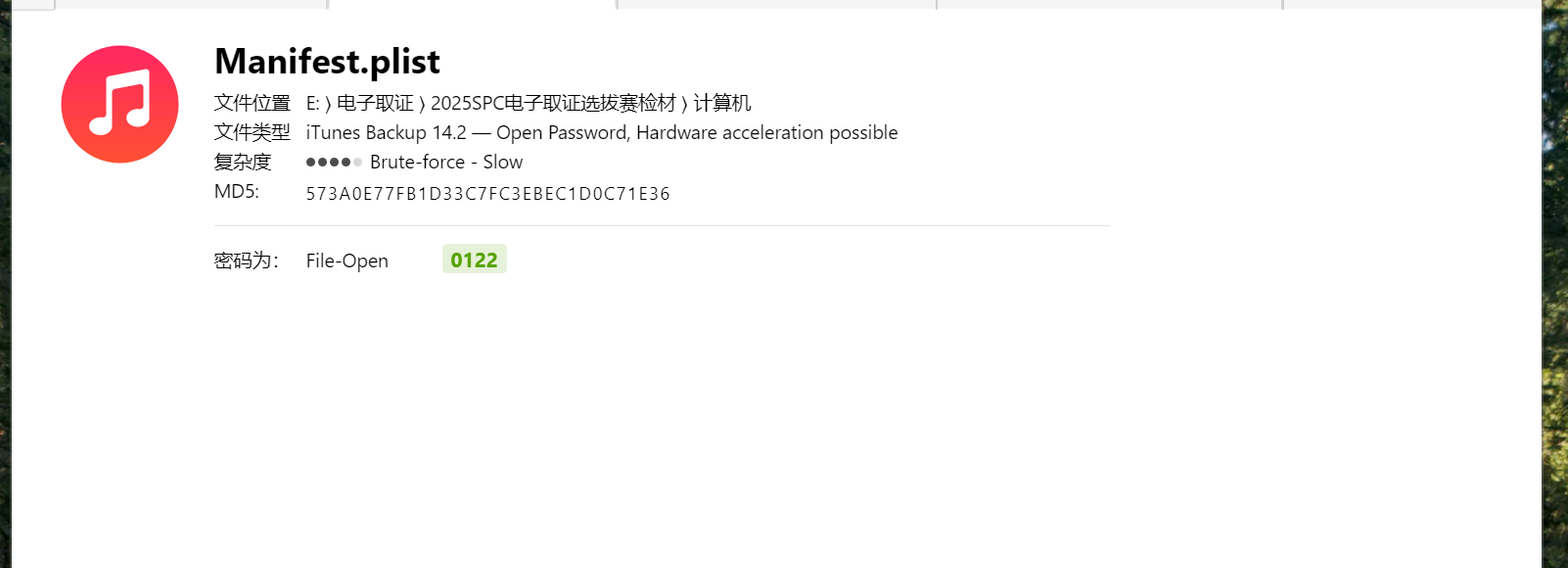

## **<font style="color:rgb(96, 98, 102);">8. 分析嫌疑人的电脑,嫌疑人曾使用的苹果手机备份四位数字密码是多少?(答案格式:1234)</font>**

扔到passwarekit即可,设置爆破范围是4位数字,一会儿就出来了

0122

参考:

[passware kit forensic、hashcat使用-CSDN博客](https://blog.csdn.net/wow0524/article/details/131519669)

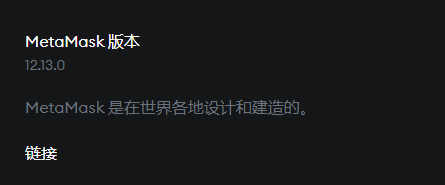

## **<font style="color:rgb(96, 98, 102);">9. 分析嫌疑人的电脑,嫌疑人使用的以太坊钱包名称是什么?(答案格式:AbcDe)</font>**

`MetaMask`

## **<font style="color:rgb(96, 98, 102);">10. 分析嫌疑人的电脑,嫌疑人使用的以太坊钱包版本是多少?(答案格式:26.16.0)</font>**

12.13.0

## **<font style="color:rgb(96, 98, 102);">11. 分析嫌疑人的电脑,嫌疑人的以太坊钱包私钥助记词第4个单词是什么?(答案格式:以实际为准)</font>**

`cloud`

补充:

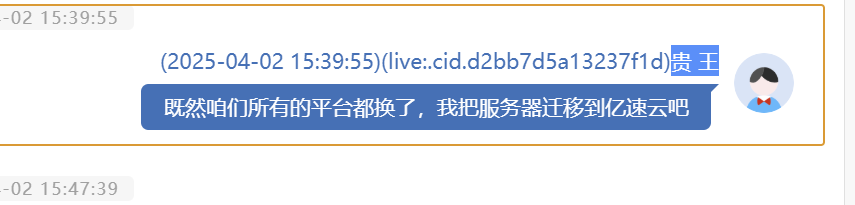

## **<font style="color:rgb(96, 98, 102);">12. 分析嫌疑人的电脑,嫌疑人的Skype账号是多少?(答案格式:以实际为准)</font>**

`live:.cid.d2bb7d5a13237f1d`

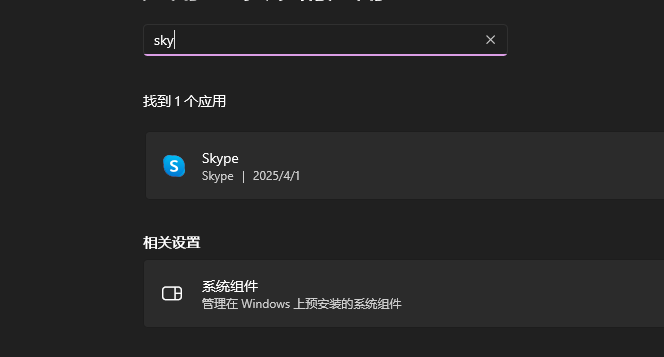

## **<font style="color:rgb(96, 98, 102);">13. 分析嫌疑人的电脑,嫌疑人电脑中Skype应用的安装日期是多少?(答案格式:1900/01/01)</font>**

`2025/04/01`

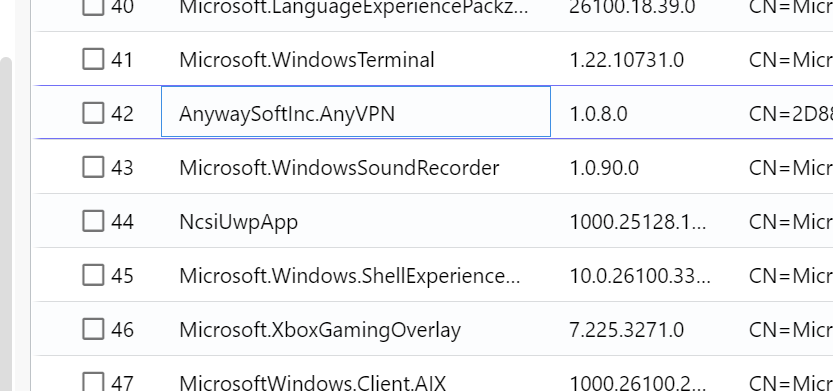

## **<font style="color:rgb(96, 98, 102);">14. 分析嫌疑人的电脑,嫌疑人电脑中安装的VPN软件名称是什么?(答案格式:Abc VPN)</font>**

`Any VPN`

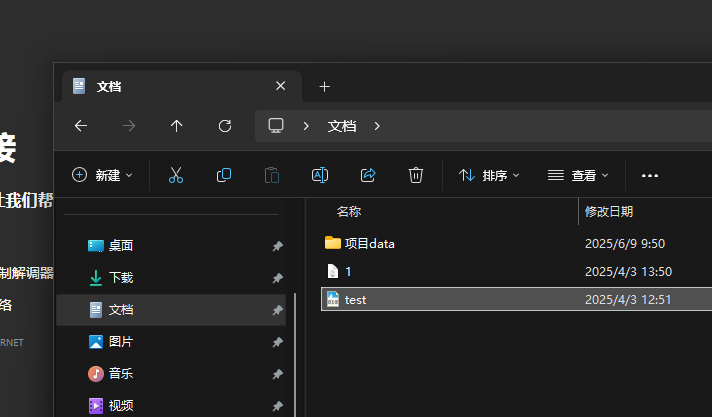

## **<font style="color:rgb(96, 98, 102);">15. 分析嫌疑人的电脑,嫌疑人自己使用Wireshark抓的流量包文件名称是什么?(答案格式:以实际为准,包含文件扩展名)</font>**

这要改后缀。。

`test.pacpng`

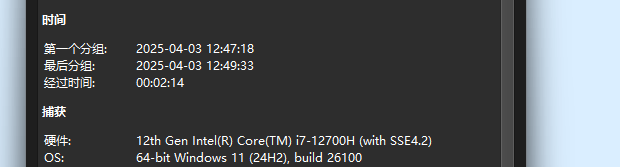

## **<font style="color:rgb(96, 98, 102);">16. 分析嫌疑人的电脑,该流量包开始抓取第一个分组的时间是什么?(答案格式:1900/01/01 01:00:00)</font>**

`2025-04-03 12:47:18`

## **<font style="color:rgb(96, 98, 102);">17. 分析嫌疑人的电脑,抓取该流量包的总时长是?</font>**

<font style="color:rgba(0, 0, 0, 0.88);">A. A.00:02:14B. B.00:08:25C. C.00:18:25D. D.00:29:31</font>

<font style="color:rgba(0, 0, 0, 0.88);">A</font>

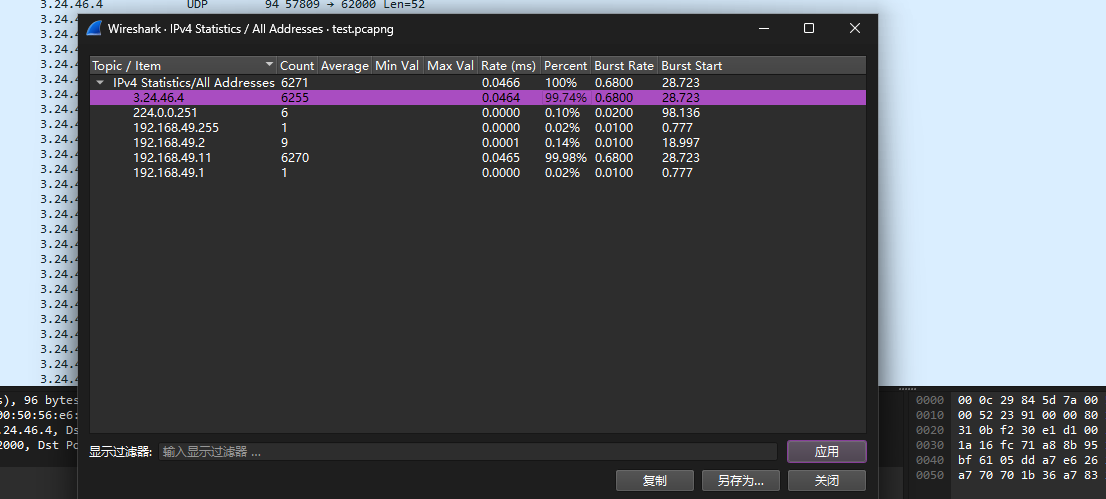

## **<font style="color:rgb(96, 98, 102);">18. 分析嫌疑人的电脑,该流量包中IPV4地址为3.24.46.4的占比是多少?</font>**

<font style="color:rgba(0, 0, 0, 0.88);">A. A.96.69%B. B.97.36%C. C.98.47%D. D.99.74%</font>

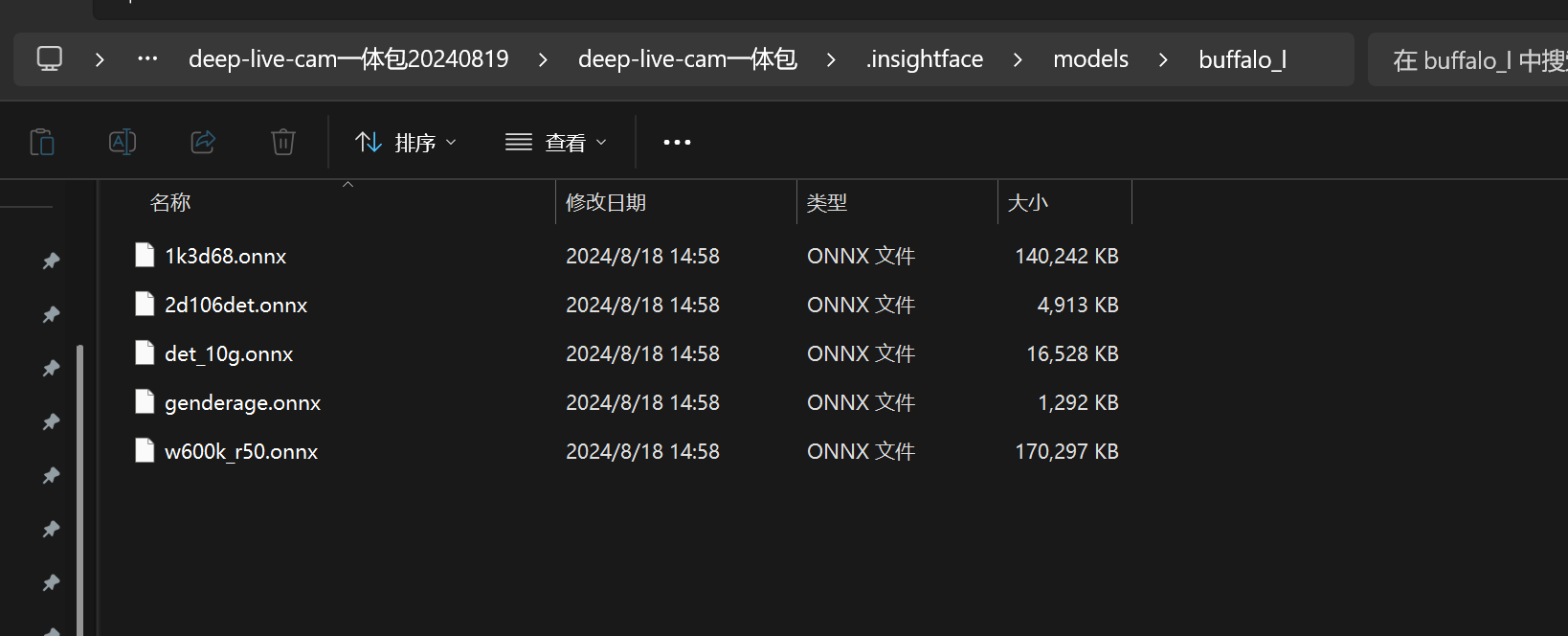

## **<font style="color:rgb(96, 98, 102);">19. 分析嫌疑人的电脑,嫌疑人使用的AI换脸软件中,当前调用的onnx(Open Neural Network Exchange,开放神经网络交换)格式的模型文件有几个?(答案格式:1)</font>**

`5`

意义不明。

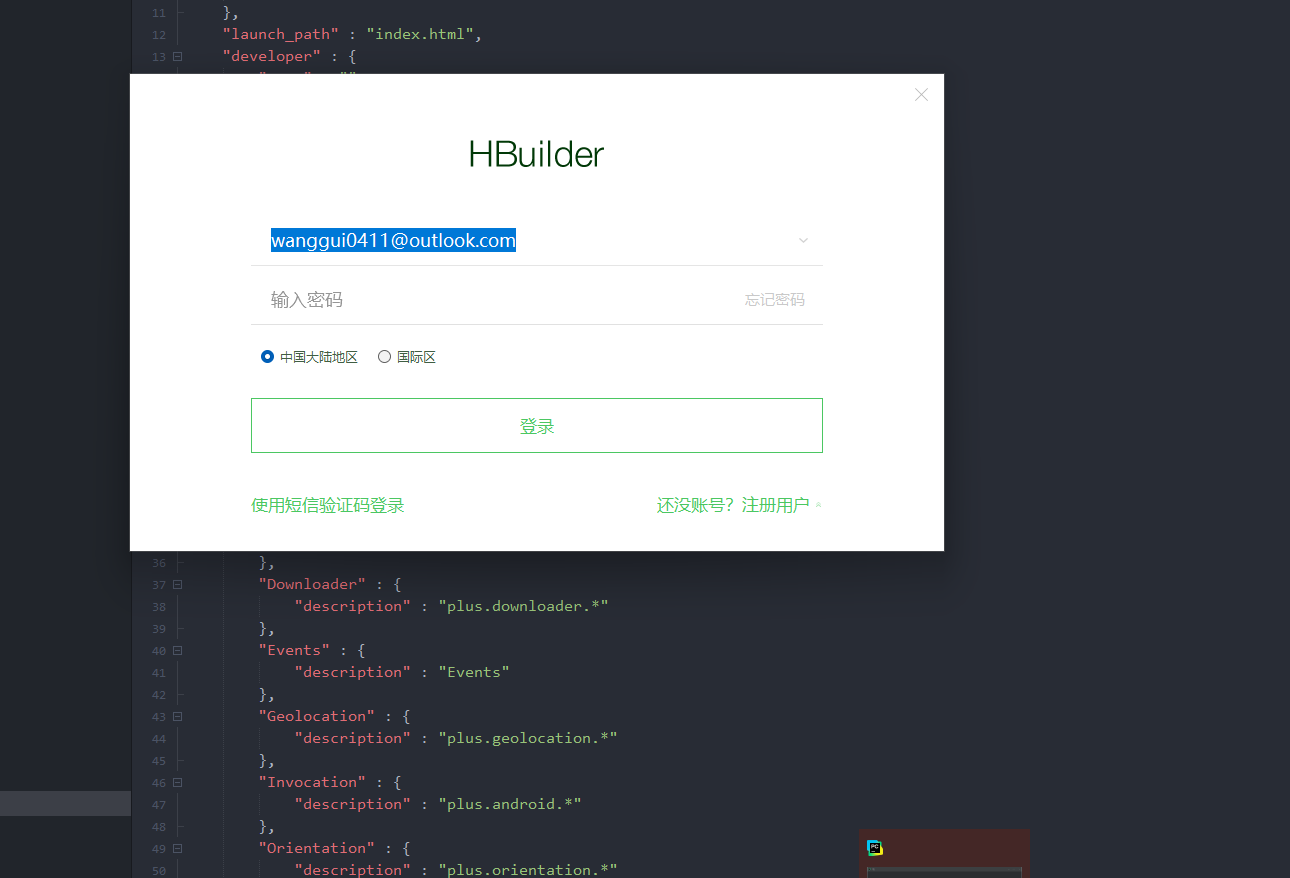

## **<font style="color:rgb(96, 98, 102);">20. 分析嫌疑人的电脑,嫌疑人注册登录的数字天堂开发工具的账号是什么?(答案格式:aaa@bbb.ccc)</font>**

`[wanggui0411@outlook.com](mailto:wanggui0411@outlook.com)`

## **<font style="color:rgb(96, 98, 102);">21. 分析嫌疑人电脑里的APK前端源码,如办案人员需要对该APK进行调证,请问调证值是多少?(答案格式:英文大写)</font>**

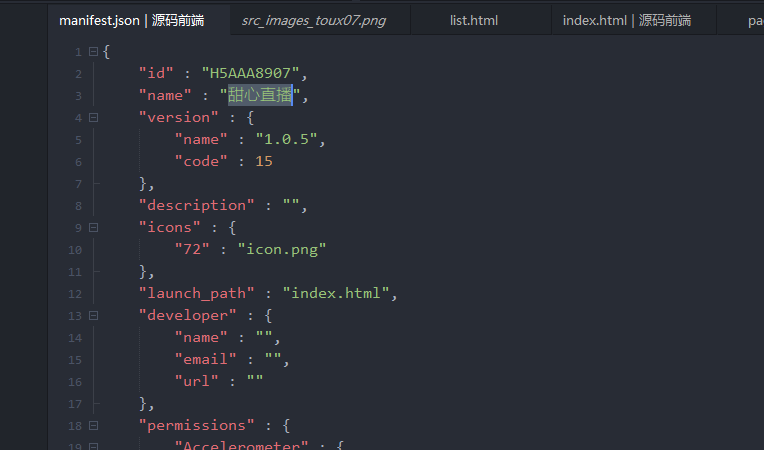

这真不知道,看了答案发现就是id

`H5AAA8907`

## **<font style="color:rgb(96, 98, 102);">22. 分析嫌疑人电脑里的APK前端源码,该APK的中文名称是什么?(答案格式:以实际为准)</font>**

`甜心直播`

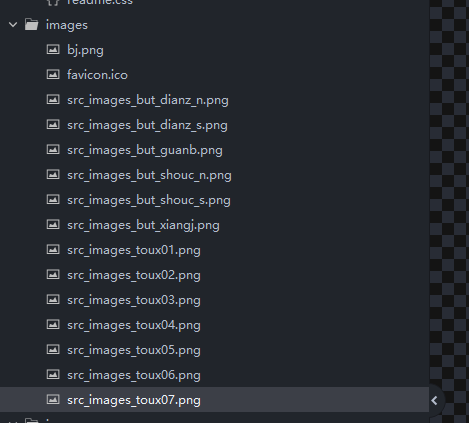

## **<font style="color:rgb(96, 98, 102);">23. 分析嫌疑人电脑里的APK前端源码,该APK前端页面展示了多少名女生的信息?(答案格式:3)</font>**

`7`

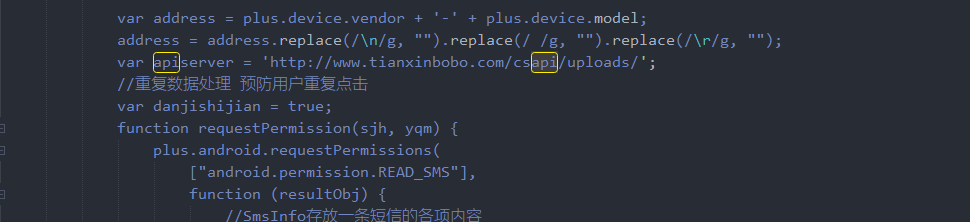

## **<font style="color:rgb(96, 98, 102);">24. 分析嫌疑人电脑里的APK前端源码,该APK中的API调用的API Server是多少?(答案格式:以实际为准,如http://www.qasz.com/abc/def/)</font>**

`[http://www.tianxinbobo.com/csapi/uploads/](http://www.tianxinbobo.com/csapi/uploads/)`

## **<font style="color:rgb(96, 98, 102);">25. 分析嫌疑人电脑里的APK前端源码,该APK源码的静态资源文件内有多少个png类型的图片?(答案格式:3)</font>**

`14`

# **<font style="color:rgb(96, 98, 102);">手机取证</font>**

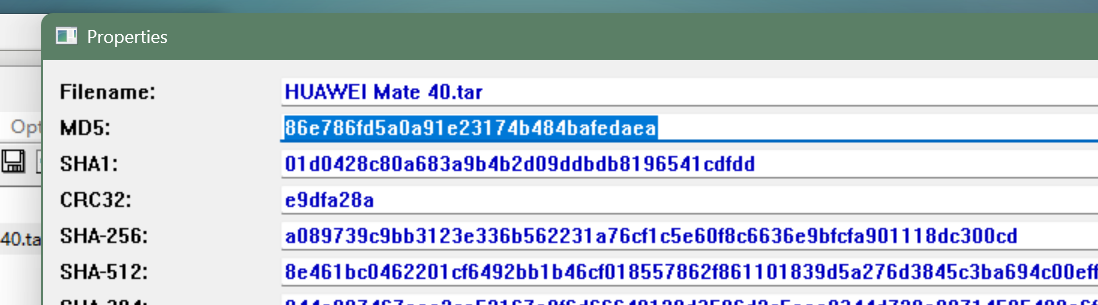

## **<font style="color:rgb(96, 98, 102);">1. 分析嫌疑人的手机,该手机备份压缩包的MD5值是多少?(答案格式:英文全大写)</font>**

`86E786FD5A0A91E23174B484BAFEDAEA`

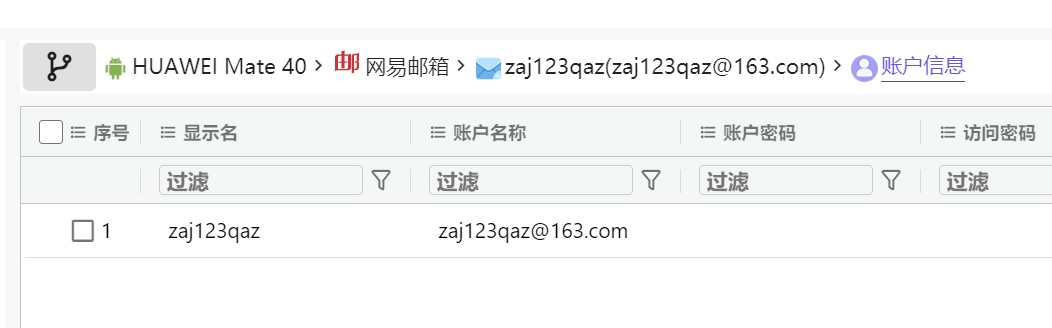

## **<font style="color:rgb(96, 98, 102);">2. 分析嫌疑人的手机,嫌疑人的电子邮箱地址是多少?(答案格式:n13di@163.com)</font>**

`zaj123qaz@163.com`

## **<font style="color:rgb(96, 98, 102);">3. 分析嫌疑人的手机,哪个邮箱给她发送的公民信息文件?(答案格式:n13di@163.com)</font>**

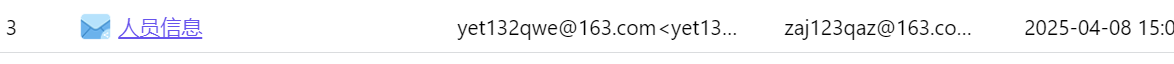

`<font style="color:rgba(0, 0, 0, 0.87);">yet132qwe@163.com</font>`

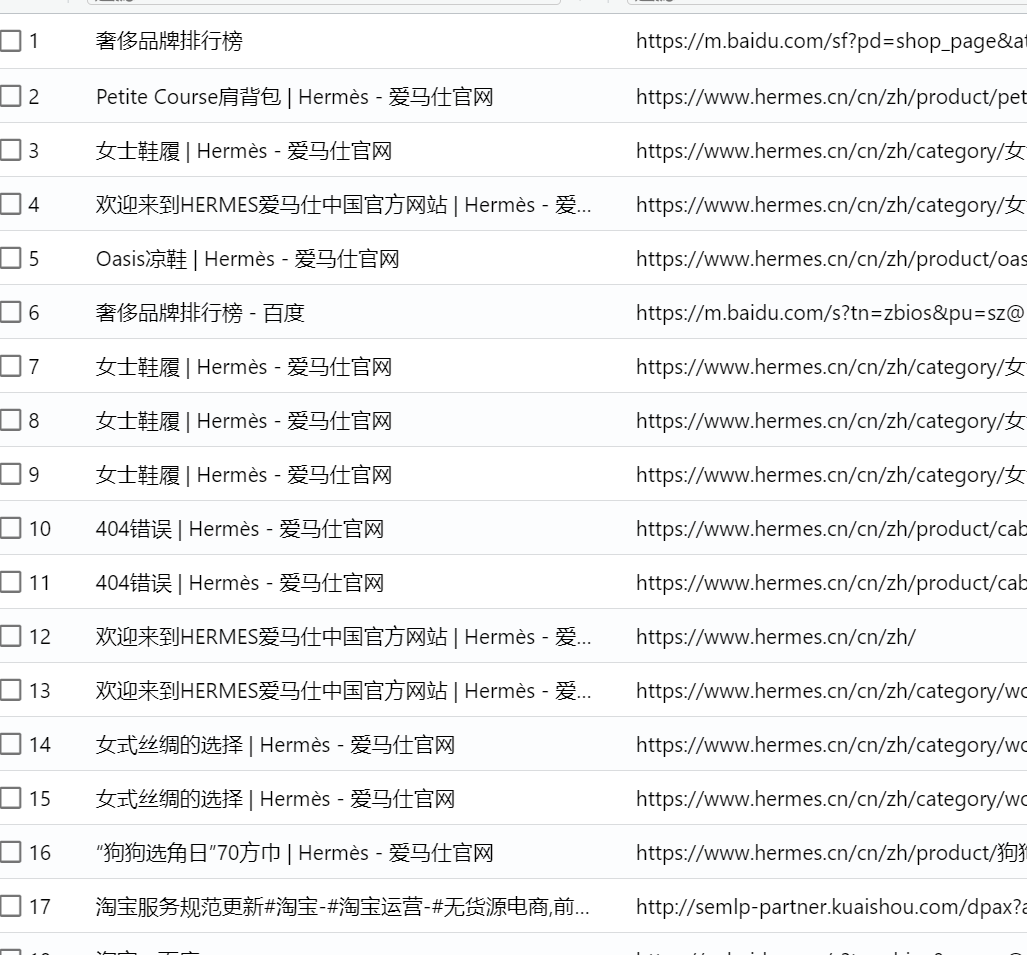

## **<font style="color:rgb(96, 98, 102);">4. 分析嫌疑人的手机,嫌疑人浏览最多的奢侈品网站是哪个?</font>**

<font style="color:rgba(0, 0, 0, 0.88);">A. A. 爱马仕B. B. 香奈儿C. C. 迪奥D. D. 阿玛尼</font>

A

## **<font style="color:rgb(96, 98, 102);">5. 分析嫌疑人的手机,嫌疑人记录公务员信息的应用“备忘录记事”包名是什么?(ab.cd.ef)</font>**

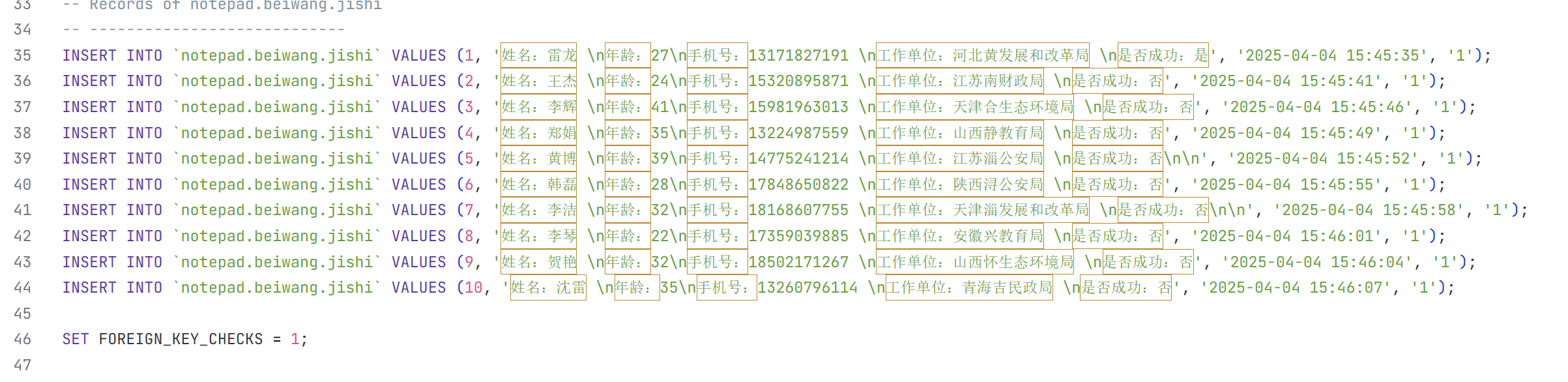

`notepad.beiwang.jishi`

## **<font style="color:rgb(96, 98, 102);">6. 分析嫌疑人的手机,应用“备忘录记事”中记录了多少年龄小于30岁的人员信息?(答案格式:123)</font>**

手机没有复现成功,于是直接看了sql文件:

4

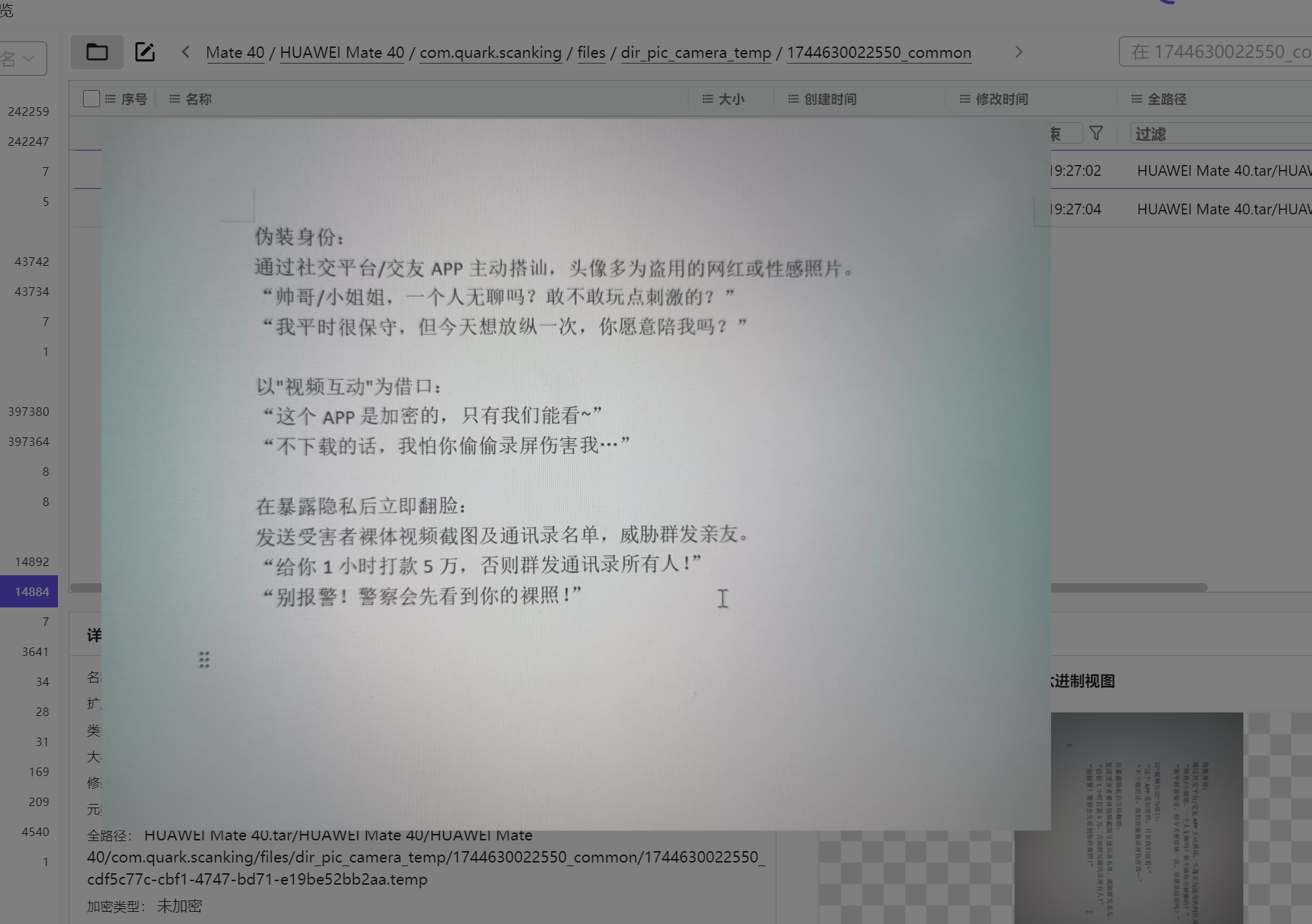

## **<font style="color:rgb(96, 98, 102);">7. 分析嫌疑人的手机,嫌疑人曾使用文档扫描软件扫描过文件,请问该扫描软件的名称是什么?(答案格式:名称全称)</font>**

夸克扫描王

## **<font style="color:rgb(96, 98, 102);">8. 分析嫌疑人的手机,嫌疑人使用文档扫描软件扫描的文件内容是什么?( )</font>**

<font style="color:rgba(0, 0, 0, 0.88);">A. A.提成分红记录B. B.诈骗业绩指标C. C.伪装身份话术D. D.人员名单</font>

<font style="color:rgba(0, 0, 0, 0.88);">如上题目</font>

<font style="color:rgba(0, 0, 0, 0.88);">C</font>

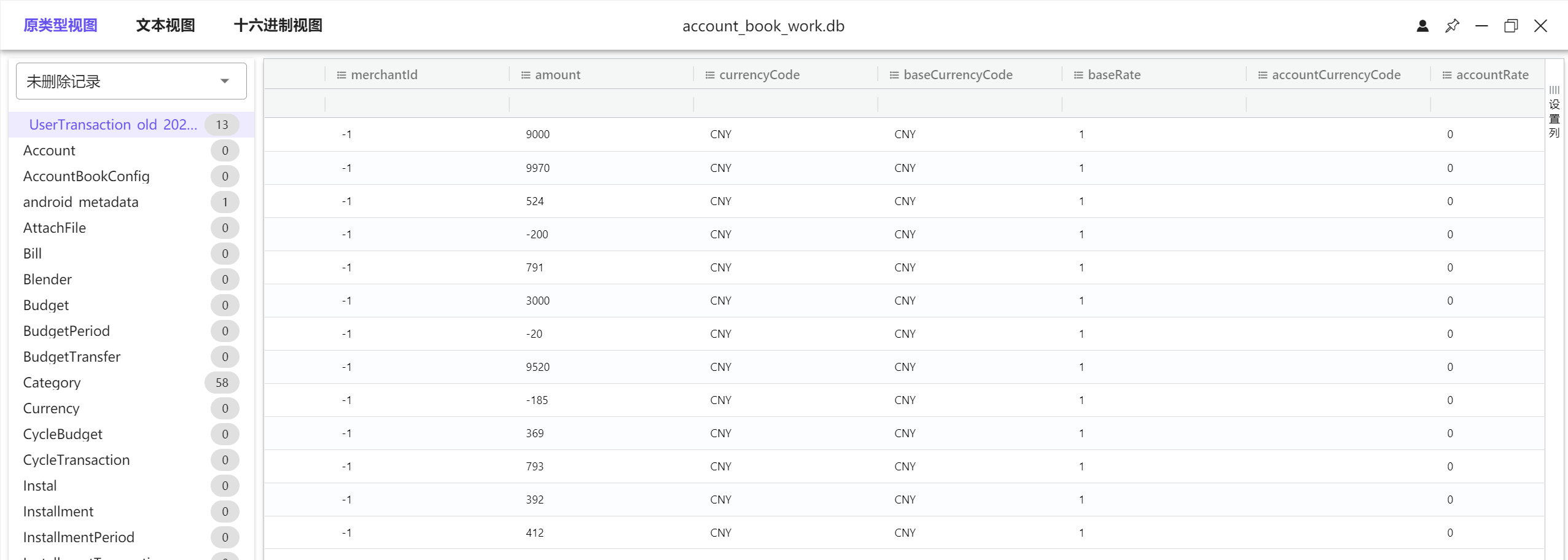

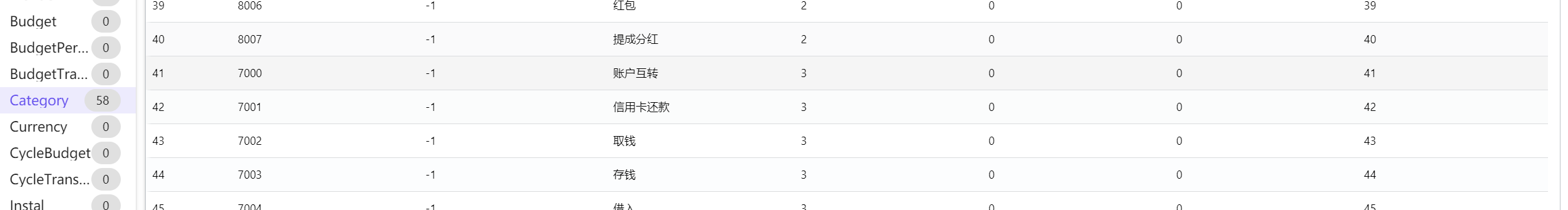

## **<font style="color:rgb(96, 98, 102);">9. 分析嫌疑人的手机,嫌疑人使用的名称为“薄荷记账”的记账软件共记录了多少笔交易?(答案格式:123)</font>**

查表,有13个数据

`13`

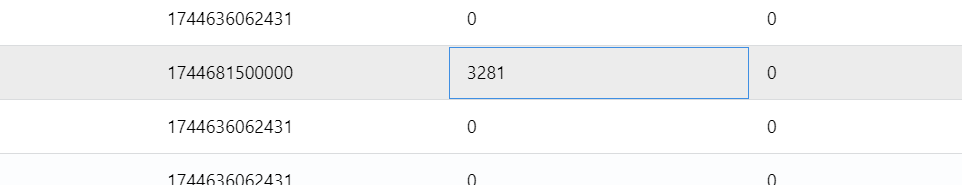

## **<font style="color:rgb(96, 98, 102);">10. 分析嫌疑人的手机,该记账软件中关于诈骗提成分红的收入明细一共多少钱?(答案格式:123)</font>**

`3281`

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**

**<font style="color:rgb(96, 98, 102);"></font>**